Mentre la tecnologia avanza a ritmo vertiginoso, migliora la qualità della vita e quello che possiamo fare online. Ma allo stesso tempo, come sempre nella storia, la tecnologia è come una moneta a due facce: una produttiva e una distruttiva. Gli attacchi online e l'hacking malevolo rappresentano uno degli aspetti più dannosi del web, in forte crescita nell'ultimo decennio. I metodi utilizzati sono anche sempre più sofisticati. Uno degli attacchi online più comuni è l' attacco di negazione distribuita del servizio, conosciuto in breve come DDoS. DDoS è un'evoluzione più avanzata dell'attacco DoS (denial of service). Mentre molti altri metodi di attacco online, come il notorio virus Trojan, un tempo temuti, sono diventati obsoleti, l'attacco DDoS ha resistito alla prova del tempo e continua ad essere usato con grande successo ancora oggi. Naturalmente, esistono metodi per contrastarlo e strategie di prevenzione. Ma cosa possiamo fare quando la nostra rete domestica è sotto attacco? In questo articolo presenterò dieci soluzioni e metodi di prevenzione per proteggere la tua rete domestica da DDoS. Prima di procedere, però, mettiamo bene a fuoco le definizioni.

Che cos'è un attacco DDoS?

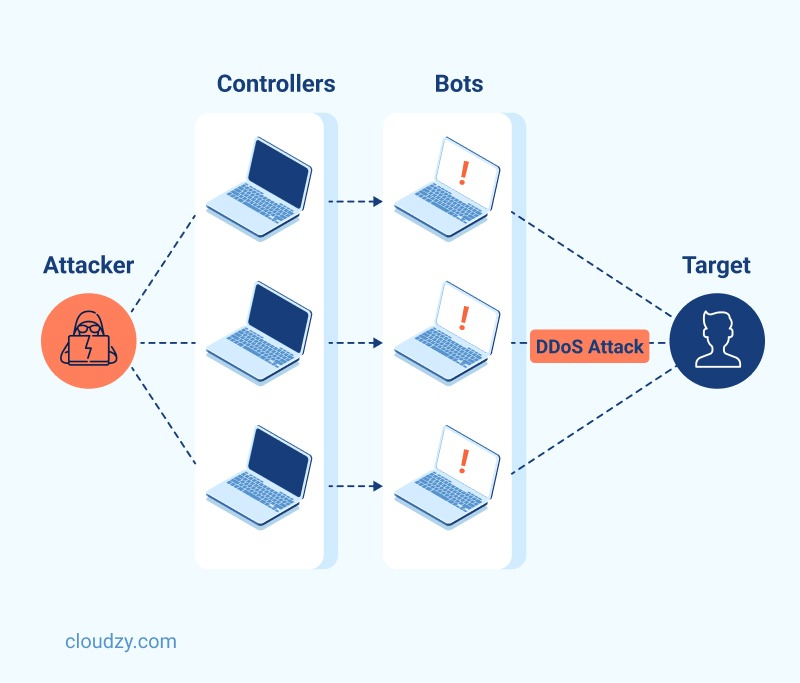

Contrariamente all'immaginazione popolare, DDoS è un attacco e non un'operazione di hacking. Questo significa che chi effettua l'attacco DDoS non cerca di prendere il controllo della tua rete o del tuo server, ma di metterlo fuori servizio e farlo crollare. Anche se esistono diversi metodi di attacco DDoS che rientrano in tre categorie generali, lo schema complessivo più o meno segue lo stesso modello. In un attacco DDoS, l'attaccante sommerge la rete o il server di una massiccia ondata di richieste di rete illegittime.

La velocità e il volume di queste false richieste sono talmente alti che occupano tutta la larghezza di banda della tua rete o server e la forzano a dedicare tutte le risorse al loro processamento. Di conseguenza il server non risponderà ad altri compiti e richieste per mancanza di risorse di elaborazione, oppure crollerà completamente. L'attaccante di solito lancia questi attacchi attraverso numerosi dispositivi programmati per inondare di richieste; questi dispositivi fanno parte di una rete "botnet". Poiché le reti domestiche usano la larghezza di banda allocata da un server centrale del tuo ISP, metterle fuori servizio con DDoS è relativamente più facile rispetto a un server che gestisci da solo. Per questo è necessaria una protezione del router da DDoS.

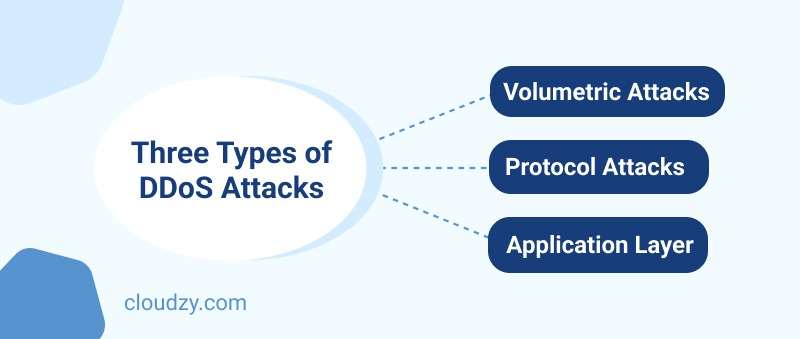

I tre tipi di attacchi DDoS

È importante che tu conosca le tre categorie generali che un attaccante DDoS può usare per danneggiare la tua rete domestica. Queste tre categorie non sono metodi di attacco veri e propri, ma schemi di attacco che contengono al loro interno diversi metodi di attacco DDoS. Esaminiamole rapidamente.

Attacchi Volumetrici

Come suggerisce il nome, gli attacchi di categoria volumetrica si basano sul puro volume per riuscire nell'attacco. Per questo motivo, sono anche il tipo di attacco DDoS più comunemente usato che accade. Il processo è piuttosto semplice. L'attaccante si affida alla quantità e invia il maggior traffico illegittimo possibile per far crollare il server. L'hacker prenderà di mira il tuo DNS. Se la prima ondata di richieste e traffico indesiderato non bastasse, potrebbe semplicemente ripeterla. Gli attacchi volumetrici sono comuni perché sono facili da eseguire per quasi chiunque. Fortunatamente, questo significa anche che proteggere la tua rete domestica da DDoS con questo metodo è più semplice.

Attacchi ai Protocolli

Attacchi basati su protocolli richiedono un po' più di sforzo per essere eseguiti, ma in cambio i loro effetti sono molto più devastanti su una rete domestica. L'attaccante in questo metodo ha bisogno di stabilire un livello di comunicazione di base tra la sua rete e la tua. Quindi invierà quello che è noto come un handshake "TCP". Accettare questo handshake scambierà una serie di dati iniziali, inclusi indirizzi IP e DNS. L'hacker poi non completa la richiesta di handshake. Invece usa i dati appena acquisiti per continuare a effettuare richieste di handshake TCP con indirizzi IP falsi uno dopo l'altro. Queste richieste richiedono larghezza di banda per essere elaborate e rifiutate. Quindi il server sarà sovraccarico e crollerà.

Livello Applicativo

Attacchi DDoS a livello applicativo sono il metodo di attacco più intelligente poiché usano le risorse ospitate di un'applicazione o di un server contro se stessi. Il nome implica anche che invece di attaccare l'infrastruttura di base del server, l'attacco avviene sul "livello applicativo" dei dati ospitati su un server. Se è un sito web, l'hacker continuerà a richiedere che una sottosezione illegittima del sito venga caricata. Quando succede, la pagina web deve informarlo che tale sottosezione non esiste con un pacchetto di risposta. L'attaccante continuerà a richiedere la pagina finché il server non sarà sopraffatto e non potrà più rispondere alle richieste sue o di chiunque altro, legittime o illegittime.

Lo Zero Day e altre metodologie di attacco DDoS

Ora, ognuna delle tre categorie di attacco DDoS citate ha un numero di metodi di attacco che rientrano nella sua sfera. I metodi di attacco più comuni nella categoria di attacchi su protocolli sono Attacco TCP flood e Attacco SYN flood. Con gli attacchi volumetrici, abbiamo il inondazione ICMP, attacco ping of death, e Flood UDP. Infine, con il livello applicativo, abbiamo il metodo slowloris. Tutti questi metodi sono ben documentati e ci sono modi per contrastare sia sulle reti domestiche che sui server indipendenti. Ma c'è anche un'altra categoria di attacchi DDoS conosciuta come attacchi Zero Day. Come suggerisce il nome, questi attacchi sono metodi ancora da scoprire e la loro esistenza viene alla luce solo quando vengono usati per la prima volta contro una nuova vittima. La fluidità del concetto riguardante gli attacchi DDoS significa che ci sono molti diversi attacchi zero-day che usano metodi di attacco nuovi e innovativi. Gli attacchi zero-day sono considerati preziosi perché il loro protocollo è ancora da scoprire. Quindi si ipotizza che questi metodi vengano conservati per non essere usati contro i bersagli principali. Tutti i diversi metodi che ho elencato prima erano una volta anch'essi chiamati attacchi zero-day. In generale, però, questi attacchi sono l'ultima cosa di cui devi preoccuparti riguardo alla protezione da DDoS della tua rete domestica.

Un'inondazione HTTP è anche un attacco DDoS prominente. Per proteggerti dall'essere esposto ad esso, è altamente consigliato che tu protegga il tuo HTTP mentre navighi online su browser come Chrome.

Motivi dietro un attacco DDoS

Gli attacchi DDoS hanno motivazioni diverse. In generale però seguono un pattern riconoscibile legato alle cause radici. Gli attacchi DDoS su larga scala avvengono tipicamente per due ragioni. La prima è l'estorsione. Quando un gruppo di hacker disabilita la presenza online di un'azienda, ne compromette gravemente la capacità di marketing e operativa. La vittima spesso trova più semplice pagare gli attaccanti per far cessare l'attacco DDoS. La seconda ragione è trasmettere un messaggio politico o partecipare ad attivismo sociale.

Un attacco DDoS contro una rete domestica però ha motivazioni diverse. Quando una rete domestica è presa di mira, le ragioni sono solitamente personali. Diversamente, potresti tu o il tuo ISP essere vittima di una truffa estorsiva. Alcuni gamer usano DDoS contro altri giocatori nelle sessioni multiplayer per creare lag agli avversari e guadagnare vantaggi. Nel complesso, le probabilità di un attacco personale alla tua rete domestica sono basse, ma cosa fare se accade? Ecco dieci soluzioni per proteggere la tua rete domestica da DDoS.

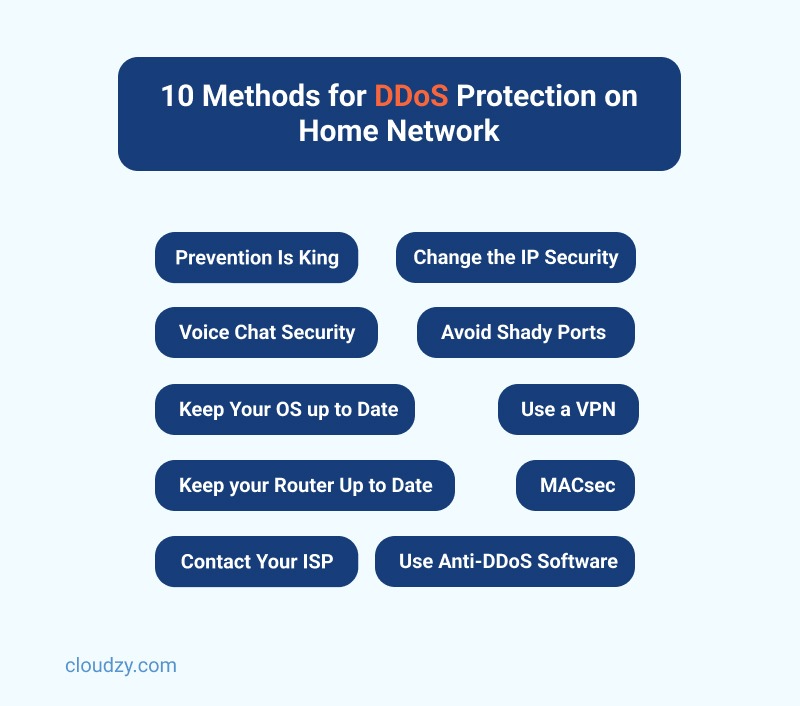

10 metodi di protezione da DDoS sulla rete domestica

Prima di spiegare ogni metodo, è importante sottolineare che nessuna di queste soluzioni è assoluta nella difesa contro DDoS sulla tua rete domestica. Devono invece essere usate insieme per prevenire DDoS sulla rete domestica.

1. La Prevenzione È Fondamentale

Questo non è un metodo tecnico per combattere gli attacchi DDoS, ma piuttosto una questione di mentalità. Gli attacchi DDoS sono il tipo più comune di attività online malevola. Perciò, anche se è improbabile che la tua rete domestica subisca un attacco DDoS, è comunque altamente consigliato fare ricerca personale e mettere in atto tutte le misure punitive, cautelative e preliminari che puoi. Nessuna vittima di un attacco DDoS riuscito era preparata. Questo dimostra che alcune delle opzioni che esploreremo dopo devono essere implementate ora, prima che un attacco colpisca la tua rete domestica.

2. Modifica la sicurezza IP

Il tuo indirizzo IP è la tua identità online e il mezzo primario attraverso cui sei riconosciuto insieme ai tuoi dispositivi e alla tua rete nel mondo online. È anche il canale principale da cui gli attacchi sono costantemente lanciati contro di te in uno scenario di attacco. È consigliato che durante attività online rischiose, nascondi il tuo indirizzo IP. Ancora meglio, puoi usare una strategia di indirizzo IP dinamico chiedendo al tuo ISP di cambiarti l'indirizzo allocato di tanto in tanto. Questo ti renderà molto più difficile da colpire.

3. Usa una VPN

Molti attaccanti DDoS solitamente prendono di mira lunghe liste di indirizzi IP raccolti da domini pubblici. C'è sempre una probabilità che il tuo indirizzo IP sia presente in uno di questi domini. Perciò, in linea con la questione di sicurezza IP menzionata sopra, una buona soluzione è usare una rete privata virtuale. Questo VPN non solo maschererà e modificherà completamente il tuo indirizzo IP reale, ma crittograferà anche i tuoi dati. Questo renderà il lancio di un attacco DDoS riuscito contro la tua rete domestica considerevolmente più difficile. Quindi questa è un'altra ragione per usare un VPN.

4. MACsec

IEEE 802.1AE, noto anche come MACsec, è un protocollo di rete che renderà essenzialmente certi aspetti della tua connessione, come Ethernet e VLAN, a prova di qualsiasi forza DDoS sopraffacente. Configurare un protocollo MACsec per la protezione da DDoS su una rete domestica è un metodo piuttosto difficile e complesso. Nonostante questo, rimane uno dei metodi più efficaci nel prevenire attacchi come man in the middle e DDoS. Se la tua rete domestica subisce costantemente attacchi DDoS, implementare MACsec farà molto per proteggerti.

5. Usa software anti-DDoS

Questo è di gran lunga il modo più diretto. Un software anti-DDoS è progettato specificamente per riconoscere i pattern usati dai diversi metodi di attacco DDoS. Dopo aver determinato che il traffico in entrata è malevolo, bloccherà semplicemente la comunicazione o interromperà completamente il collegamento tra il dispositivo malevolo e la tua rete bloccandone l'IP. Ci sono molte opzioni credibili quanto a programmi anti-DDoS, come SolarWinds' Security Event Manager, che ti proteggerà anche da attacchi usati per sfruttare protocolli di accesso remoto come SSH.

6. Mantieni il tuo OS aggiornato

Non posso sottolineare abbastanza quanto sia importante mantenere il tuo sistema operativo aggiornato. E questo vale per tutti i dispositivi connessi alla tua rete domestica. Che sia Linux, macOS o Windows sui tuoi desktop, o che tu abbia Android o iOS sui tuoi telefoni, è imperativo che siano tutti aggiornati all'ultima versione. Le versioni di OS obsolete sono uno dei punti deboli di sicurezza più sfruttati che facilitano ogni tipo di attacco permettendo all'hacker di infiltrarsi prima nel dispositivo obsoleto prima di lanciare un attacco sulla rete.

7. Evita porte sospette

Molti di noi usano ogni giorno diversi software di intrattenimento e comunicazione che usano certe porte di trasmissione per trasferire dati tra il nostro dispositivo e i loro servizi. Primi esempi sono Steam, Netflix, Discord, Skype, Spotify, Xbox Live, ecc. Mentre ci sono porte ufficiali che sono sicure, ci sono anche porte alternative che possono essere usate per risolvere alcuni bug o accedere a nuovi contenuti. Tuttavia, semplicemente non vale la sicurezza della tua rete e ti consiglio di non usare mai queste porte sospette e restare sempre con le porte ufficialmente indicate per ogni servizio. Diversamente, stabilire un collegamento per attacchi come TCP flood diventa davvero facile per un attaccante.

8. Mantieni il tuo router aggiornato

Questo è un altro aspetto cruciale della sicurezza generale della tua rete domestica. Non solo previene DDoS sulla rete domestica, ma è anche davvero utile contro ogni tipo di attività online malevola diretta a te. Simile ai dispositivi connessi alla rete, modem e router rilasciano anche aggiornamenti software mirati al miglioramento della sicurezza. Le versioni più vecchie hanno conseguentemente una sicurezza indebolita rispetto alle versioni successive. Far infiltrare il router è lo scenario peggiore, perché agirà sia come bersaglio centrale dell'attacco, sia come attaccante poiché la parte malevola userà il router stesso per sovraccaricare la rete. Mantieni i router aggiornati!

9. Sicurezza chat vocale

È noto che servizi come Skype e persino Discord possono avere livelli di sicurezza compromessi. Questo consente a un attaccante malintenzionato di caricare una semplice richiesta di chat audio o videocall con un pacchetto UDP per stabilire un handshake e poi procedere con un attacco DDoS su larga scala. Quindi, come regola generale, non accettare mai richieste di chat audio o videocall da persone sconosciute sul web. Questo è coerente con il primo consiglio dell'articolo: mantenere sempre uno stato mentale difensivo per prevenire gli attacchi DDoS piuttosto che risolverli quando si verificano. È anche meglio usare software di comunicazione che non ti espone.

10. Contatta il tuo ISP

Se semplicemente non hai le conoscenze informatiche per eseguire le diverse soluzioni in questo elenco, oppure se un attacco su larga scala si è già verificato contro di te fino al punto che la rete è completamente non responsiva, allora l'unica soluzione è contattare il tuo provider di servizi Internet. Come amministratori del server, possono cambiare il tuo indirizzo IP per bloccare l'attacco in corso e poi bloccare l'indirizzo IP responsabile che stava lanciando l'attacco DDoS contro di te. Molte opzioni ISP offrono anche protezione di base DDoS, quindi sceglierne una ti aiuta molto!

Conclusione

Gli attacchi DDoS sono di gran lunga il tipo più fastidioso di attività dannosa online con cui una persona deve fare i conti. Sebbene i danni non siano diretti alle tue informazioni personali, la difficoltà nel rintracciare l'attaccante e nel bloccare l'attacco lo rende particolarmente fastidioso. Gli attacchi DDoS non sono limitati a un tipo specifico di server e host. Possono verificarsi anche quando stai utilizzando servizi di accesso remoto come un VPS. Pertanto è altamente consigliato optare per un provider VPS che non solo ha alti livelli di sicurezza di base per quanto riguarda gli attacchi DDoS ma può bloccare immediatamente l'attacco nel caso in cui si verifichi effettivamente. Cloudzy offre servizi premium VPS protetto da DDoS che ti garantiranno tranquillità riguardo alle preoccupazioni DDoS una volta per tutte. Cloudzy dispone inoltre di più di 12 località, pacchetti personalizzati, eccellente connettività, un tasso di uptime del 99,95% e persino una garanzia di rimborso di sette giorni!

Hosting VPS ad alte prestazioni con prezzi contenuti

Hosting VPS ad alte prestazioni con prezzi contenuti

Approfitta del nostro hosting VPS conveniente per vari usi, tra cui hosting di siti web o giochi, trading, server desktop remoto e sviluppo e test di applicazioni.

Ottieni un VPS ad alta efficienzaDomande frequenti

Una rete domestica può essere attaccata con DDoS?

Sì. Non solo è possibile, ma poiché le reti domestiche hanno una certa quantità di risorse allocate da un server centrale, sono particolarmente vulnerabili al collasso sotto il peso di un attacco DDoS efficace.

Esistono router con protezione DDoS?

Sì. Ed è altamente consigliato utilizzarli. Poiché si presentano in forma software, alcuni dei router più vecchi che originariamente non avevano protezione anti-DDoS possono aggiungerla con gli aggiornamenti. Da qui l'importanza di aggiornare il router.

Come rilevare un attacco DDoS sulla mia rete domestica?

Ci sono diversi segnali che indicano un attacco DDoS in corso contro di te. Questi includono una grave riduzione della velocità della rete e errori di timeout. I picchi di traffico che seguono uno schema sono anche un indicatore chiaro.