Ti descrivo una fantasia molto infantile che tutti abbiamo condiviso da bambini. Immagina di avere un paio di occhiali magici che ti permettono di trovare tesori nascosti in una biblioteca. È un'esperienza visiva completamente nuova. Questi occhiali magici ti permettono di vedere l'invisibile, l'inosservato. Ora immagina di avere questo superpotere per scoprire contenuti nascosti su Internet. Immagina di avere parole segrete speciali che fanno funzionare ancora meglio questi occhiali magici. Queste parole segrete ti aiutano a trovare cose molto specifiche, come tesori nascosti, che non troveresti solo guardando in giro normalmente. Non puoi negare che questo non sia il superpotere più fantastico di tutti. Cioè, chi vorrebbe volare quando può vedere i contenuti più rari, vero?

Se sei curioso di saperne di più su questo superpotere, benvenuto nel dorking! In questo articolo imparerai come accedere agli angoli nascosti di Internet.

Che cos'è il dorking?

Google Dorking usa sintassi di ricerca avanzata in Google per trovare informazioni specifiche pubblicamente disponibili su internet. Questi contenuti esistono ma non sono in superficie; accedervi richiede qualche ricerca in più. Google Dorking fa questo lavoro usando operatori speciali e comandi che affinano le query di ricerca. In questo modo gli utenti possono individuare informazioni sensibili, rilevare vulnerabilità di sicurezza e raccogliere dati che non si troverebbero con ricerche normali.

Operatori come site:, filetype:, e inurl: si usano per restringere i risultati di ricerca a siti specifici, tipi di file o URL. Ad esempio, usando site:example.com filetype:pdf verranno visualizzati i file PDF ospitati su example.com. Google Dorking può scoprire directory, documenti riservati e messaggi di errore dettagliati che rivelano debolezze nella sicurezza di un sito.

Casi d'uso del dorking

Google Dorking non è solo uno strumento per curiosi. È un mezzo potente utilizzabile in molti contesti professionali e didattici. Ecco alcuni dei casi d'uso più comuni di Google Dorking:

Valutazioni di sicurezza e test di vulnerabilità

Come ho spiegato prima, i comandi Google Dorking riescono a trovare informazioni normalmente irraggiungibili. Immagina di aver pubblicato accidentalmente dati riservati. E se qualcuno usasse i comandi Google Dorking per scoprire queste informazioni esposte? La soluzione è agire per primi e usare i comandi Google Dorking per identificare le vulnerabilità nel tuo sistema.

Raccolta di intelligence competitiva

Se sei uno sviluppatore di business o uno specialista di marketing, tenerti aggiornato è uno dei tuoi superpoteri più importanti. Google Dorking ti dà la possibilità di raccogliere informazioni sui competitor. Marketer e analisti di business usano Google Dorking per scoprire informazioni sulla struttura dei siti competitor, le loro strategie online e i documenti pubblicamente accessibili che potrebbero rivelare piani strategici o lanci di nuovi prodotti. Puoi usare queste intuizioni per confrontare le prestazioni della tua azienda, anticipare le mosse del mercato e sviluppare controstrategie.

Ricerca accademica e raccolta dati

Se sei un ricercatore o un professionista accademico, Google Dorking può aiutarti ad affinare le tue query di ricerca ed estrarre dataset precisi dalla vastità di informazioni online. La capacità di trovare articoli di ricerca, dataset, casi studio e articoli non facilmente accessibili tramite metodi di ricerca standard accelera il tuo processo di ricerca. E cosa importa più dell'efficienza e della velocità per un dottorando con scadenze serrate?

Individuazione di vulnerabilità software e di sistema

Se sei un ethical hacker o penetration tester che vuole identificare vulnerabilità software e misconfigurazioni, Google Dorking può rendere questo processo più efficiente. Google Dorking ti permette di creare query specializzate. Puoi poi usare queste query per individuare sistemi che eseguono versioni software note come vulnerabili, dispositivi di rete mal configurati o interfacce amministrative esposte. Questo tipo di identificazione consente di applicare patch alle vulnerabilità tempestivamente e rafforzare la sicurezza dei sistemi contro potenziali attacchi.

Ricerca di copie non autorizzate di materiale protetto da copyright

Se sei un titolare di copyright o un creatore di contenuti, puoi usare Google Dorking per trovare riproduzioni non autorizzate del tuo lavoro. Con comandi di ricerca specifici, puoi individuare siti che ospitano copie piratate di libri, musica, film e software. Questo aspetto di Google Dorking aiuta a proteggere la proprietà intellettuale e a intraprendere azioni legali contro le violazioni di copyright.

Capisco che molti di questi casi d'uso si rivolgono a gruppi specifici di persone. Tuttavia, puoi usare Google Dorking anche per scopi quotidiani. Anche se sei un utente internet normale curioso delle profondità della rete, Google Dorking può migliorare la tua esperienza di ricerca.

Comandi ed esempi di dorking

Google Dorking trova risultati di ricerca che non otterrai mai da query standard. Lo fa implementando operatori di ricerca avanzati. Questi operatori funzionano implementando un nuovo approccio per dire all'algoritmo di ricerca di Google cosa cercare. Vediamo cosa sanno fare questi operatori di ricerca:

Inurl: Questo operatore di ricerca riesce a trovare parole chiave specifiche in una URL. Ad esempio, inurl:admin restituisce pagine che hanno "admin" nella URL.

Filetype: L'operatore filetype restituisce tutti i file del tipo di file specifico che hai cercato. Ad esempio, 'filetype:pdf site:example.com' cercherà file PDF nel dominio example.com.

Intext: Questo operatore di ricerca cerca parole o frasi specifiche nel contenuto di una pagina web. 'intext:"confidential" filetype:pdf' cerca PDF che contengono la parola "confidential".

Collegamento: Se vuoi scoprire quali pagine rimandano a uno specifico URL, puoi cercarlo usando l'operatore di ricerca per link. Ad esempio, 'link: https://example.com/webpage' mostra quali pagine rimandano a un articolo specifico del tuo sito.

Sito: L'operatore site limita i risultati di ricerca e mostra solo le pagine da un sito specifico. Ad esempio, 'site:example.com' restituisce solo le pagine web da example.com.

Intitle: L'operatore intitle cerca pagine con parole specifiche nel titolo. Ad esempio, 'intitle:"index of" "password"' aiuta a trovare pagine che potrebbero contenere password.

Cache: Questo operatore mostra la versione cache di Google di una pagina web. Ad esempio, 'cache:example.com' mostra la pagina cache più recente di 'example.com' secondo Google.

Esempi di dorking in azione

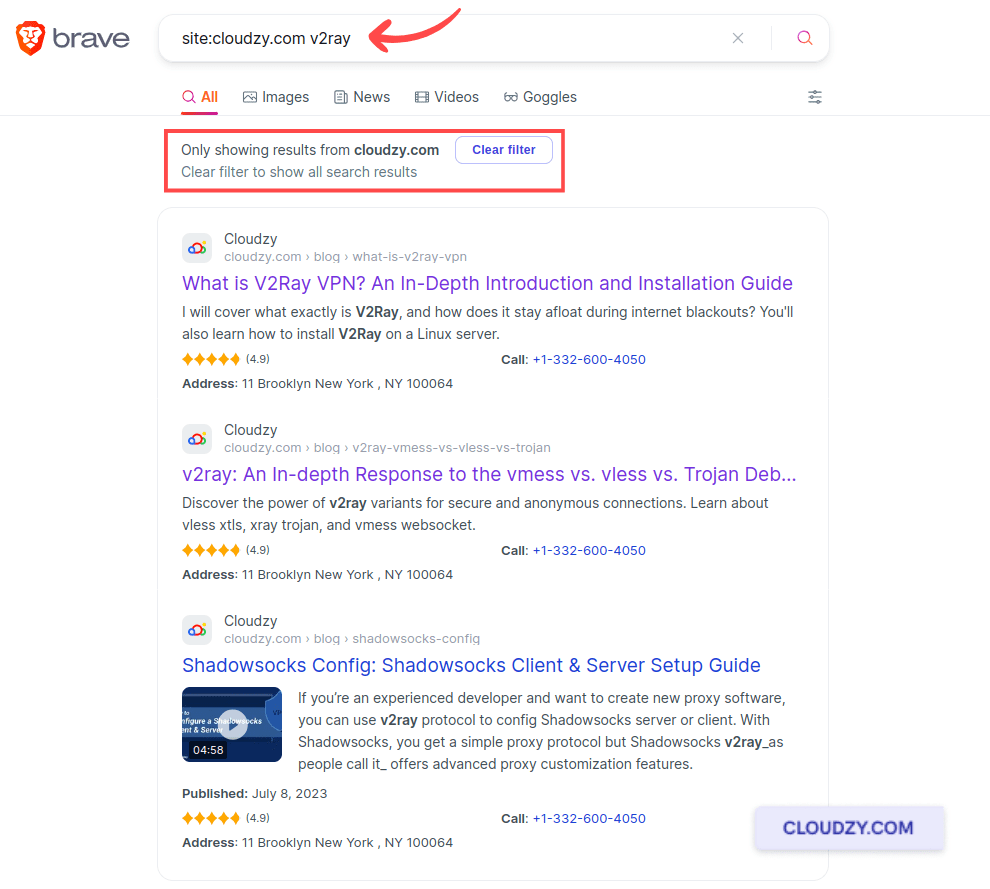

Per approfondire la discussione su Google Dorking, voglio aggiungere dettagli a due di questi operatori. Il primo comando Google Dorking utile è sito:. Hai mai desiderato di poter filtrare l'intera rete per trovare contenuti da un unico sito?

L'operatore site ti consente di concentrarti su un dominio specifico e di cercare il contenuto di un singolo sito direttamente dalla barra di ricerca di Google. Immagina di cercare tutti gli articoli su V2Ray nel sito di Cloudzy. Tutto quello che devi fare è digitare 'site:cloudzy.com v2ray'. Questa ricerca restituisce tutte le pagine su V2ray in Cloudzy.

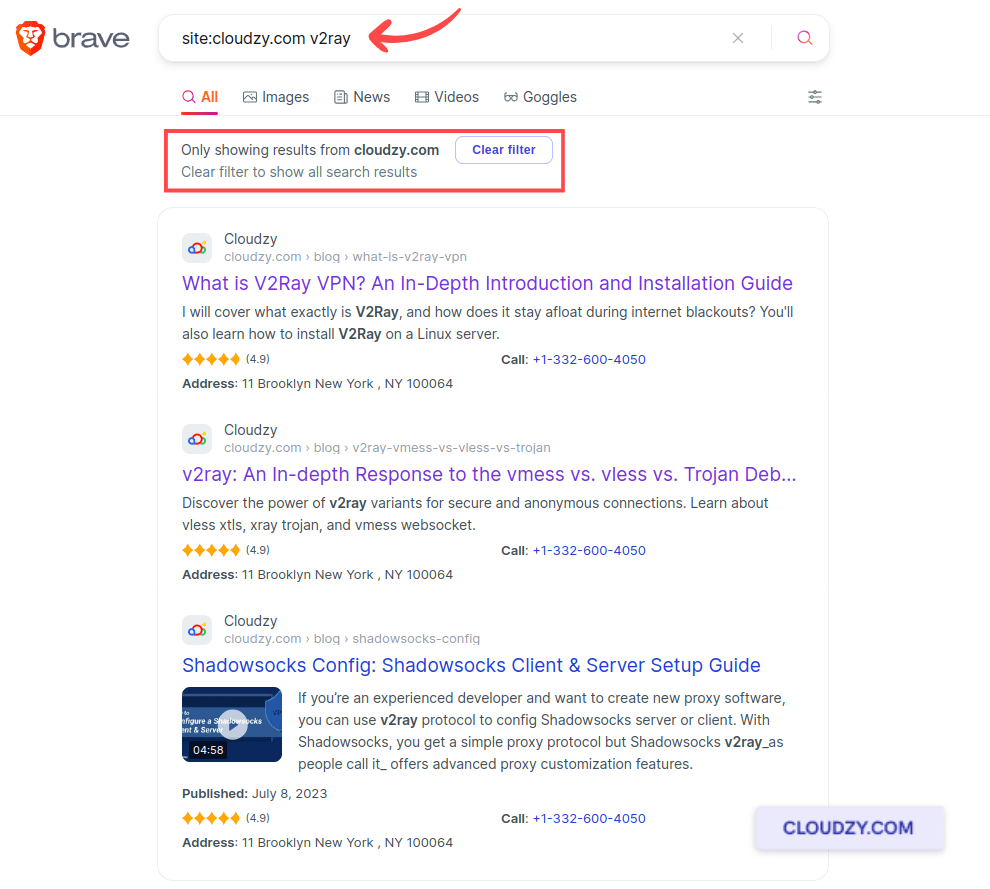

Il prossimo comando Google Dorking utile che voglio spiegare nel dettaglio è l' tipo di file: operatore. Se stai cercando tipi di documenti specifici, l'operatore filetype può essere davvero utile. Che tu stia cercando PDF, PPT o fogli di calcolo, questo operatore filtra i risultati di ricerca per mostrare solo i tipi di file di cui hai bisogno. Supponi di cercare articoli di ricerca sulle energie rinnovabili. Invece di sfogliare pagine web, sei interessato a fonti dirette, preferibilmente in formato PDF. Ecco come potresti usare Google:

Come puoi vedere in questo esempio, ogni risultato su questa pagina è un file PDF. In questo modo, è molto più facile per te trovare articoli accademici, report e ricerche.

Ora che abbiamo passato in rassegna tutti i comandi google dorking importanti e fatto due esempi pratici, passiamo alla sezione successiva per imparare come proteggere i nostri dati dai comandi google dork.

Come proteggere i tuoi asset digitali dal dorking

L'era di Internet ha alcune caratteristiche che agiscono come un'arma a doppio taglio. Ad esempio, Internet consente alle informazioni di fluire come acqua e penetrare in ogni angolo. Nella maggior parte dei casi, questa è una caratteristica positiva che rende le informazioni accessibili a tutti. Ma in alcuni casi, può essere complicato. Non appena pubblichi qualcosa online, devi aspettarti ogni tipo di attività malevola e sfruttamento. Sebbene Google Dorking sia uno strumento potente per i professionisti della sicurezza informatica e i ricercatori, comporta rischi significativi quando utilizzato da attori malintenzionati. In questa sezione, imparerai come proteggere le tue informazioni e difenderle dai tentativi di Google Dorking malevoli.

1. Aggiorna regolarmente e applica patch ai sistemi

Gli hacker spesso utilizzano comandi Google Dorking per trovare bersagli suscettibili che eseguono software obsoleto. Uno dei modi più efficaci per proteggere i tuoi sistemi da Google Dorking è mantenere il tuo software e i tuoi sistemi aggiornati. Quindi, assicurati di applicare patch di sicurezza e aggiornamenti non appena diventano disponibili per minimizzare i rischi.

2. Rafforza le configurazioni del server web

I server web non configurati correttamente sono facili bersagli per Google Dorking. Se vuoi proteggere le tue risorse digitali, devi assicurarti che le configurazioni del tuo server non espongano informazioni sensibili. Un modo per farlo è disabilitare gli elenchi di directory e assicurarsi che file come .git o backup.zip non siano accessibili via web. Inoltre, consulta regolarmente il Database Google Hacking per informarti su nuove potenziali vulnerabilità e come proteggersi dalle tecniche Google Dorking.

3. Monitorare e analizzare i log web

Il monitoraggio dei tuoi log web può aiutarti a rilevare potenziali attività di Dorking. Cerca pattern insoliti o un numero aumentato di richieste che coinvolgono comandi Google dork. Se esegui questo monitoraggio regolarmente, puoi rilevare queste attività e prevenire violazioni di dati.

4. Utilizzo di Robots.txt e Web Application Firewall

Per spiegare Robots.txt, ci serve approfondire un scenario comune. Immagina di portare il tuo panino preferito in ufficio. Per assicurarti che i colleghi non lo tocchino, metti un cartello che dice "Non toccare!". Questo cartello è come un file robots.txt su un sito web. Dice ai motori di ricerca come Google di non mostrare certe parti del tuo sito nei risultati. Ma che succede se quel collega fastidioso, abbastanza presuntuoso da mangiare il tuo panino, ignora il cartello? Come in questo scenario, alcuni utenti scaltri del web possono ignorare il segno robots.txt e cercare di trovare contenuti nascosti su un sito. Ora immagina di avere una guardia superhero di nome WAF (Web Application Firewall) che protegge il tuo baule. Anche se qualcuno ignora il cartello e cerca di sbirciare, il superhero interviene e li ferma. Quindi, combinare robots.txt e Web Application Firewall è una strategia intelligente per rilevare e bloccare i tentativi di sfruttamento che usano Google hacking.

Questi passaggi ti permettono di proteggere i tuoi asset digitali dalle minacce Google Dorking. Rivedere e aggiornare regolarmente le tue misure di sicurezza in linea con gli ultimi sviluppi nel Database Google Hacking ti aiuterà a mantenere le tue difese forti e resilienti.

Google Dorking: Guida rapida

Questo cheat sheet Google dorks è un riferimento per alcuni dei comandi Google Dorking più efficaci. Puoi usare questa tabella per trovare facilmente i comandi dork Google.

| Comando | Scopo | Esempio |

| site: | Cerca contenuti specifici all'interno di un sito particolare. | site:example.com |

| filetype: | Cerca file di un tipo specifico. | filetype:pdf |

| intitle: | Trova pagine che includono parole specifiche nei loro titoli. | intitle:"login page" |

| inurl: | Cerca URL che contengono una parola particolare. | inurl:"admin" |

| cache: | Mostra la versione in cache di una pagina web. | cache:example.com |

| info: | Fornisce informazioni di riepilogo su un sito. | info:example.com |

| correlato: | Trova siti correlati al sito specificato. | related:example.com |

| intext: | Cerca testo ovunque in una pagina web. | intext:"riservato" |

Suggerimenti per usare questo Cheat Sheet Google Dorking:

- Combina Comandi: Puoi aumentare la precisione delle tue ricerche combinando comandi. Ad esempio, usare site: insieme a filetype: può aiutarti a individuare documenti specifici.

- Controlli Regolari: Usa questi comandi regolarmente per scansionare i tuoi siti alla ricerca di esposizioni o perdite accidentali di informazioni.

- Rimani Aggiornato: Mentre nuovi comandi vengono sviluppati e condivisi all'interno del Database Google Hacking (GHDB), mantieni il tuo cheat sheet aggiornato con questi progressi.

Scegli un Linux VPS economy o premium per ospitare il tuo sito web o desktop remoto, al prezzo più conveniente disponibile. VPS In esecuzione su Linux KVM per un'efficienza maggiore e in funzione su hardware potente con storage NVMe SSD per una velocità superiore.

Leggi di piùConclusione

Imparare Google Dorking ha molti vantaggi e casi d'uso. Puoi usarlo per migliorare le tue misure di sicurezza informatica, oppure per trovare informazioni preziose online. Ricorda sempre di usare questi strumenti potenti in modo responsabile ed etico. Anche se Google Dorking non è illegale, devi stare attento a come lo usi per questioni etiche.

Domande frequenti

Quali sono i vantaggi di Google Dorks?

Google Dorks aiutano a perfezionare le ricerche per trovare informazioni specifiche velocemente. Questo permette ai professionisti di sicurezza informatica di proteggere i sistemi in modo più efficace. Inoltre, Google Dorks sono ottimi per la ricerca perché forniscono dati precisi che possono essere usati per intelligence competitiva o scopi accademici.

Cos'è il database di hacking di Google?

Il database di hacking Google (GHDB) è un archivio di comandi di dorking Google utilizzati per trovare vulnerabilità di sicurezza in siti web e server. Serve come risorsa per i professionisti della sicurezza per comprendere e anticipare i metodi che gli hacker potrebbero usare per sfruttare le vulnerabilità individuate attraverso ricerche Google.