Remote Desktop Protocol (RDP) ti permette di controllare un server Windows in rete come se lo stessi usando localmente. Su Windows Server 2016, RDP è disabilitato per impostazione predefinita perché Microsoft consiglia di usare PowerShell e WinRM per la gestione remota e avverte che esporre la porta 3389 senza protezioni può attirare attacchi.

Tuttavia, molti amministratori e lavoratori da remoto hanno bisogno di accesso grafico per installare software, risolvere problemi o assistere gli utenti. Questa guida spiega come abilitare RDP in Windows Server 2016 usando quattro metodi diversi, evidenziando le best practice per la sicurezza e la stabilità.

- Perché abilitare RDP e prerequisiti

- Metodo 1: abilitare RDP tramite Server Manager (GUI)

- Metodo 2: abilitare RDP usando PowerShell

- Metodo 3: abilitare RDP tramite Prompt dei comandi

- Metodo 4: abilitare RDP tramite Group Policy

- Configurazione del firewall e best practice di sicurezza

- Risoluzione dei problemi e suggerimenti per l'accesso remoto

- Considerazioni Finali

- Domande frequenti

Perché abilitare RDP e prerequisiti

RDP è utile quando è necessaria un'interfaccia grafica (vedi cos'è RDP). Tuttavia, abilitarla dovrebbe essere una scelta consapevole. Prima di procedere con l'apprendimento di come abilitare RDP in Windows Server 2016, conferma che il server sia aggiornato e si trovi dietro un firewall affidabile.

Accedi con un account amministratore, conosci l'indirizzo IP o il nome DNS della macchina e assicurati di poterla raggiungere su una rete sicura o VPN. Il firewall Windows dovrà consentire il traffico in ingresso sulla porta TCP 3389.

Ecco i prerequisiti principali:

- Diritti di amministratore: Solo gli amministratori possono attivare RDP.

- Accesso di rete: Assicurati di poter raggiungere il server e che la porta 3389 sia aperta.

- Account utente: Decidi quali utenti non amministratori hanno bisogno di accesso remoto per poterli aggiungere in seguito.

- Pianificazione della sicurezza: Pianifica l'uso di Network Level Authentication (NLA), password forti e limita l'esposizione agli intervalli di IP affidabili.

Una volta soddisfatti questi requisiti, scegli un metodo sottostante e segui i passaggi su come abilitare RDP in Windows Server 2016.

Metodo 1: abilitare RDP tramite Server Manager (GUI)

Se non sai come abilitare RDP in Windows Server 2016, il metodo GUI è il più semplice:

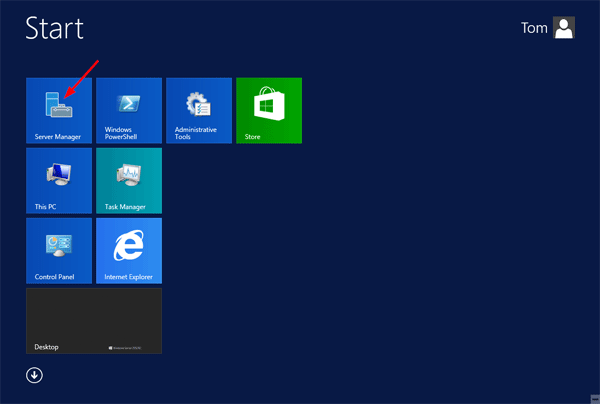

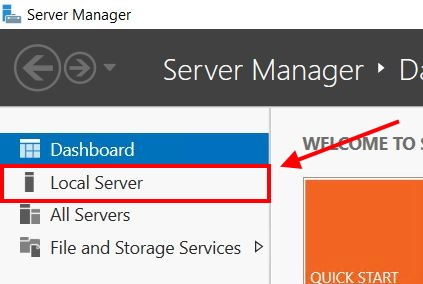

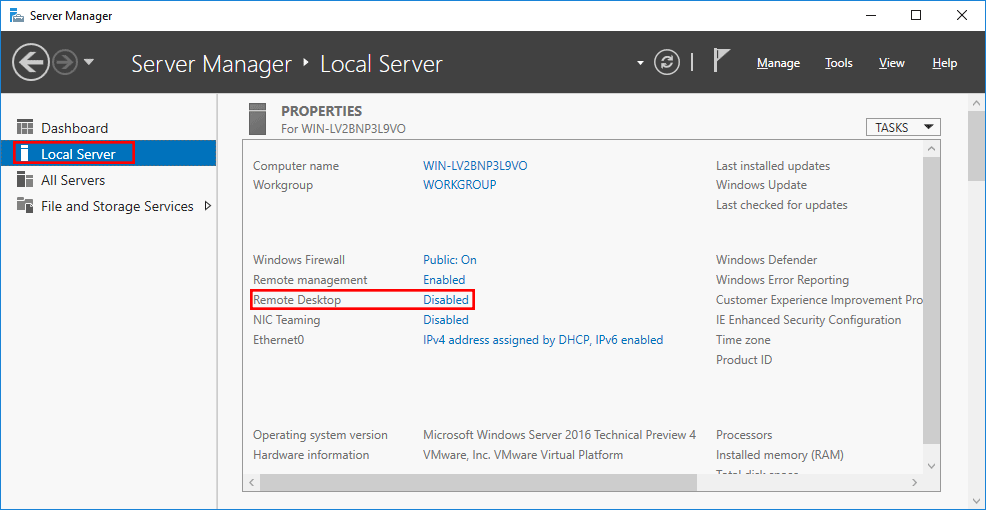

- Apri Server Manager e seleziona Server Locale nel riquadro sinistro. Il riquadro principale elenca le proprietà del sistema.

- Modifica le impostazioni di Desktop remoto: Accanto a Desktop Remoto, fai clic sul pulsante blu Disabilitato collegamento.

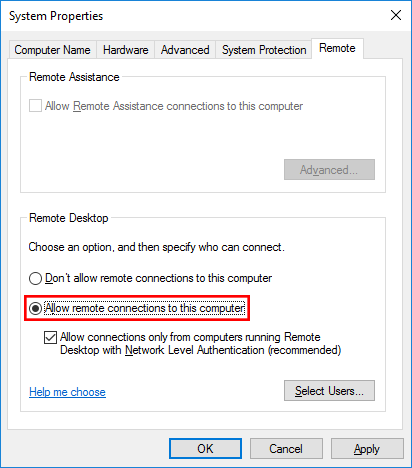

- In the Proprietà di Sistema dialog, seleziona Consenti connessioni remote e, per una sicurezza migliore, spunta Consenti connessioni solo da computer che eseguono Desktop remoto con autenticazione a livello di rete.

- Applica e aggiungi utenti: Fai clic Applica. Un prompt abiliterà automaticamente la regola del firewall. Per consentire l'accesso ai non amministratori, fai clic su Seleziona Utenti, aggiungi i loro nomi utente e fai clic su OK.

- Verifica stato: Chiudi e riapri Server Manager o premi F5. Il Desktop Remoto la voce dovrebbe mostrare Abilitato. Verifica l'accesso dalla tua macchina client usando Connessione desktop remoto app.

Questo metodo mostra come abilitare RDP in Windows Server 2016 tramite l'interfaccia grafica; se preferisci gli script, PowerShell è il prossimo.

Metodo 2: abilitare RDP usando PowerShell

PowerShell è ideale per l'automazione e gli scenari remoti. In questa sezione imparerai come abilitare RDP in Windows Server 2016 da riga di comando:

Abilita RDP:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0

Apri la regola del firewall:

Enable‑NetFirewallRule -DisplayGroup "Remote Desktop"Facoltativo: applica NLA e aggiungi utenti:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP‑Tcp' -Name 'UserAuthentication' -Value 1

Add‑LocalGroupMember -Group 'Remote Desktop Users' -Member '<Domain\Username>'

Questi comandi modificano il valore del registro che controlla RDP e abilitano il gruppo firewall per la porta 3389. Per eseguirli su un server remoto, prima stabilisci una sessione con Enter‑PSSession tramite WinRM. Se preferisci un'alternativa basata su testo per abilitare RDP in Windows Server 2016, il metodo successivo usa il Prompt dei comandi.

Metodo 3: abilitare RDP tramite Prompt dei comandi

Se preferisci il Prompt dei comandi o stai lavorando su sistemi senza PowerShell, puoi ottenere lo stesso risultato. Questo approccio ti mostra come abilitare RDP in Windows Server 2016 usando gli strumenti integrati:

- Apri il Prompt dei comandi con diritti amministrativi.

- Imposta il valore del registro:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

- Abilita la regola del firewall:

netsh advfirewall firewall set rule group="remote desktop" new enable=yes

- Concedi accesso ai non amministratori:

net localgroup "Remote Desktop Users" /add <Domain\Username>

- Verifica il tuo lavoro:

reg query "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections

Un valore di 0x0 conferma che l'accesso remoto è consentito. Chiudi e riapri Server Manager per aggiornarne lo stato. Se devi abilitare RDP su molti server contemporaneamente, la sezione successiva mostra come abilitare RDP in Windows Server 2016 usando Criteri di gruppo.

Metodo 4: abilitare RDP tramite Group Policy

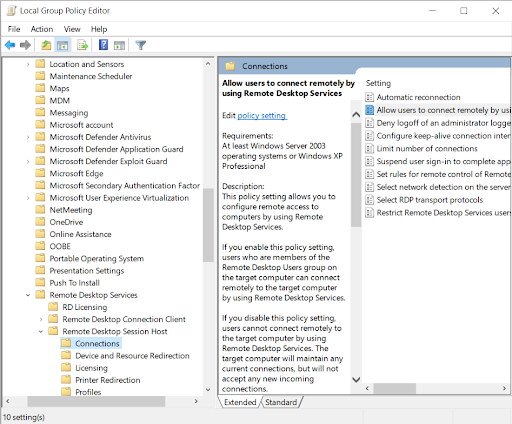

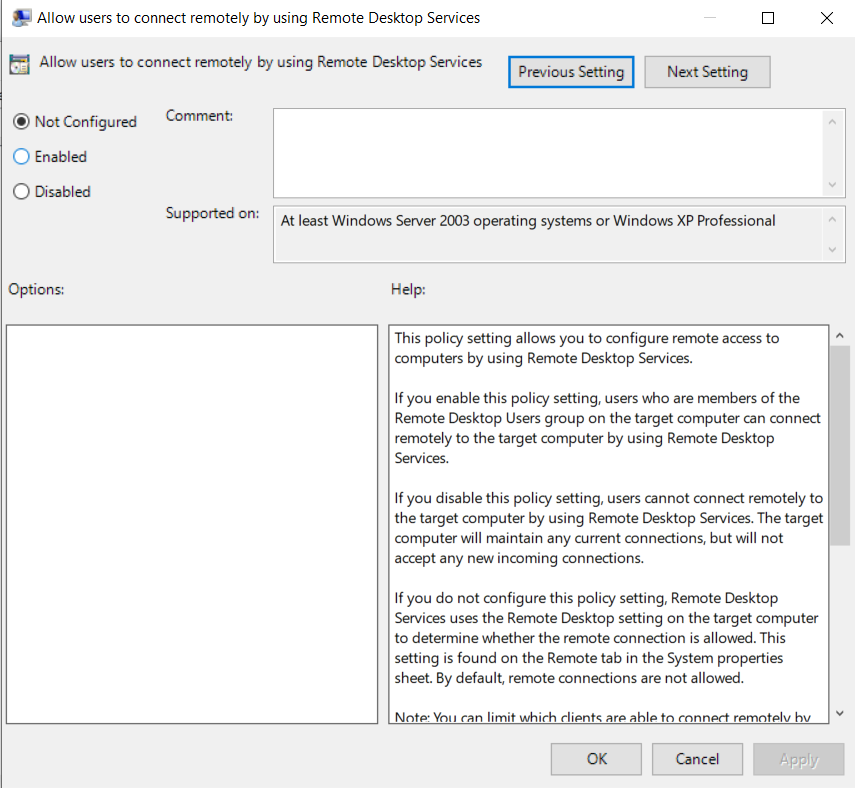

Criteri di gruppo è adatto per ambienti di dominio dove devi abilitare RDP su molti server. Chi vuole imparare come abilitare RDP in Windows Server 2016 su più macchine può seguire questi passaggi:

- Crea o modifica un Criterio di gruppo: Apri il Console Gestione Criteri di gruppo cercandolo in Start. Fai clic con il pulsante destro sul tuo dominio o su un'unità organizzativa e crea un nuovo Criterio di gruppo.

- Individua l'impostazione RDP: Sotto Configurazione computer → Modelli amministrativi → Componenti Windows → Servizi Desktop remoto → Host sessione Desktop remoto → Connessioni, doppio clic Consenti agli utenti di connettersi in remoto utilizzando Servizi Desktop remoto.

- Abilita il criterio e l'autenticazione NLA opzionale: Scegli Abilitato. Per applicare NLA, imposta Richiedi l'autenticazione dell'utente per le connessioni remote usando Autenticazione a livello di rete to Abilitato.

- Aggiorna i server di destinazione: Esegui gpupdate /force su ogni server oppure attendi il ciclo di aggiornamento dei criteri.

Questo approccio standardizza le impostazioni RDP ed è più facile da controllare. Puoi aumentare ulteriormente la sicurezza dell'accesso modificando la regola del firewall all'interno dello stesso GPO. Se preferisci non fare tutto da solo, puoi sempre optare per una delle migliori provider RDP soluzioni gestite commercialmente.

Cloudzy's RDP VPS

Puoi persino saltare la ricerca del miglior provider RDP e avviare un desktop virtuale Windows con RDP VPS di Cloudzy. Ottieni accesso amministrativo completo, il Windows Server preferito (2012, 2016, 2019 o 2022) preinstallato, attivazione istantanea e due accessi simultanei; il servizio rimane conveniente man mano che cresci con PAYG.

Scegli uno dei nostri numerosi data center negli USA, Europa o Asia per mantenere bassa la latenza, quindi aumenta CPU, RAM e lo spazio di archiviazione senza migrazioni. Dietro le quinte, CPU CPU ad alta frequenza fino a 4,2 GHz con memoria DDR5, archiviazione NVMe SSD e networking fino a 10 Gbps mantengono il desktop reattivo, mentre la protezione DDoS integrata, un IP statico dedicato, uptime del 99,95% e supporto 24/7 ti mantengono online. I pagamenti flessibili includono carte, PayPal, Alipay e criptovalute. Quando sei pronto, acquista RDP.

Configurazione del firewall e best practice di sicurezza

Attivare RDP espone il server ai tentativi di accesso remoto. Adotta queste best practice per ridurre il rischio dopo aver imparato come abilitare RDP in Windows Server 2016:

- Limita il traffico in entrata: Limita la regola del firewall a intervalli IP specifici. Se non hai bisogno di accesso da internet pubblico, consenti le connessioni solo dalla tua VPN o dalla rete aziendale.

- Usa una VPN: Fornisci agli utenti remoti un tunnel VPN in modo che RDP non sia mai esposto direttamente a internet pubblico.

- Richiedi NLA e password forti: NLA autentica gli utenti prima che vedano il desktop. Combinalo con password complesse e autenticazione a più fattori tramite il tuo provider di identità o token hardware.

- Cambia la porta predefinita: Cambiare la porta 3389 a un numero non standard tramite il registro può ridurre le scansioni automatizzate. Ricorda di adattare di conseguenza le regole del firewall e le impostazioni client.

- Mantieni i sistemi aggiornati: Applica gli ultimi aggiornamenti Windows e le patch di sicurezza. Gli exploit che colpiscono RDP spesso si basano su software obsoleto.

Bilanciati contro la praticità, questi accorgimenti aiutano a mantenere il server al sicuro. Detto questo, puoi sempre provare un alternativa RDP come VNC.

Risoluzione dei problemi e suggerimenti per l'accesso remoto

Anche se configurato correttamente, potresti riscontrare problemi di connessione tramite RDP. Se hai seguito i passaggi su come abilitare RDP in Windows Server 2016 e ancora non riesci a connetterti, ecco alcuni accorgimenti che puoi provare:

- Blocchi del firewall: La regola del firewall Windows potrebbe essere ancora disabilitata o un firewall esterno potrebbe bloccare la porta 3389. Controlla le tue regole e conferma che la porta sia aperta.

- Errori di autorizzazione: Solo amministratori e membri del gruppo Utenti Desktop Remoto possono connettersi. Aggiungi gli utenti necessari a quel gruppo.

- Instabilità di rete: La latenza elevata o le interruzioni VPN possono causare timeout. Usa una connessione stabile e prova da un'altra rete se possibile.

- Stato non aggiornato: Server Manager potrebbe ancora segnalare RDP come disabilitato fino a quando non lo aggiorni con F5 oppure riapri la console.

- Software client: Utilizza il client ufficiale Microsoft Remote Desktop per il tuo sistema operativo. Su macOS, installa Desktop Remoto di Microsoft dall'App Store; su Linux, usa Remmina. Gli utenti Android e iOS possono trovare il client mobile nei rispettivi app store.

Se preferisci non gestire RDP manualmente dopo aver imparato come abilitare RDP in Windows Server 2016, considera un VPS Windows Server 2016 che viene fornito con accesso remoto preconfigurato.

Considerazioni Finali

Abilitare l'accesso remoto è semplice una volta che sai come abilitare RDP in Windows Server 2016. Scegli Server Manager per semplicità, PowerShell o Command Prompt per scripting e scenari remoti, e Group Policy per la coerenza a livello di dominio.

Indipendentemente dal metodo, proteggi il server limitando le connessioni in ingresso, abilitando Network Level Authentication e concedendo accesso solo agli utenti necessari. Non dimenticare di testare e risolvere la tua configurazione per assicurarti una connessione affidabile. Infine, ancora una volta, se preferisci non preoccuparti della configurazione, considera un RDP VPS da Cloudzy per evitare tutta questa fatica.