Le connessioni Remote Desktop Protocol (RDP) subiscono costanti attacchi da criminali informatici che sfruttano password deboli, porte esposte e controlli di sicurezza mancanti. Capire come proteggere RDP è fondamentale perché gli attaccanti compromettono con successo il 90% dei server RDP esposti entro poche ore.

I rischi immediati includono: attacchi di forza bruta alle password, furto di credenziali, distribuzione di ransomware e movimento laterale attraverso la rete. Le soluzioni collaudate sono: accesso solo VPN, autenticazione a più fattori, Network Level Authentication, politiche di password forti e non esporre mai RDP direttamente a internet.

Questa guida ti mostra esattamente come proteggere le connessioni desktop remoto usando misure di sicurezza collaudate che fermano gli attacchi prima che abbiano successo.

Che cos'è RDP?

Remote Desktop Protocol (RDP) è la tecnologia Microsoft per controllare un altro computer in rete. Trasmette dati dello schermo, input da tastiera e movimenti del mouse tra i dispositivi, consentendo il controllo remoto come se fossi seduto al computer di destinazione.

RDP usa la porta 3389 per impostazione predefinita e include una crittografia di base, ma queste impostazioni predefinite creano vulnerabilità di sicurezza significative che gli attaccanti sfruttano attivamente.

È RDP sicuro?

No. RDP non è sicuro con le impostazioni predefinite.

I fatti: RDP fornisce solo crittografia a 128 bit per impostazione predefinita. I criminali informatici prendono di mira RDP nel 90% degli attacchi riusciti. I server RDP esposti a internet affrontano migliaia di tentativi di attacco ogni giorno.

Perché RDP fallisce: L'autenticazione predefinita debole consente attacchi di forza bruta. L'assenza di Network Level Authentication espone le schermate di accesso agli attaccanti. La porta predefinita 3389 è costantemente scansionata da strumenti automatizzati. L'assenza di autenticazione multi-fattore incorporata lascia le password come unica protezione.

La soluzione: RDP diventa sicuro solo quando implementi più livelli di sicurezza, incluso accesso VPN, autenticazione forte, controlli di rete appropriati e monitoraggio continuo. L'analisi recente mostra che gli errori umani rimangono la causa principale delle violazioni di sicurezza, con il 68% che coinvolge elementi umani non dannosi come cadere vittime di ingegneria sociale o commettere errori di configurazione.

L'impatto finanziario di questi fallimenti di sicurezza è sostanziale. I costi delle violazioni di dati hanno raggiunto nuovi massimi nel 2024, con il costo medio globale che ha toccato 4,88 milioni di dollari per incidente, un aumento del 10% rispetto all'anno precedente, guidato principalmente da interruzioni di attività e spese di recupero.

Problemi di sicurezza comuni della connessione Desktop remoto

I principali problemi di sicurezza della connessione Desktop remoto che creano vettori di attacco riusciti includono:

| Categoria di Vulnerabilità | Problemi Comuni | Metodo di Attacco |

| Debolezze di Autenticazione | Password deboli, MFA mancante | Attacchi a forza bruta |

| Esposizione di rete | Accesso diretto a Internet | Scansione automatica |

| Problemi di Configurazione | NLA disabilitato, sistemi non aggiornati | Sfruttamento di vulnerabilità note |

| Problemi di controllo degli accessi | Privilegi eccessivi | Movimento laterale |

La vulnerabilità BlueKeep (CVE-2019-0708) dimostra quanto velocemente questi problemi si aggravano. Questo difetto di esecuzione del codice remoto ha consentito agli aggressori di ottenere il controllo completo del sistema senza autenticazione, interessando milioni di sistemi Windows non aggiornati.

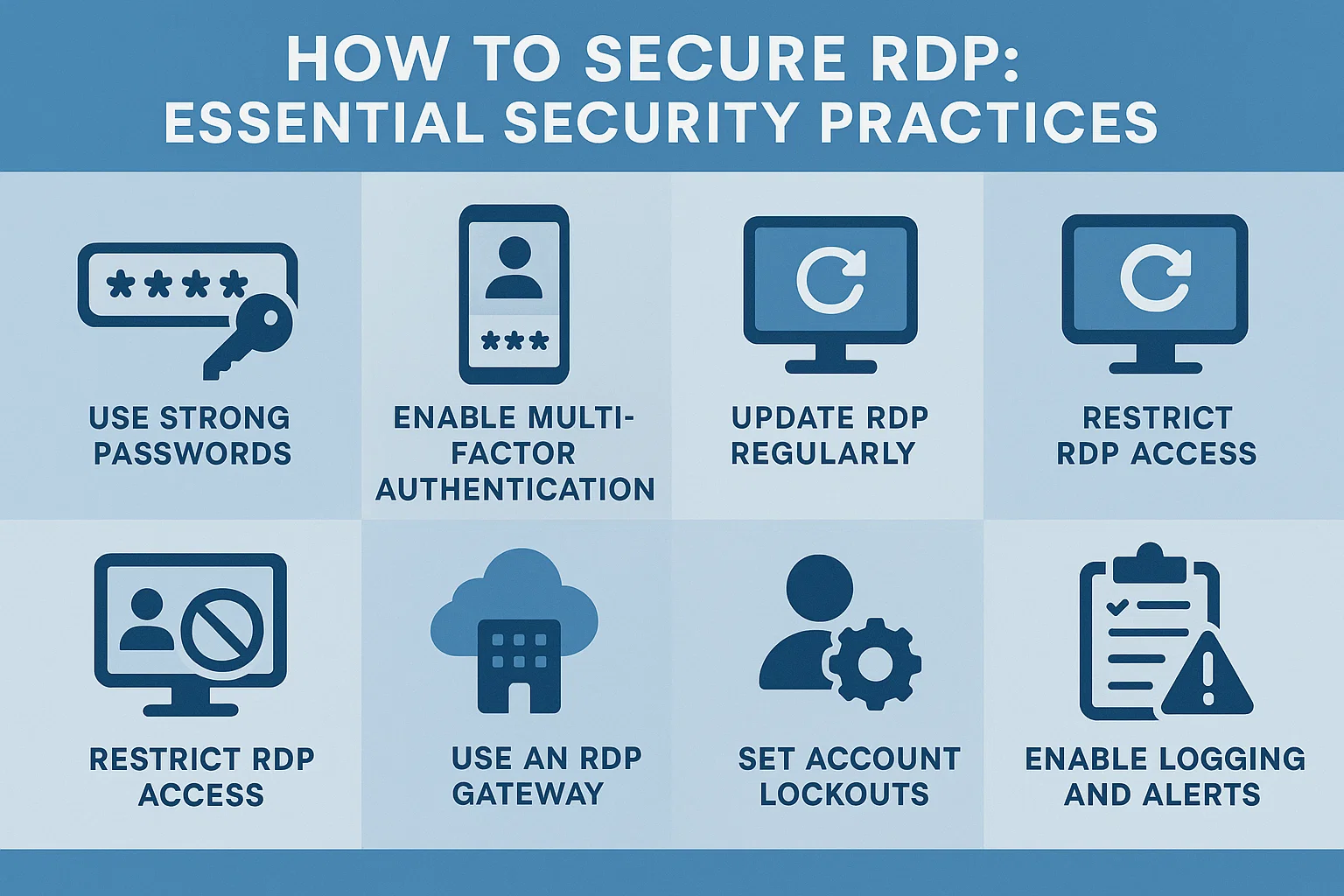

Come proteggere RDP: pratiche di sicurezza essenziali

Queste pratiche di sicurezza per l'accesso remoto forniscono protezione comprovata se implementate insieme.

Non esporre mai RDP direttamente a Internet

Questa regola è inderogabile quando impari a proteggere RDP efficacemente. L'esposizione diretta a Internet della porta 3389 crea una superficie di attacco immediata che gli strumenti automatizzati troveranno e sfrutteranno entro poche ore.

Ho visto server ricevere oltre 10.000 tentativi di accesso falliti entro il primo giorno di esposizione a Internet. Gli aggressori utilizzano botnet specializzati che scansionano continuamente i servizi RDP e lanciano attacchi di credential stuffing contro i server scoperti.

Implementazione: Blocca tutti gli accessi diretti a Internet alle porte RDP attraverso regole firewall e implementa politiche di accesso solo tramite VPN.

Utilizza password forti e univoche

La sicurezza delle password forma la base della sicurezza del Desktop remoto Windows e deve soddisfare gli standard di minaccia attuali per resistere ai metodi di attacco moderni.

Requisiti CISA che funzionano:

- Minimo 16 caratteri con complessità completa

- Password uniche mai riutilizzate su sistemi diversi

- Rotazione regolare degli account privilegiati

- Nessuna parola da dizionario o informazione personale

Configurazione: Imposta le politiche delle password tramite Criteri di gruppo in Configurazione computer > Criteri > Impostazioni Windows > Impostazioni di sicurezza > Criteri account > Criteri password. Questo garantisce l'applicazione in tutta il dominio.

Abilita l'autenticazione a livello di rete (NLA)

L'autenticazione a livello di rete richiede l'autenticazione prima di stabilire sessioni RDP, fornendo protezione essenziale per i protocolli di connessione remota.

NLA impedisce agli attaccanti di raggiungere la schermata di accesso Windows, blocca i tentativi di connessione che consumano risorse e riduce il carico del server dai tentativi di autenticazione falliti.

Passaggi di Configurazione:

- Apri Proprietà di sistema sui server di destinazione

- Vai alla scheda Desktop remoto

- Abilita "Consenti connessioni solo da computer che eseguono Desktop remoto con autenticazione a livello di rete"

Implementa l'autenticazione multi-fattore (MFA)

L'autenticazione a più fattori blocca gli attacchi basati su credenziali richiedendo una verifica aggiuntiva oltre alle password. Questo rappresenta il miglioramento singolo più efficace per la sicurezza della connessione remota Windows.

| Metodo MFA | Livello di Sicurezza | Tempo di Implementazione | Migliore per |

| Microsoft Authenticator | Alto | 2-4 ore | La maggior parte degli ambienti |

| Verifica SMS | Medio | 1 ora | Distribuzione rapida |

| Token Hardware | Molto Alto | 1-2 giorni | Zone ad alta sicurezza |

| Schede intelligenti | Molto Alto | 2-3 giorni | Ambienti aziendali |

Microsoft Authenticator offre il miglior equilibrio tra sicurezza e usabilità nella maggior parte delle distribuzioni. Gli utenti si adattano rapidamente una volta compresi i vantaggi della protezione.

Richiedi accesso VPN

Le connessioni VPN creano tunnel crittografati che proteggono tutto il traffico di rete, incluse le sessioni RDP. Questo approccio fornisce la protezione più affidabile per le migliori pratiche di accesso remoto sicuro.

Vantaggi di sicurezza VPN:

- Crittografia di tutti i canali di comunicazione

- Autenticazione centralizzata e registrazione degli accessi

- Controlli di accesso a livello di rete

- Restrizioni geografiche quando necessario

Quando gli utenti si connettono attraverso VPN per primo, si autenticano due volte: una volta ai servizi VPN e di nuovo alle sessioni RDP. Questa autenticazione doppia ha costantemente bloccato l'accesso non autorizzato in il migliori provider RDP implementazioni.

Configura un Jump Host

I jump host fungono da punti di accesso controllati per l'accesso interno a RDP, fornendo monitoraggio centralizzato e controlli di sicurezza che migliorano le distribuzioni di desktop remoto sicuro.

Architettura Jump Host:

- Server dedicato accessibile solo tramite VPN

- Registrazione e registrazione completa della sessione

- Controlli di accesso granulari per utente

- Monitoraggio automatico della sicurezza

I jump host funzionano meglio se combinati con strumenti di gestione delle connessioni che automatizzano il processo multi-hop mantenendo tracce di audit complete.

Proteggere RDP con certificati SSL

I certificati SSL/TLS forniscono una crittografia avanzata oltre la sicurezza predefinita di RDP e prevengono attacchi man-in-the-middle che possono intercettare credenziali e dati di sessione.

Implementazione del Certificato:

- Generare certificati per tutti i server RDP

- Configurare i servizi RDP per richiedere l'autenticazione tramite certificato

- Distribuire le informazioni dell'autorità di certificazione ai sistemi client

- Monitorare la scadenza e il rinnovo dei certificati

I certificati professionali di autorità attendibili offrono una sicurezza migliore rispetto ai certificati auto-firmati e semplificano la configurazione del client negli ambienti aziendali.

Limitare l'accesso con soluzioni PAM

Le soluzioni Privileged Access Management (PAM) forniscono un controllo completo sull'accesso a RDP, implementando permessi just-in-time e gestione automatica delle credenziali per proteggere i protocolli di connessione remota.

Capacità PAM:

- Provisioning di accesso temporaneo basato su richieste approvate

- Rotazione e iniezione automatica delle password

- Monitoraggio e registrazione delle sessioni in tempo reale

- Decisioni di accesso basate sul rischio utilizzando l'analisi comportamentale

Delinea Secret Server si integra con Active Directory fornendo i controlli avanzati necessari per le implementazioni di sicurezza del desktop remoto Windows enterprise.

Configurazione della sicurezza avanzata

Queste configurazioni completano le pratiche di sicurezza essenziali e forniscono una protezione difensiva in profondità.

Cambiare la porta predefinita di RDP

Cambiare RDP dalla porta 3389 blocca gli strumenti di scansione automatizzati che mirano specificamente alla porta predefinita. Anche se non è una protezione completa, il cambio della porta riduce i tentativi di attacco di circa l'80% in base all'analisi dei log.

Implementazione: Modificare le impostazioni del registro di sistema o utilizzare Criteri di gruppo per assegnare porte personalizzate, quindi aggiornare le regole del firewall per consentire la nuova porta e bloccare la 3389.

Configurare i criteri di blocco dell'account

I criteri di blocco dell'account disabilitano automaticamente gli account dopo ripetuti tentativi di autenticazione non riusciti, fornendo una protezione efficace contro gli attacchi brute-force.

Configurazione Criteri di gruppo:

- Accedi a Configurazione computer > Criteri > Impostazioni Windows > Impostazioni di sicurezza > Criteri account > Criteri di blocco account

- Imposta soglia di blocco: 3-5 tentativi falliti

- Configura durata del blocco: 15-30 minuti

- Bilancia i requisiti di sicurezza con la produttività degli utenti

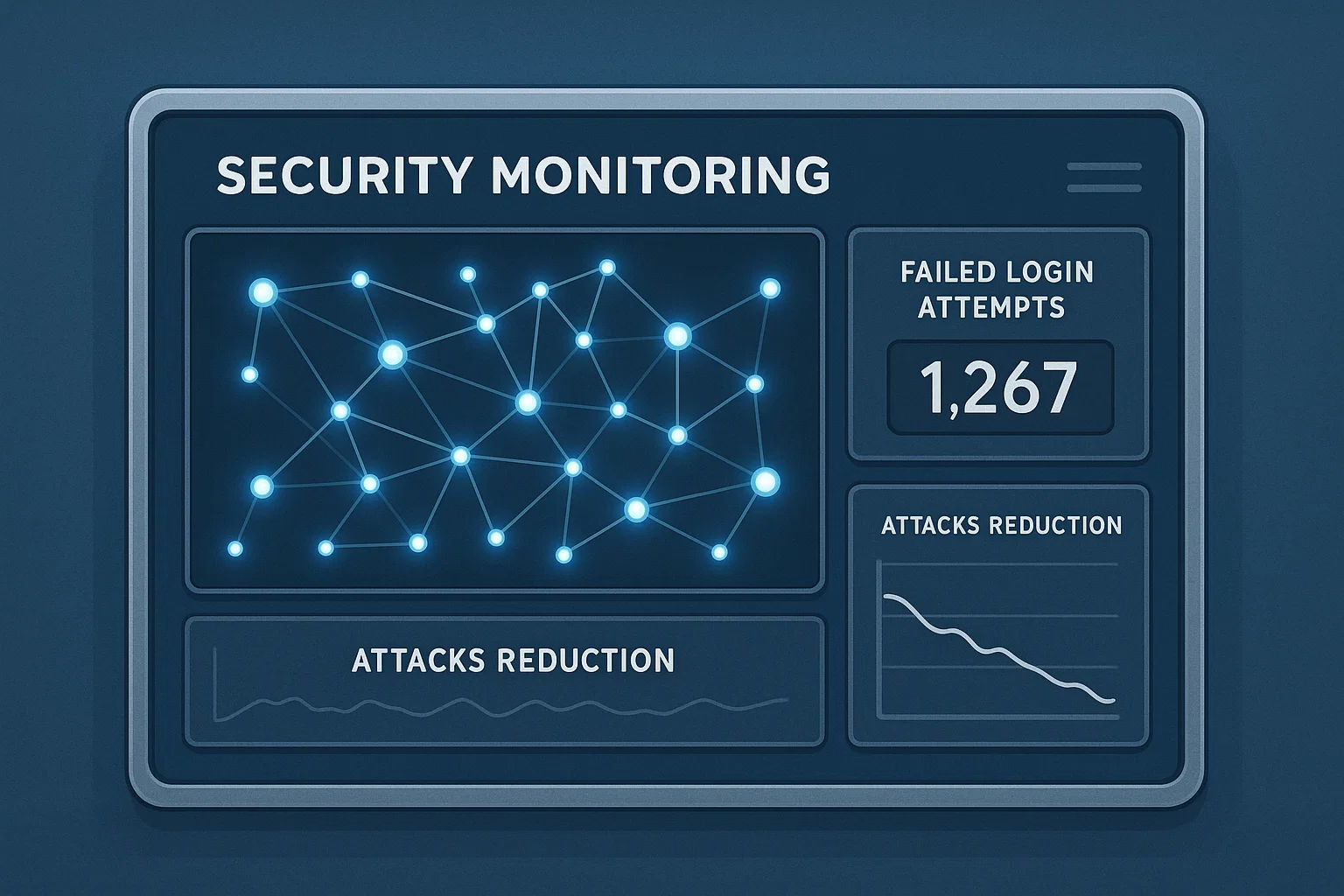

Monitora l'attività RDP

I sistemi SIEM (Security Information and Event Management) forniscono il monitoraggio centralizzato che correla gli eventi RDP con altri dati di sicurezza per identificare minacce e modelli di attacco.

Requisiti di Monitoraggio:

- Raccolta del registro eventi Windows per tutti i server RDP

- Avvisi automatici per errori di autenticazione

- Rilevamento anomalie geografiche per le origini di connessione

- Integrazione con feed di intelligence sulle minacce

Le piattaforme di gestione delle connessioni forniscono visibilità aggiuntiva sui comportamenti delle sessioni e aiutano a identificare modelli di accesso anomali che richiedono indagini.

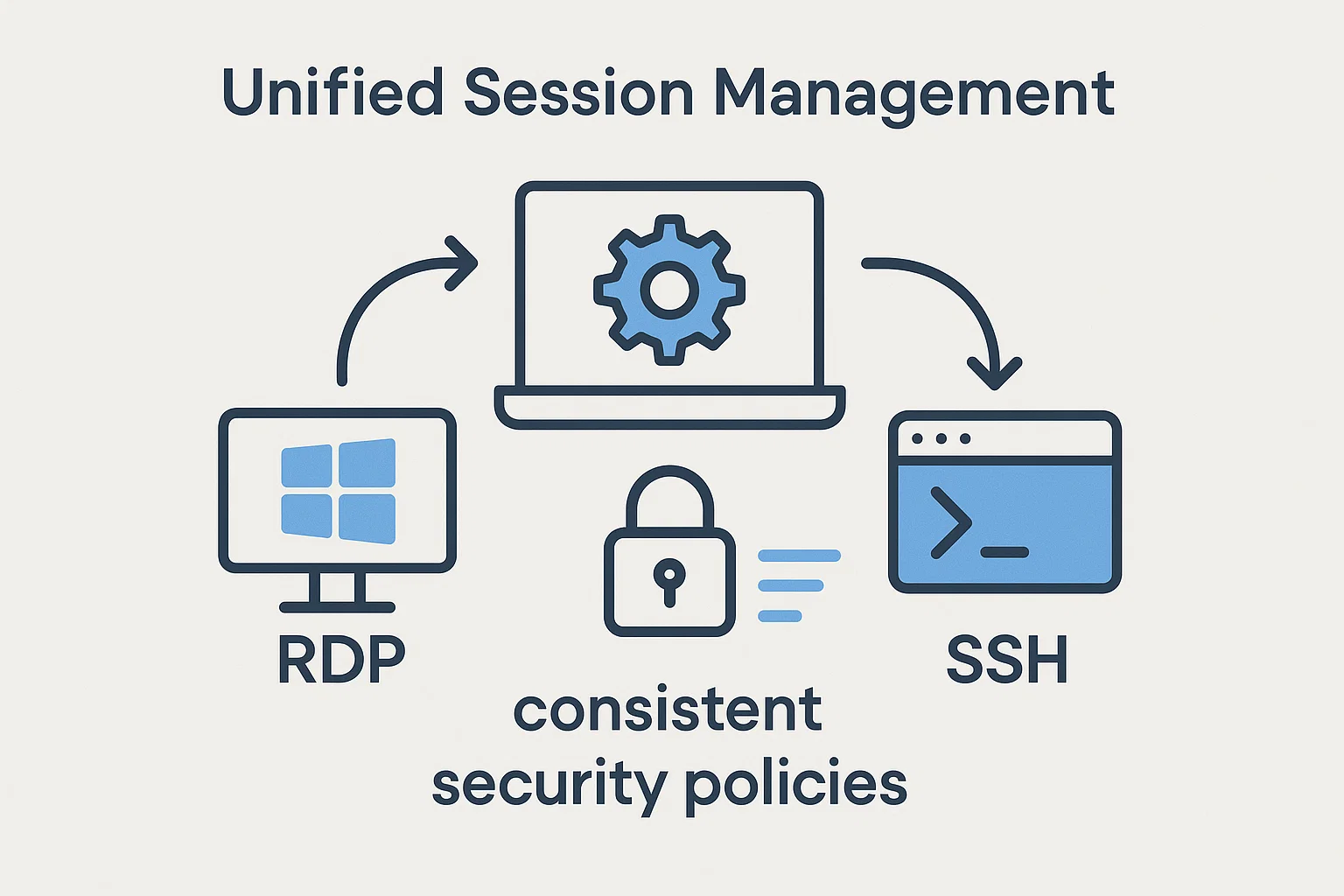

Gestione sessione unificata

Le piattaforme moderne supportano la gestione di più sessioni remote sia per RDP che per SSH attraverso interfacce unificate, fornendo criteri di sicurezza coerenti tra i diversi metodi di accesso.

Vantaggi della gestione unificata:

- Singolo punto di autenticazione per tutti gli accessi remoti

- Criteri di sicurezza coerenti tra i protocolli

- Registrazione centralizzata delle sessioni e tracce di audit

- Esperienza utente semplificata con sicurezza mantenuta

Implementazione Delinea Secret Server

Soluzioni enterprise come Delinea Secret Server forniscono una gestione completa dell'accesso remoto privilegiato con vault delle credenziali integrato che elimina l'esposizione delle password mantenendo tracce di audit complete.

Flusso di lavoro PRA:

- Gli utenti richiedono l'accesso attraverso la piattaforma centralizzata

- Il sistema valida l'identità e le autorizzazioni rispetto ai criteri definiti

- Le credenziali vengono automaticamente recuperate e iniettate nelle sessioni

- Tutte le attività di sessione sono registrate in tempo reale

- L'accesso si interrompe automaticamente agli intervalli programmati

Questo approccio previene il furto di credenziali fornendo al contempo i registri di audit dettagliati necessari per la conformità ai framework di sicurezza.

Misure di sicurezza aggiuntive

Queste misure aggiuntive completano le pratiche di sicurezza fondamentali e forniscono protezione in profondità per la sicurezza complessiva di RDP. Mentre le pratiche essenziali formano la tua difesa primaria, l'implementazione di questi controlli supplementari riduce ulteriormente le superfici di attacco e rafforza la tua postura di sicurezza globale.

Mantieni il software aggiornato

Gli aggiornamenti di sicurezza regolari affrontano le vulnerabilità appena scoperte che gli aggressori sfruttano attivamente. Vulnerabilità critiche di RDP come BlueKeep (CVE-2019-0708) e DejaBlue dimostrano l'importanza delle patch tempestive e i rischi gravi degli aggiornamenti ritardati.

La tempistica delle patch crea una finestra di vulnerabilità pericolosa. La ricerca indica che le organizzazioni impiegano tempi significativamente più lunghi per applicare le correzioni di sicurezza rispetto al tempo di cui hanno bisogno gli aggressori per sfruttarle: 55 giorni in media per rimediare al 50% delle vulnerabilità critiche, mentre lo sfruttamento su larga scala inizia tipicamente entro soli cinque giorni dalla divulgazione pubblica.

Gestione Aggiornamenti

- Distribuzione automatica delle patch per tutti i sistemi abilitati a RDP

- Sottoscrizione ai Bollettini di sicurezza Microsoft

- Test degli aggiornamenti in ambienti di staging prima della produzione

- Procedure di patch di emergenza per le vulnerabilità critiche

Gestione Sessione

La corretta configurazione della sessione impedisce alle connessioni inattive di rimanere disponibili per lo sfruttamento.

| Impostazione | Valore | Vantaggio di Sicurezza |

| Timeout inattività | 30 minuti | Disconnessione automatica |

| Limite di Sessione | 8 ore | Riauthenticazione forzata |

| Limite di Connessione | 2 per utente | Previeni il sequestro |

Disabilita funzioni rischiose

Le funzioni di reindirizzamento di RDP possono creare percorsi di esfiltrazione dei dati e devono essere disabilitate a meno che non siano specificamente richieste.

| Funzione | Rischio | Disabilita Metodo |

| Appunti | Furto di dati | Criteri di gruppo |

| Stampante | Iniezione di malware | Modelli amministrativi |

| Unità disco | Accesso ai file | Impostazioni del registro |

Conclusione

Imparare a proteggere RDP richiede l'implementazione di più livelli di sicurezza piuttosto che dipendere da singoli metodi di protezione. L'approccio più efficace combina accesso VPN, autenticazione forte, monitoraggio appropriato e aggiornamenti regolari.

Non esporre mai RDP direttamente a internet indipendentemente da altre misure di sicurezza. Implementa invece politiche VPN-first o soluzioni RDP Gateway che forniscono canali di accesso controllati con capacità di audit complete.

La sicurezza efficace di RDP richiede attenzione continua alle minacce emergenti e valutazioni regolari della sicurezza per mantenere l'efficacia della protezione. Per soluzioni gestite professionalmente, considera provider di hosting server RDP che implementano misure di sicurezza complete per impostazione predefinita.