Chrome リモートデスクトップを検索して、「セキュリティリスク」というフレーズが付いているのを見かけた。これは妥当な質問であり、曖昧な安心感や根拠のない注意の羅列ではなく、正確な答えに値する。

この記事では、Chrome リモートデスクトップの実際のセキュリティ上の懸念事項を扱っている:このツールが何をよく保護しているのか、実際の脆弱性はどこにあるのか、それらを解決するための具体的な手順は何か。ホームユーザーでも IT プロフェッショナルでも、リスク自体は同じである。異なるのはその影響度だけである。

Chrome リモートデスクトップのセキュリティはどの程度信頼できるのか。

Chrome リモートデスクトップは Google のインフラ基準に基づいて保守されており、デフォルト設定による保護は見た目だけではなく実質的である。ほとんどのユーザーが遭遇する Chrome リモートデスクトップのセキュリティ問題は暗号化層にはなく、アカウント設定とネットワークセットアップにある。

Chrome リモートデスクトップのセキュリティ確認では、デフォルトで提供される機能と、その後で自分が設定した内容の両方を検証する必要がある。ツールの長所を公平に評価してから脆弱性に目を向けるべき。そうしないと、どちらの方向でも判断を誤ることになる。

暗号化:TLS/SSL と AES

Chrome リモートデスクトップの送信はすべて TLS/SSL で暗号化されたトンネルを通り、その上に AES 暗号化が追加されている。デバイスとリモートマシン間を移動するデータは、ネットワークオペレーターや ISP を含むどの第三者にも読まれることはない。

PIN と一時コードはクライアント側で検証され、Google のサーバーに読める形式で送信されることはない。セッションコンテンツは 直接接続、STUN、または TURN/リレーパス を通って移動する。ネットワーク条件に応じて すべてのリモートデスクトップセッションは完全に暗号化される Google の公式ドキュメントに従い、3 つのモード全体で。

信頼できるネットワーク上での個人使用であれば、Chrome リモートデスクトップのセキュリティは、オンライン金融取引で適用される暗号化基準と同じレベルを満たしている。ほとんどのユーザーは、設定の脆弱性が問題になる前に、このベースラインがいかに堅固であるかを過小評価している。

Google アカウント認証と二要素認証

Chrome リモートデスクトップへのアクセスには、ブルートフォース攻撃対策、不審なログイン検出、アカウント乗っ取り警告をプラットフォームレベルで備えた、有効で認証済みの Google アカウントが必要である。この認証基盤は本質的に強力であり、スタンドアロンのパスワードのみに依存するツールとは一線を画している。

2段階認証を有効にすると、あらゆるCRDデプロイメントでパスワードベースのアカウント乗っ取りリスクが大幅に低下します。ただし認証後の脅威(盗まれたセッショントークンなど)は除外されるため、より広範なアクセス強化戦略における1つのレイヤーとして機能するのが最適です。

弊社の記事について Chrome Remote Desktopとは では、アクセスモデルと設定プロセスの全体を詳しく説明しています。Chrome Remote Desktopのセキュリティ上の懸念は、アカウントレイヤーがどのように機能するかを理解することで、より明確かつ具体的になります。次のセクションはまさにそこから始まります。

Chrome リモートデスクトップのセキュリティリスク

Chrome Remote Desktopのセキュリティ上の懸念は、業界全体で記録されている侵害パターンと直接対応しています。 Sophos 2024年上半期アクティブな脅威者レポートによると、Sophosのインシデント対応チームが2023年に対応した攻撃の90%でRemote Desktop Protocolが悪用されています。

外部リモートサービスは、これらの事例の65%で最初のアクセス手段となっており、23か国にわたる150件以上の調査が対象です。これらの数字はリモートデスクトップツール全般に関するものですが、以下のセクションではこうしたパターンがCRDにどのように当てはまるかを特定します。

プライバシーに関する懸念

CRDはGooogleアカウントエコシステムに組み込まれています。接続タイムスタンプ、デバイス識別子、アクセス頻度はすべてそのアカウントに紐付けられています。Chrome Remote Desktopのセキュリティ上の問題はここでは構造的です。このツールのアイデンティティモデル全体が1つのGooogleアカウント内に存在しているのです。

フィッシングまたはブラウザトークンハイジャックによってアカウントが侵害された場合、攻撃者は登録されているすべてのリモートデバイスに直接アクセスできるようになります。これは単なるリモートアクセス侵害ではなく、Gooogleアカウント全体の侵害です。つまり、そのアカウント内に保存されているすべてのリンクされたサービス、ドキュメント、連絡先にまで被害が及びます。

公開WiFiの脆弱性

Chrome Remote DesktopはWebRTCを接続経路として使用し、初期ネゴシエーションはGooogleサービスを通じて処理された後、直接接続、STUN、またはTURN/リレーセッションが確立されます。信頼されていないネットワークや公開ネットワークでは、トラフィックのルーティングとネットワークの可視性条件が、プライベートネットワークでは発生しないリスクをもたらします。

こうした条件が重要なのは、公開WiFi環境はあなたのコントロール下にないからです。追加の対策なしに共有ネットワーク上でCRDを使用することは、暗号化レイヤーだけでカバーできる以上に露出面を拡大します。

VPNは信頼されていないネットワークでの露出を減らすことができますが、すべてのCRD関連リスクの解決策ではなく、追加のレイヤーに過ぎません。

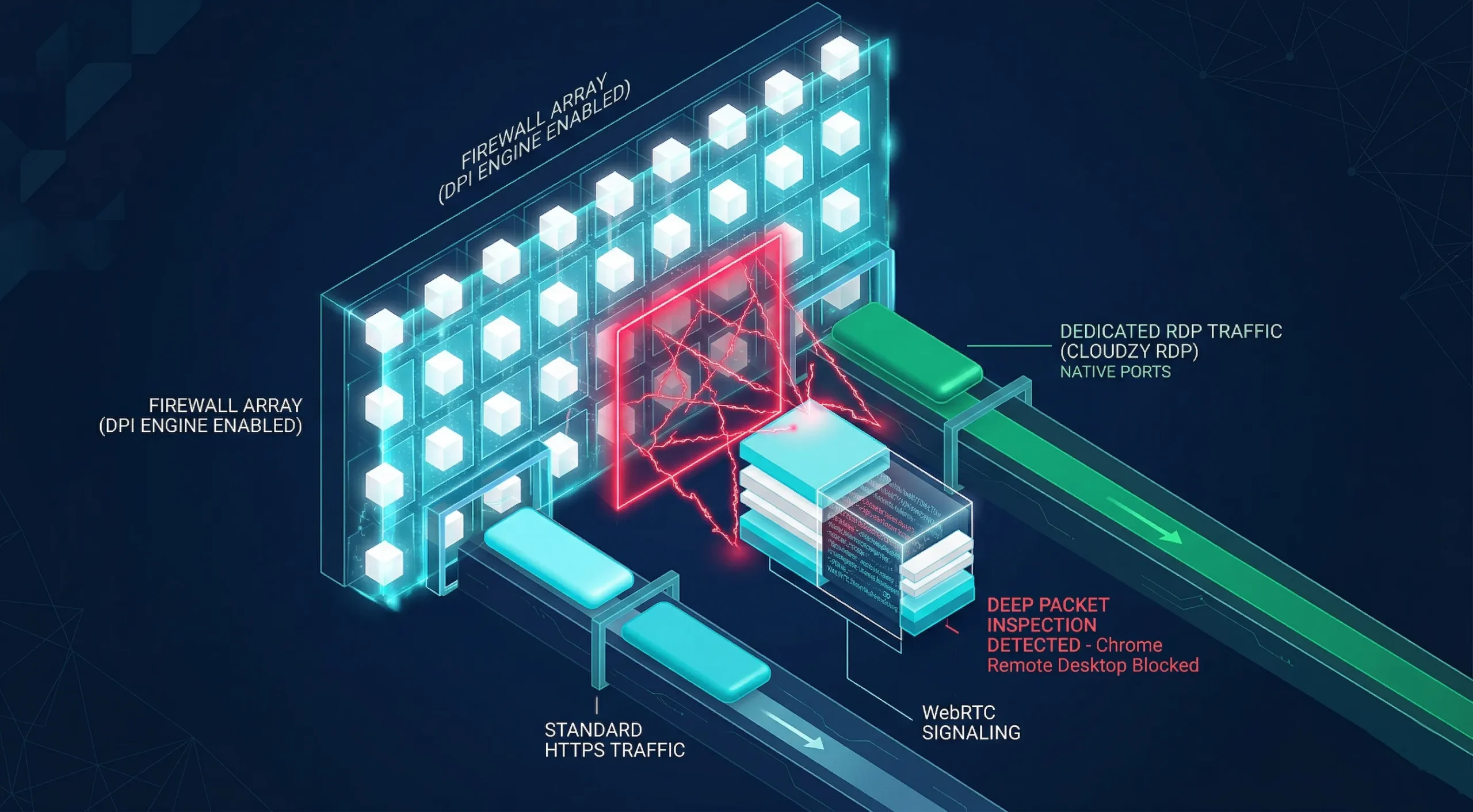

ファイアウォールの問題と互換性

ほとんどのホームルーターはCRDトラフィックを設定なしでそのまま通します。Deep Packet Inspectionを実行しているコーポレートネットワークでは、WebRTCシグナリングコンポーネントがフラグを立てられてドロップされる可能性があり、ユーザーに通知されません。制限の厳しいネットワークでは、管理者がChrome Remote DesktopのURLサービスとTCP/UDPポート443および3478のトラフィックを許可する必要があります。 URLサービスおよびTCP/UDPポート443と3478のトラフィック許可.

ユーザーの観点からは、接続が単に失敗するだけで、実際の原因を示すエラーメッセージは表示されません。私は企業環境全体でこの失敗パターンを追跡してきました。それは一貫してCRDアプリケーションの障害ではなく、ファイアウォールポリシーの競合として誤診されています。

同じネットワーク上でSSL証明書エラーが発生している場合、 Chromeの「HTTPS保護されていません」メッセージを修正する方法 では関連するポートレベルのトラブルシューティングについて説明しており、同じファイアウォール環境に適用でき、多くの場合1回のパスで両方の問題が解決されます。

認証情報の強度が不十分な可能性

CRDの最小PINは6桁の数字です。このしきい値は、個人的なカジュアルな使用を超えるものには不十分です。ほとんどのユーザーは予測可能なパターンを選択するため、実際の検索空間が大幅に縮小し、ブルートフォース攻撃が桁数が示唆するよりもはるかに実行可能になります。

Gooogleアカウントレベルでのパスワード再利用がこれを複合します。関連のないサービスでの侵害は、攻撃者に登録されているすべてのCRDデバイスへのアクセスを制御するGooogleアカウントに対して試行済みの認証情報を適用する機会を与えます。

に従って IBM データ侵害コスト レポート 2024盗まれた認証情報は2024年の最初の攻撃ベクトルのトップで、12の地域の604組織を対象とした分析されたすべての侵害の16%を占めていました。

認証情報ベースの侵害は平均292日の検出・対応期間を要し、これは本調査のあらゆる攻撃タイプのなかで最も長いライフサイクルです。Chrome リモートデスクトップのセキュリティリスクは、弱い認証情報に関連して実際にこのパターンに従っています。

Chrome リモートデスクトップの欠点

とはいえ、Go Chrome リモートデスクトップのセキュリティ懸念は、アクティブな脅威を超えて広がっています。CRD は個人利用と基本的なリモートサポート向けに設計されており、以下の制限は意図的な設計選択であり、プロフェッショナル展開の決定要因になります。

Enterprise Controls なし

Windows、Mac、Linux での標準 CRD デプロイでは、接続記録とロールベースアクセス制御がありません。管理対象の ChromeOS 環境では以下が提供されます 管理コンソールアクセスとセッションレベルの監査ログ Chrome Enterprise 経由で提供されますが、これらのコントロールはその管理対象コンテキスト外では利用できません。

IT 評価者が CRD を組織での利用から一貫して除外するのはこの時点だと私たちは見ています。規制対象データへの単一のログなし接続でさえコンプライアンス違反を示す可能性があり、他のすべての強化ステップが整備されている場合でも改善策がありません。

アカウント依存関係とパフォーマンスの制限

CRD に関連付けられた Go Google アカウントがアクセス不可能になると、リモートアクセスが中断される可能性があるため、1つのコンシューマアカウントを重要なマシンへの唯一のアクセス経路にするのは良くありません。本番環境またはビジネス重要システムで CRD を実行するチームにとって、デプロイ前にこの依存関係を評価することは必須です。

サポートアクセスコードはワンタイムコードで、ライブ共有セッション中はホストが30分ごとに継続的な共有を確認するよう求められます。ファイル転送は管理対象の ChromeOS リモートセッションで利用可能ですが、標準の Windows、Mac、Linux デプロイでは利用できません。

機能ギャップを超えて、Chrome のメモリフットプリントとアクティブなリモート接続の組み合わせは、ホストハードウェアに測定可能な負荷をかけ、実際には古いマシンのパフォーマンスを低下させます。

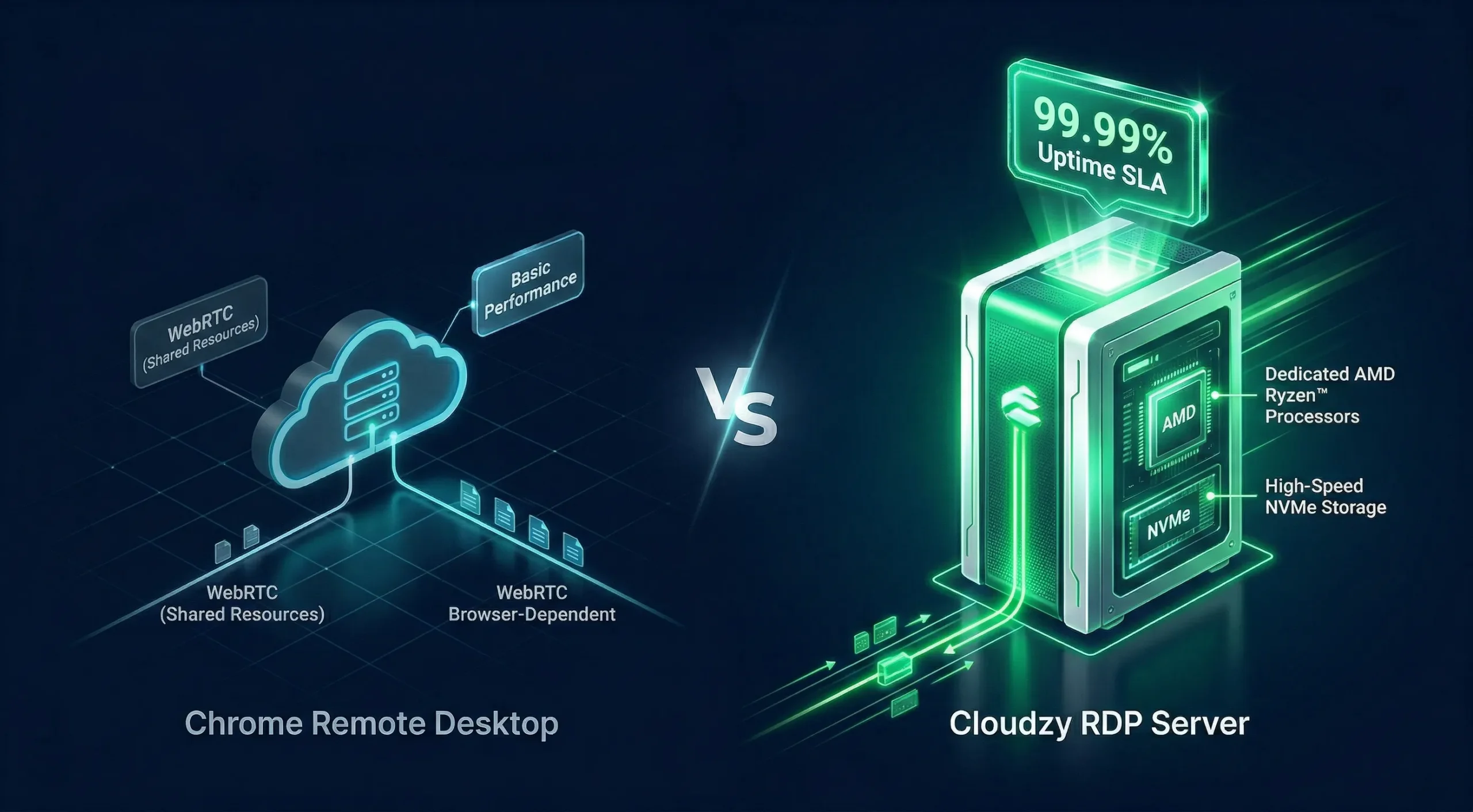

開発、サーバー管理、またはプロフェッショナルワークフロー向けには、専用の RDPサーバー がこれらの制限を解消します。Cloudzy では、サーバーは AMD Ryzen 9 プロセッサで 4.2+ GHz にて動作し、最大 40 Gbps ネットワーク、99.95% の稼働率 SLA を備えています。

Chrome リモートデスクトップ対 Cloudzy RDP サーバー

| 機能 | Chrome リモート デスクトップ | Cloudzy RDP サーバー |

| ネットワークスピード | 可変、WebRTC ルーティング | 最大40 Gbps専用 |

| プロセッサ | ホストハードウェアに依存 | AMD Ryzen 9、4.2+ GHz ブースト |

| DDoS保護 | なし | FreeDDoS保護 |

| プロトコル | WebRTC over HTTPS | KVM 分離インスタンス上の RDP |

| 監査ログ | 利用できません | Windows イベント ビューアーを通じた OS レベルの接続イベント ログ記録 |

| 稼働時間 SLA | なし | 99.95% |

| ファイル転送 | 制限あり。管理下の ChromeOS でのみ利用可能 | ネイティブ RDP サポート |

| アカウント依存 | 単一の Google アカウント | 独立した Windows 認証情報 |

Google リモート デスクトップはセキュアですか?

「Google リモート デスクトップ」と「Chrome リモート デスクトップ」は同じ製品です。そのため、Google リモート デスクトップのセキュリティ上の懸念と Google リモート デスクトップのセキュリティの問題は、フォーラムと製品ドキュメント全体で両方の名前で言及されます。アーキテクチャ、リスク、セキュリティ強化のステップはすべて同じです。

Google リモート デスクトップは、適切に設定すれば個人利用において安全です。TLS/SSL と AES 暗号化は業界標準を満たしており、2FA が有効な場合、認証層は個人およびチームサイズの小さいデプロイメントを狙った最も一般的な脅威タイプに対処します。

コンプライアンス要件、監査証跡、またはアクセス冗長性を必要とするチームの場合、CRD はスタンドアロン ツールとして不十分です。Google リモート デスクトップのセキュリティ リスクは、アクセス対象のシステムの機密性と関係するユーザー数に正比例して増大します。

Chrome リモート デスクトップのセキュリティを強化するには?

上記で指摘された Chrome リモート デスクトップのセキュリティ リスクはすべて、以下に直接的な対策が記載されています。ステップは影響度順に整理されています。上から順に進めることで、不要な技術的負担なく、最速かつ最も効果的にセットアップを強化できます。

Google アカウントで 2 段階認証を有効にする

myaccount.google.com を開き、「セキュリティ」を選択してから「2 段階認証」を選択します。認証アプリまたはハードウェア セキュリティ キーを 2 番目の認証要素として選択します。このステップ 1 つで、IBM 2024 年のデータが平均 292 日間検出されなかったと示す認証情報ベースの侵害タイプが解決します。

ハードウェア セキュリティ キーはフィッシング攻撃に対する最強の保護を提供します。認証アプリはほとんどのユーザーにとって最も実用的な選択肢です。2 段階認証を有効にしたチームは認証情報ベースの攻撃への曝露を大幅に減らしています。ただし、セッション Cookie のハイジャックなどの認証後の脅威は別途対策が必要です。

長く複雑な PIN を設定する

最低 8 文字使用し、文字と数字を混ぜて、個人データに関連するシーケンスを避けてください。既存の PIN を更新するには、remotedesktop.google.com/access を開き、「リモート デバイス」パネルでデバイスを探して、鉛筆アイコンを選択します。

PIN を定期的にローテーションすることは、特に一時的なアクセスを共有した後や Google アカウントに疑わしいログイン活動がある場合に重要です。短い数値 PIN は CRD デプロイメント内で最も一貫して悪用される弱点の 1 つです。

パブリック ネットワークまたは共有ネットワークで VPN を使用する

パブリックでないネットワークで CRD を開く前に、VPN に接続します。検証済みのログなしポリシーとキルスイッチ機能を備えたプロバイダーを選択し、VPN が予期せず切断された場合にインターネット アクセスが遮断されるようにして、露出のウィンドウを閉じます。

パブリック ネットワークで VPN をスキップするほとんどのユーザーは、目に見える問題に遭遇したことがなく、ネットワーク レイヤーのリスクは単なる理論だと勘違いしています。共有サブネット上では、VPN のステップを非交渉的なものとして扱ってください。

Windows でカーテン モードを有効にする

カーテン モードは、アクティブな CRD 接続中にホスト マシンの物理画面がリモート活動を表示することをブロックします。リモート ユーザーが何をしていようと、ホストのユーザーには鍵付きの画面だけが表示されます。Windows Professional、Ultimate、Enterprise、または Server が必要です。

Google の完全なカーテン モード セットアップ には Windows 上の 4 つのレジストリ キーが必要です。設定 RemoteAccessHostRequireCurtain 1未満に HKLM\Software\Policies\Google\Chrome, fDenyTSConnections 0へ及び UserAuthentication Terminal Server パスの下で 0 に設定し、Windows 10 でも RDP-Tcp パスの下で SecurityLayer 1 に設定してください。

Google は、ステップを漏らすとセッションが直ちに終了することを警告します。すべてのキーを設定したら、CRD ホストサービスを再起動して変更を適用してください。

この設定は共有オフィス環境では一貫して使用不足となっており、ほとんどの IT チームは 5 分以内に設定しています。

Chrome を常に最新の状態に保つ

CRD は Chrome のインフラストラクチャ上で動作するため、パッチが未適用のブラウザはパッチが未適用の CRD ホストを意味します。2025 年、 Chrome は 205 件の公開 CVE を記録しました 平均 CVSS スコアは 7.9 であり、いくつかはアクティブな CRD ホストに直接影響するリモートコード実行の脆弱性を含みました。

Chrome を開き、ヘルプから Google Chrome について を選び、現在のバージョン状態を確認してください。Google は 自動更新を有効にしたままにすることを推奨しています セキュリティパッチが利用可能になるとすぐに適用されるようにするためです。Chrome の更新を遅延またはブロックすると、アクティブな CRD ホスト上の既知の脆弱性が開いたままになります。

結論

Chrome リモートデスクトップには実際の保護機能が備わっています。TLS/SSL 暗号化、PIN ベースのアクセス、2FA 対応の認証モデルです。強化手順を適用した個人使用では、信頼できるネットワーク上での日常的なリモートアクセスニーズに対して堅牢な選択肢です。

構造的な制限は、アクセスモデル全体が 1 つの Google アカウントに依存することです。パフォーマンスの一貫性、コンプライアンスログ、インフラストラクチャの信頼性のいずれであれ、プロフェッショナル環境のセキュリティ懸念は一貫して専用ソリューションを指しています。CRD から成長したチームの場合、Cloudzy の KVM ベースサーバーはより信頼できる基盤を提供します。

適切なツールはあなたの状況によります。CRD は個人アクセスの問題をよく解決します。コンプライアンス、稼働時間、マルチユーザーアクセスが関わってくると、アーキテクチャはリスクに合わせる必要があります。