Linux VPS 서버는 내장된 Linux 보안 모델 덕분에 Windows 시스템보다 높은 보안 수준을 제공합니다. 하지만 완벽히 안전한 시스템은 없습니다. 해커들은 매일 수백만 대의 서버를 스캔하며 민감한 데이터를 탈취하거나 대규모 공격에 활용할 취약점을 찾고 있습니다.

Linux 서버를 안전하게 운영하려면 의도적인 설정이 필요합니다. 새로 설치된 VPS는 보안보다 접근성을 우선시하는 기본 설정으로 제공됩니다. Linux 서버 구현을 보호하는 방법을 이해하면 시스템 기능을 유지하면서 진화하는 위협에 대응할 수 있습니다. 이 가이드에서는 Linux 서버 인프라를 강화하고 일반적인 공격을 차단하는 20가지 핵심 단계를 소개합니다.

Linux VPS란?

Linux VPS(Virtual Private Server)는 다른 사용자와 분리된 전용 리소스로 클라우드 플랫폼에서 실행됩니다. 하나의 계정이 침해되면 다른 사용자에게도 영향을 미칠 수 있는 공유 호스팅과 달리, 안전한 VPS 호스팅은 환경을 완전히 격리합니다. 그럼에도 공격자들은 데이터 탈취, 악성코드 설치, 또는 다른 시스템 공격을 목적으로 보안이 취약한 VPS 서버를 노립니다.

주문 시 Linux VPS 구매 호스팅을 시작하면 운영 체제가 기본 설정으로 사전 설치됩니다. 이 기본 구성은 보안보다 편의성을 우선시하기 때문에, 일반적인 취약점을 자동으로 스캔하는 공격에 서버가 노출될 수 있습니다. VPS 서버에서 클라우드 데이터를 안전하게 보호하려면 기본 설치 이상의 사전 조치가 필요합니다.

Linux VPS를 보호해야 하는 이유

보안이 취약한 서버는 온라인에 연결된 지 몇 시간 만에 공격 대상이 됩니다. 현재 기업들은 주평균 1,876건의 사이버 공격을 받고 있으며, 이는 전년 대비 75% 증가한 수치입니다. Linux 서버 인프라를 보호하는 방법을 파악해 두면 시스템을 지속적으로 위협하는 이러한 공격에 효과적으로 대응할 수 있습니다.

더 큰 문제는 정교한 공격일수록 탐지되지 않는 경우가 많다는 점입니다. 공격자는 눈에 띄는 흔적 없이 데이터에 접근하거나, 통신을 감청하거나, 서버 리소스를 무단으로 사용할 수 있습니다. 안전한 VPS 호스팅을 위해서는 사전 예방이 필수입니다. 공격자는 자신의 존재를 알리지 않으며, 이상 징후를 눈치챘을 때는 이미 상당한 피해가 발생한 후일 수 있습니다.

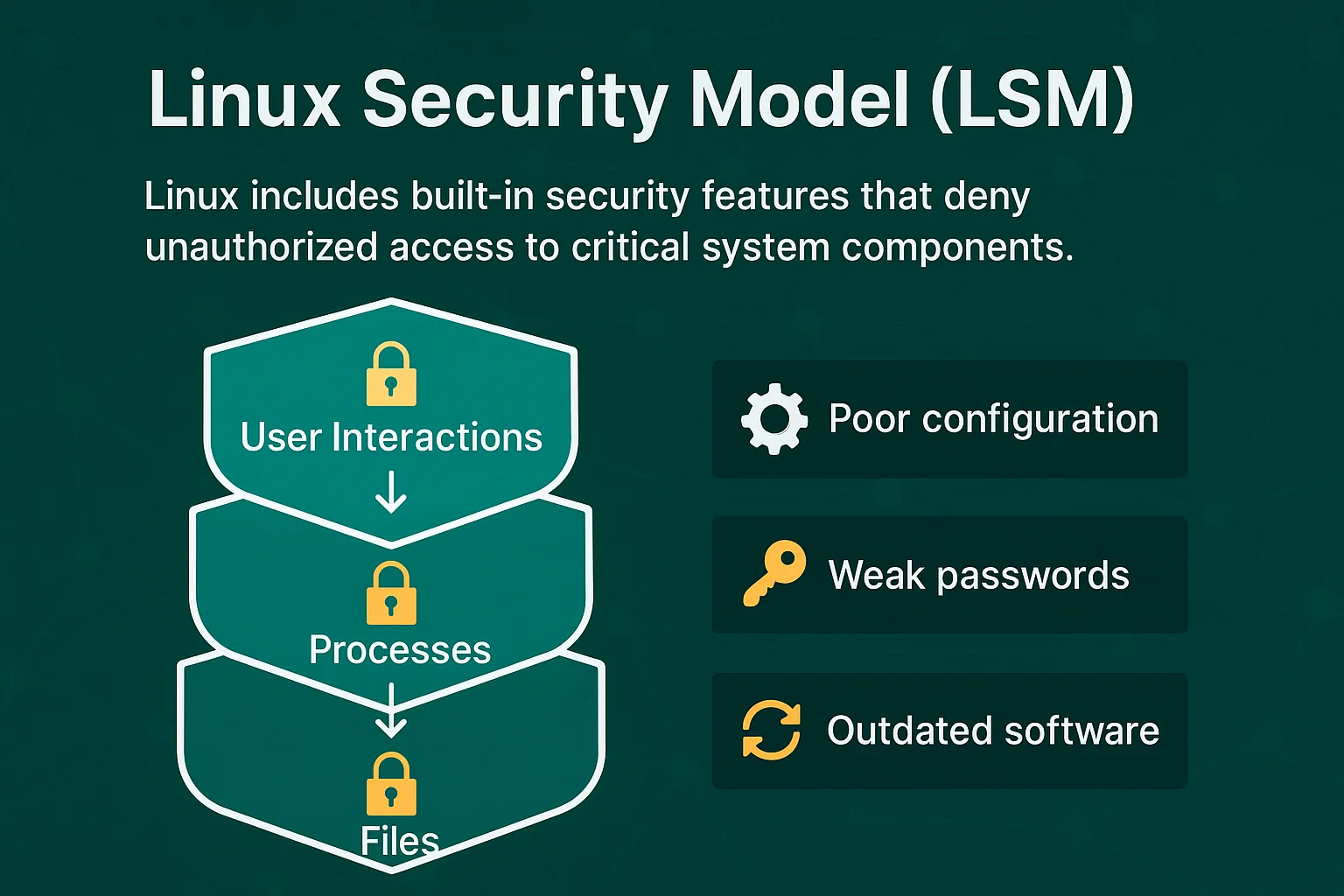

Linux 보안 모델(LSM)

Linux에는 주요 시스템 구성 요소에 대한 무단 접근을 차단하는 내장 보안 기능이 포함되어 있습니다. 다이어그램과 함께 제공되는 Linux 보안 모델은 접근 제어가 파일, 프로세스, 사용자 상호작용을 어떻게 보호하는지 보여 줍니다. 이를 통해 여러 보안 계층이 형성되어 다른 운영 체제에 비해 공격 성공이 더 어려워집니다.

다만, LSM은 잘못된 설정, 취약한 비밀번호, 오래된 소프트웨어로 인한 공격은 막지 못합니다. LSM은 Linux 서버 보안의 기반을 제공하지만, 실제로 효과를 발휘하려면 올바른 구현이 필요합니다. Ubuntu VPS 호스팅 및 기타 Linux 배포판.

Linux VPS 보안을 강화하는 20가지 방법

이 보안 조치들은 기본 설정 변경부터 고급 모니터링 시스템까지 단계적으로 다룹니다. Linux 서버 환경을 안전하게 유지하려면 이 단계들을 순서대로 적용해 일반적인 공격 벡터에 강한 서버를 구축해야 합니다.

각 기법은 공격자들이 자주 악용하는 특정 취약점을 겨냥합니다. 모든 서버에 필요한 기본 설정부터 고급 위협 탐지를 위한 정교한 모니터링 시스템까지 다양한 방법을 다룹니다. 일부 조치는 즉각적인 보호 효과를 제공하고, 나머지는 장기적인 보안 복원력을 만들어 냅니다. 적용 순서가 중요합니다. 기본 강화 작업을 먼저 완료한 뒤 고급 모니터링 도구를 적용하세요. 이 20가지 전략을 함께 적용하면 서버의 공격 표면을 크게 줄이는 중첩된 보안 레이어가 만들어집니다.

1. 소프트웨어를 최신 상태로 유지하기

오래된 소프트웨어에는 공격자가 악용할 수 있는 알려진 보안 취약점이 존재합니다. 소프트웨어 개발사는 이러한 취약점을 수정하는 패치를 정기적으로 배포하므로, 업데이트는 Linux 서버 시스템을 보호하는 첫 번째 방어선입니다.

중요 보안 패치에 대한 자동 업데이트를 설정하세요:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -y수동 검토가 필요한 보안 패치를 놓치지 않도록, 업데이트 알림을 이메일로 받도록 설정하세요.

2. 루트 로그인 비활성화하기

모든 Linux 서버에는 시스템 전체에 무제한으로 접근할 수 있는 "root" 계정이 있습니다. 해커들은 이 계정이 항상 존재한다는 사실을 알기 때문에, 무차별 대입 공격 으로 비밀번호를 추측해 서버 전체를 장악하려 합니다.

루트 접근을 비활성화하기 전에 새 관리자 계정을 만드세요:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshd이렇게 하면 공격자는 사용자 이름과 비밀번호를 모두 추측해야 하므로 보안이 크게 강화됩니다.

3. SSH 키 쌍 생성하기

비밀번호 기반 로그인은, 특히 비밀번호가 취약한 경우, 보안 취약점이 될 수 있습니다. SSH 키 인증은 더 안전한 대안입니다. 비밀번호 대신 암호화 키를 사용하면 해독하기 훨씬 어려운 인증 방식을 갖출 수 있습니다.

이 보안 조치는 특히 중요합니다. 보안 연구에 따르면 데이터 침해 사고의 24%에서 탈취된 자격 증명이 최초 공격 경로로 사용됩니다. 이러한 공격은 다른 어떤 방식보다 탐지와 수습에 시간이 더 걸리기 때문에, SSH 키를 통한 사전 예방이 필수적입니다.

안전한 인증을 위한 SSH 키 쌍을 생성하세요:

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipSSH 키는 최대 4096비트까지 지원되어, 복잡한 비밀번호보다 기하급수적으로 높은 보안 수준을 제공합니다.

4. 이중 인증 활성화하기

이중 인증은 비밀번호 외에 두 번째 인증 단계를 추가합니다. 공격자가 비밀번호를 탈취하더라도, 두 번째 인증 수단 없이는 서버에 접근할 수 없습니다.

이중 인증을 설치하고 설정하세요:

sudo apt install libpam-google-authenticator

google-authenticator모바일 인증 앱을 설정하여 서버 접근 시 시간 기반 코드를 생성하세요.

5. SSH 포트 변경

기본 SSH 포트(22)는 자동화된 스캐닝 도구의 공격 시도를 지속적으로 받습니다. 포트를 변경하면 이러한 자동화 공격에 대한 노출을 줄일 수 있습니다. 다음 사실을 고려하면, 데이터 침해의 전 세계 평균 비용이 488만 달러에 달했다는 점 2024년 기준으로, 포트 변경처럼 단순한 보안 조치만으로도 자동화된 위협으로부터 유용한 보호를 제공할 수 있습니다.

대부분의 Linux 배포판의 경우:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdUbuntu 23.04 이상 버전의 경우:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.service중요: 현재 세션을 종료하기 전에 새 포트를 테스트하세요:

# Test connection in a new terminal

ssh username@server-ip -p 2222새 포트를 허용하도록 방화벽 규칙을 업데이트하세요:

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testing접속 시 새 포트를 지정하는 것을 잊지 마세요: ssh username@server-ip -p 2222

6. 미사용 네트워크 포트 및 IPv6 비활성화

열려 있는 네트워크 포트는 공격자의 진입점이 됩니다. 실행 중인 서비스마다 잠재적인 취약점이 생기므로, 불필요한 서비스와 관련 포트를 비활성화하세요.

현재 열려 있는 포트 확인:

sudo netstat -tulpn

# Alternative command

sudo ss -tulpn사용법 iptables 방화벽 규칙을 관리하고 불필요한 포트를 닫으려면.

필요하지 않은 경우 IPv6 비활성화:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1네트워크 설정 업데이트(실제 netplan 파일을 찾아 수정하세요):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply7. 방화벽 구성

방화벽은 서버에 도달하는 네트워크 트래픽을 제어합니다. 허가되지 않은 연결을 차단하고, 지정된 포트를 통한 정상적인 트래픽은 허용합니다.

UFW 빠른 설정:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enable주요 방화벽 규칙:

| 역할 | 명령 | 결과 |

| HTTP 허용 | sudo ufw allow 80 | 웹 트래픽 허용 |

| HTTPS 허용 | sudo ufw allow 443 | 보안 웹 트래픽 허용 |

| 사용자 지정 SSH 포트 허용 | sudo ufw allow 2222 | 사용자 지정 포트의 SSH |

| 특정 IP 차단 | sudo ufw deny from 192.168.1.100 | IP 완전히 차단됨 |

방화벽 상태 확인:

sudo ufw status verbose이 설정은 SSH 연결을 제외한 모든 인바운드 트래픽을 차단합니다.

8. 안티멀웨어 및 백신 프로그램 설치

Linux 시스템은 데이터를 탈취하거나, 암호화폐를 채굴하거나, 공격자에게 백도어 접근권을 제공하는 멀웨어에 감염될 수 있습니다. 안티멀웨어 소프트웨어는 이러한 위협이 시스템을 침해하기 전에 탐지하고 제거합니다.

포괄적인 바이러스 검사를 위해 ClamAV를 설치합니다:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclam중요 디렉터리에 대해 수동 검사를 실행합니다:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --remove보안을 강화하려면 ClamAV와 함께 Maldet을 설치합니다:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before usecron으로 매일 자동 검사를 예약합니다:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove9. 루트킷 스캐너 설치

루트킷은 운영 체제 깊숙이 숨어 일반 백신 소프트웨어로는 탐지되지 않는 악성 프로그램입니다. 공격자에게 지속적인 시스템 접근권을 제공하면서도 일반적인 탐지 방법으로는 보이지 않습니다.

루트킷 탐지를 위해 Chkrootkit을 설치하고 구성합니다:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTED추가적인 루트킷 방어를 위해 RKHunter를 설치합니다:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --check주간 자동 루트킷 검사를 설정합니다:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.log루트킷이 탐지된 경우 즉시 서버를 격리하고 OS를 완전히 재설치하는 것을 검토하십시오. 루트킷은 시스템 무결성을 유지하면서 완전히 제거하기가 매우 어렵습니다.

10. Fail2Ban으로 침입 차단

Fail2Ban은 로그인 시도를 모니터링하고, 반복적인 로그인 실패처럼 악의적인 행동이 감지된 IP 주소를 자동으로 차단합니다.

빠른 설치:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.local필수 SSH 보안 설정:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600주요 설정 값:

| 설정 | 값 | 의미 |

| maxretry | 3 | 차단 전 허용 실패 횟수 |

| 차단 시간 | 3600 | 차단 지속 시간 (1시간) |

| 시간 찾기 | 600 | 시간 기준 범위 (10분) |

시작 및 활성화:

sudo systemctl start fail2ban

sudo systemctl enable fail2ban차단된 IP 확인:

sudo fail2ban-client status sshd11. SELinux 켜기

Security-Enhanced Linux (SELinux)는 프로그램이 손상된 경우에도 그 동작을 제한하는 강제 접근 제어를 제공합니다. 표준 Linux 권한 체계를 넘어 추가적인 보안 계층을 형성합니다.

SELinux 확인 및 활성화:

sestatus

sudo setenforce enforcingSELinux 정책은 손상된 애플리케이션이 허가되지 않은 시스템 리소스에 접근하는 것을 차단합니다. 아래 짧은 안내를 따라 SELinux를 최대한 활용하세요 최적 설정을 위한 내용입니다.

12. 파일, 디렉터리, 이메일 보호

민감한 파일을 암호화하면 공격자가 시스템에 접근하더라도 무단 열람을 막을 수 있습니다. 민감한 데이터를 다루는 안전한 파일 서버 Linux 구성에 필수적인 조치입니다.

GPG로 파일 암호화:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filename파일 권한을 올바르게 설정해 접근 제한:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only13. 정기적으로 백업 수행

정기 백업을 통해 보안 사고, 하드웨어 장애, 우발적인 데이터 손실에서 복구할 수 있습니다. 자동화된 백업은 사람의 실수로 인한 위험을 줄이며, 안전한 VPS 호스팅 전략의 핵심 구성 요소입니다.

자동 백업 스크립트 생성:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/log3-2-1 백업 원칙에 따라 오프사이트 스토리지를 포함한 여러 위치에 백업을 보관하세요.

14. 디스크 파티션 구성

디스크 파티션을 나누면 시스템 파일과 사용자 데이터를 분리할 수 있어, 특정 파티션이 손상되더라도 피해 범위를 제한할 수 있습니다. 또한 한 영역의 디스크 공간 고갈이 전체 시스템에 영향을 미치는 것을 방지합니다.

권장 파티션 구성:

/boot – 500MB (부팅 파일)

/ – 20GB (시스템 파일)

/home – 50GB (사용자 데이터)

/var – 10GB (로그 및 데이터베이스)

/tmp – 2GB (임시 파일)

swap – 2GB (가상 메모리)

보안 제한을 적용해 임시 파티션 마운트:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstab# 즉시 신청하기

sudo mount -a파티션 보안 확인:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partition더 noexec 이 옵션은 악성 실행 파일의 실행을 차단하고, nosuid set-user-ID 비트를 비활성화하며, nodev 임시 디렉터리에서 장치 파일 생성을 방지합니다.

15. 서버 로그 모니터링

서버 로그는 모든 시스템 활동을 기록하며, 보안 사고의 초기 징후를 포착하는 데 유용합니다. 로그를 정기적으로 모니터링하면 이상 패턴을 심각한 위협으로 발전하기 전에 발견할 수 있습니다.

주요 모니터링 로그:

| 로그 파일 | 역할 | 명령 |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | 로그인 시도 | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | 시스템 메시지 | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | 웹 트래픽 | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | 차단된 IP | sudo tail -f /var/log/fail2ban.log |

로그 빠른 분석 명령어:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10로그 자동 모니터링:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service All로그 파일이 디스크 공간을 과도하게 차지하지 않도록 로그 로테이션을 설정하세요.

16. 강력한 비밀번호 사용

강력한 비밀번호는 무차별 대입 공격과 사전 공격을 막아줍니다. 취약한 비밀번호는 현대 컴퓨팅 성능으로 몇 분 만에 뚫릴 수 있습니다.

비밀번호 요구사항:

- 최소 12자

- 대문자, 소문자, 숫자, 특수문자 조합

- 사전에 있는 단어나 개인정보 사용 금지

- 계정마다 고유한 비밀번호 사용

비밀번호 관리자를 활용하면 복잡한 비밀번호를 안전하게 생성하고 저장할 수 있습니다. 강력한 비밀번호는 Linux 보안 모델의 다른 원칙들과 함께 적용할 때, 무단 접근을 막는 다층 방어 체계를 구성합니다.

17. FTP 대신 SFTP 사용

표준 FTP는 데이터와 자격 증명을 평문으로 전송하기 때문에 네트워크 도청에 그대로 노출됩니다. SFTP는 모든 데이터 전송을 암호화하여 민감한 정보를 보호하고, 안전한 파일 서버 Linux 아키텍처를 지원합니다.

SFTP 전용 접근 방식 설정:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftp보안 위험을 없애려면 표준 FTP 서비스를 비활성화하세요:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd18. CMS 자동 업데이트 활성화

WordPress(WordPress), Drupal, Joomla 등 콘텐츠 관리 시스템은 보안 패치를 지속적으로 배포합니다. 자동 업데이트를 켜두면 치명적인 취약점을 빠르게 패치할 수 있습니다.

WordPress의 경우 wp-config.php에 다음을 추가하세요:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');업데이트 로그를 주기적으로 확인해 호환성과 기능에 문제가 없는지 점검하세요.

19. 익명 FTP 업로드 비활성화

익명 FTP는 인증 없이 누구나 서버에 파일을 올릴 수 있게 허용합니다. 이로 인해 서버가 불법 콘텐츠나 악성코드를 호스팅하거나, 공격 배포 거점으로 악용될 수 있습니다.

vsftpd에서 인증을 요구하도록 설정하세요:

sudo nano /etc/vsftpd.conf# 익명 접근 비활성화

anonymous_enable=NO# 로컬 사용자 인증 활성화

local_enable=YES

write_enable=YES

local_umask=022# 사용자를 홈 디렉터리로 제한

chroot_local_user=YES

allow_writeable_chroot=YES# 보안 설정

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NOFTP 서비스를 재시작하세요:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpd제한된 권한으로 FTP 사용자 계정을 생성하세요:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsFTP 접근 로그에서 수상한 활동을 모니터링하세요:

sudo tail -f /var/log/vsftpd.log20. 무차별 대입 공격 방어 설정

정교한 자동화 공격에 대응하려면 Fail2Ban 외에도 여러 계층의 무차별 대입 공격 방어를 구성하세요.

추가 보호 설정 구성:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2포괄적인 보호를 위해 Fail2Ban과 함께 DenyHosts 같은 도구를 함께 사용하세요.

결론

Linux VPS를 안전하게 운영하려면 기본 설정 변경부터 고급 모니터링 시스템까지 여러 계층의 방어를 적용해야 합니다. 소프트웨어 업데이트, 방화벽 설정, SSH 강화 같은 기본 보안 조치를 먼저 갖춘 뒤, 침입 탐지나 자동화 모니터링 같은 고급 도구를 추가하세요.

안전한 Linux 서버는 초기 설정으로 끝나지 않습니다. 지속적인 관리가 필요합니다. 로그를 정기적으로 검토하고, 소프트웨어를 최신 상태로 유지하며, 위협이 변화함에 따라 보안 조치도 함께 조정하세요. 보안 설정에 투자하면 값비싼 데이터 침해를 예방하고 시스템 안정성을 유지할 수 있습니다.

이 보안 조치들은 서로를 보완합니다. 어느 하나만으로는 완전한 보호를 보장하지 못합니다. 20가지 전략을 모두 적용하면 보안 계층이 중첩되어 일반적인 공격에 대한 서버 취약성을 크게 줄일 수 있습니다. 안전한 파일 서버 Linux 구성이 필요하든, 일반적인 VPS 호스팅 보안이 필요하든, 이 기본 단계들이 필수적인 보안 토대를 제공합니다.