Je wilt weten hoe je Windows VPS beveiligt zonder er een groot project van te maken. Hier is een overzichtelijke checklist die aansluit bij de praktijk. Of je nu een VPS beveiligt voor remote work, websites of apps: het doel is helder. Verklein het aanvalsoppervlak, zorg voor sterke authenticatie en houd je logs in de gaten. Gebruik deze gids als een compact hardening-runbook en als opfrisser over hoe je Windows VPS correct beveiligt in 2025. Gebruik deze gids als een compact hardening-runbook en als opfrisser over hoe je Windows VPS correct beveiligt in 2025.

Begin met patchen: updates, drivers en rollen

Patch als eerste. Servers zonder recente patches die publiek bereikbaar zijn, vormen een makkelijk doelwit. De meeste inbraken beginnen daar. Zorg dat beveiligingsupdates worden doorgevoerd, verwijder ongebruikte Windows-rollen en plan reboots op een tijdstip dat voor je team werkt. Dit is het saaie werk dat de grote problemen voorkomt.

- Stel Windows Update in om beveiligingsupdates op vaste intervallen te installeren en stem onderhoudsvensters af op werkuren die voor jou uitkomen.

- Verwijder rollen en functies die je niet nodig hebt, zoals verouderde IIS-modules of SMB 1.0-componenten.

- Voer driver-, firmware- en app-updates op een vast ritme door en herstart daarna op schema, niet twee maanden later.

- Als de VPS een publiek IP-adres heeft, controleer dan de blootstelling in je cloudportaal en sluit wat niet nodig is.

Als je snel wilt weten hoe je je Windows-omgeving beveiligt, begin dan hier en houd per maand een eenvoudig wijzigingslogboek bij. Dit legt de basis voor identiteitsbeheer, waar de meeste winst te behalen valt.

Identiteitsbasics: sterke wachtwoorden, MFA-paden

Identiteit is je voordeur. Lange wachtzinnen en een tweede factor houden de meeste aanvallen tegen, en ze zijn eenvoudig in te stellen, zelfs op een kleine Windows Server.

- Gebruik wachtzinnen van 14 tot 20 tekens en blokkeer veelgebruikte en gelekte wachtwoorden.

- Voeg MFA toe aan Remote Desktop via een RDP Gateway, een VPN of een externe credential provider.

- Gebruik aparte beheerdersaccounts met naam en voer dagelijkse taken uit onder een standaardgebruiker.

- Controleer wie via RDP kan inloggen, beperk die lijst en houd je aan het principe van minimale rechten.

Deze basisstappen maken het beveiligen van Windows VPS minder een kwestie van trucjes en meer van consistentie, wat direct doorloopt naar accountbeheer. Lever je een VPS op bij een klant, zet deze controles dan in de overdrachtsnotities zodat de volgende beheerder de aanpak voortzet.

Schakel het standaard 'Administrator'-account uit en pas accountvergrendeling toe Uitsluitng

Aanvallers proberen voortdurend het ingebouwde Administrator-account te kraken. Schakel het uit, maak een benoemd beheerdersaccount aan en stel accountvergrendeling in zodat brute force-pogingen snel worden vertraagd.

- Schakel het ingebouwde Administrator-account uit of hernoem het, en houd een apart benoemd beheerdersaccount beschikbaar voor noodgevallen.

- Stel accountvergrendeling in op 10 pogingen, 15 minuten vergrendeling en 15 minuten reset voor een werkbare balans.

- Documenteer een snelle ontgrendelingsprocedure zodat support niet vastloopt wanneer iemand een wachtwoord verkeerd invoert.

Voor standaardinstellingen en afwegingen, zie Microsoft's Drempelwaarde voor accountvergrendeling referentie.

Kleine aanpassingen als deze maken een groot verschil voor veilig serverhosting en betalen zich snel terug op een publieke VM. Met de standaardpoort gesloten en vergrendelingen ingesteld, is de volgende laag het RDP-oppervlak.

Windows 10 VPS Hosting

Windows 10 VPS Hosting

Haal een efficiënte Windows 10 VPS voor remote desktop, tegen de laagste prijs die er is. GRATIS Windows 10 op NVMe SSD-opslag en snelle internetverbinding.

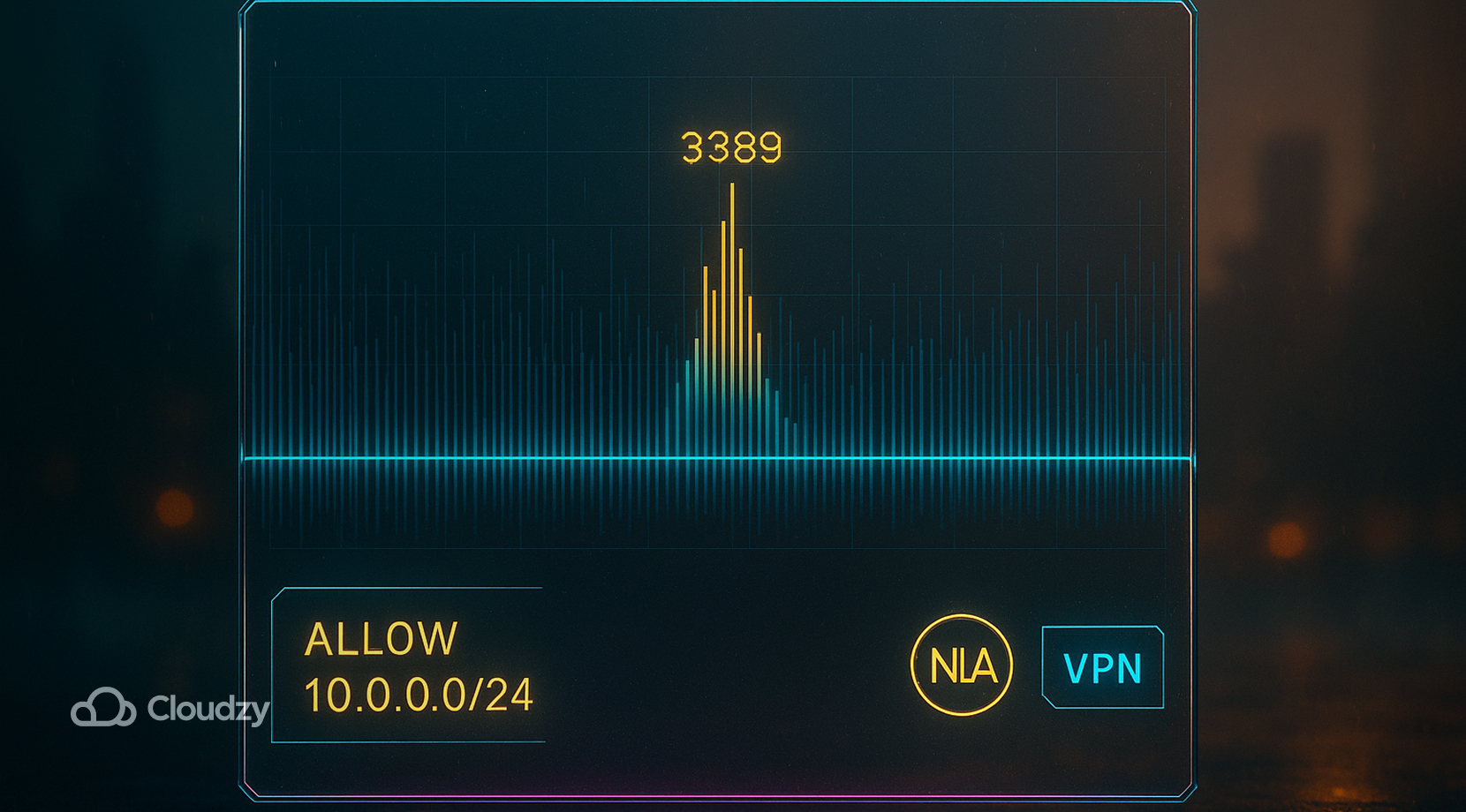

Bekijk Windows 10 VPS-plannenRDP Hardening: NLA, Poortruis en IP-allowlists

Remote Desktop is een geliefd doelwit, dus beperk de blootstelling. Schakel Network Level Authentication in, gebruik allowlists en verminder botverkeer op poort 3389. Het wijzigen van de poort is op zichzelf geen beveiligingsmaatregel; het houdt scanners alleen wat stiller.

- Vereis NLA op de server; oudere clients die dit niet ondersteunen mogen niet verbinden.

- Beperk toegestane bron-IP's voor TCP 3389 of de nieuwe poort; plaats RDP bij voorkeur achter een VPN of een RDP Gateway.

- Wijzig de standaard RDP-poort om scannerverkeer te verminderen, maar beschouw dit niet als een beveiligingsmaatregel op zich.

- Schakel schijf- en klembordredirectie uit als je die niet nodig hebt; stel inactieve time-outs in en dwing herauthenticatie af.

RDP goed beveiligen snijdt de meeste geautomatiseerde aanvallen af en werkt goed samen met verstandige firewallregels. Over firewalls gesproken: dat is het onderwerp van het volgende onderdeel.

Firewallregels Die Echt Helpen

Firewallregels op de host horen simpel te zijn: standaard alles weigeren, dan alleen openzetten wat je gebruikt. Koppel RDP-regels aan bekende bron-IP's, log geblokkeerd verkeer en houd verouderde protocollen buiten de deur. Als je stack meer diepgang nodig heeft, kies dan een van de opties uit ons Best Firewalls for Windows 10-artikel en bouw van daaruit verder.

- Begin met standaard weigeren voor inkomend verkeer en sta alleen de benodigde poorten en protocollen toe.

- Beperk RDP-regels tot bekende IP's, niet 0.0.0.0/0, en log geblokkeerd verkeer voor controle.

- Gebruik TLS 1.2 of nieuwer; schakel SMBv1 overal uit.

- Voeg uitgangsregels toe voor risicovolle bestemmingen om terugkoppeling van malware te beperken.

Dit is ook een goed moment om te beslissen of jouw situatie een leveranciersfirewall nodig heeft uit het Beste firewalls voor Windows 10-artikel. Hierna: servicehygiëne.

Windows VPS-hosting

Windows VPS-hosting

Bekijk onze betaalbare Windows VPS-plannen met krachtige hardware, lage latentie en een gratis Windows naar keuze!

Claim je gratis WindowsServicehygiëne: verwijder wat je niet gebruikt

Extra services creëren extra aanvalsvectoren. Zet uit wat je niet nodig hebt, en controleer een maand later wat er stilletjes teruggekropen is.

- Stop en schakel de Print Spooler uit als de server geen printserver is.

- Schakel Remote Registry en verouderde protocollen die je niet gebruikt uit.

- Verwijder web-, bestands- of FTP-rollen die geen onderdeel zijn van je workload.

- Controleer opstartitems en geplande taken, en verwijder alles wat je niet herkent.

Nu de boel opgeschoond is, voeg je basisbeveiliging toe met Defender en lichte EDR-instellingen. Een kleine moeite die het beveiligen van Windows VPS van theorie naar dagelijkse praktijk brengt.

Defender, EDR en geplande scans

Microsoft Defender werkt prima zonder extra configuratie op actuele Windows Server-versies. Schakel tamperbeveiliging in, houd cloud-beveiliging actief en plan snelle scans. Voer een volledige scan alleen uit na onboarding of tijdens een incident.

- Schakel Tamperbeveiliging in zodat malware de beveiligingsinstellingen niet kan uitschakelen.

- Houd realtime- en cloudbeveiliging actief en plan een wekelijkse snelle scan in een rustige periode.

- Bewaar volledige scans voor de eerste onboarding of voor threat hunting.

Deze instellingen geven je dagelijkse dekking en werken het best in combinatie met backups die je ook echt kunt terugzetten. Als gebruikers vragen hoe ze Windows kunnen beveiligen zonder tools van derden, is dit gedeelte het kortste antwoord.

Backups, snapshots en hersteltests

Een Windows VPS die je niet kunt herstellen is een single point of failure. Maak dagelijkse snapshots, bewaar backups buiten de server en test herstelprocedures zodat je weet dat het plan werkt.

- Dagelijkse geautomatiseerde snapshots met een retentie van zeven tot 14 dagen, langer voor compliance-doeleinden.

- Externe backups bij een provider, regio of bucket met andere inloggegevens.

- Maandelijkse hersteltests, gedocumenteerde stappen en een contactlijst voor de hersteltijd.

Dit onderdeel hangt samen met je platformkeuze. Als je voorspelbaar opslaggedrag en snapshots wilt, vergelijk dan providers en plannen voor Windows 10 VPS hosting die passen.

Wil je niet door de moeite van zoeken en vergelijken voor een goede Windows 10 VPS-host? Kijk dan niet verder:

Waarom Cloudzy voor Windows VPS

Als je deze checklist liever toepast op een stabiele Windows VPS, geeft Cloudzy je een schone basis die past binnen strikte beveiligingsvereisten en dagelijks beheerswerk, zonder dat de installatie onnodig complex wordt.

- Prestaties die stand houdenhigh-end 4.2+ GHz vCPU's, DDR5 geheugenopties en NVMe SSD opslag tot grote capaciteiten; snelle I/O helpt bij updates, back-ups en antivirusscans.

- Snel netwerk met lage latentie, tot 40 Gbps verbindingen bij geselecteerde abonnementen; solide doorvoer voor RDP, bestandssynchronisatie en het ophalen van patches.

- Wereldwijd bereik, datacenters verspreid over Noord-Amerika, Europa, en Azië; kies regio's dicht bij je team of gebruikers om vertraging te beperken.

- OS flexibiliteit, voorgeïnstalleerd Windows Server 2012 R2, 2016, 2019, of 2022; volledige beheerderstoegang vanaf dag één.

- Betrouwbaarheid, 99,95% uptime ondersteund door support die dag en nacht beschikbaar is; houd onderhoudsmomenten voorspelbaar.

- Veiligheidsnetsen, DDoS-bescherming, snapshots en back-upvriendelijke opslag zodat hersteldrills eenvoudig blijven.

- Risicovrij starten, 14 dagen geld-terug-garantie, en betaalbaar abonnementen; betaal met creditcard, PayPal, Alipay of cryptovaluta.

Gebruik onze Windows 10 VPS Hosting met de hardening-stappen in deze gids: patch volgens een vast schema, houd NLA ingeschakeld, stel een allowlist in voor RDP, gebruik een strakke hostfirewall, laat Defender met tamperbeveiliging ingeschakeld en maak regelmatig snapshots met testrestores. Start de VM, implementeer je workloads en volg de checklist elke maand om het risico laag te houden. Nu dit gedekt is, volgt dagelijkse zichtbaarheid.

Monitoren en loggen: RDP, beveiliging, PowerShell

Je hebt geen SIEM nodig om waarde te halen uit Windows-logs. Begin met mislukte aanmeldingen, geslaagde RDP-sessies en PowerShell-transcriptie. Meldingen op alleen deze drie zullen de meeste verdachte activiteit op een kleine server opvangen.

- Schakel controle in voor mislukte aanmeldingen en bekijk Event ID 4625 punten.

- Volg geslaagde aanmeldingen voor RDP-sessies via Event ID 4624 en afmeldingen via 4634.

- Schakel PowerShell-transcriptie in via beleid zodat beheerderssacties een audittrail hebben.

Nu de zichtbaarheid op orde is, print de hardening-samenvatting van één pagina en houd die bij de hand. Dit is ook het punt waarop het harden van een VPS overgaat in dagelijkse beheerswerkzaamheden, omdat meldingen patching en opruiming aansturen.

Windows VPS hardeningoverzicht

Een beknopt overzicht dat je kunt raadplegen voor onderhoudsmomenten of na een herinstallatie.

| Besturing | Instelling | Waarom het belangrijk is |

| Windows-update | Beveiligingsupdates automatisch installeren | Sluit bekende kwetsbaarheden snel |

| Beheerdersaccount | Schakel het standaardaccount uit, gebruik een benoemde beheerder | Verwijdert een bekend doelwit |

| Accountvergrendeling | 10 pogingen, 15 minuten vergrendeling | Vertraagt brute-force aanvallen |

| NLA | Ingeschakeld | Blokkeert ongeauthenticeerde RDP |

| RDP-poort | Niet-standaard | Vermindert scannerruis |

| IP-whitelist | Beperk het bereik van RDP | Vermindert blootstelling |

| Firewall | Standaard alles weigeren voor inkomend verkeer | Alleen de benodigde poorten |

| SMBv1 | Uitgeschakeld | Verwijdert verouderde risico's |

| Defender | Realtime bescherming + bescherming tegen manipulatie | Basisbescherming tegen malware |

| Back-ups | Dagelijks back-ups + hersteltest | Vangnet voor herstel |

Dit overzicht geeft je alles in één oogopslag; het volgende onderdeel vergelijkt dezelfde concepten met Linux, wat handig is om teams breed inzetbaar te maken.

Bonus: vergelijk met Linux-hardening

Sommige teams werken met meerdere platformen. Dezelfde belangrijke maatregelen gelden aan beide kanten: patches op een vast schema, benoemde beheerdersaccounts, sterke SSH of RDP, en firewalls die standaard alles weigeren. Als je stack ook Linux-servers bevat, sluit dit Windows-plan goed aan bij een beveiligde Linux VPS baseline, zodat je draaiboeken er op beide platformen vertrouwd uitzien.

Dit platformoverstijgende beeld helpt je bij praktische keuzes per gebruik. Het maakt het ook makkelijker om uit te leggen hoe je Windows VPS beveiligt aan collega's zonder Windows-achtergrond, die dagelijks met SSH-sleutels en iptables werken.

Snelle keuzes per gebruikssituatie

Je lijst moet aansluiten bij je workload. Hieronder een korte matrix die maatregelen koppelt aan veelvoorkomende omgevingen.

- Persoonlijke ontwikkelserver, verander de RDP-poort om ruis te verminderen, vereis NLA, zet je huidige IP-reeks op de acceptatielijst en voer wekelijkse snelle scans uit. Maak dagelijkse snapshots en test één keer per maand.

- SMB-appserver voor ERP of boekhouding: plaats RDP achter een VPN of een RDP Gateway, beperk beheerdersrechten, schakel verouderde protocollen uit en stel waarschuwingen in voor pieken in 4625-events.

- Remote desktop-farm voor een klein team: centraliseer toegang via een gateway, voeg MFA toe, roteer wachtwoorden voor RDP-gebruikers en houd firewallregels strikt voor in- en uitgaand verkeer.

Daarmee is de checklist voor het beveiligen van Windows VPS compleet. Het laatste gedeelte beantwoordt de meest gestelde vragen uit zoekresultaten.

Laatste Gedachten

Je hebt nu een praktisch plan voor het beveiligen van Windows VPS dat werkt van één server tot een kleine reeks. Blijf patches op een vast ritme toepassen, vergrendel RDP met NLA en allowlists, en ondersteun dat met logging en herstelbare back-ups. Als je een stabiel startpunt zoekt, kies een Windows VPS abonnement dat past bij je budget en regio, en pas deze checklist vanaf dag één toe.