Linux VPS-servers bieden betere beveiliging dan Windows-systemen dankzij hun ingebouwde Linux Security Model. Toch is geen enkel systeem volledig veilig. Hackers scannen dagelijks miljoenen servers op zoek naar kwetsbaarheden om gevoelige data te stelen of servers in te zetten voor grootschalige aanvallen.

Een Linux-server goed beveiligen vereist bewuste configuratie. Nieuwe VPS-installaties komen met standaardinstellingen die toegankelijkheid boven veiligheid stellen. Weten hoe je een Linux-server beveiligd opzet, beschermt je tegen steeds veranderende bedreigingen zonder dat de functionaliteit eronder lijdt. Deze gids laat je 20 essentiële stappen zien om je Linux-serverinfrastructuur te beveiligen en je kwetsbare systeem om te zetten in een verdediging die veelvoorkomende aanvallen afweert.

Wat is Linux VPS?

Een Linux VPS (Virtual Private Server) draait op cloudplatforms met toegewezen resources die losstaan van andere gebruikers. Anders dan bij gedeelde hosting, waarbij één gecompromitteerd account anderen kan raken, isoleert veilige VPS-hosting jouw omgeving volledig. Aanvallers richten zich echter nog steeds op onbeveiligde VPS-servers om data te stelen, malware te installeren of aanvallen op andere systemen uit te voeren.

Wanneer je Linux VPS kopen voor hosting, wordt het besturingssysteem vooraf geïnstalleerd met basisinstellingen. Die standaardconfiguraties stellen gebruiksgemak boven veiligheid, waardoor je server blootgesteld wordt aan geautomatiseerde aanvallen die scannen op bekende kwetsbaarheden. Het beveiligen van clouddata met VPS-servers vereist proactieve maatregelen die verder gaan dan een standaardinstallatie.

Waarom je je Linux VPS moet beveiligen

Onbeveiligde servers worden binnen enkele uren na het online gaan al aangevallen. Organisaties krijgen nu te maken met gemiddeld gemiddeld 1.876 cyberaanvallen per week, een stijging van 75% ten opzichte van het voorgaande jaar. Weten hoe je Linux-serverinfrastructuur beveiligd, beschermt je tegen deze voortdurende bedreigingen die je systeem kunnen compromitteren.

Het gevaarlijkste is dat geavanceerde aanvallen vaak onopgemerkt blijven. Aanvallers kunnen toegang krijgen tot je data, communicatie afluisteren of de resources van je server gebruiken zonder duidelijke tekenen van inbraak. Veilige VPS-hosting vereist proactieve maatregelen, want aanvallers kondigen zich niet aan. Tegen de tijd dat je ongewone activiteit opmerkt, kan de schade al aanzienlijk zijn.

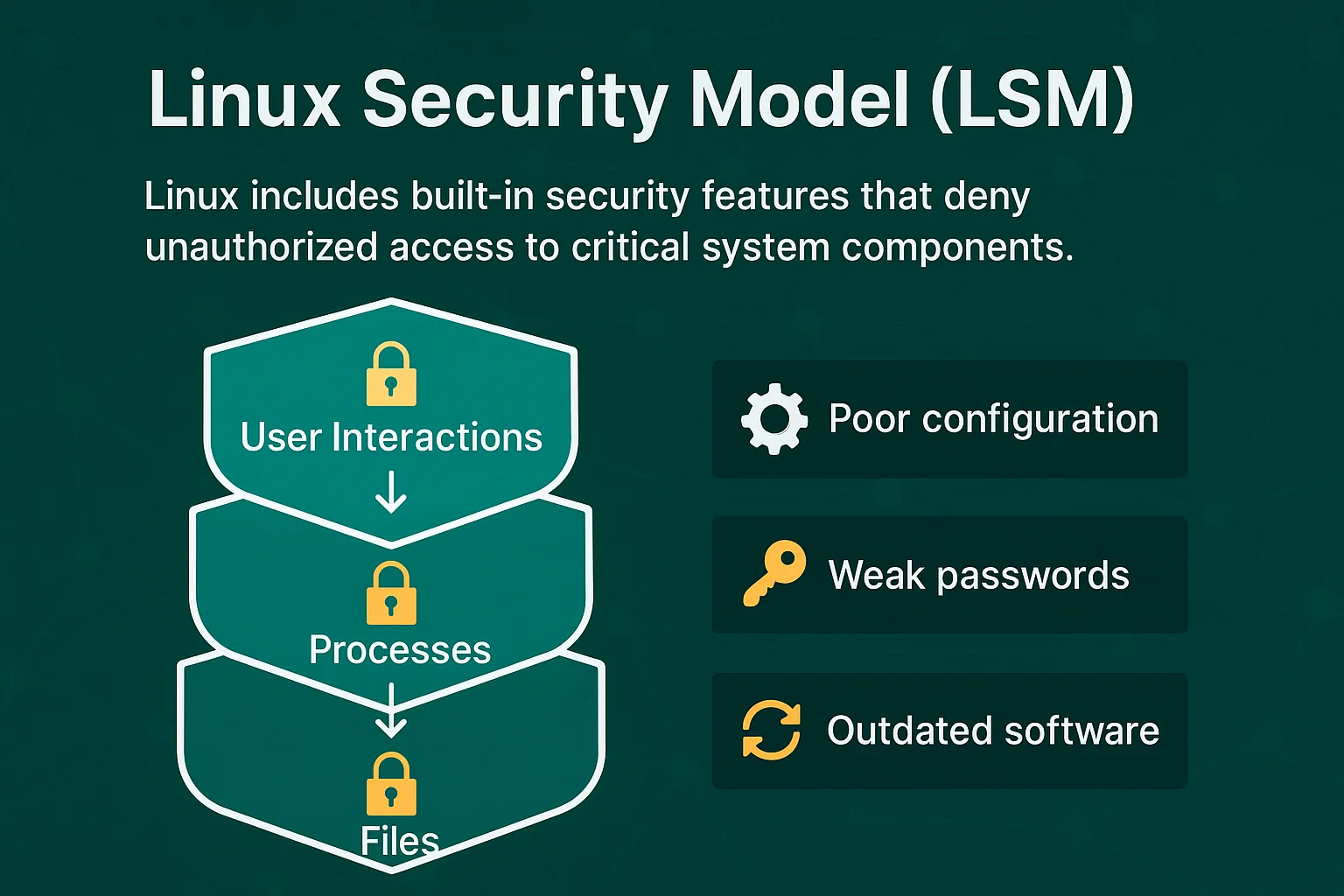

Linux-beveiligingsmodel (LSM)

Linux bevat ingebouwde beveiligingsfuncties die ongeautoriseerde toegang tot kritieke systeemcomponenten blokkeren. Het Linux-beveiligingsmodel met diagram laat zien hoe toegangscontroles bestanden, processen en gebruikersinteracties beschermen. Dit creëert meerdere beveiligingslagen die misbruik moeilijker maken dan bij andere besturingssystemen.

LSMs kunnen echter geen aanvallen voorkomen die voortkomen uit een slechte configuratie, zwakke wachtwoorden of verouderde software. Ze vormen de basis voor het beveiligen van een Linux-server, maar vereisen een correcte implementatie om effectief te zijn voor Ubuntu VPS hosting en andere Linux-distributies.

20 manieren om Linux VPS te beveiligen

Deze beveiligingsmaatregelen lopen op van eenvoudige configuratiewijzigingen tot geavanceerde monitoringsystemen. Een goed beveiligde Linux-serveromgeving vereist dat je deze stappen systematisch doorloopt om een server te bouwen die bestand is tegen veelvoorkomende aanvalsmethoden.

Elke techniek pakt specifieke kwetsbaarheden aan die aanvallers regelmatig misbruiken. De methoden lopen uiteen van basisconfiguraties die elke server nodig heeft tot geavanceerde monitoringsystemen voor het detecteren van complexe bedreigingen. Sommige maatregelen bieden directe bescherming, andere zorgen voor beveiliging op de lange termijn. De volgorde van implementatie is belangrijk: begin met de basisbeveiliging voordat je overgaat op geavanceerde monitoringtools. Samen vormen deze 20 strategieën overlappende beveiligingslagen die het aanvalsoppervlak van je server aanzienlijk verkleinen.

1. Houd de software up-to-date

Verouderde software bevat bekende beveiligingslekken die aanvallers uitbuiten. Softwareontwikkelaars brengen regelmatig patches uit om deze lekken te dichten. Updates zijn daarmee je eerste verdedigingslinie voor het beveiligen van Linux-serversystemen.

Stel automatische updates in voor kritieke beveiligingspatches:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -yConfigureer e-mailmeldingen voor beschikbare updates, zodat je op de hoogte blijft van beveiligingspatches die handmatige controle vereisen.

2. Schakel root-login uit

Elke Linux-server heeft een 'root'-gebruikersaccount met onbeperkte toegang tot het systeem. Omdat aanvallers weten dat dit account altijd bestaat, richten ze zich erop met brute force-aanvallen om wachtwoorden te raden en volledige controle over de server te krijgen.

Maak een nieuwe beheerdersgebruiker aan voordat je root-toegang uitschakelt:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshdDit dwingt aanvallers om zowel de gebruikersnaam als het wachtwoord te raden, wat de beveiliging aanzienlijk verbetert.

3. Genereer een SSH-sleutelpaar

Inloggen met een wachtwoord, zeker als dat wachtwoord zwak is, kan een kwetsbaarheid vormen. Authenticatie via SSH-sleutels biedt een veiliger alternatief. Met cryptografische sleutels in plaats van wachtwoorden maak je het aanvallers een stuk moeilijker.

Deze beveiligingsmaatregel is extra belangrijk omdat gestolen inloggegevens bij 24% van de datalekken het beginpunt van de aanval vormen volgens beveiligingsonderzoek. Dergelijke aanvallen duren langer om te detecteren en in te dammen dan welke andere aanvalsmethode dan ook. Preventie via SSH-sleutels is daarom onmisbaar.

Genereer SSH-sleutelparen voor veilige authenticatie:

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipSSH-sleutels kunnen tot 4096 bits lang zijn, waardoor ze exponentieel veiliger zijn dan zelfs de meest complexe wachtwoorden.

4. Schakel twee-factorauthenticatie in

Twee-factorauthenticatie voegt een tweede verificatiestap toe naast het wachtwoord. Zelfs als een aanvaller je wachtwoord weet te achterhalen, kan hij zonder de tweede factor geen toegang krijgen tot je server.

Installeer en configureer tweefactorauthenticatie:

sudo apt install libpam-google-authenticator

google-authenticatorStel je mobiele authenticator-app in om tijdgebonden codes te genereren voor toegang tot de server.

5. Wijzig de SSH-poort

De standaard SSH-poort (22) krijgt voortdurend aanvalspogingen te verduren van geautomatiseerde scantools. Een aangepaste poort verkleint de blootstelling aan deze geautomatiseerde aanvallen. Gezien het feit dat de gemiddelde wereldwijde kosten van een datalek in 2024 uitkwamen op $4,88 miljoen bieden zelfs eenvoudige beveiligingsmaatregelen zoals poortnummers wijzigen waardevolle bescherming tegen geautomatiseerde aanvallen.

Voor de meeste Linux-distributies:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdVoor Ubuntu 23.04 en latere versies:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.serviceBelangrijk: Test de nieuwe poort voordat je de huidige sessie sluit:

# Test connection in a new terminal

ssh username@server-ip -p 2222Pas je firewallregels aan om de nieuwe poort toe te staan:

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testingVergeet niet de nieuwe poort op te geven bij het verbinden: ssh gebruikersnaam@server-ip -p 2222

6. Schakel ongebruikte netwerkpoorten en IPv6 uit

Open netwerkpoorten bieden aanvallers toegangspunten. Elke actieve service introduceert potentiële kwetsbaarheden, dus schakel onnodige services en de bijbehorende poorten uit.

Bekijk de momenteel open poorten:

sudo netstat -tulpn

# Alternative command

sudo ss -tulpnGebruik iptables om firewallregels te beheren en onnodige poorten te sluiten.

Schakel IPv6 uit als het niet nodig is:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1Pas de netwerkconfiguratie aan (gebruik je eigen netplan-bestand):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply7. Een firewall configureren

Firewalls bepalen welk netwerkverkeer je server kan bereiken. Ze blokkeren ongeautoriseerde verbindingen en laten legitiem verkeer door via de opgegeven poorten.

Snelle UFW-installatie:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enableEssentiële firewallregels:

| Doel | Commando | Resultaat |

| HTTP toestaan | sudo ufw allow 80 | Webverkeer toegestaan |

| HTTPS toestaan | sudo ufw allow 443 | Beveiligd webverkeer |

| Aangepaste SSH-poort toestaan | sudo ufw allow 2222 | SSH op aangepaste poort |

| Specifiek IP blokkeren | sudo ufw deny from 192.168.1.100 | IP volledig geblokkeerd |

Firewallstatus controleren:

sudo ufw status verboseDeze configuratie blokkeert al het inkomende verkeer, met uitzondering van SSH-verbindingen.

8. Anti-malware- en antivirussoftware installeren

Linux-systemen kunnen worden geïnfecteerd met malware die gegevens steelt, cryptocurrency minet of aanvallers via een achterdeur toegang verschaft. Anti-malwaresoftware detecteert en verwijdert deze bedreigingen voordat ze je systeem in gevaar brengen.

Installeer ClamAV voor uitgebreide virusscans:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclamVoer handmatige scans uit op kritieke mappen:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --removeInstalleer Maldet naast ClamAV voor extra beveiliging:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before usePlan dagelijkse geautomatiseerde scans in via cron:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove9. Een rootkit-scanner installeren

Rootkits zijn kwaadaardige programma's die diep in het besturingssysteem verborgen zitten en doorgaans niet worden opgemerkt door standaard antivirussoftware. Ze kunnen aanvallers langdurig toegang geven tot je systeem, terwijl ze onzichtbaar blijven voor gewone detectiemethoden.

Installeer en configureer Chkrootkit voor rootkit-detectie:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTEDInstalleer RKHunter voor extra bescherming tegen rootkits:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --checkStel wekelijkse geautomatiseerde rootkit-scans in:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.logAls er rootkits worden gedetecteerd, isoleer de server dan onmiddellijk en overweeg een volledige herinstallatie van het besturingssysteem. Rootkits zijn vaak zeer moeilijk volledig te verwijderen zonder de systeemintegriteit aan te tasten.

10. Fail2Ban gebruiken voor inbraakpreventie

Fail2Ban bewaakt inlogpogingen en blokkeert automatisch IP-adressen die verdacht gedrag vertonen, zoals herhaalde mislukte inlogpogingen.

Snelle installatie:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.localEssentiële SSH-beveiligingsinstellingen:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600Belangrijke configuratiewaarden:

| Instelling | Waarde | Betekenis |

| maxretry | 3 | Mislukte pogingen voor blokkering |

| banperiode | 3600 | Blokkeerperiode (1 uur) |

| zoektijd | 600 | Tijdvenster (10 minuten) |

Start en activeer:

sudo systemctl start fail2ban

sudo systemctl enable fail2banControleer geblokkeerde IP's:

sudo fail2ban-client status sshd11. SELinux inschakelen

Security-Enhanced Linux (SELinux) dwingt verplichte toegangscontroles af die beperken wat programma's mogen doen, ook als ze gecompromitteerd zijn. Dit voegt een extra beveiligingslaag toe bovenop de standaard Linux-rechten.

Controleer en activeer SELinux:

sestatus

sudo setenforce enforcingSELinux-beleid voorkomt dat gecompromitteerde applicaties toegang krijgen tot ongeautoriseerde systeembronnen. Volg deze korte instructies om het maximale uit SELinux te halen voor een optimale configuratie.

12. Bestanden, mappen en e-mails beveiligen

Versleutel gevoelige bestanden om ze te beschermen tegen ongeautoriseerde toegang, ook als een aanvaller toegang tot het systeem heeft verkregen. Dit is essentieel voor veilige bestandsserver-Linux-configuraties die gevoelige gegevens verwerken.

Gebruik GPG voor bestandsversleuteling:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filenameStel de juiste bestandsrechten in om toegang te beperken:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only13. Maak regelmatig back-ups

Regelmatige back-ups zorgen ervoor dat je kunt herstellen na beveiligingsincidenten, hardwarestoringen of onbedoeld gegevensverlies. Geautomatiseerde back-ups verminderen de kans op menselijke fouten en vormen een cruciaal onderdeel van veilige VPS-hostingstrategieën.

Maak geautomatiseerde back-upscripts:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/logSla back-ups op op meerdere locaties, inclusief externe opslag, volgens de 3-2-1-back-upregel.

14. Schijfpartitionering instellen

Schijfpartitionering scheidt systeembestanden van gebruikersgegevens, waardoor de schade beperkt blijft als één partitie gecompromitteerd raakt. Het voorkomt ook dat een volle schijf in één gebied het hele systeem beïnvloedt.

Aanbevolen partitieschema:

/boot – 500MB (opstartbestanden)

/ – 20GB (systeembestanden)

/home – 50GB (gebruikersgegevens)

/var – 10GB (logs en databases)

/tmp – 2GB (tijdelijke bestanden)

swap – 2GB (virtueel geheugen)

Koppel tijdelijke partities met beveiligingsbeperkingen:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstab# Solliciteer onmiddellijk

sudo mount -aControleer de partitiebeveiliging:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partitionDe noexec voorkomt dat kwaadaardige uitvoerbare bestanden worden gestart, nosuid schakelt set-user-ID-bits uit, en nodev voorkomt het aanmaken van apparaatbestanden in tijdelijke mappen.

15. Serverlogboeken bewaken

Serverlogs registreren alle systeemactiviteiten en geven vroege signalen van beveiligingsincidenten. Regelmatige logmonitoring helpt ongewone patronen te herkennen voordat ze uitgroeien tot serieuze bedreigingen.

Belangrijke logs om te monitoren:

| Logbestand | Doel | Commando |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | Aanmeldpogingen | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | Systeemberichten | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | Webverkeer | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | Geblokkeerde IP-adressen | sudo tail -f /var/log/fail2ban.log |

Handige commando's voor loganalyse:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10Geautomatiseerde logmonitoring:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service AllStel logrotatie in om te voorkomen dat logbestanden te veel schijfruimte innemen.

16. Gebruik sterke wachtwoorden

Sterke wachtwoorden bieden weerstand tegen brute-force- en woordenboekaanvallen. Zwakke wachtwoorden zijn met moderne rekenkracht in minuten te kraken.

Wachtwoordvereisten:

- Minimaal 12 tekens

- Combinatie van hoofdletters, kleine letters, cijfers en symbolen

- Geen woordenboekwoorden of persoonlijke informatie

- Uniek per account

Gebruik een wachtwoordmanager om complexe wachtwoorden te genereren en veilig op te slaan. Samen met de overige principes van het Linux-beveiligingsmodel vormen sterke wachtwoorden meerdere verdedigingslagen die ongeautoriseerde toegang tegengaan.

17. Geef de voorkeur aan SFTP boven FTP

Standaard FTP verzendt gegevens en inloggegevens in platte tekst, waardoor ze zichtbaar zijn voor afluisteraars op het netwerk. SFTP versleutelt alle dataoverdracht, beschermt gevoelige informatie en ondersteunt veilige bestandsserver Linux-architecturen.

Configureer toegang exclusief voor SFTP:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftpSchakel de standaard FTP-services uit om het beveiligingsrisico te elimineren:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd18. Schakel automatische CMS-updates in

Content Management Systemen (WordPress, Drupal, Joomla) brengen regelmatig beveiligingspatches uit. Automatische updates inschakelen zorgt ervoor dat kritieke kwetsbaarheden direct worden gedicht.

Voor WordPress, voeg toe aan wp-config.php:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');Controleer de update-logs om compatibiliteit en goede werking te garanderen.

19. Anonieme FTP-uploads uitschakelen

Anonieme FTP stelt iedereen in staat bestanden naar uw server te uploaden zonder authenticatie. Dit kan ertoe leiden dat uw server illegale content of malware host, of een distributiepunt voor aanvallen wordt.

Stel vsftpd in om authenticatie te vereisen:

sudo nano /etc/vsftpd.conf# Anonieme toegang uitschakelen

anonymous_enable=NO# Lokale gebruikersauthenticatie inschakelen

local_enable=YES

write_enable=YES

local_umask=022# Beperk gebruikers tot hun eigen homedirectory

chroot_local_user=YES

allow_writeable_chroot=YES# Beveiligingsinstellingen

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NOStart de FTP-service opnieuw op:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpdMaak FTP gebruikersaccounts aan met beperkte rechten:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsMonitor FTP-toegangslogboeken op verdachte activiteit:

sudo tail -f /var/log/vsftpd.log20. Brute Force-beveiliging instellen

Voeg meerdere lagen bescherming toe tegen brute-force-aanvallen, verder dan Fail2Ban, om je te verdedigen tegen geavanceerde geautomatiseerde aanvallen.

Aanvullende beveiligingen instellen:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2Gebruik tools zoals DenyHosts in combinatie met Fail2Ban voor uitgebreide beveiliging.

Conclusie

Het beveiligen van een Linux VPS vereist meerdere verdedigingslagen, van basisconfiguratie tot geavanceerde monitoringsystemen. Begin met de fundamentele maatregelen - software-updates, firewallconfiguratie en SSH-hardening - voordat je complexere tools toevoegt zoals inbraakdetectie en geautomatiseerde monitoring.

Een veilige Linux-server vereist doorlopend onderhoud, niet een eenmalige configuratie. Controleer regelmatig de logs, houd software up-to-date en pas beveiligingsmaatregelen aan naarmate dreigingen zich ontwikkelen. Een goede beveiligingsconfiguratie voorkomt kostbare datalekken en houdt het systeem betrouwbaar.

Deze beveiligingsmaatregelen werken het beste samen – geen enkele techniek biedt volledige bescherming op zichzelf. Het implementeren van alle 20 strategieën creëert meerdere beveiligingslagen die uw server aanzienlijk minder kwetsbaar maken voor veelvoorkomende aanvallen. Of u nu beveiligde Linux bestandsserver-configuraties nodig hebt of algemene VPS hosting-bescherming, deze fundamentele stappen bieden essentiële beveiliging.