Ik ga je meenemen in een kinderlijke fantasie die we allemaal wel hebben gehad. Stel je voor dat je een magische bril hebt waarmee je verborgen schatten in een bibliotheek kunt vinden. Een heel nieuwe manier van kijken. Met die bril zie je wat normaal onzichtbaar is, wat anderen over het hoofd zien. Stel je nu voor dat je diezelfde gave hebt om verborgen inhoud op het internet te ontdekken. En dat je speciale geheime woorden kent die die bril nóg krachtiger maken. Met die woorden vind je heel specifieke dingen, als verborgen schatten, die je op een gewone manier nooit zou tegenkomen. Dat is toch het gaafste wat er is? Wie wil er nog vliegen als je de zeldzaamste content ter wereld kunt opsporen?

Wil je meer weten over deze gave? Dan ben je welkom bij Google Dorking. In dit artikel leer je hoe je de verborgen hoeken van het internet kunt bereiken.

Wat is Google Dorking?

Google Dorking maakt gebruik van geavanceerde zoeksyntaxis in Google om specifieke informatie te vinden die publiekelijk beschikbaar is op het internet. Deze informatie is wel toegankelijk, maar niet direct zichtbaar. Om erbij te komen, moet je wat dieper graven. Google Dorking doet dat door speciale operatoren en opdrachten te gebruiken die zoekopdrachten verfijnen. Zo kunnen gebruikers gevoelige informatie vinden, beveiligingskwetsbaarheden opsporen en gegevens verzamelen die via gewone zoekopdrachten moeilijk te vinden zijn.

Operators zoals site:, filetype:, en inurl: worden gebruikt om zoekresultaten te beperken tot specifieke websites, bestandstypen of URLs. Zo geeft het gebruik van site:example.com filetype:pdf PDF-bestanden terug die gehost worden op example.com. Google Dorking kan mappen, vertrouwelijke documenten en gedetailleerde foutmeldingen blootleggen die zwakke plekken in de beveiliging van een website onthullen.

Toepassingen van Google Dorking

Google Dorking is niet alleen een instrument voor nieuwsgierige mensen. Het is een krachtig hulpmiddel dat in veel professionele en educatieve situaties inzetbaar is. Hier zijn enkele van de meest voorkomende toepassingen van Google Dorking:

Beveiligingsbeoordelingen en kwetsbaarheidsTests

Zoals ik eerder uitlegde, kunnen Google Dorking-opdrachten informatie vinden die normaal buiten bereik ligt. Stel dat je per ongeluk vertrouwelijke gegevens hebt gepubliceerd. Wat als iemand Google Dorking-opdrachten gebruikt om die blootgestelde informatie te vinden? De oplossing: wees de ander voor en gebruik Google Dorking-opdrachten zelf om kwetsbaarheden in je systeem op te sporen.

Competitieve Intelligence Gathering

Als je een ontwikkelaar of marketingspecialist bent, is actuele kennis een van je belangrijkste troeven. Google Dorking geeft je de mogelijkheid om competitieve informatie te verzamelen. Marketeers en bedrijfsanalisten gebruiken Google Dorking om informatie te vinden over de websitestructuur van concurrenten, hun online strategie en publiek toegankelijke documenten die strategische plannen of nieuwe productlanceringen kunnen onthullen. Je kunt deze inzichten gebruiken om de prestaties van je bedrijf te benchmarken, marktontwikkelingen te anticiperen en tegenstrategieën te ontwikkelen.

Academisch onderzoek en dataverzameling

Als je onderzoeker of academicus bent, helpt Google Dorking je om je zoekopdrachten te verfijnen en nauwkeurige datasets te extraheren uit de enorme hoeveelheid online informatie. De mogelijkheid om onderzoeksartikelen, datasets, casestudies en publicaties te vinden die via standaard zoekmethoden moeilijk bereikbaar zijn, kan je onderzoeksproces aanzienlijk versnellen. En wat telt er meer dan efficiëntie en snelheid voor een promovenda met strakke deadlines?

Software- en systeemkwetsbaarheden opsporen

Als je een ethische hacker of penetratietester bent die softwarekwetsbaarheden en verkeerde configuraties wil identificeren, maakt Google Dorking dit proces efficiënter. Met Google Dorking stel je gerichte zoekopdrachten op waarmee je systemen kunt vinden die draaien op kwetsbare softwareversies, slecht geconfigureerde netwerkapparaten of blootgestelde beheersinterfaces. Dit soort identificatie maakt het mogelijk om kwetsbaarheden tijdig te patchen en de beveiligingspositie van systemen te versterken tegen mogelijke aanvallen.

Ongeautoriseerde kopieën van auteursrechtelijk beschermd materiaal vinden

Als je auteursrechthebbende of maker van content bent, kun je Google Dorking gebruiken om ongeautoriseerde reproducties van je werk op te sporen. Via gerichte zoekopdrachten vind je websites die illegale kopieën van boeken, muziek, films en software hosten. Dit aspect van Google Dorking helpt bij het beschermen van intellectueel eigendom en het ondernemen van juridische stappen tegen auteursrechtschending.

Veel van deze toepassingen zijn gericht op een specifieke doelgroep, dat klopt. Maar Google Dorking is ook nuttig voor alledaags gebruik. Ben je gewoon een nieuwsgierige internetgebruiker die dieper wil graven? Dan kan Google Dorking je zoekervaring aanzienlijk verbeteren.

Google Dorking-opdrachten en voorbeelden

Google Dorking kan zoekresultaten opleveren die je met gewone zoekopdrachten nooit zou vinden. Dat werkt door gebruik te maken van geavanceerde zoekoperatoren. Deze zoekoperatoren geven het zoekalgoritme van Google een gerichte instructie over wat het moet zoeken. Laten we bekijken wat je ermee kunt doen:

Inurl: Deze zoekoperator kan specifieke zoektermen vinden in een URL. Bijvoorbeeld, inurl:admin retourneert pagina's die "admin" bevatten in de URL.

Filetype: De filetype-operator geeft alle bestanden terug met het opgegeven bestandstype. Bijvoorbeeld, 'filetype:pdf site:example.com' zoekt naar PDF-bestanden binnen het domein example.com.

Intekst: Deze zoekoperator zoekt naar specifieke woorden of zinsdelen in de inhoud van een webpagina. 'intext:"confidential" filetype:pdf' zoekt naar PDF's die het woord 'confidential' bevatten.

Koppeling: Als je wilt weten welke pagina's naar een specifieke URL linken, kun je de URL zoeken met de link-zoekoperator. Bijvoorbeeld, 'Link: https://example.com/webpage' toont welke pagina's naar een specifiek artikel op je website verwijzen.

Site: Deze site-operator beperkt de zoekresultaten tot één specifieke website. Bijvoorbeeld, 'site:example.com' geeft alleen webpagina's terug van example.com.

Intitel: De intitle-operator zoekt naar pagina's met bepaalde woorden in hun titels. Bijvoorbeeld, 'intitle:"index of" "password"' helpt pagina's vinden die mogelijk wachtwoorden bevatten.

Cache: Deze operator toont de gecachte versie van een webpagina door Google. Bijvoorbeeld: 'cache:example.com' toont de meest recente gecachte versie van 'example.com' door Google.

Google Dorking in de praktijk

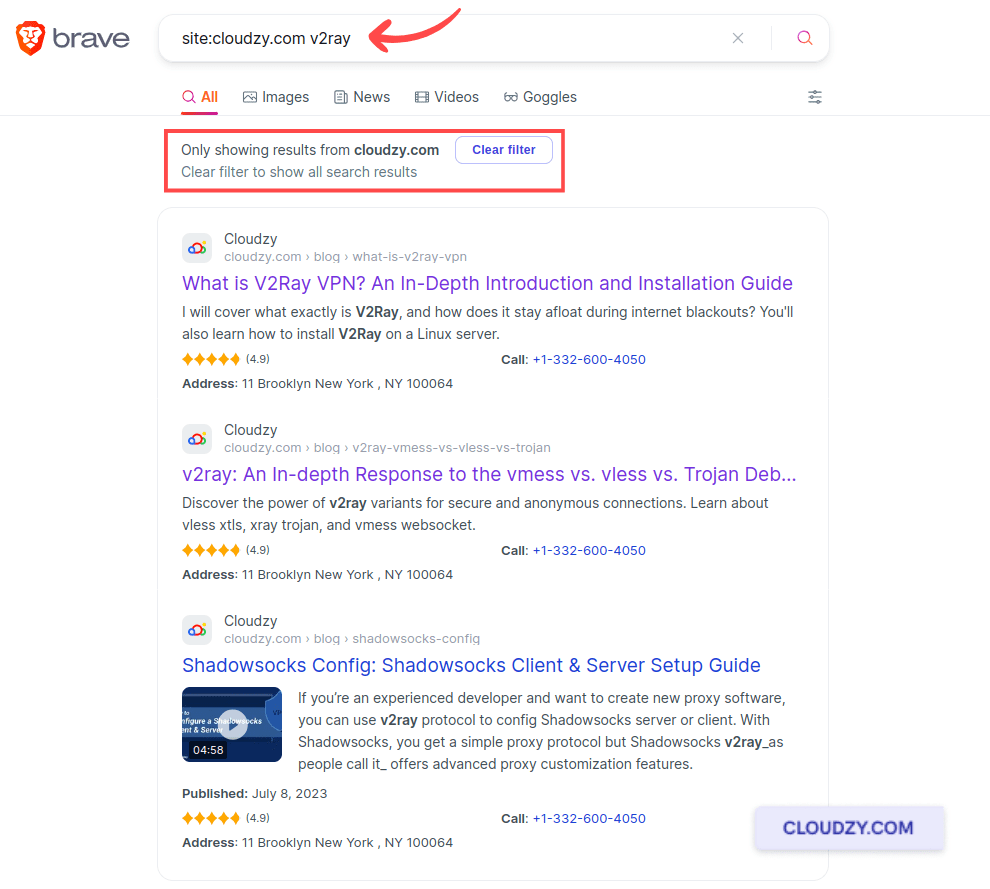

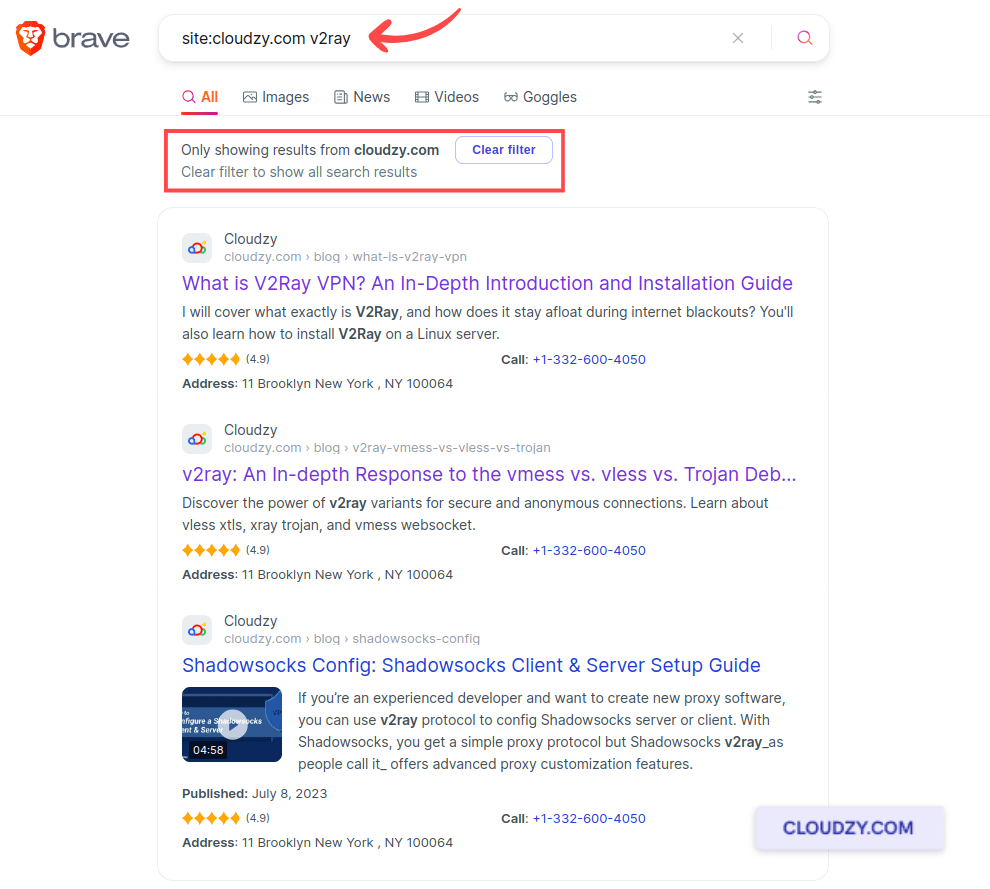

Om onze bespreking van Google Dorking verder uit te diepen, wil ik twee van deze operatoren nader toelichten. De eerste handige Google Dorking-opdracht is site:. Heb je ooit gewild dat je het hele internet kon doorzoeken om content van één specifieke website te vinden?

De site-operator beperkt je zoekopdracht tot één specifiek domein, zodat je de inhoud van één website doorzoekt vanuit de zoekbalk van Google. Stel dat je alle blogs over V2Ray op de website van Cloudzy wilt vinden. Typ dan gewoon 'site:cloudzy.com v2ray'. Deze zoekopdracht geeft alle pagina's over V2ray op Cloudzy terug.

Het volgende nuttige Google Dorking-commando dat ik in detail wil uitleggen is het bestandstype: operator. Als je op zoek bent naar specifieke bestandstypen, is de filetype:-operator erg handig. Of je nu zoekt naar PDF's, PPT's of spreadsheets, deze operator filtert de zoekresultaten zodat alleen de bestandstypen worden weergegeven die je nodig hebt. Stel, je zoekt onderzoeksrapporten over hernieuwbare energie. In plaats van door webpagina's te scrollen, wil je directe bronnen, bij voorkeur in PDF-formaat. Zo gebruik je Google:

Zoals je in dit voorbeeld kunt zien, zijn alle resultaten op deze pagina PDF-bestanden. Zo vind je wetenschappelijke artikelen, rapporten en papers veel sneller terug.

Nu we alle belangrijke Google dorking-opdrachten hebben besproken en twee praktische voorbeelden hebben doorlopen, gaan we verder met het volgende onderdeel: hoe je je gegevens beschermt tegen Google dork-opdrachten.

Hoe u uw digitale bezittingen beschermt tegen Google Dorking

Het internet heeft kenmerken die als een tweesnijdend zwaard werken. Informatie verspreidt zich bijvoorbeeld sneller dan ooit, en bereikt letterlijk elke hoek van de wereld. Dat is meestal positief, want informatie wordt toegankelijker voor iedereen. Maar het heeft ook keerzijden. Zodra je iets online zet, moet je rekenen op schadelijke activiteiten en misbruik. Google Dorking is een krachtig hulpmiddel voor beveiligingsprofessionals en onderzoekers, maar kan ook ernstige risico's met zich meebrengen wanneer het door kwaadwillenden wordt gebruikt. In dit gedeelte leer je hoe je je informatie beveiligd en beschermd tegen misbruik van Google Dorking.

1. Systemen regelmatig bijwerken en patchen

Hackers gebruiken vaak Google Dorking-opdrachten om kwetsbare systemen te vinden die verouderde software draaien. Een van de meest effectieve manieren om je systemen hiertegen te beveiligen, is door alles up-to-date te houden. Zorg er dus voor dat je beveiligingspatches en updates installeert zodra ze beschikbaar zijn, om risico's te beperken.

2. Webserverconfiguraties versterken

Webservers die niet correct zijn geconfigureerd zijn gemakkelijke doelwitten voor Google Dorking. Als u uw digitale activa wilt beschermen, moet u ervoor zorgen dat uw serverconfiguraties geen gevoelige informatie blootstellen. Een manier om dit te bereiken is door mapweergaven uit te schakelen en ervoor te zorgen dat bestanden zoals .git of backup.zip niet via internet toegankelijk zijn. Raadpleeg ook regelmatig de Google Hacking Database om meer te weten te komen over nieuwe mogelijke blootstellingen en hoe u deze kunt beveiligen tegen Google Dorking-technieken.

3. Weblogboeken bewaken en analyseren

Het monitoren van je weblogbestanden helpt je mogelijke Dorking-activiteiten te detecteren. Let op ongebruikelijke patronen of een verhoogd aantal verzoeken met Google dork-opdrachten. Door dit regelmatig te doen, kun je zulke activiteiten vroegtijdig signaleren en datalekken voorkomen.

4. Gebruik van Robots.txt en web application firewalls

Om uit te leggen Robots.txt, moeten we een herkenbare situatie schetsen. Stel je voor: je neemt je favoriete boterham mee naar kantoor. Om er zeker van te zijn dat je collega's er niet aankomen, plak je er een briefje op met de tekst "Niet aanraken!Dit teken werkt als een robots.txt-bestand op een website. Het vertelt zoekmachines zoals Google welke delen van je website niet in de zoekresultaten mogen verschijnen. Maar wat als die ene vervelende collega die brutaal genoeg is om jouw boterham op te eten, het bordje gewoon negeert? Net zo kunnen sommige nieuwsgierige internetgebruikers de robots.txt negeren en proberen verborgen onderdelen van een website te vinden. Stel je nu voor dat je een superheld-bewaker hebt genaamd WAF (Firewall voor webtoepassingen) die over je speelgoeddoos waakt. Zelfs als iemand het bord negeert en toch probeert te kijken, grijpt de superheld in en houdt hem tegen. Het combineren van Robots.txt en Web Application Firewalls is dan ook een goede strategie om misbruikpogingen via Google hacking te detecteren en te blokkeren.

Met deze stappen bescherm je jouw digitale bezittingen tegen Google Dorking-aanvallen. Controleer en actualiseer je beveiligingsmaatregelen regelmatig op basis van de nieuwste ontwikkelingen in de Google Hacking Database, zodat je verdediging solide blijft.

Google Dorking Spiekbrief

Dit Google dorks-spiekbriefje biedt een overzicht van de meest effectieve Google Dorking-commando's. Gebruik deze tabel om snel de juiste Google dork-commando's te vinden.

| Commando | Doel | Voorbeeld |

| site: | Zoekt naar specifieke inhoud binnen een bepaalde website. | site:example.com |

| filetype: | Zoekt naar bestanden van een specifiek type. | filetype:pdf |

| intitulo: | Vindt pagina's met specifieke woorden in de titel. | intitle:"login page" |

| inurl: | Zoekt naar URL's die een bepaald woord bevatten. | inurl:"admin" |

| cache: | Toont de gecachede versie van een webpagina. | cache:example.com |

| informatie: | Geeft samenvattende informatie over een site. | info:example.com |

| gerelateerd: | Vindt websites die gerelateerd zijn aan de opgegeven site. | related:example.com |

| intext: | Zoekt naar tekst op een willekeurige plek op een webpagina. | intext:"vertrouwelijk" |

Tips voor het gebruik van dit Google Dorking spiekbriefje:

- Opdrachten combineren Je kunt zoekopdrachten nauwkeuriger maken door commando's te combineren. Gebruik je site: samen met filetype:, dan kun je eenvoudig specifieke documenten vinden.

- Regelmatige controles: Gebruik deze commando's regelmatig om je eigen websites te scannen op blootgestelde of per ongeluk gelekte informatie.

- Blijf op de hoogte: Zodra er nieuwe commando's worden ontwikkeld en gedeeld binnen de Google Hacking Database (GHDB), zorg je dat je spiekbriefje up-to-date blijft.

Kies een economy of premium Linux VPS voor het hosten van je website of remote desktop, tegen de scherpste prijs. VPS draait op Linux KVM voor hogere efficiëntie en maakt gebruik van krachtige hardware met NVMe SSD-opslag voor maximale snelheid.

Meer lezenConclusie

Google Dorking heeft veel voordelen en toepassingen. Je kunt het inzetten om je cybersecurity te versterken, of om waardevolle informatie online te vinden. Gebruik deze technieken altijd verantwoord en ethisch. Google Dorking is op zich niet illegaal, maar wees je bewust van de ethische grenzen.

Veelgestelde vragen

Wat zijn de voordelen van Google Dorks?

Google Dorks helpen zoekopdrachten te verfijnen zodat je snel specifieke informatie vindt. Dat stelt cybersecurityprofessionals in staat om systemen effectiever te beveiligen. Daarnaast zijn Google Dorks nuttig voor onderzoek, omdat ze precieze data kunnen opleveren die bruikbaar is voor concurrentieanalyse of academische doeleinden.

Wat is de Google hacking-database?

De Google Hacking Database (GHDB) is een verzameling Google dorking-commando's waarmee beveiligingslekken in websites en servers worden opgespoord. Het is een referentiebron voor securityprofessionals om de methoden te begrijpen en te anticiperen die hackers kunnen gebruiken om kwetsbaarheden via Google-zoekopdrachten te misbruiken.