Remote Desktop Protocol (RDP)-verbindingen worden voortdurend aangevallen door cybercriminelen die zwakke wachtwoorden, blootgestelde poorten en ontbrekende beveiligingsmaatregelen misbruiken. Weten hoe je RDP beveiligt is cruciaal: aanvallers compromitteren 90% van de blootgestelde RDP-servers binnen enkele uren.

De directe risico's zijn: brute-force-wachtwoordaanvallen, diefstal van inloggegevens, ransomware-installatie en laterale beweging door het netwerk. De bewezen oplossingen zijn: Exclusieve VPN-toegang, meervoudige verificatie, Network Level Authentication, een sterk wachtwoordbeleid en RDP nooit rechtstreeks aan het internet blootstellen.

Deze gids laat je precies zien hoe je externe desktopverbindingen beveiligt met geteste beveiligingsmaatregelen die aanvallen stoppen voordat ze slagen.

Wat Is RDP?

Remote Desktop Protocol (RDP) is de Microsoft-technologie waarmee je een andere computer via een netwerk kunt bedienen. Het stuurt scherminhoud, toetsenbordinvoer en muisbewegingen tussen apparaten, zodat je op afstand kunt werken alsof je achter de doelcomputer zit.

RDP gebruikt standaard poort 3389 en biedt basisversleuteling, maar deze standaardinstellingen creëren aanzienlijke beveiligingslekken die aanvallers actief misbruiken.

Is RDP Veilig?

Nee. RDP is niet veilig met de standaardinstellingen.

De feiten: RDP biedt standaard slechts 128-bit-versleuteling. Cybercriminelen richten zich bij 90% van de geslaagde aanvallen op RDP. Aan het internet blootgestelde RDP-servers krijgen dagelijks duizenden aanvalspogingen te verwerken.

Waarom RDP tekortschiet: Zwakke standaardauthenticatie maakt brute-force-aanvallen mogelijk. Het ontbreken van Network Level Authentication stelt inlogschermen bloot aan aanvallers. De standaardpoort 3389 wordt continu gescand door geautomatiseerde tools. Zonder ingebouwde meervoudige verificatie zijn wachtwoorden de enige bescherming.

De oplossing: RDP is pas veilig wanneer je meerdere beveiligingslagen implementeert, waaronder VPN-toegang, sterke authenticatie, goede netwerkcontroles en doorlopende monitoring. Uit recente analyses blijkt dat menselijke fouten de voornaamste oorzaak blijven van beveiligingsinbreuken, waarbij 68% niet-kwaadwillige menselijke factoren betreft, zoals trappen in social engineering of het maken van configuratiefouten.

De financiële gevolgen van deze beveiligingsfouten zijn aanzienlijk. De kosten van datalekken bereikten nieuwe records in 2024, met een wereldgemiddelde van 4,88 miljoen dollar per incident - een stijging van 10% ten opzichte van het voorgaande jaar, grotendeels veroorzaakt door bedrijfsonderbrekingen en herstelkosten.

Veelvoorkomende beveiligingsproblemen bij Remote Desktop-verbindingen

De belangrijkste beveiligingsproblemen bij Remote Desktop-verbindingen die succesvolle aanvallen mogelijk maken, zijn:

| Kwetsbaarheidsclassificatie | Veelvoorkomende problemen | Aanvalsmethode |

| Authenticatiezwaktes | Zwakke wachtwoorden, ontbrekende MFA | Brute-force-aanvallen |

| Netwerkblootstelling | Directe internettoegang | Geautomatiseerde scanning |

| Configuratieproblemen | NLA uitgeschakeld, systemen niet gepatcht | Misbruik van bekende kwetsbaarheden |

| Toegangsbeheerproblemen | Buitensporige privileges | Laterale beweging |

De BlueKeep-kwetsbaarheid (CVE-2019-0708) laat zien hoe snel dit soort problemen escaleert. Door dit remote code execution-lek konden aanvallers volledige controle over een systeem overnemen zonder authenticatie, wat miljoenen ongepatche Windows-systemen trof.

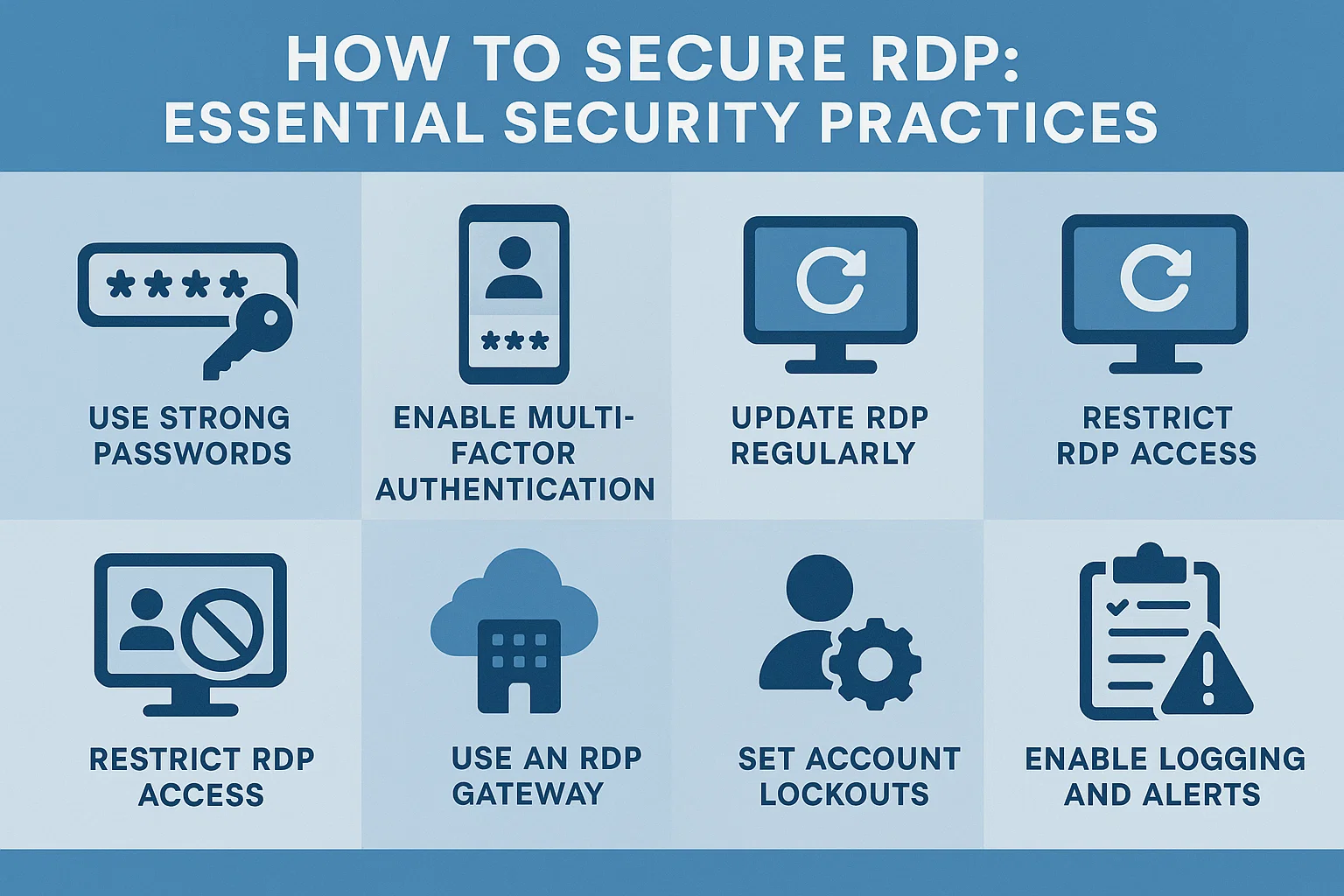

RDP beveiligen: essentiële beveiligingsmaatregelen

Deze best practices voor externe toegangsbeveiliging bieden aantoonbare bescherming wanneer ze samen worden toegepast.

Stel RDP nooit rechtstreeks bloot aan internet

Deze regel staat niet ter discussie als je RDP goed wilt beveiligen. Directe blootstelling van poort 3389 aan internet creëert direct een aanvalsoppervlak dat geautomatiseerde tools binnen enkele uren zullen vinden en misbruiken.

Ik heb zelf servers meegemaakt die meer dan 10.000 mislukte inlogpogingen kregen binnen de eerste dag van internetblootstelling. Aanvallers gebruiken gespecialiseerde botnets die continu scannen op RDP-diensten en credential stuffing-aanvallen uitvoeren op gevonden servers.

Implementatie: Blokkeer alle directe internettoegang tot RDP-poorten via firewallregels en stel een beleid in dat alleen VPN-toegang toestaat.

Gebruik sterke, unieke wachtwoorden

Wachtwoordbeveiliging vormt de basis van Windows Remote Desktop-beveiliging en moet voldoen aan actuele dreigingsstandaarden om moderne aanvalsmethoden te weerstaan.

CISA-vereisten die werken:

- Minimaal 16 tekens met volledige complexiteit

- Unieke wachtwoorden die nooit opnieuw worden gebruikt op andere systemen

- Regelmatige rotatie voor bevoorrechte accounts

- Geen woordenboekwoorden of persoonlijke informatie

Configuratie: Stel wachtwoordbeleid in via Groepsbeleid via Computerconfiguratie > Beleid > Windows-instellingen > Beveiligingsinstellingen > Accountbeleid > Wachtwoordbeleid. Dit zorgt voor handhaving op domeinniveau.

Schakel Network Level Authentication (NLA) in

Network Level Authentication vereist authenticatie voordat een RDP-sessie wordt opgezet, wat essentiële bescherming biedt voor het beveiligen van remote verbindingsprotocollen.

NLA voorkomt dat aanvallers het Windows-inlogscherm bereiken, blokkeert resource-intensieve verbindingspogingen en vermindert de serverbelasting door mislukte authenticatiepogingen.

Configuratiestappen:

- Open Systeemeigenschappen op de doelservers

- Ga naar het tabblad Extern

- Schakel "Verbindingen alleen toestaan van computers met Extern bureaublad met netwerkverificatie op netwerkniveau" in

Implementeer meervoudige verificatie (MFA)

Multi-Factor Authentication blokkeert aanvallen op basis van gestolen inloggegevens door extra verificatie te vereisen naast wachtwoorden. Dit is de meest effectieve enkelvoudige verbetering voor de beveiliging van Windows-verbindingen via Extern bureaublad.

| MFA-methode | Beveiligingsniveau | Implementatietijd | Geschikt voor |

| Microsoft Authenticator | Hoog | 2-4 uur | Meeste omgevingen |

| SMS-verificatie | Gemiddeld | 1 uur | Snelle implementatie |

| Hardware-tokens | Zeer hoog | 1-2 dagen | Zones met hoge beveiliging |

| Smartkaarten | Zeer hoog | 2-3 dagen | Enterprise-omgevingen |

Microsoft Authenticator biedt in de meeste omgevingen de beste verhouding tussen beveiliging en gebruiksgemak. Gebruikers wennen er snel aan zodra ze de beveiligingsvoordelen begrijpen.

VPN-toegang vereisen

VPN-verbindingen maken versleutelde tunnels die al het netwerkverkeer beschermen, inclusief RDP-sessies. Deze aanpak biedt de meest betrouwbare bescherming voor veilige externe toegang.

Beveiligingsvoordelen van VPN:

- Versleuteling van alle communicatiekanalen

- Gecentraliseerde authenticatie en toegangslogging

- Toegangscontroles op netwerkniveau

- Geografische beperkingen indien nodig

Wanneer gebruikers eerst via VPN verbinding maken, authenticeren ze twee keer: eenmaal bij VPN en nogmaals bij RDP-sessies. Deze dubbele authenticatie heeft ongeautoriseerde toegang consequent geblokkeerd in de beste RDP-providers implementaties.

Een jump host instellen

Jump hosts fungeren als gecontroleerde toegangspunten voor intern RDP-toegang en bieden gecentraliseerde monitoring en beveiligingscontroles die de beveiliging van externe bureaubladimplementaties versterken.

Jump host-architectuur:

- Dedicated server die alleen via VPN bereikbaar is

- Volledige sessielogging en -opname

- Gedetailleerde toegangscontroles per gebruiker

- Geautomatiseerde beveiligingsmonitoring

Jump hosts werken het best in combinatie met verbindingsbeheertools die het multi-hop-proces automatiseren en tegelijk een volledige audittrail bijhouden.

RDP beveiligen met SSL-certificaten

SSL/TLS-certificaten bieden sterkere versleuteling dan de standaardbeveiliging van RDP en voorkomen man-in-the-middle-aanvallen die inloggegevens en sessiedata kunnen onderscheppen.

Certificaatimplementatie:

- Genereer certificaten voor alle RDP-servers

- Configureer RDP-services om certificaatauthenticatie te vereisen

- Implementeer certificaatautoriteitsinformatie op clientsystemen

- Bewaak certificaatvervaldatums en verlengingen

Professionele certificaten van vertrouwde certificaatautoriteiten bieden betere beveiliging dan zelfondertekende certificaten en vereenvoudigen de clientconfiguratie in zakelijke omgevingen.

Toegang beperken met PAM-oplossingen

Privileged Access Management (PAM)-oplossingen bieden volledige controle over RDP-toegang, met just-in-time-rechten en geautomatiseerd beheer van inloggegevens voor het beveiligen van remote verbindingsprotocollen.

PAM-mogelijkheden:

- Tijdelijke toegang op basis van goedgekeurde aanvragen

- Geautomatiseerde wachtwoordrotatie en -injectie

- Realtime sessiebewaking en -opname

- Risicogebaseerde toegangsbeslissingen op basis van gedragsanalyse

Delinea Secret Server integreert met Active Directory en biedt de geavanceerde besturingsfuncties die nodig zijn voor zakelijke Windows remote desktop beveiligingsimplementaties.

Geavanceerde beveiligingsconfiguratie

Deze configuraties vullen essentiële beveiligingspraktijken aan en bieden meerdere verdedigingslagen.

Wijzig de standaardpoort van RDP

RDP verplaatsen van poort 3389 blokkeert geautomatiseerde scantools die specifiek gericht zijn op de standaardpoort. Port-wijzigingen zijn geen volledige bescherming, maar verminderen aanvalspogingen met ongeveer 80% op basis van loganalyse.

Implementatie: Pas registerinstellingen aan of gebruik Groepsbeleid om aangepaste poorten toe te wijzen, en werk daarna de firewallregels bij om de nieuwe poort toe te staan en poort 3389 te blokkeren.

Accountvergrendelingsbeleid configureren

Accountvergrendelingsbeleid schakelt accounts automatisch uit na herhaalde mislukte aanmeldpogingen, wat effectieve bescherming biedt tegen brute-force-aanvallen.

Groepsbeleidsconfiguratie:

- Ga naar Computerconfiguratie > Beleid > Windows-instellingen > Beveiligingsinstellingen > Accountbeleid > Accountvergrendelingsbeleid

- Stel de vergrendelingsdrempel in: 3-5 mislukte pogingen

- Configureer de vergrendelingsduur: 15-30 minuten

- Breng de beveiligingsvereisten in balans met de productiviteit van gebruikers

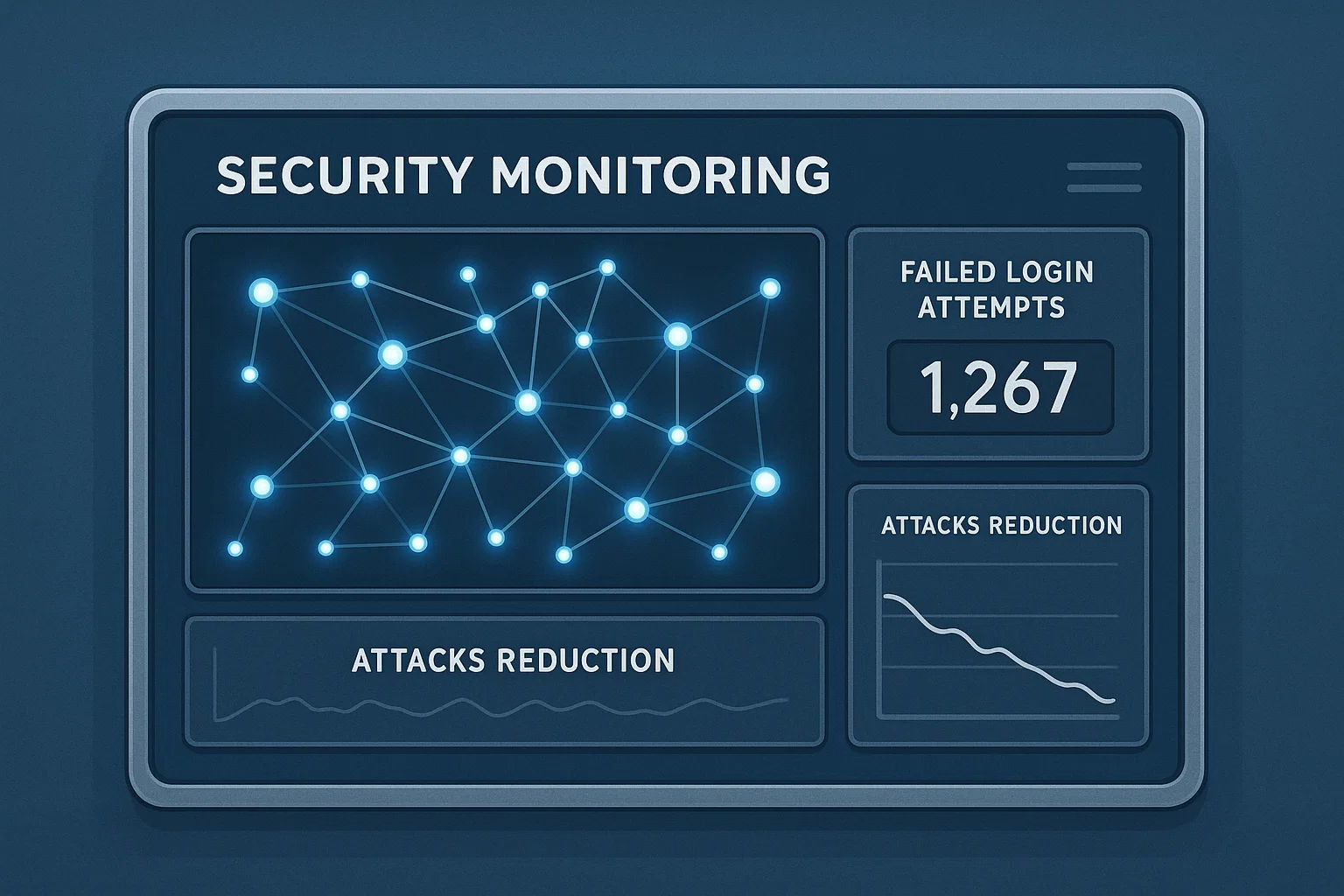

RDP-activiteit bewaken

SIEM-systemen (Security Information and Event Management) bieden gecentraliseerde monitoring die RDP-gebeurtenissen koppelt aan andere beveiligingsdata om bedreigingen en aanvalspatronen te detecteren.

Monitoringvereisten:

- Windows-gebeurtenislogboeken verzamelen voor alle RDP-servers

- Automatische meldingen bij authenticatiefouten

- Geografische anomaliedetectie voor verbindingsbronnen

- Integratie met threat intelligence-feeds

Verbindingsbeheerplatforms bieden extra inzicht in sessiegedrag en helpen afwijkende toegangspatronen te identificeren die nader onderzoek vereisen.

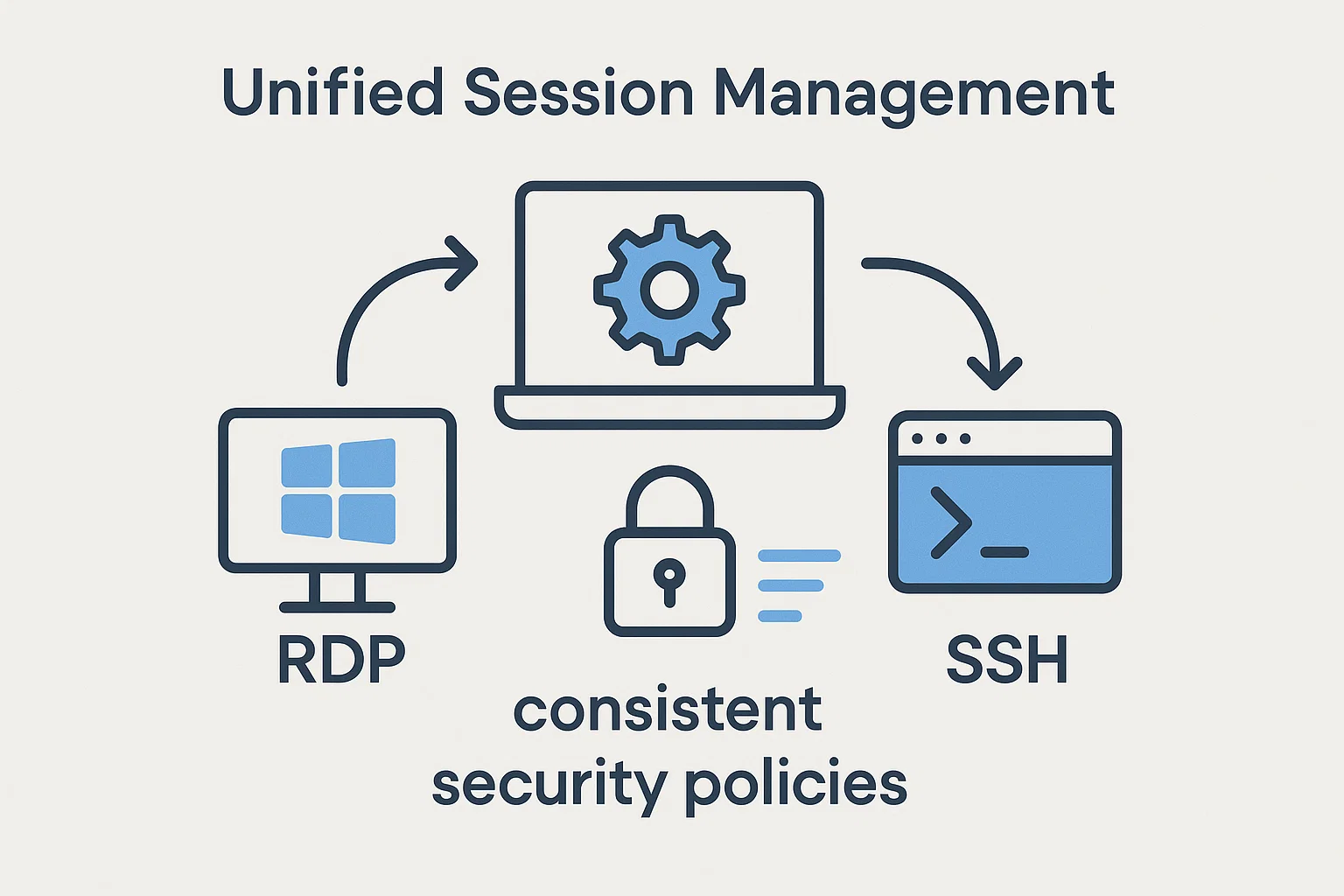

Unified sessiebeheer

Moderne platforms ondersteunen het beheer van meerdere externe sessies voor zowel RDP als SSH via één interface, met consistent beveiligingsbeleid voor alle toegangsmethoden.

Voordelen van unified beheer:

- Één authenticatiepunt voor alle externe toegang

- Consistent beveiligingsbeleid voor alle protocollen

- Gecentraliseerde sessieopname en audittrails

- Eenvoudigere gebruikerservaring zonder concessies aan beveiliging

Delinea Secret Server-implementatie

Bedrijfsoplossingen zoals Delinea Secret Server bieden uitgebreid beheer van bevoorrechte externe toegang, met geïntegreerde credential vaulting die wachtwoordblootstelling elimineert en volledige audittrails bijhoudt.

PRA-werkstroom

- Gebruikers vragen toegang aan via het gecentraliseerde platform

- Het systeem valideert identiteit en rechten aan de hand van vastgesteld beleid

- Credentials worden automatisch opgehaald en in sessies geïnjecteerd

- Alle sessieactiviteiten worden in realtime vastgelegd

- Toegang wordt automatisch beëindigd na het geplande tijdstip

Deze aanpak voorkomt diefstal van credentials en levert tegelijkertijd de gedetailleerde audittrails die vereist zijn voor naleving van beveiligingskaders.

Aanvullende beveiligingsmaatregelen

Deze aanvullende maatregelen versterken de kernpraktijken voor beveiliging en bieden defense-in-depth-bescherming voor een alomvattende RDP-beveiliging. De essentiële praktijken vormen uw eerste verdedigingslinie; deze aanvullende maatregelen verkleinen het aanvalsoppervlak verder en versterken uw algehele beveiligingspositie.

Software up-to-date houden

Regelmatige beveiligingsupdates verhelpen nieuw ontdekte kwetsbaarheden die aanvallers actief uitbuiten. Kritieke RDP-kwetsbaarheden zoals BlueKeep (CVE-2019-0708) en DejaBlue tonen hoe belangrijk tijdig patchen is en welke ernstige risico's vertraagde updates met zich meebrengen.

De patchcyclus creëert een gevaarlijk kwetsbaarheidsvenster. Onderzoek toont aan dat organisaties aanzienlijk langer nodig hebben om beveiligingsproblemen te verhelpen dan aanvallers nodig hebben om ze te misbruiken: gemiddeld 55 dagen om 50% van de kritieke kwetsbaarheden te patchen, terwijl grootschalige exploitatie doorgaans al binnen vijf dagen na publieke bekendmaking begint.

Updatebeheer

- Geautomatiseerde patchimplementatie voor alle systemen met RDP

- Abonnement op Microsoft Security Bulletins

- Updates eerst testen in een stagingomgeving voor productie

- Noodpatchprocedures voor kritieke kwetsbaarheden

Sessiebeheer

Een correcte sessieconfiguratie voorkomt dat inactieve verbindingen beschikbaar blijven voor misbruik.

| Instelling | Waarde | Beveiligingsvoordeel |

| Inactiviteitstimeout | 30 minuten | Automatisch verbroken |

| Sessielimiet | 8 uur | Geforceerde herauthenticatie |

| Verbindingslimiet | 2 per gebruiker | Voorkomen van kaping |

Risicovolle functies uitschakelen

De omleidingsfuncties van RDP kunnen wegen openen voor data-exfiltratie en moeten worden uitgeschakeld tenzij ze expliciet nodig zijn.

| Functie | Risico | Uitschakelmethode |

| Klembord | Diefstal van gegevens | Groepsbeleid |

| Printer | Malware-injectie | Beheerssjablonen |

| Schijf | Bestandstoegang | Registerinstellingen |

Conclusie

RDP goed beveiligen vereist meerdere beveiligingslagen in plaats van te vertrouwen op één enkele beschermingsmethode. De meest effectieve aanpak combineert VPN-toegang, sterke authenticatie, goede monitoring en regelmatige updates.

Stel RDP nooit rechtstreeks bloot aan internet, ongeacht andere beveiligingsmaatregelen. Implementeer in plaats daarvan een VPN-first beleid of RDP Gateway-oplossingen die gecontroleerde toegangskanalen bieden met volledige auditmogelijkheden.

Effectieve RDP-beveiliging vereist voortdurende aandacht voor nieuwe bedreigingen en regelmatige beveiligingsbeoordelingen om de bescherming op peil te houden. Overweeg voor professioneel beheerde oplossingen RDP-serverhosting aanbieders die standaard uitgebreide beveiligingsmaatregelen toepassen.