Protokół pulpitu zdalnego (RDP) pozwala na kontrolę serwera Windows przez sieć tak, jakbyś go używał lokalnie. Na Windows Server 2016, RDP jest domyślnie wyłączony, ponieważ Microsoft zaleca korzystanie z PowerShell i WinRM do zarządzania zdalnego i ostrzega, że odsłonięcie portu 3389 bez zabezpieczeń może przyciągnąć ataki.

Mimo to wielu administratorów i pracowników zdalnych potrzebuje graficznego dostępu do zainstalowania oprogramowania, rozwiązywania problemów lub wspierania użytkowników. Ten przewodnik wyjaśnia, jak włączyć RDP w Windows Server 2016, używając czterech różnych metod, przy jednoczesnym podkreśleniu najlepszych praktyk dotyczących bezpieczeństwa i stabilności.

- Dlaczego włączyć RDP i wymagania wstępne

- Metoda 1: włączenie RDP za pośrednictwem Server Manager (GUI)

- Metoda 2: włączenie RDP za pośrednictwem PowerShell

- Metoda 3: włączenie RDP za pośrednictwem wiersza poleceń

- Metoda 4: włączenie RDP za pośrednictwem zasad grupy

- Konfiguracja zapory i najlepsze praktyki bezpieczeństwa

- Rozwiązywanie problemów i wskazówki dotyczące dostępu zdalnego

- Ostateczne Przemyślenia

- Często zadawane pytania

Dlaczego włączyć RDP i wymagania wstępne

RDP jest przydatne, gdy potrzebny jest interfejs graficzny (zobacz co to jest RDP). Włączenie go powinno być jednak świadomym wyborem. Zanim przystąpisz do nauki włączania RDP na serwerze Windows Server 2016, upewnij się, że serwer ma zainstalowane wszystkie patche i znajduje się za zaufaną zaporą.

Zaloguj się na konto administratora, znaj adres IP serwera lub nazwę DNS i upewnij się, że możesz do niego dotrzeć przez bezpieczną sieć lub VPN. Zapora Windows będzie musiała zezwalać na przychodzący ruch na porcie TCP 3389.

Oto kluczowe wymagania wstępne:

- Prawa administratora: Tylko administratorzy mogą włączyć RDP.

- Dostęp do sieci: Upewnij się, że możesz dotrzeć do serwera i że port 3389 jest otwarty.

- Konta użytkownika: Zdecyduj, którzy użytkownicy bez uprawnień administratora potrzebują dostępu zdalnego, aby móc ich później dodać.

- Planowanie bezpieczeństwa: Planuj użycie Network Level Authentication (NLA), silnych haseł i ograniczenie dostępu do zaufanych zakresów IP.

Gdy spełnisz te wymagania, wybierz metodę poniżej i postępuj zgodnie z instrukcjami włączania RDP na serwerze Windows Server 2016.

Metoda 1: włączenie RDP za pośrednictwem Server Manager (GUI)

Jeśli nie wiesz, jak włączyć RDP na serwerze Windows Server 2016, metoda graficzna jest najprostsza:

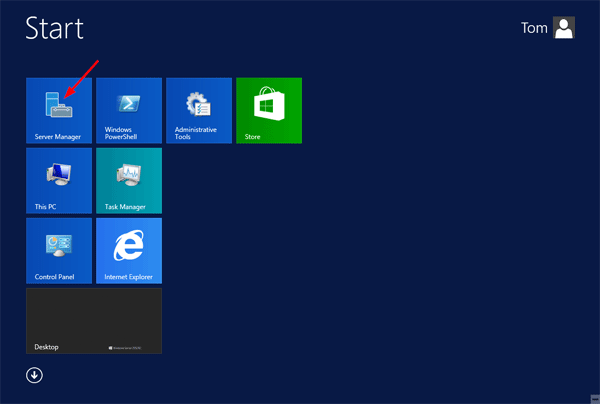

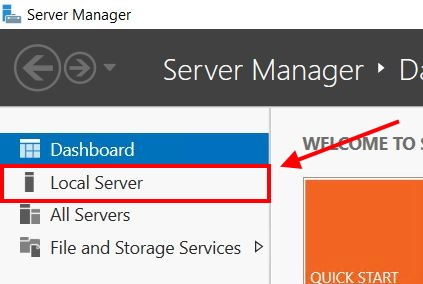

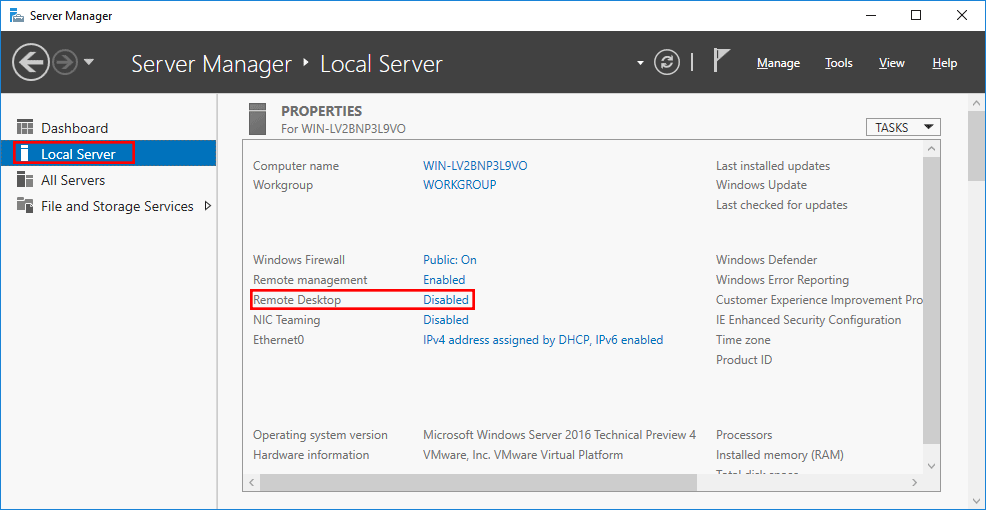

- Otwórz Menedżer serwera i wybierz Serwer lokalny w lewym okienku. Główne okienko wyświetla właściwości systemu.

- Zmień ustawienia Pulpitu zdalnego: Obok Pulpit zdalny, kliknij niebieski Wyłączone łącze.

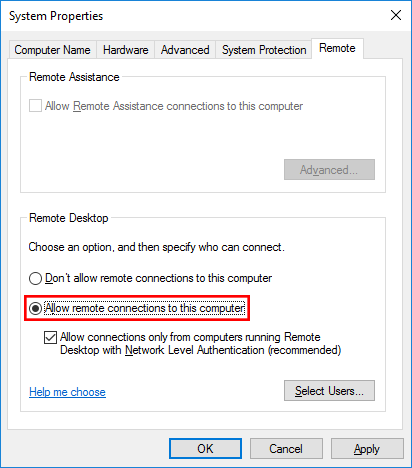

- W Właściwości Systemu dialog, wybierz Zezwól na połączenia zdalne i dla lepszego bezpieczeństwa zaznacz Zezwalaj na połączenia tylko z komputerów z uruchomionym Pulpitem zdalnym i Network Level Authentication.

- Zastosuj i dodaj użytkowników: Kliknij Zastosuj. Monit automatycznie włączy regułę zapory. Aby zezwolić użytkownikom bez uprawnień administratora, kliknij Wybierz Użytkowników, dodaj ich nazwy użytkownika i kliknij OK.

- Sprawdź status: Zamknij i ponownie otwórz Menedżer serwera lub naciśnij F5. The Pulpit zdalny wpis powinien wyświetlić Włączone. Przetestuj dostęp z komputera klienta, używając Połączenie pulpitu zdalnego aplikacja.

Ta metoda pokazuje, jak włączyć RDP w Windows Server 2016 za pomocą interfejsu graficznego. Jeśli wolisz skrypty, PowerShell znajduje się dalej.

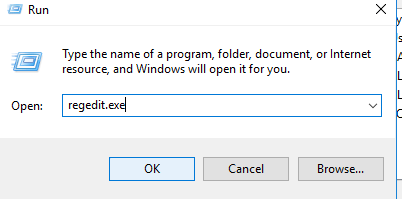

Metoda 2: włączenie RDP za pośrednictwem PowerShell

PowerShell jest idealny do automatyzacji i scenariuszy zdalnych. W tej sekcji dowiesz się, jak włączyć RDP w Windows Server 2016 z linii poleceń:

Włącz RDP:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0

Otwórz regułę zapory:

Enable‑NetFirewallRule -DisplayGroup "Remote Desktop"Opcjonalnie: wymuś NLA i dodaj użytkowników:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP‑Tcp' -Name 'UserAuthentication' -Value 1

Add‑LocalGroupMember -Group 'Remote Desktop Users' -Member '<Domain\Username>'

Te polecenia modyfikują wartość rejestru kontrolującą RDP i włączają grupę zapory dla portu 3389. Aby je uruchomić na serwerze zdalnym, najpierw nawiąż sesję z Enter‑PSSession za pomocą WinRM. Jeśli potrzebujesz alternatywy tylko tekstowej dotyczącej włączenia RDP w Windows Server 2016, następna metoda używa wiersza poleceń.

Metoda 3: włączenie RDP za pośrednictwem wiersza poleceń

Jeśli wolisz wiersz poleceń lub pracujesz na systemach bez PowerShella, możesz osiągnąć ten sam wynik. Ta metoda pokazuje, jak włączyć RDP w Windows Server 2016 przy użyciu wbudowanych narzędzi:

- Otwórz wiersz poleceń z uprawnieniami administratora.

- Ustaw wartość rejestru:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

- Włącz regułę zapory:

netsh advfirewall firewall set rule group="remote desktop" new enable=yes

- Przyznaj dostęp użytkownikom spoza administratorów:

net localgroup "Remote Desktop Users" /add <Domain\Username>

- Sprawdź swoją pracę:

reg query "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections

Wartość 0x0 potwierdza, że dostęp zdalny jest dozwolony. Zamknij i ponownie otwórz Menedżer serwera, aby odświeżyć jego status. Jeśli musisz włączyć RDP na wielu serwerach naraz, następna sekcja pokazuje, jak włączyć RDP w Windows Server 2016 za pomocą Zasad grupy.

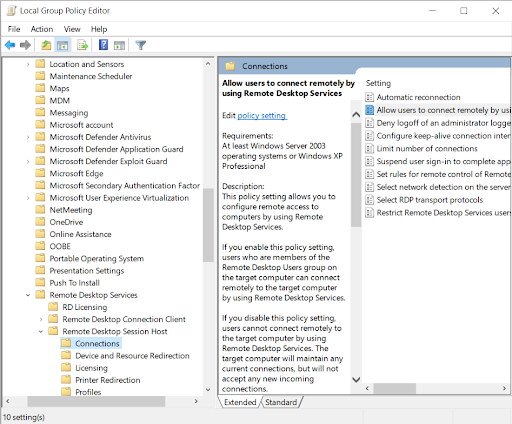

Metoda 4: włączenie RDP za pośrednictwem zasad grupy

Zasady grupy są odpowiednie dla środowisk domeny, gdzie musisz włączyć RDP na wielu serwerach. Osoby chcące dowiedzieć się, jak włączyć RDP w Windows Server 2016 na wielu maszynach, mogą wykonać poniższe kroki:

- Utwórz lub edytuj zasadę grupy: Otwórz Konsola Zarządzania Zasadami Grupy wyszukując ją w menu Start. Kliknij prawym przyciskiem myszy domenę lub jednostkę organizacyjną i utwórz nową zasadę grupy.

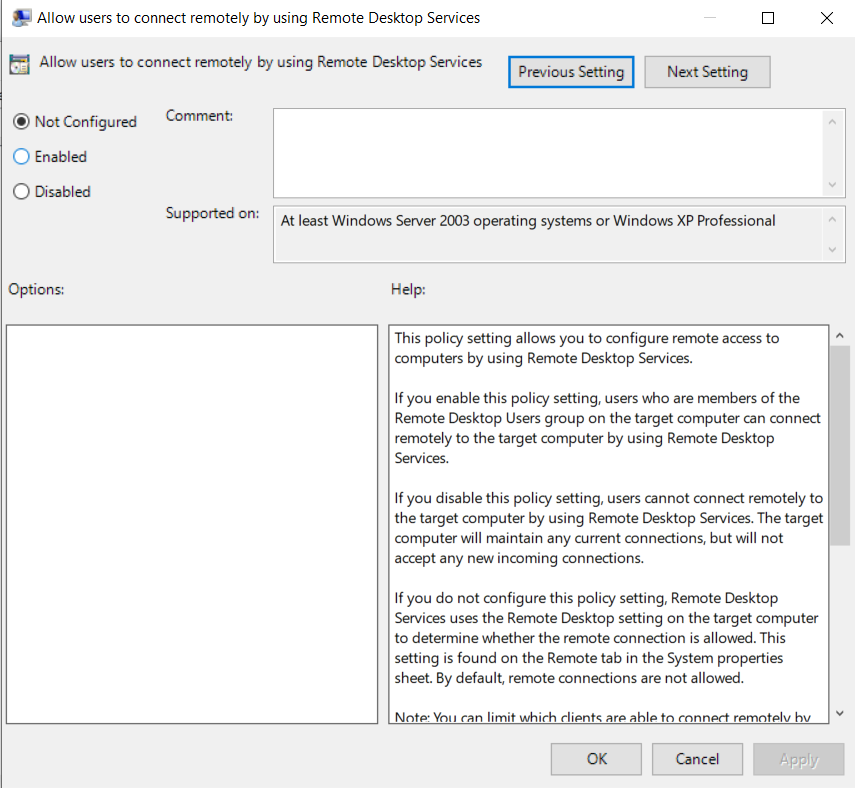

- Przejdź do ustawienia RDP: Pod Konfiguracja komputera → Szablony administracyjne → Składniki Windows → Usługi pulpitu zdalnego → Host sesji pulpitu zdalnego → Połączenia, dwuklik Zezwól użytkownikom na zdalne połączenie przy użyciu usług pulpitu zdalnego.

- Włącz zasadę i opcjonalnie NLA: Wybierz Włączone. Aby wymusić NLA, ustaw Wymagaj uwierzytelniania użytkownika dla połączeń zdalnych przy użyciu Network Level Authentication to Włączone.

- Zaktualizuj serwery docelowe: Uruchom gpupdate /force na każdym serwerze lub czekaj na cykl odświeżania zasad.

Takie podejście standaryzuje ustawienia RDP i ułatwia audyt. Możesz dodatkowo zabezpieczyć dostęp, edytując regułę zapory w ramach tej samej GPO. Jeśli nie chcesz robić tego ręcznie, zawsze możesz wybrać jedno z najlepsi dostawcy RDP rozwiązań zarządzanych komercyjnie.

Cloudzy's RDP VPS

Możesz pominąć poszukiwanie najlepszego dostawcy RDP i uruchomić wirtualny pulpit Windows z RDP VPS od Cloudzy. Masz pełny dostęp administratora, preinstalowany preferowany Windows Server (2012, 2016, 2019 lub 2022), natychmiastową aktywację i dwie równoczesne logowania. Usługa pozostaje dostępna w cenie wraz z rozwojem, dzięki modelowi PAYG.

Wybierz jeden z naszych wielu ośrodków danych w USA, Europie lub Azji, aby zachować niskie opóźnienia, a następnie skaluj CPU, RAM i magazyn bez migracji. Pod spodem wysokotaktowane CPU do 4,2 GHz z pamięcią DDR5, magazynem NVMe SSD i siecią do 10 Gbps zapewniają responsywny pulpit, podczas gdy wbudowana ochrona DDoS, dedykowany statyczny IP, gwarancja 99,95% czasu dostępności i wsparcie 24/7 zapewniają stabilność. Elastyczne opcje płatności obejmują karty, PayPal, Alipay i kryptowaluty. Gdy będziesz gotowy, kup RDP.

Konfiguracja zapory i najlepsze praktyki bezpieczeństwa

Włączenie RDP narażą serwer na próby zdalnego logowania. Zastosuj te praktyki bezpieczeństwa, aby minimalizować ryzyko po włączeniu RDP w Windows Server 2016:

- Ogranicź ruch przychodzący: Ogranicz regułę zapory do określonych zakresów IP. Jeśli nie potrzebujesz dostępu z otwartego internetu, zezwól na połączenia tylko z Twojej VPN lub sieci korporacyjnej.

- Użyj VPN: Zapewnij użytkownikom zdalnym tunel VPN, aby RDP nigdy nie był bezpośrednio narażony na publiczny internet.

- Wymagaj NLA i silnych haseł: NLA uwierzytelnia użytkowników przed wyświetleniem pulpitu. Połącz to ze złożonymi hasłami i uwierzytelnianiem wieloskładnikowym przez dostawcę tożsamości lub sprzęt tokeny.

- Zmień port domyślny: Zmiana portu 3389 na niestandardowy numer za pośrednictwem rejestru może zmniejszyć automatyczne skanowanie. Pamiętaj, aby odpowiednio dostosować reguły zapory i ustawienia klienta.

- Utrzymuj systemy zaktualizowane: Instaluj najnowsze aktualizacje Windows i łatki bezpieczeństwa. Exploity ukierunkowane na RDP często polegają na przestarzałym oprogramowaniu.

Te środki zapewniają bezpieczeństwo serwera, nie rezygnując przy tym z wygody. W każdym razie zawsze możesz spróbować alternatywa dla RDP, taka jak VNC.

Rozwiązywanie problemów i wskazówki dotyczące dostępu zdalnego

Nawet jeśli RDP jest prawidłowo skonfigurowany, możesz mieć problemy z połączeniem. Jeśli już postępowałeś zgodnie z instrukcjami włączania RDP na Windows Server 2016, ale nadal nie możesz się połączyć, spróbuj poniższych rozwiązań:

- Blokady zapory: Reguła zapory Windows może być wciąż wyłączona, albo zewnętrzna zapora może blokować port 3389. Sprawdź swoje reguły i potwierdź, że port jest otwarty.

- Błędy uprawnień: Tylko administratorzy i członkowie Użytkownicy Pulpitu Zdalnego grupa może się połączyć. Dodaj niezbędnych użytkowników do tej grupy.

- Niestabilność sieci: Duże opóźnienia lub przerwy VPN mogą prowadzić do timeout'ów. Używaj stabilnego połączenia i w razie potrzeby testuj z innej sieci.

- Status nie został odświeżony: Server Manager może wciąż wyświetlać RDP jako wyłączony, dopóki go nie odświeżysz za pomocą F5 lub ponownie otwórz konsolę.

- Oprogramowanie klienta: Użyj oficjalnego klienta Microsoft Remote Desktop dla Twojego systemu operacyjnego. Na macOS zainstaluj Pulpit zdalny Microsoft z App Store; na Linux, użyj Remmina. Użytkownicy Android i iOS znajdą aplikację mobilną w odpowiednich sklepach z aplikacjami.

Jeśli wolisz nie zarządzać RDP samodzielnie po nauczeniu się, jak włączyć RDP w Windows Server 2016, sprawdź Wirtualny serwer prywatny Windows Server 2016 z wstępnie skonfigurowanym dostępem zdalnym.

Ostateczne Przemyślenia

Włączenie dostępu zdalnego to prosta czynność, gdy wiesz, jak włączyć RDP w Windows Server 2016. Wybierz Server Manager dla prostoty, PowerShell lub Command Prompt do skryptów i scenariuszy zdalnych, albo Group Policy dla spójności w całej domenie.

Niezależnie od wybranej metody, zabezpiecz serwer ograniczając połączenia przychodzące, włączając Network Level Authentication i udzielając dostępu tylko wymaganym użytkownikom. Pamiętaj, aby przetestować i debugować konfigurację, żeby mieć pewność niezawodnego połączenia. Na koniec, jeśli wolisz nie martwić się konfiguracją, rozważ rozwiązanie zarządzane RDP VPS zamiast Cloudzy i unikniesz całych kłopotów.