Połączenia Remote Desktop Protocol (RDP) stają się celem stałych ataków cyberprzestępców, którzy wykorzystują słabe hasła, otwarte porty i brakujące mechanizmy bezpieczeństwa. Zrozumienie, jak zabezpieczyć RDP, jest krytyczne, ponieważ atakujący z powodzeniem kompromitują 90% narażonych serwerów RDP w ciągu godzin.

Bezpośrednie zagrożenia to: ataki brute-force na hasła, kradzież danych logowania, wdrażanie ransomware'u i boczny ruch sieciowy. Sprawdzone rozwiązania to: dostęp wyłącznie przez VPN, uwierzytelnianie wieloskładnikowe, Network Level Authentication, silne polityki haseł i nigdy nie ujawnianie RDP bezpośrednio w internecie.

Ten przewodnik pokazuje dokładnie, jak zabezpieczyć połączenia pulpitu zdalnego, używając sprawdzonych miar bezpieczeństwa, które zatrzymują ataki, zanim osiągną cel.

Co to jest RDP?

Remote Desktop Protocol (RDP) to technologia Microsoftu umożliwiająca kontrolowanie innego komputera przez sieć. Przesyła dane ekranu, wejścia klawiatury i ruchy myszki między urządzeniami, pozwalając na zdalne sterowanie tak, jakbyś siedział przy docelowej maszynie.

RDP domyślnie używa portu 3389 i zawiera podstawowe szyfrowanie, ale te domyślne ustawienia stwarzają poważne luki bezpieczeństwa, które atakujący aktywnie wykorzystują.

Czy RDP jest bezpieczny?

Nie. RDP nie jest bezpieczny z ustawieniami domyślnymi.

Fakty: RDP zapewnia domyślnie tylko 128-bitowe szyfrowanie. Cyberprzestępcy atakują RDP w 90% udanych ataków. Serwery RDP dostępne w internecie stoją w obliczu tysięcy prób ataku dziennie.

Dlaczego RDP zawodzi: Słaba domyślna autentykacja umożliwia ataki brute-force. Brak Network Level Authentication ekspozycji ekranów logowania przed atakującymi. Domyślny port 3389 jest stale skanowany przez zautomatyzowane narzędzia. Brak wbudowanego uwierzytelniania wieloskładnikowego pozostawia hasła jako jedyną ochronę.

Rozwiązanie: RDP staje się bezpieczny dopiero po wdrożeniu wielu warstw bezpieczeństwa, w tym dostępu VPN, silnej autentykacji, odpowiednich kontroli sieciowych i ciągłego monitorowania. Niedawna analiza pokazuje, że błędy człowieka pozostają główną przyczyną naruszeń bezpieczeństwa, przy czym 68% dotyczy niezłośliwych działań człowieka, takich jak padanie ofiarą inżynierii społecznej lub błędy konfiguracyjne.

Finansowe skutki tych awarii bezpieczeństwa są znaczące. Koszty naruszeń danych osiągnęły nowe maksima w 2024 roku, ze średnią globalną wynoszącą 4,88 miliona dolarów za incydent - wzrost o 10% rok do roku, napędzany przede wszystkim przerwą w działalności i kosztami odzyskiwania.

Typowe problemy bezpieczeństwa połączeń pulpitu zdalnego

Podstawowe problemy bezpieczeństwa połączeń pulpitu zdalnego, które tworzą udane wektory ataków, to:

| Kategoria Luki Bezpieczeństwa | Typowe problemy | Metoda ataku |

| Słabe punkty uwierzytelniania | Słabe hasła, brak MFA | Ataki brute-force |

| Ekspozycja sieci | Bezpośredni dostęp do internetu | Automatyczne skanowanie |

| Problemy z konfiguracją | Wyłączone NLA, niewłatane systemy | Wykorzystanie znanych luk w zabezpieczeniach |

| Problemy kontroli dostępu | Nadmierne uprawnienia | Ruch horyzontalny |

Luka BlueKeep (CVE-2019-0708) pokazuje, jak szybko problemy te się nasilają. Ta luka zdalne wykonanie kodu pozwoliła atakującym uzyskać całkowitą kontrolę systemu bez autentykacji, wpływając na miliony niewłatanych systemów Windows.

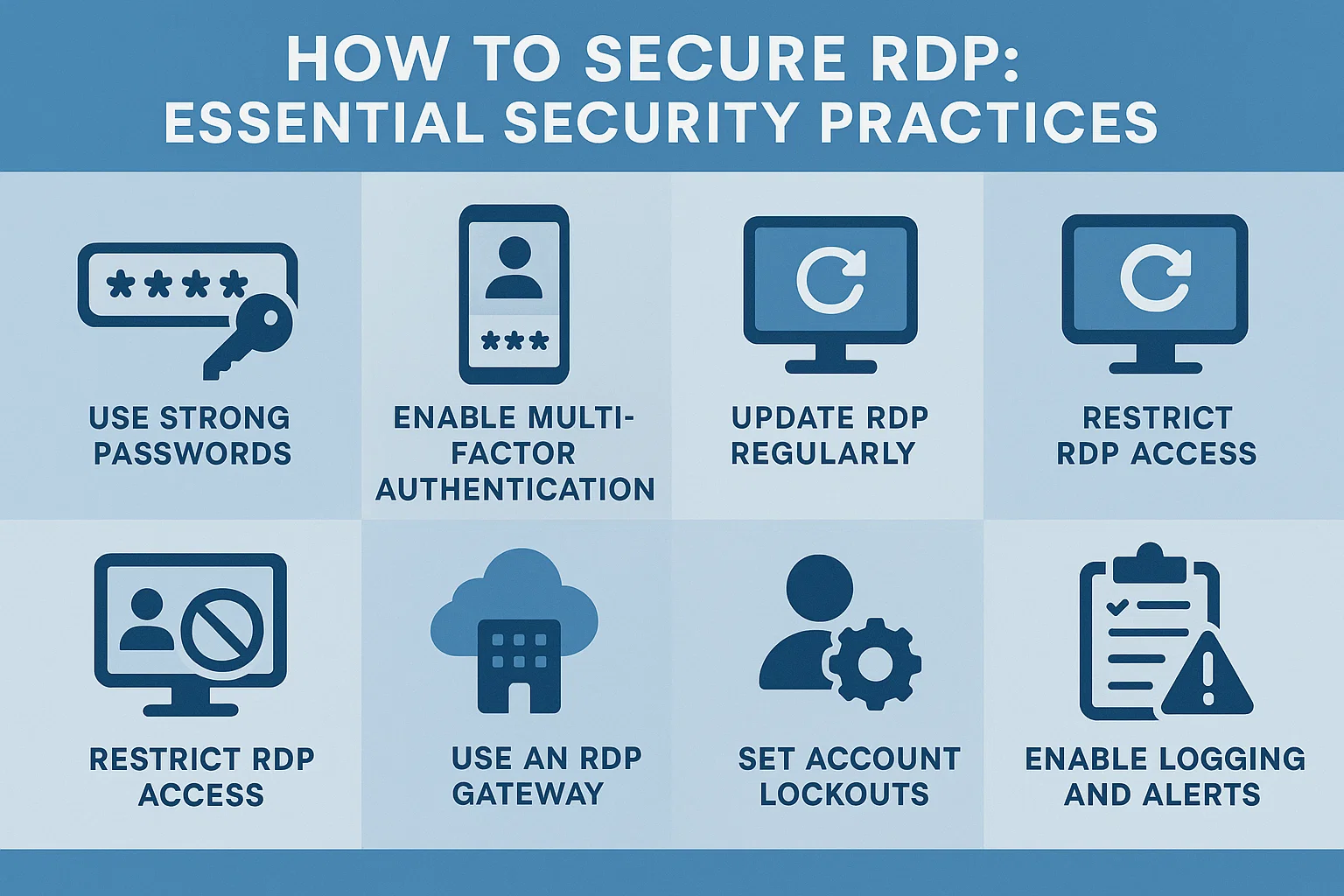

Jak zabezpieczyć RDP: Niezbędne praktyki bezpieczeństwa

Te sprawdzone praktyki bezpieczeństwa dostępu zdalnego zapewniają skuteczną ochronę gdy są wdrażane wspólnie.

Nigdy nie udostępniaj RDP bezpośrednio w Internecie

Ta reguła jest nie do negocjacji, gdy uczysz się, jak efektywnie zabezpieczyć RDP. Bezpośrednie udostępnienie portu 3389 w Internecie tworzy natychmiast powierzchnię ataku, którą zautomatyzowane narzędzia znajdą i wykorzystają w ciągu godzin.

Widziałem serwery, które otrzymywały ponad 10 000 nieudanych prób logowania w ciągu pierwszego dnia po udostępnieniu w Internecie. Atakujący wykorzystują specjalistyczne botnety, które ciągle skanują usługi RDP i przeprowadzają ataki typu credential stuffing na odkrytych serwerach.

Wdrażanie: Blokuj wszelki bezpośredni dostęp do portów RDP przez Internet za pośrednictwem reguł zapory sieciowej i wdrażaj zasady dostępu tylko przez VPN.

Używaj silnych, unikalnych haseł

Bezpieczeństwo hasła stanowi fundamenty bezpieczeństwa pulpitu zdalnego Windows i musi spełniać obecne standardy zagrożeń, aby opierać się nowoczesnym metodom ataków.

Wymagania CISA, które działają:

- Minimum 16 znaków ze pełną złożonością

- Unikalne hasła nigdy nie używane ponownie na wielu systemach

- Regularna rotacja dla kont uprzywilejowanych

- Bez słów ze słownika lub danych osobistych

Konfiguracja: Ustaw zasady haseł za pośrednictwem zasad grupy w Konfiguracja komputera > Zasady > Ustawienia Windows > Ustawienia zabezpieczeń > Zasady kont > Zasady haseł. Zapewnia to wymuszenie na całej domenie.

Włącz uwierzytelnianie na poziomie sieci (NLA)

Uwierzytelnianie na poziomie sieci wymaga uwierzytelnienia przed nawiązaniem sesji RDP, zapewniając istotną ochronę dla zabezpieczania protokołów połączeń zdalnych.

NLA uniemożliwia atakującym dostęp do ekranu logowania Windows, blokuje wymagające dużo zasobów próby połączenia i zmniejsza obciążenie serwera z nieudanych prób uwierzytelnienia.

Kroki konfiguracji:

- Otwórz Właściwości systemu na docelowych serwerach

- Przejdź do karty Zdalne

- Włącz opcję "Zezwalaj na połączenia tylko z komputerów z Pulpitem zdalnym z uwierzytelnianiem na poziomie sieci"

Wdrażaj wieloetapową autentykację (MFA)

Uwierzytelnianie wieloskładnikowe uniemożliwia ataki oparte na poświadczeniach, wymagając dodatkowej weryfikacji poza hasłami. Stanowi to najskuteczniejsze pojedyncze ulepszenie bezpieczeństwa zdalnego pulpitu Windows.

| Metoda MFA | Poziom Bezpieczeństwa | Czas wdrożenia | Najlepsze dla |

| Microsoft Authenticator | Wysoki | Od 2 do 4 godzin | Większość środowisk |

| Weryfikacja SMS | Średni | 1 godzina | Szybkie wdrożenie |

| Sprzętowe Tokeny | Bardzo wysoki | 1-2 dni | Strefy wysokiego bezpieczeństwa |

| Karty inteligentne | Bardzo wysoki | od 2 do 3 dni | Środowiska Enterprise |

Microsoft Authenticator zapewnia najlepszą równowagę między bezpieczeństwem a użytecznością w większości wdrożeń. Użytkownicy szybko się adaptują, gdy zrozumieją korzyści ochrony.

Wymagaj dostępu przez VPN

Połączenia VPN tworzą szyfrowane tunele, które chronią cały ruch sieciowy, w tym sesje RDP. Podejście to zapewnia najbardziej niezawodną ochronę dla najlepszych praktyk bezpiecznego dostępu zdalnego.

Korzyści bezpieczeństwa VPN:

- Szyfrowanie wszystkich kanałów komunikacji

- Scentralizowane uwierzytelnianie i rejestrowanie dostępu

- Kontrola dostępu na poziomie sieci

- Ograniczenia geograficzne, gdy jest to wymagane

Gdy użytkownicy łączą się przez VPN, uwierzytelniają się dwukrotnie: raz w usługach VPN i ponownie w sesjach RDP. Ta dwuwarstwowa autentykacja skutecznie blokowała nieautoryzowany dostęp w the najlepsi dostawcy RDP implementacje.

Skonfiguruj serwer pośredniczący

Serwery pośredniczące działają jako kontrolowane punkty dostępu do wewnętrznego dostępu RDP, zapewniając scentralizowane monitorowanie i mechanizmy bezpieczeństwa, które wzmacniają bezpieczeństwo wdrożeń pulpitu zdalnego.

Architektura serwera pośredniczącego:

- Dedykowany serwer dostępny tylko przez VPN

- Kompletne logowanie i nagrywanie sesji

- Szczegółowa kontrola dostępu dla każdego użytkownika

- Zautomatyzowane monitorowanie bezpieczeństwa

Serwery pośredniczące działają najlepiej w połączeniu z narzędziami menedżera połączeń, które automatyzują proces wieloetapowy, zachowując pełne ślady audytu.

Zabezpiecz RDP certyfikatami SSL

Certyfikaty SSL/TLS zapewniają szyfrowanie wzmocnione poza domyślnym bezpieczeństwem RDP i zapobiegają atakom man-in-the-middle, które mogą przechwycić poświadczenia i dane sesji.

Wdrożenie certyfikatu:

- Wygeneruj certyfikaty dla wszystkich serwerów RDP

- Skonfiguruj usługi RDP, aby wymagały autentykacji certyfikatem

- Wdróż informacje urzędu certyfikacji na systemy klienckie

- Monitoruj wygaśnięcie i odnawianie certyfikatów

Certyfikaty profesjonalne od zaufanych urzędów zapewniają lepsze bezpieczeństwo niż certyfikaty podpisane samodzielnie i upraszczają konfigurację klienta w środowiskach korporacyjnych.

Ogranicz dostęp za pomocą rozwiązań PAM

Rozwiązania Privileged Access Management (PAM) zapewniają kompleksową kontrolę dostępu RDP, wdrażając uprawnienia just-in-time i zautomatyzowane zarządzanie poświadczeniami dla zabezpieczenia protokołów połączeń zdalnych.

Możliwości PAM:

- Tymczasowe przydzielanie dostępu na podstawie zatwierdzonych żądań

- Zautomatyzowana rotacja haseł i ich wstrzykiwanie

- Monitorowanie i nagrywanie sesji w czasie rzeczywistym

- Decyzje o dostępie oparte na ryzyku z wykorzystaniem analizy behawioralnej

Delinea Secret Server integruje się z Active Directory, jednocześnie zapewniając zaawansowane mechanizmy kontroli niezbędne dla korporacyjnych implementacji bezpieczeństwa pulpitu zdalnego Windows.

Zaawansowana konfiguracja bezpieczeństwa

Te konfiguracje uzupełniają podstawowe praktyki bezpieczeństwa i zapewniają ochronę warstwową.

Zmień domyślny port RDP

Zmiana portu RDP z portu 3389 blokuje zautomatyzowane narzędzia skanowania ukierunkowane na port domyślny. Choć nie jest to pełna ochrona, zmiana portu zmniejsza próby ataków o około 80% na podstawie analizy dzienników.

Wdrażanie: Zmień ustawienia rejestru lub użyj Zasad grupy, aby przypisać niestandardowe porty, a następnie zaktualizuj reguły zapory, aby zezwolić na nowy port i zablokować 3389.

Skonfiguruj zasady blokady konta

Zasady blokady konta automatycznie deaktywują konta po powtarzających się nieudanych próbach uwierzytelnienia, zapewniając efektywną ochronę przed atakami brute-force.

Konfiguracja Zasad grupy:

- Przejdź do Konfiguracja komputera > Zasady > Ustawienia Windows > Ustawienia zabezpieczeń > Zasady konta > Zasady blokady konta

- Ustaw próg blokady: 3-5 nieudanych prób

- Skonfiguruj czas trwania blokady: 15-30 minut

- Zrównoważ wymagania bezpieczeństwa z produktywnością użytkowników

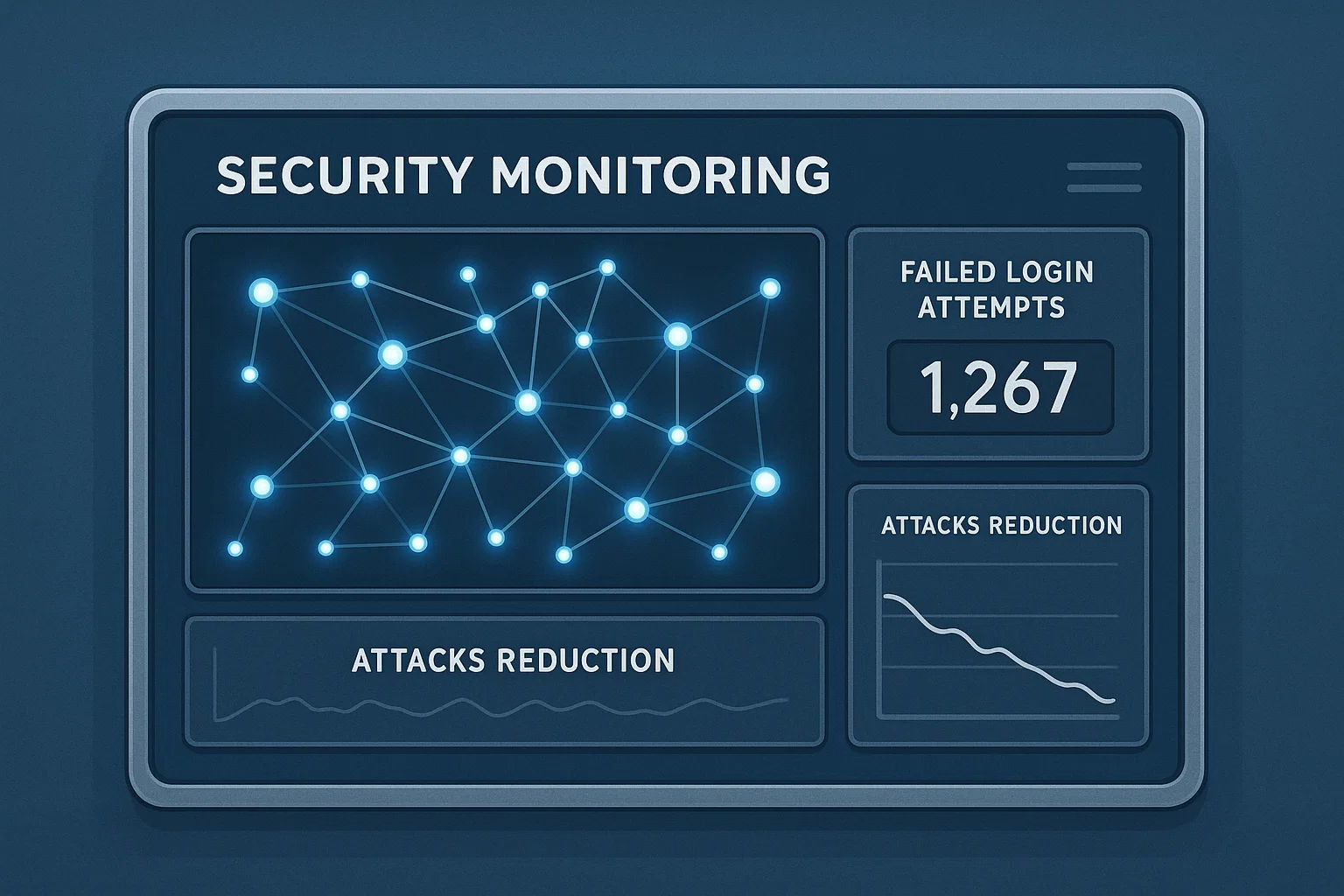

Monitoruj aktywność RDP

Systemy SIEM (Security Information and Event Management) zapewniają scentralizowane monitorowanie, które koreluje zdarzenia RDP z innymi danymi bezpieczeństwa w celu identyfikacji zagrożeń i wzorców ataków.

Wymagania monitorowania:

- Zbieranie dziennika zdarzeń Windows ze wszystkich serwerów RDP

- Automatyczne powiadomienia o błędach uwierzytelnienia

- Wykrywanie anomalii geograficznych dla źródeł połączeń

- Integracja z kanałami analizy zagrożeń

Platformy menedżera połączeń mogą zapewnić dodatkową widoczność zachowań sesji i pomóc zidentyfikować anomalne wzorce dostępu wymagające badania.

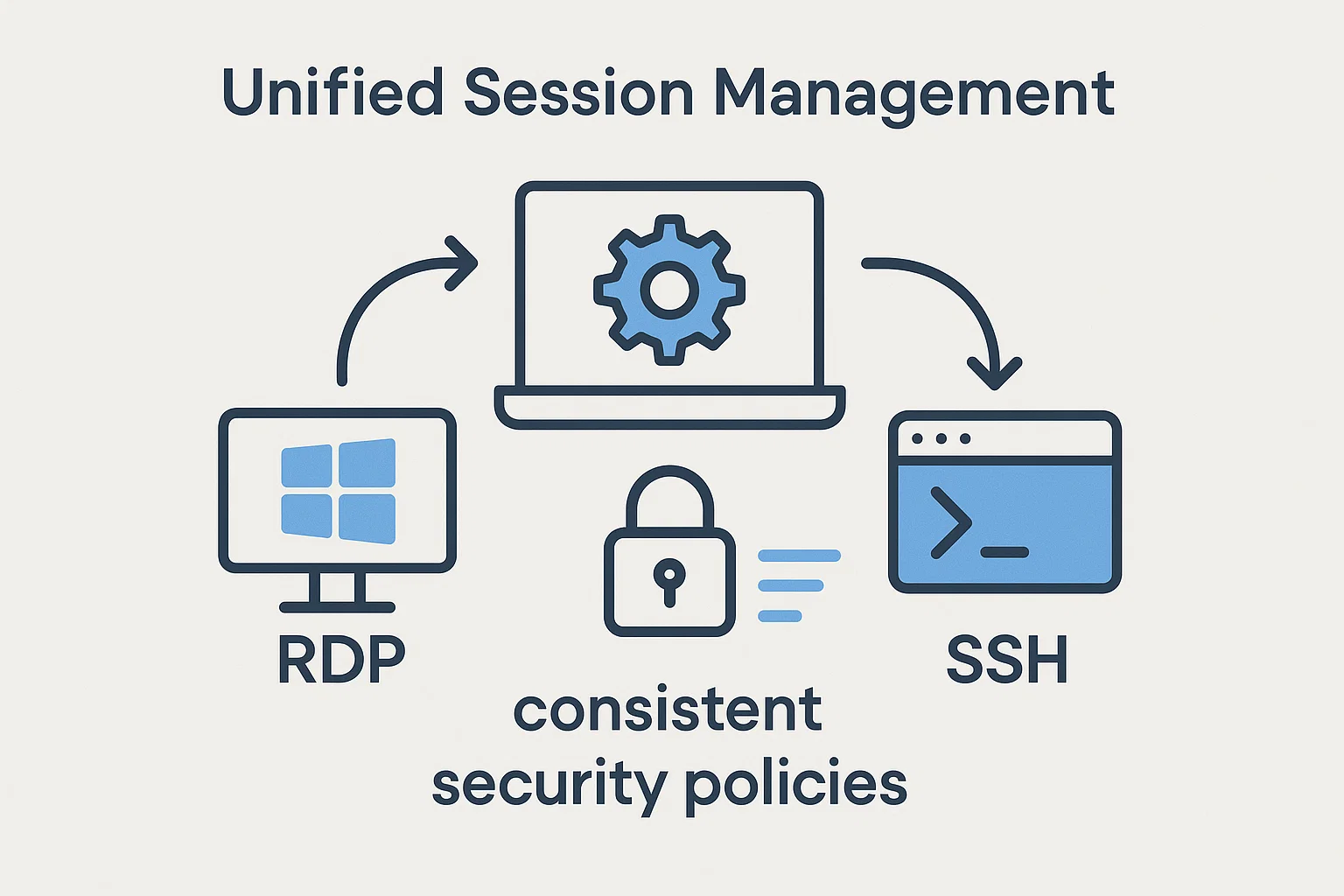

Ujednolicone zarządzanie sesją

Nowoczesne platformy umożliwiają zarządzanie wieloma sesjami zdalnymi zarówno dla RDP, jak i SSH za pośrednictwem ujednoliconych interfejsów, zapewniając spójne zasady bezpieczeństwa dla różnych metod dostępu.

Korzyści z ujednoliconego zarządzania:

- Jeden punkt uwierzytelnienia dla całego dostępu zdalnego

- Spójne zasady bezpieczeństwa we wszystkich protokołach

- Centralizowane nagrywanie sesji i dzienniki audytu

- Uproszczone doświadczenie użytkownika przy zachowanym bezpieczeństwie

Implementacja Delinea Secret Server

Rozwiązania dla przedsiębiorstw takie jak Delinea Secret Server zapewniają kompleksowe zarządzanie uprzywilejowanym dostępem zdalnym z wbudowanym przechowywaniem poświadczeń, które eliminuje ekspozycję haseł przy jednoczesnym utrzymaniu pełnych dzienników audytu.

Przepływ pracy PRA:

- Użytkownicy zgłaszają żądania dostępu za pośrednictwem scentralizowanej platformy

- System weryfikuje tożsamość i uprawnienia względem zdefiniowanych zasad

- Poświadczenia są automatycznie pobierane i wstrzykiwane do sesji

- Wszystkie aktywności sesji są nagrywane w czasie rzeczywistym

- Dostęp kończy się automatycznie w zaplanowanych odstępach czasu

Takie podejście zapobiega kradzieży poświadczeń, jednocześnie zapewniając szczegółowe dzienniki audytu wymagane do zgodności z ramami bezpieczeństwa.

Dodatkowe środki bezpieczeństwa

Te dodatkowe środki uzupełniają podstawowe praktyki bezpieczeństwa i zapewniają wielowarstwową ochronę dla kompleksowego bezpieczeństwa RDP. Chociaż praktyki podstawowe stanowią pierwszą linię obrony, wdrożenie tych dodatkowych kontroli zmniejsza wektory ataków i wzmacnia ogólną postawę bezpieczeństwa.

Aktualizuj oprogramowanie

Regularne aktualizacje bezpieczeństwa usuwają nowo odkryte luki, które atakujący aktywnie wykorzystują. Krytyczne luki RDP takie jak BlueKeep (CVE-2019-0708) i DejaBlue demonstrują znaczenie terminowej naprawy i poważne zagrożenia wynikające z opóźnionych aktualizacji.

Oś czasu napraw tworzy niebezpieczne okno podatności. Badania wskazują, że organizacje potrzebują znacznie więcej czasu na zastosowanie poprawek bezpieczeństwa niż atakującym na ich wykorzystanie. Średnio 55 dni na wyeliminowanie 50% krytycznych luk, podczas gdy masowe exploitowanie zwykle rozpoczyna się zaledwie w ciągu pięciu dni od publicznego ujawnienia.

Zarządzanie aktualizacjami:

- Zautomatyzowane wdrażanie poprawek dla wszystkich systemów z RDP

- Subskrypcja biuletenów bezpieczeństwa Microsoft

- Testowanie aktualizacji w środowiskach przejściowych przed produkcją

- Procedury awaryjnego naprawiania dla krytycznych luk

Zarządzanie Sesją

Prawidłowa konfiguracja sesji zapobiega pozostawaniu nieaktywnych połączeń dostępnych do exploitacji.

| Ustawienie | Wartość | Korzyść bezpieczeństwa |

| Limit czasu bezczynności | 30 minut | Automatyczne rozłączenie |

| Limit sesji | 8 godzin | Wymuszone ponowne uwierzytelnianie |

| Limit Połączeń | 2 na użytkownika | Zapobiegaj przejęciu |

Wyłącz funkcje obciążające

Funkcje przekierowania RDP mogą tworzyć ścieżki eksfiltracji danych i powinny być wyłączone, chyba że są specjalnie wymagane.

| Funkcja | Ryzyko | Wyłącz metodę |

| Schowek | Kradzież danych | Polityka Grupy |

| Drukarka | Wstrzyknięcie złośliwego oprogramowania | Szablony administracyjne |

| Napęd | Dostęp do plików | Ustawienia rejestru |

Wnioski

Zabezpieczenie RDP wymaga wdrożenia wielu warstw ochrony zamiast polegania na pojedynczej metodzie. Najefektywniejsze podejście łączy dostęp VPN, silne uwierzytelnianie, właściwe monitorowanie i regularne aktualizacje.

Nigdy nie udostępniaj RDP bezpośrednio w internecie, niezależnie od innych środków bezpieczeństwa. Zamiast tego wdrażaj politykę VPN-first lub rozwiązania RDP Gateway, które zapewniają kontrolowane kanały dostępu z pełnymi możliwościami audytu.

Efektywne zabezpieczenie RDP wymaga ciągłej uwagi na zagrożenia i regularnych ocen bezpieczeństwa. Jeśli szukasz profesjonalnie zarządzanych rozwiązań, rozważ hosting serwerów RDP dostawców, którzy wdrażają kompleksowe środki bezpieczeństwa domyślnie.