Hasła pozostają główną barierą między hakerami a Twoimi kontami, tymczasem 81% naruszeń danych pochodzą ze słabych lub skradzionych poświadczeń. Tylko jedna trzecia Amerykanów korzysta z menadżerów haseł, pozostawiając miliony narażone na kradzież poświadczeń i przejęcia kont. Prawdziwe pytanie brzmi czy możesz zaufać komuś innemu swoją skarbnicą.

Ten przewodnik pokazuje jak samodzielnie hostować menadżer haseł Bitwarden na swoim VPS dla pełnej kontroli. Nauczysz się krok po kroku instalacji dla Windows Server 2025 i Ubuntu 24.04 LTS, plus wzmacniania bezpieczeństwa które utrzymuje Twoją skarbnicę dostępną wyłącznie dla Ciebie.

Co Zbudujesz (i Dlaczego VPS)?

Kiedy samodzielnie hostujesz menadżer haseł Bitwarden, tworzysz prywatną infrastrukturę zarządzania hasłami na swoim serwerze. Ta konfiguracja daje Ci pełną kontrolę nad tym gdzie są przechowywane poświadczenia, jak są kopiowane i kto ma do nich dostęp.

Dlaczego Wybrać VPS dla Bitwarden?

Virtual Private Server oferuje idealną równowagę kontroli, wydajności i opłacalności dla zarządzania hasłami.

Pełna Suwerenność Danych

Twoja skarbnica haseł nigdy nie opuszcza infrastruktury którą kontrolujesz. W przeciwieństwie do usług hostowanych w chmurze, Twoje zaszyfrowane dane znajdują się na serwerach które wybierasz, w lokalizacjach które określasz.

Stała dostępność

VPS działa bezustannie, dzięki czemu Twoja skarbnica haseł jest dostępna z dowolnego miejsca i w dowolnym czasie. Nie musisz trzymać komputerów osobistych włączonych przez całą dobę.

Dedykowane Zasoby

Plany VPS oferują gwarantowane CPU, RAM i zasoby magazynowania które nie są dzielone z obciążeniami pracą innych użytkowników. Wydajność pozostaje stała niezależnie od tego co robią inni klienci.

Skalowalność

W miarę jak Twoje potrzeby zarządzania hasłami rosną od użytku osobistego do wdrożenia zespołowego lub biznesowego, plany VPS mogą się skalować aby pasować. Zacznij od mniejszych potrzeb i ulepszaj w miarę potrzeby.

Ekonomiczne

Koszty hostingu VPS są znacznie niższe niż utrzymanie dedykowanego sprzętu fizycznego. Otrzymujesz podobne korzyści izolacji i kontroli bez dużych nakładów kapitałowych.

Profesjonalne Bezpieczeństwo

Renomowani dostawcy VPS oferują ochronę DDoS, regularne kopie zapasowe i bezpieczeństwo sieci na poziomie korporacyjnym. Wdrożenie tego niezależnie byłoby kosztowne i czasochłonne.

Jakie Są Wymagania Samodzielnego Hostowania?

Musisz znać specyfikacje sprzętu aby samodzielnie hostować menadżer haseł Bitwarden. Pomaga to wybrać odpowiedni plan VPS i zapobiega problemom z wydajnością które mogą pojawić się później.

Wymagania Sprzętu dla Windows Server

Do udanego wdrożenia na Windows Server 2025, potrzebujesz tych minimalnych specyfikacji.

Procesor: x64, 1.4GHz CPU minimum; x64, 2GHz dwurdzeniowy zalecany

RAM: 6GB minimum; 8GB or more recommended for production use.

Przechowywanie: 76GB minimum; 90GB recommended for production deployments.

Docker: Docker Desktop z Engine 26.0+ (rekomendacja: 27.x) i Compose; obsługa Hyper-V (nie WSL2)

Windows Server 2025 wymaga obsługi wirtualizacji zagnieżdżonej. Użytkownicy Azure powinni używać Standard D2s v3 Virtual Machines z Security Type ustawionym na Standard, nie Trusted launch.

Wymagania sprzętowe dla Linux

Dystrybucje Linux wymagają mniej zasobów. Aby samodzielnie hostować menedżer haseł Bitwarden na Ubuntu 24.04 LTS, Debian 12 lub Rocky Linux 9, oto co potrzebujesz.

Procesor: x64, 1.4GHz CPU minimum; x64, 2GHz dwurdzeniowy zalecany

RAM: 2GB minimum; 4GB or more recommended for multiple users

Przechowywanie: 12GB minimum; 25GB recommended for production

Docker: Docker Engine 26.0+ (rekomendacja: 27.x) i Docker Compose

Linux to bardziej wydajny wybór. Zużywa około jednej trzeciej RAM w porównaniu z wdrożeniami Windows Server, zapewniając identyczną funkcjonalność.

Porównanie wydajności:

| Metryka | Linux (Ubuntu 24.04) | Serwer Windows 2025 |

| Minimalna pamięć RAM | 2GB | 6GB |

| Minimalna pojemność dysku | 12GB | 76GB |

| Narzut Docker | Niższy | Wyższe (Hyper-V) |

| Zaktualizuj Złożoność | Prosty | Umiarkowany |

| Zasoby społeczności | Rozległy | Umiarkowany |

| Czas konfiguracji początkowej | 15-30 minut | 30-60 minut |

Wybór dostawcy VPS

Aby samodzielnie hostować Bitwarden, potrzebujesz VPS z pełnym dostępem root, obsługą Docker oraz stabilnym publicznym adresem IP. Wymagana jest również wysoka przepustowość sieci i niezawodność dostępności, aby Twój magazyn haseł synchronizował się natychmiast na wszystkich urządzeniach.

W Cloudzy zapewniamy infrastrukturę o wysokiej wydajności, którą wymaga to obciążenie. Nasze hosting VPS Docker plany działają na procesorach AMD Ryzen 9 (do 5,7 GHz) z magazynem NVMe. Zapewnia to szybkość jednowątkową potrzebną do operacji szyfrowanej bazy danych.

Wspieramy to połączeniami sieciowymi do 40 Gbps i gwarantowaną dostępnością 99,95% SLA, więc Twój magazyn jest zawsze dostępny. Ponadto oferujemy lokalizacje w 12 miastach na całym świecie, umożliwiając hostowanie danych tam, gdzie chcesz.

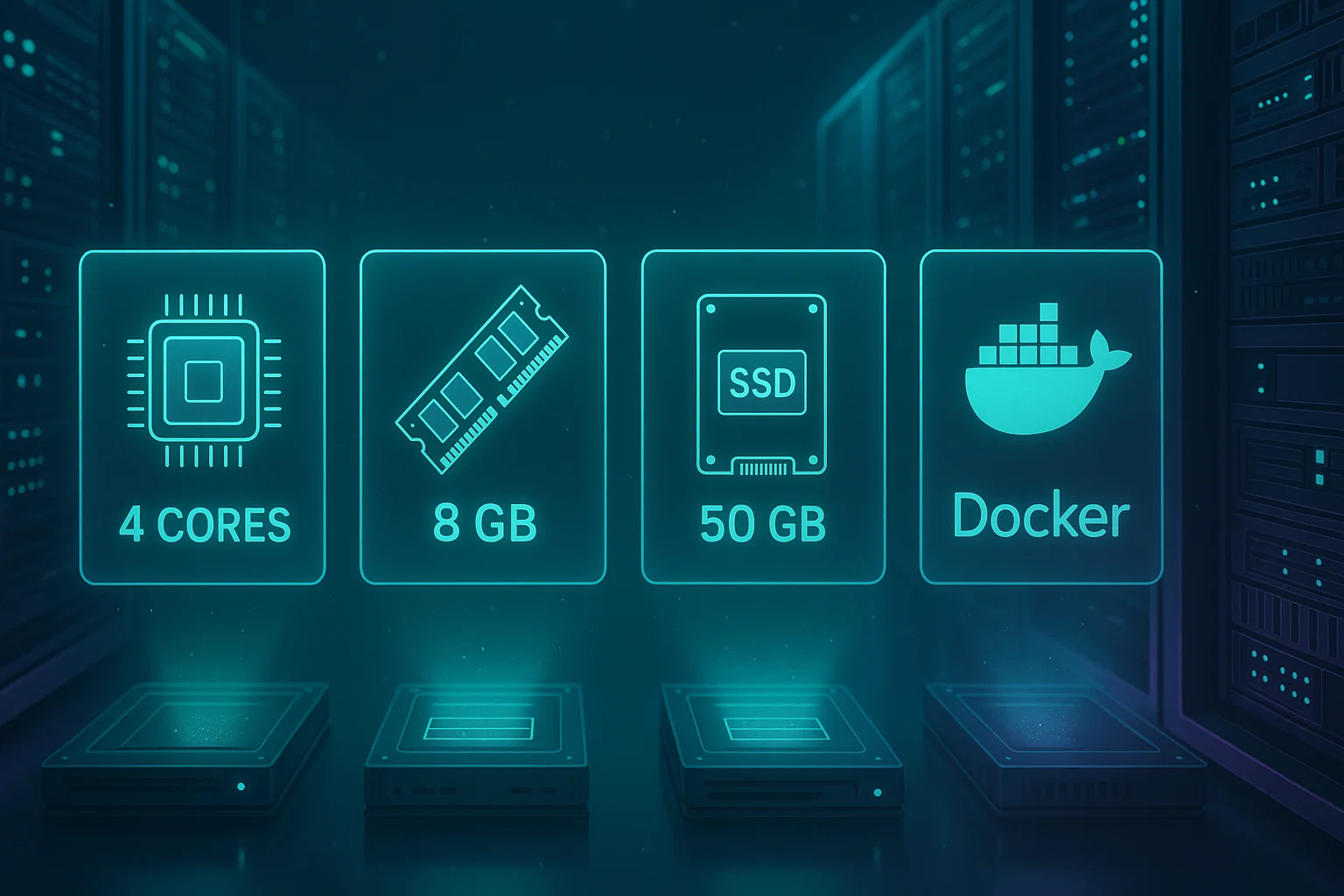

Rekomendowane konfiguracje:

- Dla użytkowników indywidualnych (poniżej 10 użytkowników): 2 rdzenie CPU, 4GB RAM, 25GB magazynu NVMe.

- Dla zespołów (10-50 użytkowników): 4 rdzenie CPU, 8GB RAM, 50GB magazynu NVMe.

Co powinieneś przygotować przed instalacją?

Przed началом instalacji zbierz te elementy, aby ułatwić sobie proces.

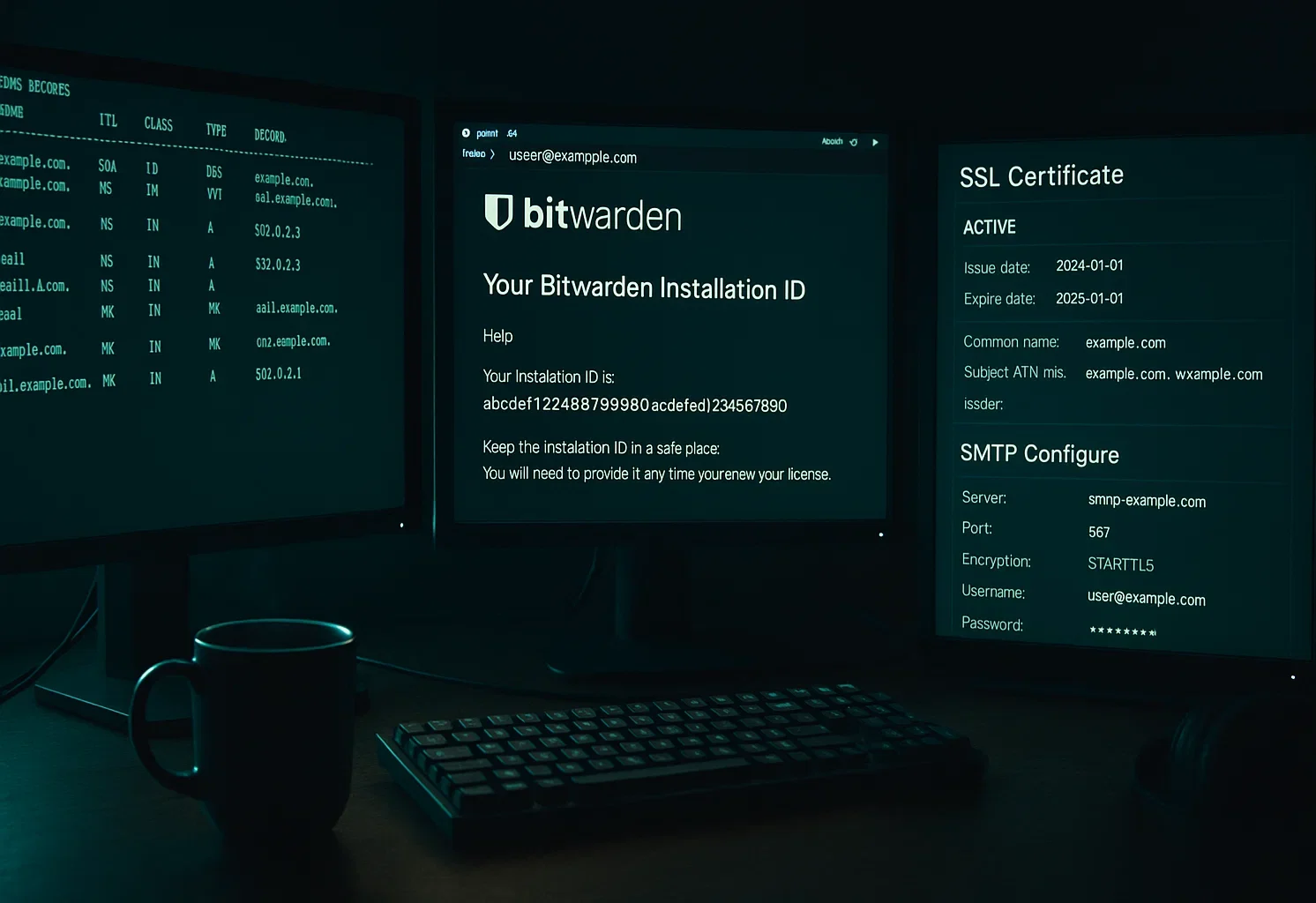

1. Nazwa domeny i rekordy DNS

Skonfiguruj nazwę domeny (na przykład vault.yourdomain.com) z rekordami A DNS wskazującymi na adres IP Twojego VPS. Bitwarden działa najlepiej z nazwą domeny. Użycie tylko adresu IP ogranicza opcje SSL i utrudnia zarządzanie certyfikatami.

2. Identyfikator i klucz instalacji Bitwarden

Odwiedź Portal hostingu Bitwarden i podaj ważny adres e-mail. Otrzymasz identyfikator instalacji i klucz instalacji pocztą elektroniczną. Zapisz obie wartości bezpiecznie, ponieważ będą Ci potrzebne podczas konfiguracji.

3. Dane dostępowe VPS

Upewnij się, że masz przygotowane:

- Dane dostępowe SSH dla serwerów Linux

- Dostęp do Remote Desktop (RDP) dla serwerów Windows

- Uprawnienia administratora lub root

4. Plan certyfikatu SSL

Zdecyduj, jak obsługiwać szyfrowanie SSL/TLS:

- Automatyczne generowanie certyfikatów Let's Encrypt podczas instalacji

- Certyfikaty SSL uzyskane wcześniej od urzędu certyfikacji

- Certyfikaty self-signed wyłącznie do testowania

5. Szczegóły serwera SMTP

Do zapraszania użytkowników i weryfikacji poczty elektronicznej potrzebujesz danych dostępowych serwera SMTP:

- Nazwa hosta i port SMTP

- Nazwa użytkownika i hasło do uwierzytelnienia

- Adres e-mail nadawcy

Bez konfiguracji SMTP nie możesz zapraszać użytkowników ani weryfikować adresów e-mail. Jednak system będzie nadal działać dla początkowego konta administratora.

Jak zainstalować na Linux (Ubuntu/Debian/Rocky)?

Ten przewodnik używa Ubuntu 24.04 LTS. Kroki działają identycznie na Debian 12 i Rocky Linux 9 z odpowiednimi dostosowaniami menedżera pakietów. Wykonanie tych kroków pomoże ci samodzielnie hostować menedżer haseł Bitwarden na dowolnej z tych dystrybucji Linux.

Krok 1: Początkowa konfiguracja serwera

Połącz się z serwerem Linux za pośrednictwem danych dostępowych VPS SSH i zaktualizuj system:

sudo apt update && sudo apt upgrade -ySprawdź, czy porty 80 (HTTP) i 443 (HTTPS) są otwarte w zaporze. Dla UFW na Ubuntu:

sudo ufw allow 80/tcp

sudo ufw allow 443/tcp

sudo ufw reloadKrok 2: Zainstaluj silnik Docker

Bitwarden działa w kontenerach Docker. Silnik Docker stanowi podstawę twojej instalacji. Zainstaluj silnik Docker 26.0+ oraz wtyczkę Docker Compose V2:

sudo apt install docker.io docker-compose-plugin -y

sudo systemctl enable --now docker

sudo systemctl status dockerTrwałość włącz –now Polecenie uruchamia Docker natychmiast i zapewnia, że uruchamia się po ponownym uruchomieniu serwera.

Sprawdź, czy instalacja przebiegła pomyślnie:

docker --version

docker compose version

Both commands should return version numbers. Docker Engine should be 26.0 or higher, Docker Compose should be 2.0 or higher.Krok 3: Utwórz użytkownika i katalog Bitwarden

Uruchamianie Bitwarden na dedykowanym koncie użytkownika (nie-root) to praktyka bezpieczeństwa. Ogranicza potencjalne szkody, jeśli aplikacja zostanie zagrożona. Utwórz to dedykowane konto:

sudo adduser bitwardenUstaw silne hasło po wyświetleniu monitu. To hasło zabezpiecza dostęp SSH, jeśli kiedykolwiek będziesz musiał zalogować się bezpośrednio jako użytkownik Bitwarden.

Utwórz grupę Docker, jeśli jeszcze nie istnieje (większość systemów ją już ma):

sudo groupadd dockerDodaj użytkownika Bitwarden do grupy Docker. To daje uprawnienia do uruchamiania poleceń Docker bez sudo:

sudo usermod -aG docker bitwardenUtwórz katalog instalacji Bitwarden z ograniczonymi uprawnieniami:

sudo mkdir /opt/bitwarden

sudo chmod -R 700 /opt/bitwarden

sudo chown -R bitwarden:bitwarden /opt/bitwardenTrwałość 700 uprawnienie oznacza, że tylko użytkownik Bitwarden może odczytywać, zapisywać lub wykonywać pliki w tym katalogu. To chroni twoją bazę haseł przed innymi użytkownikami systemu.

Przełącz się na użytkownika Bitwarden dla wszystkich pozostałych kroków instalacji:

sudo su - bitwarden

cd /opt/bitwardenKrok 4: Pobierz i uruchom skrypt instalacji

Pobierz skrypt instalacji Bitwarden:

curl -Lso bitwarden.sh "https://func.bitwarden.com/api/dl/?app=self-host&platform=linux" && chmod 700 bitwarden.shRozpocznij instalację:

./bitwarden.sh installKrok 5: Skonfiguruj monity instalacji

Instalator poprosi o kilka wartości:

Nazwa domeny: Wpisz skonfigurowany rekord DNS (vault.yourdomain.com)

Certyfikat SSL: Typ Y jeśli chcesz, aby Let's Encrypt wygenerował certyfikat, lub N jeśli już go posiadasz

Identyfikator instalacji: Wpisz ID z https://bitwarden.com/host/

Klucz instalacji: Wpisz klucz z https://bitwarden.com/host/

Postępuj zgodnie z pozostałymi monitami w zależności od twojego wyboru certyfikatu SSL. Proces instalacji pobierze obrazy Docker i skonfiguruje środowisko.

Krok 6: Skonfiguruj ustawienia poczty e-mail

Edytuj plik środowiskowy:

nano ./bwdata/env/global.override.envUstaw poświadczenia SMTP:

globalSettings__mail__smtp__host=smtp.yourprovider.com

globalSettings__mail__smtp__port=587

globalSettings__mail__smtp__ssl=false

globalSettings__mail__smtp__startTls=true

[email protected]

globalSettings__mail__smtp__password=yourpasswordZapisz plik (Ctrl+X, następnie Y, następnie Enter).

Krok 7: Uruchom Bitwarden

Uruchom swoją instancję Bitwarden:

./bitwarden.sh startPrzy pierwszym uruchomieniu pobiera się wszystkie obrazy Docker z repozytorium GitHub Container Registry. Może to potrwać kilka minut. Sprawdź, czy wszystkie kontenery działają:

docker psPowinieneś zobaczyć wiele kontenerów Bitwarden wymienionych jako "Up".

Wejdź na swoją skonfigurowaną domenę (https://vault.yourdomain.com) w przeglądarce. Powinieneś zobaczyć stronę logowania do sejfu Bitwarden. Utwórz konto główne, aby rozpocząć korzystanie z menedżera haseł.

Jak zainstalować na serwerze Windows (PowerShell)?

Ta sekcja obejmuje instalację na serwerze Windows Server 2025 przy użyciu PowerShell. Proces jest podobny do instalacji Linux, ale wykorzystuje komendy specyficzne dla Windows, aby samodzielnie hostować menedżer haseł Bitwarden na swoim Windows VPS.

Krok 1: Wstępna konfiguracja Windows

Połącz się z serwerem Windows VPS za pomocą protokołu Remote Desktop Protocol (RDP). RDP zapewnia pełne doświadczenie GUI wymagane do konfiguracji Docker Desktop.

Potwierdź, że zapora Windows zezwala na ruch na portach 80 i 443. Otwórz PowerShell jako Administrator i uruchom:

New-NetFirewallRule -DisplayName "Allow HTTP" -Direction Inbound -Protocol TCP -LocalPort 80 -Action Allow

New-NetFirewallRule -DisplayName "Allow HTTPS" -Direction Inbound -Protocol TCP -LocalPort 443 -Action AllowKrok 2: Zainstaluj Docker Desktop

Docker Desktop nie jest oficjalnie wspierany przez Windows Server. Możesz napotkać problemy ze stabilnością. Rekomendujemy Linux, aby uniknąć takich problemów.

Pobierz i zainstaluj Docker Desktop dla Windows ze strony https://www.docker.com/products/docker-desktop/Podczas instalacji odznacz opcję „Use WSL2 instead of Hyper-V". Bitwarden wymaga trybu Hyper-V do działania.

Po instalacji otwórz Docker Desktop i przejdź do Ustawienia → Zasoby. Ustaw alokację RAM na co najmniej 4GB. Umożliwia to RAM z Windows do Docker.

Krok 3: Utwórz użytkownika i katalog Bitwarden

Otwórz PowerShell z uprawnieniami Administratora i utwórz użytkownika Bitwarden:

$Password = Read-Host -AsSecureStringGdy zostaniesz o to poproszony, wpisz bezpieczne hasło. Następnie utwórz konto użytkownika:

New-LocalUser "Bitwarden" -Password $Password -Description "Bitwarden Local Admin"Dodaj użytkownika Bitwarden do grupy docker-users:

Add-LocalGroupMember -Group "docker-users" -Member "Bitwarden"Utwórz katalog instalacji Bitwarden:

mkdir C:\BitwardenW Docker Desktop przejdź do Ustawienia → Zasoby → Udostępnianie plików. Dodaj C:\Bitwarden do listy zasobów. Kliknij Zastosuj i uruchom ponownie.

Krok 4: Pobierz skrypt instalacji Bitwarden

Przejdź do katalogu Bitwarden:

cd C:\BitwardenPobierz skrypt instalacyjny:

Invoke-RestMethod -OutFile bitwarden.ps1 -Uri "https://func.bitwarden.com/api/dl/?app=self-host&platform=windows"Uruchom instalator:

.\bitwarden.ps1 -installKrok 5: Skonfiguruj monity instalacji

Instalator wyświetla monity zgodnie z instalacją Linux:

Nazwa domeny: Wpisz skonfigurowaną w DNS nazwę domeny

Certyfikat SSL: Enter Y dla certyfikatu Let's Encrypt lub N jeśli dostarczasz własny

Identyfikator instalacji: Z https://bitwarden.com/host/

Klucz instalacji: Z https://bitwarden.com/host/

Uzupełnij pozostałe monity na podstawie wybranej konfiguracji SSL.

Krok 6: Skonfiguruj email i uruchom

Edytuj C:\Bitwarden\bwdata\env\global.override.env ze swoimi ustawieniami SMTP, następnie uruchom ponownie Bitwarden:

.\bitwarden.ps1 -restartUzyskaj dostęp do swojego sejfu Bitwarden na skonfigurowanej domenie, aby utworzyć konto główne.

Jaki jest najszybszy sposób na sprawdzenie i wzmocnienie bezpieczeństwa?

Po wdrożeniu własnego Bitwarden password manager, sprawdź, czy instancja działa prawidłowo, zanim dodasz użytkowników lub zaimportujesz hasła.

Kroki weryfikacji

Sprawdzenie certyfikatu SSL: Otwórz domenę Bitwarden w przeglądarce (https://vault.yourdomain.com). Powinieneś zobaczyć ekran logowania do sejfu Bitwarden, ikonę kłódki na pasku adresu i brak ostrzeżeń o niezabezpieczonym połączeniu.

Jeśli zobaczysz ostrzeżenia o certyfikacie, zapoznaj się z sekcją konfiguracji SSL.

Tworzenie konta administratora: Kliknij "Utwórz konto" na ekranie logowania. Użyj silnego hasła głównego o co najmniej 12 znakach, zawierającego duże litery, małe litery, cyfry i znaki specjalne. Zapisz to hasło i przechowuj je bezpiecznie offline.

Bitwarden nie może odzyskać zagubionego hasła głównego.

Test aplikacji klienckiej: Zainstaluj rozszerzenie przeglądarki Bitwarden lub aplikację mobilną. Przed zalogowaniem się stuknij ikonę ustawień/koła zębatego, zmień "Serwer URL" na swoją domenę z własnym hostingiem, zapisz i wróć do logowania.

Wpisz swoje poświadczenia i sprawdź, czy możesz dodać nowy wpis hasła, zobaczyć go zsynchronizowany w sejfie sieciowym i pobrać go z rozszerzenia przeglądarki.

Stan kontenera Docker: Sprawdź, czy wszystkie kontenery są uruchomione.

Linux:

cd /opt/bitwarden

docker psWindows:

cd C:\Bitwarden

docker psOczekiwane dane: lista 5-7 kontenerów, wszystkie wyświetlające "Up" w kolumnie STATUS. Nazwy kontenerów obejmują: bitwarden-web, bitwarden-api, bitwarden-identity, bitwarden-attachments, bitwarden-icons, bitwarden-mssql, bitwarden-nginx.

Jeśli dowolny kontener wyświetla "Exited" lub brakuje go, sprawdź logi: docker compose logs [nazwa-kontenera]

Checklist Wzmacniania Bezpieczeństwa

Włącz Uwierzytelnianie Dwuskładnikowe: Skonfiguruj 2FA dla konta administratora od razu. Bitwarden obsługuje aplikacje uwierzytelniające, wiadomości e-mail i klucze sprzętowe do weryfikacji drugiego czynnika.

Skonfiguruj Reguły Zapory: Ogranicz SSH (port 22 na Linux) lub RDP (port 3389 na Windows) do znanych adresów IP. Rozważ użycie fail2ban na Linux, aby blokować ataki brute-force.

Skonfiguruj Regularne Kopie Zapasowe: Utwórz kopię zapasową /opt/bitwarden/bwdata (Linux) lub C:\Bitwarden\bwdata (Windows) zgodnie z harmonogramem. Ten katalog zawiera Twoją bazę danych i ustawienia. Przechowuj kopie zapasowe poza serwerem dla rzeczywistego odzyskiwania danych.

Zaktualizuj Odnowienie Certyfikatu: Jeśli używasz Let's Encrypt, sprawdź, czy odnowienie jest skonfigurowane. Przetestuj odnowienie za pomocą polecenia: ./bitwarden.sh renewcert na Linux.

Wyłącz Rejestrację Użytkowników: Po utworzeniu wymaganych kont wyłącz rejestrację nowych użytkowników, aby zapobiec nieautoryzowanym rejestracjom. Edytuj global.override.env i dodaj: globalSettings__disableUserRegistration=true a następnie zrestartuj Bitwarden.

Skonfiguruj Dostęp do Portalu Administratora: Upoważnij określone adresy e-mail, aby uzyskać dostęp do Portalu Administratora Systemu. Dodaj [email protected] do pliku ustawień.

Przejrzyj Logi Dostępu: Monitor /opt/bitwarden/bwdata/logs (Linux) lub C:\Bitwarden\bwdata\logs (Windows) co tydzień w celu zidentyfikowania podejrzanych wzorów aktywności.

Jak Bezpiecznie Konserwować i Aktualizować Bitwarden?

Regularna konserwacja utrzymuje Twoją instancję bezpieczną i dobrze działającą. Właściwe praktyki konserwacyjne pomagają Ci niezawodnie samodzielnie hostować Bitwarden przez wiele lat.

Procedura Aktualizacji

Bitwarden regularnie wydaje aktualizacje z poprawkami bezpieczeństwa i nowymi funkcjami. Aktualizuj swoją instancję co miesiąc lub gdy pojawią się komunikaty o aktualizacjach bezpieczeństwa za pośrednictwem oficjalnych kanałów.

Linux Proces aktualizacji:

cd /opt/bitwarden

./bitwarden.sh updateself

./bitwarden.sh update

./bitwarden.sh startTrwałość updateself polecenie aktualizuje sam skrypt instalacyjny, natomiast aktualizacja pobiera nowe obrazy Docker.

Windows Proces aktualizacji:

cd C:\Bitwarden

.\bitwarden.ps1 -updateself

.\bitwarden.ps1 -update

.\bitwarden.ps1 -startStrategia kopii zapasowych

Twój bwdata katalog zawiera wszystko: bazę danych, pliki konfiguracyjne, certyfikaty SSL i logi. Automatyczne kopie zapasowe to obowiązkowy krok bezpieczeństwa, gdy samodzielnie hostując menedżer haseł Bitwarden.

Co utworzyć kopię zapasową:

Baza danych: Linux używa bwdata/mssql/data (SQL Server), Windows używa bwdata/mssql/data.

Konfiguracja: Trwałość bwdata/env katalog zawiera zmienne środowiskowe, ustawienia SMTP i szczegóły konfiguracji domeny.

Certyfikaty SSL: Znajduje się w bwdata/ssl jeśli używasz własnych certyfikatów zamiast Let's Encrypt.

Zautomatyzowany skrypt kopii zapasowych (Linux):

#!/bin/bash

# Save as /home/bitwarden/backup-bitwarden.sh

BACKUP_DIR="/home/bitwarden/backups"

DATE=$(date +%Y%m%d-%H%M%S)

# Create backup directory if it doesn't exist

mkdir -p $BACKUP_DIR

# Create compressed backup

cd /opt/bitwarden

tar -czf $BACKUP_DIR/bitwarden-backup-$DATE.tar.gz bwdata/

# Keep only last 30 days of backups

find $BACKUP_DIR -name "bitwarden-backup-*.tar.gz" -mtime +30 -delete

# Optional: Copy to remote storage

# rsync -az $BACKUP_DIR/ user@remoteserver:/backups/bitwarden/Ustaw uprawnienia wykonania skryptu i dodaj do crontab:

chmod +x /home/bitwarden/backup-bitwarden.sh

# Run daily at 2 AM

crontab -e

# Add this line:

0 2 * * * /home/bitwarden/backup-bitwarden.shKopia zapasowa Windows (PowerShell):

# Run as scheduled task

$Date = Get-Date -Format "yyyyMMdd-HHmmss"

$BackupPath = "C:\Backups\Bitwarden"

New-Item -ItemType Directory -Force -Path $BackupPath

Compress-Archive -Path "C:\Bitwarden\bwdata" -DestinationPath "$BackupPath\bitwarden-backup-$Date.zip"

# Clean old backups (older than 30 days)

Get-ChildItem -Path $BackupPath -Filter "*.zip" |

Where-Object {$_.LastWriteTime -lt (Get-Date).AddDays(-30)} |

Remove-ItemPrzechowuj kopie zapasowe poza serwerem, używając rsync, szyfrowanego magazynu w chmurze lub oddzielnego serwera kopii zapasowych VPS. Kopie na serwerze nie chronią przed awariami sprzętu. W przypadku bezpieczny transfer plików kopii zapasowych do lokalizacji zdalnych, rozważ zaszyfrowane protokoły takie jak SFTP lub FTPS.

Monitorowanie

Skonfiguruj podstawowy monitoring, aby złapać problemy zanim dotykną użytkowników:

Stan kontenera: Sprawdź, czy wszystkie kontenery Docker pozostają uruchomione przez cały dzień.

Przestrzeń dyskowa: Monitoruj dostępne miejsce w katalogu bwdata, aby zapobiec uszkodzeniu bazy danych z powodu pełnego dysku.

SSL Wygaśnięcie certyfikatu: Sprawdź, czy certyfikaty odnawiają się zgodnie z harmonogramem i czy niespodziewanie nie wygasły.

Przegląd dziennika: Co tydzień sprawdzaj dzienniki błędów pod kątem nietypowej aktywności lub problemów z uwierzytelnieniem.

Testowanie Odzyskiwania

Testuj proces przywracania kopii zapasowych co kwartał, aby być przygotowany na wypadek utraty danych:

- Zatrzymaj Bitwarden

- Zmień nazwę bieżącego katalogu bwdata

- Przywróć z kopii zapasowej

- Uruchom Bitwarden i sprawdź funkcjonalność

- Jeśli się powiedzie, usuń stary katalog

Linux vs. Windows: Który wybrać?

Obie platformy pozwalają hostować Bitwarden samodzielnie. Każda ma distinct advantages i trade-offs warte rozważenia.

Zalety Linux

Wydajność zasobów: Linux wymaga około 2 GB RAM minimum, podczas gdy Windows wymaga minimum 4 GB. To przekłada się na niższe koszty hostingu z miesiąca na miesiąc.

Niższe koszty operacyjne: Linux przydziela więcej zasobów do uruchomienia Bitwarden, a mniej samemu systemowi operacyjnemu.

Prostsze Aktualizacje: Menedżery pakietów upraszczają aktualizacje systemu. Integracja Docker jest wbudowana i prosta, bez dodatkowych warstw.

Wsparcie Społeczności: Społeczność samodzielnie hostujących używa głównie Linux. Znajdziesz więcej poradników i zasobów rozwiązywania problemów dostępnych online.

Koszt: Większość dystrybucji Linux jest bezpłatna, co eliminuje koszty licencji systemu operacyjnego.

Zalety Windows Server

Zaznajomienie: Administratorzy systemów doświadczeni w Windows Server mogą od razu wykorzystać istniejącą wiedzę.

Integracja: Lepsza integracja z istniejącą infrastrukturą opartą na Windows i środowiskami Active Directory.

Narzędzia Zarządzania: Narzędzia zarządzania Windows Server mogą być preferowane w organizacjach, gdzie Windows dominuje.

Wsparcie: Komercyjne opcje wsparcia od Microsoftu do rozwiązywania problemów i udzielania pomocy.

Porównanie wydajności

| Metryka | Linux (Ubuntu 24.04) | Serwer Windows 2025 |

| Minimalna pamięć RAM | 2GB | 6GB |

| Minimalna pojemność dysku | 12GB | 76GB |

| Narzut Docker | Niższy | Wyższe (Hyper-V) |

| Zaktualizuj Złożoność | Prosty | Umiarkowany |

| Zasoby społeczności | Rozległy | Umiarkowany |

| Czas konfiguracji początkowej | 15-30 minut | 30-60 minut |

Rekomendacja

Wybierz Linux, chyba że masz specyficzne wymagania Windows Server. Ubuntu 24.04 LTS oferuje najlepszy balans stabilności, wydajności zasobów i wsparcia społeczności. Pięcioletni okres wsparcia dobrze pokrywa się z typowymi cyklami wdrażania VPS.

Rozwiązywanie problemów (szybkie odpowiedzi)

Bitwarden się nie uruchamia: Jeśli kontenery się nie uruchamiają lub skarbiec jest niedostępny, najpierw sprawdź status usługi Docker. Na Linux uruchom sudo systemctl status docker. Na Windows sprawdź, czy Docker Desktop jest aktywny. Przejrzyj dzienniki błędów za pomocą docker compose logs aby znaleźć konflikty portów lub problemy z uprawnieniami plików uniemożliwiające uruchomienie.

Domena niedostępna: Jeśli widzisz błędy timeout połączenia, sprawdź, czy rekordy DNS A wskazują na IP VPS. Upewnij się, że zapora sieciowa zezwala na porty 80 i 443. Uruchom docker ps aby potwierdzić, że wszystkie kontenery mają status "Up". Jeśli któryś ma status "Exited", sprawdź logi tego konkretnego kontenera.

Błędy poczty e-mail: Jeśli użytkownicy nie otrzymują zaproszeń, sprawdź ustawienia SMTP w bwdata/env/global.override.env. Większość dostawców wymaga portu 587 z StartTLS. Przetestuj SMTP niezależnie, aby wykluczyć problemy z poświadczeniami, lub sprawdź identity.txt logi błędów odrzucenia po stronie serwera.

Błędy certyfikatu SSL: Ostrzeżenia przeglądarki zwykle oznaczają, że walidacja Let's Encrypt się nie powiodła. Potwierdź, że port 80 jest otwarty dla publicznego internetu. Aby naprawić wygasłe certyfikaty, wymuś odnowienie za pomocą ./bitwarden.sh renewcert (Linux) lub .\bitwarden.ps1 -renewcert (Windows).

Wysokie zużycie pamięci: Jeśli VPS działa wolniej, użyj statystyki Docker aby zidentyfikować kontenery zużywające dużo zasobów. Ponowne uruchomienie Bitwarden może czasowo wyczyścić wycieki pamięci. Jednak problemy trwałe zwykle wymagają uaktualnienia do planu z 4GB+ RAM.

Aktualizacja przerywa instalację: Zawsze zrób kopię zapasową katalog bwdata przed aktualizacją. Jeśli aktualizacja się nie powiedzie, przywróć ten katalog i przywróć poprzednią wersję. Sprawdź oficjalne informacje o wydaniu, aby znaleźć zmiany przełomowe, zanim spróbujesz aktualizacji ponownie.

Sprawdź informacje o wydaniu na https://github.com/bitwarden/server/releases aby znaleźć zmiany przełomowe przed aktualizacją.

Alternatywa: Vaultwarden dla lekkich wdrożeń

Dla użytkowników szukających bardziej efektywnego rozwiązania, Vaultwarden stanowi atrakcyjną alternatywę. Vaultwarden to nieoficjalny, kompatybilny z Bitwarden serwer napisany w Rust, który zużywa mniej zasobów.

Zalety Vaultwarden

Minimalne wymagania zasobów: Vaultwarden działa sprawnie na zaledwie 512MB RAM. Czyni to go odpowiednim dla urządzeń o niskiej wydajności, takich jak Raspberry Pi.

Kompatybilny z klientami Bitwarden: Używasz tych samych oficjalnych aplikacji, rozszerzeń i klientów mobilnych Bitwarden. Po prostu skieruj je na swój serwer Vaultwarden URL.

Funkcje premium w zestawie: Vaultwarden zapewnia funkcje premium, takie jak generowanie TOTP i załączniki plików, bez konieczności płatnej licencji Bitwarden.

Szybsze wdrożenie: Instalacja zwykle zajmuje mniej niż 10 minut na systemach Linux bez skomplikowanych kroków konfiguracyjnych.

Kiedy wybrać Vaultwarden

Vaultwarden sprawdza się najlepiej do:

- Użytku osobistego lub małych zespołów (poniżej 10 użytkowników)

- Planów VPS z ograniczonymi zasobami RAM

- Użytkowników komfortowych z oprogramowaniem wspieranym przez społeczność

- Środowisk, gdzie efektywność zasobów ważniejsza niż wsparcie komercyjne

Kiedy wybrać oficjalny Bitwarden

Zostań przy oficjalnym Bitwardenie dla:

- Wdrożeń enterprise'owych wymagających komercyjnych umów wsparcia

- Organizacji potrzebujących oficjalnych audytów bezpieczeństwa i certyfikacji

- Wdrożeń przekraczających 50 użytkowników z dużym ruchem równoczesnym

- Środowisk wymagających gwarancji wsparcia integracji z narzędziami trzecich stron

Obydwie opcje zapewniają solidne zarządzanie hasłami. Wybór zależy od ograniczeń zasobów, wymagań wsparcia i skali Twojej infrastruktury.

Wnioski

Self-hosting Bitwarden gwarantuje bezpieczeństwo na poziomie enterprise'owym i suwerenność danych w mniej niż godzinę. Biorąc pod uwagę, że koszty naruszenia bezpieczeństwa średnio wynoszą $4.44 miliona, kontrolowanie własnych poświadczeń zmniejsza ryzyko bez utraty wygody nowoczesnego menedżera haseł.

Aby zabezpieczyć instancję, włącz natychmiast uwierzytelnianie dwuetapowe i skonfiguruj automatyczne kopie zapasowe poza serwerem. Pamiętaj, że hasło główne jest z założenia nieodwracalne, dlatego przechowuj je fizycznie offline, a nie cyfrowo.

Na koniec zapewni trwałość systemu subskrypcja aktualizacji bezpieczeństwa i regularne testowanie przywracania kopii zapasowych co kwartał. Te proste praktyki utrzymania chronią magazyn haseł i zabezpieczają go przed utratą danych.