Проверка брандмауэра облачного VPS

Устранение проблем с подключением на облачном виртуальном частном сервере

(VPS) нередко требует проверки и настройки правил брандмауэра.

Правильно настроенный брандмауэр необходим для поддержания надёжной

безопасности при сохранении доступности сервисов. В этой статье

представлено подробное руководство по управлению брандмауэром и

устранению проблем с подключением на вашем VPS.

Требования

Перед тем как приступить к устранению проблем с брандмауэром, убедитесь,

что выполнены следующие условия:

-

Права sudo: Вам необходимы права sudo

на вашем VPS для выполнения административных команд. -

Базовые знания брандмауэра: Знакомство с основными

концепциями и командами брандмауэра, в частности UFW (Uncomplicated

Firewall), который используется в этом руководстве. -

Доступ SSH: Убедитесь, что у вас есть доступ SSH к вашему

VPS для удалённого выполнения команд. -

Актуальная система: На вашем VPS должна быть установлена

актуальная версия операционной системы для обеспечения безопасности и

совместимости. Чтобы обновить систему, войдите на ваш VPS и выполните эти

две команды:

sudo apt update && sudo apt upgrade.Шаг 1: Проверка брандмауэра

Статус

- Проверьте статус брандмауэра:

Начните с проверки текущего статуса брандмауэра:

sudo ufw statusЭта команда покажет, активен ли брандмауэр, и выведет все

существующие правила.

- Активируйте брандмауэр, если он не запущен:

Если брандмауэр не активен, его нужно включить. Перед этим

убедитесь, что соединения SSH разрешены, чтобы не потерять

доступ:

sudo ufw allow ssh

sudo ufw enableЭти команды разрешат соединения SSH через брандмауэр и

затем активируют его.

Этот шаг необходим, чтобы убедиться, что брандмауэр запущен и

правильно настроен для первичной диагностики.

Шаг 2: Просмотр

и изменение правил брандмауэра

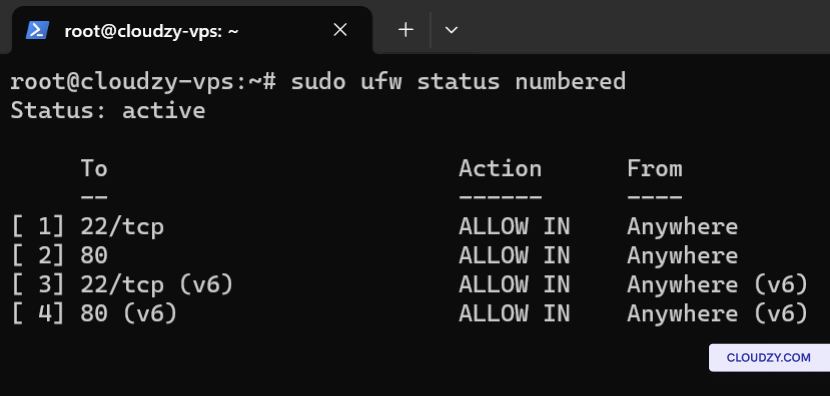

- Список текущих правил брандмауэра:

Чтобы просмотреть все текущие правила брандмауэра с их номерами, выполните:

sudo ufw status numbered

Эта команда даёт чёткий обзор всех правил и их

порядка.

- Разрешение определённого порта:

Чтобы разрешить трафик на определённом порту, выполните:

sudo ufw allow [port_number]Замените [port_number] укажите фактический номер порта,

который вы хотите открыть.

- Блокировка определённого порта:

Чтобы заблокировать трафик на определённом порту, выполните:

sudo ufw deny [port_number]Замените [port_number] с номером порта, который нужно

закрыть.

- Удаление конкретного правила:

Чтобы удалить правило, найдите его номер в списке и выполните:

sudo ufw delete [rule_number]Замените [rule_number] с номером, соответствующим

правилу, которое нужно удалить.

- Повторная проверка правил:

После внесения изменений проверьте обновлённые правила командой:

sudo ufw statusПросматривая и корректируя правила файрвола по мере необходимости, вы можете

управлять входящим и исходящим трафиком вашего VPS, устраняя возможные

проблемы с подключением.

Шаг 3: Тестирование

Связность

- Проверка доступности сервисов:

- Для веб-сервисов откройте сайт в браузере. Или используйте команду:

например: curl http://your_website.com.

- Для SSH проверьте соединение с помощью ssh

username@your_vps_ip.

- Для FTP проверьте подключение через клиент FTP или командную

строку: ftp your_vps_ip.

- Проверка доступности разрешённых портов:

-

Чтобы проверить доступность конкретного порта, воспользуйтесь командой telnet

команда: telnet your_vps_ip port_number. -

Например, для проверки веб-сервера на порту 80: telnet

your_vps_ip 80.

- Проверка заблокированных сервисов на закрытых портах:

-

Убедитесь, что подключения к закрытым портам блокируются. Попробуйте

подключиться к сервису на заблокированном порту — соединение должно быть отклонено. -

Например, если вы заблокировали порт 8080, проверка с помощью

telnet your_vps_ip 8080 должна завершиться неудачей.

Эти примеры команд дают практический способ

проверить, насколько эффективно работают настройки брандмауэра.

Шаг 4:

Дополнительные советы по устранению неполадок

- Проверка статуса сервисов:

Убедитесь, что сервисы, к которым вы пытаетесь получить доступ, — например, веб-серверы

(apache2, nginx) или базы данных (mysql) — запущены. Используйте команды вида

sudo systemctl status apache2 чтобы проверить их

статус.

- Проверка IP-ограничений:

Убедитесь, что в брандмауэре не заданы IP-ограничения, которые могут

непреднамеренно блокировать ваш доступ. Проверить это можно командой sudo

статус ufw.

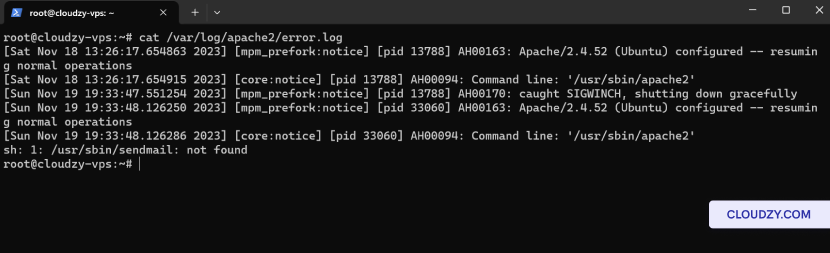

- Анализ логов:

Проверьте логи сервера на наличие сообщений об ошибках или признаков проблем с

подключением. Для Apache стоит заглянуть в

/var/log/apache2/error.log.

- Используйте инструменты сетевой диагностики:

-

Пинг: Проверьте сетевое соединение с сервером

(ping your_server_ip). -

Трассировка маршрута: Отследите маршрут пакетов до вашего

сервера (traceroute your_server_ip). Это помогает определить,

на каком участке маршрута возникают проблемы с подключением. -

Netstat: Отобразите сетевые соединения и

прослушиваемые порты (netstat -plntu). Позволяет увидеть, какие сервисы

работают на каких портах. -

Nmap: Просканируйте открытые порты, чтобы убедиться,

что правила брандмауэра применены корректно (nmap your_server_ip).

Эти дополнительные шаги и инструменты помогут диагностировать и устранить

более сложные проблемы с подключением.

Теперь вы знаете всё о диагностике проблем с подключением. Если у вас

есть вопросы или нужна дополнительная информация, свяжитесь с нами: отправив заявку

тикет!

Также в разделе «Безопасность»

Похожие руководства.

Нужна помощь с чем-то другим?

Среднее время ответа — менее 1 часа. Живые специалисты, не боты.