Remote Desktop Protocol (RDP) — ключевой инструмент для удалённого

администрирования: он позволяет управлять системами на расстоянии. Однако

широкое распространение сделало его главной мишенью для атак методом перебора.

Такие атаки эксплуатируют слабые пароли и направлены на получение несанкционированного

доступа к системам. С ростом удалённой работы защита RDP важна как никогда.

стало ещё важнее.

Комплексный

Руководство по усилению безопасности RDP

Следуя приведённым ниже рекомендациям, вы укрепите

защиту среды удалённого рабочего стола от несанкционированного

доступа и киберугроз.

Переименование

учётной записи администратора и управление доступом пользователей

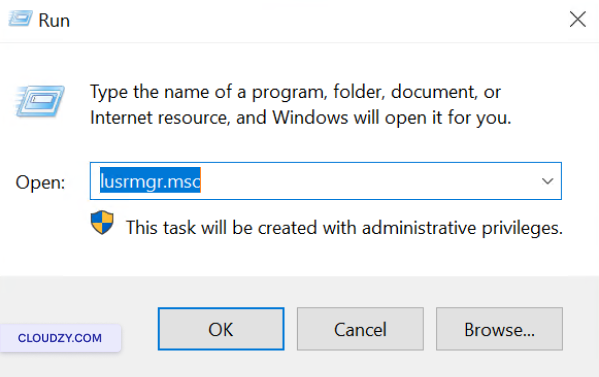

Нажмите Клавиша Windows + Rвведите

lusrmgr.msc, и нажмите Enter чтобы открыть

диспетчер локальных пользователей и групп.

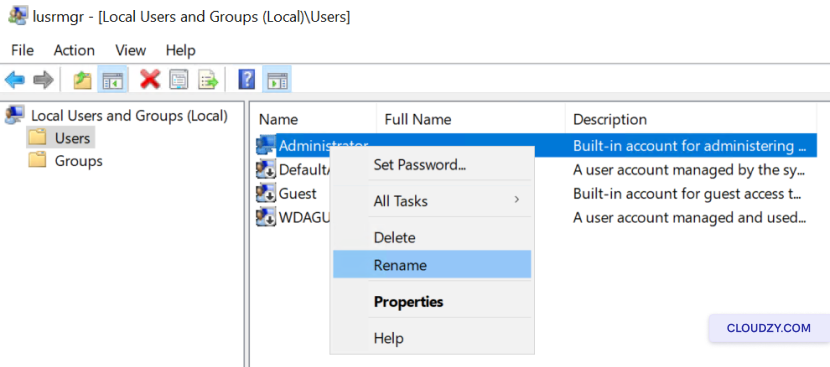

Чтобы переименовать учётную запись администратора:

- В центральной панели щёлкните правой кнопкой мыши на учётной записи

Administrator и выберите

Переименовать.

- Введите новое имя для учётной записи администратора и нажмите

Enter.

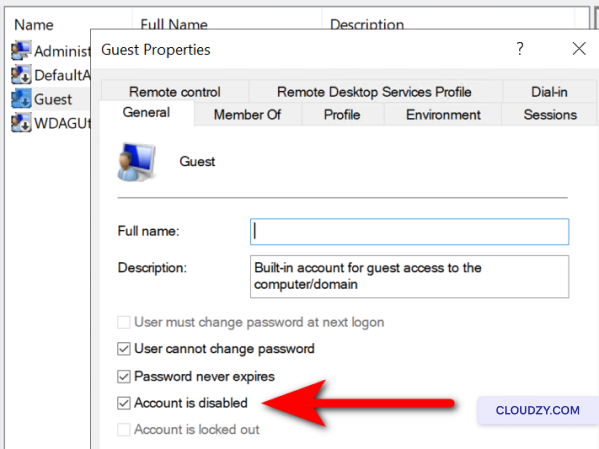

Чтобы отключить учётную запись гостя:

-

Найдите учётную запись гостя и дважды щёлкните по ней.

-

Установите флажок Аккаунт отключён флажок и нажмите

on OK.

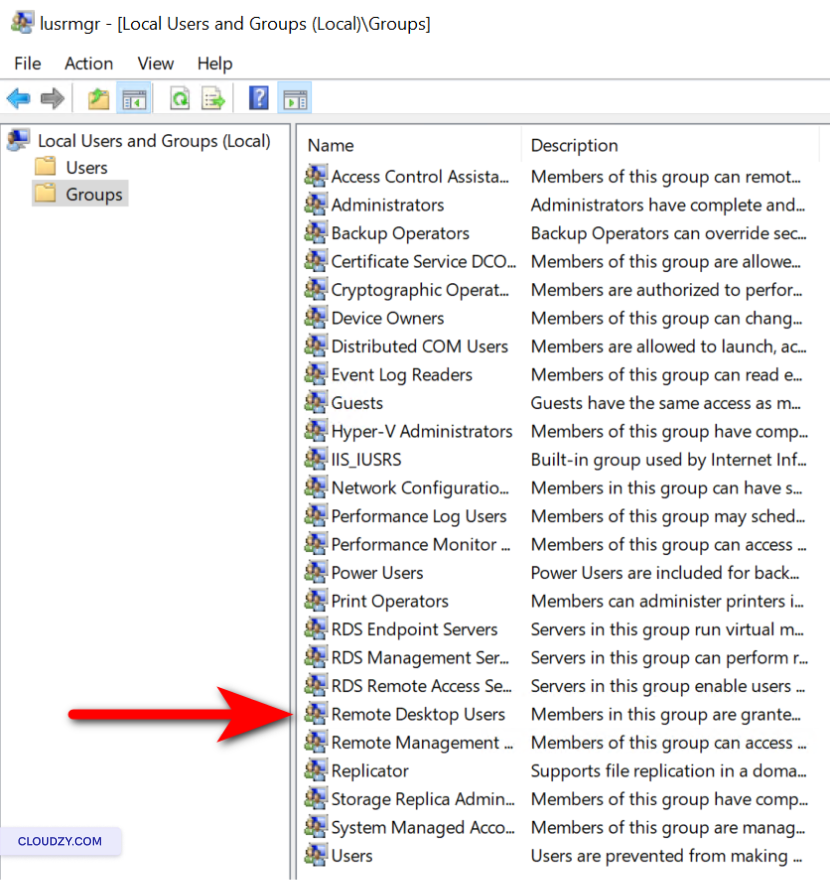

Для регулярной проверки прав доступа RDP:

-

Нажмите Группы на левой панели.

-

Дважды щёлкните по Пользователи удалённого рабочего стола

группу. -

Просмотрите список авторизованных пользователей. Чтобы удалить пользователя, выберите

его и нажмите Удалить. Чтобы добавить пользователя, нажмите

Добавьте и заполните необходимые данные. -

Нажмите Применить». затем OK to

подтвердите внесённые изменения.

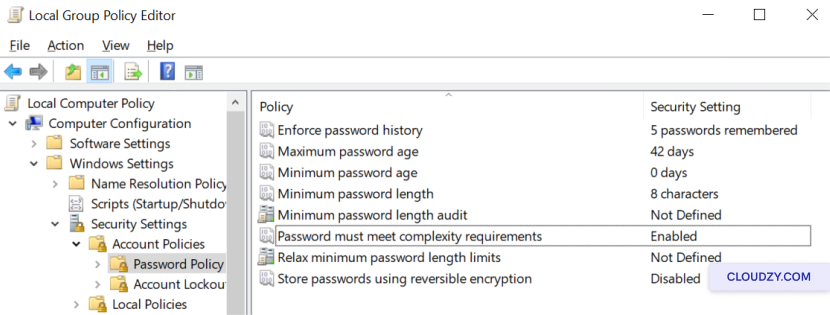

Реализация

Политика надёжных паролей

-

Откройте редактор групповой политики: нажмите Windows клавиша +

R, введите gpedit.msc в диалоговом окне «Выполнить»

. -

Перейдите в Конфигурация компьютера > Windows Settings >

Параметры безопасности > Политики учетных записей > Политика паролей. -

Задайте минимальную длину пароля и требования к сложности, чтобы

повысить безопасность. -

Включите хранение истории паролей, чтобы исключить повторное использование недавних

паролей.

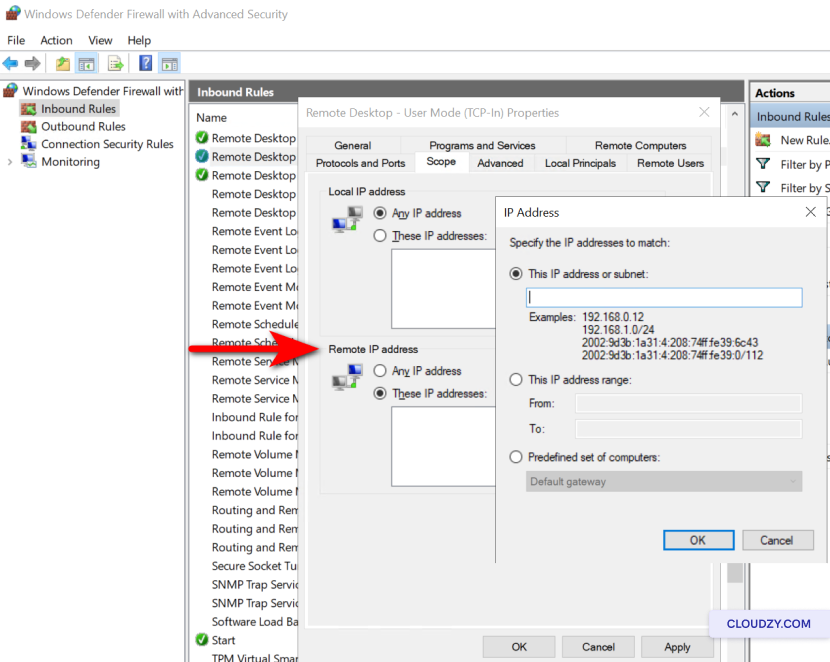

Ограничение

RDP доступа через настройку брандмауэра

-

Откройте Windows Брандмауэр в режиме повышенной безопасности by

вводя wf.msc в диалоговом окне «Выполнить» (клавиша Windows +

R). -

Нажмите Входящие подключения на левой

панели. -

Найдите правила для Удалённый рабочий стол — пользовательский режим

(TCP-In) и Удалённый рабочий стол — пользовательский режим

(UDP-In). -

Щёлкните правой кнопкой мыши каждое правило и выберите

Характеристики. -

На вкладке Область вкладку, нажмите Эти IP-адреса

адреса в поле Удалённый IP-адрес

. -

Нажмите Добавьте и укажите IP-адреса, которым разрешено

устанавливать RDP-подключения. -

Подтвердите изменения, нажав OK и обеспечить

правила включены.

Настройка

Многофакторная аутентификация

-

Выберите решение MFA, совместимое с вашей конфигурацией RDP (например, Безопасность Duo, Microsoft

Entra). -

Следуйте инструкции по установке и настройке провайдера MFA,

чтобы интегрировать его со средой RDP. -

Зарегистрируйте пользователей и настройте дополнительные методы аутентификации, например

мобильные приложения или аппаратные токены.

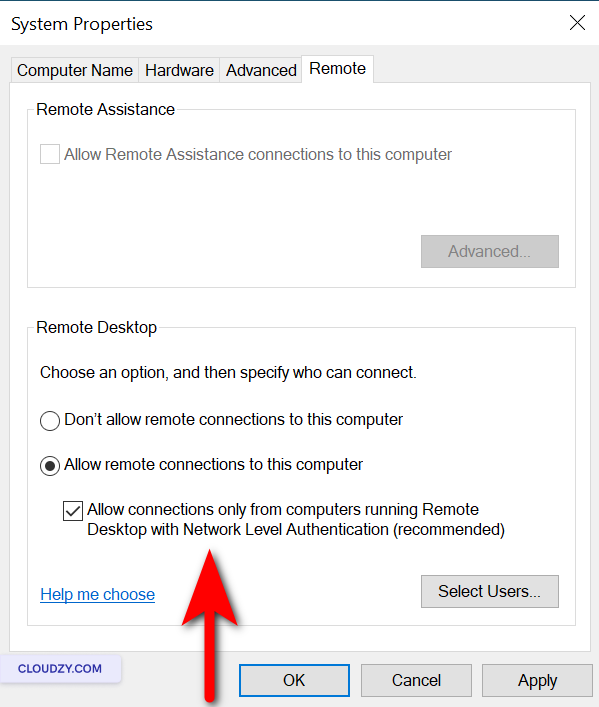

Включение проверки подлинности

на уровне сети

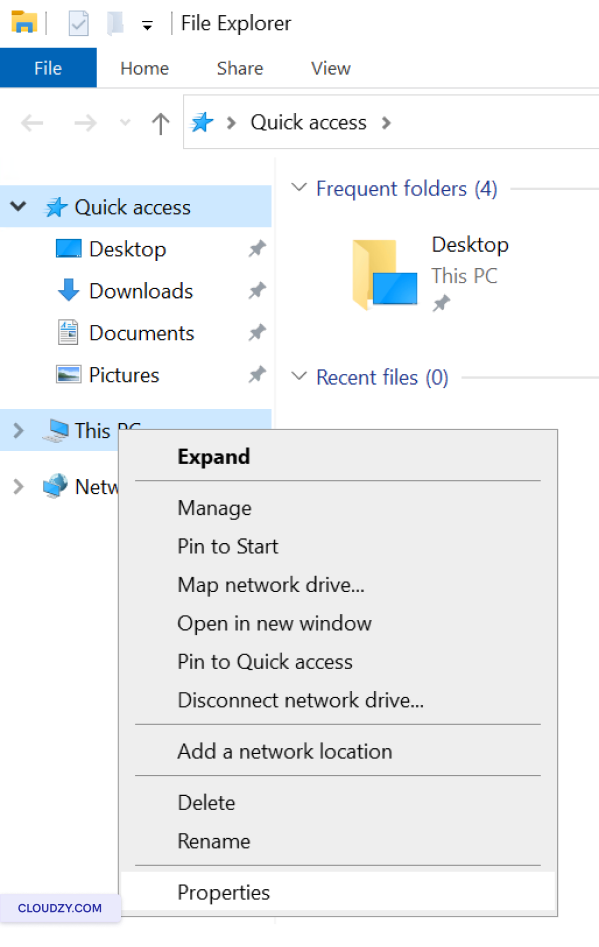

- Щёлкните правой кнопкой мыши на Этот ПК и выберите

Характеристики.

-

Нажмите Параметры удаленного подключения.

-

В разделе Удалённый рабочий стол, убедитесь, что Разрешить

разрешены подключения только с компьютеров, на которых запущен Remote Desktop с поддержкой сети

на уровне сети выбрано.

Изменение порта RDP по умолчанию

Port

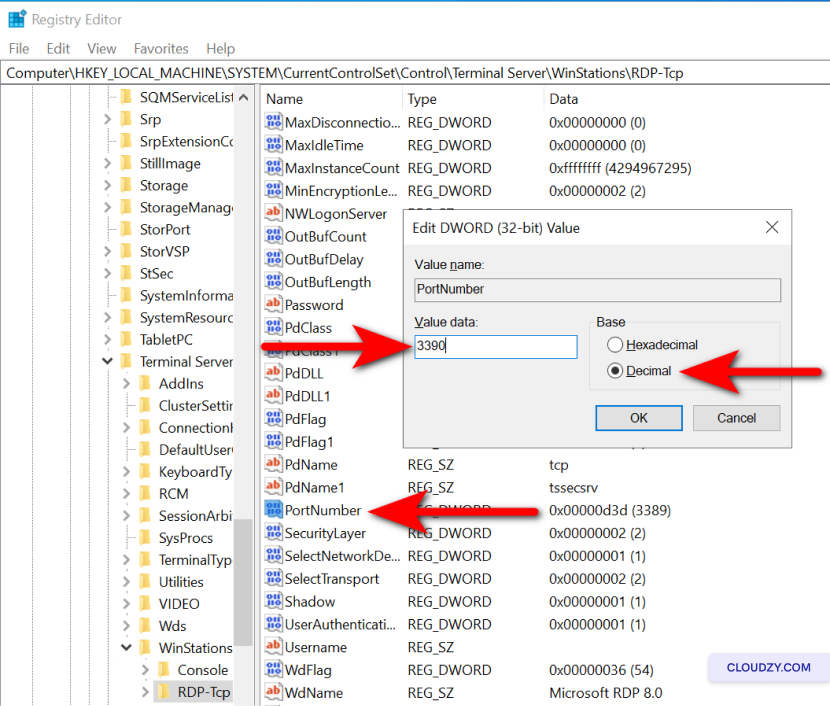

-

Нажмите Клавиша Windows + R чтобы открыть окно «Выполнить»

. -

Тип regedit и нажмите Enter to

откройте редактор реестра. -

Перейдите к HKEY_LOCAL_MACHINEServer-Tcp.

-

Найдите секцию PortNumber — дважды щёлкните по нему,

выберите Десятичный, и введите новый номер порта.

- Нажмите OK, закройте редактор реестра и обновите

правила брандмауэра соответствующим образом.

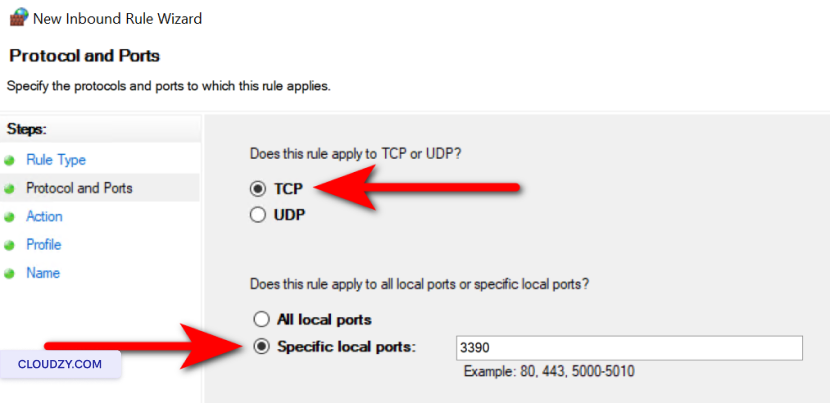

Теперь, чтобы открыть новый порт в брандмауэре Windows,

Фаервол:

-

Откройте брандмауэр Windows, нажав Windows клавиша +

R, введите wf.msc. -

В левой панели нажмите на Входящие

Правила. -

Нажмите Новое правило в правой панели.

-

Выберите Port и нажмите

Далее. -

Выберите TCP и укажите новый номер порта, который вы

задали в редакторе реестра, затем нажмите «Далее».

-

Выберите Разрешить подключение и нажмите

Далее. -

Убедитесь, что Домен, Приватныйи

Публичное облако отмечены для определения области действия правила в соответствии с

необходимыми параметрами, затем нажмите «Далее». -

Дайте правилу имя, например Пользовательский порт RDP,

и нажмите Готово. -

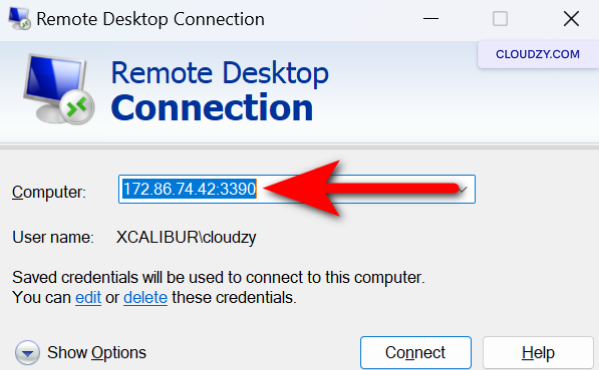

Перезагрузите систему и подключитесь через новый

порт.

Настройка

Политики блокировки учётных записей

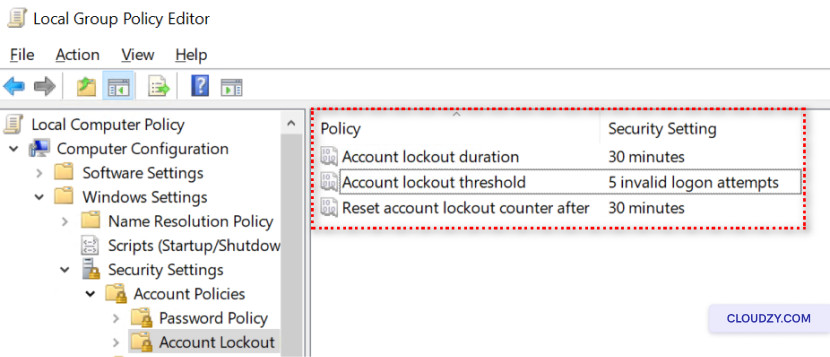

-

Откройте редактор групповых политик: нажмите Windows клавиша +

R и введите gpedit.msc. -

Перейдите в Конфигурация компьютера > Windows Settings >

Параметры безопасности > Политики учетной записи > Блокировка учетной записи

Политика. -

Задайте Порог блокировки учетной записи, Блокировка учетной записи

длительностьи Сбросить счётчик блокировки учётной записи

после, до нужных значений.

Обновление систем и

программного обеспечения

-

Включите автоматические обновления в настройках обновления Windows.

-

Регулярно проверяйте наличие обновлений для всего программного обеспечения, используемого совместно

с RDP. -

Устанавливайте обновления в запланированные окна обслуживания, чтобы минимизировать

перебои в работе.

Развёртывание

антивирусных решений и средств защиты от вредоносного ПО

-

Выберите надёжный антивирус и программу защиты от вредоносного ПО.

-

Установите программу, следуя инструкциям

производителя. -

Настройте автоматическое обновление программы и выполнение регулярных

проверок.

Проведение

регулярных аудитов безопасности и настройка оповещений

-

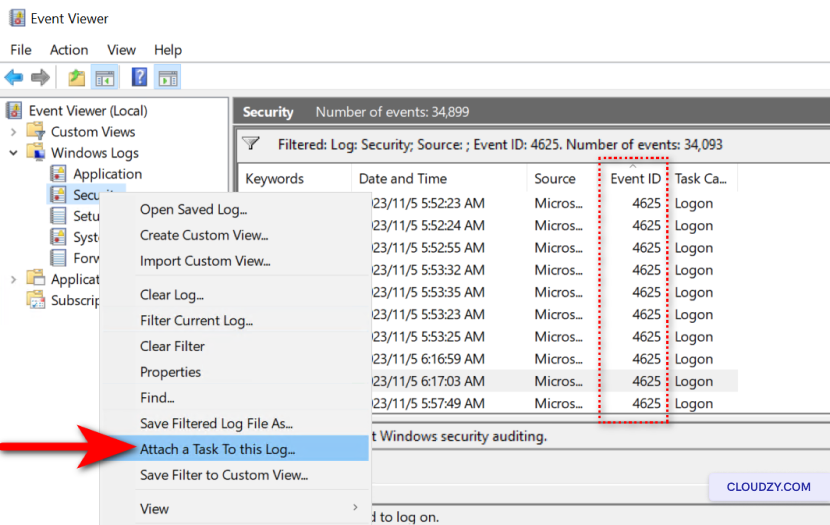

Откройте Просмотр событий, введя eventvwr.msc in

в диалоге «Выполнить» (клавиша Windows + R). -

Перейдите в Журналы Windows > Безопасность и найдите событие с ID

4625. -

Чтобы настроить оповещения, щёлкните правой кнопкой мыши на Безопасность и

выберите Привязать задачу к этому журналу…. -

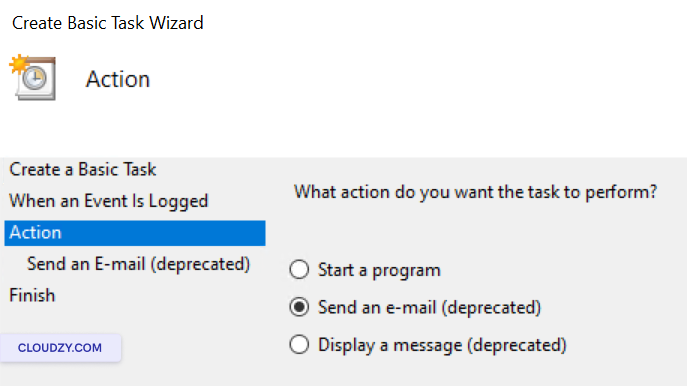

Следуйте инструкциям мастера, чтобы создать задачу, запускаемую при нескольких

событиях с ID 4625.

- Выберите действие — например, отправку письма или отображение сообщения — которое

будет выполняться при срабатывании задачи.

- Завершите работу мастера и задайте понятное имя для задачи.

Использование VPN для

Дополнительная безопасность

-

Определите необходимость использования VPN исходя из требований безопасности

и уровня конфиденциальности данных, к которым открывается доступ через RDP. -

Выберите надёжного провайдера VPN или настройте собственный VPN,

если у вас есть такая возможность. -

Установите и настройте клиент VPN на всех устройствах,

которые будут использовать RDP. -

Обучите пользователей подключаться к VPN перед началом сеанса RDP,

чтобы трафик удалённого рабочего стола передавался в зашифрованном

и защищённом виде. -

Регулярно обновляйте инфраструктуру VPN и следите за её состоянием,

чтобы устранять уязвимости и поддерживать надёжную защиту от

угроз.

Обеспечьте надёжную защиту RDP. Регулярные обновления и соблюдение

проверенных практик — ваша главная линия обороны, которая не даст

злоумышленникам проникнуть в систему. Будьте внимательны и действуйте на опережение: от этого зависит ваша кибербезопасность.

Если у вас есть вопросы, обратитесь в нашу службу поддержки

по адресу отправив заявку

тикет.

Также в разделе «Безопасность»

Похожие руководства.

Нужна помощь с чем-то другим?

Среднее время ответа — менее 1 часа. Живые специалисты, не боты.