คุณถามว่าจะรักษาความปลอดภัย Windows VPS อย่างไรโดยไม่ให้ซับซ้อนเกินไป นี่คือรายการตรวจสอบที่ใช้งานได้จริง หากคุณกำลังดูแล VPS สำหรับการทำงานระยะไกล เว็บไซต์ หรือแอปพลิเคชัน เป้าหมายนั้นตรงไปตรงมา: ลดพื้นที่โจมตี เพิ่มการยืนยันตัวตนที่เข้มแข็ง และติดตามล็อกอย่างสม่ำเสมอ ใช้คู่มือนี้เป็น runbook สำหรับ hardening ระบบ และทบทวนวิธีรักษาความปลอดภัย Windows VPS อย่างถูกต้องในปี 2025

เริ่มจาก Patch: อัปเดต, ไดรเวอร์, และ Roles

ก่อนอื่นใดให้ patch ก่อนเสมอ เซิร์ฟเวอร์ที่เปิดสาธารณะโดยไม่ได้ patch คือเป้าหมายที่โจมตีได้ง่ายที่สุด และช่องโหว่เหล่านั้นมักเป็นจุดเริ่มต้นของการบุกรุก อัปเดตความปลอดภัยอย่างต่อเนื่อง ถอด Windows roles ที่ไม่ใช้ออก และวางแผนรีบูตให้เป็นตารางที่ทีมรับได้ งานน่าเบื่อเหล่านี้แหละที่กันปัญหาใหญ่ได้

- ตั้งค่า Windows Update ให้ติดตั้งอัปเดตความปลอดภัยตามรอบที่กำหนด และจัดช่วง maintenance window ให้ตรงกับเวลาทำงานที่เหมาะสมกับองค์กรคุณ

- ถอด roles และ features ที่ไม่จำเป็นออก เช่น IIS modules รุ่นเก่า หรือคอมโพเนนต์ SMB 1.0

- อัปเดตไดรเวอร์ firmware และแอปพลิเคชันตามรอบเวลาที่กำหนด แล้วรีบูตตามตาราง ไม่ใช่ทิ้งไว้สองเดือน

- หากเซิร์ฟเวอร์ VPS ใช้ IP สาธารณะ ตรวจสอบการเปิดเผย port ใน cloud portal และปิดสิ่งที่ไม่จำเป็น

ถ้าคุณต้องการรักษาความปลอดภัย Windows อย่างรวดเร็ว เริ่มจากตรงนี้ก่อน และเก็บ changelog ง่ายๆ ไว้ทุกเดือน ขั้นตอนนี้เป็นรากฐานก่อนเข้าสู่การจัดการ identity ซึ่งให้ผลลัพธ์ที่คุ้มค่าที่สุด

Identity พื้นฐาน: รหัสผ่านที่แข็งแกร่ง, เส้นทาง MFA

Identity คือประตูหน้าของคุณ Passphrase ยาวและการยืนยันตัวตนสองชั้นสกัดการโจมตีทั่วไปได้มาก และติดตั้งได้ไม่ยากแม้บน Windows Server ขนาดเล็ก

- ใช้ passphrase ความยาว 14-20 ตัวอักษร และบล็อกรหัสผ่านที่พบบ่อยหรือที่เคยรั่วไหล

- เพิ่ม MFA ให้กับ Remote Desktop ผ่าน RDP Gateway, VPN หรือ third-party credential provider

- ใช้บัญชี admin แยกที่มีชื่อระบุชัดเจน และทำงานประจำวันด้วยบัญชีผู้ใช้มาตรฐาน

- ตรวจสอบว่าใครสามารถล็อกอินผ่าน RDP ได้บ้าง ตัดบัญชีที่ไม่จำเป็นออก และยึดหลัก least privilege

พื้นฐานเหล่านี้ทำให้การรักษาความปลอดภัย Windows VPS ไม่ใช่เรื่องของเทคนิคซับซ้อน แต่คือความสม่ำเสมอ ซึ่งนำไปสู่การจัดการบัญชีในขั้นถัดไป หากคุณกำลัง harden เซิร์ฟเวอร์ VPS ให้ลูกค้า ให้บันทึกรายการตรวจสอบเหล่านี้ไว้ใน handover notes เพื่อให้ admin คนถัดไปดำเนินการต่อได้ถูกต้อง

ปิดบัญชี 'Administrator' เริ่มต้นและตั้งค่า Account ล็อกเอาต์

ผู้โจมตีมักทุ่มโจมตีที่ชื่อ Administrator ในตัวระบบ ให้ปิดบัญชีนั้น สร้างบัญชี admin ที่มีชื่อระบุชัดเจนแทน และตั้งค่า account lockout เพื่อทำให้การโจมตีแบบ brute force ช้าลงจนแทบหยุดนิ่ง

- ปิดหรือเปลี่ยนชื่อบัญชี Administrator ในตัวระบบ และเก็บบัญชี admin แยกที่มีชื่อระบุสำหรับใช้ในกรณีฉุกเฉิน

- ตั้งค่า Account Lockout ที่ 10 ครั้ง, ล็อกบัญชี 15 นาที และรีเซ็ตตัวนับหลัง 15 นาที เพื่อความสมดุลในทางปฏิบัติ

- จัดทำขั้นตอนปลดล็อกบัญชีที่รวดเร็วและชัดเจน เพื่อไม่ให้ฝ่าย support ติดขัดเมื่อใครพิมพ์รหัสผ่านผิด

สำหรับการตั้งค่าพื้นฐานและข้อควรพิจารณา ดูได้ที่เอกสารของ Microsoft ในหัวข้อ จำนวนครั้งที่ล็อกบัญชีเมื่อเข้าสู่ระบบล้มเหลว สำหรับข้อมูลอ้างอิง

การปรับเปลี่ยนเล็กน้อยเหล่านี้ช่วยเสริมความปลอดภัยของเซิร์ฟเวอร์ได้มาก และให้ผลลัพธ์ที่คุ้มค่าอย่างรวดเร็วบน VM สาธารณะ เมื่อปิดช่องทางค่าเริ่มต้นและเปิดใช้การล็อกบัญชีแล้ว ขั้นต่อไปคือการรักษาความปลอดภัยในส่วน RDP

Windows 10 VPS การโฮสติ้ง

Windows 10 VPS การโฮสติ้ง

รับ Windows 10 VPS สำหรับ Remote Desktop ในราคาที่ดีที่สุด ใช้งาน Windows 10 ฟรี บน NVMe SSD storage และอินเทอร์เน็ตความเร็วสูง

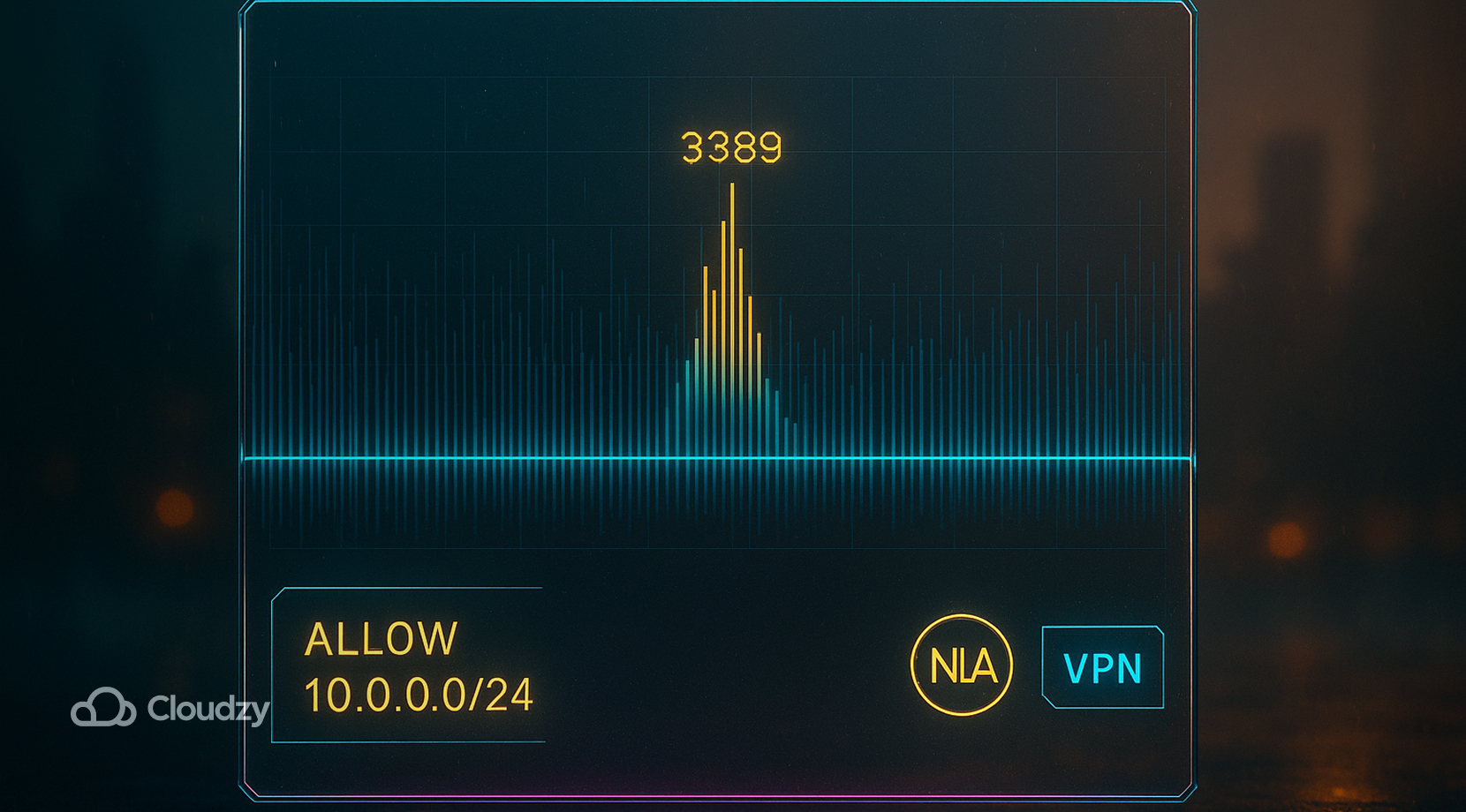

ดูแพ็กเกจ Windows 10 VPSการเสริมความปลอดภัย RDP: NLA, Port Noise และ IP Allowlists

Remote Desktop เป็นเป้าหมายโปรดของผู้โจมตี ดังนั้นต้องล็อกให้แน่น เปิดใช้ Network Level Authentication ลดพื้นที่เสี่ยงด้วย Allowlists และลดสัญญาณรบกวนจากบอทบนพอร์ต 3389 การเปลี่ยนพอร์ตเพียงอย่างเดียวไม่ใช่มาตรการด้านความปลอดภัย มันแค่ทำให้สแกนเนอร์เงียบลงเท่านั้น

- กำหนดให้เซิร์ฟเวอร์ต้องใช้ NLA เสมอ ไคลเอนต์รุ่นเก่าที่ไม่รองรับไม่ควรเชื่อมต่อเข้ามา

- กำหนด Allowlist สำหรับ IP ต้นทางบนพอร์ต TCP 3389 หรือพอร์ตที่เปลี่ยนใหม่ หรือดีกว่านั้น วาง RDP ไว้หลัง VPN หรือ RDP Gateway

- เปลี่ยนพอร์ตค่าเริ่มต้นของ RDP เพื่อลดสัญญาณรบกวนจากสแกนเนอร์ แต่อย่าถือว่านี่คือมาตรการด้านความปลอดภัยในตัวเอง

- ปิดการใช้งาน Drive และ Clipboard Redirection หากไม่จำเป็น รวมถึงตั้งค่า Idle Timeout และบังคับให้ยืนยันตัวตนใหม่

การล็อก RDP ช่วยตัดการโจมตีอัตโนมัติได้เป็นส่วนใหญ่ และทำงานร่วมกับกฎ Firewall ที่ดีได้อย่างมีประสิทธิภาพ ซึ่งก็คือสิ่งที่เราจะพูดถึงในหัวข้อถัดไป

กฎ Firewall ที่ Actually ช่วยได้จริง

กฎ Host Firewall ควรเรียบง่าย ปฏิเสธทุกอย่างโดยค่าเริ่มต้น แล้วเปิดเฉพาะสิ่งที่ใช้งานจริง ผูกกฎ RDP กับ IP ต้นทางที่รู้จัก บันทึก Traffic ที่ถูกบล็อก และป้องกันโปรโตคอลรุ่นเก่าออกไป หาก Stack ของคุณต้องการความลึกมากกว่านี้ เลือกตัวเลือกจากบทความ Best Firewalls for Windows 10 ของเราแล้วต่อยอดจากนั้น

- เริ่มต้นด้วยการปฏิเสธ Inbound ทั้งหมดโดยค่าเริ่มต้น แล้วเปิดเฉพาะพอร์ตและโปรโตคอลที่จำเป็น

- กำหนดขอบเขตกฎ RDP ให้เฉพาะ IP ที่รู้จัก ไม่ใช่ 0.0.0.0/0 และบันทึก Traffic ที่ถูกบล็อกไว้ตรวจสอบ

- ใช้ TLS 1.2 ขึ้นไปเท่านั้น และปิดการใช้งาน SMBv1 ทั้งหมด

- เพิ่มกฎ Egress สำหรับปลายทางความเสี่ยงสูงเพื่อป้องกัน Malware Callback

นี่เป็นจุดที่ดีในการพิจารณาว่า Use Case ของคุณต้องการ Vendor Firewall จาก Firewall ที่ดีที่สุดสำหรับ Windows 10ถัดไป เรื่องการจัดการ Service

โฮสติ้ง Windows VPS

โฮสติ้ง Windows VPS

ดูแพ็กเกจ Windows VPS ราคาประหยัดของเรา พร้อมฮาร์ดแวร์ประสิทธิภาพสูง เลเทนซีต่ำ และ Windows ฟรีให้คุณเลือก!

รับ Windows ฟรีของคุณทำความสะอาดบริการ: ลบสิ่งที่ไม่ได้ใช้ออก

บริการที่ไม่จำเป็นเพิ่มช่องทางให้ถูกโจมตี ปิดสิ่งที่ไม่ต้องการ แล้วกลับมาตรวจสอบอีกครั้งในหนึ่งเดือนเพื่อดูว่ามีอะไรแอบกลับมาหรือไม่

- หยุดและปิดการใช้งาน Print Spooler หากเซิร์ฟเวอร์ไม่ได้ทำหน้าที่เป็น print host

- ปิดการใช้งาน Remote Registry และโปรโตคอลเก่าที่ไม่ได้ใช้

- ถอนการติดตั้ง role สำหรับเว็บ ไฟล์ หรือ FTP ที่ไม่เกี่ยวข้องกับงานของคุณ

- ตรวจสอบรายการ startup และ scheduled task แล้วลบรายการที่ไม่รู้จักออก

เมื่อจัดการทุกอย่างเรียบร้อยแล้ว ให้เพิ่มการป้องกันพื้นฐานด้วย Defender และการตั้งค่า EDR เบื้องต้น เป็นขั้นตอนเล็กน้อยที่เปลี่ยนแนวทางการรักษาความปลอดภัย Windows VPS จากทฤษฎีสู่การปฏิบัติจริงในชีวิตประจำวัน

Defender, EDR และการสแกนตามกำหนดเวลา

Microsoft Defender ทำงานได้ดีพร้อมใช้งานทันทีบน Windows Server รุ่นปัจจุบัน เปิด tamper protection ไว้ รักษาการป้องกันผ่านคลาวด์ให้ทำงานอยู่เสมอ และตั้งค่า quick scan ตามกำหนด ส่วน full scan ให้รันเฉพาะหลังการ onboarding หรือเมื่อเกิดเหตุการณ์ผิดปกติเท่านั้น

- เปิด Tamper Protection เพื่อป้องกันมัลแวร์ปิดการทำงานของระบบป้องกัน

- เปิดการป้องกันแบบ real-time และผ่านคลาวด์ไว้ตลอดเวลา และตั้งค่า quick scan รายสัปดาห์ในช่วงที่มีโหลดน้อย

- สงวน full scan ไว้สำหรับการ onboarding ครั้งแรกหรือกรณีค้นหาภัยคุกคามเท่านั้น

การตั้งค่าเหล่านี้ให้ความคุ้มครองในแต่ละวัน และทำงานได้ดีที่สุดเมื่อใช้คู่กับระบบสำรองข้อมูลที่คุณสามารถกู้คืนได้จริง หากลูกค้าถามวิธีรักษาความปลอดภัย windows โดยไม่ใช้เครื่องมือของบุคคลที่สาม ส่วนนี้คือคำตอบที่สั้นที่สุด

Backup, Snapshot และการทดสอบการกู้คืน

Windows VPS ที่กู้คืนไม่ได้คือจุดล้มเหลวเพียงจุดเดียวที่อันตรายที่สุด ถ่าย snapshot รายวัน เก็บ backup ไว้นอกเครื่อง และทดสอบการกู้คืนเพื่อให้รู้ว่าแผนใช้งานได้จริง

- Snapshot อัตโนมัติรายวัน พร้อมเก็บข้อมูลย้อนหลัง 7 ถึง 14 วัน หรือนานกว่านั้นสำหรับงานที่ต้องปฏิบัติตามข้อกำหนด

- Backup นอกเครื่องไปยังผู้ให้บริการ region หรือ bucket ที่ใช้ credentials ต่างออกไป

- ทดสอบการกู้คืนรายเดือน พร้อมบันทึกขั้นตอนและรายชื่อผู้ติดต่อสำหรับประเมินเวลาในการกู้คืน

ส่วนนี้เชื่อมโยงกับการเลือกแพลตฟอร์ม หากต้องการพื้นที่จัดเก็บข้อมูลและพฤติกรรม snapshot ที่คาดเดาได้ ลองเปรียบเทียบผู้ให้บริการและแพ็กเกจสำหรับ Windows 10 VPS โฮสติ้ง ที่เหมาะกับคุณ

ถ้าไม่อยากเสียเวลาค้นหา Windows 10 VPS host ที่ดี ลองดูที่นี่ได้เลย:

ทำไมต้องเลือก Cloudzy สำหรับ Windows VPS

หากคุณต้องการใช้ checklist นี้บนระบบที่เสถียร Windows VPS, Cloudzy มอบพื้นฐานที่สะอาดรองรับมาตรฐานความปลอดภัยที่เข้มงวดและงานดูแลระบบประจำวัน โดยไม่ทำให้การตั้งค่าซับซ้อนเกินจำเป็น

- ประสิทธิภาพที่ไว้วางใจได้, ระดับสูงพร้อม vCPU ความเร็ว 4.2+ GHz, DDR5 ตัวเลือก memory และ NVMe SSD ที่เก็บข้อมูล พื้นที่จัดเก็บข้อมูลขนาดใหญ่ และ I/O ที่รวดเร็วช่วยให้การอัปเดต สำรองข้อมูล และสแกน AV ทำได้อย่างรวดเร็ว

- เครือข่ายเร็ว latency ต่ำ, สูงสุด 40 Gbps ในบางแผน throughput แข็งแกร่งสำหรับ RDP การซิงก์ไฟล์ และการดึง patch

- ครอบคลุมทั่วโลก, data center กระจายอยู่ทั่ว อเมริกาเหนือ, ยุโรป และ เอเชีย; เลือก region ที่ใกล้ทีมหรือผู้ใช้ของคุณเพื่อลด lag

- ความยืดหยุ่นด้าน OS, ติดตั้ง Windows Server 2012 R2, 2016, 2019 หรือ 2022พร้อมใช้งาน; เข้าถึงสิทธิ์ admin แบบเต็มรูปแบบตั้งแต่วันแรก

- ความเสถียร, uptime 99.95% พร้อม support ตลอด 24 ชั่วโมง ควบคุม maintenance window ได้อย่างแม่นยำ

- ระบบป้องกันความเสียหาย, การป้องกัน DDoS, snapshot และ storage ที่รองรับการสำรองข้อมูล ทำให้การทดสอบกู้คืนระบบเป็นเรื่องง่าย

- เริ่มต้นโดยไม่มีความเสี่ยง, รับประกันคืนเงินภายใน 14 วัน, และ ราคาที่เข้าถึงได้ แพ็กเกจ; ชำระเงินด้วยบัตร, PayPal, Alipay, หรือ คริปโต.

ใช้ Windows 10 VPS การโฮสติ้ง พร้อมขั้นตอนการเสริมความปลอดภัยในคู่มือนี้, อัปเดตแพตช์ตามกำหนดเวลา, เปิด NLA ไว้, อนุญาตเฉพาะ RDP, ตั้งค่า host firewall ให้เข้มงวด, เปิด Defender พร้อม tamper protection ไว้, และสร้าง snapshot สม่ำเสมอพร้อมทดสอบการกู้คืน. เริ่ม VM, ติดตั้ง workload ของคุณ, และตรวจสอบ checklist ทุกเดือนเพื่อลดความเสี่ยง. เมื่อครอบคลุมส่วนนี้แล้ว ขั้นต่อไปคือการมองเห็นภาพรวมในการใช้งานประจำวัน.

การตรวจสอบและบันทึก: RDP, Security, PowerShell

คุณไม่จำเป็นต้องมี SIEM เพื่อดึงประโยชน์จาก log ของ Windows. เริ่มจากการล็อกอินที่ล้มเหลว, เซสชัน RDP ที่สำเร็จ, และ PowerShell transcription. การแจ้งเตือนสำหรับสามรายการนี้เพียงพอที่จะจับกิจกรรมผิดปกติส่วนใหญ่บนเซิร์ฟเวอร์ขนาดเล็ก.

- เปิดการตรวจสอบสำหรับการล็อกอินที่ล้มเหลว และติดตาม Event ID 4625 ที่พุ่งสูงขึ้น.

- ติดตามการล็อกอินที่สำเร็จสำหรับเซสชัน RDP ผ่าน Event ID 4624 และการล็อกออฟผ่าน 4634.

- เปิดใช้งาน PowerShell transcription ผ่าน policy เพื่อให้การกระทำของ admin มีร่องรอย.

เมื่อมีระบบมองเห็นภาพรวมแล้ว ให้พิมพ์ hardening snapshot หนึ่งหน้าและเก็บไว้ใกล้มือ. นี่คือจุดที่การเสริมความปลอดภัยของ VPS เชื่อมกับการดำเนินงานหลังติดตั้ง เนื่องจากการแจ้งเตือนขับเคลื่อนการแพตช์และการทำความสะอาดระบบ.

ตาราง Hardening ของ Windows VPS

สรุปย่อที่ดูได้รวดเร็วก่อนเข้า maintenance window หรือหลังการติดตั้งใหม่.

| การควบคุม | การตั้งค่า | เหตุใดจึงสำคัญ |

| อัปเดต Windows | ติดตั้งอัปเดตความปลอดภัยอัตโนมัติ | ปิดช่องโหว่สาธารณะได้รวดเร็ว |

| บัญชี Admin | ปิดการใช้งานบัญชีในตัว, ใช้บัญชี admin ที่ตั้งชื่อเอง | กำจัดเป้าหมายที่ผู้โจมตีรู้จักอยู่แล้ว |

| การล็อกบัญชี | พยายาม 10 ครั้ง, ล็อก 15 นาที | ชะลอการโจมตีแบบ brute force |

| NLA | เปิดใช้งาน | บล็อกการเชื่อมต่อ RDP ที่ยังไม่ผ่านการยืนยันตัวตน |

| พอร์ต RDP | ไม่ใช่ค่าเริ่มต้น | ลดสัญญาณรบกวนจาก port scanner |

| รายการ IP ที่อนุญาต | จำกัดขอบเขตการเข้าถึง RDP | ลดพื้นที่เสี่ยง |

| ผนังไฟ | ปฏิเสธการเชื่อมต่อขาเข้าทั้งหมดเป็นค่าเริ่มต้น | เปิดเฉพาะพอร์ตที่จำเป็น |

| SMBv1 | ปิดใช้งาน | กำจัดความเสี่ยงจากโปรโตคอลเก่า |

| Defender | ป้องกันแบบ real-time และป้องกันการปิดการทำงาน | การป้องกัน malware ขั้นพื้นฐาน |

| การสำรองข้อมูล | สำรองข้อมูลรายวัน + ทดสอบการกู้คืน | ตาข่ายนิรภัยสำหรับการกู้คืนระบบ |

ตารางนี้คือภาพรวมที่มองเห็นได้ในทันที ส่วนถัดไปจะเปรียบเทียบแนวคิดเดียวกันบน Linux ซึ่งช่วยให้ทีมเรียนรู้ข้ามแพลตฟอร์มได้

แถม: เปรียบเทียบกับการ Hardening แบบ Linux

บางทีมใช้หลายแพลตฟอร์มผสมกัน แต่หลักการสำคัญยังเหมือนกันทั้งสองฝั่ง ไม่ว่าจะเป็นการ patch ตามตารางเวลา การตั้งชื่อบัญชี admin ให้ชัดเจน การใช้ SSH หรือ RDP ที่แข็งแกร่ง และ firewall แบบ deny-by-default ถ้า stack ของคุณมีเครื่อง Linux ด้วย แผน Windows นี้ก็สอดคล้องกับ การตั้งค่า Linux VPS อย่างปลอดภัย เป็น baseline ที่ดี ทำให้ playbook ของคุณดูคุ้นเคยในทุกระบบ

มุมมองข้ามแพลตฟอร์มนี้ช่วยให้คุณตัดสินใจได้ตามสถานการณ์จริง และยังอธิบายวิธีดูแลความปลอดภัยของ Windows VPS ให้เพื่อนร่วมทีมที่ไม่ถนัด Windows แต่จัดการ SSH key และ iptables ทุกวันได้เข้าใจง่ายขึ้นด้วย

เลือกตามการใช้งาน

รายการควบคุมควรตรงกับ workload ของคุณ ตารางสั้นๆ นี้ช่วย map มาตรการต่างๆ เข้ากับ setup ที่พบบ่อย

- เครื่อง dev ส่วนตัวเปลี่ยน port ของ RDP เพื่อลด noise เปิดใช้ NLA กำหนด allowlist สำหรับ IP range ที่ใช้อยู่ และรัน quick scan รายสัปดาห์ เก็บ snapshot รายวันและทดสอบ restore เดือนละครั้ง

- App server สำหรับธุรกิจขนาดเล็ก สำหรับระบบ ERP หรือบัญชี ให้วาง RDP ไว้หลัง VPN หรือ RDP Gateway จำกัดสิทธิ์ admin ปิด legacy protocol และตั้ง alert สำหรับ event 4625 ที่พุ่งสูงผิดปกติ

- Remote desktop สำหรับทีมเล็ก รวมการเข้าถึงไว้ที่ gateway เดียว เพิ่ม MFA หมุนเวียน password ของผู้ใช้ RDP และคุม firewall rule ทั้ง inbound และ outbound ให้เข้มงวด

แค่นี้ก็ครบ checklist วิธีดูแลความปลอดภัยของ Windows VPS แล้ว ส่วนถัดไปจะตอบคำถามที่พบบ่อยที่สุด

สรุป

ตอนนี้คุณมีแผนปฏิบัติจริงสำหรับการดูแลความปลอดภัยของ Windows VPS ที่ใช้ได้ตั้งแต่เครื่องเดียวไปจนถึงหลายเครื่อง patch อย่างสม่ำเสมอ เสริมความแข็งแกร่งให้ RDP ด้วย NLA และ allowlist และสำรองข้อมูลด้วย logging กับ backup ที่กู้คืนได้ ถ้าต้องการจุดเริ่มต้นที่มั่นคง เลือก Windows VPS แผนที่เหมาะกับงบประมาณและ region ของคุณ แล้วใช้ checklist นี้ตั้งแต่วันแรก