ในการตั้งค่า MikroTik L2TP VPN นี้ L2TP จัดการการ tunneling ในขณะที่ IPsec จัดการการเข้ารหัสและความสมบูรณ์ของข้อมูล การจับคู่ทั้งสองโปรโตคอลให้ compatibility กับ client โดยไม่ต้องใช้ agent จากบุคคลที่สาม การตรวจสอบขีดจำกัดของฮาร์ดแวร์ cryptographic ของคุณเป็นสิ่งที่ต้องให้ความสำคัญสูงสุด

การมองข้าม overhead ของการ encapsulation ที่ dual-protocol stack นี้สร้างขึ้นจะค่อยๆ ทำให้การ deploy ล้มเหลวก่อนที่จะประมวลผลข้อมูลแม้แต่ megabyte เดียว

MikroTik L2TP VPN คืออะไร?

โดยการออกแบบพื้นฐาน L2TP ทำหน้าที่เป็นเพียง transport bridge เท่านั้น ไม่มีการเข้ารหัสใดๆ สำหรับ traffic ที่เคลื่อนผ่าน เครือข่ายที่มีความเสี่ยง.

เพื่อเพิ่มการเข้ารหัสและความสมบูรณ์ของข้อมูล นักออกแบบเครือข่ายจับคู่ L2TP กับ IPsec ผลลัพธ์คือ dual-protocol stack ที่ L2TP ห่อหุ้ม tunnel และ IPsec รักษาความปลอดภัย payload สถาปัตยกรรมแบบผสมนี้ยังคงเป็นตัวเลือกอันดับหนึ่งสำหรับ legacy compatibility โดยไม่ต้องติดตั้ง agent จากบุคคลที่สาม

การเข้าใจการพึ่งพา dual-protocol นี้กำหนดอย่างชัดเจนว่าคุณต้องสร้าง ข้อยกเว้นไฟร์วอล์การตั้งค่า MikroTik VPN ของคุณจะล้มเหลวทันทีหาก UDP routing หรือกระบวนการ IPsec encapsulation พื้นฐานขัดข้อง

วิธีการทำงาน

การสร้างการเชื่อมต่อที่ปลอดภัยนี้ต้องอาศัยการจับมือกันของเครือข่ายสองขั้นตอนที่แม่นยำ โดย IKE Phase 1 จะเจรจาความสัมพันธ์ด้านความปลอดภัยทางการเข้ารหัสก่อน โดยใช้ กุญแจล่วงหน้า.

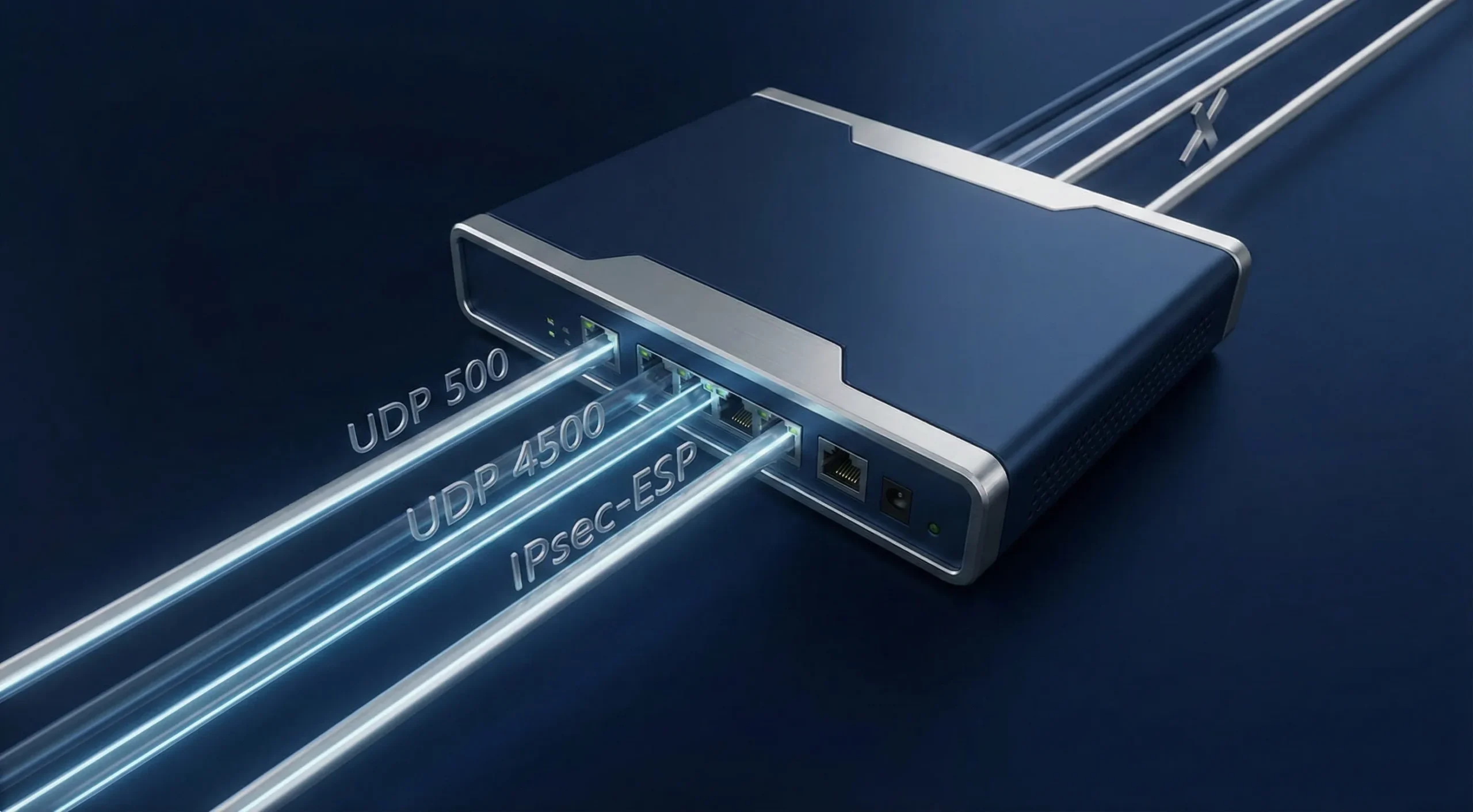

เมื่อกำแพงที่มองไม่เห็นนี้ตั้งขึ้นแล้ว Phase 2 จะสร้างอุโมงค์ L2TP ไว้ภายใน payload ที่เข้ารหัสโดยตรง หากขั้นตอนใดขั้นตอนหนึ่งล้มเหลวเนื่องจาก PSK ไม่ตรงกัน, proposal ไม่ตรงกัน, พอร์ต UDP 500/4500 ถูกบล็อก หรือปัญหาการจัดการ NAT อุโมงค์จะไม่ขึ้นมา ในบางกรณีขอบของ Windows NAT-T อาจจำเป็นต้องแก้ไข registry ด้วย

กระบวนการ Double Encapsulation

ข้อมูลระหว่างส่งในการตั้งค่า MikroTik L2TP VPN จะผ่านกระบวนการบรรจุหีบห่อที่ซับซ้อน โดยเริ่มต้นจาก กรอบ PPPจากนั้นถูกห่อด้วยโปรโตคอล L2TP และป้องกันด้วย IPsec ESP

overhead ที่ซ้อนทับกันนี้ทำให้ขนาด packet พองตัวขึ้นอย่างมาก จนเกินขีดจำกัดมาตรฐานของเครือข่าย ขนาดแพ็กเก็ตสูงสุด การพองตัวนี้ย่อมก่อให้เกิดการ fragmentation ของ packet อย่างรุนแรงในสภาพแวดล้อมที่มี latency สูง

หากองค์กรของคุณให้ความสำคัญกับความเร็วมากกว่าการ tunneling เชิงลึก ลองดูคู่มือการตั้งค่า Shadowsocks ของเรา ซึ่งเป็นทางเลือกที่มี overhead ต่ำและน่าสนใจ ผมมองว่า tunneling แบบหนักมักไม่จำเป็นสำหรับแอปพลิเคชันองค์กรบนเว็บที่ไม่ซับซ้อน

วิธีตั้งค่า MikroTik L2TP VPN

การติดตั้ง server ที่มีการป้องกันบน RouterOS v7 ต้องการความแม่นยำสูง เพื่อการตั้งค่าที่ราบรื่นที่สุด ให้กำหนด router ด้วย address ที่เข้าถึงได้จากภายนอก หรือชื่อ DNS ที่คงที่ IP สาธารณะแบบ static เป็นตัวเลือกที่ดีกว่า แต่ไม่จำเป็นต้องใช้ในทุกการติดตั้ง

คุณต้องสำรองข้อมูล configuration ทันที เพราะ IPsec policy ที่เสียหายจะทำให้คุณเข้าระบบไม่ได้ ศึกษาคู่มือมาตรฐานเรื่อง Mikrotik การส่งต่อพอร์ต ก่อนจะแก้ไข traffic chain ที่เกี่ยวข้องกับการเข้ารหัส ทำตามขั้นตอนการตั้งค่า MikroTik L2TP VPN นี้อย่างเคร่งครัด การเร่งตั้ง firewall rule บน production router ที่กำลังใช้งานอยู่เป็นเรื่องที่เสี่ยงมาก

ขั้นตอนที่ 1: สร้าง IP Pool และ PPP Profile

กำหนด IP address ภายในให้ชัดเจน client ที่เชื่อมต่อจะได้รับ IP เหล่านี้

- เปิดเมนู IP แล้วคลิก Pool

- คลิกปุ่ม Add แล้วตั้งชื่อ pool ว่า vpn-pool

- กำหนดช่วง IP ที่ต้องการ

- เปิดเมนู PPP แล้วคลิก Profiles

- คลิกปุ่ม Add แล้วตั้งชื่อ profile ว่า l2tp-profile

- กำหนด Local Address เป็น gateway ของ router

- กำหนด Remote Address เป็น vpn-pool

ขั้นตอนที่ 2: เปิดใช้งาน Global Server และ IPsec

ขั้นตอนนี้จะเปิดใช้งาน L2TP listener แบบ global บน MikroTik ของคุณในการตั้งค่า L2TP VPN RouterOS จะแนบการเข้ารหัส IPsec โดยอัตโนมัติเมื่อคุณเปิดใช้งาน

- เปิดเมนู PPP แล้วคลิกที่ตัวเลือก Interface

- คลิกปุ่ม L2TP Server

- ติ๊กเครื่องหมายที่ช่อง Enabled

- เลือก L2TP-Profile เป็น Default Profile

- เลือก Require ใต้ Use IPsec ยกเว้นในกรณีที่คุณต้องการให้ระบบ fallback แบบไม่ใช้ IPsec โดยตั้งใจ เช่น ในสภาพแวดล้อมทดสอบหรือระหว่างการย้ายระบบ

- พิมพ์สตริงที่ซับซ้อนลงในช่อง IPsec Secret

ขั้นตอนที่ 3: เพิ่มผู้ใช้ PPP (Secrets)

เซิร์ฟเวอร์ของคุณต้องการบัญชีผู้ใช้ คุณต้องสร้างข้อมูลรับรองสำหรับยืนยันตัวตน client ระยะไกล ส่วนถัดไปของการตั้งค่า MikroTik L2TP VPN จะไปยัง PPP profile

- เปิดเมนู PPP แล้วคลิกที่ตัวเลือก Secrets

- คลิกปุ่ม Add

- พิมพ์ชื่อ (Name) ที่ไม่ซ้ำกัน และพิมพ์รหัสผ่าน (Password) ที่ปลอดภัย

- ตั้งค่า Service เป็น L2TP

- ตั้งค่า Profile เป็น l2tp-profile

ขั้นตอนที่ 4: กำหนดค่า Firewall Rules (ลำดับความสำคัญ)

Firewall ของคุณจะบล็อกการ negotiate IPsec คุณต้องวาง rule เหล่านี้ไว้ใน Input chain

- อนุญาต UDP พอร์ต 500 เพื่อจัดการ Phase 1 security associations

- อนุญาต UDP พอร์ต 4500 เพื่อประมวลผล NAT Traversal

- อนุญาต UDP พอร์ต 1701 สำหรับการสร้าง L2TP link หลังจากตั้งค่าแล้ว traffic ที่เกี่ยวข้องอาจใช้พอร์ต UDP อื่นตามที่ negotiate ไว้

- อนุญาต protocol IPsec-ESP เพื่อให้ Protocol 50 ส่ง payload ที่เข้ารหัสได้

หาก client ของ VPN ต้องการเข้าถึง subnet ภายในแบบ routed ให้เพิ่ม IPsec policy match rules ใน forward chain ด้วย และยกเว้น traffic ที่ตรงกันออกจาก srcnat/masquerade เพราะการ bypass FastTrack เพียงอย่างเดียวไม่เพียงพอสำหรับ IPsec แบบ routed ทุกกรณี

ขั้นตอนที่ 5 และ 6: ปรับแต่ง Default Policies และ Peer Profiles

RouterOS ใช้ dynamic template เริ่มต้น คุณต้องกำหนดความปลอดภัยด้วยตัวเอง

- เปิดเมนู IP แล้วคลิก IPsec จากนั้นคลิกแท็บ Proposals

- ตรวจสอบพารามิเตอร์แฮช sha256 และการเข้ารหัส AES-256 CBC

- ตั้งค่า PFS Group เป็น modp2048 ขึ้นไป หรือกลุ่มที่แข็งแกร่งกว่านั้นหากอุปกรณ์ไคลเอนต์ทุกตัวในขอบเขตรองรับ อย่าใช้ modp1024 เพราะ RFC 8247 ระบุไว้ว่า SHOULD NOT

- คลิกแท็บ Profiles ตั้งค่า Hash เป็น sha256 และ Encryption เป็น aes-256

- เปิดใช้งาน NAT Traversal หากไคลเอนต์หรือเซิร์ฟเวอร์อาจอยู่หลัง NAT เพื่อให้ IPsec ทำงานได้ถูกต้องผ่าน UDP 4500 บนเส้นทางที่ผ่าน NAT

ค่าทุกอย่างใน Proposal ไม่ว่าจะเป็น PFS group, อัลกอริทึมแฮช และ cipher การเข้ารหัส ต้องตรงกับสิ่งที่อุปกรณ์ไคลเอนต์รองรับจริง หากไม่ตรงกัน Phase 2 จะล้มเหลวโดยไม่มีข้อความแจ้งเตือน

การปรับแต่งขั้นสูง (การข้าม FastTrack)

กฎ FastTrack ของ IPv4 ที่ตั้งไว้โดยค่าเริ่มต้นจะเร่งการส่งต่อแพ็กเก็ตโดยอัตโนมัติ ซึ่งมักทำให้ IPsec tunnel ขาดการเชื่อมต่อ เพราะแพ็กเก็ตถูกเร่งผ่านก่อนที่กระบวนการเข้ารหัสจะเกิดขึ้น

คุณต้องกำหนดให้ traffic การเข้ารหัสทั้งหมดข้าม FastTrack อย่างชัดเจน ด้วยการสร้างกฎ Accept โดยใช้ IPsec Policy=in,ipsec matchers แล้วลากกฎนี้ให้อยู่เหนือ FastTrack การตั้งค่า MikroTik VPN จะเสถียรเมื่อดำเนินการนี้เรียบร้อยแล้ว

หาก client ของ VPN ต้องการเข้าถึง subnet ภายในแบบ routed ให้เพิ่ม IPsec policy match rules ใน forward chain ด้วย และยกเว้น traffic ที่ตรงกันออกจาก srcnat/masquerade เพราะการ bypass FastTrack เพียงอย่างเดียวไม่เพียงพอสำหรับ IPsec แบบ routed ทุกกรณี

คุณสมบัติและประโยชน์หลัก

หลายทีมยังคงเลือกใช้งาน MikroTik L2TP VPN แทนโมเดล zero-trust เพื่อรักษาความเข้ากันได้กับระบบปฏิบัติการดั้งเดิมและหลีกเลี่ยงการติดตั้ง agent ของบุคคลที่สาม แม้ว่า IPsec จะมี overhead สูง sysadmin ที่มีประสบการณ์ก็ยังเลือกใช้เพราะความสะดวกในการจัดการที่ไม่มีอะไรเทียบได้ การผสานรวมกับระบบปฏิบัติการโดยตรงช่วยขจัด software agent ของบุคคลที่สามที่ก่อให้เกิดความขัดแย้งออกจากอุปกรณ์ปลายทางได้อย่างสิ้นเชิง

จากประสบการณ์ของผม เครื่องมือของระบบปฏิบัติการดั้งเดิมมักอยู่ได้นานกว่า agent ของบุคคลที่สามที่กำลังเป็นที่นิยมในทุกครั้ง การข้ามการ rollout ไคลเอนต์ที่บังคับใช้เหล่านี้สามารถประหยัดเวลาของทีม helpdesk ได้หลายร้อยชั่วโมงต่อปี อย่างไรก็ตาม การติดตั้ง MikroTik L2TP VPN นี้มีข้อจำกัดด้านฮาร์ดแวร์ที่ควรทราบ ซึ่งจะอธิบายในรายละเอียดด้านล่าง

| พื้นที่ฟีเจอร์ | RouterOS ผลกระทบ |

| มาตรฐานความปลอดภัย | การเข้ารหัส AES-256 IPsec ป้องกันการโจมตีแบบ Man-in-the-Middle |

| ความเข้ากันได้ | รองรับในตัวบน Windows และแพลตฟอร์มของ Apple โดยระบบอื่นรองรับตามเวอร์ชันและแพลตฟอร์ม |

| CPU Overhead ที่สูง Actually, let me correct that to be more accurate: ค่าโสตทาง CPU Or most naturally: โสตทาง CPU | ประสิทธิภาพ IPsec ขึ้นอยู่กับรุ่นของเราเตอร์, CPU, รูปแบบ traffic, cipher suite และการรองรับ offload บนฮาร์ดแวร์ที่รองรับ RouterOS สามารถใช้การเร่งความเร็ว IPsec เช่น AES-NI ได้ |

| ความซับซ้อนของไฟร์วอลล์ | กฎ Firewall แตกต่างกันตาม topology แต่ L2TP/IPsec มักเกี่ยวข้องกับ UDP 500, UDP 4500, L2TP control traffic และการจัดการ IPsec policy |

ความปลอดภัยและความเข้ากันได้กับระบบดั้งเดิม

ข้อได้เปรียบด้านความปลอดภัยที่โดดเด่นของการตั้งค่า MikroTik L2TP VPN นี้คือชุดการเข้ารหัส AES-256 ซึ่งพิสูจน์แล้วว่ามั่นคง อย่างไรก็ตาม gateway ที่เปิดรับจากภายนอกยังคงเป็นเป้าหมายหลักของระบบสแกนอัตโนมัติ รายงานล่าสุด รายงาน CISA ประจำปี 2024 ยืนยันว่า VPN gateway ที่เปิดรับจากภายนอกเป็นช่องทางเข้าถึงเริ่มต้นของ ransomware ประมาณ 22% ทั่วโลก

การกรองรายการ IP address อย่างเข้มงวดเป็นสิ่งที่ไม่อาจละเลยได้ การเปิดพอร์ตโดยไม่มีการกรอง address ถือเป็นความประมาทในเชิงปฏิบัติการ หากคุณเผชิญกับการตรวจสอบแบบ deep-packet inspection ลองอ่านบทความของเราเกี่ยวกับการติดตั้ง VPN ที่ปกปิด เพื่อรับมือกับการเซ็นเซอร์แบบแอ็กทีฟ

ข้อควรพิจารณาด้านประสิทธิภาพ (Hardware Offloading)

หากไม่มี hardware acceleration, CPU จะต้องจัดการการเข้ารหัสทั้งหมดแบบ inline ซึ่งอาจทำให้การใช้งาน single-core พุ่งถึงขีดจำกัดและลด throughput ลงต่ำกว่าความเร็วสายมาก เอกสารของ MikroTik เอง เอกสาร IPsec hardware acceleration ยืนยันโดยตรงได้เลย

เพื่อให้ IPsec tunnel ของคุณรันที่ความเร็วเต็มสายโดยไม่มีปัญหาคอขวดที่ CPU ต้องการฮาร์ดแวร์ที่รับโหลดได้จริง ที่ Cloudzy เรามี MikroTik VPS มาพร้อม Ryzen 9 CPU ความถี่สูง, พื้นที่เก็บข้อมูล NVMe และระบบเครือข่าย 40 Gbps ออกแบบมาสำหรับ workload การเข้ารหัสแบบนี้โดยเฉพาะ

กรณีใช้งานทั่วไป

L2TP/IPsec เหมาะสำหรับสถานการณ์ที่ต้องการ transport แบบแยกตัวสูง ไม่ใช่สำหรับ routing เว็บทั่วไป การวิเคราะห์ Gartner ประจำปี 2025 พบว่า 41% ของเครือข่าย enterprise edge ยังคงพึ่งพา native protocol เพื่อหลีกเลี่ยงค่าลิขสิทธิ์ third-party ที่สูง

Protocol เก่าเหล่านี้ยังคงฝังแน่นอยู่ในอุปกรณ์หลายพันล้านชิ้นทั่วโลก การตั้งค่า MikroTik L2TP VPN นี้ทำงานได้ดีเป็นพิเศษเมื่อคุณกำหนดขอบเขต firewall ที่เข้มงวด จำกัดการเข้าถึงเฉพาะ subnet ภายในองค์กรเท่านั้น การใช้ protocol นี้สำหรับเบราว์เซอร์เว็บแบบ full-tunnel ถือเป็นการใช้ทรัพยากรผิดที่ผิดทาง

การเข้าถึงสำหรับพนักงานที่ทำงานระยะไกล และข้อจำกัดแบบ Site-to-Site

การตั้งค่า protocol นี้เหมาะที่สุดสำหรับพนักงานที่ทำงานระยะไกลแต่ละคนที่ dial-in เข้าหา LAN สำนักงานกลาง นอกจากนี้ wrapper ของ L2TP ยังเพิ่ม latency ที่ไม่จำเป็นให้กับ branch router ที่ใช้งาน static

ฉันประเมินว่าการใช้ protocol นี้สำหรับการเชื่อมต่อสำนักงานสองแห่งที่ต่างกันอย่างถาวรนั้นไม่มีประสิทธิภาพอย่างมาก สำหรับการเชื่อมต่อ branch ขององค์กรอย่างถาวร ดูบทความของเราเกี่ยวกับ ไซต์ต่อไซต์ VPN คำแนะนำ

สรุป

การตั้งค่า MikroTik L2TP VPN ที่ออกแบบมาอย่างถูกต้องจะให้พนักงานที่ทำงานระยะไกลเข้าถึงระบบได้แบบ native โดยไม่ต้องพึ่งซอฟต์แวร์ third-party ที่เพิ่มความหนักให้ระบบ Protocol สมัยใหม่ครองพื้นที่ข่าวเครือข่ายอยู่ แต่ AES-256 IPsec การเข้ารหัสลับ ทำให้สถาปัตยกรรมนี้ยังคงเป็นตัวเลือกที่น่าเชื่อถือสำหรับองค์กร

การตั้งค่า NAT-T ที่ถูกต้องช่วยลดความล้มเหลวของ Phase 2 บน path ที่ผ่าน NAT ได้ แต่การ mismatch ของ PSK, proposal และปัญหา firewall ก็ยังทำให้การ negotiate ล้มเหลวได้ ควรจำไว้ว่า L2TP และ IPsec รวมกันจะเพิ่ม overhead จากการ encapsulation และลด MTU ที่ใช้งานได้จริง ต้นทุนด้านประสิทธิภาพมาจากการ wrap packet เพิ่ม ไม่ใช่จากการเข้ารหัสสองชั้น

ของ MikroTik เอง เอกสาร IPsec ยืนยันว่า hardware acceleration ใช้ engine การเข้ารหัสที่ฝังอยู่ใน CPU เพื่อเร่งกระบวนการเข้ารหัส หากไม่มีสิ่งนี้ งาน cryptographic ทั้งหมดจะตกอยู่กับ CPU หลัก และ throughput จะลดลงอย่างเห็นได้ชัด

การ deploy สถาปัตยกรรมบนเราเตอร์ที่มี cryptographic accelerator แบบ native จะป้องกันคอขวดที่ CPU และทำให้เครือข่ายทำงานที่ความเร็วเต็มสาย