Cloud security monitoring รวบรวม log, metric และ event จากทุกส่วนของ cloud infrastructure ไม่ว่าจะเป็น virtual machine, container, ระบบ identity, network flow และแอปพลิเคชัน เพื่อสร้างภาพรวมแบบ real-time ของพฤติกรรมในสภาพแวดล้อมของคุณ

ด้วยการตรวจสอบและวิเคราะห์ข้อมูลอย่างต่อเนื่อง ทีมงานสามารถตรวจพบการเข้าถึงที่ไม่ได้รับอนุญาตหรือการตั้งค่าที่ผิดพลาดได้ก่อนที่จะเกิดการละเมิด เมื่อมีขั้นตอนการแจ้งเตือนและ playbook อัตโนมัติที่ชัดเจน การติดตามความปลอดภัยจะกลายเป็นส่วนหนึ่งของงานประจำวัน ไม่ใช่เรื่องเร่งด่วนที่ต้องแก้ไขในวันหยุด

Cloud Security Monitoring คืออะไร?

Cloud security monitoring คือแนวปฏิบัติในการตรวจสอบและวิเคราะห์ทรัพยากร cloud-native อย่างต่อเนื่อง ไม่ว่าจะเป็น compute instance, storage bucket, serverless function หรือ network control เพื่อตรวจจับภัยคุกคาม ช่องโหว่ หรือความไม่สอดคล้องด้านการปฏิบัติตามกฎในแบบ real time

ระบบทำงานโดยรวบรวม network telemetry จาก firewall และ security group พร้อมติดตั้ง data collector ขนาดเบาบน virtual machine และ container เพื่อติดตาม:

- Log จาก virtual machine และ container

- คำขอ API และเหตุการณ์การยืนยันตัวตน

- Network flow, คิวรี DNS และการเชื่อมต่อ endpoint

- เมตริกสุขภาพระบบและสถิติประสิทธิภาพ

- พฤติกรรมผู้ใช้งานในทุก environment

ข้อมูลเหล่านี้ถูกส่งเข้าสู่ analytics engine แบบรวมศูนย์ ซึ่งมักเป็นแพลตฟอร์ม SIEM หรือ XDR ที่ทำหน้าที่ normalize รูปแบบ log ใช้กฎ correlation และรัน behavioral analytics เพื่อแสดงความผิดปกติ แทนที่จะต้องสลับไปมาระหว่างหลาย console ทีมงานจะได้มุมมองเดียวที่ครอบคลุมทุกอย่าง โดยการแจ้งเตือนถูกจัดลำดับความสำคัญ ticket เปิดโดยอัตโนมัติ และ script แก้ไขปัญหาทำงานได้โดยไม่ต้องดำเนินการด้วยตนเอง

องค์ประกอบหลักของ Cloud Security Monitoring มีอะไรบ้าง?

ทุกระบบความปลอดภัยต้องอาศัยส่วนประกอบพื้นฐานบางอย่าง ในสภาพแวดล้อม cloud องค์ประกอบเหล่านี้ทำหน้าที่เหมือน sensor, ตัวกรอง และสัญญาณเตือน โดยรวบรวมข้อมูล ชี้ให้เห็นพฤติกรรมผิดปกติ และกระตุ้นการตอบสนองอย่างรวดเร็ว

- Data collector และ agent บน VM, container และ serverless workload

- Pipeline รวบรวม log ที่รองรับหลาย cloud พร้อม schema ที่ normalize แล้ว

- Anomaly detection engine ที่ใช้ machine learning ตรวจจับความเบี่ยงเบนของการใช้งาน

- ขั้นตอนการแจ้งเตือนที่เชื่อมต่อกับแพลตฟอร์ม ticketing และระบบอัตโนมัติ

เมื่อทำงานร่วมกัน ส่วนประกอบเหล่านี้ให้การครอบคลุมแบบครบวงจร: telemetry ดิบถูกรวบรวม normalize วิเคราะห์หาความผิดปกติ และแปลงเป็น action item ที่ชัดเจน แนวทางนี้ช่วยให้ทีมของคุณมุ่งความสนใจไปที่ภัยคุกคามจริงแทนที่จะจมอยู่กับ noise ที่ไม่มีที่สิ้นสุด

ความสำคัญของ Cloud Security Monitoring

Cloud security monitoring มีบทบาทสำคัญในการปกป้องการดำเนินงานดิจิทัล และในปี 2568 การโจมตีบน cloud นั้นรวดเร็ว แนบเนียน และได้รับทรัพยากรมากกว่าที่เคย นี่คือเหตุผลว่าทำไม cloud security monitoring จึงสำคัญมาก:

- ไม่มีจุดอ่อน ตั้งแต่ on-premise ไปจนถึง multi-cloud คุณมีการมองเห็นครบถ้วนตลอดทั้งระบบ

- การตรวจจับภัยคุกคามจากภายใน: การติดตามการกระทำของผู้ใช้ที่มีสิทธิ์พิเศษช่วยเปิดเผยการใช้งานในทางที่ผิดก่อนที่สถานการณ์จะบานปลาย

- ข้อมูลเชิงลึกที่ขับเคลื่อนด้วยข้อมูล: การวิเคราะห์แนวโน้มย้อนหลังช่วยเปิดเผยช่องโหว่ของ policy หรือทรัพยากร shadow IT

- DevSecOps enablement: การสนับสนุน DevSecOps ตรวจพบการตั้งค่าที่ผิดพลาดใน CI/CD pipeline ก่อนที่จะขึ้น production

- การป้องกันชื่อเสียง: การตรวจจับและเปิดเผยเหตุการณ์อย่างรวดเร็วช่วยให้ลูกค้ามั่นใจและหน่วยงานกำกับดูแลพึงพอใจ

แต่เมื่อการโจมตีทางไซเบอร์ซับซ้อนมากขึ้นเรื่อยๆ การมอนิเตอร์ความปลอดภัยบนคลาวด์อย่างเดียวอาจไม่เพียงพอ คุณยังต้องการ ซอฟต์แวร์ความปลอดภัยไซเบอร์.

ประโยชน์ของการมอนิเตอร์ความปลอดภัยบนคลาวด์

การมอนิเตอร์คลาวด์โดยไม่มีมาตรการความปลอดภัย เปรียบเหมือนล็อกประตูหน้าแต่ทิ้งหน้าต่างไว้โล่ง การผสานความปลอดภัยและการมอนิเตอร์เข้าด้วยกันคือสิ่งที่ทีมยุคปัจจุบันใช้ปกป้องระบบ และนี่คือเหตุผล:

- ตรวจจับภัยคุกคามเชิงรุก: ทราฟฟิกพุ่งสูงกะทันหัน? มีการล็อกอินในเวลาผิดปกติ? หรือพบ IP address ที่ไม่รู้จัก? กฎอัตโนมัติจะแจ้งเตือนเมื่อพบทราฟฟิกผิดปกติหรือการล็อกอินนอกเวลาทำการ ช่วยให้คุณจับสัญญาณการโจมตีได้ตั้งแต่เนิ่นๆ

- ตอบสนองต่อเหตุการณ์ได้เร็วขึ้น: การเชื่อมต่อการแจ้งเตือนเข้ากับ chatops หรือระบบ ticketing ช่วยลดเวลาตรวจจับได้อย่างมีนัยสำคัญ เพราะนักวิเคราะห์ไม่ต้องไล่ดู log จากหลาย console อีกต่อไป และการแจ้งเตือนเชื่อมต่อตรงกับเครื่องมืออัตโนมัติของคุณ เมื่อทีมได้รับแจ้ง instance ที่ถูกโจมตีก็ถูกแยกออกไปเรียบร้อยแล้ว

- ความสอดคล้องที่ง่ายขึ้น การมอนิเตอร์ compliance บนคลาวด์จะรวบรวม audit log (ครอบคลุมทุกอย่างตั้งแต่การเปลี่ยนสิทธิ์ไปจนถึงเหตุการณ์ API) ไว้ในรายงานสำเร็จรูปที่พร้อมใช้งานสำหรับมาตรฐานอย่าง PCI-DSS หรือ HIPAA ลดเวลาทำรายงานด้วยตนเองได้หลายชั่วโมง

- หลีกเลี่ยงต้นทุน การแจ้งเตือนล่วงหน้าเกี่ยวกับ storage bucket ที่เปิดเผยหรือสิทธิ์ที่กว้างเกินไป ช่วยป้องกันค่าใช้จ่ายจากการสืบสวนข้อมูลรั่วไหลและค่าปรับที่ตามมา

- การดูแลที่ปรับขนาดได้: ซอฟต์แวร์มอนิเตอร์บนคลาวด์รองรับ metric จากหลายสิบ account โดยไม่ต้องเพิ่มทีมงาน ติดตามทรัพยากรหลายร้อยรายการด้วยระดับ visibility เดิมที่คุณเคยมีตอนดูแลแค่สิบรายการ

- ตรวจจับรูปแบบภัยคุกคาม: การมอนิเตอร์ความปลอดภัยอย่างต่อเนื่องช่วยเปิดเผยการโจมตีที่เนิบช้าและแนบเนียน ไม่ว่าจะเป็นการยกระดับสิทธิ์ทีละน้อย การเคลื่อนที่ภายในระบบ หรือการใช้งานในทางมิชอบจากคนใน

- มุมมองแบบรวมศูนย์: แดชบอร์ดเดียวบังคับใช้นโยบายความปลอดภัยและการมอนิเตอร์อย่างสม่ำเสมอทั้งบน AWS, Azure, GCP และ private cloud

ฟีเชอร์สำคัญของโซลูชันมอนิเตอร์คลาวด์ขั้นสูง

โซลูชันมอนิเตอร์คลาวด์เหล่านี้ผสาน metric ด้านประสิทธิภาพ (CPU, memory, network) และเหตุการณ์ด้านความปลอดภัย (การล็อกอินที่ล้มเหลว, การละเมิดนโยบาย) เข้าด้วยกัน มอบมุมมองความเสี่ยงแบบ 360°

- เครื่องมือมอนิเตอร์ความปลอดภัยบนคลาวด์พร้อม connector สำเร็จรูปสำหรับ AWS, Azure และ GCP ช่วยลดเวลาการ integrate ได้อย่างมาก

- การมอนิเตอร์ความปลอดภัยอย่างต่อเนื่องบันทึกเหตุการณ์ตลอด 24/7 โดยไม่ต้องดำเนินการด้วยตนเอง

- Behavioral analytics ที่เรียนรู้รูปแบบปกติและลด false positive โดยมุ่งเน้นไปที่ความผิดปกติที่เกิดขึ้นจริง

- สคริปต์แก้ไขปัญหาอัตโนมัติหรือ serverless function สำหรับแยก resource ที่ถูกโจมตีและระงับ account ภายในไม่กี่วินาที

- แดชบอร์ดที่กำหนดเองสำหรับผู้บริหาร ทีม compliance และนักวิเคราะห์ความปลอดภัย แต่ละกลุ่มมีมุมมอง drill-down และการแจ้งเตือนพฤติกรรมที่ตรงกับ use case ของตัวเอง

- Integration hub ที่เชื่อมต่อเครื่องมือสแกนช่องโหว่ threat intelligence feed และเครื่องมือ service desk เพื่อ visibility ที่ครอบคลุม

- รายงาน compliance พร้อมแดชบอร์ดสำเร็จรูป (HIPAA, GDPR, PCI-DSS)

ฟีเชอร์เหล่านี้ทำให้การมอนิเตอร์ความปลอดภัยบนคลาวด์ก้าวข้ามการเป็นแค่ firewall หรือ antivirus เสริม แต่กลายเป็น control layer เชิงรุกที่ครอบคลุมทั้งคลาวด์และ ช่องโหว่ของคลาวด์.

ความท้าทายของการมอนิเตอร์ความปลอดภัยบนคลาวด์

ปัญหาที่ทีมส่วนใหญ่มักเจอ ไม่ว่าจะใช้เครื่องมือดีแค่ไหนก็ตาม มีดังนี้:

- ปริมาณข้อมูลมากเกินไป: การเก็บ log ทุกรายการจากบริการหลายสิบรายการสร้างแรงกดดันต่อระบบจัดเก็บและ pipeline การวิเคราะห์ ควรใช้การ sampling และ filtering เพื่อลดข้อมูลที่ไม่จำเป็น

- ความเหนื่อยล้าจากการแจ้งเตือน การแจ้งเตือนที่มีความรุนแรงต่ำมากเกินไปอาจกลบการแจ้งเตือนที่สำคัญได้ ควรปรับ threshold และกฎการระงับการแจ้งเตือนเป็นประจำเพื่อควบคุมสัญญาณรบกวน

- ความซับซ้อนของ multi-cloud: แต่ละผู้ให้บริการใช้รูปแบบ log ที่แตกต่างกัน การใช้มาตรฐานกลางอย่าง OpenTelemetry ช่วยให้ข้อมูลจาก AWS, Azure และ GCP เป็นรูปแบบเดียวกันได้

- ช่องว่างด้านทักษะ: การเขียนกฎ correlation ที่มีประสิทธิภาพและการปรับแต่ง analytics engine ต้องอาศัยความเชี่ยวชาญที่หาได้ยาก บริการแบบ managed หรือโปรแกรมฝึกอบรมสามารถช่วยเติมเต็มช่องว่างนี้ได้

- ความกังวลเรื่องแลตเทนซี การอัปโหลด log แบบ batch อาจทำให้การแจ้งเตือนล่าช้า สถาปัตยกรรมแบบ streaming ingestion ให้ latency ต่ำกว่าและตอบสนองได้เร็วกว่า

การเอาชนะอุปสรรค

- ใช้มาตรฐานเปิดอย่าง OpenTelemetry สำหรับการ logging แบบรวมศูนย์

- จำกัดอัตราหรือ sample แหล่งข้อมูลปริมาณสูงที่ edge

- จัดทำ runbook ที่เชื่อมโยงการแจ้งเตือนกับขั้นตอนการควบคุมแบบอัตโนมัติ

แนวทางเหล่านี้ช่วยยกระดับระบบรักษาความปลอดภัยและการ monitoring ให้เป็นการป้องกันเชิงรุก สำหรับการตั้งค่าแบบส่วนตัว คุณอาจต้องการ คลาวด์ส่วนตัว.

แนวทางปฏิบัติที่ดีที่สุดสำหรับ Cloud Security Monitoring

แม้จะมีระบบที่ดีแล้ว ก็ยังต้องปฏิบัติตามแนวทางที่ถูกต้องสำหรับ cloud monitoring ข่าวดีคือแนวทางเหล่านี้ทำซ้ำได้ไม่ยาก:

- กำหนด playbook ให้ชัดเจน: กำหนดการตอบสนองสำหรับการแจ้งเตือนแต่ละรายการ ไม่ว่าจะเป็นการแจ้ง การแยกออก หรือการส่งต่อ เพื่อให้ทีมรู้ว่าต้องทำอะไรในทันที

- อัตโนมัติการแก้ไข: เชื่อมต่อกับ infrastructure-as-code หรือ serverless function เพื่อบล็อก IP ที่เป็นอันตรายหรือหมุนเวียน credential ที่ถูกโจมตีโดยอัตโนมัติ

- บังคับใช้หลักการ least privilege: จำกัดสิทธิ์ผู้ที่สามารถแก้ไขกฎ monitoring security หรือเข้าถึง log ดิบ เพื่อลดความเสี่ยงจากภายใน

- ทบทวนกฎเป็นประจำ: เมื่อโครงสร้าง cloud ของคุณเปลี่ยนแปลง ให้ลบการแจ้งเตือนที่ล้าสมัยออกและปรับ threshold ให้สอดคล้องกับ baseline ใหม่

- เชื่อมต่อการจัดการ posture: เชื่อมโยงการตรวจสอบ cloud compliance กับ security monitoring แบบต่อเนื่องเพื่อครอบคลุมทุกจุด

- นำแนวทางปฏิบัติของ cloud monitoring มาใช้: รวมข้อมูล performance และ security ไว้ใน dashboard เดียว เพื่อให้ทั้ง DevOps และ SecOps มองเห็นภาพรวมร่วมกัน

ตัวอย่าง Checklist การ Onboard ระบบ

- เปิดใช้งาน Logging ค่าเริ่มต้นบน VM หรือ Container ทุกเครื่องที่สร้างใหม่

- เข้ารหัส Log Stream ระหว่างส่งข้อมูลไปยัง SIEM/XDR

- กำหนดตารางตรวจสอบ Correlation Rule ทุกไตรมาส

- นำ Alert จาก Vulnerability Scanner เข้าสู่ Workflow การ Monitoring

การกำหนดขั้นตอนเหล่านี้เป็นมาตรฐานช่วยให้ทีมสามารถ Onboard Workload ใหม่ได้โดยไม่สูญเสียการมองเห็นหรือการควบคุม ทั้งหมดนี้ทำให้กระบวนการด้านความปลอดภัยและการ Monitoring ครอบคลุมและแน่นหนาขึ้นในทุกสภาพแวดล้อม ไม่ว่าจะเป็น Public, Private หรือ Hybrid

โซลูชัน Cloud Security Monitoring: ประเภทและตัวอย่าง

การเลือก Cloud Security Monitoring ที่เหมาะสมขึ้นอยู่กับสภาพแวดล้อม ทักษะของทีม และขนาดของระบบ ด้านล่างนี้คือโซลูชัน 5 ประเภท ได้แก่ Cloud-Native, SaaS จากผู้ให้บริการภายนอก, Open-Source Stack, CSPM & XDR แบบผสม และ Unified Dashboard โดยแต่ละประเภทมีเครื่องมือแนะนำ 2 รายการ

Cloud-Native Monitoring

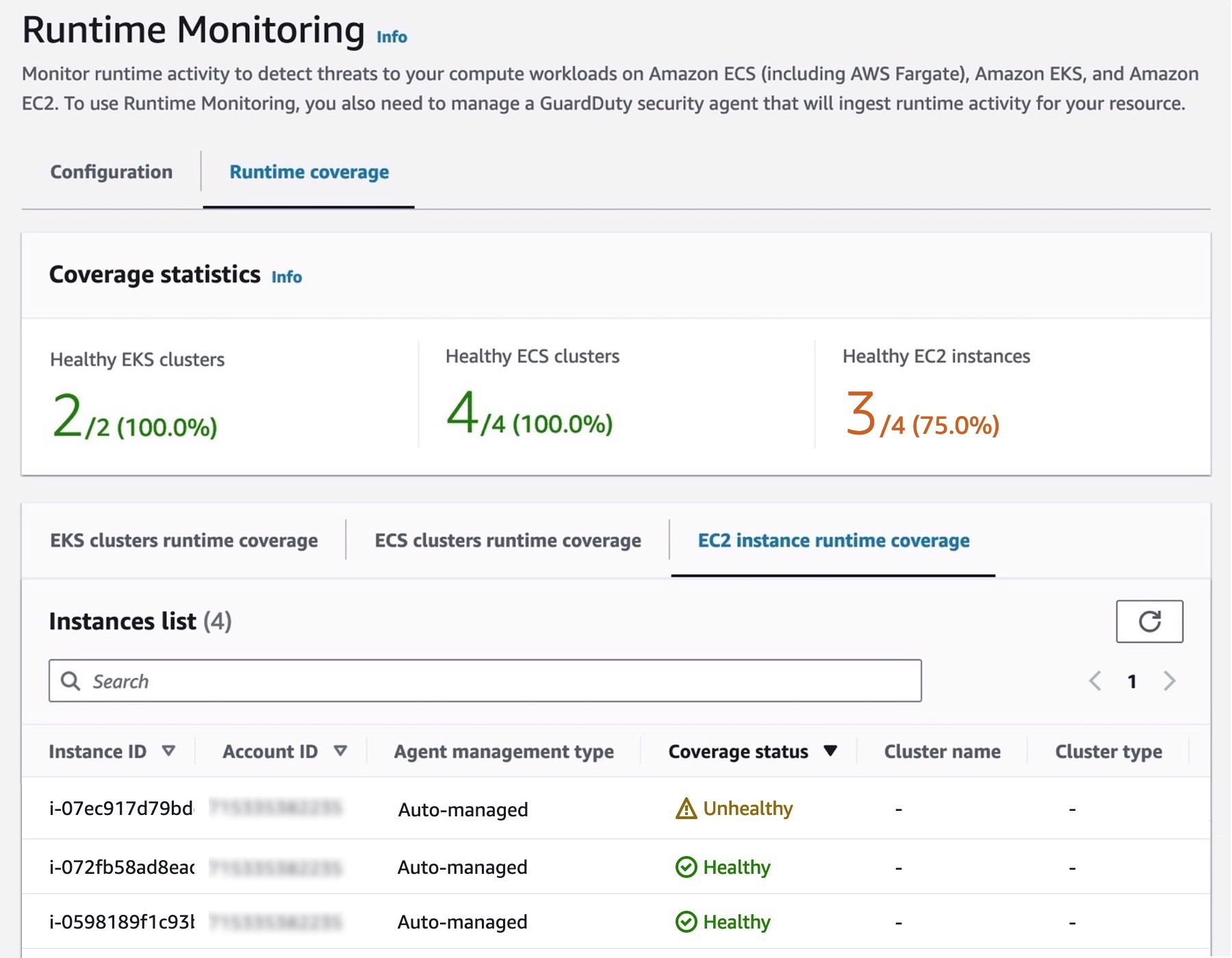

บริการเหล่านี้ถูกฝังอยู่ในแพลตฟอร์ม Cloud หลักๆ พร้อมระบบตรวจจับภัยคุกคามที่ใช้งานได้ทันทีและเชื่อมต่อกับ API ของผู้ให้บริการ

-

AWS GuardDuty:

ระบบตรวจจับภัยคุกคามแบบ Managed เต็มรูปแบบที่วิเคราะห์ VPC Flow Log, DNS Log และ CloudTrail Event ในรูปแบบ Pay-As-You-Go แต่ใช้งานได้เฉพาะในสภาพแวดล้อม AWS และอาจเกิด False Positive ที่ต้องปรับแต่งเพิ่มเติม

-

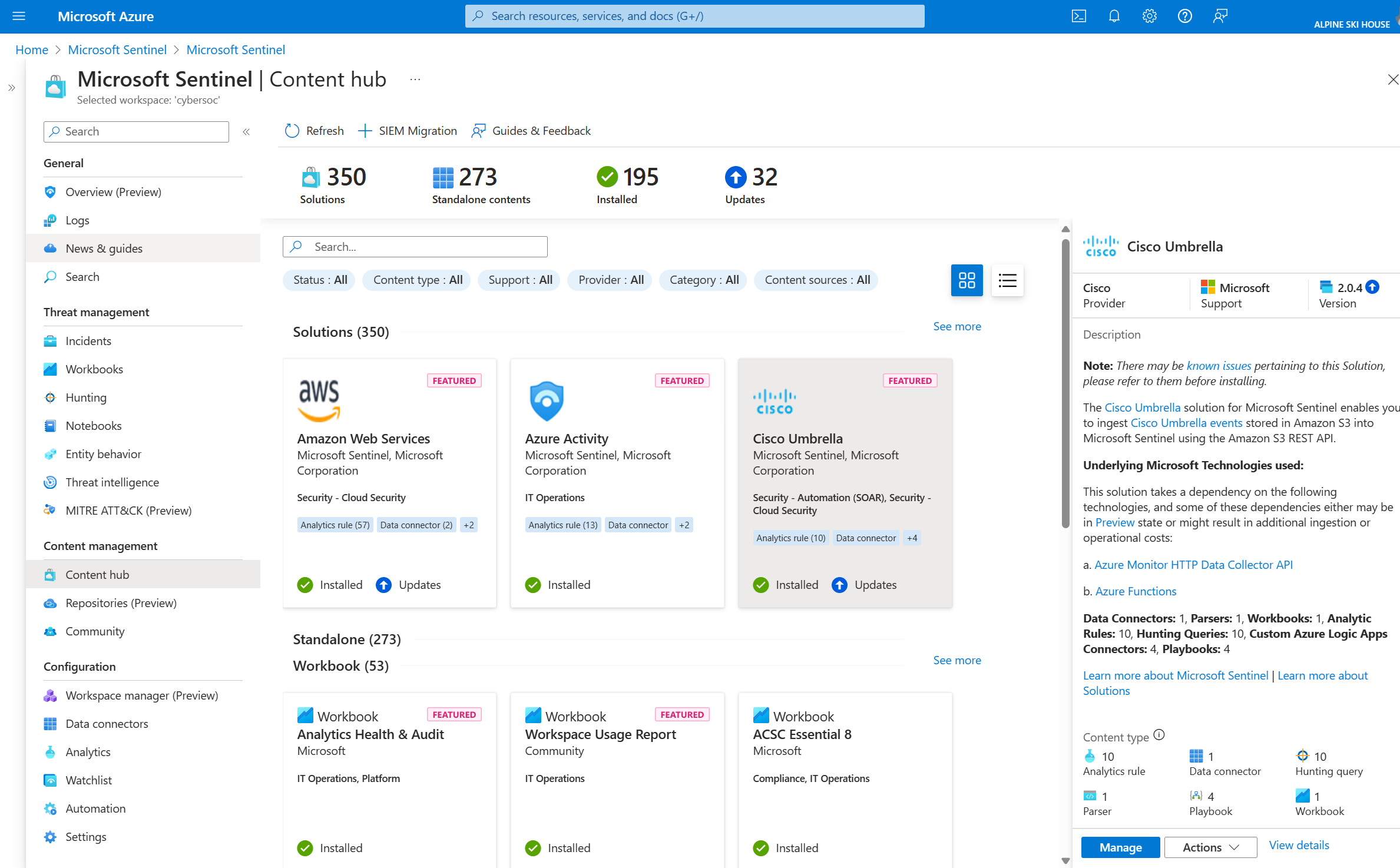

Azure Sentinel:

SIEM/XDR แบบ Cloud-Native พร้อม Connector สำเร็จรูปสำหรับบริการของ Microsoft และระบบวิเคราะห์ที่ขับเคลื่อนด้วย AI แต่ค่าใช้จ่ายในการ Ingest ข้อมูลอาจคาดเดาได้ยากเมื่อขนาดระบบเพิ่มขึ้น และต้องใช้เวลาเรียนรู้เพื่อปรับ Alert ให้แม่นยำ

SaaS จากผู้ให้บริการภายนอก

แพลตฟอร์มอิสระที่มีระบบ Analytics เชิงลึก, การติดตามพฤติกรรม และการตอบสนองอัตโนมัติ รองรับหลาย Cloud ในคราวเดียว

-

Sumo Logic

SaaS Analytics ที่รับ Log และ Metric ในระดับ Cloud พร้อม Security Insight แบบ Real-Time และ Compliance Dashboard แต่การตั้งค่า Rule ขั้นสูงอาจซับซ้อนสำหรับทีมที่เพิ่งเริ่มต้น

-

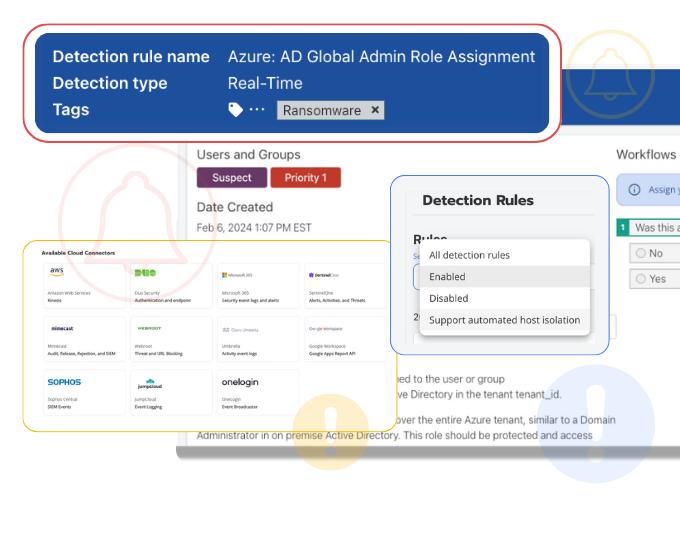

Blumira:

บริการ Detection & Response แบบ Hosted พร้อม Playbook สำเร็จรูปและ Workflow การตรวจสอบอัตโนมัติ แต่ Ecosystem ของผู้ให้บริการมีขนาดเล็กกว่า ทำให้มี Community Integration น้อยกว่าและฟีเจอร์บางส่วนยังไม่ครบถ้วนเท่าคู่แข่ง

Open-Source Stack

โซลูชันที่พัฒนาโดยชุมชน ให้อิสระในการควบคุม Data Pipeline และการวิเคราะห์อย่างเต็มที่ เหมาะกับทีมที่มีความเชี่ยวชาญภายในสูง

-

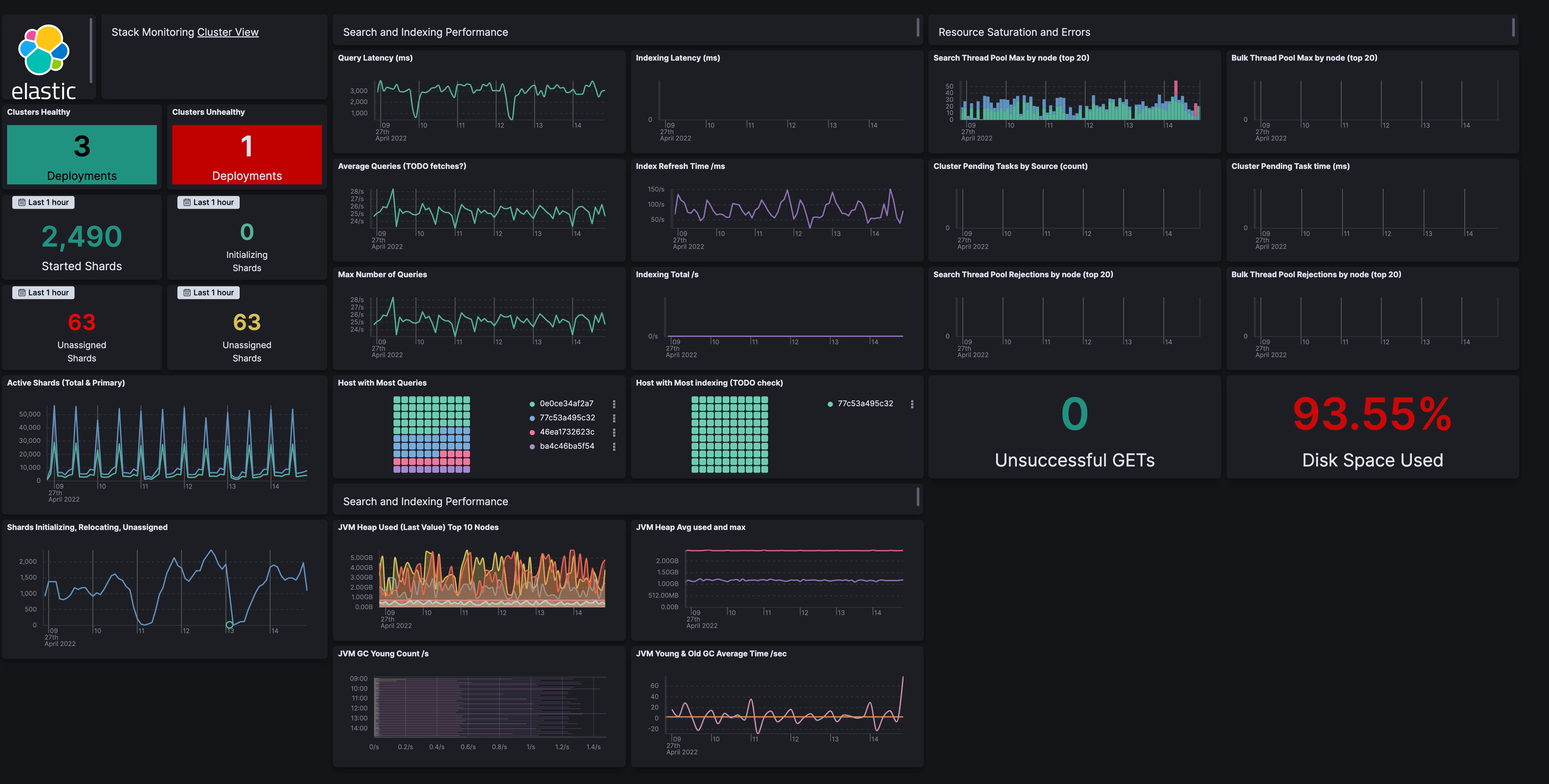

สแต็ก ELK:

ระบบเก็บ Log, แยกวิเคราะห์ และแสดงผลแบบครบวงจรพร้อม Dashboard แบบ Real-Time แต่ต้องใช้เวลาตั้งค่าอย่างมากและดูแลรักษาต่อเนื่องเพื่อให้ Indexing Pipeline รองรับปริมาณข้อมูลที่เพิ่มขึ้น

-

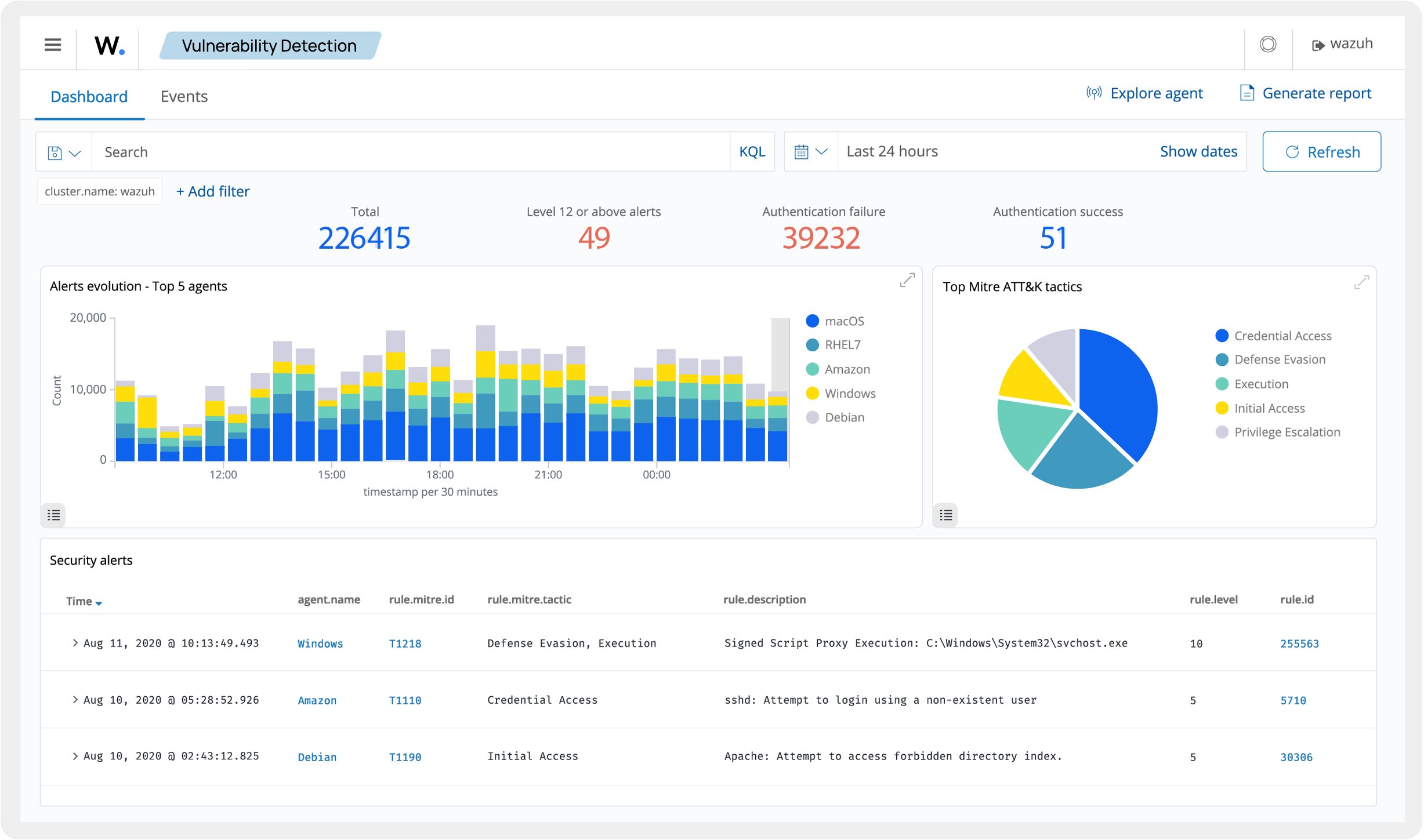

วาซูห์:

แพลตฟอร์มความปลอดภัยแบบโอเพนซอร์สที่ขยายความสามารถของ ELK ด้วยการตรวจจับการบุกรุกระดับโฮสต์และการรายงานความสอดคล้อง แต่มีช่วงการเรียนรู้ที่ชันและช่องทางสนับสนุนอย่างเป็นทางการที่จำกัด

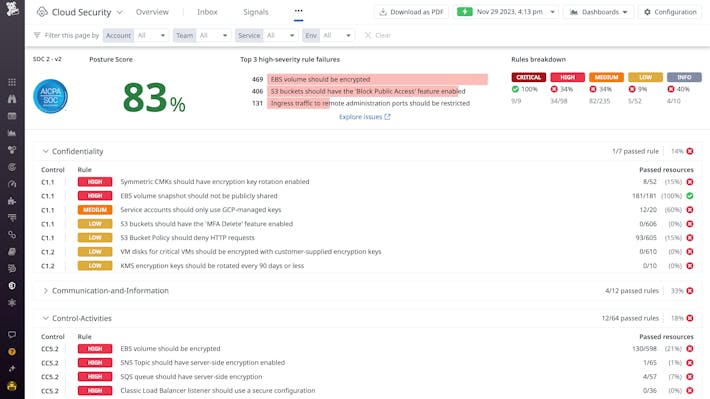

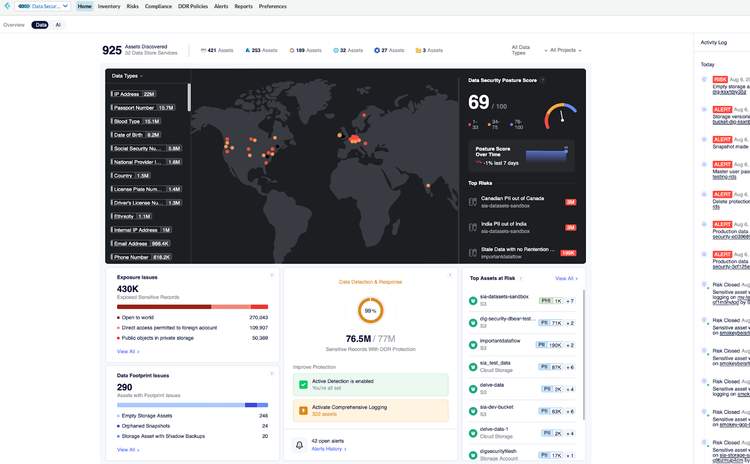

แพลตฟอร์ม CSPM และ XDR แบบไฮบริด

แพลตฟอร์มที่รวมการจัดการสถานะอย่างต่อเนื่องเข้ากับการตรวจจับภัยคุกคามขณะรันไทม์ ให้ข้อมูลเชิงลึกทั้งด้านการตั้งค่าและพฤติกรรมในที่เดียว

-

Prisma Cloud

รวม CSPM, CIEM และการป้องกันขณะรันไทม์ไว้ในระบบเดียว พร้อมรองรับ container และ serverless แต่ความซับซ้อนในการตั้งค่าเริ่มต้นและช่วงการเรียนรู้ที่ชันทำให้ใช้งานได้จริงช้าลง

-

CrowdStrike Falcon คือ

XDR แบบครบวงจรที่ครอบคลุมการป้องกัน endpoint การจัดการช่องโหว่ และ threat intelligence แบบบูรณาการ แต่มี overhead ด้านประสิทธิภาพบน endpoint และต้องการทักษะเฉพาะทางเพื่อปรับแต่งให้ได้ผลดีที่สุด

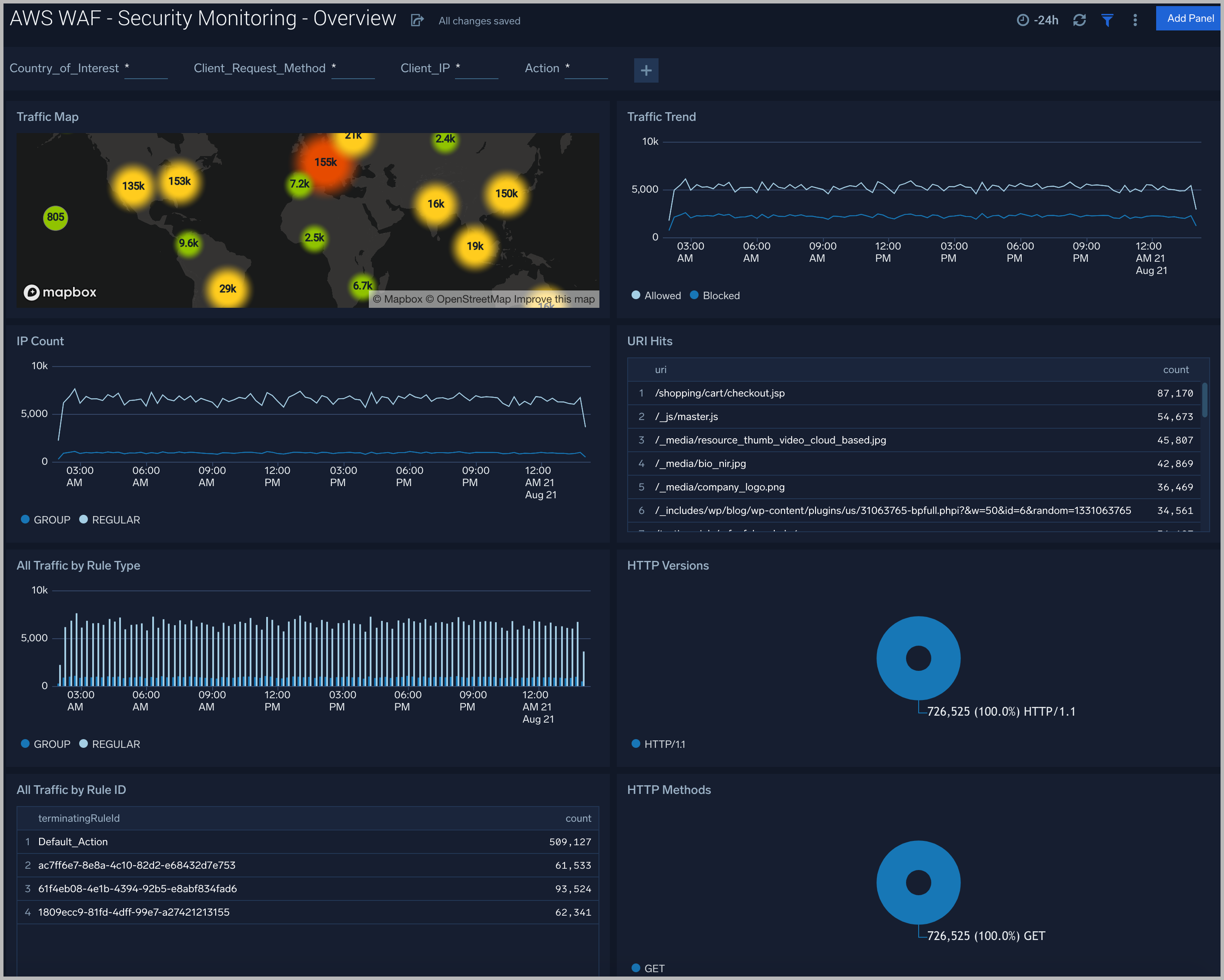

แดชบอร์ดแบบรวมศูนย์

โซลูชันที่รวม security event, log และ performance metric ทุกอย่างไว้ในหน้าจอเดียว เชื่อมโยง DevOps และ SecOps เข้าหากัน

-

Datadog:

รวม log, metric, trace และโมดูลติดตามความปลอดภัยไว้ใน UI เดียว พร้อมการแจ้งเตือนสำหรับ cloud service ที่พร้อมใช้งานทันที แต่การตั้งค่า log ingestion มีความซับซ้อนและค่าเก็บข้อมูลระยะยาวอาจสูง

-

Splunk Enterprise Security:

การเชื่อมโยงข้อมูลระดับองค์กร การผสาน threat intelligence และแดชบอร์ดความปลอดภัยที่ปรับแต่งได้ แต่มีค่าลิขสิทธิ์สูงและช่วงการเรียนรู้ที่ชันสำหรับผู้ใช้ใหม่

แต่ละประเภทมีข้อดีข้อเสียต่างกัน ไม่ว่าจะเป็นความง่ายของการ deploy แบบ cloud-native ความยืดหยุ่นของโอเพนซอร์ส หรือความลึกของแพลตฟอร์มแบบ hybrid เลือกให้ตรงกับความเชี่ยวชาญของทีม งบประมาณ และข้อกำหนดด้านกฎระเบียบ เพื่อให้ได้ประโยชน์สูงสุดจากการตั้งค่า cloud security monitoring และสถาปัตยกรรมความปลอดภัยบนคลาวด์โดยรวม

สรุป

ขณะที่มีความเชื่อถือได้ ความปลอดภัยของคลาวด์ การตั้งค่าจะยังไม่สมบูรณ์หากขาด ความปลอดภัยในโครงสร้างพื้นฐานระบบคลาউดด้วยการนำ cloud security monitoring tools แนวปฏิบัติด้านความปลอดภัย และการติดตามอย่างต่อเนื่องมาผนวกเข้ากับงานประจำวัน คุณจะเปลี่ยนจากการตามแก้ปัญหาเป็นการป้องกันเชิงรุก ขัดขวางผู้โจมตีและรักษาความปลอดภัยให้คลาวด์ของคุณตลอดปี 2025