WireGuard ด้วยคลิกเดียว

หากไม่มีพื้นฐานด้านเทคนิคหรือไม่ต้องการตั้งค่าเอง เรามีบริการ WireGuard VPN แบบ One-Click ที่ใช้งานง่าย

- เข้าสู่ระบบแผงควบคุมของ Cloudzy

- เลือก "WireGuard" จากรายการแอปพลิเคชัน

- สร้าง VPS ในตำแหน่งที่ต้องการพร้อมแผนบริการที่เหมาะกับคุณ เครื่อง Ubuntu สเปคพื้นฐานก็เพียงพอแล้ว

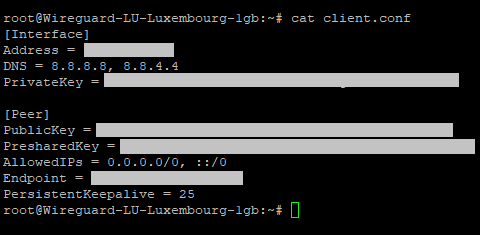

เมื่อ VPS ของคุณพร้อมใช้งานแล้ว

ขั้นตอนที่ 1: เข้าสู่ระบบและรันคำสั่งต่อไปนี้เพื่อดูการตั้งค่า:

cat client.conf

คุณจะเห็นผลลัพธ์ประมาณนี้:

ขั้นตอนที่ 2: ใช้การตั้งค่านี้เพื่อสร้าง tunnel ใหม่ใน WireGuard client บนเครื่องของคุณ เท่านี้ก็พร้อมใช้งานการเชื่อมต่อ VPN อย่างปลอดภัยแล้ว

เทคโนโลยี VPS โดยทั่วไปมีประสิทธิภาพในการให้ IP address ใหม่แก่ผู้ใช้และซ่อน IP address เดิมของพวกเขา อย่างไรก็ตาม ผู้ใช้บางส่วนต้องการความปลอดภัยและความเป็นส่วนตัวออนไลน์มากกว่านั้น ซึ่งก็เป็นเรื่องที่เข้าใจได้ ความเป็นส่วนตัวบนโลกออนไลน์ลดลงอย่างต่อเนื่อง ผู้ใช้จำนวนมากจึงเริ่มใช้ VPS และ VPN ร่วมกัน บางคนใช้เซิร์ฟเวอร์ VPS เป็นเซิร์ฟเวอร์ VPN ขณะที่บางคนใช้ VPN on กับเซิร์ฟเวอร์ VPS ของตัวเอง นั่นคือติดตั้งและใช้งาน VPS ควบคู่กับ VPN ที่เปิดใช้อยู่ WireGuard รวมถึงตัวเลือกยอดนิยมอื่น ๆ เช่น OpenVPN และ Cisco มีผู้นิยมใช้งานกันอย่างแพร่หลาย ส่วนหนึ่งเป็นเพราะปรับแต่งและรองรับ OS ที่หลากหลายได้ดี และยังใช้งานเป็น reverse proxy ได้ด้วย จึงทำให้เกิดเซิร์ฟเวอร์ VPS ที่หลายคนเรียกว่า WireGuard VPS

ในบทความนี้ เราจะมาทำความรู้จักกับ WireGuard VPN ข้อดีและฟีเจอร์ต่าง ๆ รวมถึงวิธีติดตั้งบน เซิร์ฟเวอร์ VPS แบบ Ubuntuและเราจะพาไปสำรวจฟีเจอร์ reverse proxy อันโดดเด่นของ WireGuard VPN กันด้วย

- WireGuard ด้วยคลิกเดียว

- WireGuard VPN คืออะไร?

- ข้อดีของ WireGuard VPN

- การตั้งค่า WireGuard VPS (Ubuntu 🐧)

- ข้อกำหนดเบื้องต้น

- ขั้นตอนที่ 1: อัปเดต Repository

- ขั้นตอนที่ 2: ดาวน์โหลดไฟล์ WireGuard VPN

- ขั้นตอนที่ 3: รับ Private Key และ Public Key

- ขั้นตอนที่ 4: ตั้งค่า IPv4 และ IPv6

- ขั้นตอนที่ 5: ตั้งค่า Port Forwarding และไฟล์ /etc/sysctl.conf

- ขั้นตอนที่ 6: ปรับการตั้งค่า Firewall (ไม่บังคับ)

- ขั้นตอนที่ 7: ตั้งค่าเซิร์ฟเวอร์

- WireGuard พรอกซีย้อนกลับ

- วิธีที่ดีที่สุดในการเชื่อมต่อ VPS กับเครือข่ายภายในบ้าน

- สรุป

- คำถามที่พบบ่อย

WireGuard VPN คืออะไร?

WireGuard VPN เป็น client และบริการ VPN แนวใหม่ที่ทำหน้าที่หลักในฐานะโปรโตคอลการสื่อสาร เขียนขึ้นครั้งแรกโดย Jason A. Donenfeld ในปี 2015 และพัฒนาต่อมาเป็นซอฟต์แวร์ VPN แบบโอเพนซอร์ส แม้จะเป็นโปรเจกต์ที่ค่อนข้างใหม่ แต่ WireGuard VPN ก็ได้รับการยอมรับในด้านความยืดหยุ่นและฟีเจอร์ที่หลากหลาย WireGuard ยังคงได้รับการพัฒนาอย่างต่อเนื่อง และมุ่งเพิ่มความสามารถใหม่อยู่เสมอ WireGuard ส่งข้อมูลผ่าน โปรโตคอล UDP ในฐานะโปรโตคอล VPN หลัก หนึ่งในจุดเด่นสำคัญของ WireGuard VPN คือการเพิ่มประสิทธิภาพจนสามารถทำงานได้เร็วกว่าโปรโตคอลคู่แข่งที่น่าเชื่อถืออย่าง OpenVPN และ IPsec.

WireGuard ยังเป็นที่รู้จักในด้านอินเทอร์เฟซที่เรียบง่ายและใช้งานได้ง่าย โดยเน้นผู้ใช้งานเป็นศูนย์กลาง การตั้งค่า VPN client อื่นๆ มักยุ่งยาก เพราะมีตัวเลือกและปุ่มมากเกินไป WireGuard ใช้เฉพาะโปรโตคอล UDP จึงไม่มีตัวเลือกสับสน และกระบวนการติดตั้งก็ตรงไปตรงมา โดยรวมแล้ว WireGuard กำลังมุ่งสู่การเป็นแพ็กเกจ VPN ครบวงจรสำหรับทั้งผู้ใช้มือใหม่และมือโปร แล้วข้อดีสำคัญของ WireGuard มีอะไรบ้าง?

ข้อดีของ WireGuard VPN

WireGuard VPN มีข้อได้เปรียบเฉพาะตัวหลายประการ จนได้รับความไว้วางใจและเป็นที่นิยมจนถูกนำไปใช้ในสิ่งที่หลายคนเรียกว่า WireGuard VPS ข้อได้เปรียบเหล่านี้รวมถึง แต่ไม่จำกัดเพียง:

- การเข้ารหัสขั้นสูงที่รองรับโปรโตคอลอย่าง Poly1305, Curve25519, HKDF, Noise protocol framework, ChaCha20, BLAKE2 และ SipHash24

- ระบบความปลอดภัยที่เข้าใจง่ายและปรับแต่งได้ด้วยโค้ดเพียงไม่กี่บรรทัด

- การรองรับ reverse proxy

- การติดตั้งที่ง่ายและอินเทอร์เฟซที่ใช้งานได้สะดวก

- รูปแบบการพัฒนาแบบโอเพนซอร์ส ให้คุณแก้ไขโปรแกรมตามความต้องการหรือมีส่วนร่วมในการพัฒนาได้

- การเข้ารหัส AED-256 ขั้นสูงรับประกันความปลอดภัยของข้อมูลอย่างครบถ้วน

- การตั้งค่า roaming แบบ built-in ช่วยจัดสรรข้อมูลให้ผู้ใช้แต่ละรายได้อย่างมีประสิทธิภาพ

- โปรแกรมขนาดเล็กที่ทำงานได้บนทุกอุปกรณ์

- โปรโตคอล UDP รองรับการเชื่อมต่อ VPN ที่เร็วและมี latency ต่ำมาก

- รองรับแพลตฟอร์มจำนวนมาก ทั้ง Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS และ Windows ตั้งแต่เวอร์ชัน 7 เป็นต้นไป

อ่านเพิ่มเติม: วิธีติดตั้ง PPTP VPN Server บน VPS ของคุณ

ความยืดหยุ่นในการตั้งค่าของ WireGuard และจำนวน resource ที่รองรับทำให้เหมาะอย่างยิ่งสำหรับผู้ใช้ VPS ที่สลับระหว่างอุปกรณ์และระบบปฏิบัติการได้ตลอดเวลา ทีนี้มาเริ่มกระบวนการติดตั้งกัน โดยเริ่มจาก Ubuntu ในฐานะตัวแทนของ Linux

การตั้งค่า WireGuard VPS (Ubuntu 🐧)

การตั้งค่า Wireguard VPS บน Ubuntu VPS ไม่ต่างจากการติดตั้งบนระบบในเครื่อง ยกเว้นว่าคุณต้องเข้าสู่ระบบ VPS ก่อน ดังนั้นก่อนอื่น ให้แน่ใจว่าคุณล็อกอินด้วยโปรโตคอลที่ใช้สำหรับเซิร์ฟเวอร์ VPS ของคุณแล้ว โดยทั่วไป Ubuntu จะใช้โปรโตคอล SSH และ Windows จะใช้ RDP แม้จะไม่เสมอไป

ข้อกำหนดเบื้องต้น

คุณต้องมีบัญชีผู้ใช้ที่ไม่ใช่ root แต่มีสิทธิ์ sudo เพื่อรันคำสั่งที่ใช้ติดตั้ง WireGuard บน VPS หากต้องการโฮสต์ WireGuard VPN บน WireGuard VPS ของคุณ คุณยังต้องมีเซิร์ฟเวอร์ Ubuntu สองเครื่องที่เวอร์ชัน patch ตรงกัน เครื่องหนึ่งสำหรับโฮสต์และอีกเครื่องทำหน้าที่เป็น client หากไม่ต้องการโฮสต์ ให้ข้ามขั้นตอนนี้ไป และใช้เพียงบัญชีที่มีสิทธิ์ sudo เครื่องเดียวก็เพียงพอ

ขั้นตอนที่ 1: อัปเดต Repository

การติดตั้งโปรแกรมใดก็ตามบน Ubuntu เริ่มต้นด้วยการอัปเดต repository และแพ็กเกจระบบ ให้รันคำสั่งต่อไปนี้เพื่ออัปเดต:

$ sudo apt updateขั้นตอนที่ 2: ดาวน์โหลดไฟล์ WireGuard VPN

จากนั้นรันคำสั่งต่อไปนี้เพื่อดาวน์โหลดและติดตั้ง WireGuard VPN:

$ sudo apt install wireguard -yรอให้ไฟล์ดาวน์โหลดและติดตั้งเสร็จสมบูรณ์

ขั้นตอนที่ 3: รับ Private Key และ Public Key

คุณต้องใช้ key เหล่านี้เพื่อรัน WireGuard VPN บน Ubuntu ของคุณ รันคำสั่งต่อไปนี้เพื่อรับ private key:

$ wg genkey | sudo tee /etc/wireguard/private.keyจากนั้นรันคำสั่งต่อไปนี้เพื่อรับ public key:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyขั้นตอนที่ 4: ตั้งค่า IPv4 และ IPv6

ต่อไปเราต้องกำหนดช่วง IP address สำหรับเซิร์ฟเวอร์ WireGuard VPS ของคุณ ตัวอย่างนี้ใช้ช่วง IP แบบสุ่ม แต่คุณสามารถเปลี่ยน address ในคำสั่งเพื่อกำหนดช่วง IP ของตัวเองได้ ใช้ nano ในคำสั่งต่อไปนี้:

$ sudo nano /etc/wireguard/wg0.confจากนั้นป้อนบรรทัดต่อไปนี้เพื่อตั้งค่าช่วง IP

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueในพรอมต์ ให้บันทึกไฟล์ที่ได้

ขั้นตอนที่ 5: ตั้งค่า Port Forwarding และไฟล์ /etc/sysctl.conf

ในขั้นตอนนี้ เราต้องแก้ไขบรรทัดในโฟลเดอร์ที่กล่าวถึงข้างต้นเพื่อให้การเชื่อมต่อเกิดขึ้นในภายหลัง ป้อนคำสั่งแรกเพื่อเปิดไฟล์ /etc/sysctl.conf:

$ sudo nano /etc/sysctl.confจากนั้นเพิ่มบรรทัดต่อไปนี้ทีละบรรทัดเพื่อเปิดใช้งานการส่งต่อ:

net.ipv4.ip_forward=1

จากนั้นเพิ่มบรรทัดนี้ หากคุณจะใช้ IPv6:

net.ipv6.conf.all.forwarding=1

เปิดเทอร์มินัลแล้วป้อนคำสั่งต่อไปนี้เพื่ออ่านค่าสำหรับอินพุตและเอาต์พุตของคุณ:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

และคำสั่งต่อไปนี้สำหรับ IPv6:

net.ipv6.conf.all.forwarding = 1

ขั้นตอนที่ 6: ปรับการตั้งค่า Firewall (ไม่บังคับ)

ในขั้นตอนนี้ เราต้องกำหนดค่าไฟร์วอลล์ตามที่โปรแกรมเครือข่ายจำนวนมากที่ติดตั้งบน Ubuntu ต้องการ ขั้นแรก ค้นหาอินเทอร์เฟซเครือข่ายสาธารณะของเซิร์ฟเวอร์คุณด้วยคำสั่งนี้:

$ ip route list defaultจากนั้นค้นหาบรรทัดนี้ในผลลัพธ์:

default via XXX.XXX.XXX.XXX dev eth0 onlink

Eth0 คืออินเทอร์เฟซเครือข่ายสาธารณะ คุณต้องเพิ่มค่านี้ลงใน IP table ของคุณ เปิดไฟล์คอนฟิก:

$ sudo nano /etc/wireguard/wg0.confเลื่อนไปที่ท้ายไฟล์แล้วเพิ่มบล็อกข้อความต่อไปนี้ โดยคัดลอกและวางได้เลย:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADEลบบรรทัดที่ไม่เกี่ยวข้องออกตามว่าคุณจะใช้ IPv4 หรือ IPv6 ต่อไปเราจะมาถึงส่วนสำคัญ นั่นคือการเปิดพอร์ต UDP ที่ WireGuard ใช้งาน โดยค่าเริ่มต้นพอร์ตนี้คือ 51820 ซึ่งเป็นพอร์ตที่เราต้องเปิด ป้อนคำสั่ง:

$ sudo ufw allow 51280/udpตอนนี้เปิดและปิด UFW อย่างรวดเร็วเพื่อโหลดการเปลี่ยนแปลงที่คุณทำ:

$ sudo ufw disable

$ sudo ufw enableตรวจสอบกฎ UFW ด้วยคำสั่งต่อไปนี้:

$ sudo ufw statusผลลัพธ์ควรมีลักษณะดังนี้:

เพื่อ การดำเนิน จาก

— —— —-

51820/udp อนุญาตจากทุกที่

OpenSSH อนุญาตทุกที่

51820/udp (v6) อนุญาต จากที่ใดก็ได้ (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

ขั้นตอนที่ 7: ตั้งค่าเซิร์ฟเวอร์

ตอนนี้คุณมีไคลเอนต์ WireGuard ติดตั้งและพร้อมเชื่อมต่อแล้ว คุณสามารถใช้เซิร์ฟเวอร์ใดก็ได้ที่คุณสร้างหรือซื้อไว้เพื่อเชื่อมต่อผ่านมัน หากต้องการสร้างเซิร์ฟเวอร์ WireGuard VPS ของคุณเองเพื่อใช้เป็น VPN ให้ทำตามขั้นตอนนี้

เราจะใช้ชุดคำสั่งสามบรรทัดเพื่อดำเนินการนี้ คำสั่งแรกจะตั้งให้ WireGuard เริ่มต้นโดยอัตโนมัติทุกครั้งที่บูตหรือรีบูต คำสั่งที่สองจะเริ่มต้นบริการ และคำสั่งที่สามจะรักษาให้บริการทำงานต่อเนื่อง ป้อนคำสั่งทีละบรรทัด:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]ยินดีด้วย ตอนนี้คุณมีทั้งไคลเอนต์และเซิร์ฟเวอร์ของคุณเองทำงานอยู่แล้ว คุณสามารถใช้ไคลเอนต์เพื่อเชื่อมต่อไปยังเซิร์ฟเวอร์อื่น หรือติดตั้งไคลเอนต์ WireGuard บนระบบอื่นแล้วเชื่อมต่อมายัง WireGuard VPS ของคุณเองที่ทำหน้าที่เป็น VPN

อ่านเพิ่มเติม : VPS ที่ดีที่สุดสำหรับ VPN ในปี 2022

WireGuard พรอกซีย้อนกลับ

หนึ่งในคุณสมบัติที่สำคัญที่สุดของ WireGuard VPS คือความสามารถในการใช้งานร่วมกับการทำ reverse proxy ผ่านเครื่องมือต่างๆ เช่น Nginx. Reverse proxy มีประโยชน์ในการหลีกเลี่ยง การเซ็นเซอร์อินเทอร์เน็ต. นอกจากนี้ยังมีประโยชน์อย่างมากในการส่งข้อมูลจากโปรแกรมและแอปพลิเคชันบางตัวไปยังโฮสต์ปลายทางได้อย่างมีประสิทธิภาพมากขึ้น ต่อไปนี้คือคู่มือสั้น ๆ สำหรับการใช้งาน WireGuard reverse proxy ด้วย Nginx.

ขั้นตอนที่ 1: ติดตั้ง Nginx

พิมพ์คำสั่งต่อไปนี้เพื่อติดตั้ง Nginx:

sudo apt update -y && sudo apt install -y nginxจากนั้นพิมพ์คำสั่งนี้เพื่อให้ NGINX web server ทำงานต่อเนื่อง:

sudo systemctl start nginxขั้นตอนที่ 2: ตั้งค่า Nginx

เปิดไฟล์คอนฟิกต่อไปนี้ด้วยสิทธิ์ superuser:

/etc/nginx/nginx.conf

ตอนนี้ให้มองหาส่วนที่เขียนว่า ""stream{" และเพิ่มบรรทัดเพิ่มเติมเหล่านี้:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}ออกจาก nano แล้วรันคำสั่งถัดไปเพื่อทดสอบไฟล์คอนฟิก Nginx:

sudo nginx -tด้วยคำสั่งเหล่านี้ คุณได้เปิดพอร์ต 80 แล้ว ซึ่งจำเป็นสำหรับการรัน reverse proxy

ขั้นตอนที่ 3: เชื่อมต่อผ่าน HTTP Port 80

ถึงเวลาลงมือทำแล้ว ขั้นตอนนี้คือการตั้งค่า reverse proxy ซึ่งจะช่วยให้อุปกรณ์หลายเครื่องเชื่อมต่อเข้า VPN ผ่านเครือข่ายที่ถูกบล็อก และทำงานได้ดีขึ้นอย่างเห็นได้ชัด เริ่มต้นด้วยการเปิดไฟล์ตั้งค่า tunnel ของเครื่อง แล้วเปลี่ยนพอร์ตของ HTTP ที่ใช้งานอยู่จาก 51820 เป็น 80 จากนั้นรัน WireGuard แล้วเชื่อมต่อ ระบบจะสร้าง reverse proxy บนเครือข่ายผ่านพอร์ต 80 โดยอัตโนมัติ เท่านี้ก็เสร็จเรียบร้อย!

วิธีที่ดีที่สุดในการเชื่อมต่อ VPS กับเครือข่ายภายในบ้าน

หลายคนที่เดินทางบ่อยและต้องการ IP static ของเครือข่ายที่บ้านหรือที่ทำงาน เพื่อทำงานบางอย่างได้สามารถใช้ WireGuard VPN บนเซิร์ฟเวอร์ VPS ของพวกเขาเพื่อเชื่อมต่อผ่าน VPS ไปยังเครือข่ายบ้านและสถานที่ทำงาน ในการทำเช่นนี้ จำเป็นต้องมีเซิร์ฟเวอร์ VPS และ VPN ที่ติดตั้งบนเซิร์ฟเวอร์นั้น WireGuard มีฟีเจอร์ในตัวเพื่อทำเช่นนี้ ดังนั้นจึงเป็นหนึ่งในแพลตฟอร์มที่ดีที่สุดและมีประสิทธิภาพสูงสุดในการเชื่อมต่อ VPN ของคุณไปยังเครือข่ายบ้าน การปรับใช้ Ubuntu VPS นี้ทำให้เกิดประสบการณ์ WireGuard VPN ที่ไม่ซ้ำใครและน่าพอใจ

ตัวเลือกที่ชัดเจน

ตัวเลือกที่ชัดเจน

เซิร์ฟเวอร์ส่วนใหญ่ที่รัน Linux ใช้ Ubuntu อยู่แล้ว แล้วคุณล่ะ? ค้นพบว่าทำไมทุกคนถึงชอบ Ubuntu และรับ Ubuntu VPS ที่ปรับแต่งมาอย่างดี

รับ Ubuntu VPS ของคุณสรุป

หากคุณต้องการเซิร์ฟเวอร์ VPS สำหรับรัน WireGuard VPN ของคุณ สามารถเลือกใช้บริการของ Cloudzy ได้เลย เซิร์ฟเวอร์ VPS Ubuntu Linux ชั้นเยี่ยมมาพร้อมอัปเดตล่าสุดและศูนย์ข้อมูลให้เลือกกว่า 12 แห่งทั่วโลก รองรับการทำงานร่วมกับบริการ VPN ได้หลากหลาย รวมถึง WireGuard และรองรับการใช้งานอย่าง reverse proxy หรือการเชื่อมต่อ VPS เข้ากับเครือข่ายที่ทำงานหรือบ้านของคุณ เซิร์ฟเวอร์ Ubuntu ของ Cloudzy มาพร้อมระบบความปลอดภัยที่แน่นหนา รูปแบบการชำระเงินที่ยืดหยุ่น หลายช่องทางการชำระเงิน และรับประกันคืนเงินภายใน 14 วัน

คำถามที่พบบ่อย

OpenVPN กับ WireGuard อันไหนเร็วกว่ากัน?

โปรโตคอล Wireguard ของ UDP ทำให้มันเป็นหนึ่งในบริการ VPN ที่เร็วที่สุดในโลก เหนือกว่าแม้แต่ OpenVPN อย่างไรก็ตาม ก็มีข้อจำกัดบางอย่าง แต่ไม่ถึงกับเป็นปัญหาใหญ่

WireGuard VPN ฟรีไหม?

ใช่ Wireguard เป็นซอฟต์แวร์ฟรีและโอเพนซอร์ส คุณสามารถติดตั้ง client ได้ฟรีและตั้งค่าเซิร์ฟเวอร์เองได้เลย หรือจะซื้อหากต้องการทรัพยากรเฉพาะก็ได้ ทั้ง client และบริการต่าง ๆ ไม่มีค่าใช้จ่าย

ต้องตั้งค่า Port Forwarding สำหรับ WireGuard ด้วยไหม?

คุณอาจต้องทำการ forward พอร์ตบางพอร์ตเพื่อให้ WireGuard ทำงานบน Linux ได้ ในคู่มือนี้ เราใช้พอร์ต 80 สำหรับ reverse proxy และพอร์ต 51820 สำหรับการใช้งาน VPN ทั่วไป