Bulut güvenlik izleme; sanal makineler, konteynerler, kimlik sistemleri, ağ akışları ve uygulamalar dahil olmak üzere bulut altyapınızın her köşesinden log, metrik ve olayları toplayarak ortamınızın anlık davranışını ortaya koyar.

Bu verilerin sürekli izlenmesi ve analiz edilmesi sayesinde ekipler, ihlaller gerçekleşmeden önce yetkisiz erişimi veya yanlış yapılandırmaları tespit edebilir. Net uyarı iş akışları ve otomatik playbook'lar sayesinde güvenlik izleme, hafta sonu kriz yönetimine dönmeden günlük operasyonların bir parçası haline gelir.

Bulut Güvenlik İzleme Nedir?

Bulut güvenlik izleme; işlem örnekleri, depolama kovalar, sunucusuz fonksiyonlar ve ağ denetimleri gibi buluta özgü kaynakları sürekli gözlemleyip analiz ederek tehditleri, güvenlik açıklarını veya uyumluluk eksikliklerini gerçek zamanlı olarak tespit etme pratiğidir.

Güvenlik duvarları ve güvenlik gruplarından ağ telemetrisini bir araya getirerek ve sanal makineler ile konteynerlere hafif veri toplayıcılar yerleştirerek çalışır; izlenenler şunlardır:

- Sanal makine ve konteynerlerden gelen loglar

- API istekleri ve kimlik doğrulama olayları

- Ağ akışları, DNS sorguları ve uç nokta bağlantıları

- Sistem sağlığı metrikleri ve performans istatistikleri

- Ortamlar genelinde kullanıcı davranışı

Bu veri akışları, genellikle bir SIEM veya XDR platformu olan merkezi bir analiz motoruna aktarılır. Motor; log formatlarını normalleştirir, korelasyon kuralları uygular ve anormallikleri öne çıkarmak için davranışsal analiz çalıştırır. Ayrı konsollarla uğraşmak yerine ekipler, uyarıların önceliklendirildiği, biletlerin otomatik açıldığı ve düzeltme scriptlerinin manuel adım gerekmeden çalıştırılabildiği tek bir panelden yönetim sağlar.

Bulut Güvenlik İzlemenin Temel Bileşenleri Nelerdir?

Her güvenlik kurulumu birkaç temel yapı taşına dayanır. Bulut ortamında bu bileşenler sensörler, filtreler ve alarm zilleri gibi işlev görür; veri toplar, alışılmadık davranışları öne çıkarır ve hızlı müdahaleyi tetikler.

- VM'ler, konteynerler ve sunucusuz iş yüklerindeki veri toplayıcılar ve agent'lar

- Normalleştirilmiş şemalarla birden fazla bulutu destekleyen log toplama pipeline'ları

- Kullanım sapmalarını tespit etmek için makine öğrenmesinden yararlanan anomali tespit motorları

- Biletleme ve otomasyon platformlarına entegre edilmiş uyarı iş akışları

Bu parçalar bir araya geldiğinde tam kapsamlı bir görünürlük sağlar: ham telemetri toplanır, normalleştirilir, anomaliler açısından analiz edilir ve net aksiyon maddelerine dönüştürülür. Bu yaklaşım, ekibinizin sonsuz gürültü içinde boğulmak yerine gerçek tehditlere odaklanmasını sağlar.

Bulut Güvenliği İzlemenin Önemi

Bulut güvenliği izleme, dijital operasyonları korumada kritik bir rol oynar. 2025 itibarıyla bulut saldırıları her zamankinden daha hızlı, daha sinsi ve daha iyi finanse ediliyor. İşte bulut güvenliği izlemenin bu kadar önemli olmasının nedenleri:

- Kör nokta yok: Şirket içi altyapıdan çoklu buluta kadar her noktada tam görünürlük sağlarsınız.

- İçeriden tehdit tespiti: Ayrıcalıklı kullanıcı eylemlerini takip etmek, kötüye kullanımı büyümeden ortaya çıkarır.

- Veriye dayalı içgörüler: Geçmiş trend analizi, politika açıklarını veya gölge BT kaynaklarını gün yüzüne çıkarır.

- DevSecOps etkinleştirmesi: CI/CD pipeline'larındaki yanlış yapılandırmaları üretime geçmeden önce tespit edin.

- İtibar koruması: Hızlı tespit ve bildirim, müşterilerin güvenini korur ve düzenleyici gereksinimleri karşılar.

Ancak siber saldırıların giderek karmaşıklaşmasıyla birlikte yalnızca bulut güvenliği izlemesi yetmeyecek; aynı zamanda güvenilir bir siber güvenlik yazılımı.

Bulut Güvenliği İzlemenin Faydaları

Güvenlik olmadan bulutu izlemek, ön kapıyı kilitleyip pencereleri ardına kadar açık bırakmaya benzer. Güvenlik ve izlemeyi birlikte kullanmak, modern ekiplerin güvende kalmasını sağlar. İşte nedeni:

- Proaktif tehdit tespiti: Ani trafik artışları mı? Alışılmadık giriş saatleri mi? Tanımadık IP adresleri mi? Otomatik kurallar, olağandışı trafik artışlarını veya mesai saati dışı giriş girişimlerini işaretler; saldırıları erken aşamada yakalamanızı sağlar.

- Daha hızlı olay müdahalesi: Uyarıları chatops veya bilet sistemleriyle entegre etmek, ortalama tespit süresini önemli ölçüde kısaltır. Analistler artık birden fazla konsol üzerinde log takip etmek zorunda kalmaz; uyarılar doğrudan otomasyon araçlarınıza bağlanır. Ekibinize bildirim ulaştığında, zararlı instance zaten izole edilmiş olur.

- Basitleştirilmiş uyum: Bulut uyumluluk izlemesi, ayrıcalık değişikliklerinden API olaylarına kadar her şeyi kapsayan denetim loglarını PCI-DSS veya HIPAA gibi standartlar için hazır, birleşik raporlara dönüştürür; saatler süren manuel işten tasarruf etmenizi sağlar.

- Maliyet tasarrufu: Açık depolama alanları veya aşırı izin verilmiş roller hakkındaki erken uyarılar, maliyetli ihlal soruşturmalarının ve cezaların önüne geçer.

- Ölçeklenebilir gözetim: Bulut tabanlı izleme yazılımı, ek personel ihtiyacı duymadan düzinelerce hesabın metriklerini yönetir; onlarca kaynakla çalışırken on kaynak zamanındaki görünürlüğü korur.

- Tehdit örüntüsü tespiti: Sürekli güvenlik izlemesi, yavaş ve sessiz saldırıları ortaya çıkarır: ince yetki yükseltmeleri, yanal hareket, içeriden kötüye kullanım.

- Birleştirilmiş görünüm: Tek bir panel, AWS, Azure, GCP ve özel bulutlar genelinde tutarlı güvenlik ve izleme politikaları uygulamanızı sağlar.

Gelişmiş Bulut İzleme Çözümlerinin Temel Özellikleri

Bu bulut izleme çözümleri, performans metrikleri (CPU, bellek, ağ) ile güvenlik olaylarını (başarısız girişler, politika ihlalleri) bir arada sunar ve size 360° risk görünürlüğü sağlar.

- AWS, Azure ve GCP için hazır bağlayıcılarla birlikte gelen bulut güvenliği izleme araçları, entegrasyon süresini önemli ölçüde kısaltır.

- Sürekli güvenlik izleme, manuel adımlar gerektirmeden olayları 7/24 yakalar.

- Normal kalıpları öğrenen ve gerçek anomalilere odaklanarak yanlış pozitif oranını düşüren davranışsal analitik.

- Ele geçirilmiş kaynakları izole etmek ve hesapları saniyeler içinde devre dışı bırakmak için otomatik düzeltme betikleri veya sunucusuz fonksiyonlar.

- Yöneticiler, uyumluluk ekipleri ve güvenlik analistleri için özelleştirilmiş görünümler, detay inceleme seçenekleri ve kullanım senaryonuza özgü davranışları işaretleme imkânı sunan özel gösterge panelleri.

- Bütünsel görünürlük için güvenlik açığı tarayıcılarını, tehdit istihbarat akışlarını ve servis masası araçlarını birbirine bağlayan entegrasyon merkezleri.

- Hazır gösterge panelleriyle uyumluluk raporlaması (HIPAA, GDPR, PCI-DSS).

Bu özellikler, bulut izleme güvenliğini bir güvenlik duvarı veya antivirüs eklentisinin ötesine taşır; tüm bulut ortamınız üzerinde aktif bir denetim katmanına dönüşür. bulut güvenlik açıkları.

Bulut Güvenliği İzlemenin Zorlukları

Araçlar ne kadar iyi olursa olsun ekiplerin en sık karşılaştığı sorunlar bunlardır:

- Veri hacmi aşımı: Onlarca servisten her günlüğü toplamak, depolama ve analitik hatlarını zorlar. Gürültüyü azaltmak için örnekleme ve filtreleme uygulayın.

- Uyarı yorgunluğu Düşük öncelikli bildirim yığını kritik tehditleri gölgede bırakabilir. Gürültüyü düşük tutmak için eşik değerlerini ve susturma kurallarını düzenli olarak ayarlayın.

- Çoklu bulut karmaşıklığı: Her sağlayıcı farklı günlük formatları kullanır. OpenTelemetry gibi ortak bir şema benimsemek, AWS, Azure ve GCP genelinde veriyi normalleştirmeye yardımcı olur.

- Beceri açıkları: Etkili korelasyon kuralları yazmak ve analitik motorları ince ayarlamak, bulmakta güçlük çektiğiniz uzmanlık gerektirir. Yönetilen hizmetler veya eğitim programları bu açığı kapatmaya yardımcı olabilir.

- Gecikme endişeleri: Toplu günlük yüklemeleri uyarıları geciktirebilir. Akış tabanlı veri alım mimarileri daha düşük gecikme süresi ve daha hızlı yanıt sunar.

Engelleri Aşmak

- Birleşik günlükleme için OpenTelemetry gibi açık standartlar kullanın

- Yüksek hacimli kaynakları ağ kenarında hız sınırlayın veya örnekleyin

- Uyarıları otomatik müdahale adımlarına bağlayan runbook'lar oluşturun

Bu yaklaşımlar, güvenlik ve izleme ekosisteminizi reaktiften proaktif bir savunma duruşuna taşır. Özel kurulumlar için bir özel bulut.

Bulut Güvenliği İzleme için En İyi Uygulamalar

En iyi sisteme sahip olsanız bile bulut izleme için en iyi uygulamaları takip etmeniz gerekir. İyi haber şu ki bunları tekrarlamak oldukça kolaydır:

- Net oyun kitapları tanımlayın: Her uyarıyı bir yanıtla eşleştirin (bildir, izole et veya eskalasyon yap), böylece ekibiniz tam olarak ne yapacağını bilir.

- Otomatik düzeltme: Kötü amaçlı IP'leri otomatik olarak engellemek veya ele geçirilmiş kimlik bilgilerini döndürmek için altyapı-kod-olarak araçlarıyla veya sunucusuz fonksiyonlarla entegre edin.

- En az ayrıcalık ilkesini uygulayın: İzleme güvenlik kurallarını kimlerin değiştirebileceğini veya ham günlüklere kimlerin erişebileceğini kısıtlayarak içeriden gelen riskleri azaltın.

- Kuralları düzenli olarak gözden geçirin: Bulut ortamınız büyüdükçe, güncelliğini yitirmiş uyarıları kaldırın ve eşik değerlerini yeni temel çizgilere göre ayarlayın.

- Duruş yönetimini entegre edin: Uçtan uca kapsam için bulut uyumluluk izleme kontrollerini sürekli güvenlik izlemeyle ilişkilendirin.

- Bulut izleme en iyi uygulamalarını benimseyin: DevOps ve SecOps ekiplerine ortak bir görünüm sunmak için performans ve güvenlik verilerini tek bir panoda birleştirin.

Örnek Kurulum Kontrol Listesi

- Her yeni VM veya konteyner üzerinde varsayılan günlük kaydını etkinleştirin

- Aktarım sırasında günlük akışlarını SIEM/XDR'ye şifreli olarak gönderin

- Korelasyon kurallarının üç aylık denetimlerini planlayın

- Güvenlik açığı tarayıcısı uyarılarını izleme iş akışlarınıza dahil edin

Bu adımları belirli bir düzene oturtarak ekipler, görünürlük veya kontrol kaybetmeden yeni iş yüklerini sisteme dahil edebilir. Tüm bunlar, ortamınız ister genel, ister özel, isterse hibrit olsun, daha sıkı bir güvenlik ve izleme süreci oluşturur.

Bulut Güvenliği İzleme Çözümleri - Türler ve Örnekler

Doğru bulut güvenliği izleme çözümünü seçmek; ortamınıza, uzmanlık düzeyinize ve ölçeğinize bağlıdır. Aşağıda beş çözüm türü yer almaktadır: bulut-yerel, üçüncü taraf SaaS, açık kaynak yığınları, CSPM & XDR hibrit çözümleri ve birleşik panolar. Her biri için iki önerilen araç sunulmaktadır.

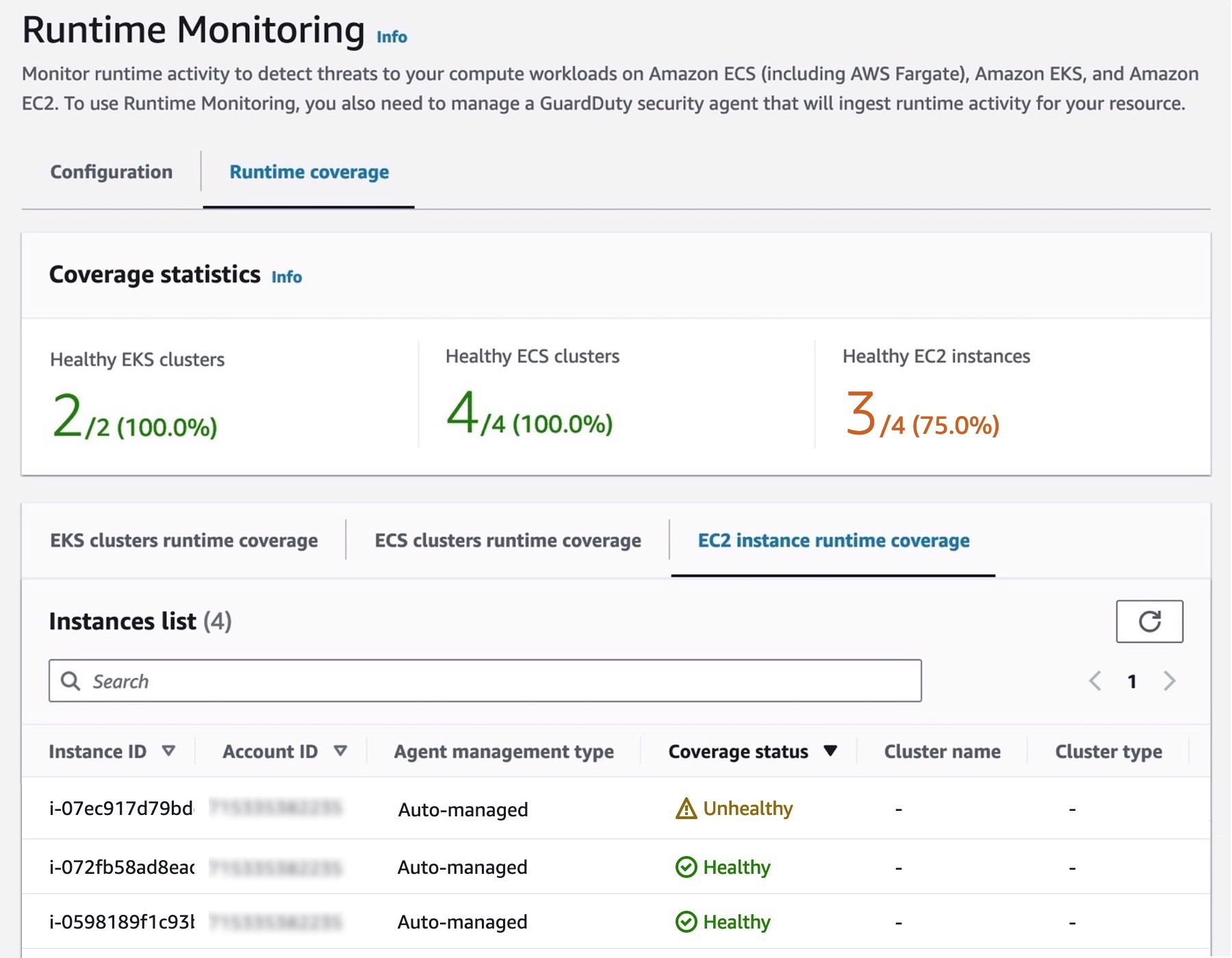

Bulut-Yerel İzleme

Büyük bulut platformlarına entegre olan bu hizmetler, hazır tehdit tespiti ve sağlayıcı API'lerle entegrasyon sunar.

-

AWS GuardDuty:

VPC akış günlüklerini, DNS günlüklerini ve CloudTrail olaylarını kullandığın kadar öde modeliyle analiz eden, tam yönetilen bir tehdit tespit hizmetidir; yalnızca AWS ortamlarıyla sınırlıdır ve ince ayar gerektiren yanlış pozitifler üretebilir.

-

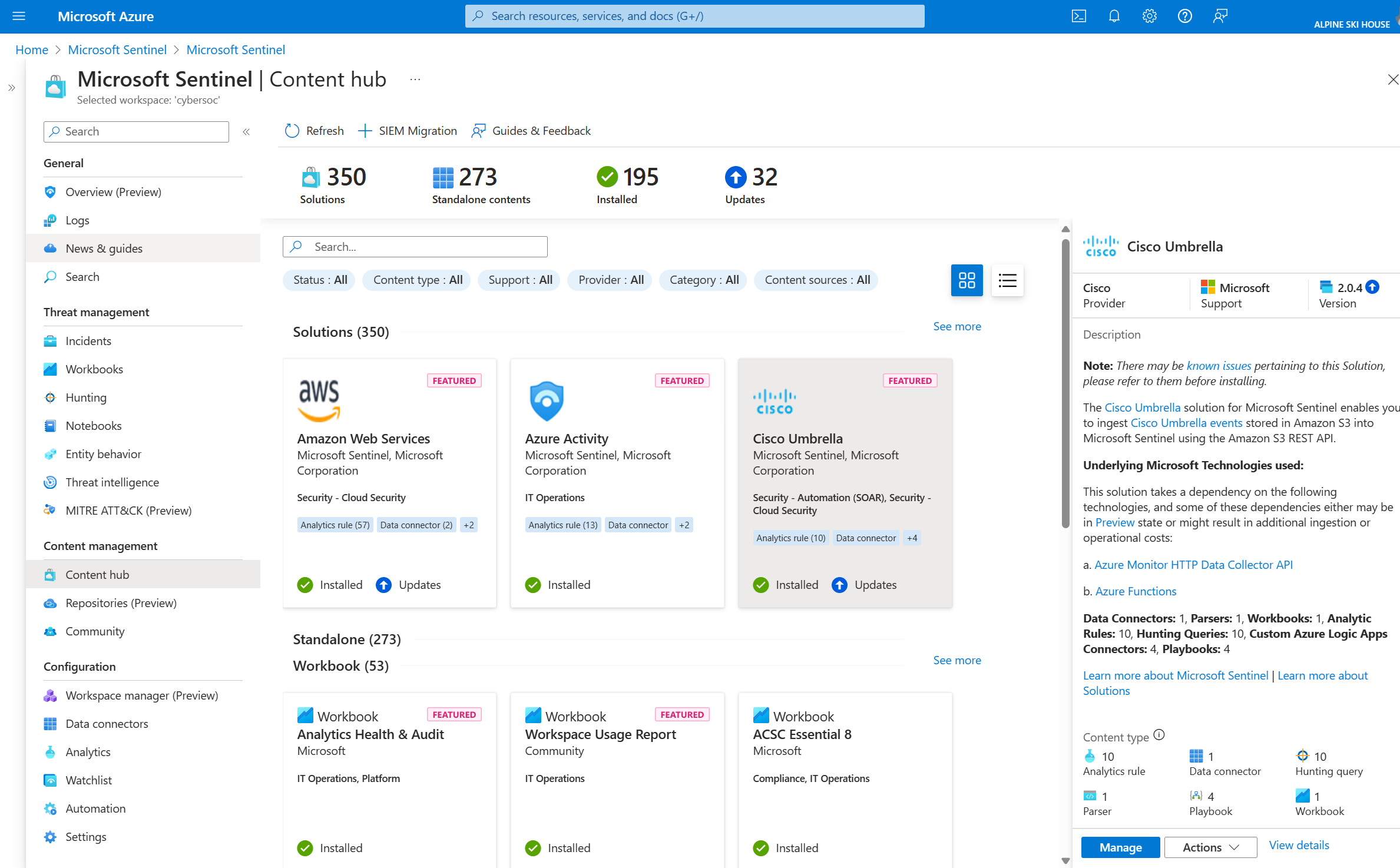

Azure Sentinel:

Microsoft hizmetleri için yerleşik bağlayıcılara ve yapay zeka destekli analize sahip, bulut-yerel bir SIEM/XDR çözümüdür; ölçekte öngörülemeyen veri alım maliyetleri ve uyarıları ince ayar için gereken bir öğrenme süreci söz konusudur.

Üçüncü Taraf SaaS

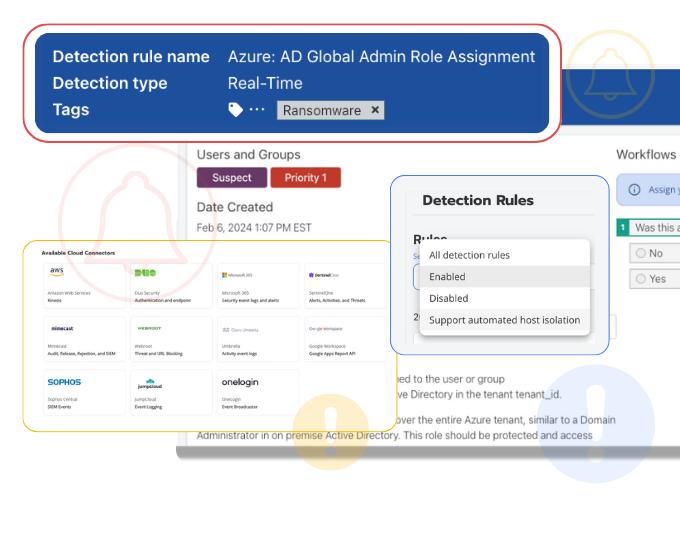

Genellikle birden fazla bulutu kapsayan, derinlemesine analiz, davranış izleme ve otomatik yanıt sunan bağımsız platformlar.

-

Sumo Logic

SaaS, bulut ölçeğindeki log ve metrikleri işleyerek gerçek zamanlı güvenlik içgörüleri ve uyumluluk panoları sunar; gelişmiş kural yapılandırması yeni ekipler için karmaşık olabilir.

-

Blumira:

Önceden hazırlanmış playbook'lar ve otomatik araştırma iş akışlarıyla sunulan barındırmalı tespit ve müdahale çözümü; küçük satıcı ekosistemi, topluluk entegrasyonlarını ve özellik çeşitliliğini kısıtlar.

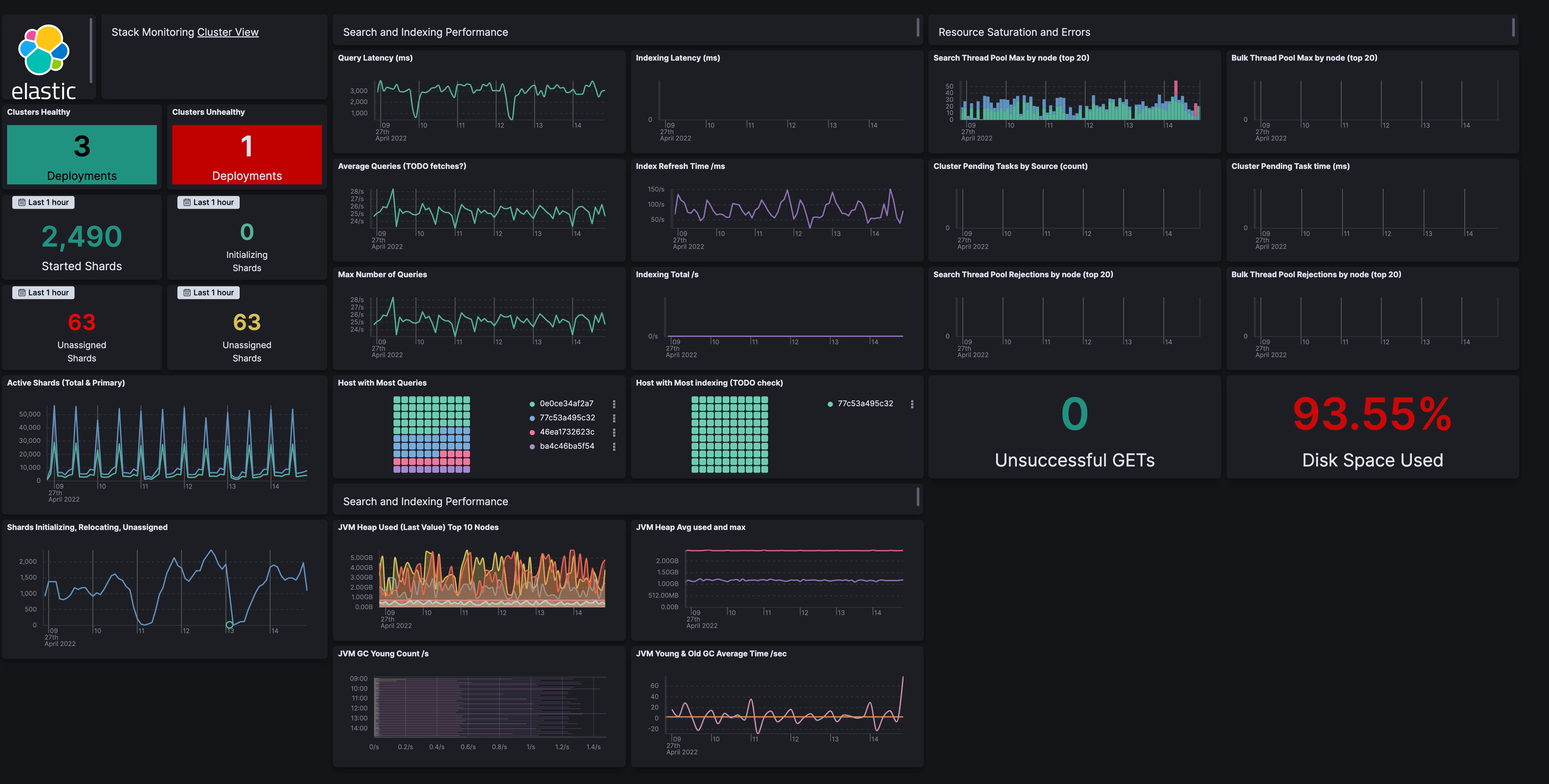

Açık Kaynak Yığınları

Veri hatları ve analizinde tam denetim sağlayan topluluk odaklı çözümler; güçlü iç uzmanlığa sahip ekipler için daha uygundur.

-

ELK Yığını:

Gerçek zamanlı panolarla kapsamlı log toplama, ayrıştırma ve görselleştirme; dizin oluşturma hatlarını ölçeklendirmek için ciddi kurulum çabası ve sürekli bakım gerektirir.

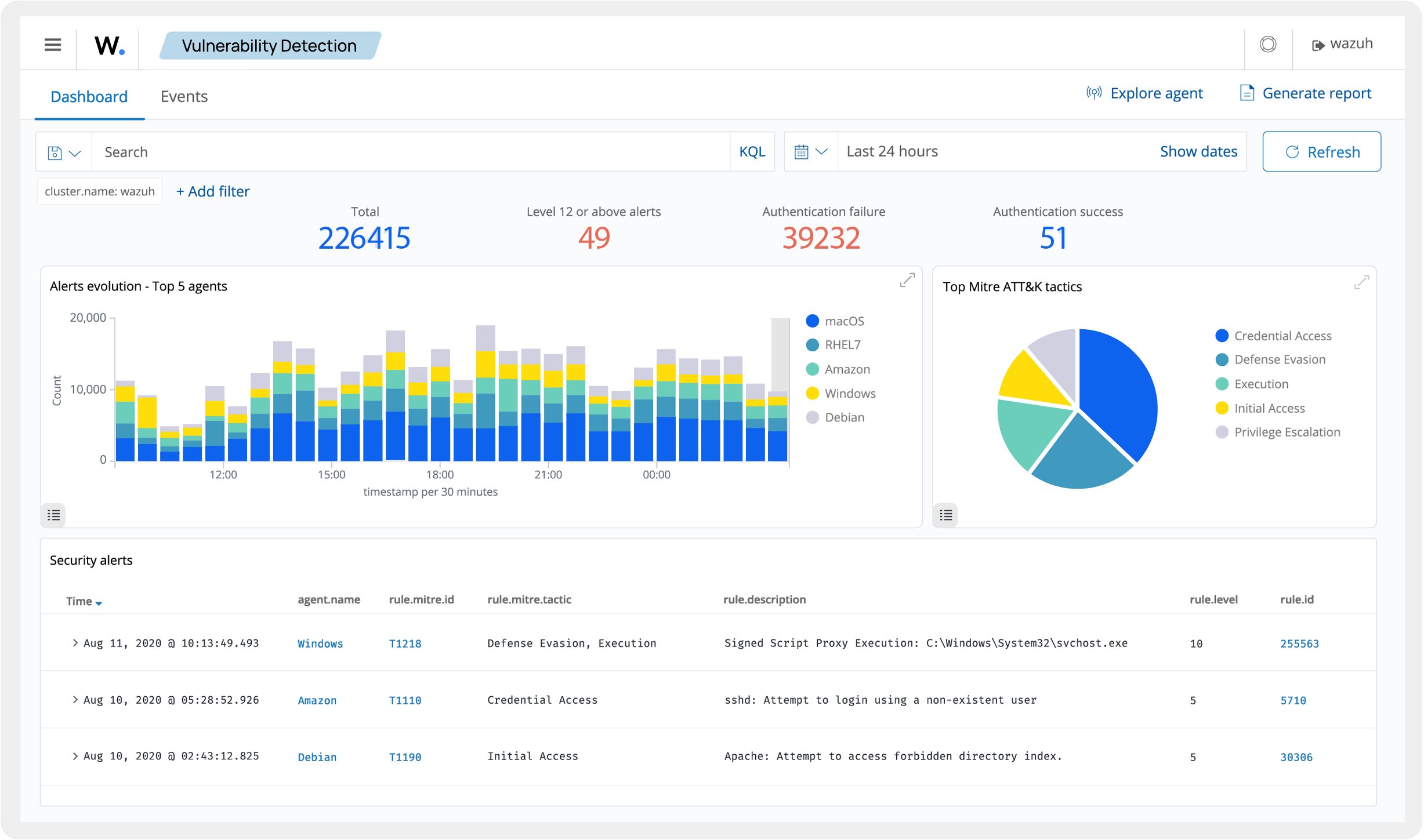

-

Wazuh:

ELK'u ana bilgisayar tabanlı saldırı tespiti ve uyumluluk raporlamasıyla genişleten açık kaynaklı güvenlik platformu; dik öğrenme eğrisi ve sınırlı resmi destek kanalları.

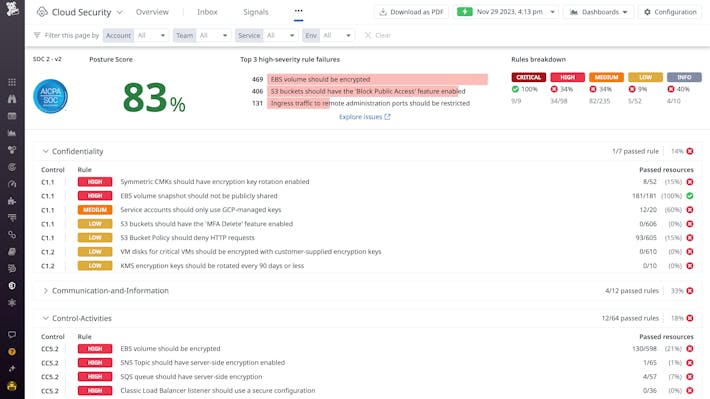

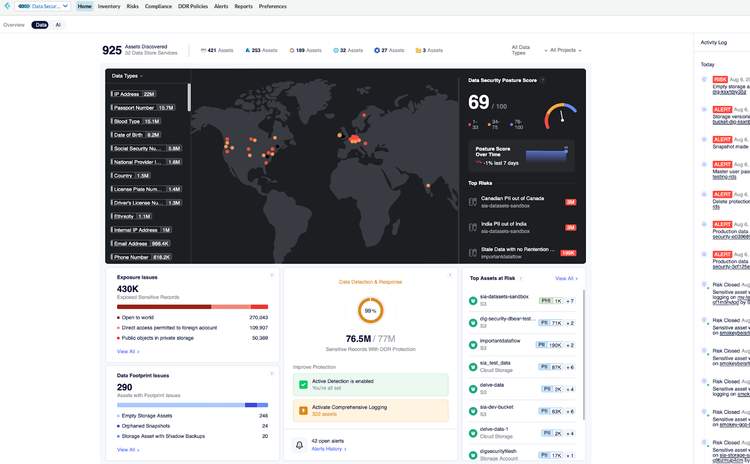

CSPM ve XDR Melezleri

Sürekli duruş yönetimini çalışma zamanı tehdit tespiti ile birleştiren platformlar; hem yapılandırma hem de davranış içgörüleri sunar.

-

Prisma Cloud

Konteyner ve sunucusuz desteğiyle birleşik CSPM, CIEM ve çalışma zamanı savunması; başlangıç kurulum karmaşıklığı ve dik öğrenme eğrisi değer elde etme süresini uzatır.

-

CrowdStrike Falcon:

Uç nokta koruması, güvenlik açığı yönetimi ve entegre tehdit istihbaratıyla tam yığın XDR; uç noktalarda performans yükü oluşturur ve en iyi ayarı için uzmanlık gerektirir.

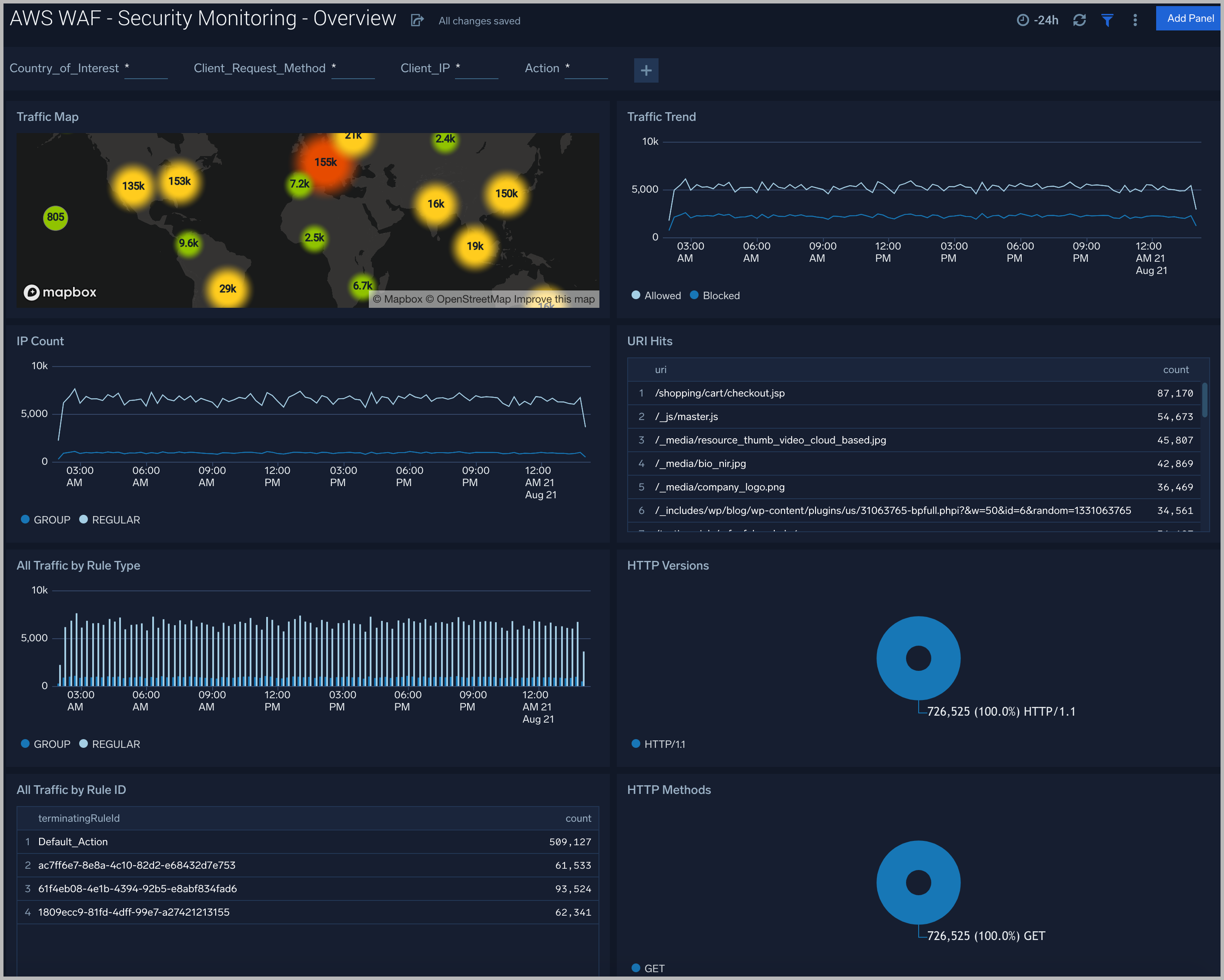

Birleştirilmiş Panolar

Güvenlik olaylarını, logları ve performans metriklerini tek bir ekranda toplayan; DevOps ile SecOps arasındaki köprüyü kuran çözümler.

-

Datadog:

Log, metrik, iz ve güvenlik izleme modüllerini tek bir arayüzde birleştirir; bulut hizmetleri için hazır uyarılar sunar ancak log alımı kurulumu karmaşıktır ve veri saklama maliyetleri yüksek olabilir.

-

Splunk Enterprise Security:

Kurumsal düzeyde korelasyon, tehdit istihbaratı entegrasyonu ve özelleştirilebilir güvenlik panoları; yüksek lisans maliyeti ve yeni kullanıcılar için dik öğrenme eğrisi.

Her kategorinin kendine özgü değiş tokuşları vardır: bulut tabanlı dağıtımların kolaylığı, açık kaynağın esnekliği ya da hibrit platformların derinliği. Bulut güvenliği izleme kurulumunuzdan ve genel bulut güvenlik mimarinizden en iyi verimi almak için tercihinizi ekibinizin uzmanlığına, bütçesine ve mevzuat gereksinimlerine göre belirleyin.

Son Düşünceler

Güvenilir bir bulut güvenliği kurulumu olmadan eksik kalır bulut altyapısı güvenliğiBulut güvenliği izleme araçlarını, güvenlik izleme en iyi uygulamalarını ve sürekli güvenlik izlemeyi günlük operasyonlara dahil ederek reaktif log takibini proaktif savunmaya dönüştürebilir; saldırganları uzak tutabilir ve bulutunuzu 2025 boyunca güvende tutabilirsiniz.