Bu MikroTik L2TP VPN kurulumunda L2TP tünellemeyi, IPsec ise şifreleme ve bütünlüğü sağlar; ikisini birlikte kullanmak, üçüncü taraf yazılımlara gerek kalmadan yerel istemci uyumluluğu sunar. Kriptografik donanım sınırlarını doğrulamak her zaman birincil önceliğiniz olmalıdır.

Bu çift protokol yığınının getirdiği kapsülleme ek yükünü göz ardı etmek, dağıtımların tek bir megabayt işlemeden sessizce çökmesine yol açar.

MikroTik L2TP VPN Nedir?

L2TP, tasarımı gereği yalnızca boş bir taşıma köprüsü işlevi görür. Aktarım sırasındaki trafik için hiçbir şifreleme sağlamaz Düşmanca ağlar.

Şifreleme ve bütünlük eklemek için ağ mimarları L2TP ile IPsec'i birlikte kullanır; ortaya çıkan çift protokol yığınında L2TP tüneli sarar, IPsec ise içeriği güvence altına alır. Bu hibrit mimari, izinsiz giriş gerektiren üçüncü taraf yazılımlar dağıtmadan eski sistem uyumluluğunu korumanın en yaygın tercih edilen yöntemidir.

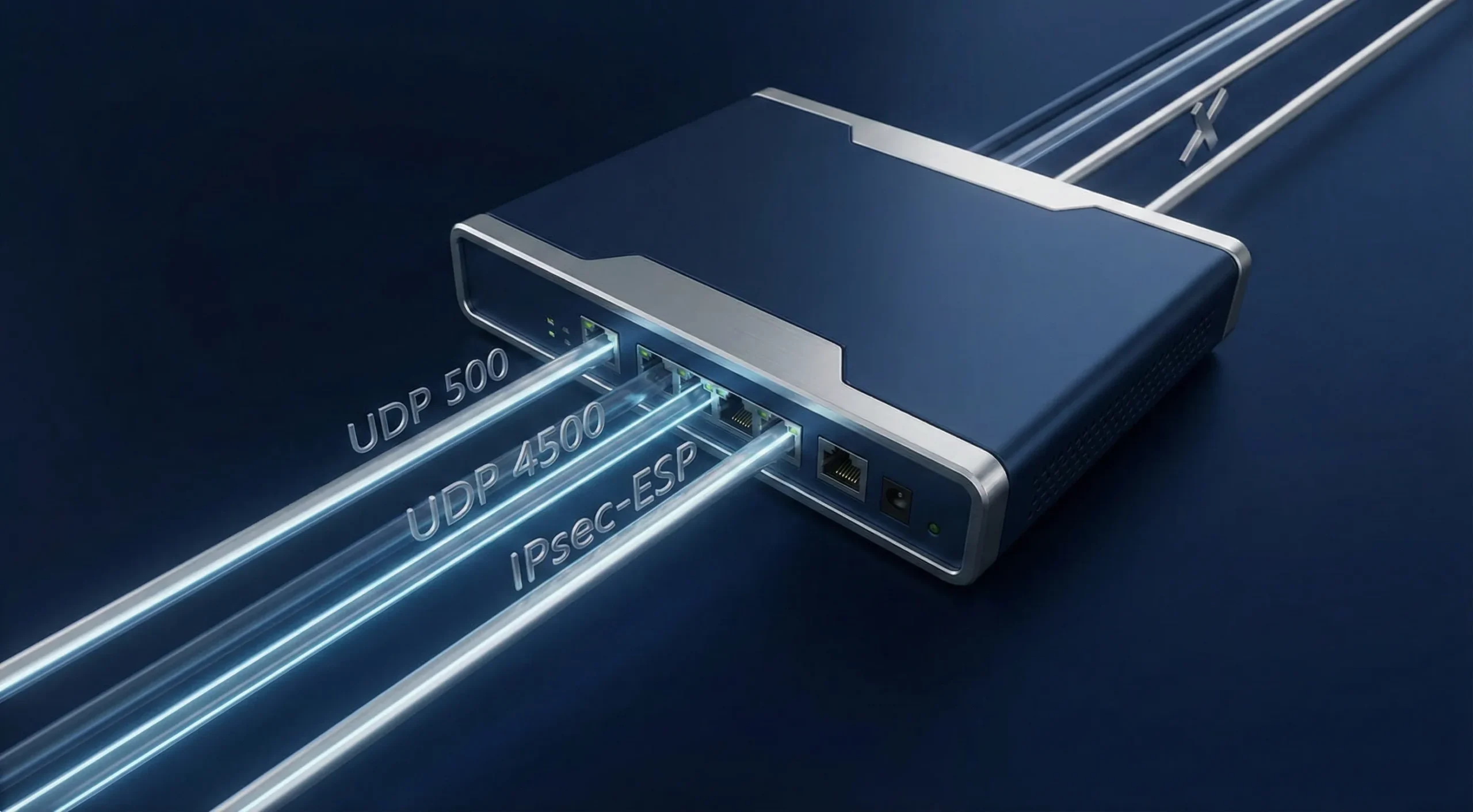

Bu çift protokol bağımlılığını anlamak, yapıyı nasıl inşa edeceğinizi doğrudan belirler güvenlik duvarı istisnaları. UDP yönlendirmesi veya temel IPsec kapsülleme süreci başarısız olursa MikroTik VPN kurulumunuz anında çöker.

Nasıl Çalışır

Bu güvenli bağlantıyı kurmak, iki aşamalı ve hassas bir ağ el sıkışması gerektirir. IKE Aşama 1, karmaşık Önceden Paylaşılan Anahtar.

Bu görünmez duvar kurulduktan sonra Aşama 2, L2TP tünelini doğrudan şifreli yük içinde oluşturur. PSK uyuşmazlığı, öneri uyuşmazlığı, engellenen UDP 500/4500 portları veya NAT işleme sorunları nedeniyle herhangi bir aşama başarısız olursa tünel açılmaz. Bazı Windows NAT-T uç durumlarında bir kayıt defteri değişikliği de gerekebilir.

Çift Kapsülleme Süreci

MikroTik L2TP VPN kurulumunda aktarımdaki veriler ağır bir paketleme sürecinden geçer. Standart bir PPP çerçevesiolarak girerek L2TP protokolü tarafından sarılır ve IPsec ESP ile korunur.

Bu kümülatif ek yük paket boyutlarını agresif biçimde artırarak standart ağ Maksimum İletim Birimi sınırlarını çok aşar. Bu ani büyüme, yüksek gecikmeli ortamlarda kaçınılmaz olarak şiddetli paket parçalanmasına neden olur.

Kurumunuz derin tünelleme yerine ham hızı ön planda tutuyorsa Shadowsocks Yapılandırması rehberimize göz atın; düşük ek yüküyle cazip bir alternatif sunar. Basit web tabanlı kurumsal uygulamalar için ağır tünellemenin çoğunlukla gereksiz olduğunu düşünüyorum.

MikroTik L2TP VPN Nasıl Kurulur?

RouterOS v7 üzerinde güvenli bir sunucu dağıtmak tam anlamıyla hassasiyet gerektirir. En temiz kurulum için yönlendiriciye genel erişime açık bir adres veya kararlı bir DNS adı verin. Statik genel IP tercih edilir, ancak her dağıtımda zorunlu değildir.

Bozuk IPsec politikaları sizi sistemin dışında bırakabileceğinden yapılandırma yedeğini hemen almanız gerekir. Kriptografik trafik zincirlerini değiştirmeden önce standart MikroTik Port Yönlendirme belgelerini inceleyin. Bu MikroTik L2TP VPN kurulumunu adım adım takip edin. Canlı üretimdeki bir yönlendiricide güvenlik duvarı kurallarını aceleyle uygulamak kesinlikle felakete davetiye çıkarır.

Adım 1: IP Havuzunu ve PPP Profilini Oluşturun

Yerel IP adreslerini tanımlamanız gerekir. Bağlanan istemciler bu IP'leri alır.

- IP menüsünü açın. Pool seçeneğine tıklayın.

- Add düğmesine tıklayın. Havuzu vpn-pool olarak adlandırın.

- Belirli IP aralığınızı ayarlayın.

- PPP menüsünü açın. Profiles seçeneğine tıklayın.

- Add düğmesine tıklayın. Profili l2tp-profile olarak adlandırın.

- Local Address'i yönlendiricinizin ağ geçidine atayın.

- Remote Address'i vpn-pool olarak ayarlayın.

Adım 2: Global Sunucuyu ve IPsec'i Etkinleştirin

Bu adım, MikroTik L2TP VPN kurulumunuzdaki global L2TP dinleyicisini etkinleştirir. RouterOS, IPsec şifrelemesini etkinleştirdiğinizde dinamik olarak ekler.

- PPP menüsünü açın. Interface seçeneğine tıklayın.

- L2TP Server düğmesine tıklayın.

- Enabled onay kutusunu işaretleyin.

- Varsayılan Profil olarak L2TP-Profile'ı seçin.

- Use IPsec altında Require seçeneğini belirleyin; yalnızca bir test ortamı veya geçiş senaryosu için IPsec'siz bir geri dönüş noktasına bilinçli olarak ihtiyaç duyuyorsanız bu kuralın dışına çıkabilirsiniz.

- IPsec Secret alanına karmaşık bir parola girin.

Adım 3: PPP Kullanıcıları Ekleyin (Secrets)

Sunucunuzun kullanıcı hesaplarına ihtiyacı vardır. Uzak istemci kimlik doğrulama bilgilerini oluşturmanız gerekir. MikroTik L2TP VPN kurulumunun bir sonraki aşaması PPP profiline geçer.

- PPP menüsünü açın. Secrets seçeneğine tıklayın.

- Add düğmesine tıklayın.

- Benzersiz bir Name girin. Güvenli bir Password belirleyin.

- Service'i L2TP olarak ayarlayın.

- Profile'ı l2tp-profile olarak ayarlayın.

Adım 4: Güvenlik Duvarı Kurallarını Yapılandırın (Öncelik)

Güvenlik duvarınız IPsec müzakerelerini engeller. Bu kuralları Input zincirinin başına eklemeniz gerekir.

- UDP bağlantı noktasını 500 olarak kabul et. Bu, Phase 1 güvenlik ilişkilerini yönetir.

- UDP portunu 4500 üzerinden kabul et. Bu, NAT Traversal işlemini yürütür.

- UDP 1701 numaralı portu L2TP bağlantısı kurulumu için kabul edin. Kurulumun ardından ilgili trafik, müzakere edilen diğer UDP portlarını kullanabilir.

- IPsec-ESP protokolüne izin verin. Bu ayar, Protokol 50 şifreli yüklerine geçiş hakkı tanır.

VPN istemcilerinin iç alt ağlara yönlendirilmiş erişime ihtiyacı varsa, forward zincirinde IPsec politika eşleştirme kuralları da ekleyin ve eşleşen trafiği srcnat/masquerade'den muaf tutun. Yalnızca FastTrack bypass, tüm yönlendirilmiş IPsec senaryoları için yeterli değildir.

Adım 5 & 6: Varsayılan Politikaları ve Eş Profillerini Optimize Edin

RouterOS varsayılan dinamik şablonlarla gelir. Bunları kendiniz güvenli hale getirmeniz gerekir.

- IP menüsünü açın. IPsec seçeneğine tıklayın. Proposals sekmesine tıklayın.

- sha256 hash parametresini doğrulayın. AES-256 CBC şifrelemesini doğrulayın.

- PFS Grubunu en az modp2048 olarak ayarlayın; kapsam dahilindeki tüm istemci platformları destekliyorsa daha güçlü bir grup tercih edin. modp1024 kullanmayın: RFC 8247 bu seçeneği SHOULD NOT olarak işaretlemiştir.

- Profiller sekmesine tıklayın. Hash değerini sha256 olarak ayarlayın. Şifrelemeyi aes-256 olarak ayarlayın.

- İstemciler veya sunucu NAT arkasında olabiliyorsa NAT Traversal seçeneğini etkinleştirin. Bu ayar, IPsec'in NAT'lı bağlantı yollarında UDP 4500 üzerinden doğru çalışmasını sağlar.

PFS grubu, hash algoritması ve şifreleme yöntemi dahil tüm teklif değerleri, istemci platformlarınızın gerçekten desteklediği değerlerle örtüşmek zorundadır; uyumsuzluk durumunda Phase 2 sessizce başarısız olur.

Gelişmiş Optimizasyon (FastTrack Devre Dışı Bırakılarak)

Varsayılan IPv4 FastTrack kuralı, paket iletimini yapay olarak hızlandırır. Bu kural, paketleri şifreleme döngüsü tamamlanmadan önce hızlı yola soktuğundan IPsec tünellerini düzenli olarak bozar.

Tüm kriptografik trafik için FastTrack'i açıkça devre dışı bırakmanız gerekiyor. IPsec Policy=in,ipsec eşleştiricileri kullanarak bir Accept kuralı oluşturun. Bu kuralı FastTrack'in üzerine taşıyın. MikroTik VPN yapılandırmanız bu adımdan sonra kararlı hale gelecektir.

VPN istemcilerinin iç alt ağlara yönlendirilmiş erişime ihtiyacı varsa, forward zincirinde IPsec politika eşleştirme kuralları da ekleyin ve eşleşen trafiği srcnat/masquerade'den muaf tutun. Yalnızca FastTrack bypass, tüm yönlendirilmiş IPsec senaryoları için yeterli değildir.

Temel Özellikler ve Avantajlar

Pek çok ekip, işletim sistemi uyumluluğunu korumak ve üçüncü taraf istemcilerden kaçınmak için sıfır güven modellerine karşın MikroTik L2TP VPN yapılandırmasını tercih etmeye devam ediyor. Bununla birlikte, deneyimli sistem yöneticileri bu yüksek IPsec yükünü yalnızca tam yönetimsel kolaylık sağlamak amacıyla benimsemektedir. İşletim sistemine yerel entegrasyon, uç noktalarınızdaki çakışan üçüncü taraf yazılım istemcilerini doğrudan ortadan kaldırır.

Yerel işletim sistemi araçlarının, moda olan üçüncü taraf ajanların her seferinde önüne geçtiğini sık sık gözlemliyorum. Bu zorunlu istemci dağıtımlarını atlamak, yardım masası ekiplerine yılda yüzlerce saatlik gereksiz iş yükünden kurtarıyor. Bu MikroTik L2TP VPN kurulumunu tamamlamak bazı katı donanım gereksinimlerini beraberinde getiriyor; bu gereksinimler aşağıda ayrıntılı olarak açıklanmaktadır.

| Özellik Alanı | RouterOS Etkisi |

| Güvenlik Standardı | AES-256 IPsec şifrelemesi, Ortadaki Adam saldırılarına karşı koruma sağlar. |

| Uyumluluk | Windows ve Apple platformlarında geniş yerleşik destek; diğer sistemlerde platforma ve sürüme özgü destek. |

| CPU Yükü | IPsec verimi; yönlendirici modeline, CPU'ye, trafik düzenine, şifre takımına ve donanım boşaltma desteğine göre değişir. Desteklenen donanımlarda RouterOS, AES-NI gibi IPsec hızlandırma özelliklerinden yararlanabilir. |

| Güvenlik Duvarı Karmaşıklığı | Güvenlik duvarı kuralları topolojiye göre değişir; ancak L2TP/IPsec yapılandırmalarında genellikle UDP 500, UDP 4500, L2TP kontrol trafiği ve IPsec politika yönetimi söz konusudur. |

Güvenlik ve Yerel Uyumluluk

Bu MikroTik L2TP VPN yapılandırmasının en belirgin güvenlik avantajı AES-256 şifreleme paketidir. Matematiksel temeli sağlamdır. Bununla birlikte, açıkta kalan uç ağ geçitleri otomatik tarama sistemleri için büyük hedefler olmaya devam etmektedir. Yakın zamanda yayımlanan bir 2024 CISA Raporu rapor, açıkta kalan VPN ağ geçitlerinin küresel fidye yazılımı ilk erişim vektörlerinin yaklaşık %22'sini oluşturduğunu ortaya koymuştur.

Kapsamlı adres listesi filtrelemesi vazgeçilmez bir önceliktir. Adres filtrelemesi olmadan açık bir porta güvenmek operasyonel bir ihmaldir. Aktif sansürle karşılaşıyorsanız, Gizlenmiş VPN dağıtımına ilişkin makalemize göz atabilirsiniz.

Performans Değerlendirmeleri (Donanım Hızlandırma)

Donanım hızlandırması olmadan CPU, tüm şifrelemeyi satır içinde işler; bu durum tek çekirdek kullanımını sınırına taşıyabilir ve iş hacmini hat hızının çok altına düşürebilir. MikroTik'in kendi IPsec donanım hızlandırma belgeleri bunu doğrudan doğruluyor.

IPsec tünellerinizi CPU darboğazı olmadan tam hat hızında çalıştırmak için yükü gerçekten kaldırabilecek bir donanıma ihtiyacınız var. Cloudzy olarak sunduğumuz MikroTik VPS yüksek frekanslı Ryzen 9 CPU işlemciler, NVMe depolama ve 40 Gbps ağ bağlantısı sunar; tam olarak bu tür kriptografik iş yükleri için tasarlanmıştır.

Tipik Kullanım Senaryoları

L2TP/IPsec, genel web yönlendirmesi yerine yüksek düzeyde izole edilmiş taşıma senaryolarında güçlü bir konuma sahiptir. Bir 2025 Gartner Analizi araştırma, kurumsal uç ağların %41'inin pahalı üçüncü taraf lisans maliyetlerinden kaçınmak için hâlâ yerel protokollere büyük ölçüde bağımlı olduğunu ortaya koymuştur.

Bu eski protokoller, dünya genelinde milyarlarca cihazda derin biçimde yerleşik kalmaya devam etmektedir. Bu MikroTik L2TP VPN yapılandırması, erişimi yalnızca şirket iç alt ağlarıyla kısıtlayan katı güvenlik duvarı sınırları uyguladığınızda özellikle iyi sonuç verir. Bu protokolü tam tünel web taraması için kullanmak ise kaynakların temelden yanlış kullanımıdır.

Uzaktan Çalışan Erişimi ve Siteler Arası Kısıtlamalar

Bu protokol yapılandırması, merkezi ofis LAN'ına bağlanan bireysel uzak çalışanları desteklemekte güçlüdür. Öte yandan L2TP sarmalayıcısı, statik şube yönlendiricilerine gereksiz ve ağır bir gecikme ekler.

Kalıcı olarak iki ayrı fiziksel ofisi birbirine bağlamak için bu yapılandırmanın son derece verimsiz olduğu kanısındayım. Kalıcı kurumsal şube lokasyonlarını birbirine bağlamak için Siteler Arası VPN rehber

Sonuç

kurulumuna ilişkin makalemize göz atabilirsiniz. Doğru kurulmuş bir MikroTik L2TP VPN yapılandırması, uzak çalışanlarınıza üçüncü taraf yazılım yüküne gerek kalmadan yerel erişim sağlar. Modern protokoller günümüzde ağ dünyasının gündemini belirliyor olsa da kırılmaz AES-256 IPsec şifrelemesi bu mimariyi tartışmasız bir kurumsal güç merkezi haline getirir.

Doğru NAT-T ayarları, NAT'lı yollardaki bazı Phase 2 hatalarını önlemeye yardımcı olur; ancak PSK uyuşmazlıkları, öneri uyuşmazlıkları ve güvenlik duvarı sorunları müzakereyi yine de bozabilir. L2TP ve IPsec birlikte kullanıldığında ek kapsülleme yükü getirir ve efektif MTU'nuzu düşürür. Performans maliyeti, ikinci bir şifreleme katmanından değil, eklenen paket sarma işleminden kaynaklanır.

MikroTik'in kendi IPsec belgelendirmesi donanım hızlandırmanın, şifreleme sürecini hızlandırmak için CPU içindeki yerleşik şifreleme motorunu kullandığını doğrular; bu olmadan tüm kriptografik işlem yükü ana CPU'ye düşer ve iş hacmi belirgin biçimde azalır.

Mimarinizi yerel kriptografik hızlandırıcılarla donatılmış yönlendiricilere dağıtmak, CPU darboğazını önler ve ağınızın tam hat hızında çalışmasını sağlar.