SSH, sistemler arasında şifreli bir tünel oluşturan güvenli bir ağ protokolüdür. Grafik arayüz gerektirmeden bilgisayarlara uzaktan erişmesi gereken geliştiriciler arasında popülerliğini korumaktadır. SSH on yıllardır kullanımda olup sayısız kullanıcıya güvenilir biçimde hizmet etmiştir; ancak belirli hatalardan etkilenebilmektedir.

Bu hatalardan birçoğu SSH topluluğunda iyi bilinir ve çözüm yolları geniş çapta belgelenmiştir. Bunlar arasında şunlar yer alır: güvenlik duvarı uyumsuzluğu, SSH açık anahtar enjeksiyonu sorunları, SSH dosya anahtar modu sorunlarıve "Warning: Remote Host Identification Has Changed" hatası.

Bu hata, Windows, Linux ve macOS dahil tüm büyük işletim sistemlerinde görülebilir. Sorunun kaynağı basit bir teknik arıza değil, gerçek bir güvenlik endişesi olabilir. Bu makalede, hatanın neden oluştuğunu, SSH bağlantı güvenliğiniz açısından ne anlama geldiğini ve her büyük platformda nasıl çözüleceğini açıklıyoruz.

"Warning: Remote Host Identification Has Changed" Uyarısını Tetikleyen Nedir? (Ve Endişelenmeli misiniz?)

"Warning: Remote Host Identification Has Changed" uyarısı, dosyanızda kayıtlı SSH açık anahtarı known_hosts sunucunun o an sunduğu anahtarla eşleşmediğinde görünür. Bu uyuşmazlık, SSH'nin sizi olası tehditlere karşı korumak için devreye aldığı yerleşik güvenlik mekanizmasını tetikler.

Ana Anahtar Değişikliğinin Geçerli Nedenleri

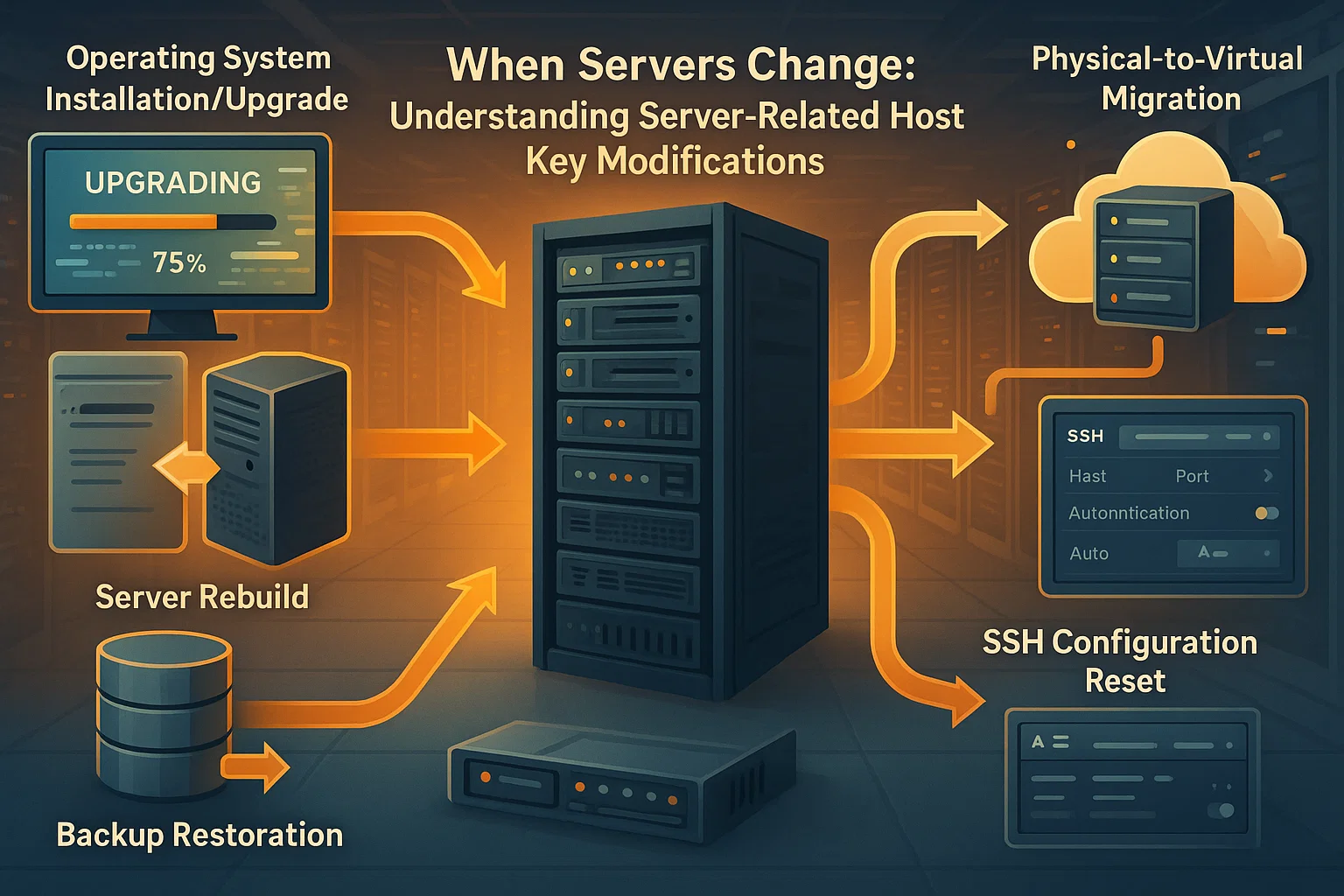

Bir sunucunun ana anahtarının değişmesini açıklayan birkaç masum neden vardır. Kullanılan anahtar türüne göre zaman zaman "RSA host key has changed" gibi farklı ifadelerle de karşılaşabilirsiniz.

Sunucu Kaynaklı Değişiklikler:

- Sunucu işletim sistemi yeniden kuruldu veya yükseltildi

- Sunucu yeniden oluşturuldu veya yedekten geri yüklendi

- Sunucunun SSH yapılandırması sıfırlandı

- Fiziksel veya sanal makine değiştirildi

- Sunucunun yeni donanıma taşınması

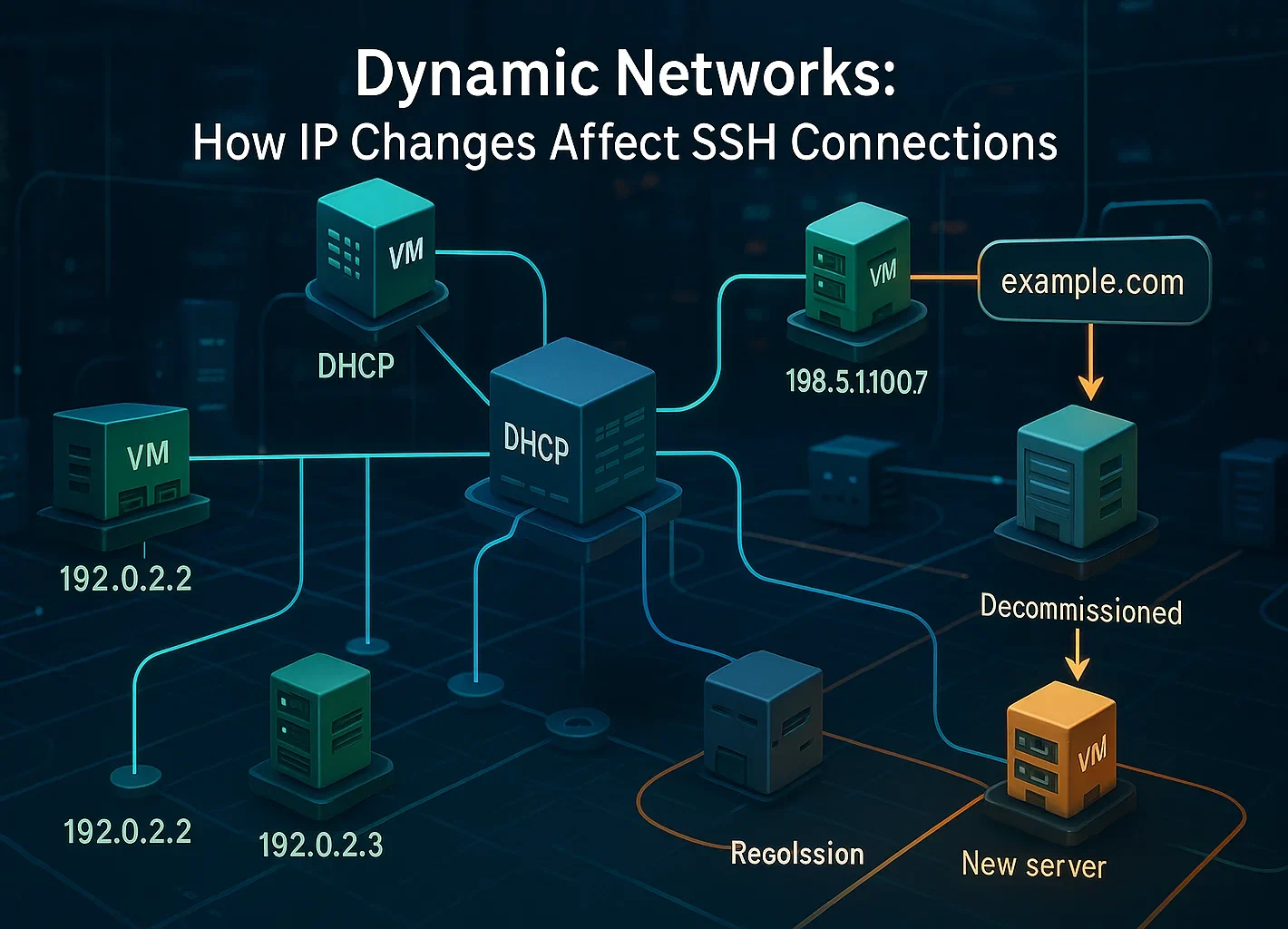

Ağ Yapılandırması Değişiklikleri:

- Bulut sağlayıcılar IP adreslerini zaman içinde yeniden kullanıma sunar ya da bağlantınız bir yük dengeleyici üzerinden geçer.

- DHCP, bir IP adresini farklı bir makineye yeniden atadı

- Hizmet dışı bırakılan bir sunucunun IP adresi yeni bir sisteme atandı

- DNS kayıtları farklı bir sunucuya işaret edecek şekilde güncellendi

Anahtar Yönetimi İşlemleri:

- Sistem yöneticileri güvenlik amacıyla host key'leri elle yeniden oluşturdu

- SSH sunucu yazılımı yeniden kuruldu

- Güvenlik politikaları anahtar rotasyonu gerektirdi

Kullanıcı parola değişikliklerinin host key'leri etkilemediğini bilmek önemlidir. Bunlar birbirinden bağımsız kimlik doğrulama mekanizmalarıdır. Host key'ler yalnızca sunucunun kendisi veya SSH yapılandırması değiştirildiğinde değişir.

Uyarıyı Ne Zaman Ciddiye Almalısınız

Host key değişikliklerinin çoğu meşru olsa da bazıları gerçek bir güvenlik tehdidine işaret edebilir. Aşağıdaki durumlarda dikkatli olun:

- Sunucuda herhangi bir değişiklik yapmadıysanız ve planlı bir bakımdan haberiniz yoksa

- Anahtar değişikliğinin nedenini sunucu yöneticisiyle doğrulayamıyorsanız

- Sunucuya genel ağlar veya güvenilmeyen bağlantılar üzerinden erişiliyorsa

- Üretim sistemlerine veya hassas veri içeren sunuculara bağlanıyorsanız

Ortadaki adam saldırıları görece nadir olmakla birlikte gerçekten yaşanmaktadır. Bu tür saldırılarda saldırgan, bilgisayarınızla hedef sunucu arasına girerek tüm trafiği ele geçirir.

İnsan hatası ve sosyal mühendislik, güvenlik ihlallerinin %68'inden sorumludur; bu da dikkatli olmayı kritik bir önlem haline getirir. Şu konuyu inceleyerek sistemlerinizi daha iyi koruyabilirsiniz: kaba kuvvet saldırılarına karşı koruma.

IBM'in son istatistiklerine göre, küresel ortalama veri ihlali maliyeti veri ihlali 2025 yılında 4,44 milyon dolara ulaştı; saldırıların tespit edilmesi ortalama sekiz ay sürdü. Bu durum, SSH'nin host key doğrulama mekanizmasının neden var olduğunu ve bu uyarıları araştırmadan neden asla görmezden gelmemeniz gerektiğini açıkça ortaya koymaktadır.

Uyarının Güvenli Olup Olmadığı Nasıl Doğrulanır

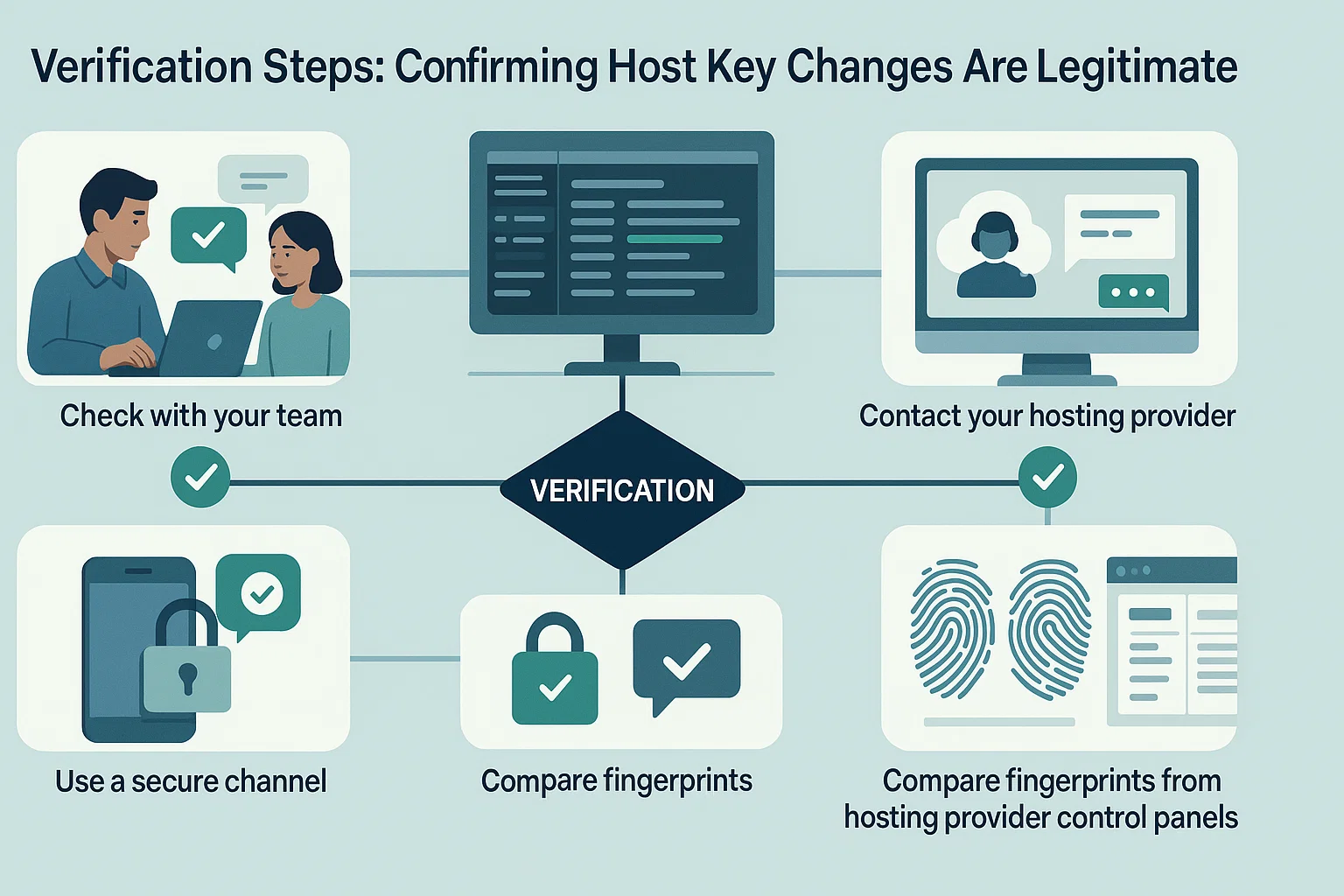

Sorunu çözmeden önce şu doğrulama adımlarını uygulayın:

- Ekibinizle kontrol edin: Sunucu erişimini paylaşıyorsanız, değişiklik yapıp yapmadıklarını iş arkadaşlarınıza sorun

- Sunucu günlüklerini inceleyin: Son değişiklikleri kontrol etmek için bakım kayıtlarını veya değişiklik günlüklerini inceleyin

- Barındırma sağlayıcınızla iletişime geçin: Bulut hizmetleri kullanıyorsanız, bakım yapılıp yapılmadığını kontrol edin

- Güvenli bir kanal kullanın: Mümkünse, parmak izini doğrulamak için güvenilir bir ağ üzerinden bağlanın

- Parmak izlerini karşılaştır: Bazı hosting sağlayıcıları, güncel SSH parmak izlerini kontrol panellerinde görüntüler

Anahtar değişikliğinin geçerli olduğunu doğrulayabiliyorsanız, eski anahtarı kaldırıp yenisini kabul etmek güvenlidir.

Dinamik IP yeniden atamasından veya host key çakışmalarından kaçınmak istiyorsanız, tercih ettiğiniz altyapı büyük önem taşır.

Cloudzy sağlıyor SSH VPS barındırması ayrılmış statik IP'lerle birlikte. AMD Ryzen 9 işlemciler ve anlık komut yürütme için NVMe depolama üzerinde çalışırsınız. Ağımız 12 küresel konumda 40 Gbps hıza ulaşır. Ayrıca bağlantınızı güvende tutmak için ücretsiz DDoS koruması da dahildir.

"Uzak Ana Bilgisayar Kimliği Değişti" Hatası Nasıl Düzeltilir

Çözüm basit: eski anahtar kaydını sisteminizden silin. Bu, uyumsuzluğu giderir ve bir sonraki bağlantıda yeni anahtarı kaydetmenize olanak tanır. Şu kılavuzumuza göz atın: SSH istemcileri daha fazla araç için.

Üstelik bunu tek bir komutla veya dosyayı elle düzenleyerek yapabilirsiniz.

Yöntem 1: Komut Satırı (En Hızlı)

Bu yöntem macOS, Linux ve Windows 10+ (OpenSSH kullanarak) için geçerlidir. Hatayı çözmenin en hızlı yoludur. Daha fazla bilgi için şunu okuyabilirsiniz: ssh-keygen man sayfası.

- Terminalinizi açın.

- Şu komutu çalıştırın (değiştirin hostname sunucunuzun IP'si veya alan adıyla):

ssh-keygen -R hostnameGörsel bir editör tercih ediyorsanız, anahtarı kendiniz silebilirsiniz. Hata mesajı genellikle kaldırmanız gereken satır numarasını tam olarak gösterir.

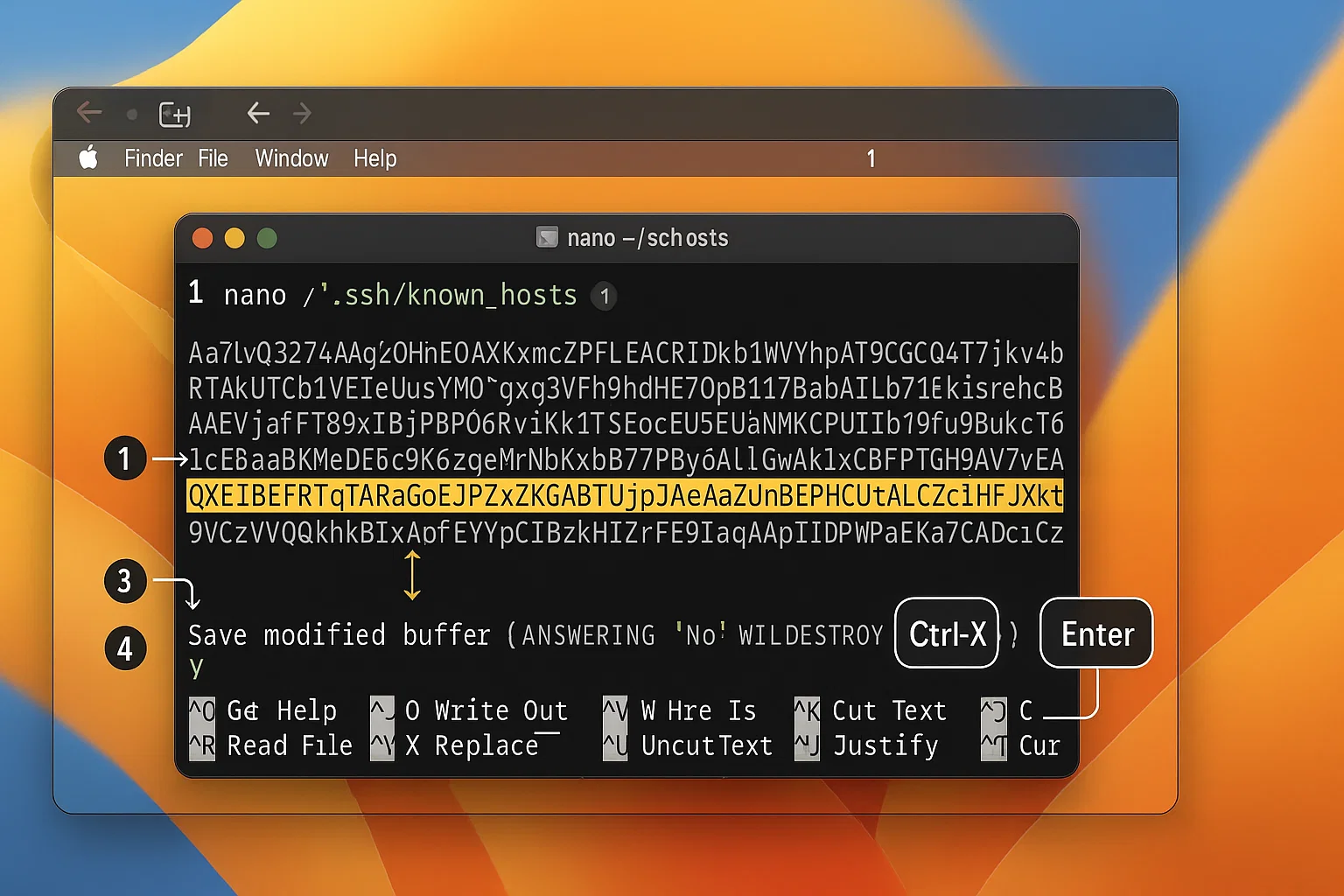

Terminalinizi açın ve dosyayı şununla düzenleyin: Nano:

nano ~/.ssh/known_hosts

Hata mesajındaki satırı bulun. Silin, ardından basın Ctrl + X ve Y kaydetmek

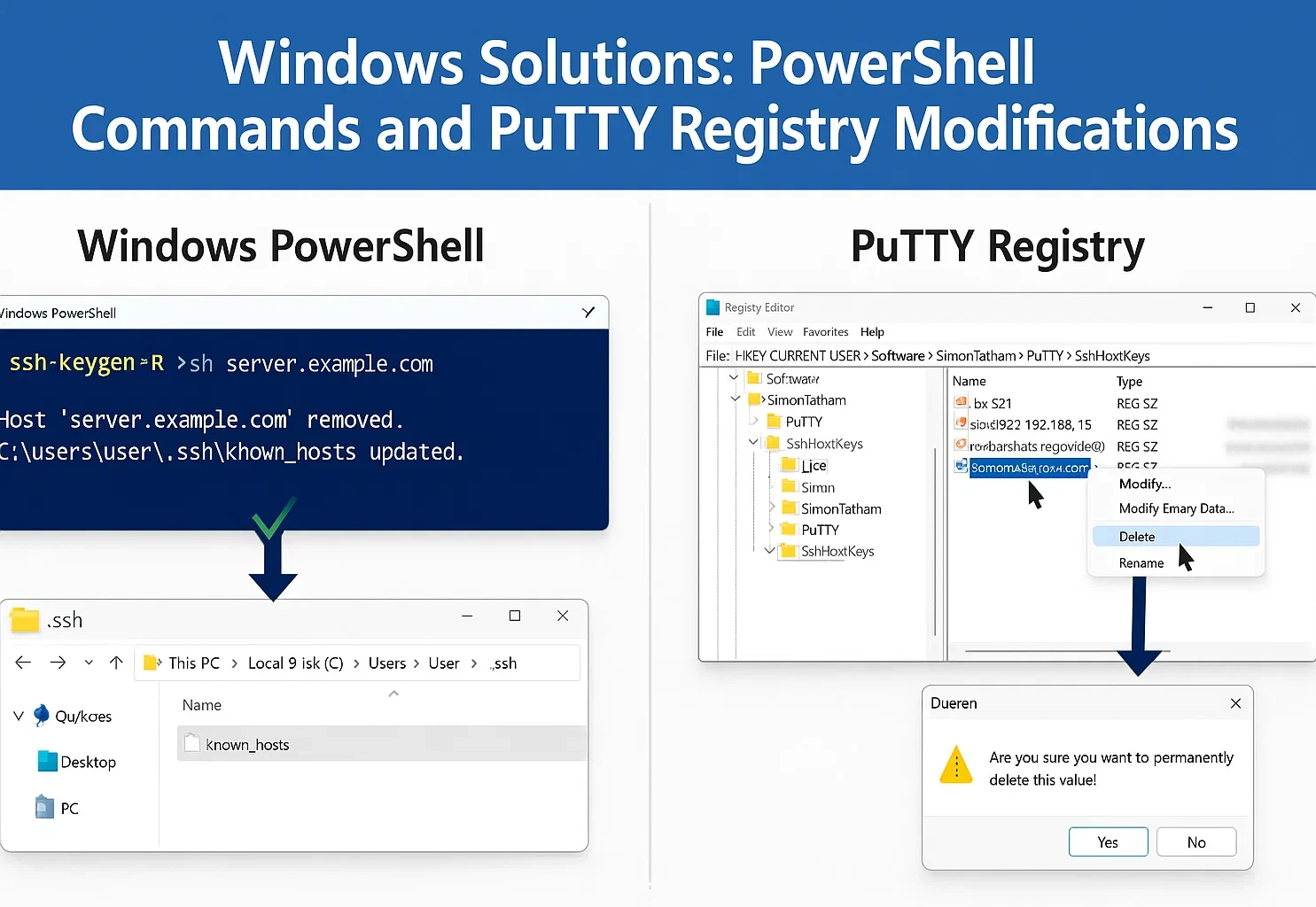

Windows için Çözüm

Windows kullanıcıları genellikle yerleşik OpenSSH istemcisini veya PuTTY'yi kullanır.

Seçenek 1: Windows OpenSSH (Windows 10/11)

Windows 10 ve 11'de OpenSSH isteğe bağlı bir özelliktir. Ayarlar > Uygulamalar > İsteğe Bağlı Özellikler yolundan ekleyebilirsiniz. Server 2025 istemciyi içerir, ancak manuel olarak etkinleştirmeniz gerekir.

PowerShell veya Komut İstemi kullanıyorsanız, Yöntem 1'deki ssh-keygen komutu burada da çalışır.

Dosyayı manuel olarak düzenlemek için:

- Basın Windows Tuşu + R.

- Tür %USERPROFILE%\.ssh ve basın Enter.

- Aç known_hosts dosyasını Not Defteri ile açın.

- Hataya neden olan satırı silin ve dosyayı kaydedin.

Anahtarları doğru şekilde yönetmek için rehberimize bakın: Windows'de SSH anahtarı oluşturma.

Seçenek 2: PuTTY Kullanımı

PuTTY, anahtarları bir dosya yerine Windows Registry'de saklar.

- Registry Düzenleyicisi'ni açın (Basın Windows Tuşu + R, yazın regeditve vurun Enter).

- Şuraya gidin: HKEY_CURRENT_USER\Software\SimonTatham\PuTTY\SshHostKeys\

- Sunucunuzun ana makine adı veya IP'siyle eşleşen girişi bulun.

- Sağ tıklayın ve seçin Sil.

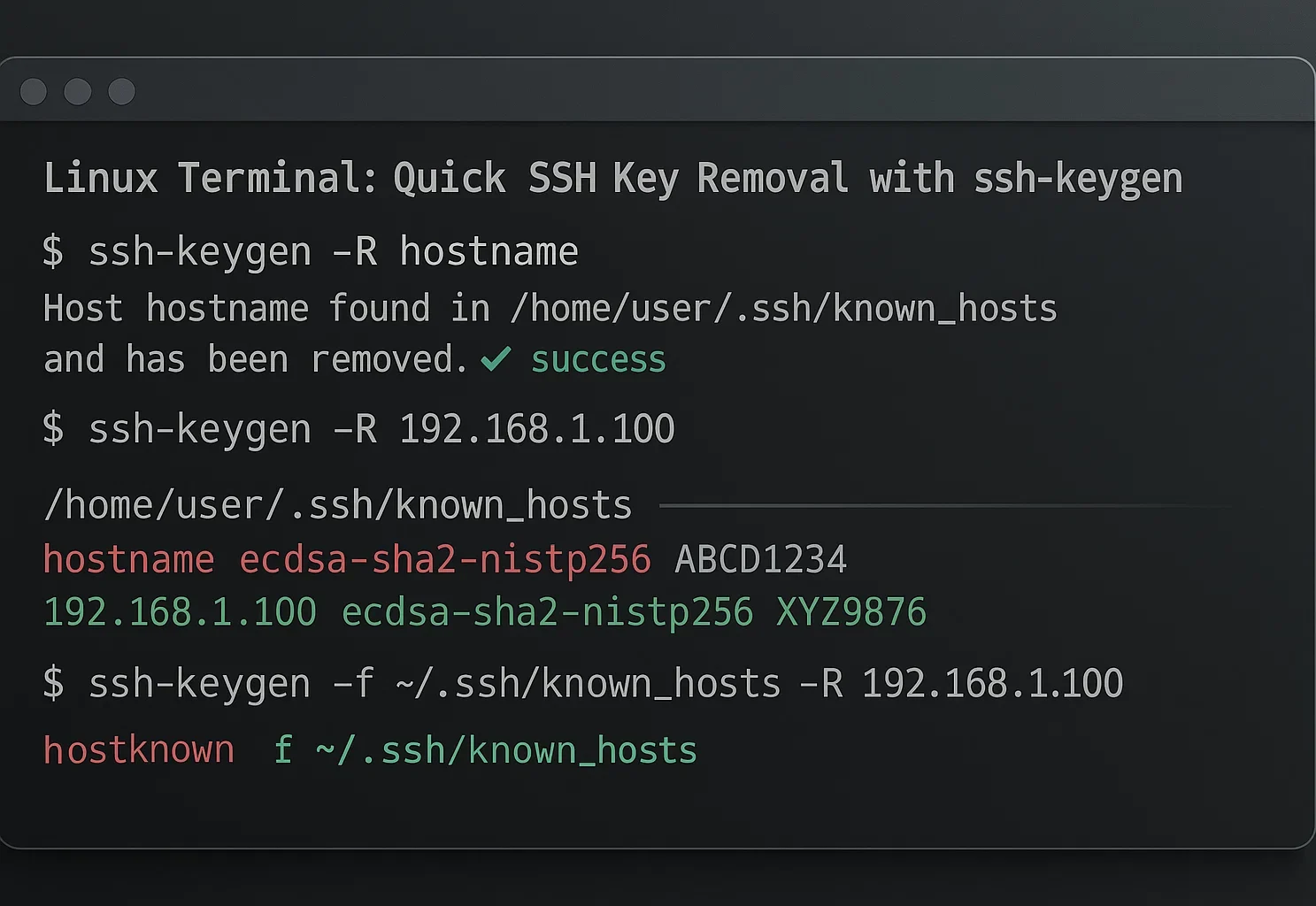

Linux için Çözüm

Bu ssh-keygen komutunu ele aldık Yöntem 1 Bu sorunu Linux'de düzeltmenin standart yöntemidir. Hızlıdır ve yerel olarak desteklenir.

Manuel Düzenleme

Dosya içeriğini görmek istiyorsanız Nano gibi bir metin düzenleyiciyle açabilirsiniz.

- Terminalinizi açın.

- Tür nano ~/.ssh/known_hosts ve basın Enter.

- Hata mesajında belirtilen satır numarasını bulun.

- Satırı silin, ardından Ctrl + X ve Y kaydetmek

Ayrıca Vim (vim ~/.ssh/known_hosts)'yi de kullanabilirsiniz, aşinaysanız.

Doğrulama Devre Dışı Bırakma Konusunda Uyarı

SSH'yi doğrulama yapmadan bağlanmaya zorlayabilirsiniz, ancak bu risklidir. Ortadaki adam saldırılarına karşı korumayı devre dışı bırakır.

Bu yöntemi yalnızca güvenilir ağlarda yerel testler için kullanın. macOS ve Linux için şu komutu girin:

ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null [email protected]Windows kullanıyorsanız Unix yolu çalışmaz. Atlamayı etkinleştirmek için NUL kullanmanız gerekir:

ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=NUL [email protected]Bu geçersiz kılmaları genel bağlantılarda veya canlı sunucularda çalıştırmayın.

Anahtar uyuşmazlıklarını gidermek rutin bir bakım işlemidir; ancak bağlantı güvenliğinizi daha da artırabilirsiniz. Botlar genellikle varsayılan 22 numaralı portu kaba kuvvet saldırılarıyla hedef alır. Linux'de SSH portunu değiştirerek daha az tahmin edilebilir bir port kullanırsanız bu arka plan gürültüsünün büyük bölümünden kurtulabilirsiniz.

Bu yöntemi asla üretim sunucularında veya güvenilmeyen ağlar üzerinden kullanmayın.

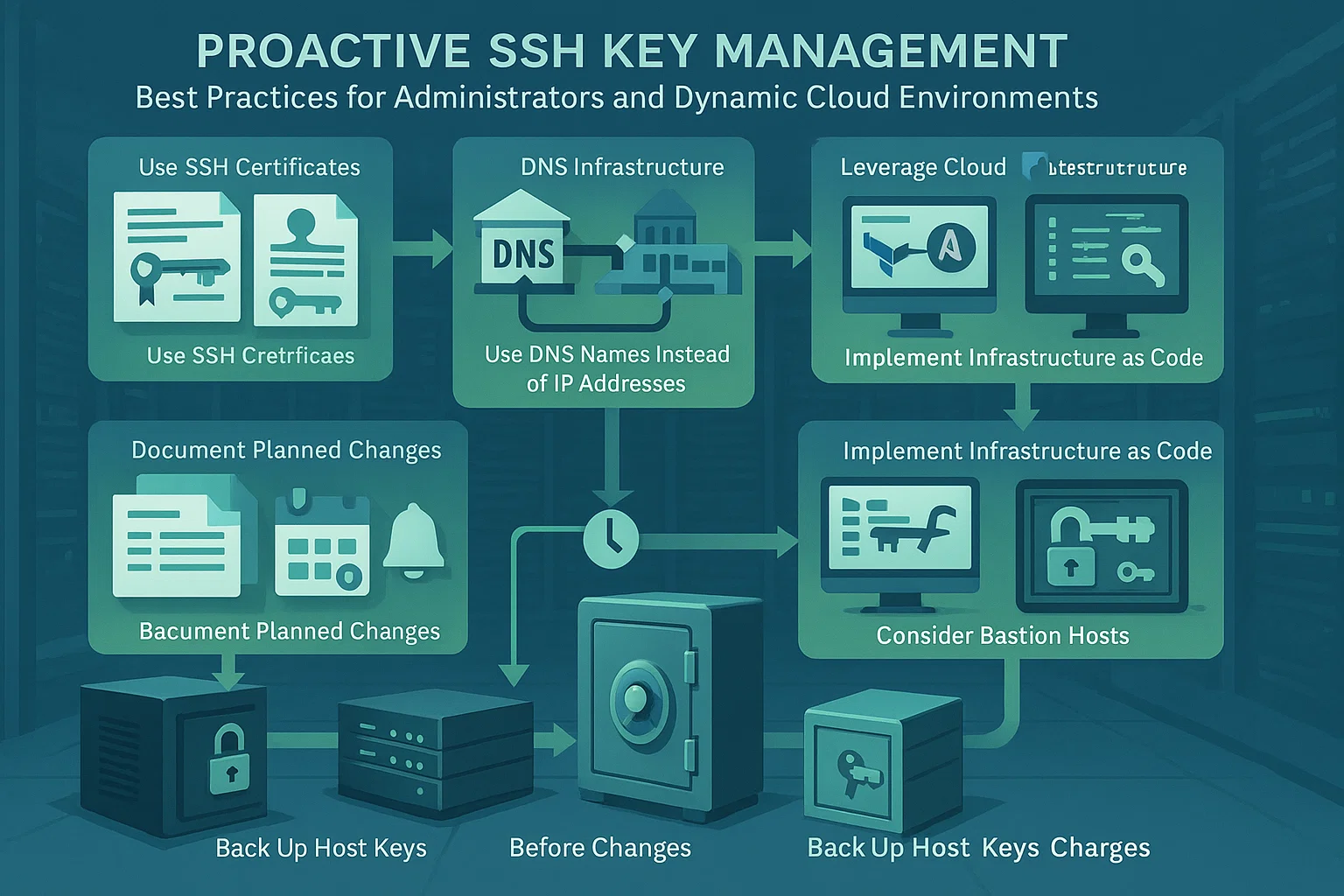

"Remote Host Identification Has Changed" Mesajını Bir Daha Almamak İçin

Meşru host anahtarı değişikliklerini her zaman önleyemezsiniz, ancak kesintileri en aza indirip güvenlik uygulamalarınızı iyileştirebilirsiniz.

Hızlı Başvuru Kılavuzu

| Sizin Rolünüz | Temel Stratejiler |

| Sistem Yöneticileri | Anahtarları yedekleyin, değişiklikleri belgeleyin, sertifika kullanın ve anahtarları düzenli olarak yenileyin |

| Normal Kullanıcılar | Envanter tutun, güvenli kanallar aracılığıyla doğrulama yapın ve logları izleyin |

| Bulut Ortamı

Kullanıcılar |

DNS adlarını kullanın, sağlayıcı araçlarından yararlanın ve altyapıyı kod olarak uygulayın |

Sistem Yöneticileri İçin

Host Anahtarlarını Yedekleyin: Anahtarları şuradan kaydedin: /etc/ssh/ İşletim sistemini yeniden kurmadan önce. Kullanıcılarınıza uyarı göstermemek için daha sonra geri yükleyin.

Planlı Değişiklikleri Belgeleyin: Anahtarları değiştirmeden önce kullanıcıları bilgilendirin ve yeni parmak izlerini güvenli şekilde paylaşın. Bu, bağlantıyı doğrulamalarına olanak tanır.

SSH Sertifikalarını Kullanın: Büyük ekipler merkezi bir sertifika otoritesi kullanmalıdır. Bu, host anahtarlarını imzalar ve manuel doğrulama ihtiyacını ortadan kaldırır.

Anahtar Rotasyonu Uygulayın: Host anahtarı değişikliklerinizi planlayın. Öngörülebilir güncellemeler, ekibinizin ani değişikliklerle başa çıkmasından çok daha kolaydır.

Normal Kullanıcılar İçin

Envanteri Koruma: Sunucu parmak izlerinin kişisel bir kaydını tutun ya da ekibinizin güvenli belgelerini kullanın.

Bant Dışı Doğrulama Yapın: Anahtarları, rastgele mesajlara değil, cloud konsolu gibi güvenilir kaynaklara karşı teyit edin.

İzleme Günlükleri: Garip bağlantı kalıpları veya tekrarlayan hatalar için yerel SSH günlüklerinizi düzenli olarak kontrol edin.

Yapılandırma Yönetimini Kullanın: Güvenlik ayarlarını düşürmeden dinamik geliştirme ortamlarını yönetmek için SSH yapılandırma dosyalarını kullanın.

Dinamik Cloud Ortamları İçin

DNS Adlarını Kullanın: IP yerine hostname üzerinden bağlanın. Bu, altta yatan adres değiştiğinde tutarlılığı korur.

Cloud Araçlarını Kullanın: Güncel parmak izlerini almak için sağlayıcı konsollarını kullanın. Değişiklikleri kabul etmeden önce anahtarları bu araçlarla doğrulayın.

Kod Olarak Altyapı Anahtar doğrulamasını Terraform gibi araçlarla otomatikleştirin. Gelişmiş kurulumlar için ayrıca SSH SOCKS5 proxy kullanın.

Sıçrama Sunucuları: Sabit anahtarlarla jump server kurun. Bunlar, dinamik altyapınıza güvenli giriş noktaları olarak işlev görür.

Sonuç

"Uyarı: Uzak Ana Bilgisayar Kimliği Değişti" mesajı, SSH'nin göz ardı edilmesi gereken bir hata değil, önemli bir güvenlik özelliğidir. Bu uyarı çoğunlukla sunucu bakımı veya yapılandırma değişiklikleri gibi geçerli nedenlerden kaynaklanır; ancak ortadaki adam saldırılarına ve yetkisiz erişime karşı sizi korumada kritik bir rol oynar.

Bu uyarıyla karşılaştığınızda, devam etmeden önce nedenini doğrulayın. Çoğu durumda çözüm basittir: işletim sisteminiz için belirtilen yöntemlerle eski ana bilgisayar anahtarını kaldırın, ardından bir sonraki bağlantıda yeni anahtarı kabul edin.

SSH ana bilgisayar anahtarlarının nasıl çalıştığını öğrenerek ve en iyi uygulamaları takip ederek uzaktan erişim iş akışlarınızda hem güvenliği hem de kullanım kolaylığını koruyabilirsiniz. Dosyaları güvenli şekilde aktarma hakkında daha fazla bilgi için bkz. SSH üzerinden dosya kopyalama.