Linux VPS sunucuları, yerleşik Linux Güvenlik Modeli sayesinde Windows sistemlerine kıyasla daha yüksek güvenlik sunar. Ancak hiçbir sistem tamamen güvende değildir. Saldırganlar her gün milyonlarca sunucuyu tarayarak hassas verilere erişmek veya büyük ölçekli saldırılar için sunucuları ele geçirmek amacıyla açıklar arar.

Bir Linux sunucusunu güvence altına almak, bilinçli bir yapılandırma süreci gerektirir. Yeni kurulan VPS sistemleri, güvenlik yerine erişim kolaylığını ön plana alan varsayılan ayarlarla gelir. Linux sunucu kurulumlarını nasıl güvenceye alacağınızı bilmek; sistemin işlevselliğini korurken değişen tehditlere karşı sizi korur. Bu kılavuz, Linux sunucu altyapınızı güvence altına almak ve sisteminizi yaygın saldırıları savuşturan bir kaleye dönüştürmek için gereken 20 temel adımı gösterir.

Linux VPS Nedir?

Linux VPS (Virtual Private Server), diğer kullanıcılardan ayrılmış özel kaynaklarla bulut platformlarında çalışır. Güvenliği ihlal edilmiş bir hesabın diğerlerini etkileyebildiği paylaşımlı barındırmadan farklı olarak, güvenli VPS barındırma ortamınızı izole eder. Yine de saldırganlar, veri çalmak, kötü amaçlı yazılım yüklemek veya diğer sistemlere saldırı düzenlemek için güvenli olmayan VPS sunucularını hedef almaya devam eder.

Sipariş verdiğinizde Linux VPS satın al barındırma hizmeti, işletim sistemi temel ayarlarla önceden kurulmuş gelir. Bu varsayılan yapılandırmalar güvenlik yerine kullanım kolaylığını öncelikli kılar; bu da sunucunuzu yaygın açıkları tarayan otomatik saldırılara karşı savunmasız bırakır. VPS sunucularında bulut verilerini güvence altına almak, temel kurulumun ötesinde proaktif adımlar gerektirir.

Linux VPS'nizi Neden Güvence Altına Almalısınız?

Güvensiz sunucular, internete çıktıktan saatler içinde hedef haline gelir. Kuruluşlar artık haftada ortalama 1.876 siber saldırıylakarşı karşıyadır; bu rakam geçen yıla göre yüzde 75 artışa karşılık gelir. Linux sunucu altyapısını nasıl güvenceye alacağınızı bilmek, sisteminizi tehlikeye atabilecek bu sürekli tehditlere karşı sizi korur.

En tehlikeli boyutu şudur: gelişmiş saldırılar çoğunlukla fark edilmeden ilerler. Saldırganlar, herhangi bir iz bırakmadan verilerinize erişebilir, iletişimlerinizi izleyebilir veya sunucu kaynaklarınızı kullanabilir. Güvenli VPS barındırma proaktif önlemler gerektirir; çünkü saldırganlar varlıklarını duyurmaz. Alışılmadık bir etkinlik fark ettiğinizde, ciddi hasar çoktan verilmiş olabilir.

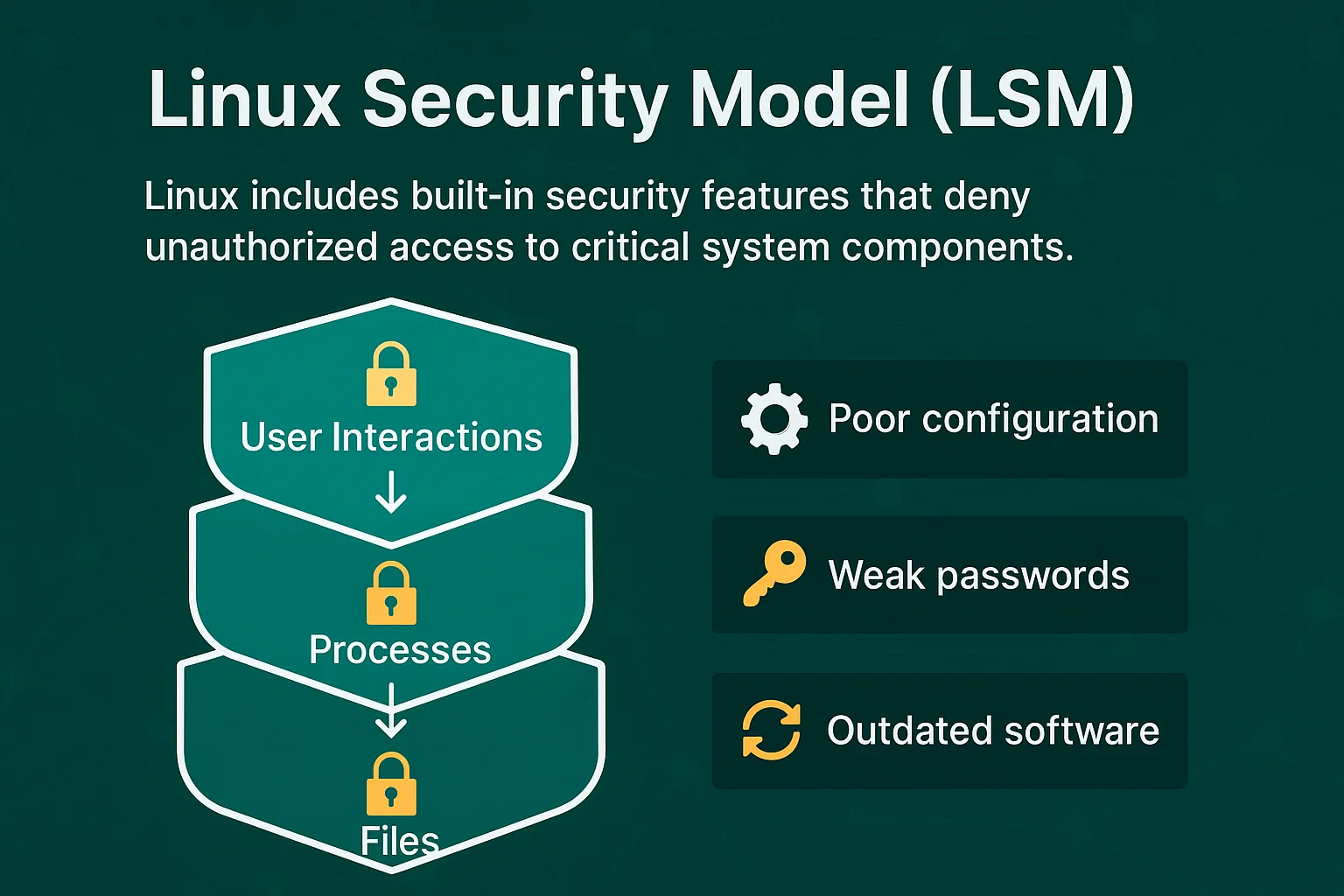

Linux Güvenlik Modeli (LSM)

Linux, kritik sistem bileşenlerine yetkisiz erişimi engelleyen yerleşik güvenlik özellikleri içerir. Diyagramlı Linux güvenlik modeli, erişim denetimlerinin dosyaları, süreçleri ve kullanıcı etkileşimlerini nasıl koruduğunu gösterir. Bu yapı, diğer işletim sistemlerine kıyasla istismarı daha güç kılan birden fazla güvenlik katmanı oluşturur.

Ancak LSM'ler, hatalı yapılandırma, zayıf parola veya güncel olmayan yazılımdan kaynaklanan saldırıları önleyemez. Bir Linux sunucusunun nasıl güvence altına alınacağına ilişkin temeli sağlarlar; ancak etkin olabilmek için doğru şekilde uygulanmaları gerekir. Ubuntu VPS barındırması ve diğer Linux dağıtımları.

Linux VPS Güvenliğini Sağlamanın 20 Yolu

Bu güvenlik önlemleri, temel yapılandırma değişikliklerinden gelişmiş izleme sistemlerine kadar uzanır. Linux sunucu ortamlarını güvence altına almak için bu adımları sistematik biçimde uygulayarak yaygın saldırı vektörlerine direnen güvenli bir Linux sunucusu oluşturabilirsiniz.

Her teknik, saldırganların sıklıkla istismar ettiği belirli güvenlik açıklarını hedef alır. Yöntemler, her sunucunun ihtiyaç duyduğu temel yapılandırmalardan gelişmiş tehdit tespitine yönelik karmaşık izleme sistemlerine kadar uzanır. Bazı önlemler anında koruma sağlarken diğerleri uzun vadeli güvenlik dayanıklılığı oluşturur. Uygulama sırası önemlidir: temel sertleştirme adımları, gelişmiş izleme araçlarından önce gelmelidir. Bu 20 strateji bir arada, sunucunuzun saldırı yüzeyini önemli ölçüde azaltan katmanlı bir güvenlik yapısı oluşturur.

1. Yazılımı Güncel Tutun

Güncel olmayan yazılımlar, saldırganların istismar ettiği bilinen güvenlik açıkları barındırır. Yazılım geliştiriciler bu açıkları kapatan yamaları düzenli olarak yayınlar; bu nedenle güncellemeler, Linux sunucu sistemlerini güvence altına almanın ilk savunma hattıdır.

Kritik güvenlik yamaları için otomatik güncellemeleri yapılandırın:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -yManuel inceleme gerektiren güvenlik yamalarından haberdar olmak için mevcut güncellemelere ilişkin e-posta bildirimleri ayarlayın.

2. Root Girişini Devre Dışı Bırakın

Her Linux sunucusu, sınırsız sistem erişimine sahip bir "root" kullanıcı hesabı içerir. Saldırganlar bu hesabın her zaman var olduğunu bildiğinden, şifreyi tahmin edip sunucuyu tamamen ele geçirmek için kaba kuvvet saldırıları düzenleyerek bu hesabı hedef alır.

Root erişimini devre dışı bırakmadan önce yeni bir yönetici kullanıcı oluşturun:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshdBu sayede saldırganların hem kullanıcı adını hem de şifreyi tahmin etmesi gerekir, bu da güvenliği önemli ölçüde artırır.

3. SSH Anahtar Çifti Oluşturun

Parola tabanlı girişler, özellikle parolalar zayıfsa, bir güvenlik açığına dönüşebilir. SSH anahtar kimlik doğrulaması daha güvenli bir alternatif sunar. Parolalar yerine kriptografik anahtarlar kullanarak kırılması çok daha güç bir kimlik doğrulama yöntemi elde edersiniz.

Bu güvenlik önlemi özellikle kritik önem taşır; zira güvenlik araştırmalarına göre veri ihlallerinin %24'ünde ilk saldırı vektörü çalınan kimlik bilgileridir ve bu tür saldırılar diğer yöntemlere kıyasla çok daha uzun süre fark edilmeden kalır. Bu nedenle SSH anahtarlarıyla önlem almak kritik bir zorunluluktur.

Güvenli kimlik doğrulama için SSH anahtar çiftleri oluşturun:

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipSSH anahtarları 4096 bit uzunluğa kadar çıkabilir; bu da onları en karmaşık parolalardan bile üstel olarak daha güvenli kılar.

4. İki Faktörlü Kimlik Doğrulamayı Etkinleştirin

İki faktörlü kimlik doğrulama, parolanın ötesinde ikinci bir doğrulama adımı ekler. Saldırganlar parolanızı ele geçirse bile ikinci kimlik doğrulama faktörü olmadan sunucunuza erişemez.

İki faktörlü kimlik doğrulamayı yükleyin ve yapılandırın:

sudo apt install libpam-google-authenticator

google-authenticatorSunucu erişimi için zaman tabanlı kod üreten bir mobil kimlik doğrulama uygulaması yapılandırın.

5. SSH Portunu Değiştirin

Varsayılan SSH portu (22), otomatik tarama araçlarının sürekli saldırı girişimleriyle karşı karşıyadır. Özel bir porta geçmek, bu otomatik saldırılara maruz kalma riskini azaltır. 2024 yılında veri ihlalinin küresel ortalama maliyeti 4,88 milyon dolara ulaştı ve port değiştirme gibi basit güvenlik önlemleri bile otomatik tehditlere karşı anlamlı bir koruma sağlıyor.

Çoğu Linux dağıtımı için:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdUbuntu 23.04 ve sonraki sürümler için:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.serviceÖnemli: Mevcut oturumunuzu kapatmadan önce yeni portu test edin:

# Test connection in a new terminal

ssh username@server-ip -p 2222Güvenlik duvarı kurallarınızı yeni porta izin verecek şekilde güncelleyin:

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testingBağlanırken yeni portu belirtmeyi unutmayın: ssh kullanıcıadı@sunucu-ip -p 2222

6. Kullanılmayan Ağ Portlarını ve IPv6'yi Devre Dışı Bırakın

Açık ağ portları saldırganlar için giriş noktası oluşturur. Çalışan her servis potansiyel açıklar yaratır; bu nedenle gereksiz servisleri ve ilgili portlarını devre dışı bırakın.

Şu anda açık olan portları görüntüleyin:

sudo netstat -tulpn

# Alternative command

sudo ss -tulpnKullan iptables güvenlik duvarı kurallarını yönetmek ve gereksiz portları kapatmak için.

Gerekli değilse IPv6'yi devre dışı bırakın:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1Ağ yapılandırmasını güncelleyin (gerçek netplan dosyanızı bulun):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply7. Güvenlik Duvarını Yapılandırma

Güvenlik duvarları, sunucunuza hangi ağ trafiğinin ulaşabileceğini denetler. Yetkisiz bağlantıları engellerken meşru trafiğin belirtilen portlardan geçmesine izin verir.

Hızlı UFW Kurulumu:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enableTemel güvenlik duvarı kuralları:

| Amaç | Komut | Sonuç |

| HTTP'ye İzin Ver | sudo ufw allow 80 | Web trafiğine izin verildi |

| HTTPS'ye İzin Ver | sudo ufw allow 443 | Güvenli web trafiği |

| Özel SSH portuna izin ver | sudo ufw allow 2222 | Özel portta SSH |

| Belirli IP'yi Engelle | sudo ufw deny from 192.168.1.100 | IP tamamen engellendi |

Güvenlik duvarı durumunu kontrol edin:

sudo ufw status verboseBu yapılandırma, SSH bağlantıları dışındaki tüm gelen trafiği engeller.

8. Kötü Amaçlı Yazılım ve Antivirüs Uygulamaları Kurun

Linux sistemleri; veri çalan, kripto para madenciliği yapan veya saldırganlara arka kapı erişimi sağlayan kötü amaçlı yazılımlardan etkilenebilir. Kötü amaçlı yazılım önleme yazılımı, bu tehditleri sisteminizi ele geçirmeden önce tespit edip temizler.

Kapsamlı virüs taraması için ClamAV kurun:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclamKritik dizinlerde manuel tarama yapın:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --removeDaha iyi koruma için ClamAV'ın yanına Maldet kurun:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before useCron ile günlük otomatik tarama zamanlayın:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove9. Rootkit Tarayıcı Kurun

Rootkit'ler, işletim sisteminin derinliklerine gizlenen kötü amaçlı programlardır. Standart antivirüs yazılımları bunları genellikle fark edemez. Saldırganlara sisteminize kalıcı erişim sağlarken normal tespit yöntemlerinden gizli kalabilirler.

Rootkit tespiti için Chkrootkit'i kurun ve yapılandırın:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTEDEk rootkit koruması için RKHunter kurun:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --checkHaftalık otomatik rootkit taraması oluşturun:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.logRootkit tespit edilirse sunucuyu hemen izole edin ve işletim sistemini baştan yüklemeyi düşünün. Rootkit'leri sistem bütünlüğünü koruyarak tamamen kaldırmak son derece güç olabilir.

10. Yetkisiz Giriş Önleme için Fail2Ban Kullanın

Fail2Ban oturum açma girişimlerini izler ve tekrarlayan başarısız girişler gibi şüpheli davranışlar sergileyen IP adreslerini otomatik olarak engeller.

Hızlı Kurulum:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.localTemel SSH Koruma Ayarları:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600Önemli Yapılandırma Değerleri:

| Ayar | Değer | Anlam |

| maxretry | 3 | Yasaklamadan önce izin verilen başarısız deneme sayısı |

| yasak süresi | 3600 | Yasaklama süresi (1 saat) |

| bulma zamanı | 600 | Zaman penceresi (10 dakika) |

Başlatın ve Etkinleştirin:

sudo systemctl start fail2ban

sudo systemctl enable fail2banYasaklı IP'leri Kontrol Edin:

sudo fail2ban-client status sshd11. SELinux'u açın

Security-Enhanced Linux (SELinux), programların ne yapabileceğini kısıtlayan zorunlu erişim denetimleri sağlar. Bu denetimler, programlar ele geçirilmiş olsa bile devreye girer ve standart Linux izinlerinin ötesinde ek bir güvenlik katmanı oluşturur.

SELinux'yi Kontrol Edin ve Etkinleştirin:

sestatus

sudo setenforce enforcingSELinux politikaları, ele geçirilmiş uygulamaların yetkisiz sistem kaynaklarına erişmesini engeller. En iyi yapılandırma için şu kısa adımları takip edin .

12. Dosyaları, Dizinleri ve E-postaları Koruyun

Hassas dosyaları şifreleyerek yetkisiz erişime karşı koruyun. Saldırganlar sisteme erişim sağlasa bile şifreli veriler güvende kalır. Bu yaklaşım, hassas veri işleyen güvenli Linux dosya sunucusu yapılandırmaları için vazgeçilmezdir.

Dosya şifreleme için GPG kullanın:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filenameErişimi kısıtlamak üzere doğru dosya izinlerini ayarlayın:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only13. Düzenli Yedek Alın

Düzenli yedekler, güvenlik olaylarından, donanım arızalarından veya yanlışlıkla yaşanan veri kayıplarından kurtulmanızı sağlar. Otomatik yedekleme hem insan hatası riskini azaltır hem de güvenli VPS barındırma stratejilerinin temel bir bileşenini oluşturur.

Otomatik yedekleme betikleri oluşturun:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/log3-2-1 yedekleme kuralını izleyerek yedekleri, uzak depolama da dahil olmak üzere birden fazla konumda saklayın.

14. Disk Bölümlendirmesi Oluşturun

Disk bölümlendirmesi, sistem dosyalarını kullanıcı verilerinden ayırır. Böylece bir bölüm ele geçirilse bile hasar sınırlı kalır. Ayrıca bir alandaki disk doluluk sorununun tüm sistemi etkilemesi önlenir.

Önerilen bölüm şeması:

/boot – 500MB (başlatma dosyaları)

/ – 20GB (sistem dosyaları)

/home – 50GB (kullanıcı verileri)

/var – 10GB (günlükler ve veritabanları)

/tmp – 2GB (geçici dosyalar)

swap – 2GB (sanal bellek)

Geçici bölümleri güvenlik kısıtlamalarıyla bağlayın:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstab# Hemen Başvur

sudo mount -aBölüm güvenliğini doğrulayın:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partitionBu noexec seçeneği kötü amaçlı çalıştırılabilir dosyaların çalışmasını engeller, nosuid set-user-ID bitlerini devre dışı bırakır ve nodev geçici dizinlerde aygıt dosyası oluşturulmasını önler.

15. Sunucu Günlüklerini İzleyin

Sunucu günlükleri tüm sistem etkinliklerini kaydeder ve güvenlik olaylarına dair erken uyarı işaretleri sunar. Günlükleri düzenli olarak incelemek, olası tehditleri ciddi bir hal almadan tespit etmenizi sağlar.

İzlenecek Temel Log Dosyaları:

| Günlük Dosya | Amaç | Komut |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | Giriş denemeleri | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | Sistem mesajları | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | Web trafiği | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | Engellenen IP'ler | sudo tail -f /var/log/fail2ban.log |

Hızlı Log Analiz Komutları:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10Otomatik Log İzleme:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service AllLog dosyalarının disk alanını aşırı kullanmasını önlemek için log rotasyonu ayarlayın.

16. Güçlü Parolalar Kullanın

Güçlü parolalar, kaba kuvvet ve sözlük saldırılarına karşı dayanıklıdır. Zayıf parolalar, modern donanımlarla dakikalar içinde kırılabilir.

Şifre gereksinimleri:

- En az 12 karakter

- Büyük harf, küçük harf, rakam ve sembol karışımı

- Sözlük sözcükleri veya kişisel bilgi içermemeli

- Her hesap için benzersiz olmalı

Karmaşık parolaları oluşturmak ve güvenle saklamak için parola yöneticileri kullanın. Diğer Linux güvenlik modeli ve şema prensipleriyle birleştirildiğinde, güçlü parolalar yetkisiz erişime karşı birden fazla savunma katmanı oluşturur.

17. FTP Yerine SFTP Tercih Edin

Standart FTP, veri ve kimlik bilgilerini düz metin olarak iletir; bu da ağı dinleyen kişilerin bu verilere erişmesine olanak tanır. SFTP ise tüm veri iletimini şifreleyerek hassas bilgileri korur ve güvenli dosya sunucusu Linux mimarilerini destekler.

Yalnızca SFTP erişimini yapılandırın:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftpGüvenlik riskini ortadan kaldırmak için standart FTP servislerini devre dışı bırakın:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd18. CMS Otomatik Güncellemelerini Etkinleştirin

İçerik Yönetim Sistemleri (WordPress, Drupal, Joomla) sık sık güvenlik yamaları yayımlar. Otomatik güncellemeleri etkinleştirmek, kritik açıkların zamanında kapatılmasını sağlar.

WordPress için wp-config.php dosyasına şunu ekleyin:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');Uyumluluk ve işlevselliği doğrulamak için güncelleme günlüklerini takip edin.

19. Anonim FTP Yüklemelerini Devre Dışı Bırakın

Anonim FTP, kimlik doğrulaması olmadan herkesin sunucunuza dosya yüklemesine izin verir. Bu durum sunucunuzun yasadışı içerik veya kötü amaçlı yazılım barındırmasına, hatta saldırı dağıtım noktasına dönüşmesine yol açabilir.

Kimlik doğrulamasını zorunlu kılmak için vsftpd'yi yapılandırın:

sudo nano /etc/vsftpd.conf# Anonim erişimi devre dışı bırak

anonymous_enable=NO# Yerel kullanıcı kimlik doğrulamasını etkinleştir

local_enable=YES

write_enable=YES

local_umask=022# Kullanıcıları kendi ana dizinleriyle sınırla

chroot_local_user=YES

allow_writeable_chroot=YES# Güvenlik ayarları

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NOFTP servisini yeniden başlatın:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpdKısıtlı izinlere sahip FTP kullanıcı hesapları oluşturun:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsŞüpheli etkinliklere karşı FTP erişim günlüklerini izleyin:

sudo tail -f /var/log/vsftpd.log20. Kaba Kuvvet Korumasını Yapılandırın

Gelişmiş otomatik saldırılara karşı koymak için Fail2Ban'ın ötesinde birden fazla kaba kuvvet koruma katmanı uygulayın.

Ek korumalar yapılandırın:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2Kapsamlı koruma için Fail2Ban'ın yanı sıra DenyHosts gibi araçlar da kullanın.

Sonuç

Linux VPS güvenliğini sağlamak; temel yapılandırma değişikliklerinden ileri düzey izleme sistemlerine kadar birden fazla savunma katmanı uygulamayı gerektirir. Saldırı tespiti ve otomatik izleme gibi araçlara geçmeden önce yazılım güncellemeleri, güvenlik duvarı yapılandırması ve SSH güçlendirmesi gibi temel güvenlik adımlarıyla başlayın.

Güvenli bir Linux sunucusu, tek seferlik bir yapılandırmayla değil, sürekli bakımla ayakta tutulur. Günlükleri düzenli olarak inceleyin, yazılımları güncel tutun ve tehditler geliştikçe güvenlik önlemlerinizi buna göre ayarlayın. Güvenlik yapılandırmasına yapılan yatırım, maliyetli veri ihlallerini önler ve sistem güvenilirliğini korur.

Bu güvenlik önlemlerinin birbirini tamamladığını unutmayın: tek bir yöntem tam koruma sağlamaz. 20 stratejinin tamamını uygulamak, sunucunuzun yaygın saldırılara karşı açıklarını önemli ölçüde azaltan çakışan güvenlik katmanları oluşturur. Güvenli dosya sunucusu Linux yapılandırması ya da genel anlamda güvenli VPS barındırma koruması arıyor olun, bu temel adımlar kritik güvenliği sağlar.