Jeg vil skildre en meget barnlig fantasi, som vi alle delte som børn. Forestil dig, at du har et par magiske briller, der lader dig finde skatte i et bibliotek. Det er en ny visionær oplevelse. Disse magiske briller giver dig mulighed for at se det usynlige, det usynlige. Forestil dig nu at have denne superkraft til at opdage skjult indhold på internettet. Forestil dig at have specielle hemmelige ord, der hjælper disse magiske briller til at fungere endnu bedre. Disse hemmelige ord hjælper dig med at finde meget specifikke ting, som skatte, som du ikke ville finde ved blot at se dig omkring normalt. Du kan ikke benægte, at dette ikke er den sejeste superkraft nogensinde. Altså, hvem vil flyve, når man kan se de sjældneste stykker indhold, ikke sandt?

Hvis du er nysgerrig efter at lære mere om denne superkraft, velkommen til dorking! I dette blogindlæg lærer vi, hvordan du får adgang til internettets skjulte hjørner.

Hvad er dorking?

Google Dorking betyder at bruge avanceret søgesyntaks i Google til at finde specifik information, som er offentligt tilgængelig på internettet. Dette indhold findes, men ligger ikke på overfladen; det kræver lidt udgravning at få adgang til det. Google Dorking foretager denne udgravning ved at bruge specielle operatorer og kommandoer, som forfiner søgeforespørgsler. Det betyder, at brugere kan lokalisere følsom information, opdage sikkerhedssårbarheder og indsamle data, som måske ikke let kan findes gennem almindelige søgninger.

Operatører som site:, filetype:, og inurl: bruges til at indsnævre søgeresultater til specifikke websteder, filtyper eller URLs. For eksempel, hvis du bruger site:example.com filetype:pdf returneres PDF-filer hostet på example.com. Google Dorking kan afdække mapper, fortrolige dokumenter og detaljerede fejlmeddelelser, som blotlægger svaghederne i et websteds sikkerhed.

Anvendelsestilfælde for dorking

Google Dorking er ikke kun et værktøj for nysgerrige mennesker. Det er et kraftigt aktiv, som kan bruges i mange professionelle og pædagogiske sammenhænge. Her er nogle af de mest almindelige anvendelsestilfælde for Google Dorking:

Sikkerhedsvurderinger og sårbarhedstestning

Som jeg forklarede tidligere, kan Google Dorking-kommandoer finde information, som normalt er uden for rækkevidde. Forestil dig, at du ved et uheld har offentliggjort fortrolige data. Hvad hvis nogen bruger Google Dorking-kommandoer til at afdække disse eksponerede oplysninger? Løsningen er, at du handler først og bruger Google Dorking-kommandoer til at finde sårbarheder inden for dit system.

Konkurrenceindsamling af oplysninger

Hvis du er forretningsudvikler eller marketingspecialist, er det at have ajour viden en af dine vigtigste styrker. Google Dorking giver dig mulighed for at indsamle konkurrenceintelligens. Marketingfolk og business-analytikere bruger Google Dorking til at finde information om konkurrenters webstedsstrukturer, onlinestrategier og offentligt tilgængelige dokumenter, som kan afsløre strategiske planer eller nye produktlanceringer. Du kan bruge denne indsigt til at benchmarke din virksomheds præstation, forudse markedsbevægelser og udvikle modstrategier.

Akademisk forskning og dataindsamling

Hvis du er forsker eller akademiker, kan Google Dorking hjælpe dig med at forfine dine søgeforespørgsler og udtrække præcise datasæt fra det endeløse hav af information på internettet. Evnen til at finde forskningsartikler, datasæt, casestudier og artikler, som ikke let kan findes gennem standardsøgemetoder, kan accelerere din forskerproces. Og hvad betyder mere end effektivitet og hastighed for en ph.d.-studerende med stramme deadlines?

Lokalisering af software- og systemsårbarheder

Hvis du er etisk hacker eller penetrationstester, som ønsker at identificere softwaresårbarheder og fejlkonfigurationer, kan Google Dorking gøre denne proces mere effektiv for dig. Google Dorking giver dig mulighed for at udforme specialiserede forespørgsler. Du kan derefter bruge disse forespørgsler til at lokalisere systemer, som kører specifikke softwareversioner, der er kendt for at være sårbare, fejlkonfigurerede netværksenheder eller eksponerede administratorgrænsesnit. Denne type identifikation muliggør rettidig patching af sårbarheder og styrkelse af systemets sikkerhedsposition mod potentielle angreb.

Find uautoriserede kopier af ophavsretsbeskyttet materiale

Hvis du er ophavsretsholder eller indholdsskaber, kan du bruge Google Dorking til at finde uautoriserede reproduktioner af dit arbejde. Ved hjælp af specifikke søgekommandoer kan du lokalisere websteder, som hoster piratkopier af bøger, musik, film og software. Dette aspekt af Google Dorking hjælper med at beskytte intellektuel ejendom og at tage juridiske skridt mod ophavsretskrænkelser.

Jeg forstår, at mange af disse anvendelsestilfælde er dedikeret til en bestemt gruppe mennesker. Men du kan også bruge Google Dorking til daglige formål. Selv hvis du er en almindelig internetbruger, som er nysgerrig efter internettets dybde, kan Google Dorking forbedre din søgeoplevelse.

Dorking-kommandoer og eksempler

Google Dorking kan finde søgeresultater, som du aldrig får fra standardsøgeforespørgsler. Og det gør det ved at implementere avancerede søgeoperatorer. Disse søgeoperatorer fungerer ved at implementere en ny tilgang til at fortælle Googles søgealgoritme, hvad det skal lede efter. Lad os se, hvad disse søgeoperatorer kan:

Inurl: Denne søgeoperator kan finde specifikke nøgleord i en URL. For eksempel inurl:admin returnerer sider, som har "admin" i URL.

Filetype: Filetype-operatoren returnerer alle filer med den specifikke filtype, du har bedt om. For eksempel 'filetype:pdf site:example.com' søger efter PDF-filer inden for example.com-domænet.

Intext: Denne søgeoperator søger efter specifikke ord eller vendinger i indholdet på en webside. 'intext:"confidential" filetype:pdf' søger efter PDF-filer, som indeholder ordet "confidential".

Link: Hvis du vil vide, hvilke sider der linker til en bestemt URL, kan du søge efter URL med linkse-operatoren. For eksempel: 'Link: https://example.com/webpage' viser, hvilke sider der linker til en bestemt artikel på dit websted.

Websted: Site-operatoren begrænser søgeresultaterne og viser kun resultater fra et bestemt websted. For eksempel: 'site:example.com' returnerer kun websider fra example.com.

Intitle: Intitle-operatoren søger efter sider med bestemte ord i deres titler. For eksempel: 'intitle:"index of" "password"' hjælper med at finde sider, der muligvis viser adgangskoder.

Cache: Denne operator viser Googles cachede version af en webside. For eksempel viser 'cache:example.com' den seneste cachede side af 'example.com' fra Google.

Dorking-eksempler i praksis

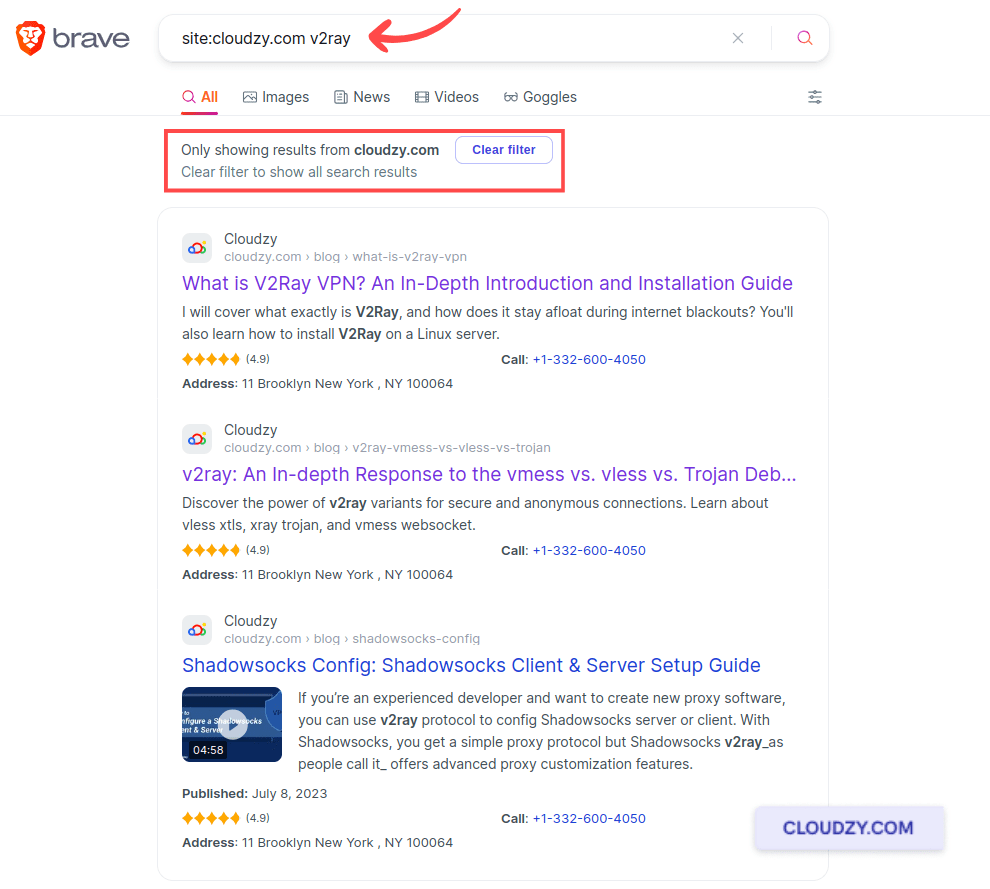

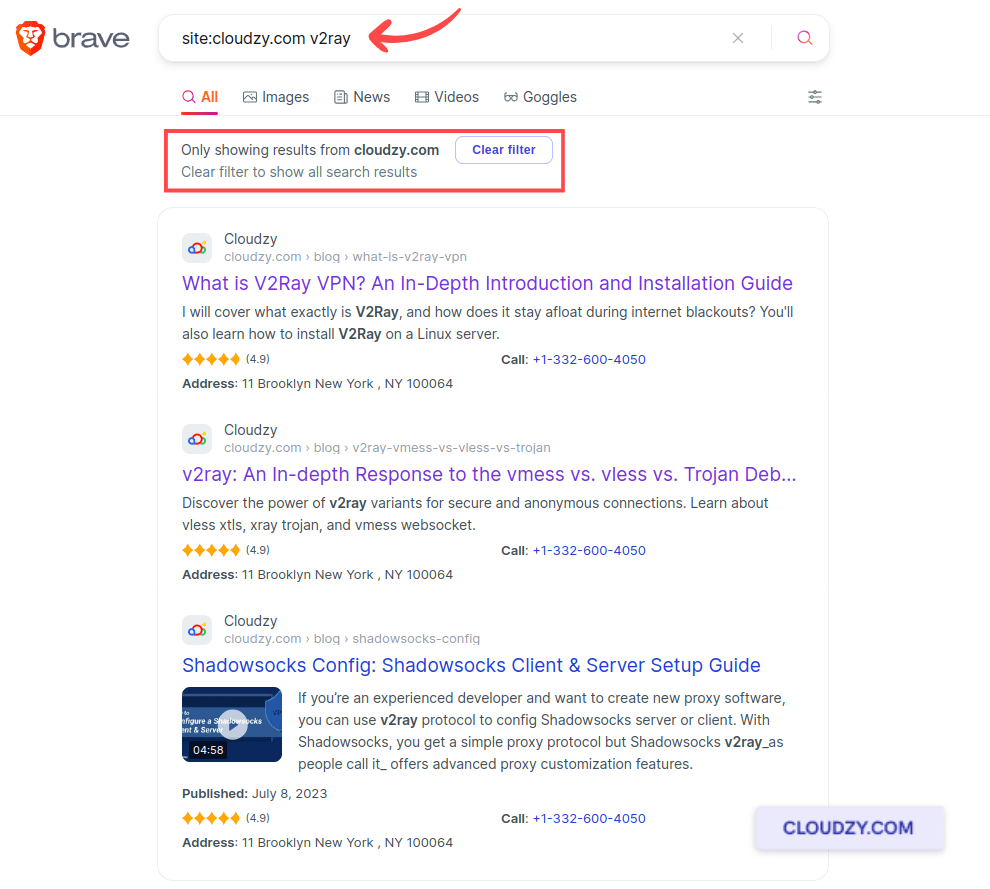

For at give mere dybde til vores Google Dorking-samtale, vil jeg tilføje detaljer til to af disse operatorer. Den første praktiske Google Dorking-kommando er site:. Har du nogensinde ønsket, at du kunne filtrere hele internettet for at finde indhold fra ét websted?

Site-operatoren fokuserer på et bestemt domæne og giver dig mulighed for at gennemsøge en enkelt websteds indhold direkte fra Googles søgelinje. Forestil dig, at du leder efter alle blogs om V2Ray på Cloudzys websted. Alt hvad du skal gøre, er at skrive: 'site:cloudzy.com v2ray'. Denne søgning returnerer alle sider om V2ray på Cloudzy.

Den næste praktiske Google Dorking-kommando, som jeg vil forklare i detaljer, er: filetype: operatoren. Hvis du søger efter bestemte filtyper, kan filetype-operatoren være meget brugbar. Uanset om du leder efter PDF'er, PPT'er eller regneark, filtrerer denne operator søgeresultater til at vise kun de filtyper, du har brug for. Du søger efter forskningsrapporter om vedvarende energi. I stedet for at gennemsøge websider er du interesseret i direkte kilder, helst i PDF-format. Her er hvordan du kunne bruge Google:

Som du kan se i dette eksempel, er hvert resultat på denne side en PDF-fil. På denne måde er det meget nemmere for dig at finde videnskabelige artikler, rapporter og afhandlinger.

Nu hvor vi har gennemgået alle de vigtige Google Dorking-kommandoer og lavet to praktiske eksempler, er det tid til at gå videre til næste afsnit for at lære, hvordan du beskytter dine data mod Google Dork-kommandoer.

Sådan beskytter du dine digitale aktiver mod dorking

Internetalderen har nogle karakteristika, der virker som en tveægget sværd. For eksempel gør internettet det muligt for information at strømme som vand og sive ind i hvert hjørne. I de fleste tilfælde er dette en positiv egenskab, der gør information tilgængelig for alle. Men i nogle tilfælde kan det være knivskarp. Så snart du publicerer noget online, bør du forvente alle mulige former for ondsindet aktivitet og udnyttelse. Selvom Google Dorking er et kraftfuldt værktøj for cybersecurity-professionelle og forskere, har det også betydelige risici, når det bruges af ondsindet aktør. I dette afsnit lærer du, hvordan du sikrer dine oplysninger og beskytter dem mod ondsindet Google Dorking-forsøg.

1. Opdater og patch systemer regelmæssigt

Hackere bruger ofte Google Dorking-kommandoer til at finde udnyttelige mål, der kører forældet software. En af de mest effektive måder at sikre dine systemer mod Google Dorking på er at holde din software og dine systemer opdateret. Så sørg for at anvende sikkerhedsrettelser og opdateringer, så snart de bliver tilgængelige, for at minimere risici.

2. Styrk webserverkonfigurationer

Webservere, der ikke er korrekt konfigureret, er nemme mål for Google Dorking. Hvis du vil beskytte dine digitale aktiver, skal du sørge for, at dine serverkonfigurationer ikke afslører følsomme oplysninger. En måde at gøre dette på er ved at deaktivere katalogvisning og sikre, at filer som .git eller backup.zip ikke er tilgængelige via nettet. Konsulter også regelmæssigt Google Hacking Database for at lære om nye potentielle sårbarheder og hvordan du sikrer dem mod Google Dorking-teknikker.

3. Overvåg og analyser weblogfiler

Overvågning af dine weblogfiler kan hjælpe dig med at opdage potentiel Dorking-aktivitet. Kig efter usædvanlige mønstre eller et øget antal anmodninger, der involverer Google dork-kommandoer. Hvis du udfører denne overvågning regelmæssigt, kan du opdage disse aktiviteter og forhindre databrud.

4. Brug af Robots.txt og webapplicationsfirewalls

For at forklare Robots.txt, skal vi gå ned i en velkendt situation. Forestil dig, at du tager din favoritsandwich med på kontoret. For at sikre dig, at dine kolleger ikke rører vores himmelske sandwich, sætter du et skilt på den, der siger "Rør IKKE ved!". Det skilt er som en robots.txt-fil på et website. Det fortæller søgemaskiner som Google ikke at vise bestemte dele af dit website i søgeresultater. Men hvad hvis den ene irriterende kollega, som er selvberettiget nok til at spise din sandwich, ignorerer skiltet? Ligesom i dette scenarie kan nogle sneaky internetbrugere ignorere robots.txt-skiltet og forsøge at finde skjult indhold på et website. Forestil dig nu, at du har en superhelt-bodyguard ved navn WAF (Web Application Firewall) som passer på din lekekasse. Selv hvis nogen ignorerer skiltet og forsøger at snige sig et kig, træder superheltien ind og stopper dem. Så kombinationen af Robots.txt og Web Application Firewalls er en glimrende strategi til at opdage og blokere udnyttelseforsøg, der bruger Google-hacking.

Disse trin giver dig mulighed for at beskytte dine digitale aktiver mod Google Dorking-trusler. Hvis du regelmæssigt gennemgår og opdaterer dine sikkerhedsforanstaltninger i takt med de seneste udvikling i Google Hacking Database, holder du dine forsvarslinjer stærke og modstandsdygtige.

Google Dorking Snydeoversigt

Dette Google dorks cheat sheet er en reference til nogle af de mest effektive Google Dorking-kommandoer. Du kan bruge denne tabel til nemt at finde Google dork-kommandoer.

| Kommando | Formål | Eksempel |

| site: | Søger efter specifikt indhold inden for et bestemt website. | site:example.com |

| filetype: | Søger efter filer af en bestemt type. | filetype:pdf |

| intitle: | Finder sider, der indeholder bestemte ord i deres titler. | intitle:"login page" |

| inurl: | Søger efter URL'er, der indeholder et bestemt ord. | inurl:"admin" |

| cache: | Viser den cached version af en webside. | cache:example.com |

| info: | Giver sammenfattet information om et site. | info:example.com |

| relateret: | Finder websites, der er relateret til det angivne site. | related:example.com |

| intext: | Søger efter tekst hvor som helst på en webside. | intext:"fortroligt" |

Tips til brug af dette Google Dorking Cheat Sheet:

- Kombiner Kommandoer: Du kan øge præcisionen af dine søgninger ved at kombinere kommandoer. For eksempel kan kombinationen af site: og filetype: hjælpe dig med at finde specifikke dokumenter.

- Regelmæssige tjek: Brug disse kommandoer regelmæssigt til at scanne dine egne websites for eksponering eller utilsigtet information-lækage.

- Bliv opdateret: Efterhånden som nye kommandoer udvikles og deles inden for Google Hacking Database (GHDB), skal du holde dit cheat sheet opdateret med disse forbedringer.

Få dig en økonomi- eller premium Linux VPS til hosting af dit websted eller remote desktop til den billigste pris derude. VPS kører på Linux KVM for øget effektivitet og arbejder på kraftigt hardware med NVMe SSD-lagerplads for øget hastighed.

Læs mereKonklusion

At lære Google Dorking har mange fordele og use cases. Du kan bruge det til at forbedre dine cybersikkerhedsforanstaltninger, eller du kan bruge det til at finde værdifuld information online. Husk altid at bruge disse kraftfulde værktøjer ansvarligt og etisk. Selvom Google Dorking ikke er ulovligt, skal du være opmærksom på, hvordan du bruger det af etiske årsager.

Ofte stillede spørgsmål

Hvad er fordelene ved Google Dorks?

Google Dorks hjælper med at forfine søgninger for at finde specifik information hurtigt. Det gør det muligt for cybersikkerhedsprofessionelle at beskytte systemer mere effektivt. Derudover er Google Dorks gode til research, fordi de kan give præcise data, som kan bruges til konkurrenceintelligens eller akademiske formål.

Hvad er Google hackingdatabase?

Google Hacking Database (GHDB) er et arkiv med Google dorking-kommandoer, som bruges til at finde sikkerhedshullor på websites og servere. Det tjener som ressource for sikkerhedsprofessionelle til at forstå og forudse de metoder, hackere kunne bruge til at udnytte sårbarheder fundet via Google-søgninger.