Das Remote Desktop Protocol (RDP) ist ein zentrales Werkzeug für die Remote-

Verwaltung und ermöglicht es, Systeme von einem anderen Standort aus zu steuern.

Die weite Verbreitung macht es jedoch zu einem bevorzugten Ziel für Brute-Force-Angriffe.

Diese Angriffe nutzen schwache Passwörter aus und versuchen, unbefugten

Zugriff auf Systeme zu erlangen. Mit der Zunahme von Remote-Arbeit war die Absicherung von RDP noch nie

so wichtig.

Umfassend

Leitfaden zur Verbesserung der RDP-Sicherheit

Wenn Sie die folgenden Empfehlungen umsetzen, stärken Sie

die Sicherheit Ihrer Remote-Desktop-Umgebung gegen unbefugten

Zugriff und Cyberbedrohungen.

Umbenennung

das Administrator-Konto und die Absicherung des Benutzerzugriffs

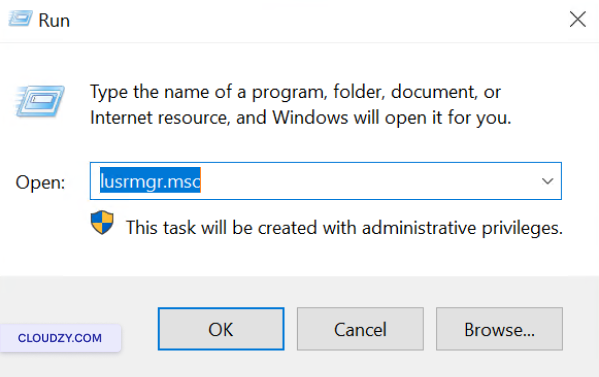

Drücken Sie Windows-Taste + R, geben Sie

lusrmgr.msc, und Enter um den

den Manager für lokale Benutzer und Gruppen.

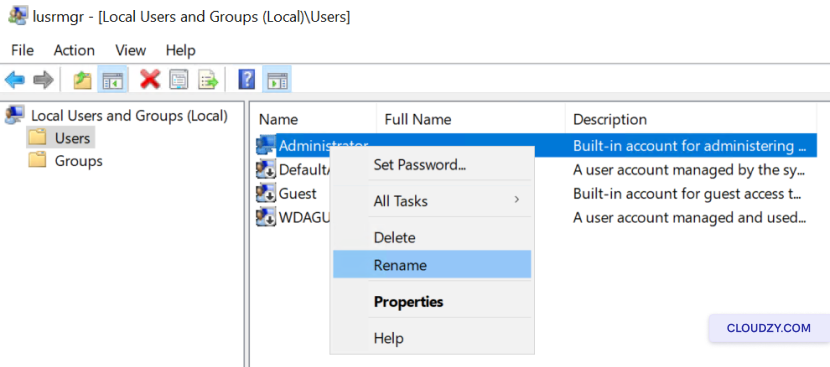

So benennen Sie das Administrator-Konto um:

- Klicken Sie im mittleren Bereich mit der rechten Maustaste auf das

Administrator Konto und wählen Sie

Umbenennen.

- Geben Sie den neuen Namen für das Administrator-Konto ein und drücken Sie

Enter.

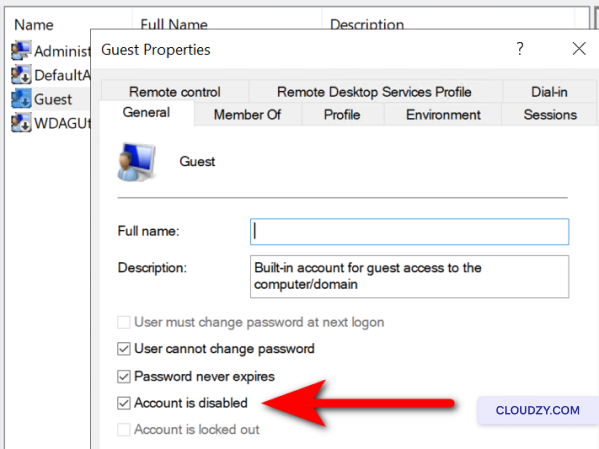

So deaktivieren Sie das Gast-Konto:

-

Suchen Sie das Gast-Konto und doppelklicken Sie darauf.

-

Aktivieren Sie die Konto ist deaktiviert Kontrollkästchen und klicken Sie auf

on OK.

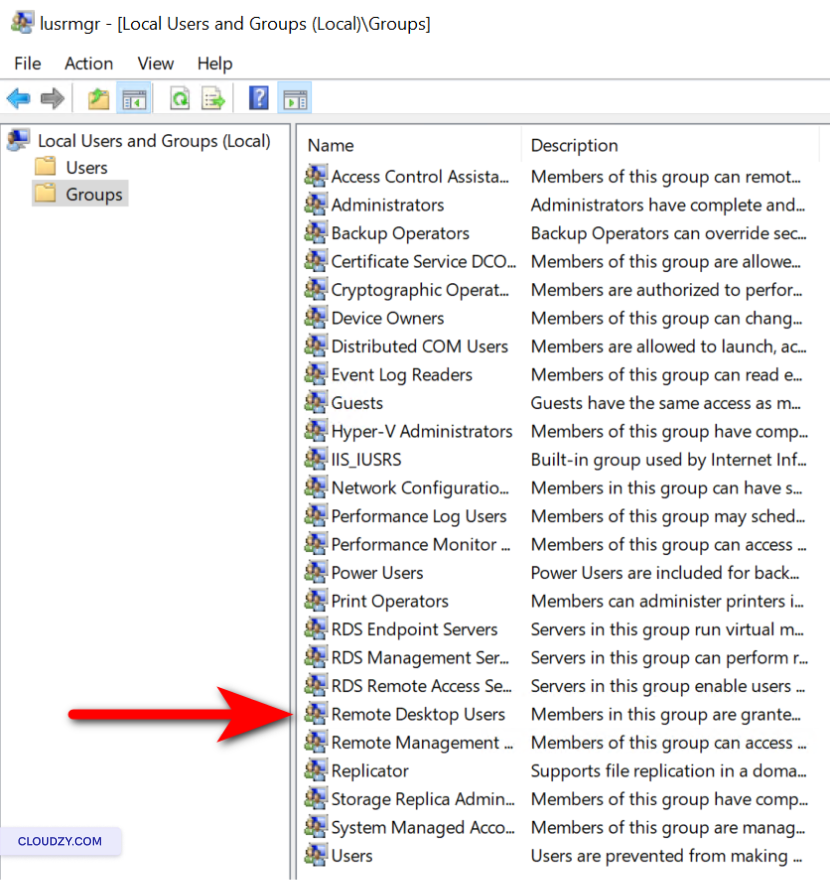

So überprüfen Sie regelmäßig die Zugriffsberechtigungen für RDP:

-

Klicken Sie auf Gruppen im linken Bereich.

-

Doppelklicke auf Remote-Desktop-Nutzer

Gruppe -

Überprüfen Sie die Liste der autorisierten Benutzer. Um einen Benutzer zu entfernen, wählen Sie ihn aus und klicken Sie auf

ihn aus und klicken Sie auf Entfernen. Um einen Benutzer hinzuzufügen, klicken Sie auf

Füge die und geben Sie die erforderlichen Details ein. -

Klicke auf Anwenden und dann OK to

Bestätigen Sie alle Änderungen.

Implementierung eines

Starke Passwortrichtlinie

-

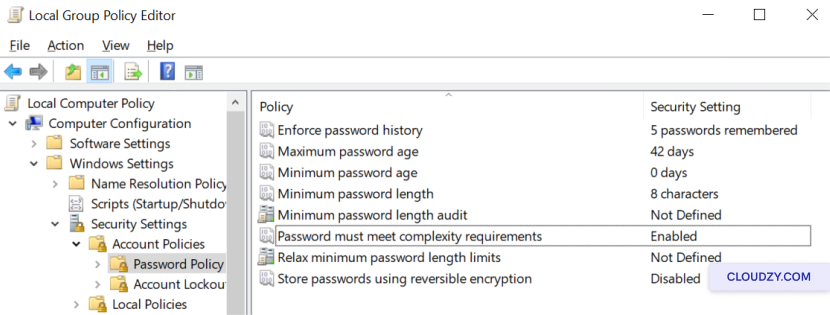

Öffnen Sie den Gruppenrichtlinien-Editor mit der Tastenkombination Windows-Taste +

R, Tippen gpedit.msc in das Ausführen-Feld

Dialogfeld. -

Navigieren Sie zu Computerkonfiguration > Windows-Einstellungen >

Sicherheitseinstellungen > Kontorichtlinien > Kennwortrichtlinie. -

Legen Sie die Mindestlänge und die Komplexitätsanforderungen für Kennwörter fest,

Sicherheit erhöhen. -

Aktivieren Sie den Kennwortverlauf, um die Wiederverwendung kürzlich genutzter Kennwörter zu verhindern.

Passwörter

Begrenzung

RDP-Zugriff über die Firewall-Konfiguration

-

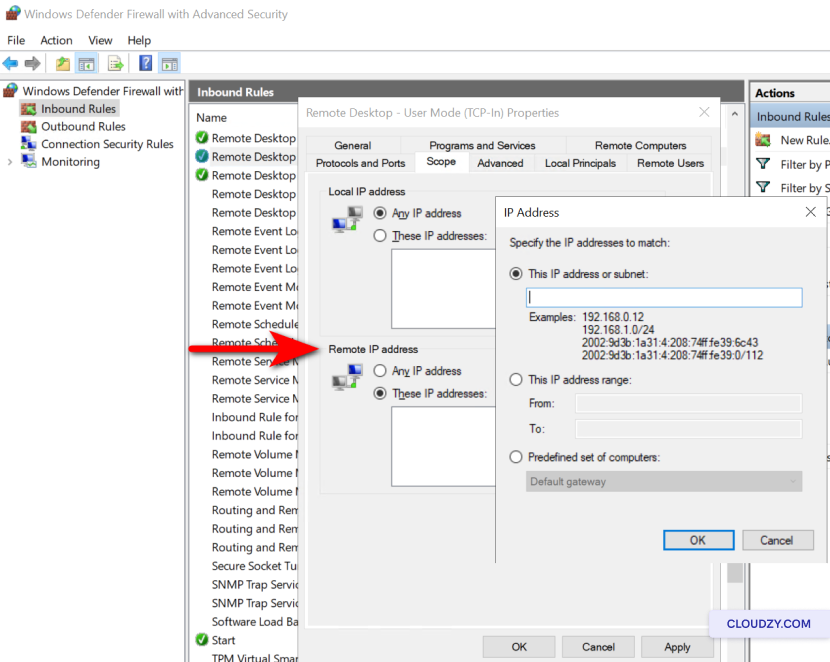

Öffne Windows-Firewall mit erweiterter Sicherheit by

Tippen wf.msc im Ausführen-Dialog (Windows-Taste +

R). -

Klicken Sie auf Eingehende Regeln auf der linken Seite

Scheibe -

Suchen Sie die Regeln für Remotedesktop – Benutzermodus

(TCP-In) und Remotedesktop – Benutzermodus

(UDP-In). -

Klicken Sie mit der rechten Maustaste auf jede Regel und wählen Sie

Eigenschaften. -

Unter dem Umfang Reiter, klicken Sie auf Diese IP-Adressen

Adressen beim Remote-IP-Adresse

. -

Klicke auf Füge die und geben Sie die IP-Adressen an, die

RDP-Verbindungen herstellen dürfen. -

Bestätigen Sie die Änderungen mit einem Klick auf OK und sicherstellen

die Regeln sind aktiviert.

Einrichtung

Multi-Faktor-Authentifizierung

-

Wählen Sie eine MFA-Lösung, die mit Ihrer RDP-Konfiguration kompatibel ist (z. B. Duo-Sicherheit, Microsoft

Entra). -

Befolgen Sie die Installations- und Konfigurationsanleitung des jeweiligen MFA-Anbieters,

um es in Ihre RDP-Umgebung einzubinden. -

Registrieren Sie Benutzer und richten Sie sekundäre Authentifizierungsmethoden ein, z. B.

mobile Apps oder Hardware-Token.

Netzwerk wird aktiviert

Stufenauthentifizierung

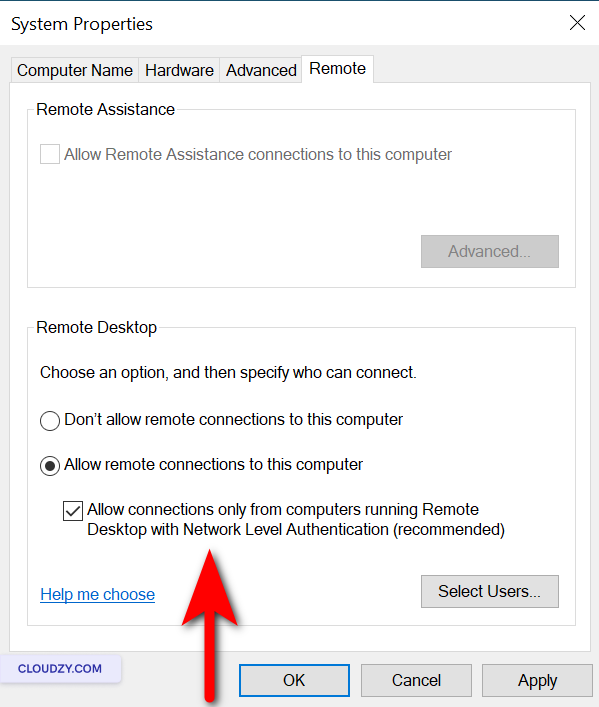

- Rechtsklick auf Dieser PC und wähle

Eigenschaften.

-

Klicken Sie auf Remote-Einstellungen.

-

Unter Remotedesktop, stelle sicher Erlauben

Verbindungen nur von Computern, die Remote Desktop mit Network ausführen

Stufenauthentifizierung ist ausgewählt.

Den Standard-RDP-Port ändern

Port

-

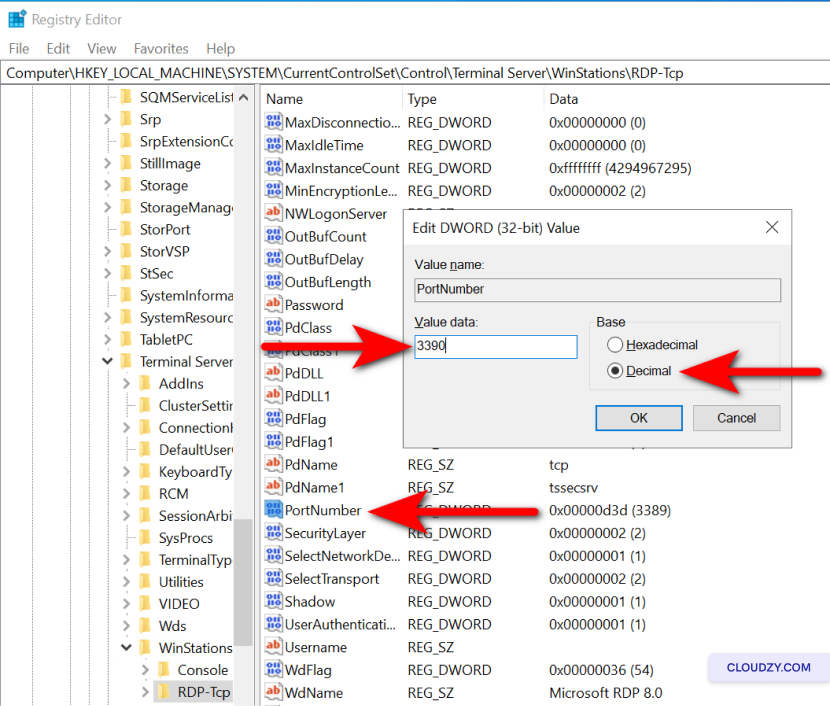

Drücken Sie Windows-Taste + R um das Ausführen-Fenster zu öffnen

Dialogfeld. -

Typ regedit und drücke Enter to

den Registrierungs-Editor öffnen. -

Navigieren Sie zu HKEY_LOCAL_MACHINE\Server-Tcp.

-

Finden Sie die PortNumber Unterschlüssel doppelklicken,

auswählen Dezimalund eine neue Portnummer eingeben.

- Klicken Sie auf OK, schließen Sie den Registrierungs-Editor und aktualisieren Sie

Ihre Firewallregeln entsprechend.

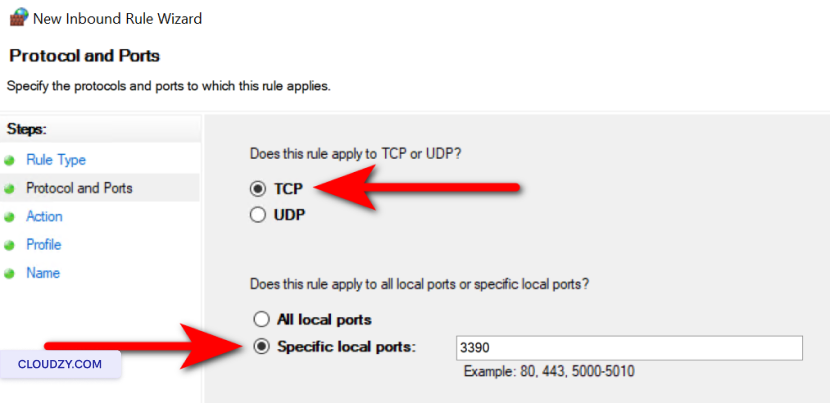

Damit der neue Port durch die Windows-Firewall zugelassen wird,

Firewall:

-

Öffnen Sie die Windows-Firewall mit Windows-Taste +

R, Tippen wf.msc. -

Klicken Sie im linken Bereich auf Eingehend

Regeln. -

Klicken Sie auf Neue Regel im rechten Bereich.

-

Wählen Sie Port und klicken Sie auf

Weiter. -

Wählen Sie TCP und geben Sie die neue Portnummer an, die Sie

im Registrierungs-Editor festgelegt haben, und klicken Sie dann auf Weiter.

-

Wählen Sie Verbindung zulassen und klicken Sie auf

Weiter. -

Stellen Sie sicher Bereich, Privat, und

Öffentlich sind aktiviert, um den Geltungsbereich der Regel festzulegen als

Wählen Sie die gewünschten Optionen aus und klicken Sie auf Weiter. -

Geben Sie der Regel einen Namen, zum Beispiel Benutzerdefinierter RDP Port,

und klicken Sie auf Fertig. -

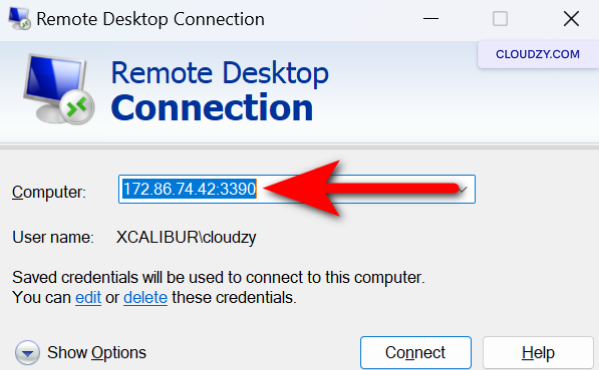

Starten Sie das System neu und stellen Sie danach sicher, dass Sie sich über die neue

Hafen.

Konfiguration von

Richtlinien zur Kontosperrung

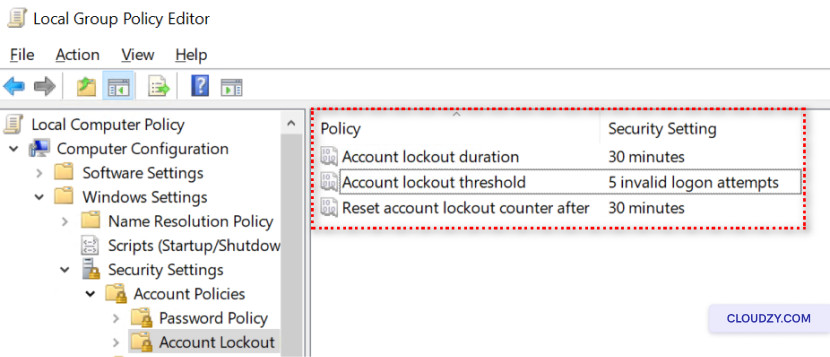

-

Öffnen Sie den Gruppenrichtlinien-Editor mit der Tastenkombination Windows-Taste +

R und eingeben gpedit.msc. -

Navigieren Sie zu Computerkonfiguration > Windows-Einstellungen >

Sicherheitseinstellungen > Kontorichtlinien > Kontosperrung

Richtlinie. -

Stellen Sie ein Kontosperrungsschwelle, Kontosperrung

Dauer, und Kontosperrungszähler zurücksetzen

nachzu den entsprechenden Werten

Systeme aktualisieren und

Software

-

Aktivieren Sie automatische Updates in den Windows Update-Einstellungen.

-

Prüfen Sie regelmäßig auf Updates für alle verwendeten Programme und Abhängigkeiten.

mit RDP. -

Spielen Sie Updates in geplanten Wartungsfenstern ein, um

Unterbrechung.

Bereitstellung

Antivirus- und Anti-Malware-Lösungen

-

Wählen Sie eine zuverlässige Antiviren- und Anti-Malware-Software.

-

Installieren Sie die Software gemäß den Anweisungen des Herstellers

Anweisungen. -

Richten Sie automatische Updates ein und führen Sie regelmäßige

Scans.

Durchführung

Regelmäßige Sicherheitsaudits und Einrichten von Benachrichtigungen

-

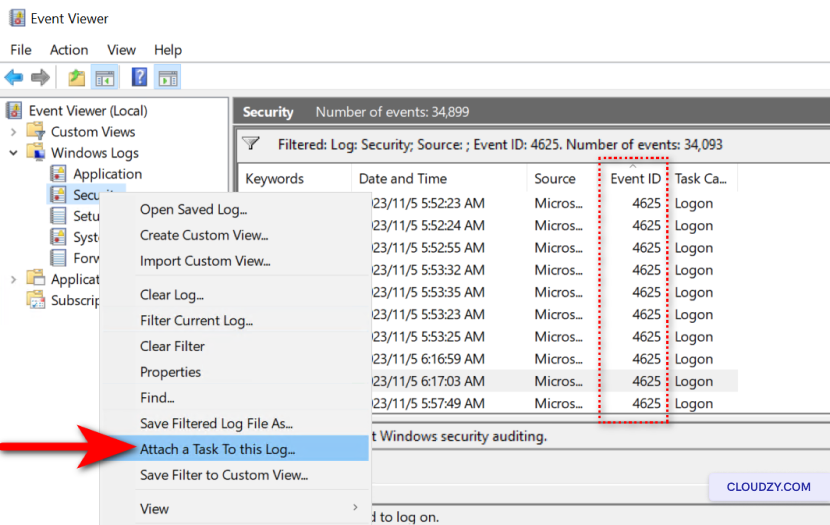

Öffnen Sie die Ereignisanzeige, indem Sie Folgendes eingeben eventvwr.msc in

das Ausführen-Dialogfeld (Windows-Taste + R). -

Navigieren Sie zu Windows Logs > Security und suchen Sie nach der Ereignis-ID

4625. -

Um Benachrichtigungen einzurichten, klicken Sie mit der rechten Maustaste auf Sicherheit und

auswählen Aufgabe diesem Log zuordnen…. -

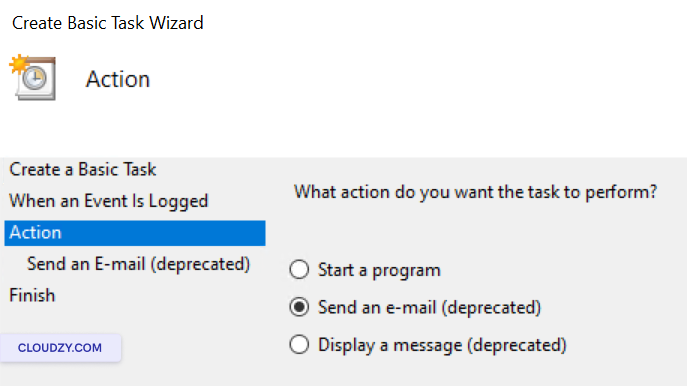

Folgen Sie dem Assistenten, um eine Aufgabe zu erstellen, die durch mehrere Ereignisse ausgelöst wird

Instanzen der Ereignis-ID 4625.

- Wählen Sie eine Aktion, z. B. eine E-Mail senden oder eine Nachricht anzeigen, wenn

die Aufgabe ausgelöst wird.

- Schließen Sie den Assistenten ab und vergeben Sie einen Namen für die einfache Identifizierung.

VPN verwenden für

Zusätzliche Sicherheit

-

Prüfen Sie anhand Ihrer Sicherheitsanforderungen und der Vertraulichkeit der über RDP abgerufenen Daten, ob ein VPN notwendig ist.

und der Vertraulichkeit der über RDP abgerufenen Daten. -

Wählen Sie einen zuverlässigen VPN-Anbieter oder richten Sie bei entsprechenden Kenntnissen einen eigenen VPN ein.

Sie die nötigen Kenntnisse dafür haben. -

Installieren und konfigurieren Sie die VPN-Client-Software auf allen Geräten, die

RDP nutzen werden. -

Weisen Sie Benutzer an, vor dem Start einer RDP-Sitzung eine Verbindung zum VPN herzustellen,

um sicherzustellen, dass der Remote-Desktop-Datenverkehr verschlüsselt wird, und

sichern. -

Aktualisieren und pflegen Sie die VPN-Infrastruktur regelmäßig, um

Sicherheitslücken zu beheben und sicherzustellen, dass sie gegen aktuelle Bedrohungen gewappnet bleibt.

Bedrohungen.

Schützen Sie Ihre RDP-Umgebung konsequent. Regelmäßige Updates und bewährte

Sicherheitspraktiken sind Ihre zuverlässigsten Schutzmaßnahmen und halten Ihre Netzwerkabwehr

dauerhaft stark. Bleiben Sie wachsam und handeln Sie vorausschauend - Ihre Cybersicherheit hängt davon ab.

Bei Fragen wenden Sie sich jederzeit an unseren Support.

Team bei Einreichen eines

Ticket.

Auch in Sicherheit

Verwandte Leitfäden.

Benötigen Sie Hilfe bei etwas anderem?

Mittlere Antwortzeit unter 1 Stunde. Echte Menschen, keine Bots.