Laissez-moi vous raconter une petite fantaisie d'enfant que nous avons tous partagée. Imaginez que vous possédez une paire de lunettes magiques capables de révéler des trésors cachés dans une bibliothèque. Une expérience inédite : ces lunettes vous permettent de voir ce qui est invisible, ce qui passe inaperçu. Maintenant, imaginez avoir ce même pouvoir pour dénicher du contenu caché sur Internet. Imaginez des mots secrets qui renforcent encore les capacités de ces lunettes magiques, vous permettant de trouver des choses très précises, comme des trésors introuvables par une simple recherche ordinaire. Difficile de nier que c'est le superpower le plus cool qui soit. Après tout, pourquoi vouloir voler quand on peut accéder aux contenus les plus rares, non ?

Si ce superpower vous intrigue, bienvenue dans l'univers du Google Dorking ! Dans cet article, nous allons explorer comment accéder aux recoins cachés d'Internet.

Qu'est-ce que le Google Dorking ?

Le Google Dorking consiste à utiliser une syntaxe de recherche avancée dans Google pour trouver des informations spécifiques disponibles publiquement sur Internet. Ces contenus existent, mais ils ne sont pas accessibles en surface : les trouver demande un peu de fouille. Le Google Dorking effectue cette fouille grâce à des opérateurs et des commandes spéciaux qui affinent les requêtes de recherche. Les utilisateurs peuvent ainsi localiser des informations sensibles, détecter des failles de sécurité et collecter des données introuvables via une recherche ordinaire.

Les opérateurs comme site:, filetype:, et inurl: permettent de restreindre les résultats à des sites, des types de fichiers ou des URL précis. Par exemple, la requête site:example.com filetype:pdf retourne les fichiers PDF hébergés sur example.com. Le Google Dorking peut mettre au jour des répertoires, des documents confidentiels et des messages d'erreur détaillés qui révèlent des failles dans la sécurité d'un site.

Cas d'usage du Google Dorking

Le Google Dorking n'est pas réservé aux curieux. C'est un outil puissant qui s'avère utile dans de nombreux contextes professionnels et éducatifs. Voici quelques-uns des cas d'usage les plus courants :

Audits de sécurité et tests de vulnérabilité

Comme je l'ai expliqué plus tôt, les commandes Google Dorking peuvent retrouver des informations normalement hors de portée. Imaginez maintenant que vous ayez publié des données confidentielles par erreur. Que se passe-t-il si quelqu'un utilise ces commandes pour mettre la main sur ces informations exposées ? La solution : agir en premier et utiliser vous-même les commandes Google Dorking pour identifier les vulnérabilités de votre système.

Collecte de renseignements concurrentiels Intel

Si vous êtes développeur en entreprise ou spécialiste marketing, disposer d'informations à jour est l'un de vos atouts les plus précieux. Le Google Dorking vous permet de collecter des renseignements sur vos concurrents. Marketeurs et analystes business l'utilisent pour explorer la structure des sites concurrents, leurs stratégies en ligne et les documents accessibles publiquement qui peuvent révéler des plans stratégiques ou des lancements de produits. Ces informations vous aident à évaluer la position de votre entreprise, à anticiper les mouvements du marché et à construire des contre-stratégies.

Recherche académique et collecte de données

Si vous êtes chercheur ou universitaire, le Google Dorking vous aide à affiner vos requêtes et à extraire des données précises dans l'immensité du web. Pouvoir trouver des articles de recherche, des jeux de données, des études de cas et des publications difficilement accessibles via une recherche classique peut considérablement accélérer votre travail. Et pour un doctorant soumis à des délais serrés, l'efficacité n'a pas de prix.

Détection de failles logicielles et système

Si vous êtes hacker éthique ou testeur d'intrusion et que vous cherchez à identifier des vulnérabilités logicielles ou des mauvaises configurations, le Google Dorking peut rendre ce processus bien plus efficace. Il vous permet de construire des requêtes ciblées pour localiser des systèmes tournant sur des versions logicielles connues pour être vulnérables, des équipements réseau mal configurés ou des interfaces d'administration exposées. Ce type d'identification permet de corriger les failles rapidement et de renforcer la posture de sécurité des systèmes face aux attaques potentielles.

Repérage de copies non autorisées de contenus protégés

Si vous êtes titulaire de droits d'auteur ou créateur de contenu, vous pouvez utiliser le Google Dorking pour repérer les reproductions non autorisées de votre travail. Grâce à des requêtes spécifiques, vous pouvez localiser les sites hébergeant des copies piratées de livres, de musique, de films ou de logiciels. Cette utilisation du Google Dorking contribue à protéger la propriété intellectuelle et à engager des actions légales contre les contrefaçons.

Ces cas d'usage s'adressent souvent à des profils précis, mais le Google Dorking peut aussi servir au quotidien. Même si vous êtes un simple internaute curieux d'explorer les profondeurs du web, le Google Dorking peut enrichir votre expérience de recherche.

Commandes et exemples de Google Dorking

Le Google Dorking permet de trouver des résultats qu'une recherche classique ne renverra jamais. Il y parvient grâce à des opérateurs de recherche avancés, qui fonctionnent en indiquant à l'algorithme de Google exactement ce qu'il doit chercher. Voici ce dont ces opérateurs sont capables :

Inurl: Cet opérateur permet de rechercher des mots-clés spécifiques dans une URL. Par exemple, 'inurl:admin' retourne les pages dont l'URL contient « admin ».

Filetype: L'opérateur filetype retourne tous les fichiers correspondant au type de fichier demandé. Par exemple, 'filetype:pdf site:example.com' recherche des fichiers PDF dans le domaine example.com.

Intext : Cet opérateur recherche des mots ou expressions spécifiques dans le contenu d'une page web. 'intext:"confidential" filetype:pdf' recherche les PDF contenant le mot « confidential ».

Link : Pour savoir quelles pages pointent vers un URL précis, vous pouvez effectuer une recherche avec l'opérateur link. Par exemple, 'Link: https://example.com/webpage' affiche les pages qui pointent vers un article spécifique de votre site.

Site : Cet opérateur restreint les résultats de recherche aux pages d'un site web précis. Par exemple, 'site:example.com' ne retourne que les pages provenant de example.com.

Intitle : L'opérateur intitle recherche les pages dont le titre contient des mots spécifiques. Par exemple, 'intitle:"index of" "password"' permet de trouver des pages qui pourraient lister des mots de passe.

Cache : Cet opérateur affiche la version en cache de Google pour une page web. Par exemple, 'cache:example.com' affiche la dernière version en cache de 'example.com' par Google.

Google Dorking en pratique

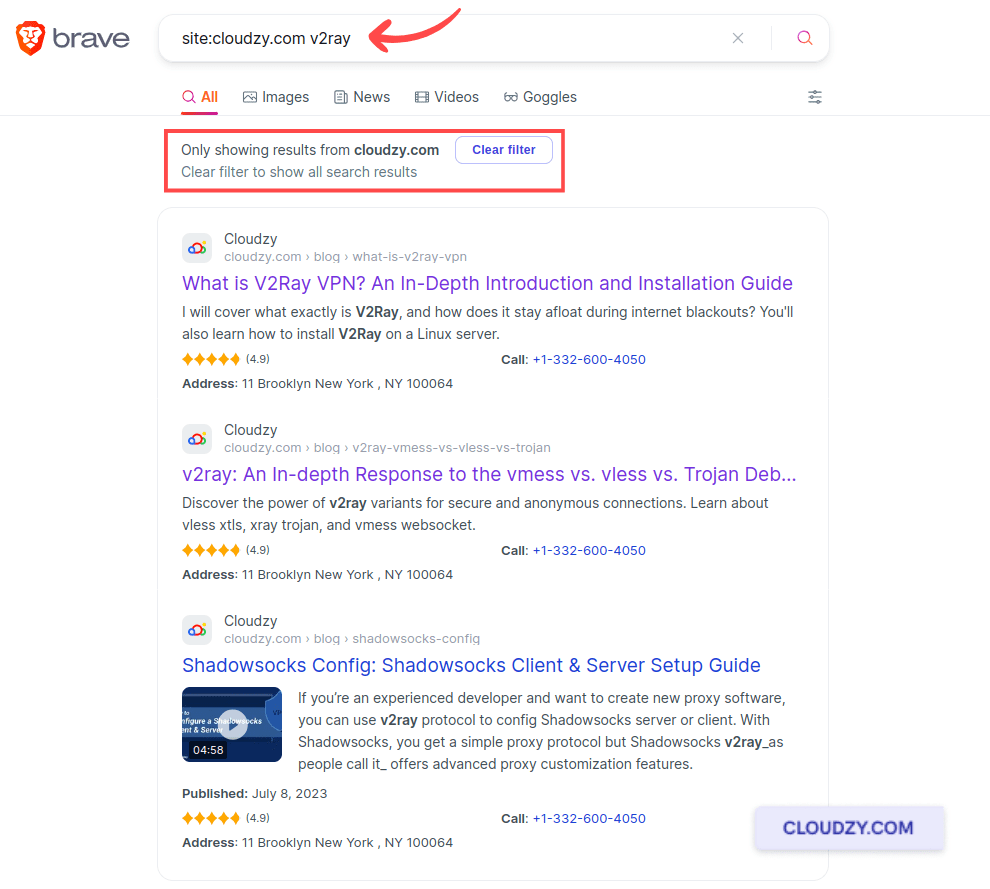

Pour approfondir notre exploration du Google Dorking, je souhaite détailler deux de ces opérateurs. Le premier est la commande 'site: '. Vous avez déjà voulu filtrer l'ensemble d'internet pour ne trouver que le contenu d'un seul site ?

L'opérateur site cible un domaine précis et vous permet de parcourir le contenu d'un site directement depuis la barre de recherche Google. Imaginons que vous cherchiez tous les articles sur V2Ray publiés sur le site de Cloudzy. Il vous suffit de taper 'site:cloudzy.com v2ray'Cette requête renvoie toutes les pages concernant V2ray sur Cloudzy.

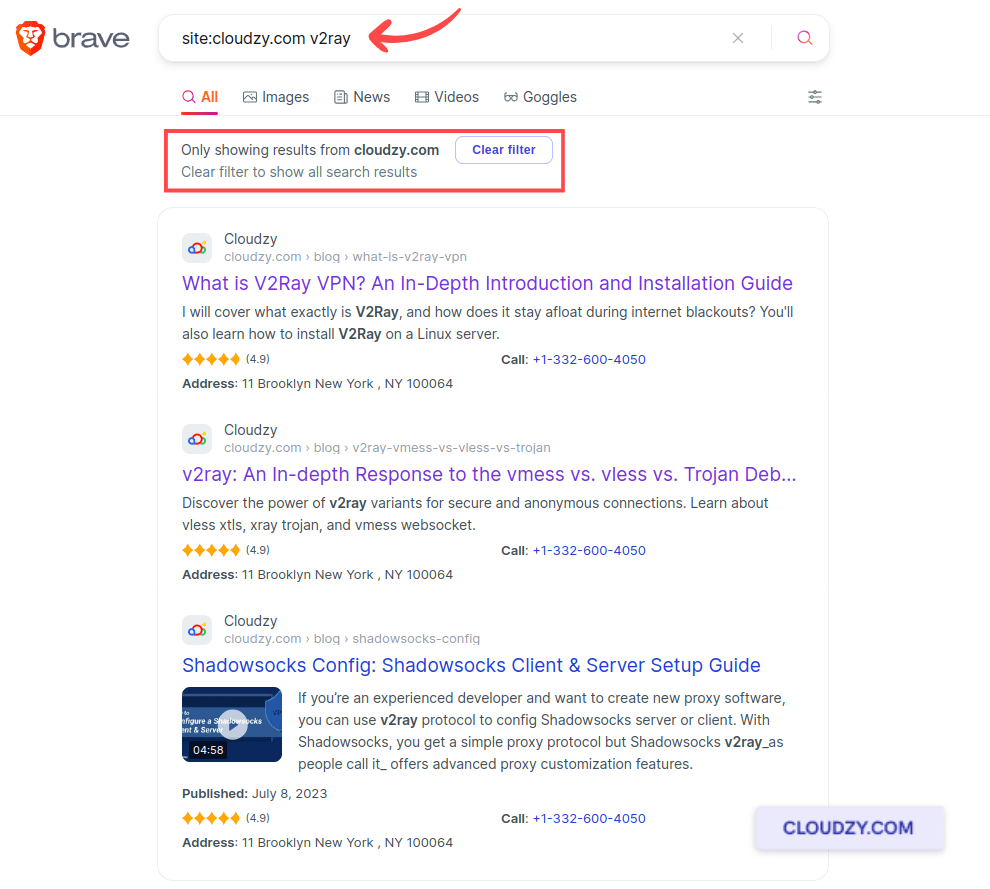

La prochaine commande de Google Dorking que je veux expliquer en détail est l'opérateur 'filetype:' Si vous cherchez des types de fichiers précis, l'opérateur filetype: peut s'avérer très utile. Que vous soyez à la recherche de PDF, de présentations PowerPoint ou de feuilles de calcul, cet opérateur filtre les résultats pour n'afficher que les formats dont vous avez besoin. Supposons que vous cherchiez des articles de recherche sur les énergies renouvelables. Plutôt que de parcourir des pages web, vous préférez des sources directes, de préférence en PDF. Voici comment utiliser Google :

Comme vous pouvez le constater dans cet exemple, chaque résultat affiché est un fichier PDF. Cela facilite grandement la recherche d'articles académiques, de rapports et de publications.

Maintenant que nous avons passé en revue les principales commandes de Google dorking et réalisé deux exemples concrets, passons à la section suivante pour apprendre à protéger nos données contre ces commandes.

Comment protéger vos ressources numériques contre le Google Dorking

L'ère d'Internet présente des caractéristiques qui jouent à double tranchant. Par exemple, Internet permet à l'information de circuler librement et d'atteindre chaque recoin du monde. Dans la plupart des cas, c'est un avantage qui rend l'information accessible à tous. Mais parfois, cela peut poser problème. Dès que vous publiez quelque chose en ligne, vous devez vous attendre à toutes sortes d'activités malveillantes et d'exploitations. Bien que le Google Dorking soit un outil puissant pour les professionnels de la cybersécurité et les chercheurs, il présente aussi des risques importants lorsqu'il est utilisé par des acteurs malveillants. Dans cette section, vous apprendrez à sécuriser vos informations et à les protéger contre les tentatives malveillantes de Google Dorking.

1. Mettre à jour et corriger les systèmes régulièrement

Les hackers utilisent souvent les commandes de Google Dorking pour repérer des cibles vulnérables qui font tourner des logiciels obsolètes. L'un des moyens les plus efficaces de sécuriser vos systèmes contre le Google Dorking est de maintenir vos logiciels et systèmes à jour. Veillez donc à appliquer les correctifs de sécurité et les mises à jour dès qu'ils sont disponibles afin de limiter les risques.

2. Renforcer la configuration de votre serveur web

Les serveurs web mal configurés sont des cibles faciles pour le Google Dorking. Pour protéger vos ressources numériques, assurez-vous que vos configurations serveur n'exposent pas d'informations sensibles. Une façon d'y parvenir est de désactiver le listage des répertoires et de vérifier que des fichiers tels que .git ou backup.zip ne sont pas accessibles via le web. Consultez également régulièrement la base de données Google Hacking Database pour vous tenir informé des nouvelles expositions potentielles et savoir comment les protéger contre les techniques de Google Dorking.

3. Surveiller et analyser les journaux web

La surveillance de vos journaux web peut vous aider à détecter une activité de Dorking suspecte. Repérez les schémas inhabituels ou une augmentation du nombre de requêtes impliquant des commandes Google dork. En effectuant cette surveillance régulièrement, vous pouvez identifier ces activités et prévenir les fuites de données.

4. Utilisation du fichier Robots.txt et des pare-feux applicatifs

Pour expliquer Robots.txt, prenons un scénario familier. Imaginez que vous apportez votre sandwich préféré au bureau. Pour être sûr que vos collègues n'y touchent pas, vous collez une note dessus qui indique "Ne pas toucher !". Cette note ressemble à un fichier robots.txt sur un site web : elle indique aux moteurs de recherche comme Google de ne pas indexer certaines parties de votre site. Mais que se passe-t-il si ce collègue indélicat, qui n'hésite pas à manger votre sandwich, ignore la note ? De la même façon, certains utilisateurs malveillants peuvent ignorer le fichier robots.txt et tenter de dénicher du contenu caché sur un site web. Imaginez maintenant avoir un garde surpuissant appelé WAF (Pare-feu d'application web) qui surveille votre boîte à jouets. Même si quelqu'un ignore la note et tente de regarder à l'intérieur, le garde intervient et l'en empêche. Associer Robots.txt et un Web Application Firewall est donc une excellente stratégie pour détecter et bloquer les tentatives d'exploitation par Google hacking.

Ces mesures vous permettent de protéger vos ressources numériques contre les menaces liées au Google Dorking. Revisiter et mettre à jour régulièrement vos dispositifs de sécurité en tenant compte des dernières entrées de la Google Hacking Database vous aidera à maintenir des défenses solides et fiables.

Aide-mémoire Google Dorking

Cette fiche de référence sur les Google dorks regroupe certaines des commandes de Google Dorking les plus efficaces. Utilisez ce tableau pour retrouver facilement les commandes Google dork.

| Commande | Rôle | Exemple |

| site: | Recherche du contenu spécifique au sein d'un site web particulier. | site:example.com |

| filetype: | Recherche des fichiers d'un type précis. | filetype:pdf |

| intitle : | Trouve les pages dont le titre contient des mots spécifiques. | intitle:"login page" |

| inurl: | Recherche les URLs contenant un mot particulier. | inurl:"admin" |

| cache : | Affiche la version en cache d'une page web. | cache:example.com |

| info : | Fournit un résumé des informations sur un site. | info:example.com |

| related : | Trouve les sites web liés au site indiqué. | related:example.com |

| intext : | Recherche du texte n'importe où dans une page web. | intext:"confidential" |

Conseils pour utiliser cette fiche récapitulative du Google Dorking :

- Combiner les commandes : Vous pouvez affiner vos recherches en combinant des commandes. Par exemple, utiliser site: avec filetype: permet de cibler des documents précis.

- Vérifications régulières : Utilisez ces commandes régulièrement pour analyser vos propres sites et détecter des expositions ou des fuites d'informations involontaires.

- Restez à jour : Au fil des nouvelles commandes publiées dans la Google Hacking Database (GHDB), pensez à mettre à jour votre fiche pour en tenir compte.

Obtenez un Linux VPS économique ou premium pour héberger votre site web ou votre bureau à distance, au meilleur prix du marché. VPS fonctionne sur Linux KVM pour une meilleure efficacité, sur du matériel performant avec stockage NVMe SSD pour des vitesses accrues.

Lire la suiteConclusion

Le Google Dorking offre de nombreux avantages et cas d'usage. Vous pouvez l'utiliser pour renforcer votre sécurité informatique ou pour trouver des informations utiles en ligne. Utilisez toujours ces outils de façon responsable et éthique. Le Google Dorking n'est pas illégal, mais soyez attentif à la manière dont vous y recourez.

Questions fréquemment posées

Quels sont les avantages des Google Dorks ?

Les Google Dorks permettent d'affiner les recherches pour trouver rapidement des informations précises. Cela aide les professionnels de la cybersécurité à mieux protéger leurs systèmes. De plus, les Google Dorks sont utiles pour la recherche : ils fournissent des données ciblées exploitables à des fins d'intelligence concurrentielle ou académiques.

Qu'est-ce que la base de données de hacking Google ?

La Google Hacking Database (GHDB) est un référentiel de commandes de dorking Google utilisées pour détecter des failles de sécurité dans des sites web et des serveurs. C'est une ressource pour les professionnels de la sécurité qui cherchent à comprendre et à anticiper les méthodes employées par les hackers pour exploiter les vulnérabilités trouvées via les recherches Google.