Dans ce tutoriel, nous allons vous expliquer comment installer PPTP VPN sur CentOS 8. En fait, PPTP signifie Point to Point Tunneling Protocol. Il s'agit d'un protocole traditionnel pour mettre en place des réseaux VPS. Un réseau privé virtuel (VPN) est une méthode de connexion qui renforce la sécurité et la confidentialité sur les réseaux privés et publics, comme les hotspots WiFi et Internet.

Les entreprises utilisent généralement un VPN pour protéger leurs données sensibles. Les internautes y ont également recours dans les pays où le gouvernement restreint l'accès à certains contenus en ligne.

La confidentialité est renforcée grâce à un réseau privé virtuel (VPN), car l'adresse IP d'origine de l'utilisateur est remplacée par celle du fournisseur VPN.

En d'autres termes, lorsque vous utilisez un VPN, votre adresse IP est masquée pour renforcer votre sécurité et votre confidentialité. Cela vous permet également d'accéder aux sites web bloqués ou restreints que vous souhaitez visiter. Nous passons en revue toutes les options de serveurs dans notre article détaillé sur meilleur VPS pour VPN.

Qu'est-ce que le tunneling point à point ?

PPTP (Point-to-Point Tunneling Protocol) est un protocole VPN utilisé pour assurer les communications entre un client VPN et un serveur VPN. Il est également disponible pour CentOS Linux. PPTP est un système d'exploitation Linux libre et open source (maintenu par la communauté), compatible avec sa source en amont Red Hat Enterprise Linux, développé par le projet CentOS.

Les administrateurs utilisent rarement PPTP comme protocole stable. Cependant, sa mise en place est plus simple et directe sur CentOS Linux. Si cette configuration vous convient, cet article est fait pour vous. Nous allons vous expliquer comment installer PPTP VPN sur CentOS 8.

Le serveur minimal par excellence

Le serveur minimal par excellence

Déployez CentOS 7 ou CentOS 8 sur votre VPS Cloudzy CentOS et faites tourner un serveur basé sur Linux avec une consommation de ressources minimale.

Obtenir un VPS CentOSComment configurer et installer un PPTP VPN sur CentOS 8

Étape 1: Installer PPP

L'installation de PPTP repose entièrement sur les packages PPP et PPTPD. Commencez par installer ces packages, puis configurez-les pour lancer la configuration. Exécutez les commandes suivantes une par une :

yum install ppp iptables nano

cd /usr/local/src

Pour les systèmes d'exploitation 64 bits :

wget http://poptop.sourceforge.net/yum/stable/packages/pptpd-1.4.0-1.el6.x86_64.rpm

rmp -Uhv pptpd-1.4.0-1.el6.x86_64.rpm

Pour les systèmes d'exploitation 32 bits :

wget http://poptop.sourceforge.net/yum/stable/packages/pptpd-1.4.0-1.el6.i686.rpm

rmp -Uhv pptpd-1.4.0-1.el6.i686.rpm

À lire aussi : Lister et supprimer les règles Iptables Linux

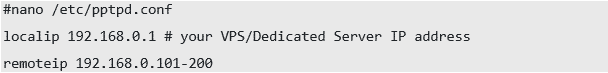

Étape 2 : Configurer votre PPTPD

Modifiez les paramètres IP dans : /etc/pptpd.conf comme indiqué ci-dessous :

nano /etc/pptpd.conf

Modifiez les paramètres suivants dans /etc/ppp/options.pptpd :

ms-dns 8.8.8.8

ms-dns 4.4.4.4

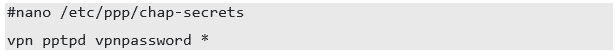

Étape 3 : Créer un utilisateur pour accéder au serveur VPN

Ajoutez un compte utilisateur dans /etc/ppp/chap-secrets (en assignant un nom d'utilisateur et un mot de passe) comme suit :

nano /etc/ppp/chap-secrets

Étape 4 : Activer le transfert IP/réseau

Nous avons besoin du routage IP pour permettre à VPN de transmettre les paquets entre ses clients et le réseau extérieur. Le serveur VPN agira ainsi comme un routeur :

sudo v1 /etc/sysctl.conf

Ajoutez maintenant la ligne suivante :

nano /etc/sysctl.conf

net.ipv4.ip_forward = 1

Pour appliquer les modifications apportées à sysctl.conf, exécutez la commande suivante :

sysctl -p

Étape 5 : Configurer « iptables »

Ensuite, ajoutez les règles IP-tables suivantes pour ouvrir les ports nécessaires et assurer le bon transfert des paquets de données :

iptables -A INPUT -i eth0 -p tcp --dport 1723 -j ACCEPT

iptables -A INPUT -i eth0 -p gre -j ACCEPT

iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

Étape 6 : Démarrer le serveur VPN

service pptpd restart

chkconfig pptpd restart

Félicitations. Vous avez installé avec succès un PPTP VPN sur votre CentOS ! Ces étapes vous permettront de configurer le PPTP VPN sans interface graphique. En utilisant ces Linux commandes, vous pouvez facilement configurer, connecter ou déconnecter le PPTP VPN. Il existe bien sûr d'autres options VPN auto-hébergées. Nous avons un guide détaillé pour installation du client OpenVPN sur VPS. Parmi les protocoles disponibles comme IKEv2, L2TP et PPTP, OpenVPN est peut-être celui qui correspond le mieux à votre cas d'usage VPN.

Conclusion

Dans cette série de tutoriels sur les technologies VPS, nous vous avons montré comment installer PPTP VPN sur CentOS 8 Linux ou CentOS VPS. Le protocole PPTP ne définit ni l'authentification ni le chiffrement. C'est pourquoi la plupart des administrateurs l'évitent. Il reste cependant très simple à mettre en place sur les distributions CentOS.

PPTP est conçu pour offrir un niveau de protection, de sécurité et d'accès à distance comparable à celui des produits VPN classiques. Vous pouvez utiliser le canal de contrôle PPTP via TCP, combiné à un tunnel GRE qui encapsule les paquets PPP pour leur apporter une protection supplémentaire.