Les connexions via le protocole Bureau à distance (RDP) sont en permanence la cible de cybercriminels qui exploitent les mots de passe faibles, les ports exposés et l'absence de contrôles de sécurité. Savoir comment sécuriser RDP est indispensable : les attaquants parviennent à compromettre 90 % des serveurs RDP exposés en l'espace de quelques heures.

Les risques immédiats incluent : les attaques par force brute, le vol d'identifiants, le déploiement de ransomwares et les mouvements latéraux sur le réseau. Les solutions éprouvées sont : l'accès VPN uniquement, l'authentification multifacteur, l'authentification au niveau du réseau (NLA), des politiques de mots de passe strictes, et ne jamais exposer RDP directement à Internet.

Ce guide vous montre précisément comment sécuriser les connexions Bureau à distance grâce à des mesures de sécurité testées qui bloquent les attaques avant qu'elles n'aboutissent.

Qu'est-ce que RDP ?

Le protocole Bureau à distance (RDP) est la technologie de Microsoft permettant de contrôler un autre ordinateur via un réseau. Il transmet les données d'affichage, les entrées clavier et les mouvements de souris entre les appareils, offrant un contrôle à distance comme si vous étiez assis devant la machine cible.

RDP utilise le port 3389 par défaut et intègre un chiffrement de base, mais ces paramètres par défaut créent des vulnérabilités de sécurité importantes que les attaquants exploitent activement.

RDP est-il sécurisé ?

Non. RDP n'est pas sécurisé avec les paramètres par défaut.

Les faits : Par défaut, RDP n'offre qu'un chiffrement 128 bits. Les cybercriminels ciblent RDP dans 90 % des attaques réussies. Les serveurs RDP exposés sur Internet subissent des milliers de tentatives d'attaque chaque jour.

Pourquoi RDP est insuffisant : L'authentification par défaut, trop faible, ouvre la porte aux attaques par force brute. L'absence d'authentification au niveau réseau expose l'écran de connexion aux attaquants. Le port par défaut 3389 est constamment scanné par des outils automatisés. Sans authentification multi-facteurs intégrée, le mot de passe reste la seule protection.

La solution : RDP ne devient sécurisé que lorsque vous mettez en place plusieurs couches de sécurité : accès VPN, authentification forte, contrôles réseau adaptés et surveillance continue. Des analyses récentes montrent que les erreurs humaines restent la principale cause des violations de sécurité, 68 % d'entre elles impliquant des facteurs humains non malveillants, comme le fait de tomber dans le piège de l'ingénierie sociale ou de commettre des erreurs de configuration.

L'impact financier de ces failles de sécurité est considérable. Le coût des violations de données a atteint des niveaux records en 2024, avec un coût moyen mondial de 4,88 millions de dollars par incident, soit une hausse de 10 % par rapport à l'année précédente, principalement due aux perturbations d'activité et aux frais de remédiation.

Problèmes de sécurité courants liés à la connexion Bureau à distance

Les principaux problèmes de sécurité des connexions Bureau à distance qui créent des vecteurs d'attaque exploitables sont :

| Catégorie de vulnérabilité | Problèmes courants | Méthode d'attaque |

| Faiblesses d'authentification | Mots de passe faibles, MFA absent | Attaques par force brute |

| Exposition réseau | Accès direct depuis Internet | Analyse automatisée |

| Problèmes de configuration | NLA désactivé, systèmes non mis à jour | Exploiter les vulnérabilités connues |

| Problèmes de contrôle d'accès | Privilèges excessifs | Mouvement latéral |

La vulnérabilité BlueKeep (CVE-2019-0708) illustre la rapidité avec laquelle ces failles peuvent dégénérer. Cette faille d'exécution de code à distance permettait à des attaquants de prendre le contrôle total d'un système sans authentification, touchant des millions de systèmes Windows non mis à jour.

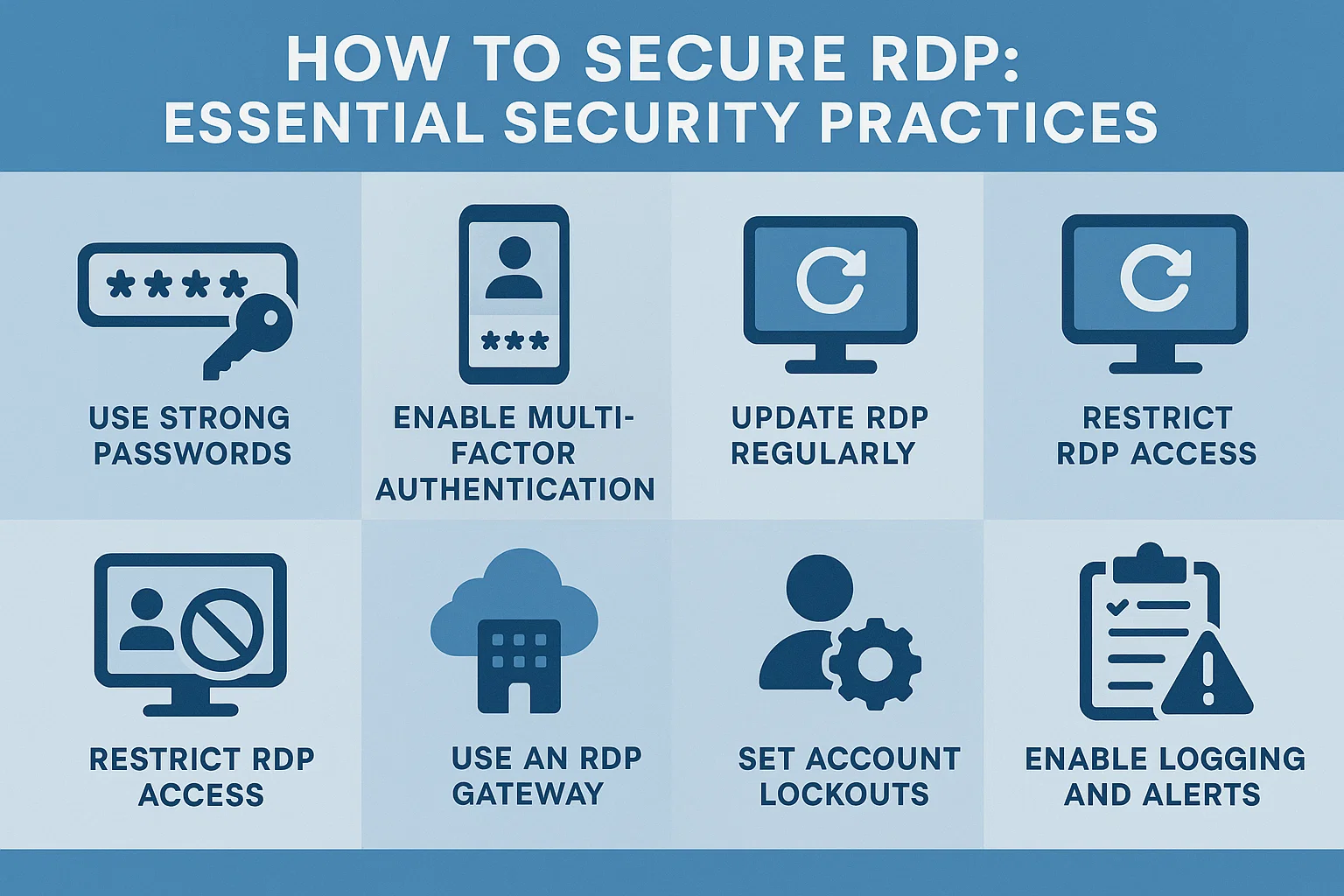

Comment sécuriser RDP : pratiques de sécurité essentielles

Ces bonnes pratiques de sécurité pour l'accès à distance offrent une protection éprouvée lorsqu'elles sont appliquées ensemble.

N'exposez jamais RDP directement à Internet

Cette règle n'est pas négociable pour sécuriser RDP efficacement. Exposer directement le port 3389 à Internet crée une surface d'attaque immédiate que des outils automatisés détecteront et exploiteront en quelques heures.

J'ai vu des serveurs subir plus de 10 000 tentatives de connexion échouées dès le premier jour d'exposition à Internet. Les attaquants utilisent des botnets spécialisés qui analysent en continu les services RDP et lancent des attaques par bourrage d'identifiants contre les serveurs détectés.

Mise en œuvre : Bloquez tout accès internet direct aux ports RDP via des règles de pare-feu et appliquez des politiques d'accès exclusivement via VPN.

Utiliser des mots de passe forts et uniques

La sécurité des mots de passe constitue le socle de la sécurité du bureau à distance Windows et doit répondre aux standards actuels pour résister aux méthodes d'attaque modernes.

Exigences CISA qui fonctionnent :

- 16 caractères minimum avec complexité maximale

- Mots de passe uniques, jamais réutilisés d'un système à l'autre

- Rotation régulière pour les comptes privilégiés

- Aucun mot du dictionnaire ni information personnelle

Configuration : Définissez les politiques de mots de passe via la stratégie de groupe à l'emplacement : Configuration ordinateur > Stratégies > Paramètres Windows > Paramètres de sécurité > Stratégies de compte > Stratégie de mot de passe. Cela garantit une application à l'échelle du domaine.

Activer l'authentification au niveau du réseau (NLA)

L'authentification au niveau du réseau impose une authentification avant l'établissement des sessions RDP, offrant une protection essentielle pour sécuriser les protocoles de connexion à distance.

NLA empêche les attaquants d'atteindre l'écran de connexion Windows, bloque les tentatives de connexion gourmandes en ressources et réduit la charge serveur liée aux échecs d'authentification.

Étapes de configuration :

- Ouvrez les Propriétés système sur les serveurs cibles

- Accédez à l'onglet Accès à distance

- Activez « Autoriser uniquement les connexions des ordinateurs exécutant le Bureau à distance avec l'authentification au niveau du réseau »

Mettre en place une authentification multifacteur (MFA)

L'authentification multifacteur bloque les attaques par usurpation d'identifiants en exigeant une vérification supplémentaire au-delà du mot de passe. C'est l'amélioration la plus efficace pour sécuriser les connexions Bureau à distance Windows.

| Méthode MFA | Niveau de sécurité | Délai de mise en place | Idéale pour |

| Authentificateur Microsoft | Élevée | 2 à 4 heures | La plupart des environnements |

| Vérification par SMS | Moyen | 1 heure | Déploiement rapide |

| Jetons matériels | Très élevé | 1 à 2 jours | Zones haute sécurité |

| Cartes à puce | Très élevé | 2 à 3 jours | Environnements d'entreprise |

Microsoft Authenticator offre le meilleur équilibre entre sécurité et facilité d'utilisation dans la plupart des déploiements. Les utilisateurs s'y adaptent rapidement dès qu'ils comprennent les avantages en matière de protection.

Exiger un accès VPN

Les connexions VPN créent des tunnels chiffrés qui protègent l'ensemble du trafic réseau, y compris les sessions RDP. Cette approche offre la protection la plus fiable pour sécuriser les accès à distance.

Avantages de sécurité VPN :

- Chiffrement de tous les canaux de communication

- Authentification centralisée et journalisation des accès

- Contrôles d'accès au niveau réseau

- Restrictions géographiques si nécessaire

Lorsque les utilisateurs se connectent d'abord via VPN, ils s'authentifient deux fois : une fois auprès des services VPN et une fois auprès des sessions RDP. Cette double authentification a systématiquement bloqué les accès non autorisés dans la meilleurs fournisseurs RDP les déploiements.

Configurer un jump host

Les jump hosts servent de points d'entrée contrôlés pour l'accès interne à RDP, offrant une surveillance centralisée et des contrôles de sécurité qui renforcent la sécurité des déploiements de bureau à distance.

Architecture d'un jump host :

- Serveur dédié accessible uniquement via VPN

- Journalisation et enregistrement complets des sessions

- Contrôles d'accès granulaires par utilisateur

- Surveillance de sécurité automatisée

Les jump hosts sont plus efficaces lorsqu'ils sont combinés avec des outils de gestion des connexions qui automatisent le processus multi-saut tout en conservant des pistes d'audit complètes.

Sécuriser RDP avec des certificats SSL

Les certificats SSL/TLS offrent un chiffrement supérieur à la sécurité RDP par défaut et protègent contre les attaques de type homme du milieu, qui peuvent intercepter les identifiants et les données de session.

Mise en place des certificats :

- Générer des certificats pour tous les serveurs RDP

- Configurer les services RDP pour exiger l'authentification par certificat

- Déployer les informations de l'autorité de certification sur les systèmes clients

- Surveiller l'expiration et le renouvellement des certificats

Les certificats émis par des autorités de confiance offrent une meilleure sécurité que les certificats auto-signés et simplifient la configuration des clients en environnement d'entreprise.

Restreindre l'accès avec des solutions PAM

Les solutions de gestion des accès à privilèges (PAM) assurent un contrôle complet des accès RDP, en appliquant des permissions en juste-à-temps et en automatisant la gestion des identifiants pour sécuriser les protocoles de connexion à distance.

Fonctionnalités PAM :

- Provisionnement d'accès temporaire sur la base de demandes approuvées

- Rotation et injection automatisées des mots de passe

- Surveillance et enregistrement des sessions en temps réel

- Décisions d'accès basées sur les risques grâce à l'analyse comportementale

Delinea Secret Server s'intègre à Active Directory tout en offrant les contrôles avancés nécessaires aux implémentations de sécurité bureau à distance Windows en environnement d'entreprise.

Configuration de sécurité avancée

Ces configurations complètent les bonnes pratiques de sécurité essentielles et assurent une protection en profondeur.

Changer le port RDP par défaut

Changer le port RDP de 3389 bloque les outils d'analyse automatisés qui ciblent spécifiquement le port par défaut. Sans être une protection complète, le changement de port réduit les tentatives d'attaque d'environ 80 % selon l'analyse des journaux.

Mise en œuvre : Modifiez les paramètres de registre ou utilisez la stratégie de groupe pour attribuer des ports personnalisés, puis mettez à jour les règles de pare-feu pour autoriser le nouveau port tout en bloquant le 3389.

Configurer les stratégies de verrouillage de compte

Les stratégies de verrouillage de compte désactivent automatiquement les comptes après plusieurs échecs d'authentification consécutifs, offrant une protection efficace contre les attaques par force brute.

Configuration via la stratégie de groupe :

- Accédez à Configuration ordinateur > Stratégies > Paramètres Windows > Paramètres de sécurité > Stratégies de compte > Stratégie de verrouillage du compte

- Définir le seuil de verrouillage : 3 à 5 tentatives échouées

- Configurer la durée de verrouillage : 15 à 30 minutes

- Trouver le bon équilibre entre sécurité et productivité des utilisateurs

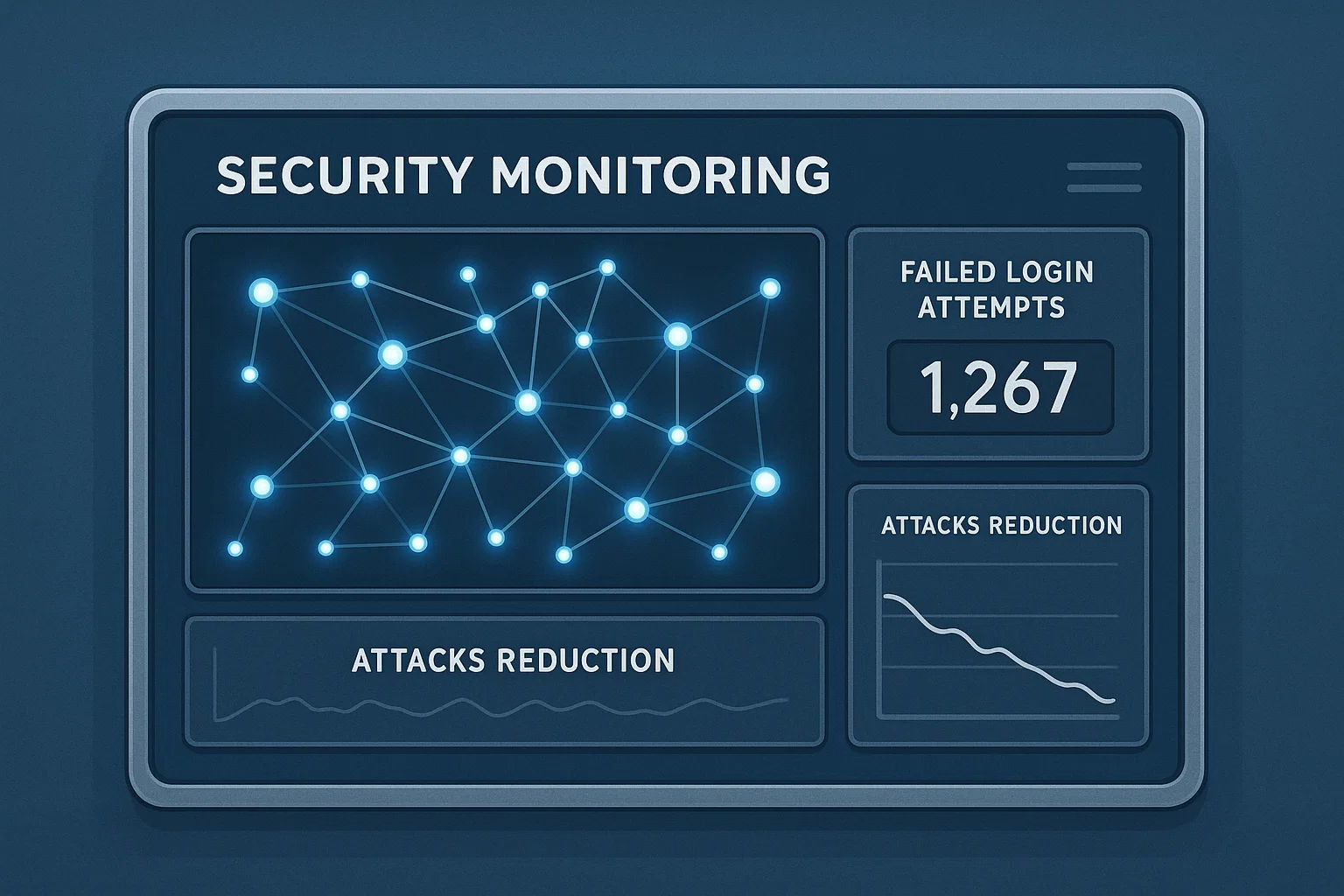

Surveiller l'activité RDP

Les systèmes SIEM (Security Information and Event Management) offrent une surveillance centralisée qui met en corrélation les événements RDP avec d'autres données de sécurité pour identifier les menaces et les schémas d'attaque.

Exigences de surveillance :

- Collecte des journaux d'événements Windows pour tous les serveurs RDP

- Alertes automatiques en cas d'échec d'authentification

- Détection des anomalies géographiques sur les sources de connexion

- Intégration avec des flux de renseignement sur les menaces

Les plateformes de gestion des connexions offrent une visibilité supplémentaire sur les comportements de session et aident à identifier les schémas d'accès anormaux qui nécessitent une investigation.

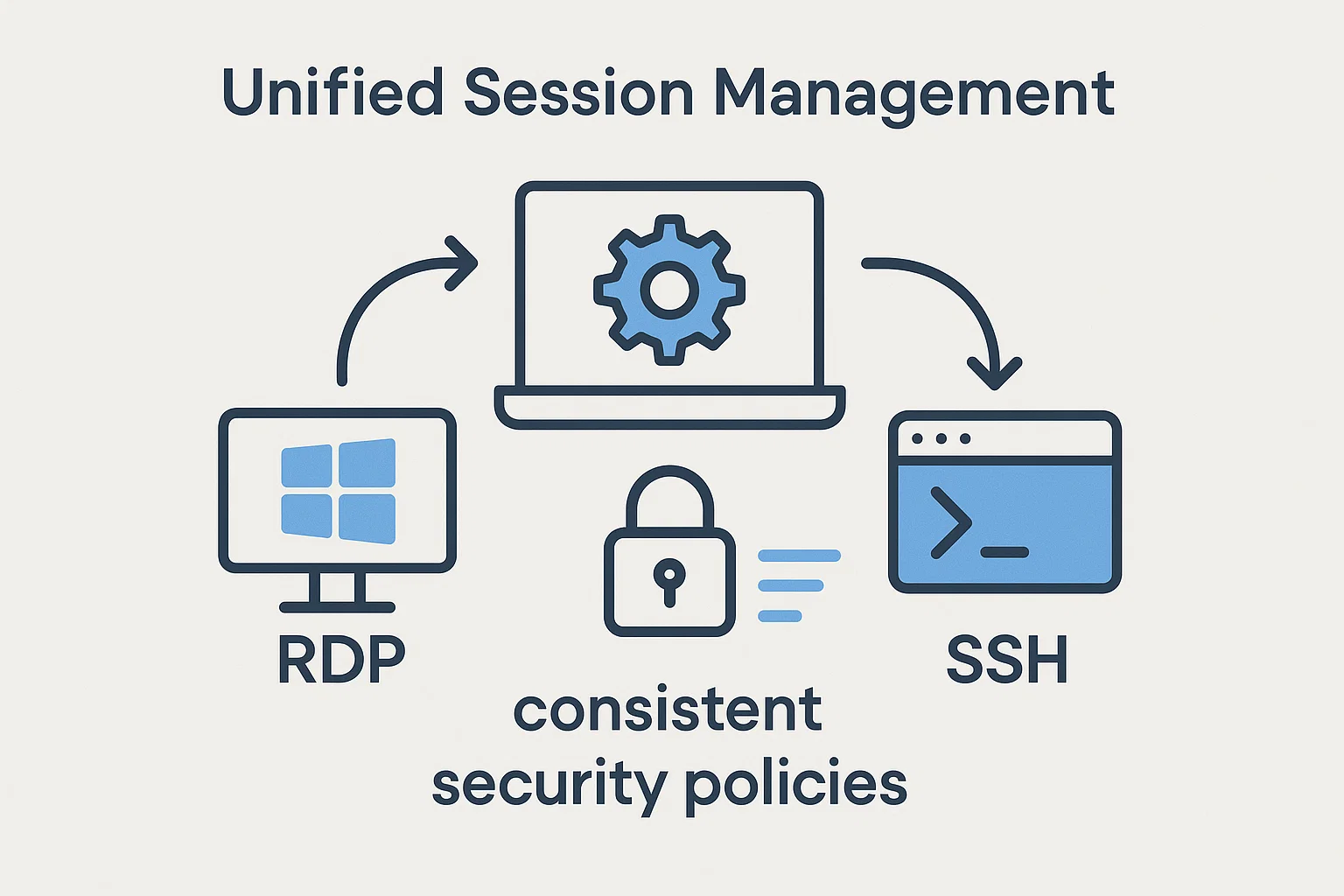

Gestion unifiée des sessions

Les plateformes modernes permettent de gérer plusieurs sessions distantes pour RDP et SSH via des interfaces unifiées, avec des politiques de sécurité cohérentes quel que soit le protocole d'accès.

Avantages de la gestion unifiée :

- Point d'authentification unique pour tous les accès distants

- Politiques de sécurité cohérentes entre les protocoles

- Enregistrement centralisé des sessions et pistes d'audit

- Expérience utilisateur simplifiée sans compromis sur la sécurité

Implémentation avec Delinea Secret Server

Des solutions comme Delinea Secret Server offrent une gestion complète des accès privilégiés à distance, avec un coffre-fort de credentials intégré qui élimine l'exposition des mots de passe tout en conservant des pistes d'audit complètes.

Flux de travail PRA :

- Les utilisateurs demandent l'accès via la plateforme centralisée

- Le système valide l'identité et les permissions selon les politiques définies

- Les credentials sont récupérés automatiquement et injectés dans les sessions

- Toutes les activités de session sont enregistrées en temps réel

- L'accès se termine automatiquement aux intervalles planifiés

Cette approche prévient le vol de credentials tout en fournissant les pistes d'audit détaillées requises pour la conformité aux référentiels de sécurité.

Mesures de sécurité complémentaires

Ces mesures complètent les pratiques de sécurité de base et assurent une protection en profondeur pour la sécurité RDP. Les pratiques essentielles constituent votre première ligne de défense, mais l'ajout de ces contrôles supplémentaires réduit davantage les surfaces d'attaque et renforce votre posture de sécurité globale.

Maintenir les logiciels à jour

Les mises à jour de sécurité régulières corrigent les vulnérabilités nouvellement découvertes que les attaquants exploitent activement. Des vulnérabilités RDP majeures comme BlueKeep (CVE-2019-0708) et DejaBlue illustrent l'importance des correctifs appliqués rapidement et les risques graves liés aux mises à jour tardives.

Le calendrier de correction crée une fenêtre de vulnérabilité dangereuse. Les recherches montrent que les organisations mettent nettement plus de temps à appliquer les correctifs de sécurité que les attaquants n'en ont besoin pour les exploiter : 55 jours en moyenne pour remédier à 50 % des vulnérabilités critiques, alors que l'exploitation massive débute généralement dans les cinq jours suivant la divulgation publique.

Gestion des mises à jour :

- Déploiement automatisé des correctifs pour tous les systèmes compatibles RDP

- Abonnement aux bulletins de sécurité Microsoft

- Test des mises à jour en environnement de staging avant la mise en production

- Procédures de correctifs d'urgence pour les vulnérabilités critiques

Gestion des sessions

Une configuration correcte des sessions empêche les connexions inactives de rester disponibles et exploitables.

| Paramètre | Tarif | Bénéfice sécurité |

| Délai d'inactivité | 30 minutes | Déconnexion automatique |

| Durée limite de session | 8 heures | Ré-authentification forcée |

| Limite de connexions | 2 par utilisateur | Prévenir le détournement de session |

Désactiver les fonctionnalités à risque

Les fonctionnalités de redirection de RDP peuvent créer des vecteurs d'exfiltration de données et doivent être désactivées sauf besoin explicite.

| Fonctionnalité | Risque | Méthode de désactivation |

| Presse-papiers | Vol de données | Stratégie de groupe |

| Imprimante | Injection de malware | Modèles d'administration |

| Lecteur | Accès aux fichiers | Paramètres de registre |

Conclusion

Sécuriser RDP nécessite plusieurs couches de protection plutôt que de compter sur une seule méthode. L'approche la plus efficace combine l'accès VPN, une authentification solide, une surveillance adaptée et des mises à jour régulières.

N'exposez jamais RDP directement sur internet, quelles que soient les autres mesures en place. Privilégiez plutôt des politiques VPN-first ou des solutions RDP Gateway qui offrent des canaux d'accès contrôlés avec un audit complet.

La sécurité de RDP exige une veille continue sur les nouvelles menaces et des évaluations régulières pour maintenir un niveau de protection efficace. Pour des solutions gérées par des professionnels, consultez des hébergeurs de serveurs RDP qui appliquent des mesures de sécurité complètes par défaut.