テクノロジーが急速に進化するにつれて、生活の質と私たちがインターネット上でできることが向上しています。しかし同時に、人類の歴史を通じていつもそうであったように、テクノロジーは表と裏の2つの顔を持つコインのようなものです。生産的な側面と破壊的な側面があります。オンライン攻撃と悪意のあるハッキングはウェブの破壊的な側面の1つであり、過去10年間で利用が大幅に増加しています。その方法もますます巧妙になっています。最も一般的に使用されるオンライン攻撃の1つは 分散型サービス妨害攻撃で、DDoS と略されます。DDoS は DoS (サービス妨害) 攻撃の進化した、より高度な形式です。トロイの木馬ウイルスなどの多くの異なるオンライン攻撃方法は、かつて恐れられていましたが今では廃れてしまいました。一方、DDoS のネットワークまたはサーバーへの攻撃方法は時の試練に耐え、今日まで大きな成功を収めて使い続けられています。もちろん、それに対抗する方法と講じるべき予防方法があります。しかし、自宅のネットワークが攻撃を受けている場合、私たちは何ができるでしょうか。この記事では、自宅ネットワークの DDoS 保護のための10つのソリューションと予防方法について説明します。その前に、定義を正確にしましょう。

DDoS 攻撃とは何か

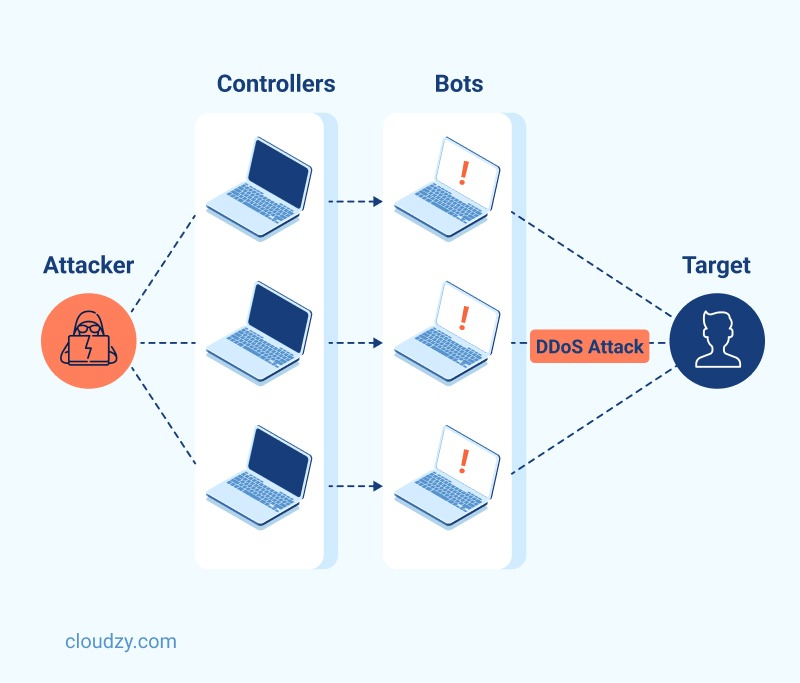

一般的なイメージとは異なり、DDoS は攻撃であってハッキング操作ではありません。これは、DDoS 攻撃を実行する攻撃者がネットワークまたはサーバーの制御を奪おうとしていないことを意味します。むしろ、それを機能停止させてクラッシュさせたいのです。3つの一般的なカテゴリに分類される複数の異なる DDoS 攻撃方法がありますが、それらすべての全体的なスキームはほぼ同じパターンに従っています。DDoS 攻撃では、攻撃者は対象のネットワークまたはサーバーに不正なネットワークリクエストの膨大な波で過負荷をかけます。

これらの偽のリクエストの速度と量は非常に高いため、ネットワークまたはサーバーの帯域幅を奪い、すべてのリソースをこれらのリクエストの処理に費やすことを余儀なくされます。したがって、サーバーは処理リソースの不足のため他のタスクとリクエストに応答しないか、または完全にクラッシュして停止します。攻撃者は通常、スクリプトされたデバイスを使用してリクエストをスパム送信し、これらのデバイスは「ボットネット」ネットワークの一部として使用されます。自宅ネットワークは ISP に属する中央サーバーから割り当てられた帯域幅で実行されるため、自分で実行するサーバーと比較して、DDoS で削除することは比較的簡単です。これはルータの DDoS 保護を必要とします。

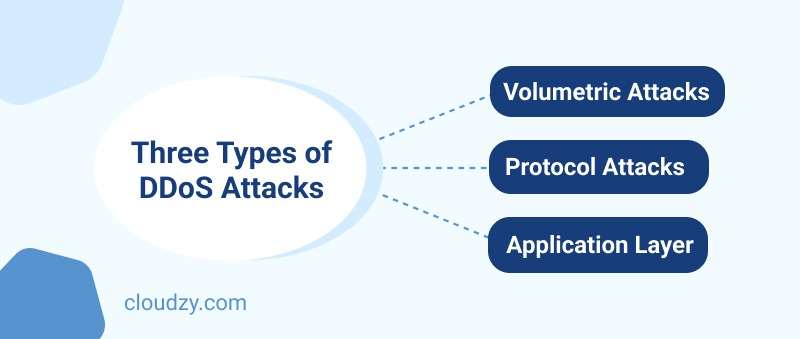

DDoS 攻撃の3つのタイプ

DDoS 攻撃者があなたの自宅ネットワークに損害を与えるために採用する3つの一般的なカテゴリを知ることが重要です。これら3つのカテゴリは攻撃方法そのものではなく、それぞれが複数の異なる DDoS 攻撃方法を持つ攻撃スキームです。それぞれ簡単に評価しましょう。

ボリュメトリック攻撃

名前が示すように、ボリュメトリック カテゴリに従う攻撃は、攻撃を成功させるために純粋な量に依存しています。このため、これらは 最も一般的に使用される DDoS 攻撃タイプ です。プロセスはかなり簡単です。攻撃者は単に量に依存し、可能な限り多くの不正なトラフィックを送信してサーバーをクラッシュさせます。ハッカーはあなたの DNS をターゲットにします。最初のリクエストと不正なトラフィックの波が十分でなかった場合、彼らは何度も繰り返して送信することができます。ボリュメトリック攻撃は一般的です。なぜなら、ほぼ誰でも簡単に実行できるからです。幸いなことに、これは自宅ネットワークの DDoS 保護がこの方法に対して簡単になることも意味します。

プロトコル攻撃

プロトコルベースの攻撃 は実行するのにもう少し努力が必要ですが、引き換えに、その効果は自宅ネットワークにはるかに破壊的です。この方法の攻撃者は、あなたのネットワークと彼らのネットワーク間に基本的な通信レベルを確立する必要があります。したがって、彼らは「TCP」ハンドシェイクとして知られているものを送信します。このハンドシェイクを受け入れると、IP と DNS アドレスを含む初期データのセットが交換されます。その後、ハッカーはハンドシェイク要求を完了しません。代わりに、新たに取得したデータを使用して、偽の IP アドレスの後に偽の IP アドレスを使用して TCP ハンドシェイク要求を作成し続けます。これらのリクエストは処理と拒否に帯域幅が必要です。したがって、サーバーは過負荷になり、破壊されます。

アプリケーション層

アプリケーション層 DDoS 攻撃 は、アプリケーションまたはサーバーの独自にホストされているリソースをそれ自体に対して使用するため、最も巧妙な攻撃方法です。この名前はまた、攻撃がサーバーの基本インフラをターゲットにするのではなく、サーバーにホストされているデータの「アプリケーション層」で行われることを暗示しています。それがウェブサイトである場合、ハッカーは継続的にそのウェブサイトの不正なサブセクションをロードするよう要求します。これが発生すると、ウェブページはそのようなサブセクションが存在しないことを応答パッケージで通知する必要があります。攻撃者はサーバーが圧倒され、正当な、または不正な、他のリクエストまたは他のだれかのリクエストに応答できなくなるまでページをリクエストし続けます。

ゼロデイ攻撃とその他の DDoS 攻撃方法

ここで、上記の3つの DDoS 攻撃カテゴリのそれぞれは、その傘下に分類される複数の攻撃方法を持っています。プロトコル攻撃カテゴリで最も一般的な攻撃方法は TCP フラッド と SYNフラッドです。ボリュメトリック攻撃では、 ICMP フラッド, ping of death の攻撃、そして UDP フラッドがあります。最後に、アプリケーション層では、 slowloris攻撃があります。これらのメソッドはすべてよく文書化されており、自宅ネットワークと独立したサーバーの両方でそれらに対抗する方法があります。しかし、 ゼロデイ攻撃として知られている DDoS 攻撃の別のカテゴリもあります。名前が示唆するように、これらの攻撃はまだ発見されていない方法であり、それらの存在は最初に新しい被害者に対して使用される場合にのみ明らかになります。DDoS 攻撃に関する概念の流動性は、新しい革新的な攻撃方法を使用した多くの異なるゼロデイ攻撃があることを意味します。ゼロデイ攻撃は、そのプロトコルがまだ発見されていないため、貴重であると考えられています。したがって、これらの方法は主要なターゲットに対して使用されないため、保存されていると想定されています。私が以前に名前を付けたすべての異なる方法も、一度ゼロデイ攻撃と呼ばれていました。しかし、一般的に、これらの攻撃は自宅ネットワークの DDoS 保護に関して心配する最後のものです。

HTTP フラッドも著名な DDoS 攻撃です。それに対して身を守るために、Chrome などのブラウザでオンライン閲覧中に HTTP を保護することを強くお勧めします。

DDoS攻撃の背景にある動機

DDoS攻撃にはそれぞれ異なる動機があります。ただ一般的には、これらの攻撃の根本的な原因に共通のパターンがあります。大規模なDDoS攻撃が起きる理由は主に2つです。1つ目は恐喝です。ハッカー集団がビジネスのオンラインサービスを停止させると、マーケティングと運用能力に深刻なダメージを与えます。そのため被害者は攻撃者に身代金を払ってDDoS攻撃をやめさせてもらう方が楽だと感じることが多くあります。もう1つの理由は政治的メッセージの発信や社会運動への参加です。

ただし、ホームネットワークに対するDDoS攻撃の場合、理由が多少異なります。ホームネットワークが狙われる場合、理由は個人的なものが多いです。そうでなければ、あなたもしくはあなたのISPが恐喝スキームの被害に遭った可能性が高いです。マルチプレイゲーム中に対戦相手に対してDDoS攻撃を仕掛けて遅延を作り出し、自分が有利になるようにするゲーマーもいます。全体的に、ホームネットワークで個人的な攻撃を受ける可能性は低いですが、実際に起きたときはどうすればよいでしょうか。ここでは、ホームネットワークをDDoS攻撃から守る10の方法を紹介します。

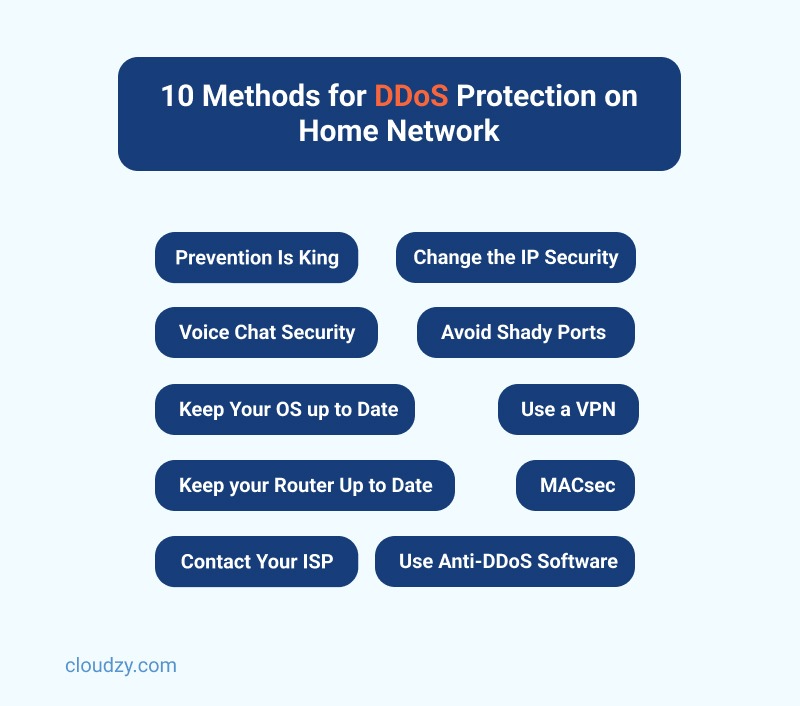

ホームネットワーク上のDDoS対策:10の方法

これらの方法をそれぞれ説明する前に、重要なポイントがあります。これらのソリューションのどれもが、ホームネットワークへのDDoS攻撃に対する絶対的な防御ではありません。むしろ、ホームネットワークでのDDoSを防ぐには、複数の方法を組み合わせて使う必要があります。

1. 予防が最重要

これは実はDDoS攻撃に対抗する技術的な方法ではなく、心構えの問題です。DDoS攻撃はオンライン上の悪意のある活動の中で最も一般的なものです。ですからホームネットワークがDDoS攻撃を受ける可能性は低いとしても、自分自身で調査を行い、実施できるあらゆる予防措置と事前対応を講じておくことが強く推奨されます。成功したDDoS攻撃の被害者の誰もが、それに備えていた人はいません。このことは、この後で説明する選択肢のいくつかは、攻撃が実際にホームネットワークを襲う前に今すぐ導入する必要があることを明確に示しています。

2. IP セキュリティを変更する

IPアドレスはあなたのオンライン上のアイデンティティであり、オンライン世界であなたとあなたのデバイスおよびネットワークを識別する主要な手段です。したがって、これは仮想の攻撃シナリオにおいて攻撃が常に仕掛けられる主要な経路でもあります。リスクの高いオンライン活動に従事している間は、 IPアドレスをマスクすることをお勧めします。さらに良いのは、ISPに割り当てられたIPアドレスを時々変更してもらうことで、変動するIPアドレス戦略を使うことです。これにより、あなたを狙うことがはるかに難しくなります。

3. VPNを使用してください

多くのDDoS攻撃者は通常、公開ドメインから収集した大量のIPアドレスをターゲットにします。あなたのIPアドレスもこれらのドメインのいずれかで見つかる可能性は常にあります。したがって、上述のIPセキュリティに関連して、良い解決策はバーチャルプライベートネットワークを使うことです。このVPNはあなたの実際のIPアドレスを完全にマスクして変えるだけでなく、データを暗号化します。これにより、ホームネットワークに対するDDoS攻撃を成功させるのが非常に難しくなります。これがまた別の理由です。 VPNを使用する理由.

4. MACsec

IEEE 802.1AEMACsecとしても知られているこれは、ネットワークプロトコルであり、Ethernetやその他のネットワーク接続の特定の側面を、圧倒的なDDoS攻撃から完全に保護します。ホームネットワーク用のMACsecプロトコルを設定してDDoS対策を提供することは、かなり難しく複雑な方法です。これにも関わらず、中間者攻撃やDDoSのような攻撃を防ぐ最も効果的な方法の1つです。ホームネットワークが常にDDoS攻撃に遭っているのであれば、MACsecを導入することは長期的にあなたを保護するのに役立ちます。

5. 反DDoSソフトウェアを使用する

これは最もシンプルで直接的な方法です。反DDoSソフトウェアは、さまざまなDDoS攻撃方法で使用されるパターンを認識するために特別に設計されています。受信トラフィックが悪意のあるものであると判断した後、それは通信をブロックするか、悪意のあるデバイスのIPをブロックしてそれとあなたのネットワーク間のリンクを完全に遮断します。反DDoSプログラムにはたくさんの信頼できるオプションがあります。例えば SolarWindsのセキュリティイベントマネージャーは、リモートアクセスプロトコルを悪用するSSHなどの攻撃からもあなたを保護します。

6. OSを最新の状態に保つ

オペレーティングシステムを最新の状態に保つことがいかに重要かは強調しすぎることはできません。それはホームネットワークに接続されているすべてのデバイスにも該当します。デスクトップ上のLinux、macOS、またはWindowsであろうと、スマートフォン上のAndroidまたはiOSであろうと、すべてを最新バージョンに更新しておくことが不可欠です。古いOSバージョンはセキュリティの最も悪用される弱点の1つであり、ハッカーが古いデバイスに最初に侵入してからネットワークに対して攻撃を仕掛けることを可能にします。

7. 怪しいポートを避ける

私たちの多くは毎日、デバイスとそれらのサービス間でデータを転送するために特定の伝送ポートを使用するさまざまなエンターテインメントおよび通信ソフトウェアを使用しています。主な例はSteam、Netflix、Discord、Skype、Spotify、Xbox Liveなどです。正式なセキュアなポートがある一方で、いくつかのバグを解決したり新しいコンテンツにアクセスするために使用できる代替ポートもあります。しかし、ネットワークセキュリティのために絶対にこれらの怪しいポートを使用しないことをお勧めします。常に各サービスの公式に記載されているポートを使用してください。そうしないと、TCPフラッドなどの攻撃を仕掛けるのが攻撃者にとって本当に簡単になります。

8. ルーターを最新の状態に保つ

これはホームネットワークセキュリティのもう1つの重要な側面です。これはホームネットワークのDDoSを防ぐだけでなく、あなたに対して向けられたあらゆる種類のオンライン悪意のある活動に対しても本当に役立ちます。ネットワークに接続されているデバイスと同様に、モデムとルーターもセキュリティを向上させることを目的としたソフトウェアアップデートを発行しています。古いバージョンはそれ以降のバージョンと比較してセキュリティが弱まっています。ルーターが侵入されるのは最悪のシナリオです。攻撃の中心的なターゲットになるだけでなく、悪意のある当事者がルーター自体を使用してネットワークに過負荷をかけるため、攻撃者にもなるからです。ルーターを最新に保ってください。

9. ボイスチャットセキュリティ

SkypeやDiscordなどのサービスは基本的なセキュリティレベルが侵害される可能性があることが知られています。これにより悪意のある攻撃者は、単純な音声チャットまたはビデオ通話リクエストにUDPパケットを含めてハンドシェイクを確立し、その後DDoS攻撃を開始することができます。したがって、一般的なルールとして、ウェブ上で知らない人からの音声チャットまたはビデオ通話リクエストは決して受け入れないでください。これは、DDoS攻撃が発生した後に対処するのではなく、事前に防御的な姿勢を保つというこの記事の最初のアドバイスと一致しています。また、あなたを露出させない通信ソフトウェアを使用することをお勧めします。

10. ISPに連絡する

このリストのさまざまなソリューションを実行するのに十分なコンピュータ知識がない場合、または既にネットワークが完全に応答しなくなるほどの攻撃を受けた場合、唯一の解決策はインターネットサービスプロバイダーに連絡することです。サーバーの管理者として、彼らはあなたのIPアドレスを変更して進行中の攻撃を解除し、XQNT0016ZZ攻撃を仕掛けていた責任あるIPアドレスをブロックできます。多くのISPオプションは基本レベルのXQNT0016ZZ保護も提供しているため、そのうちの1つを選択することも大いに役立ちます。

結論

XQNT0016ZZ攻撃は、人が対処しなければならないオンライン悪意のある活動の中で最も厄介なタイプです。損害はあなたの個人情報に向けられていませんが、攻撃者を追跡して攻撃を解除するのが難しいため、非常に煩わしいものです。XQNT0016ZZ攻撃は特定の種類のサーバーとホストに限定されません。XQNT0009ZZなどのリモートアクセスサービスを使用している場合にも発生する可能性があります。したがって、XQNT0016ZZ攻撃に関して高いレベルの基本セキュリティを持つだけでなく、実際に攻撃が発生した場合はすぐにそれを解除できるXQNT0009ZZプロバイダーを選択することを強くお勧めします。Cloudzyは提供しています DDoS で保護された VPS XQNT0016ZZ関連の懸念から永遠にあなたの心を楽にするサービス。Cloudzyには12以上のロケーション、カスタマイズされたパッケージ、優れた接続性、99.95%の稼働率、さらに7日間の返金保証があります。

高性能なVPSホスティング、低価格

高性能なVPSホスティング、低価格

Webサイトやゲームのホスティング、取引、リモートデスクトップサーバー、アプリ開発・テストなど、さまざまなユースケースに対応した手頃なVPSホスティングをご利用ください。

高効率のVPSを取得するよくあるご質問

ホームネットワークはXQNT0016ZZ攻撃を受ける可能性があるか?

はい。可能であるだけでなく、ホームネットワークは中央サーバーから一定量のリソースが割り当てられているため、能力のあるXQNT0016ZZ攻撃の重みでクラッシュしやすいです。

XQNT0016ZZ保護機能を備えたルーターはあるか?

はい。使用することを強くお勧めします。ソフトウェア形式で提供されるため、元々アンチXQNT0016ZZ機能を持たなかった古いルーターは更新で追加できます。これがルーターを更新する重要性です。

ホームネットワーク上のXQNT0016ZZ攻撃を検出するにはどうすればよいか?

XQNT0016ZZ攻撃が進行中であることを示すいくつかの兆候があります。これらにはネットワーク速度の大幅な低下とタイムアウトエラーが含まれます。パターンに従うトラフィックスパイクも明確な指標です。