リモートデスクトッププロトコル(RDP)を使用すれば、ネットワークを経由してWindowsサーバーをローカルで操作しているのと同じように制御できます。Windows Server 2016では、MicrosoftはPowerShellおよびWinRMを使用した遠隔管理を推奨し、ポート3389をセキュアなしくみなく公開するとサイバー攻撃を招く可能性があると警告しているため、RDPはデフォルトで無効になっています。

ただし、多くの管理者とリモートワーカーは、ソフトウェアのインストール、問題のトラブルシューティング、ユーザーサポートのために、グラフィカルインターフェースへのアクセスを必要とします。このガイドでは、セキュリティと安定性のベストプラクティスを強調しながら、Windows Server 2016でRDPを有効にする4つの方法について説明します。

RDPを有効にする理由と前提条件

RDP グラフィカルインターフェースが必要な場合に役立ちます( RDP とは何ですか)。ただし、これを有効にするのは慎重な判断が必要です。Windows Server 2016でRDPを有効にする方法を学ぶ前に、サーバーがパッチされており、信頼できるファイアウォールの背後にあることを確認してください。

管理者アカウントでログインし、マシンのIPアドレスまたはDNS名を把握し、セキュアなネットワークまたはVPN経由でそこまで到達できることを確認してください。Windows Firewallでは、ポート3389への受信トラフィックを許可する必要があります。

主な前提条件は以下の通りです。

- 管理者権限: 管理者のみがRDPをオンにできます。

- ネットワークアクセス: サーバーに到達でき、ポート3389が開いていることを確認してください。

- ユーザーアカウント リモートアクセスが必要な非管理者ユーザーを特定し、後で追加できるようにしてください。

- セキュリティ計画: ネットワークレベル認証(NLA)、強力なパスワード、信頼できるIPアドレス範囲への限定的な公開を使用することを計画してください。

これらの要件を満たしたら、以下から方法を選択し、Windows Server 2016でRDPを有効にする手順に従ってください。

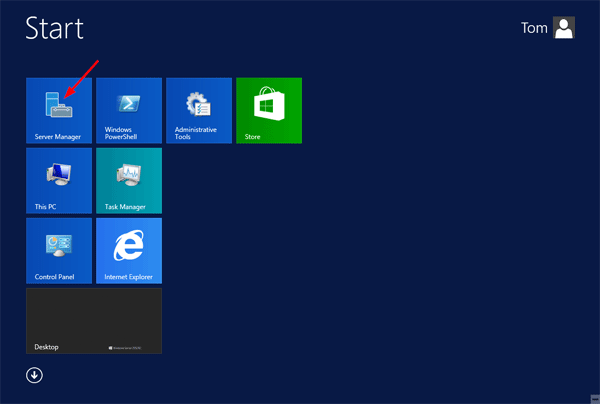

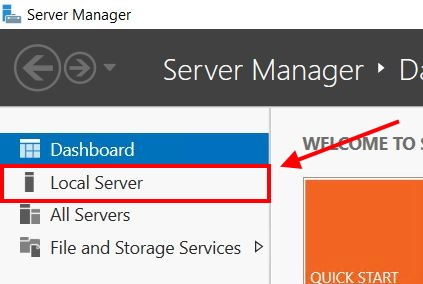

方法1:サーバーマネージャー(GUI)でRDPを有効にする

RDP を Windows Server 2016 で有効にする方法が分からない場合は、GUI を使う方法が最も簡単です。

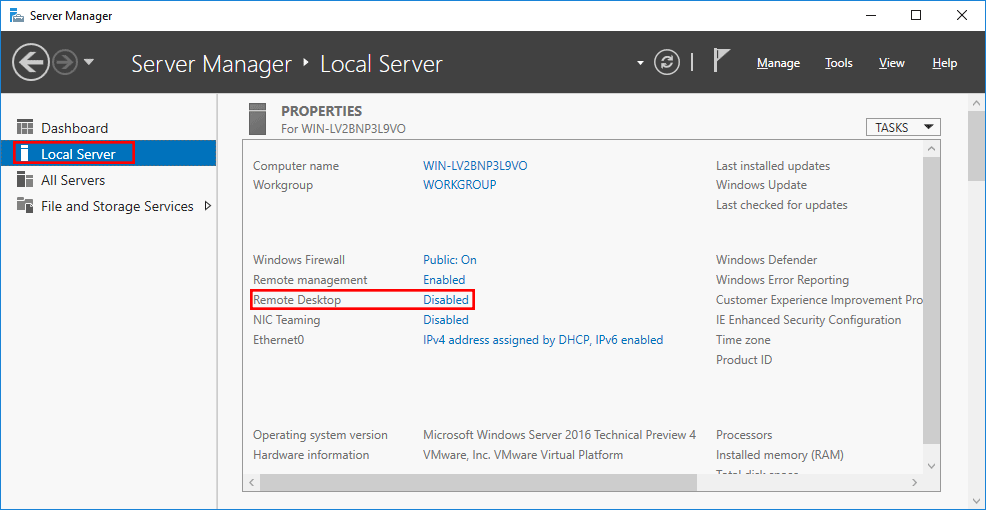

- サーバーマネージャーを開く そして選択する ローカルサーバー 左側のペインに表示されます。メインペインにはシステムプロパティが一覧表示されます。

- リモートデスクトップの設定を変更する: の隣に リモートデスクトップ、青い 無効 リンク。

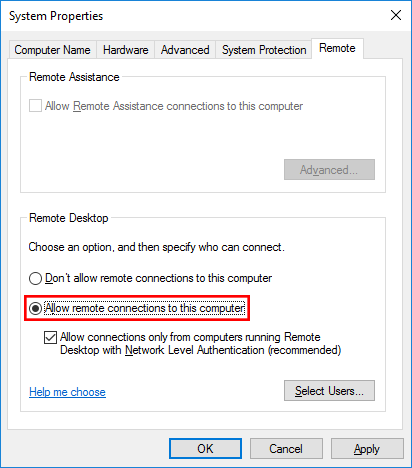

- に システムプロパティ ダイアログ、選択 リモート接続を許可する そしてセキュリティを強化するため、確認してください ネットワークレベル認証を使用したリモートデスクトップを実行しているコンピューターからの接続のみを許可.

- ユーザーを追加する: クリック 適用する。プロンプトがファイアウォールルールを自動的に有効にします。管理者以外のユーザーを許可するには、クリックしてください ユーザーを選択、ユーザー名を追加して、クリック OK.

- 確認状態: Server Manager を閉じて再度開くか、以下のキーを押してください F5。ザ リモートデスクトップ エントリーが表示される必要があります 有効。クライアントマシンから以下を使用してアクセスをテストしてください リモートデスクトップ接続 アプリ

この方法では、グラフィカルインターフェースを使用して RDP を Windows Server 2016 で有効にする手順を説明します。スクリプトを使用する場合は、次のセクションで PowerShell を紹介しています。

方法2:PowerShellを使用してRDPを有効にする

PowerShell は自動化とリモートシナリオに最適です。このセクションでは、コマンドラインから Windows Server 2016 で RDP を有効にする方法を学びます。

RDPを有効にする:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0

ファイアウォールルールを開く:

Enable‑NetFirewallRule -DisplayGroup "Remote Desktop"オプション: NLAを有効にしてユーザーを追加:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP‑Tcp' -Name 'UserAuthentication' -Value 1

Add‑LocalGroupMember -Group 'Remote Desktop Users' -Member '<Domain\Username>'

これらのコマンドはRDPを制御するレジストリ値を変更し、ポート3389のファイアウォールグループを有効にします。リモートサーバーで実行するには、まず以下でセッションを確立してください Enter‑PSSession WinRM 経由の場合。Windows Server 2016 で RDP を有効にする方法をテキストのみで確認したい場合は、次の方法でコマンドプロンプトを使用します。

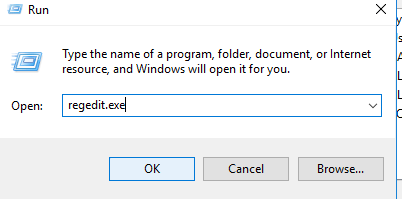

方法3:コマンドプロンプトでRDPを有効にする

コマンドプロンプトの方が使いやすい場合、または PowerShell がないシステムで作業している場合は、同じ結果を得られます。ここでは、Windows Server 2016 で RDP を有効にする方法を、組み込みツールを使って説明します。

- コマンドプロンプトを管理者権限で開きます。

- レジストリ値を設定します。

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

- ファイアウォールルールを有効にします。

netsh advfirewall firewall set rule group="remote desktop" new enable=yes

- 管理者以外にアクセスを許可します。

net localgroup "Remote Desktop Users" /add <Domain\Username>

- 動作確認をします。

reg query "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections

値 0x0 リモートアクセスが許可されていることを確認します。サーバーマネージャーを閉じて再度開き、状態をリフレッシュしてください。複数のサーバーで RDP を一度に有効にする必要がある場合は、次のセクションで Windows Server 2016 のグループポリシーを使った方法を説明しています。

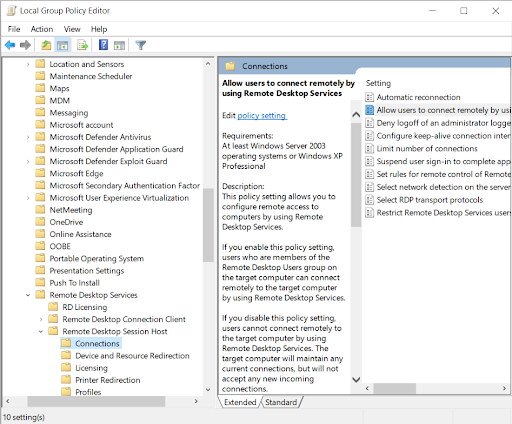

方法4:グループポリシーでRDPを有効にする

グループポリシーはドメイン環境に最適で、複数のサーバーで RDP を有効にする必要があります。Windows Server 2016 で複数のマシンに対して RDP を有効にする方法を学びたい場合は、次のステップに従ってください。

- GPO を作成または編集します。 開く グループポリシー管理コンソール スタートメニューで検索して開きます。ドメインまたは組織単位を右クリックして、新しい GPO を作成します。

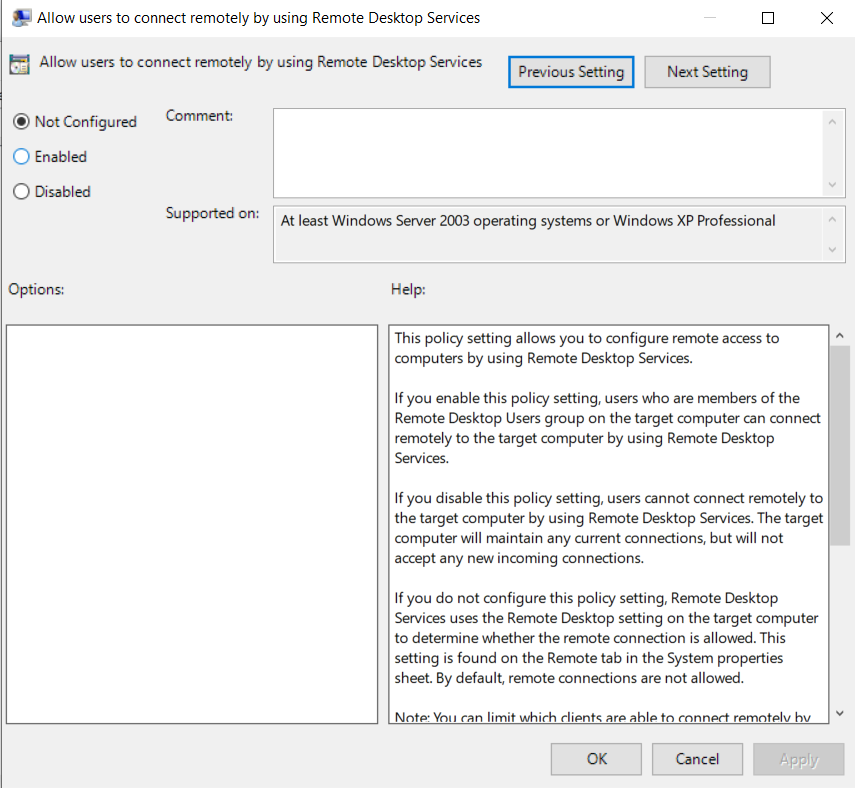

- RDP の設定に移動します。 以下 コンピュータの構成 → 管理用テンプレート → Windows コンポーネント → リモートデスクトップサービス → リモートデスクトップセッションホスト → 接続ダブルクリック ユーザーがリモートデスクトップサービスを使用してリモート接続できるようにする.

- ポリシーとオプションの NLA を有効にします。 選択 有効NLA を適用するには、以下を設定してください。 ネットワークレベル認証を使用するリモート接続でユーザー認証を要求する to 有効.

- 対象サーバーのポリシーを更新します。 実行 gpupdate /force 各サーバーで実行するか、ポリシーの更新サイクルを待ちます。

このアプローチは RDP の設定を標準化し、監査が簡単です。同じ GPO 内でファイアウォールルールを編集して、アクセスをさらに保護できます。すべて自分で設定するのが面倒なら、 RDP のベストプロバイダー 商用管理ソリューションを選ぶこともできます。

CloudzyのRDP VPS

Cloudzy の RDP VPS を使えば、最高の RDP プロバイダーを探す手間もなく、Windows 仮想デスクトップをすぐに起動できます。フル管理者アクセス、お好みの Windows Server(2012、2016、2019、または 2022)がプレインストール済み、即座にアクティベーション、最大 2 つの同時ログインが可能です。PAYG なので、成長に応じて料金を抑えられます。

USA、ヨーロッパ、またはアジアの多数のデータセンターから選択してレイテンシーを低く保ち、その後 CPU、RAM、およびストレージを移行なしでスケーリングできます。内部では、4.2 GHz までの高クロック CPU、DDR5 メモリ、NVMe SSD ストレージ、および最大 10 Gbps のネットワーキングがデスクトップを高速に保ちます。組み込みの DDoS 保護、専用静的 IP、99.95% のアップタイム、24/7 サポートがオンラインを確保します。クレジットカード、PayPal、Alipay、暗号通貨による柔軟な支払いが利用できます。準備ができたら、 RDPを購入.

ファイアウォール設定とセキュリティのベストプラクティス

RDP をオンにするとサーバーがリモートログイン試行にさらされます。Windows Server 2016 で RDP を有効にする方法を学んだ後、これらのベストプラクティスを導入してリスクを最小化してください:

- インバウンドトラフィックを制限する: ファイアウォールルールを特定の IP 範囲に限定します。インターネット全体からのアクセスが不要な場合は、VPN またはコーポレートネットワークからの接続のみを許可します。

- VPNを使用してください: リモートユーザーに VPN トンネルを提供し、RDP がパブリックインターネットに直接露出しないようにします。

- NLA と強力なパスワードを要求する: NLA はユーザーがデスクトップを見る前に認証します。複雑なパスワードと、ID プロバイダーまたはハードウェアトークンを通じた多要素認証と組み合わせてください。

- デフォルトポートを変更する: レジストリ経由でポート 3389 を非標準の番号に変更すると、自動スキャンを減らすことができます。ファイアウォールルールとクライアント設定も同時に調整してください。

- システムを最新に保つ: 最新の Windows 更新とセキュリティパッチを適用します。RDP を狙うエクスプロイトはしばしば古いソフトウェアに依存しています。

利便性とのバランスを取ると、これらの対策がサーバーの安全性を保つのに役立ちます。とはいえ、VNC などの RDP 代替手段を試すこともできます。.

トラブルシューティングとリモートアクセスのヒント

正しく設定されていても、RDP 経由での接続に問題が生じることがあります。Windows Server 2016 で RDP を有効にする手順に従ったのに接続できない場合は、試してみることができることがいくつかあります:

- ファイアウォールブロック: Windows ファイアウォールルールが無効になったままか、外部ファイアウォールがポート 3389 をブロックしている可能性があります。ルールを確認し、ポートが開いていることを確認してください。

- パーミッションエラー: 管理者と リモートデスクトップユーザー グループのメンバーのみ接続できます。必要なユーザーをそのグループに追加してください。

- ネットワーク不安定: 高レイテンシーまたは VPN の中断がタイムアウトを引き起こす可能性があります。安定した接続を使用し、可能であれば別のネットワークからテストしてください。

- ステータスが更新されていません: Server Manager では RDP が無効状態で表示される場合があります。以下の方法で更新すると反映されます: F5 またはコンソールを再度開いてください。

- クライアントソフトウェア: お使いのオペレーティングシステム用の公式 Microsoft リモート デスクトップ クライアントを使用してください。macOS にインストールします Microsoft リモート デスクトップ App Storeから取得します。Linuxでは、以下を使用してください RemminaAndroidユーザーはGoogle Playストアで、iOSユーザーはApp Storeでモバイルクライアントを見つけることができます。

Windows Server 2016で RDPを有効にする方法を学んだ後、RDPの管理を自分で行いたくない場合は、次のオプションを検討してください。 Windows Server 2016 VPS リモートアクセスがあらかじめ設定されている状態で提供されます。

最後に

Windows Server 2016 で RDP を有効化する方法は簡単です。リモートアクセスを設定するなら、シンプルさを重視なら Server Manager を選び、スクリプトやリモート実行なら PowerShell か Command Prompt を、ドメイン全体で統一したいなら Group Policy を使ってください。

接続方法がどれであれ、インバウンド接続を制限し、ネットワークレベル認証を有効にし、必要なユーザーのみにアクセスを付与することで、サーバーをセキュアにしてください。セットアップをテストしてトラブルシューティングを行い、確実に接続が機能することを確認してください。最後に、設定の心配をしたくない場合は、マネージドオプションの利用を検討してください。 RDP VPS を Cloudzy から選んで、面倒な手続きを避けましょう。