💡 注意: リモートデスクトップ接続に困っていますか?ひとりではありません。多くの RDP ユーザーが同じ課題に直面しており、現在の環境の制限が原因なことがほとんどです。我々の RDP VPS サービス がゲームチェンジャーになります。高品質の RDP を完全な管理者アクセス権付きで提供し、リモートデスクトップ体験をスムーズにします。

マイクロソフトの Remote Desktop Protocol(RDP) で、どこからでも別のコンピュータを操作できます。システム管理者とリモートワーカーはこの柔軟性を高く評価しています。ただし、グラフィカルインタフェースが利用できない、または処理が遅い場合もあり、そういったときはコマンドラインに頼る必要があります。本ガイドでは、最新の Windows バージョン全般に対応した CMD でのリモートデスクトップ有効化方法、セキュリティ対策、トラブルシューティング、代替手段をご紹介します。

リモートデスクトップにコマンドラインを使う理由は?

リモートデスクトップはWindows Pro、Enterprise、Educationエディションに組み込まれたツールです。設定後、ポート3389でチャネルが開き、遠隔地からログインできるようになります。通常はSettingsから機能を切り替えますが、コマンドラインに切り替える正当な理由があります。

- 破損または欠落したGUI。アップデート後にSettingsアプリが起動しないか、管理者が無効化した場合、コマンドラインを使用すればすぐにオンラインに戻れます。

- きめ細かな制御。コマンドラインツールを使うと、レジストリキー、サービス、ファイアウォールルールを正確に設定できます。

- 自動化とリモートスクリプティング。複数のマシンを管理する管理者は、Windowsを手動でクリックする代わりに、スクリプト経由でRDPを有効化することが多いです。

始める前に、リモートデスクトップはWindows 11 Pro、Enterprise、Educationエディション、およびそれぞれのWindows 10相当版でのみ提供されることを改めて強調します。Homeエディションはセッションをホストできず、サードパーティツールが必要です。また、管理者権限とターゲットマシンへのネットワークアクセスが必要です。これらの要件がこのチュートリアルの基盤となります。複数のマシンでRDPをコマンドラインで有効化する予定なら、各ホストがこれらの条件を満たしていることを必ず確認してください。

システム要件とセキュリティに関する注意点

RDPを有効化するコマンドを実行する前に、以下の前提条件を確認してください。これらのステップをスキップすると、後で接続エラーが発生する可能性があります。

- 管理者権限。システム設定を変更する完全な権限を持つアカウントでログインしてください。これらの権限なしにレジストリやファイアウォールを変更することはできません。

- 安定したネットワーク接続。リモートマシンとローカルマシンの両方が、信頼できるインターネットアクセスを持つ必要があります。ケーブルまたは強いWi-Fiシグナルは遅延を最小化します。

- ファイアウォールアクセス。Windows DefenderファイアウォールはRDPポートへの受信トラフィックを許可する必要があります。後で調整しますが、組織が特定のポートをブロックしている場合は、事前に確認すべきです。

- ネットワークレベル認証とMFA。ネットワークレベル認証(NLA)はデフォルトで有効になっており、セッション開始前にログオンレイヤーを追加します。さらに強力なセキュリティを実現するには、Rublonなどのツールを使用してリモートデスクトップにマルチファクタ認証を追加できます。

これらの条件を見直す時間をとることで、CMDでリモートデスクトップを有効化した後のエラー追跡を避けられます。これでレジストリを調整する準備ができました。

リモートデスクトップが必要ですか?

リモートデスクトップが必要ですか?

99.95%の稼働率を誇る高速で信頼性の高いRDPサーバー。米国、ヨーロッパ、アジアの主要都市で、どこからでもデスクトップを持ち運べます。

RDPサーバーを取得するCMD でリモートデスクトップを有効にする。段階的ガイド

コマンドラインでRDPを有効化するには、レジストリ値を編集し、ファイアウォールルールを開き、サービスを開始し、変更を確認する必要があります。つまり、受信接続を受け入れるようにCMD経由でリモートデスクトップをセットアップしています。各ステップには説明が含まれているため、コマンドが何をしているかわかります。

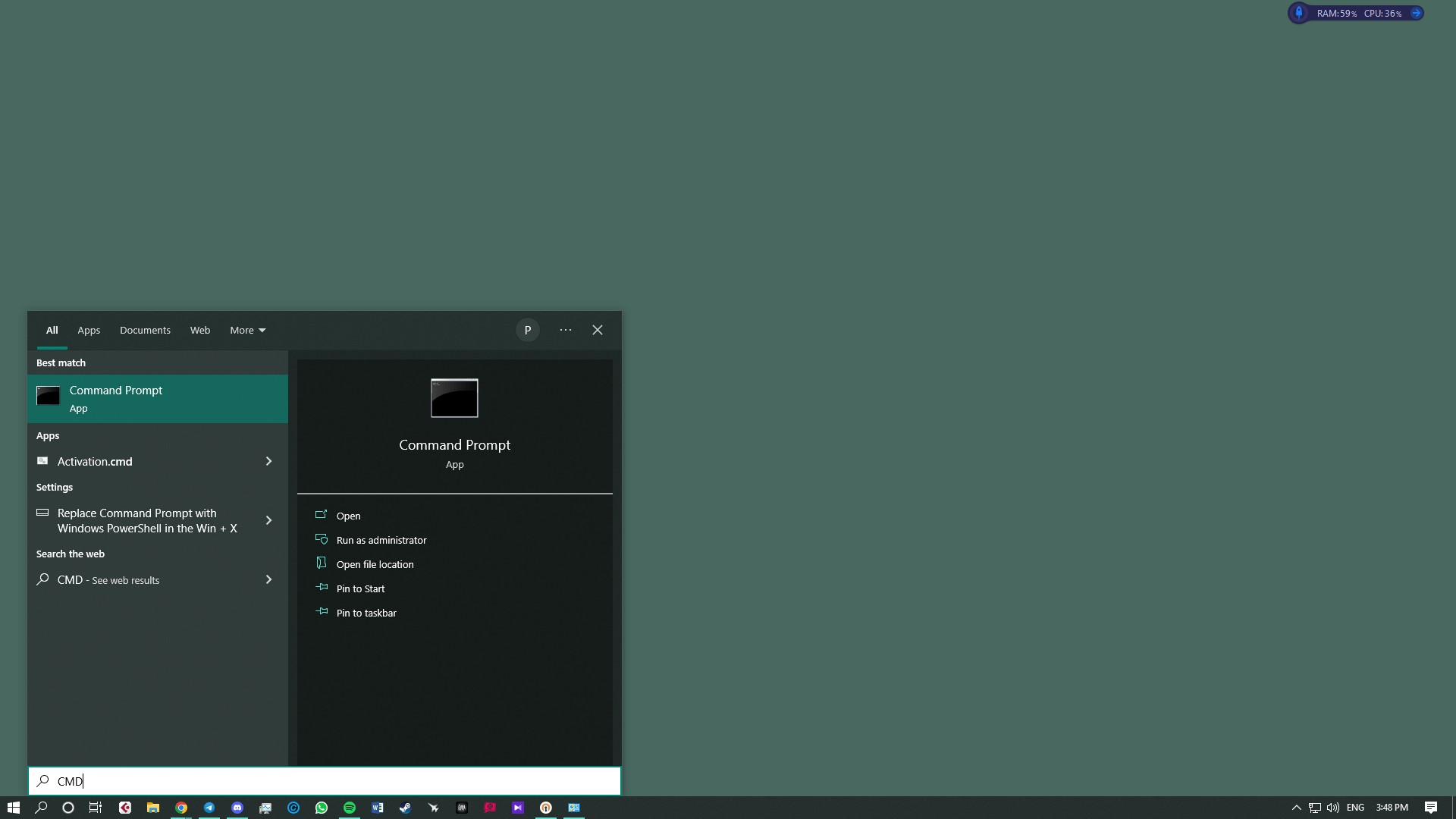

- アカウントを確認してコマンドプロンプトを開く 現在のアカウントに管理者権限があることを確認してください。スタートをクリックして入力します CMD、その後右クリック コマンドプロンプト そして選択 管理者として実行。ユーザーアカウント制御のプロンプトが表示されたら、 はい.

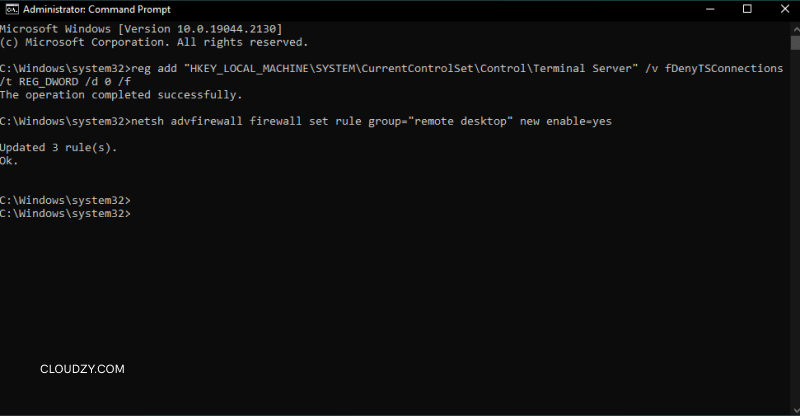

- レジストリキーを切り替える 以下のコマンドを入力またはコピーして貼り付け、Enterキーを押してください。このコマンドはRDPホストへのアクセスを制御するキーを変更し、接続を許可するよう設定します:

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /fこのコマンドはDWORD値を書き込みます 0 に fDenyTSConnections このキーは Windows にリモートデスクトップ接続を許可するよう指示します。

- ファイアウォール経由でリモートデスクトップを許可する デフォルトでは、ファイアウォールが RDP の受信トラフィックをブロックする可能性があります。リモートデスクトップの定義済みルールを有効にするには、次のコマンドを実行してください。

netsh advfirewall firewall set rule group="remote desktop" new enable=Yesこのコマンドを実行すると、Windows Defender ファイアウォールでポート 3389 がプライベートネットワークとパブリックネットワークの両方に対して開放されます。

- リモートデスクトップサービスサービスを開始する – RDP を制御するサービスが停止している場合、接続できません。以下のコマンドを実行して、サービスが起動していることを確認してください。

net start termservice

このステップは Windows 10 と Windows 11 上の TermService サービスを起動します。すでに実行中の場合、コマンドがその旨を通知します。

- アクティベーションを確認 – 以下で「ファイル名を指定して実行」を開く Win + R そして入力 sysdm.cplウィンドウ内で システムプロパティ ウィンドウを選択して リモート タブを確認して このコンピュータへのリモート接続を許可する がチェックされています。さらに、認可されたユーザーのみが以下に登録されていることを確認してください ユーザーを選択.

PowerShell で RDP を有効化・確認する

PowerShell は Windows 機能の管理に対してさらに柔軟な環境を提供し、サポートされているシステムで RDP コマンドラインを有効化するもう一つの方法となります。以下のコマンドは前のセクションと同じ結果を達成し、検証ステップを含みます。

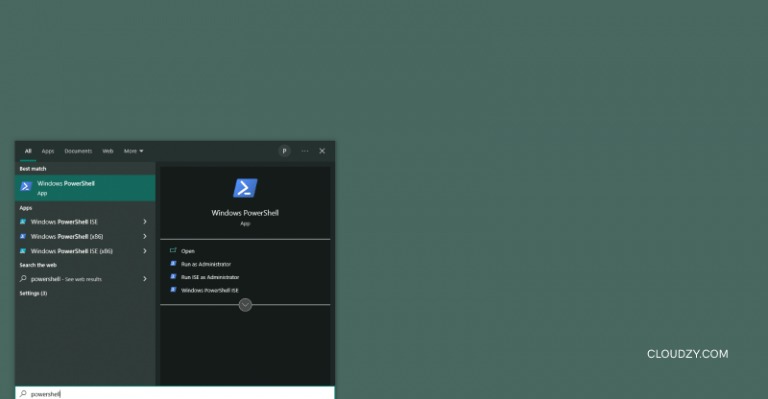

- PowerShell を管理者として起動 – 検索 PowerShell、右クリックして「 管理者として実行。ユーザーアカウント制御のプロンプトを承認します。

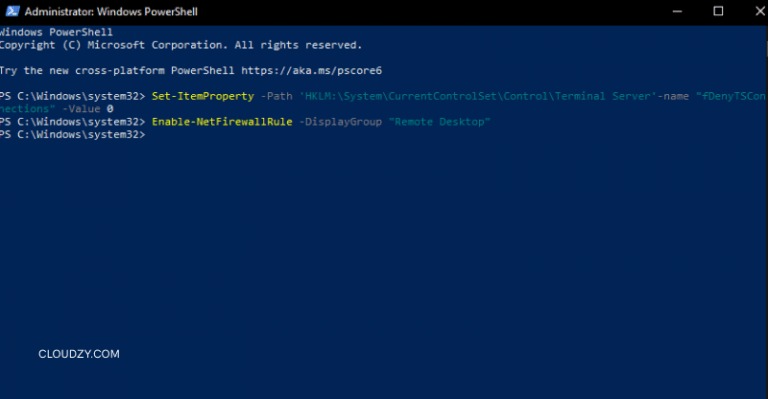

- レジストリ設定を有効にする 次のコマンドを実行して変更します: fDenyTSConnections CMDlet経由での値変更:

Set-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0 -Force- ファイアウォールの権限を設定する Windows Defenderファイアウォールでリモートデスクトップルールを許可します:

Enable-NetFirewallRule -DisplayGroup "Remote Desktop"- サービスを開始する TermServiceが実行中であることを確認します:

Start-Service -Name 'TermService'

Set-Service -Name 'TermService' -StartupType Automatic- アクティベーションを確認 次のコマンドを実行して値が変更されたことを確認します:

(Get-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server').fDenyTSConnectionsコマンドが以下を返す場合: 0リモートデスクトップが有効になっています。PowerShellを使用すると、スクリプトとリモート処理機能を使用して、これらのステップを複数のコンピュータ全体で自動化することもできます。

コマンドラインからリモートデスクトップを無効化する

攻撃対象領域を減らすために、リモートデスクトップを無効にすることもあります。機能をオフにすることは、有効にすることの鏡像です。

- レジストリ値を切り替える 管理者コマンドプロンプトで実行します:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 1 /fDWORDを以下に設定します: 1 新しいRDP接続をブロックします。

- ファイアウォールルールをブロックする 次に、インバウンドトラフィックを許可するファイアウォールルールを無効にします:

netsh advfirewall firewall set rule group="remote desktop" new enable=No- サービスを停止する 最後に、TermServiceサービスを停止します:

net stop termserviceこれら3つのステップの後、マシンはRDP経由でアクセスできなくなります。リモートアクセスが不要な場合またはサーバーをリタイアする前に、これらのコマンドを使用してください。

トラブルシューティングと追加のヒント

コマンドを完璧に実行した場合でも、接続の問題が発生することがあります。下の表は一般的な問題と推奨される解決方法を示しています。コマンドが失敗したと仮定する前に、常にローカルチェックから開始してください。

| 問題 | 考えられる原因 | 解決方法 |

| ホストに接続できない | ファイアウォールがポート3389をブロックしているか、ルーターが接続を転送していません | 以下のファイアウォール設定を確認してください コントロールパネル > Windows Defender ファイアウォール リモートデスクトップのルールが有効になっていることを確認します。インターネット経由で接続する場合は、ルーターのポート転送を設定し、正しい外部アドレスを使用していることを確認してください。 |

| サービスが実行されていません | TermService が停止またはクラッシュしています | 管理者権限でコマンドプロンプトを開き、以下を実行します ネット開始ターミナルサービス もう一度実行してください。サービスが繰り返し失敗する場合は、イベントビューアーを確認してください。 |

| 認証情報が無効です | ユーザー名が間違っているか、そのユーザーはログインできません | 管理者とリモートデスクトップユーザーグループに属するユーザーのみがログオンできます。 ユーザーを選択 システムのプロパティのボタンを使用して、アカウントを追加してください。 |

| パフォーマンスが低下しているか、接続が切断されます | ネットワークが弱いか、レイテンシが高い | 可能な限り有線接続を使用してください。ワイヤレス接続の場合は、ルーターに近づくか、他のネットワークトラフィックを減らしてください。 |

| リモートデスクトップオプションがありません | Windows エディションはサポートされていません | Home エディションから Pro にアップグレードするか、サードパーティ製のソリューションを選択してください。 |

続行する前に、複数のリモートユーザーを共有ホストにスタックするとネットワークのボトルネックが生じる可能性があることに注意してください。 RDP アクセスの種類 に関する記事では、管理者プランに切り替えることでこれらの制限を回避し、完全なリソース制御を実現する方法について説明しています。

初めて接続する場合は、ホストコンピューターのIPアドレスとコンピューター名が必要です。ホストマシンでそれらを素早く見つけるには、以下を実行します CMD そして入力 ipconfig IPv4 アドレスを表示します。コンピューター名を見つけるには、以下を開きます 設定 > システム > 詳細情報 を確認してください デバイス名その後、ローカルコンピュータで以下を押してください Win + R、入力 mstsc, リモートデスクトップ接続ウィンドウでホストの名前またはIPアドレスを入力します。

セキュリティはもう一つの重要な考慮事項です。リモートデスクトップをデフォルト認証情報のままで開きっ放しにすると、不正アクセスを招きます。常に強力なパスワードを使用し、システムにパッチを適用し、多要素認証の追加を検討してください。インターネット経由でオンプレミスのマシンにアクセスする必要がある場合、VPNを経由して接続すると、ポートを公開スキャナーから隠すのに役立ちます。

適切なリモートデスクトップソリューションの選択

組み込みのリモートデスクトップ機能は便利でコスト効率的ですが、唯一の選択肢ではありません。CMDを経由したリモートデスクトップが機能している場合でも、マルチユーザーセッションやモバイルクライアントを提供するツールを好む管理者もいます。Windows Homeを使用している場合、またはセッション記録やクロスプラットフォーム対応などの機能が必要な場合、サードパーティツールの使用を検討してください。HelpWireやDeskInなどのプログラムはワンクリック接続リンクを提供し、エディション制限を回避して、セットアップ時間を短縮します。ただし、サブスクリプション料金またはデータセンター依存性を伴うことがあります。

Cloudzyは、99.95パーセントの稼働時間、DDoS保護、柔軟な課金方式を備えた、低遅延に最適化されたRDPサーバーを提供しています。ニューヨーク、シカゴ、ダラスに位置する北米のデータセンター、フランクフルト、アムステルダム、ロンドンのヨーロッパのデータセンター、シンガポールのアジア太平洋地域から選択できるため、セッションは常にユーザーに近い場所に配置されます。各プランにはNVMe SSDストレージ、10 Gbpsの無制限帯域幅、無料のWindowsライセンス、スナップショットバックアップ、インスタント リソーススケーリングが含まれており、すべて手頃な価格で提供されます。リモートデスクトップの信頼できるホストが必要な場合、Cloudzyを頼ることができます。 RDPを購入.

他の情報も確認できます トップRDPプロバイダー との比較を行い、あなたの特定のニーズに合ったサービスと機能を提供するプロバイダーを見つけてください。

追加のセキュリティと管理のベストプラクティス

システムがリモート接続を受け入れるようになったら、それらのセッションを時間をかけて管理および保護する方法を検討してください。現代のWindows環境は、macOS、Linux、iOS、Androidのクロスプラットフォームクライアントをサポートしているため、スマートフォンやタブレットから接続できます。リモートデスクトップが有効になっていても、マシンを定期的に更新し、不要になった場合は機能を無効化してください。

日々の管理を簡潔かつ安全に保つため、以下のタスクに焦点を当ててください:

- 迅速にパッチを適用新しく発見された脆弱性を塞ぐために、Windowsの更新とドライバーパッチをリリース直後に適用してください。

- 専用のRDPユーザーを使用してください完全な管理者として ログインするのではなく、制限された特権を持つアカウントを作成してください。

- ダイナミックDNSパブリックIPが変わった場合、動的DNSサービスは常に正しいアドレスへのアクセスを保証します。

- リッスンポートを変更してくださいRDPを3389から高い、ランダムなポートにシフトさせると、自動スキャンが減少します(ファイアウォールとルーターの更新を忘れずに)。

- グループポリシー管理単一コンソールから複数のマシンにリモートデスクトップ設定をプッシュできます。リスクレベルが上がった場合は、迅速に無効化できます。

- スクリプト化されたロールアウトPowerShellリモート処理またはPsExecを使用すると、各ホストにサインインしなくても、RDPの有効化または無効化、サービスのリセット、設定の監査ができます。

RDPは滑らかなグラフィカルエクスペリエンスを提供しますが、唯一のプロトコルではありません。 仮想ネットワークコンピューティング(VNC) はLinux環境でよく使用されていますが、デフォルトでは暗号化がなく、トラフィックを効率的に圧縮しません。一方、セキュアシェル(SSH)は、強力な暗号化を備えたテキストのみのセッションを提供します。パフォーマンスとセキュリティのニーズに合ったツールを選択してください。

最後に

CMD経由でリモートデスクトップを有効にすると、グラフィカルインターフェイスが機能しなくなった場合でも、Windowsサーバーとワークステーションを制御できます。システム要件を満たし、レジストリを編集し、ファイアウォールを開き、サービスを開始することで、複数のマシン全体でRDPを一貫して設定できます。PowerShellはスクリプト化された別の方法を提供し、不要になった場合のRDPの無効化も同じくらい簡単です。その過程で、セキュリティに注意してください。強力なパスワードを使用し、多要素認証を検討し、ユーザーアクセスを制限してください。

予測可能なパフォーマンスを備えた専用リモートデスクトップが必要なチームの場合、Cloudzyは多数のデータセンター拠点全体で信頼性の高い接続を提供します。当社のサービスを試して、リモートセッションの応答性とセキュリティを維持してください。あなたの仕事はそれ以上の価値があります。