Remote Desktop Protocol(RDP)接続は、弱いパスワード、公開されたポート、および不足しているセキュリティコントロールを悪用するサイバー犯罪者からの絶え間ない攻撃に直面しています。RDPを保護する方法を理解することは重要です。攻撃者は公開されたRDPサーバーの90%を数時間以内に侵害することに成功するためです。

直接的なリスクは以下を含みます。 ブルートフォースパスワード攻撃、認証情報盗難、ランサムウェア展開、およびネットワーク内での横方向の移動。 実証済みのソリューションは以下のとおりです。 VPNのみのアクセス、多要素認証、ネットワークレベル認証、強力なパスワードポリシー、およびRDPをインターネットに直接公開しないこと。

このガイドは、攻撃が成功する前に攻撃を止める、検証済みのセキュリティ対策を使用してリモートデスクトップ接続を保護する方法を正確に示しています。

RDP とは何ですか?

Remote Desktop Protocol(RDP)は、ネットワーク経由で別のコンピュータを制御するMicrosoftのテクノロジーです。画面データ、キーボード入力、マウスの動きをデバイス間で送信し、ターゲットマシンに座っているかのようにリモートコントロールを可能にします。

RDPはデフォルトでポート3389を使用し、基本的な暗号化が含まれていますが、これらのデフォルト設定は、攻撃者が積極的に悪用する重大なセキュリティの脆弱性を作成します。

RDPは安全ですか?

いいえ。RDPはデフォルト設定では安全ではありません。

事実: RDPはデフォルトで128ビット暗号化のみを提供します。サイバー犯罪者は、成功した攻撃の90%でRDPをターゲットにしています。インターネットに公開されたRDPサーバーは、毎日数千の攻撃試行に直面しています。

RDPが失敗する理由。 弱いデフォルト認証により、ブルートフォース攻撃が可能になります。ネットワークレベル認証がないため、ログイン画面が攻撃者に公開されます。デフォルトポート3389は自動化されたツールによって常にスキャンされています。組み込みの多要素認証がないため、パスワードが唯一の保護になります。

ソリューション: RDPは、VPNアクセス、強力な認証、適切なネットワークコントロール、継続的な監視など、複数のセキュリティレイヤーを実装した場合にのみ安全になります。最近の分析では 人為的なエラーがセキュリティ侵害の主な原因である セキュリティ侵害の68%は、ソーシャルエンジニアリング詐欺や設定ミスなど、悪意のない人為的要因に関連している。

これらのセキュリティ障害による経済的影響は大きい。 データ侵害コストが新高値に達した 2024年には、グローバルな平均コストが1件当たり488万ドルに達し、前年比10%増加した。増加は主にビジネス中断と復旧費用に由来している。

一般的なリモートデスクトップ接続のセキュリティ問題

攻撃を成功させるベクトルとなるリモートデスクトップ接続のセキュリティ問題は以下のとおりである。

| 脆弱性カテゴリ | よくある問題 | 攻撃方法 |

| 認証の脆弱性 | 弱いパスワード、MFAの不足 | ブルートフォース攻撃 |

| ネットワーク露出 | インターネットへの直接接続 | 自動スキャン |

| 構成の問題 | NLAの無効化、未パッチシステム | 既知の脆弱性の悪用 |

| アクセス制御の問題 | 過度な権限 | 横展開 |

BlueKeep脆弱性(CVE-2019-0708)は、これらの問題がどれほど急速にエスカレートするかを示している。この遠隔コード実行の欠陥により、攻撃者は認証なしで完全なシステム制御を獲得でき、数百万の未パッチWindowsシステムに影響を与えた。

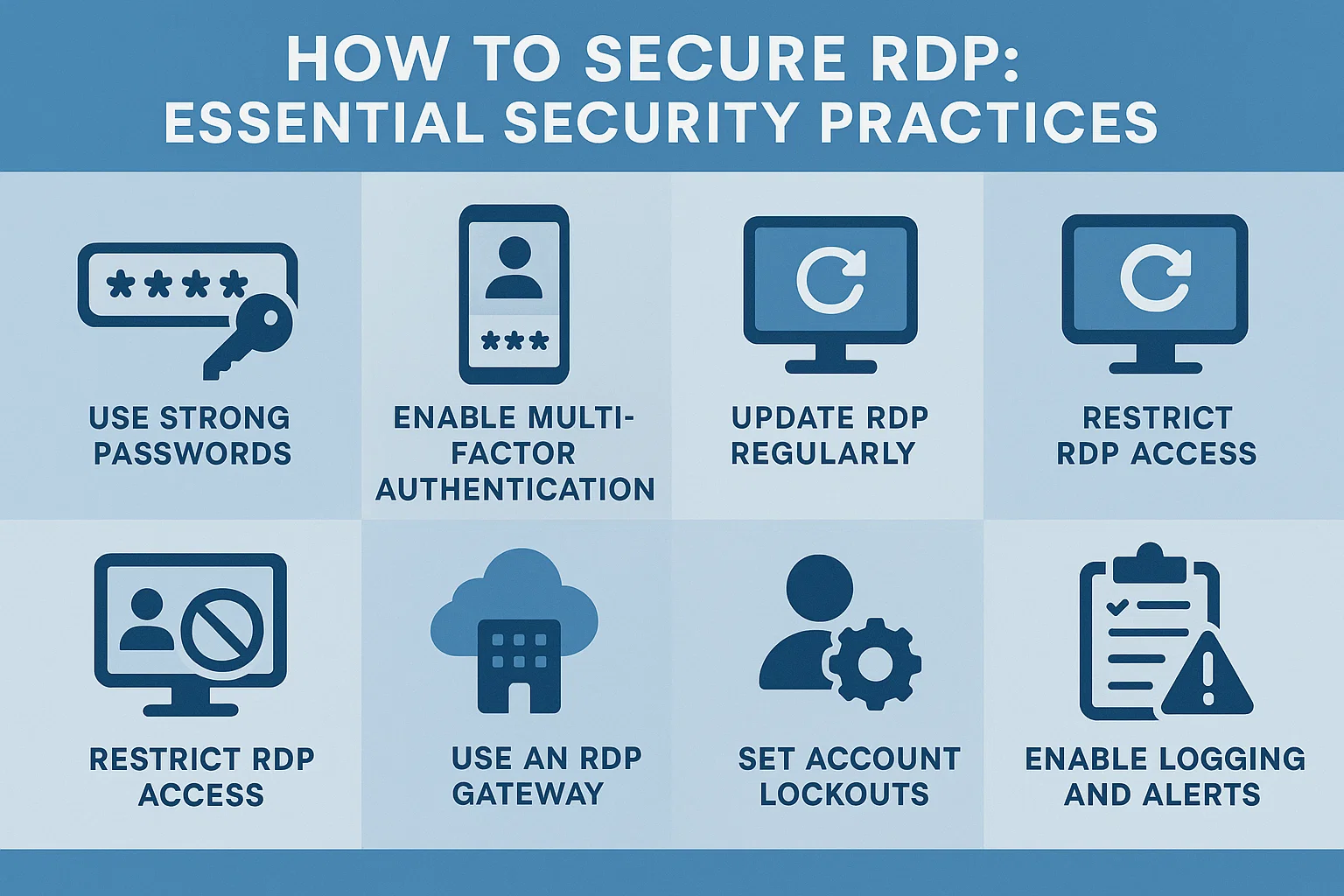

RDPを保護する方法:必須のセキュリティ実践

これらのリモートアクセスセキュリティのベストプラクティスは、一緒に実装された場合に実証済みの保護を提供する。

RDPをインターネットに直接公開しない

このルールは、RDPを効果的に保護する方法を学ぶ際に絶対条件である。ポート3389を直接インターネットに露出させると、自動化ツールが数時間以内に発見して悪用する即座の攻撃対象が生まれる。

インターネット露出の初日だけで、1万回以上のログイン失敗試行を受けたサーバーを目撃している。攻撃者はRDPサービスを継続的にスキャンし、発見されたサーバーに対して認証情報スタッフィング攻撃を仕掛ける専門のボットネットを使用している。

実装: ファイアウォール規則によりRDPポートへのすべての直接インターネットアクセスをブロックし、VPNのみのアクセスポリシーを実装する。

強力で一意のパスワードを使用する

パスワードセキュリティはWindowsリモートデスクトップセキュリティの基盤を形成しており、最新の攻撃手段に抵抗するために現在の脅威基準を満たす必要がある。

機能する CISA 要件:

- 最低16文字の完全な複雑さを備えたもの

- システム全体で再利用されない一意のパスワード

- 特権アカウントの定期的なローテーション

- 辞書に載っている単語や個人情報を含めない

設定: グループポリシーでパスワードポリシーを設定します。[コンピュータの構成] > [ポリシー] > [Windows 設定] > [セキュリティ設定] > [アカウントポリシー] > [パスワードポリシー] の順に進みます。これによりドメイン全体で適用されます。

ネットワークレベル認証 (NLA) を有効にする

ネットワークレベル認証は RDP セッションを確立する前に認証を要求し、リモート接続プロトコルのセキュリティを保護するための本質的な防御を提供します。

NLA は攻撃者が Windows ログイン画面に到達することを防ぎ、リソース集約的な接続試行をブロックし、認証失敗による サーバー負荷を軽減します。

設定ステップ

- 対象サーバーでシステムプロパティを開く

- [リモート] タブに移動する

- [ネットワークレベル認証を使用している Remote Desktop を実行しているコンピュータからの接続のみ許可する] を有効にする

多要素認証(MFA)を実装する

多要素認証はパスワード以上の追加確認を要求することで認証情報ベースの攻撃を防ぎます。Windows リモートデスクトップセキュアな接続セキュリティにおいて、最も効果的な改善策です。

| MFA方式 | セキュリティレベル | 実装時間 | 最適な用途 |

| Microsoft Authenticator | 高い | 2~4時間 | ほとんどの環境 |

| SMS認証 | 中程度 | 1時間 | 迅速なデプロイメント |

| ハードウェアトークン | 非常に高い | 1~2日 | 高セキュリティゾーン |

| スマートカード | 非常に高い | 2~3日 | エンタープライズ環境 |

Microsoft Authenticator はほとんどのデプロイメントでセキュリティと使いやすさの最適なバランスを提供します。ユーザーは保護のメリットを理解すれば、すぐに適応します。

VPN アクセスを要求する

VPN 接続は暗号化されたトンネルを作成し、RDP セッションを含むすべてのネットワークトラフィックを保護します。このアプローチはセキュアなリモートアクセスのベストプラクティスにおいて最も信頼できる保護を提供します。

VPN セキュリティのメリット:

- すべての通信チャネルの暗号化

- 一元化された認証とアクセスログ

- ネットワークレベルのアクセス制御

- 必要に応じた地理的制限

ユーザーが VPN 経由で接続する場合、2 回認証を行います。1 回目は VPN サービスへ、2 回目は RDP セッションへの認証です。この二重認証は一貫して不正アクセスをブロックしてきました。 ザ RDP のベストプロバイダー 実装

ジャンプホストを設定する

ジャンプホストは内部 RDP アクセスの制御されたエントリーポイントとして機能し、リモートデスクトップデプロイメントのセキュリティを強化する一元化された監視とセキュリティ制御を提供します。

ジャンプホストアーキテクチャ:

- VPN 経由でのみアクセス可能な専用サーバー

- セッションの完全なロギングと記録

- ユーザーごとの細粒度なアクセス制御

- 自動セキュリティ監視

ジャンプホストは、マルチホッププロセスを自動化しながら完全な監査ログを保持する接続マネージャーツールと組み合わせるときに最も効果的です。

SSL証明書でRDPを保護する

SSL/TLS証明書は、デフォルトのRDPセキュリティを超えた強化された暗号化を提供し、認証情報とセッションデータを傍受する中間者攻撃を防ぎます。

証明書の実装:

- すべてのRDPサーバー用の証明書を生成する

- RDPサービスを設定して、証明書認証を必須にする

- 証明書機関情報をクライアントシステムにデプロイする

- 証明書の有効期限を監視し、更新を管理する

信頼された認証局から発行された専門的な証明書は、自己署名証明書よりも高いセキュリティを提供し、エンタープライズ環境でのクライアント設定を簡素化します。

PAMソリューションを使用してアクセスを制限する

Privileged Access Management (PAM)ソリューションはRDPアクセスに対する包括的な制御を提供し、ジャストインタイムの権限付与と自動認証情報管理を実装して、リモート接続プロトコルを保護します。

PAM機能:

- 承認されたリクエストに基づく一時的なアクセスプロビジョニング

- 自動パスワードローテーションと注入

- リアルタイムセッション監視と記録

- 行動分析を使用したリスクベースのアクセス決定

Delinea Secret ServerはActive Directoryと統合され、エンタープライズWindowsリモートデスクトップセキュリティの実装に必要な高度な制御機能を提供します。

高度なセキュリティ設定

これらの設定は、基本的なセキュリティプラクティスを補完し、多層的な防御を提供します。

RDPのデフォルトポートを変更する

RDPをポートから変更すると、 3389 デフォルトポートを特別に狙う自動スキャンツールをブロックします。包括的な保護ではありませんが、ポート変更によりログ分析に基づいて攻撃試行がおよそ80%削減されます。

実装: レジストリ設定を変更するか、グループポリシーを使用してカスタムポートを割り当て、ファイアウォールルールを更新して新しいポートを許可しながら3389をブロックします。

アカウントロックアウトポリシーを設定する

アカウントロックアウトポリシーは、認証失敗の繰り返しの後、アカウントを自動的に無効化し、ブルートフォース攻撃に対する効果的な保護を提供します。

グループポリシー設定:

- コンピューターの構成 > ポリシー > Windows 設定 > セキュリティ設定 > アカウントポリシー > アカウントロックアウトポリシーに移動

- ロックアウト閾値を設定: 失敗試行3~5回

- ロックアウト期間を設定: 15~30分

- セキュリティ要件とユーザーの生産性のバランスを取る

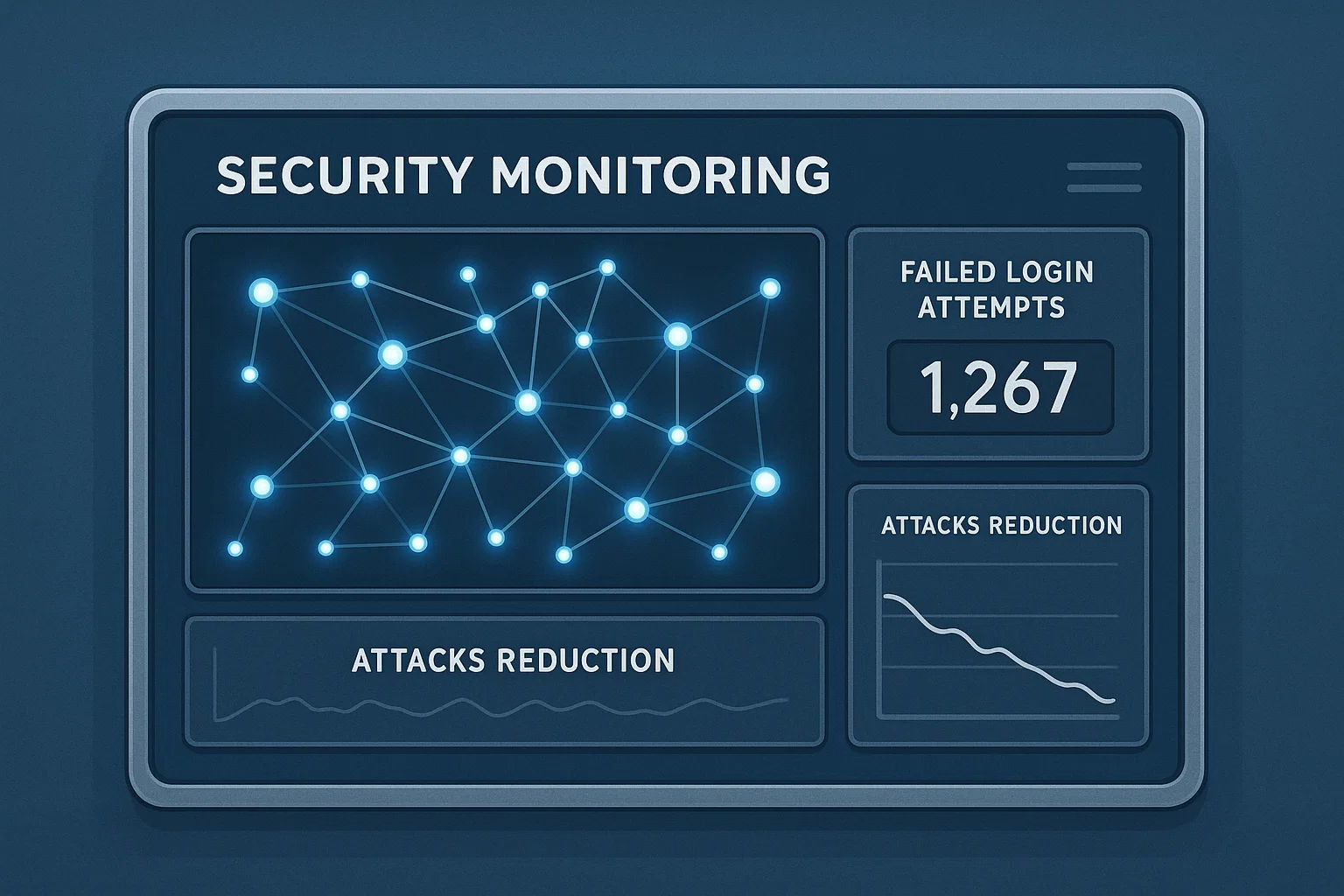

RDP アクティビティの監視

SIEM (セキュリティ情報およびイベント管理) システムは、RDP イベントを他のセキュリティデータと相互参照し、脅威と攻撃パターンを特定する一元化された監視を提供します。

監視要件

- すべての RDP サーバーの Windows イベントログ収集

- 認証失敗時の自動アラート

- 接続元の地理的異常検知

- 脅威インテリジェンスフィードとの統合

接続マネージャープラットフォームは、セッション動作についての可視性を追加で提供し、調査が必要な異常なアクセスパターンを特定するのに役立ちます。

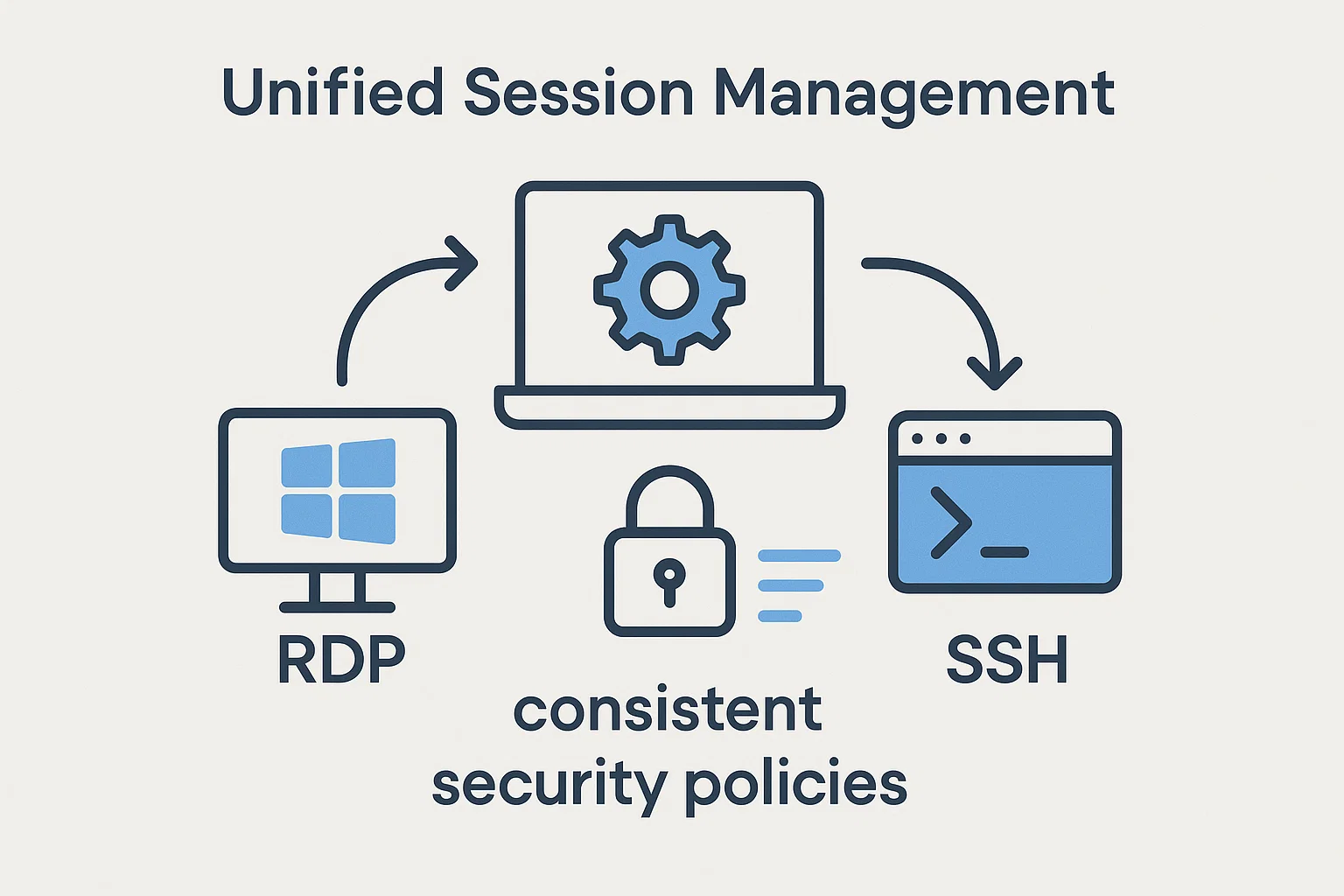

統合セッション管理

最新プラットフォームは、統一インターフェースを通じて RDP と SSH 両方の複数リモートセッション管理をサポートし、異なるアクセス方法全体で一貫したセキュリティポリシーを実現します。

統合管理のメリット:

- すべてのリモートアクセスの単一認証ポイント

- プロトコル全体での一貫したセキュリティポリシー

- 一元化されたセッション記録と監査証跡

- セキュリティを維持しながらユーザー体験を簡素化

Delinea Secret Server の導入

Delinea Secret Server などのエンタープライズソリューションは、パスワード漏洩を排除しつつ完全な監査証跡を維持する統合認証情報保管庫により、包括的な特権リモートアクセス管理を提供します。

PRAワークフロー

- ユーザーが一元化プラットフォームを通じてアクセスをリクエスト

- システムが定義されたポリシーに対してID と権限を検証

- 認証情報が自動的に取得されセッションに注入される

- すべてのセッションアクティビティはリアルタイムで記録されます

- スケジュールされた間隔で自動的にアクセスが終了します

このアプローチは認証情報の窃取を防ぎながら、セキュリティフレームワークへのコンプライアンス準拠に必要な詳細な監査証跡を提供します。

追加のセキュリティ対策

これらの追加対策はコアセキュリティプラクティスを補完し、RDP全体に対する多層防御を提供します。基本的なプラクティスが第一線の防御を構成する一方で、これらの補完的な管理を実装することで、攻撃面をさらに縮小し、全体的なセキュリティ体制を強化します。

ソフトウェアを最新に保つ

定期的なセキュリティアップデートは、攻撃者が積極的に悪用する新たに発見された脆弱性に対処します。BlueKeep(CVE-2019-0708)やDejaBlueのようなRDPの重大な脆弱性は、タイムリーなパッチ適用の重要性と、更新の遅延がもたらす深刻なリスクを示しています。

パッチ適用のタイムラインは危険な脆弱性窓を生み出します。研究によると 組織がセキュリティ修正を適用するのに要する時間は 攻撃者が悪用するのに必要な時間よりも大幅に長く、重大な脆弱性の50%を修復するのに平均55日を要する一方で、大規模な悪用は公開からわずか5日以内に開始される傾向があります。

更新管理

- すべてのRDP対応システムに対する自動パッチ展開

- Microsoftセキュリティ情報への登録

- 本番環境へのデプロイ前にステージング環境でアップデートをテストする

- 重大な脆弱性に対する緊急パッチ手順

セッション管理

適切なセッション設定により、非アクティブな接続が悪用可能な状態で残るのを防ぎます。

| 設定 | 価値 | セキュリティの利点 |

| アイドルタイムアウト | 30分 | 自動切断 |

| セッション制限 | 8時間 | 強制的に再認証する |

| 接続数制限 | ユーザーあたり2つ | ハイジャック防止 |

リスクの高い機能を無効にする

RDPのリダイレクト機能はデータ流出のパスを作成する可能性があるため、特に必要な場合を除き無効にする必要があります。

| 機能 | リスク | 無効化方法 |

| クリップボード | データ盗難 | グループポリシー |

| プリンター | マルウェア注入 | 管理テンプレート |

| ドライブ | ファイルアクセス | レジストリ設定 |

結論

RDPをセキュアにする方法を学ぶには、単一の保護方法に依存するのではなく、複数のセキュリティレイヤーを実装する必要があります。最も効果的なアプローチは、VPNアクセス、強力な認証、適切な監視、定期的な更新を組み合わせています。

他のセキュリティ対策に関わらず、RDPをインターネットに直接公開しないでください。代わりに、VPN優先ポリシーまたは、完全な監査機能を備えた管理されたアクセスチャネルを提供するRDP Gatewayソリューションを実装してください。

効果的なRDPセキュリティには、新たな脅威への継続的な注意と、保護効果を維持するための定期的なセキュリティ評価が必要です。プロフェッショナルな管理ソリューションについては、 RDPサーバーホスティング デフォルトで包括的なセキュリティ対策を実装しているプロバイダーを検討してください。