パスワードは、ハッカーとアカウント間の主要な防壁であり続けていますが、 データ侵害の81% 弱いまたは盗用されたログイン情報に起因します。アメリカ人の3分の1しかパスワードマネージャーを使用していない状況では、何百万人ものユーザーが認証情報の盗難とアカウント乗っ取りのリスクにさらされています。本当の問題は、他の誰かにパスワード管理を任せられるかどうかです。

このガイドでは、完全な管理下を実現するために、Bitwarden パスワードマネージャーを自身のサーバーでセルフホストする方法を紹介します。Windows Server 2025 および Ubuntu 24.04 LTS へのステップバイステップインストール手順と、ボルトへのアクセスを厳密に保護するセキュリティ強化策についても説明します。

何を構築するのか(そしてなぜクラウドVPSなのか)?

Bitwarden パスワードマネージャーをセルフホストすると、自分のサーバー上にプライベートなパスワード管理インフラを構築できます。このセットアップにより、認証情報がどこに保存されるか、どのようにバックアップされるか、誰がアクセスできるかを完全にコントロールできます。

Bitwarden に VPS を選ぶ理由

仮想プライベートサーバーは、パスワード管理において制御性、パフォーマンス、コスト効率のバランスが取れた理想的なソリューションです。

完全なデータの主権

パスワードボルトは自分がコントロールするインフラから離れることはありません。クラウドホスト型サービスと異なり、暗号化されたデータは自分が選んだサーバー上に、指定した場所に保存されます。

常時アクセス可能

VPS は常に稼働しているため、どこからでもいつでもパスワードボルトにアクセスできます。パソコンを 24 時間動かし続けておく必要はありません。

専用リソース

VPS プランは保証された CPU、RAM、ストレージリソースを提供します。これらは他ユーザーのワークロードと共有されません。パフォーマンスは他の利用者の活動に関わらず一貫しています。

スケーラビリティ

パスワード管理のニーズが個人利用からチームやビジネスデプロイメントに成長しても、VPS プランはそれに合わせてスケールできます。小さく始めて、必要に応じてアップグレードできます。

コスト効率的

VPS ホスティングのコストは、専用の物理ハードウェアの維持と比べて大幅に低くなります。初期投資なしで、同じレベルの分離とコントロール機能が得られます。

プロフェッショナルセキュリティ

信頼できる VPS プロバイダーは DDoS 保護、定期的なバックアップ、エンタープライズレベルのネットワークセキュリティを提供しています。これらを独自に実装するには、費用と時間がかかります。

セルフホストの要件は何ですか?

Bitwarden パスワードマネージャーをセルフホストするには、ハードウェアスペックを知る必要があります。これにより、適切な VPS プランを選択でき、後で発生するパフォーマンス問題を防げます。

Windows Server のハードウェア要件

Windows Server 2025 へのデプロイメントを成功させるには、以下の最小仕様が必要です。

プロセッサー: x64、1.4GHz CPU 以上が最小要件。x64、2GHz デュアルコア推奨

RAM: 6GB minimum; 8GB or more recommended for production use.

ストレージ: 76GB minimum; 90GB recommended for production deployments.

Docker: Docker Desktop Engine 26.0 以上 (27.x 推奨) と Compose。Hyper-V サポート (WSL2 ではなく)

Windows Server 2025 はネストされた仮想化サポートが必要です。Azure ユーザーは Standard D2s v3 仮想マシンを使用し、Security Type を Standard に設定してください。Trusted launch ではなく。

Linux のハードウェア要件

Linux ディストリビューションはより少ないリソースで済みます。Ubuntu 24.04 LTS、Debian 12、または Rocky Linux 9 上で Bitwarden パスワードマネージャーをセルフホストするには、以下が必要です。

プロセッサー: x64、1.4GHz CPU 以上が最小要件。x64、2GHz デュアルコア推奨

RAM: 2GB minimum; 4GB or more recommended for multiple users

ストレージ: 12GB minimum; 25GB recommended for production

Docker: Docker Engine 26.0 以上 (27.x 推奨) と Docker Compose

Linux はより効率的な選択肢です。Windows Server デプロイメントと比べて、約 3 分の 1 の RAM で同じ機能を提供します。

パフォーマンス比較:

| メートル法 | Linux (Ubuntu 24.04) | Windows Server 2025 |

| 最小RAM | 2GB | 6GB |

| 最小ストレージ | 12GB | 76GB |

| Dockerオーバーヘッド | 低い | より高い(Hyper-V) |

| 複雑さを更新 | シンプル | 緩和 |

| コミュニティリソース | 広範な | 緩和 |

| 初期セットアップ時間 | 15~30分 | 30~60分 |

VPS プロバイダーの選択

Bitwardenをセルフホストするには、フルルートアクセス対応のVPS、Dockerサポート、安定した公開IPアドレスが必要です。さらに高いネットワークスループットと安定した稼働率が必要で、パスワードボルトがすべてのデバイス間で即座に同期されます。

Cloudzyでは、このワークロードに必要な高性能インフラストラクチャを提供しています。当社の Docker VPSホスティング プランはAMD Ryzen 9プロセッサ(最大5.7 GHz)とNVMeストレージで動作しています。これにより、暗号化されたデータベース操作に必要なシングルスレッド性能を実現しています。

最大40 Gbpsのネットワーク接続と99.95%の稼働率SLAで支えられているため、ボルトはいつでもアクセス可能です。さらに世界12都市にロケーションがあり、データをホストする場所を自由に選べます。

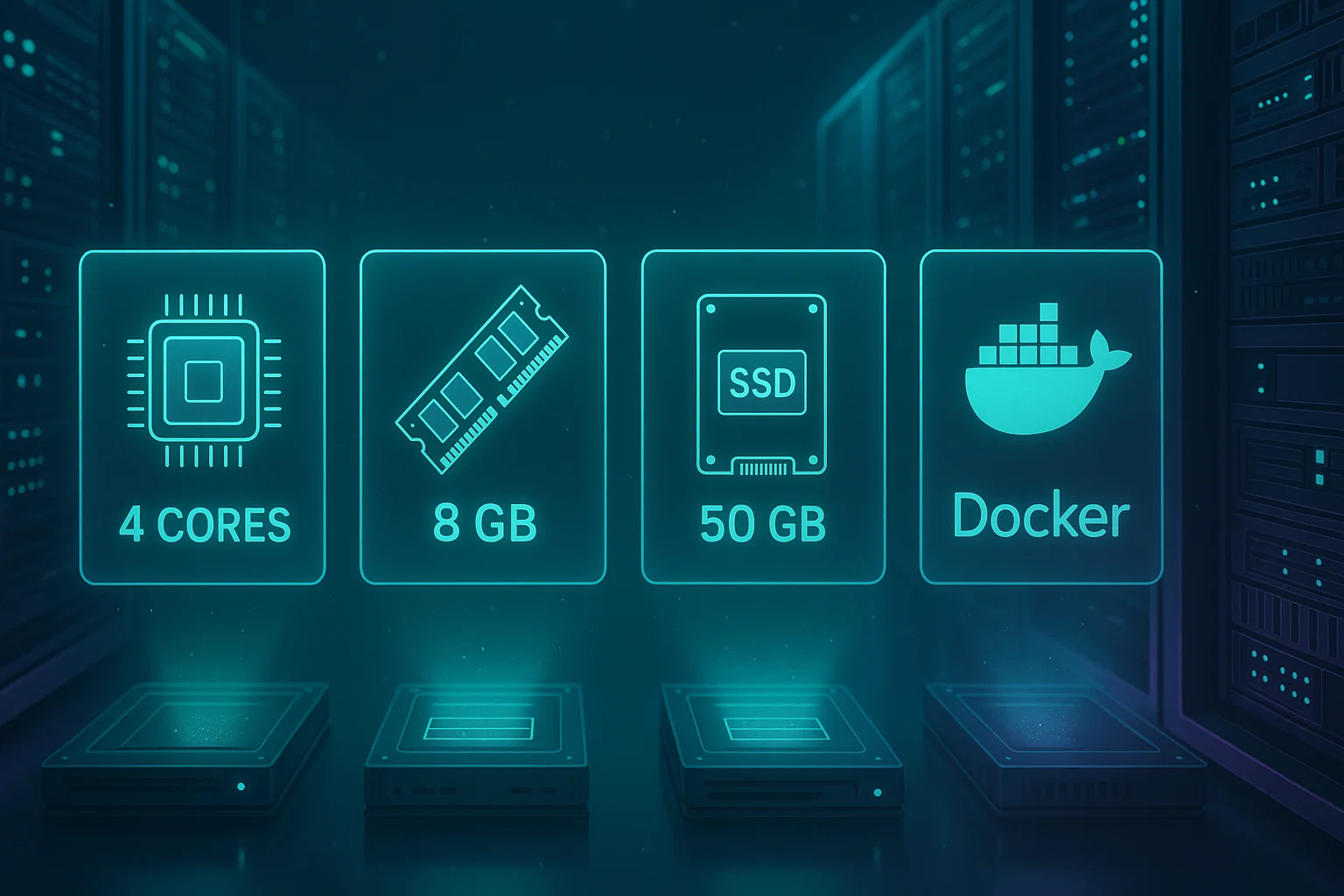

推奨構成:

- 個人用(10ユーザー以下): 2個のCPUコア、4GB RAM、25GB NVMeストレージ。

- チーム向け(10~50ユーザー): 4個のCPUコア、8GB RAM、50GB NVMeストレージ。

インストール前に準備すべきことは何ですか?

インストールを始める前に、これらの項目を準備しておくと手順がスムーズになります。

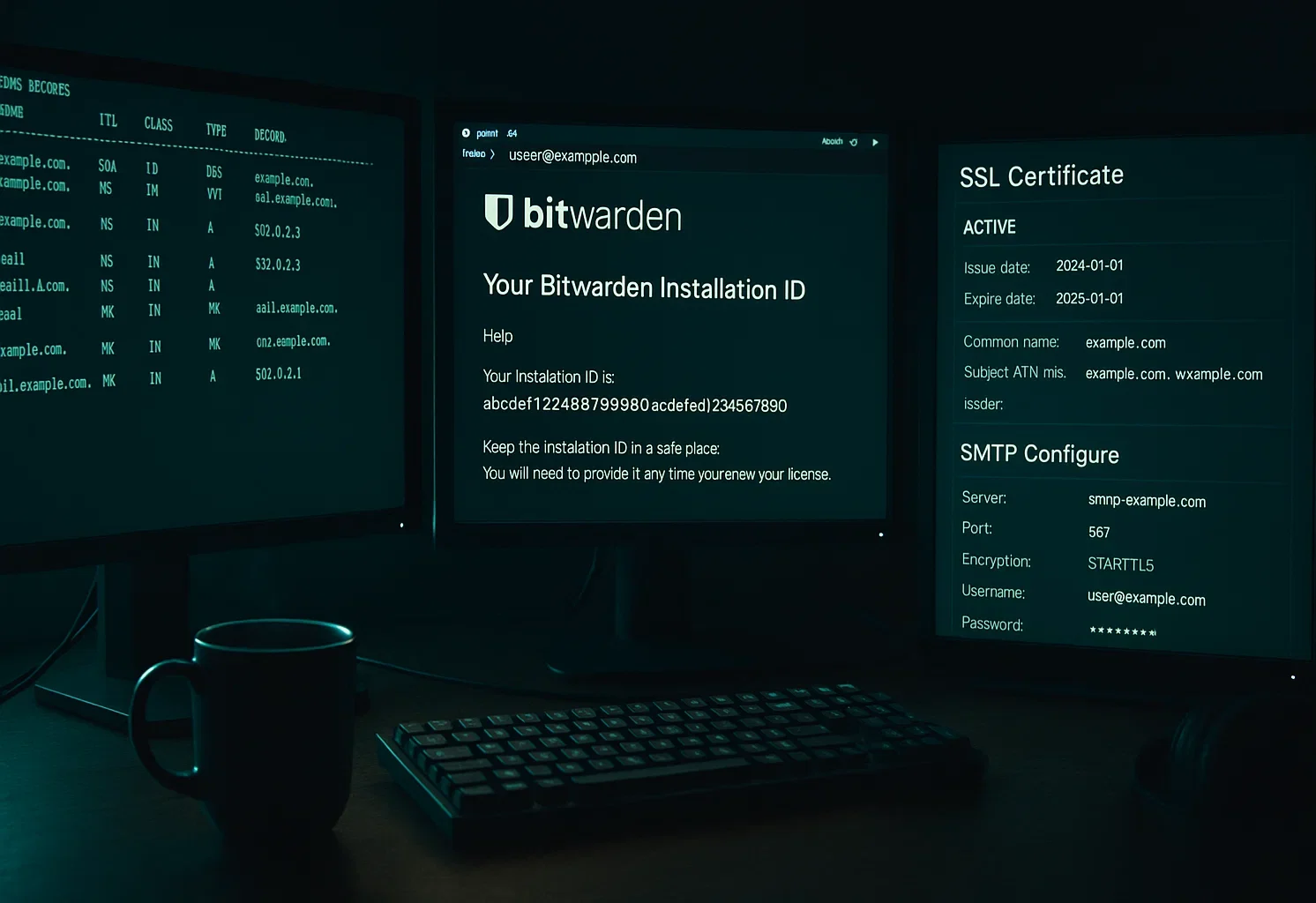

1. ドメイン名とDNSレコード

ドメイン名(例:vault.yourdomain.com)をDNS Aレコードで設定し、VPSのIPアドレスをポイントしてください。Bitwardenはドメイン名での動作が最適です。IPアドレスのみだとSSLオプションが限定され、証明書管理が困難になります。

2. BitwardenインストールIDとキー

ご訪問ください Bitwardenホスティングポータル で有効なメールアドレスを入力してください。インストールIDとインストールキーがメールで送られます。セットアップ時に必要になるため、両方の値を安全に保存してください。

3. VPSアクセス認証情報

以下の項目が準備できていることを確認してください:

- Linuxサーバー用のSSHアクセス認証情報

- Windowsサーバー向けのリモートデスクトップ(RDP)アクセス

- 管理者またはルートレベルの権限

4. SSL証明書プラン

SSL/TLS暗号化の処理方法を決定してください:

- インストール中のLet's Encrypt自動証明書生成

- 認証局から事前に取得した SSL 証明書

- テスト環境専用の自己署名証明書

5. SMTP サーバー詳細

ユーザー招待とメール確認には、SMTP サーバー認証情報が必要です。

- SMTP ホスト名とポート

- 認証用ユーザー名とパスワード

- 送信元メールアドレス

SMTP を設定しないと、ユーザーを招待したりメールアドレスを確認したりできません。ただし、初期管理者アカウントについては、システムは正常に機能します。

Linux (Ubuntu/Debian/Rocky) へのインストール方法

このガイドでは Ubuntu 24.04 LTS を使用しています。Debian 12 および Rocky Linux 9 でも、適切なパッケージマネージャーの調整により同じ手順で動作します。これらの手順に従うことで、Bitwarden パスワードマネージャーを任意の Linux ディストリビューションにセルフホストできます。

ステップ 1: 初期サーバー構成

Linux VPS に SSH で接続し、システムを更新します。

sudo apt update && sudo apt upgrade -yポート 80 (HTTP) と 443 (HTTPS) がファイアウォールで開いていることを確認します。Ubuntu の UFW の場合:

sudo ufw allow 80/tcp

sudo ufw allow 443/tcp

sudo ufw reloadステップ 2: Docker エンジンをインストール

Bitwarden は Docker コンテナ内で実行されます。Docker エンジンはインストールの基盤を形成します。Docker エンジン 26.0 以上と Docker Compose V2 プラグインをインストールします。

sudo apt install docker.io docker-compose-plugin -y

sudo systemctl enable --now docker

sudo systemctl status dockerザ 有効にする –今すぐ コマンドは Docker を直ちに起動し、サーバーの再起動後の起動も保証します。

インストールが成功したことを確認します。

docker --version

docker compose version

Both commands should return version numbers. Docker Engine should be 26.0 or higher, Docker Compose should be 2.0 or higher.ステップ 3: Bitwarden ユーザーとディレクトリを作成

Bitwarden を専用の非ルートユーザーとして実行することは、セキュリティベストプラクティスに従います。これはアプリケーションが侵害された場合の潜在的な損害を制限します。この専用ユーザーアカウントを作成します。

sudo adduser bitwardenプロンプトで強力なパスワードを設定します。このパスワードは、Bitwarden ユーザーとして直接ログインする必要がある場合の SSH アクセスを保護します。

Docker グループが存在しない場合は作成します (ほとんどのシステムはすでにこれを持っています)。

sudo groupadd dockerBitwarden ユーザーを Docker グループに追加します。これにより、sudo なしで Docker コマンドを実行するための権限が付与されます。

sudo usermod -aG docker bitwarden制限されたパーミッションで Bitwarden インストールディレクトリを作成します。

sudo mkdir /opt/bitwarden

sudo chmod -R 700 /opt/bitwarden

sudo chown -R bitwarden:bitwarden /opt/bitwardenザ 700 パーミッションは、Bitwarden ユーザーのみがこのディレクトリ内のファイルを読み取り、書き込み、実行できることを意味します。これはパスワードデータベースを他のシステムユーザーから保護します。

以降のすべてのインストール手順で Bitwarden ユーザーに切り替えます:

sudo su - bitwarden

cd /opt/bitwardenステップ 4: インストールスクリプトをダウンロードして実行する

Bitwarden インストールスクリプトをダウンロードします:

curl -Lso bitwarden.sh "https://func.bitwarden.com/api/dl/?app=self-host&platform=linux" && chmod 700 bitwarden.shインストールを開始します:

./bitwarden.sh installステップ 5: インストールプロンプトを設定する

インストーラーは複数の値の入力を求めます:

ドメイン名: 設定済みの DNS レコード (vault.yourdomain.com) を入力します

SSLサーティフィケート: タイプ Y Let's Encrypt に証明書を生成させる場合は次のコマンドを実行するか、 N 既に証明書がある場合は次のコマンドを実行してください

インストール ID: https://bitwarden.com/host/ から ID を入力します

インストールキー: https://bitwarden.com/host/ からキーを入力します

SSL 証明書の選択に基づいて、残りのプロンプトに従います。インストールプロセスは Docker イメージをダウンロードし、環境を設定します。

ステップ 6: メール設定を構成する

環境ファイルを編集してください:

nano ./bwdata/env/global.override.envSMTP の認証情報を設定します:

globalSettings__mail__smtp__host=smtp.yourprovider.com

globalSettings__mail__smtp__port=587

globalSettings__mail__smtp__ssl=false

globalSettings__mail__smtp__startTls=true

[email protected]

globalSettings__mail__smtp__password=yourpasswordファイルを保存します (Ctrl+X、その後 Y、その後 Enter キーを押します)。

ステップ 7: Bitwarden を起動する

Bitwarden インスタンスを起動します:

./bitwarden.sh start初回起動時には GitHub Container Registry から Docker イメージをすべてダウンロードします。これには数分かかる場合があります。すべてのコンテナが実行中であることを確認します:

docker ps複数の Bitwarden コンテナが「Up」状態で表示されます。

設定済みのドメイン (https://vault.yourdomain.com) をウェブブラウザで開いてください。Bitwarden web vault のログインページが表示されます。マスターアカウントを作成してパスワードマネージャーの使用を開始します。

Windows Server に PowerShell でインストールするには?

このセクションでは PowerShell を使用して Windows Server 2025 にインストールする方法を説明します。プロセスは Linux インストールと同じですが、Windows 固有のコマンドを使用して、Windows VPS 上に Bitwarden パスワードマネージャーをセルフホストします。

ステップ 1: Windows の初期設定

Remote Desktop Protocol (RDP) を使用して Windows VPS に接続します。RDP は Docker Desktop のセットアップに必要なフル GUI エクスペリエンスを提供します。

Windows のファイアウォール設定でポート 80 と 443 のトラフィックが許可されていることを確認してください。管理者として PowerShell を開き、以下を実行します。

New-NetFirewallRule -DisplayName "Allow HTTP" -Direction Inbound -Protocol TCP -LocalPort 80 -Action Allow

New-NetFirewallRule -DisplayName "Allow HTTPS" -Direction Inbound -Protocol TCP -LocalPort 443 -Action Allowステップ 2: Docker Desktop をインストール

Docker Desktop は Windows Server を公式にサポートしていません。安定性の問題が発生する可能性があります。より安定した環境には Linux の使用をお勧めします。

Windows 向けの Docker Desktop をダウンロードしてインストールしてください。 https://www.docker.com/products/docker-desktop/インストール時に「Use WSL2 instead of Hyper-V」のチェックを外してください。Bitwarden は Hyper-V モードで実行する必要があります。

インストール後、Docker Desktop を開き、設定 → リソース に移動します。メモリ割り当てを 4GB 以上に設定してください。これにより Windows から Docker にメモリが割り当てられます。

ステップ 3: Bitwarden ユーザーとディレクトリを作成

管理者権限で PowerShell を開き、Bitwarden ユーザーを作成します。

$Password = Read-Host -AsSecureStringプロンプトで安全なパスワードを入力してください。その後、ユーザー アカウントを作成します。

New-LocalUser "Bitwarden" -Password $Password -Description "Bitwarden Local Admin"Bitwarden ユーザーを docker-users グループに追加してください。

Add-LocalGroupMember -Group "docker-users" -Member "Bitwarden"Bitwarden インストール ディレクトリを作成します。

mkdir C:\BitwardenDocker Desktop で、設定 → リソース → ファイル共有 に移動します。以下を C:\Bitwarden リソース リストに追加します。「適用して再起動」をクリックしてください。

ステップ 4: Bitwarden インストール スクリプトをダウンロード

Bitwarden ディレクトリに移動します。

cd C:\Bitwardenインストール スクリプトをダウンロードしてください。

Invoke-RestMethod -OutFile bitwarden.ps1 -Uri "https://func.bitwarden.com/api/dl/?app=self-host&platform=windows"インストーラーを実行します。

.\bitwarden.ps1 -installステップ 5: インストールプロンプトを設定する

インストーラーのプロンプトは Linux インストールと同じです。

ドメイン名: DNS で設定されたドメイン名を入力してください。

SSLサーティフィケート: Enter Y Let's Encrypt 証明書用、または N 独自の証明書を使用する場合は

インストール ID: https://bitwarden.com/host/ から

インストールキー: https://bitwarden.com/host/ から

残りのプロンプトを SSL のセットアップ選択に基づいて完了してください。

ステップ 6: メールを設定して開始

編集 C:\Bitwarden\bwdata\env\global.override.env SMTP設定を使用して、Bitwardenを再起動してください:

.\bitwarden.ps1 -restart設定したドメインでBitwardenヴォルトにアクセスして、マスターアカウントを作成します。

最速で検証とセキュリティ強化を行う方法は?

Bitwardenパスワードマネージャーをセルフホストした後、ユーザーを追加したりパスワードをインポートする前に、インスタンスが正常に動作することを確認します。

検証ステップ

SSL証明書チェック: WebブラウザでBitwardenのドメイン (https://vault.yourdomain.com) を開きます。Bitwardenウェブヴォルトのログイン画面、アドレスバーの南京錠アイコン、「保護されていない」という警告がないことが表示されるはずです。

証明書の警告が表示される場合は、SSL設定セクションを確認してください。

管理者アカウント作成: ログイン画面の「アカウント作成」をクリックします。大文字、小文字、数字、記号を含む12文字以上の強力なマスターパスワードを使用してください。このパスワードを書き留めて、オフラインで安全に保管してください。

Bitwardenは失われたマスターパスワードを復旧できません。

クライアントアプリケーションテスト: Bitwardenブラウザ拡張機能またはモバイルアプリをインストールしてください。ログインする前に、設定/ギアアイコンをタップし、「サーバー URL」をセルフホストドメインに変更して保存し、ログイン画面に戻ります。

認証情報を入力して、新しいパスワードエントリを追加でき、ウェブヴォルトに同期され、ブラウザ拡張機能から取得できることを確認します。

Dockerコンテナヘルス: すべてのコンテナが実行中であることを確認します。

Linux:

cd /opt/bitwarden

docker psWindows:

cd C:\Bitwarden

docker ps期待される出力: 5~7個のコンテナがリストされ、STATUSカラムにすべて「Up」と表示されている。コンテナ名: bitwarden-web、bitwarden-api、bitwarden-identity、bitwarden-attachments、bitwarden-icons、bitwarden-mssql、bitwarden-nginx。

コンテナが「Exited」と表示されている、またはコンテナが見つからない場合は、ログを確認してください: docker compose logs [コンテナ名]

セキュリティ強化チェックリスト

二要素認証を有効にする: 管理者アカウント用にすぐに2FAを設定してください。Bitwardenは認証器アプリ、メール、ハードウェアキーによる第二段階認証に対応しています。

ファイアウォールルールを設定する: SSH (Linuxのポート22) またはRDP (Windowsのポート3389) を既知のIPアドレスに制限してください。Linuxでfail2banを使用してブルートフォース攻撃をブロックすることを検討してください。

定期的なバックアップを設定する: バックアップ /opt/bitwarden/bwdata (Linux) または C:\Bitwarden\bwdata (Windows) をスケジュールで定期的にバックアップしてください。このディレクトリにはデータベースと設定ファイルが保存されています。万が一の場合に備えて、バックアップはサーバー外の場所に保管してください。

証明書の自動更新設定: Let's Encrypt を使用している場合は、自動更新が設定されていることを確認してください。以下のコマンドで更新をテストできます: ./bitwarden.sh renewcert Linux上で。

新規ユーザー登録の無効化: 必要なアカウントの作成が終わったら、不正なサインアップを防ぐため新規ユーザー登録を無効にしてください。以下のファイルを編集してください: global.override.env と追加: globalSettings__disableUserRegistration=true その後 Bitwarden を再起動してください。

管理者ポータルへのアクセス設定: システム管理者ポータルにアクセスできるメールアドレスを指定してください。以下を追加します: [email protected] を設定ファイルに追加してください。

アクセスログの確認: モニター /opt/bitwarden/bwdata/logs (Linux) または C:\Bitwarden\bwdata\logs (Windows) を週単位で確認し、不審なアクティビティがないかチェックしてください。

Bitwarden のメンテナンスとアップデートを安全に行うには?

定期的なメンテナンスでインスタンスのセキュリティとパフォーマンスを維持できます。適切なメンテナンス方法に従うことで、Bitwarden パスワードマネージャーを何年も安定して自主運用できます。

アップデート手順

Bitwarden は定期的にセキュリティパッチと新機能を含むアップデートをリリースしています。月単位、またはセキュリティアップデートが公式チャネルで発表されたときにインスタンスを更新してください。

Linux アップデート処理:

cd /opt/bitwarden

./bitwarden.sh updateself

./bitwarden.sh update

./bitwarden.sh startザ updateself コマンドはインストールスクリプト自体を更新し、 更新 は新しい Docker イメージをプルします。

Windows アップデート処理:

cd C:\Bitwarden

.\bitwarden.ps1 -updateself

.\bitwarden.ps1 -update

.\bitwarden.ps1 -startバックアップ戦略

あなたの bwdata ディレクトリには、データベース、設定ファイル、SSL 証明書、ログなどすべてが含まれています。Bitwarden パスワードマネージャーを自主運用する場合、自動バックアップは必須のセーフティステップです。

バックアップの対象:

データベース: Linuxを使用 bwdata/mssql/data (SQL Server)、Windows は以下を使用します bwdata/mssql/data.

設定: ザ bwdata/env ディレクトリには環境変数、SMTP 設定、ドメイン設定の詳細が含まれます。

SSL証明書: 位置する bwdata/ssl Let's Encrypt ではなくカスタム証明書を使用する場合。

自動バックアップスクリプト (Linux):

#!/bin/bash

# Save as /home/bitwarden/backup-bitwarden.sh

BACKUP_DIR="/home/bitwarden/backups"

DATE=$(date +%Y%m%d-%H%M%S)

# Create backup directory if it doesn't exist

mkdir -p $BACKUP_DIR

# Create compressed backup

cd /opt/bitwarden

tar -czf $BACKUP_DIR/bitwarden-backup-$DATE.tar.gz bwdata/

# Keep only last 30 days of backups

find $BACKUP_DIR -name "bitwarden-backup-*.tar.gz" -mtime +30 -delete

# Optional: Copy to remote storage

# rsync -az $BACKUP_DIR/ user@remoteserver:/backups/bitwarden/スクリプトを実行可能にして crontab に追加します:

chmod +x /home/bitwarden/backup-bitwarden.sh

# Run daily at 2 AM

crontab -e

# Add this line:

0 2 * * * /home/bitwarden/backup-bitwarden.shWindows バックアップ (PowerShell):

# Run as scheduled task

$Date = Get-Date -Format "yyyyMMdd-HHmmss"

$BackupPath = "C:\Backups\Bitwarden"

New-Item -ItemType Directory -Force -Path $BackupPath

Compress-Archive -Path "C:\Bitwarden\bwdata" -DestinationPath "$BackupPath\bitwarden-backup-$Date.zip"

# Clean old backups (older than 30 days)

Get-ChildItem -Path $BackupPath -Filter "*.zip" |

Where-Object {$_.LastWriteTime -lt (Get-Date).AddDays(-30)} |

Remove-Itemrsync、暗号化クラウドストレージ、または別の VPS バックアップを使用してサーバー外にバックアップを保存します。サーバー上のバックアップではハードウェア障害から保護されません。 安全なファイル転送 バックアップをリモートロケーションに転送する場合は、SFTP や FTPS などの暗号化プロトコルの使用を検討してください。

監視

基本的な監視を設定して、ユーザーに影響する前に問題を検出します:

コンテナの状態: すべての Docker コンテナが 1 日中実行し続けていることを確認します。

ディスク容量: bwdata ディレクトリの利用可能なストレージを監視して、ディスク満杯によるデータベース破損を防止します。

SSL 証明書の有効期限: 証明書が予定通りに更新され、予期せず期限が切れていないことを確認します。

ログレビュー 異常なアクティビティや認証エラーがないか、毎週エラーログをチェックします。

リカバリーテスト

バックアップ復元プロセスを四半期ごとにテストして、データ損失から復旧できるようにします:

- Bitwarden を停止

- 現在の bwdata ディレクトリの名前を変更します

- バックアップから復元します

- Bitwarden を起動して機能を確認します

- 成功した場合は、古いディレクトリを削除します

Linux と Windows: どちらを選ぶべきですか?

どちらのプラットフォームも Bitwarden パスワードマネージャーのセルフホストを正常に実現します。それぞれに検討する価値がある異なる利点とトレードオフがあります。

Linux の利点

リソース効率: Linux は最低約 2GB の RAM が必要ですが、Windows は最低 4GB が必要です。これは月単位のホスティングコストの削減につながります。

運用オーバーヘッドが低い: Linux は Bitwarden を実行するためにより多くのリソースを割き、オペレーティングシステム自体には最小限のリソースしか使用しません。

よりシンプルなアップデート パッケージマネージャーはシステムアップデートを効率化します。Docker の統合はネイティブで直感的であり、余分なレイヤーを必要としません。

コミュニティサポート: セルフホスティングコミュニティの大多数は Linux を使用しています。オンラインで利用可能なコミュニティガイドとトラブルシューティングリソースが豊富です。

コスト: ほとんどの Linux ディストリビューションは無料であり、OS ライセンスコストが発生しません。

Windows Server の利点

親しみ Windows Server の経験を持つシステム管理者は、既存の知識をすぐに活かせます。

統合: 既存の Windows ベースのインフラと Active Directory 環境との統合が優れています。

管理ツール: Windows Server 管理ツールは Windows を多用する組織環境では有用です。

サポート: Microsoft から提供される商用サポートオプションにより、トラブルシューティングと技術支援が利用できます。

パフォーマンス比較

| メートル法 | Linux (Ubuntu 24.04) | Windows Server 2025 |

| 最小RAM | 2GB | 6GB |

| 最小ストレージ | 12GB | 76GB |

| Dockerオーバーヘッド | 低い | より高い(Hyper-V) |

| 複雑さを更新 | シンプル | 緩和 |

| コミュニティリソース | 広範な | 緩和 |

| 初期セットアップ時間 | 15~30分 | 30~60分 |

推奨

特定の Windows Server 要件がない限り、Linux を選択してください。Ubuntu 24.04 LTS は安定性、リソース効率、コミュニティサポートのバランスが最適です。5年間のサポート期間は典型的な VPS デプロイメントのライフサイクルと合致しています。

トラブルシューティング(よくある問題)

Bitwarden が起動しない場合: コンテナが失敗するか、ボルトに到達できない場合は、まず Docker サービスステータスを確認してください。Linux では、以下を実行します。 sudo systemctl status dockerWindows では、Docker Desktop がアクティブであることを確認してください。エラーログを確認するには以下を実行します。 docker compose ログ ポート競合またはファイルアクセス権限の問題により起動が妨げられていないか調べてください。

ドメインに接続できません 接続タイムアウトエラーが表示される場合は、DNS A レコードが VPS IP を指しているか確認してください。ファイアウォールがポート 80 と 443 を許可しているか確認します。実行して docker ps すべてのコンテナが「Up」状態であることを確認してください。「Exited」状態のコンテナがある場合は、そのコンテナのログを確認してください。

メール送信失敗: ユーザーが招待を受け取らない場合は、 bwdata/env/global.override.envの SMTP 設定を確認してください。ほとんどのプロバイダーはポート 587 で StartTLS が必要です。SMTP を独立してテストして認証情報の問題を除外するか、 identity.txt ログでサーバー側の拒否エラーを確認してください。

SSL証明書エラー: ブラウザ警告は通常、Let's Encrypt 検証が失敗したことを意味します。ポート 80 がパブリックインターネットに開いているか確認してください。期限切れ証明書を修正するには、強制更新を実行します。 ./bitwarden.sh renewcert (Linux) または .\bitwarden.ps1 -renewcert (Windows).

メモリ使用量が多い場合: VPS のパフォーマンスが低下している場合は、以下を使用してください Dockerの統計情報 リソースを多く使うコンテナを特定します。Bitwarden を再起動するとメモリリークが一時的に解消される場合がありますが、問題が続く場合は 4GB 以上の RAM を備えたプランへのアップグレードが必要になることがよくあります。

アップデートによるインストール障害: 更新前に必ず bwdata ディレクトリをバックアップしてください。アップデートが失敗した場合は、このディレクトリを復元して以前のバージョンに戻してください。再度アップデートを試みる前に、破壊的な変更がないか公式リリースノートを確認してください。

リリースノートを確認してください https://github.com/bitwarden/server/releases 更新前に破壊的な変更がないかを確認してください。

代替案: 軽量デプロイメント向け Vaultwarden

より効率的なリソース利用を求めるユーザーにとって、Vaultwarden は優れた選択肢です。Vaultwarden は Rust で開発された非公式の Bitwarden 互換サーバーで、リソース消費が少なくなっています。

Vaultwarden の利点

最小限のリソース要件: Vaultwarden はわずか 512MB の RAM で快適に動作します。Raspberry Pi のような低消費電力デバイスに適しています。

Bitwarden クライアントと互換: 公式の Bitwarden アプリ、拡張機能、モバイルクライアントをそのまま使用できます。代わりに Vaultwarden サーバー URL を指すようにするだけです。

プレミアム機能を搭載: Vaultwarden は TOTP 生成とファイル添付などのプレミアム機能を提供しており、有料の Bitwarden ライセンスは不要です。

より迅速なデプロイ: インストールは通常 Linux システムで 10 分以内に完了し、複雑なセットアップ手順は必要ありません。

Vaultwarden を選ぶべき場合

Vaultwarden は以下の場合に最適です:

- 個人利用または小規模チーム (10 ユーザー未満)

- RAM が限定された VPS プラン

- コミュニティサポートソフトウェアに対応しているユーザー

- 商用サポートより効率的なリソース利用を優先する環境

公式 Bitwarden を選ぶべき場合

以下の場合は公式 Bitwarden をお選びください:

- 商用サポート契約が必要なエンタープライズデプロイメント

- 公式なセキュリティ監査と認証が必要な組織

- 50ユーザーを超え、高い同時利用が発生するデプロイメント

- サードパーティ統合サポートの保証が必要な環境

どちらのオプションも堅牢なパスワード管理を提供します。選択はリソース制約、サポート要件、スケール必要性によって異なります。

結論

Bitwardenをセルフホストすれば、1時間以内にエンタープライズレベルのセキュリティとデータ主権が実現できます。2025年のデータ漏洩は 平均440万ドルの損失をもたらすため、認証情報を自分で管理すればリスクを低減しながら、最新のパスワードマネージャーの利便性を保つことができます。

インスタンスを保護するには、すぐに二要素認証を有効にし、自動オフサイトバックアップを設定してください。マスターパスワードは設計上、回復不可能なため、デジタルではなく物理的にオフラインで保存してください。

最後に、長期的な耐性を確保するため セキュリティ更新を定期的に受け取り 、バックアップの復元テストを四半期ごとに実施してください。こうした簡単なメンテナンスの習慣がボルトを安全でアクセス可能な状態に保ちます。