Мониторинг безопасности облака собирает логи, метрики и события из каждой части вашей облачной инфраструктуры — виртуальных машин, контейнеров, систем идентификации, сетевых потоков и приложений — и формирует актуальную картину того, как ведёт себя ваша среда.

Непрерывный анализ этих данных позволяет командам обнаруживать несанкционированный доступ и неверные конфигурации до того, как произойдёт утечка. Чёткие процессы оповещений и автоматизированные сценарии реагирования превращают мониторинг безопасности в часть повседневной работы, а не в экстренные разборки по выходным.

Что такое мониторинг безопасности облака?

Мониторинг безопасности облака — это практика непрерывного наблюдения и анализа облачных ресурсов: вычислительных инстансов, хранилищ, бессерверных функций и сетевых элементов управления. Цель — выявлять угрозы, уязвимости и нарушения требований соответствия в реальном времени.

Он работает за счёт агрегирования сетевой телеметрии с межсетевых экранов и групп безопасности, а также развёртывания легковесных агентов сбора данных на виртуальных машинах и в контейнерах. Отслеживается следующее:

- Логи виртуальных машин и контейнеров

- API-запросы и события аутентификации

- Сетевые потоки, DNS-запросы и подключения конечных точек

- Метрики состояния системы и статистика производительности

- Действия пользователей в разных средах

Эти потоки данных поступают в централизованный аналитический движок — как правило, платформу SIEM или XDR, — который нормализует форматы логов, применяет правила корреляции и запускает поведенческую аналитику для выявления аномалий. Вместо того чтобы переключаться между отдельными консолями, команда получает единую точку управления: приоритизированные алерты, автоматически создаваемые тикеты и сценарии исправления без ручных шагов.

Из чего состоит мониторинг безопасности облака?

Любая система безопасности опирается на несколько ключевых компонентов. В облачной среде они выступают как сенсоры, фильтры и сигналы тревоги: собирают данные, фиксируют подозрительное поведение и инициируют быстрое реагирование.

- Агенты сбора данных на VM, в контейнерах и бессерверных рабочих нагрузках

- Конвейеры агрегации логов с поддержкой нескольких облаков и нормализованными схемами

- Движки обнаружения аномалий на основе машинного обучения для выявления отклонений в использовании

- Процессы оповещений, интегрированные с системами тикетов и автоматизации

Вместе эти компоненты обеспечивают полное покрытие: необработанная телеметрия собирается, нормализуется, анализируется на предмет аномалий и превращается в чёткие задачи для реагирования. Такой подход позволяет команде сосредоточиться на реальных угрозах, а не разбираться в бесконечном потоке шума.

Зачем нужен мониторинг безопасности облака

Мониторинг безопасности облака играет ключевую роль в защите цифровых операций. В 2025 году облачные атаки стали быстрее, незаметнее и лучше финансируются, чем когда-либо. Вот почему это так важно:

- Никаких слепых зон: От локальной инфраструктуры до мультиоблака — вы сохраняете полную видимость.

- Обнаружение внутренних угроз: Отслеживание действий привилегированных пользователей позволяет выявить злоупотребления до того, как ситуация выйдет из-под контроля.

- Аналитика на основе данных: Анализ исторических тенденций выявляет пробелы в политиках безопасности и неучтённые IT-ресурсы.

- Поддержка DevSecOps: Находите ошибки конфигурации в CI/CD-пайплайнах до того, как они попадут в продакшн.

- Защита репутации: Быстрое обнаружение инцидентов и своевременное оповещение сохраняют доверие клиентов и удовлетворяют требования регуляторов.

Но по мере роста сложности кибератак одного мониторинга облачной безопасности недостаточно - вам также понадобится надёжное программное обеспечение для кибербезопасности.

Преимущества мониторинга облачной безопасности

Мониторинг облака без средств безопасности - всё равно что запереть входную дверь, оставив окна настежь открытыми. Именно сочетание безопасности и мониторинга позволяет современным командам оставаться защищёнными. Вот почему:

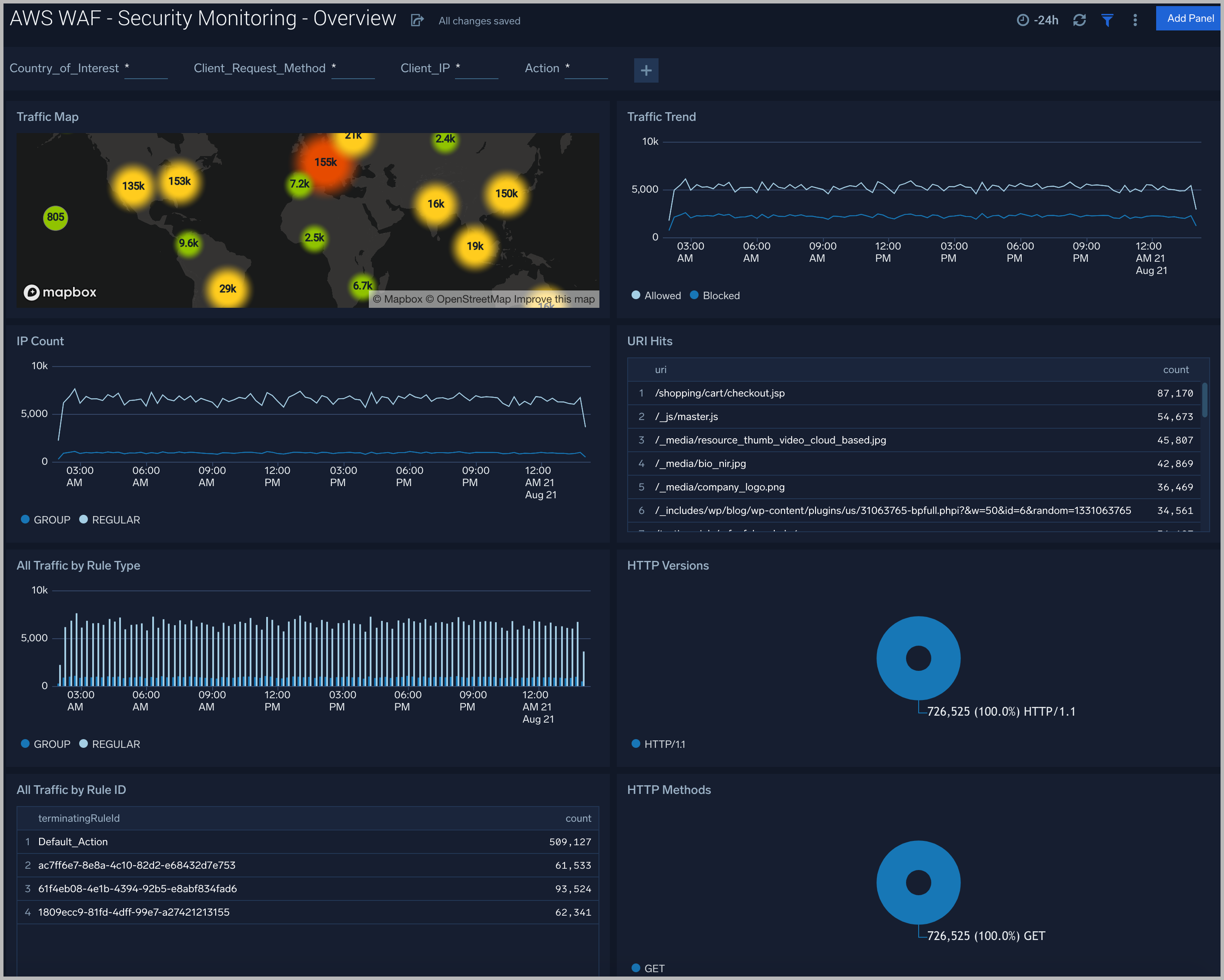

- Проактивное обнаружение угроз: Резкий рост трафика? Нетипичное время входа? Незнакомые IP-адреса? Автоматические правила фиксируют аномальные всплески трафика и попытки входа в нерабочее время - так вы перехватываете атаки на ранней стадии.

- Быстрое реагирование на инциденты: Интеграция оповещений в chatops или систему тикетов существенно сокращает среднее время обнаружения: аналитики больше не гоняются за логами по разным консолям, а алерты напрямую подключаются к инструментам автоматизации. К моменту, когда команда получает уведомление, вредоносный экземпляр уже изолирован.

- Упрощение соответствия требованиям: Мониторинг соответствия в облаке собирает журналы аудита - от изменений привилегий до событий API - в готовые унифицированные отчёты для таких стандартов, как PCI-DSS или HIPAA, экономя часы ручной работы.

- Предотвращение затрат: Своевременные оповещения об открытых хранилищах или избыточных правах доступа позволяют избежать дорогостоящих расследований инцидентов и штрафов.

- Масштабируемый контроль: Облачное программное обеспечение для мониторинга обрабатывает метрики с десятков аккаунтов без расширения штата - сотни ресурсов под тем же уровнем контроля, что и при десяти.

- Обнаружение паттернов угроз: Непрерывный мониторинг безопасности выявляет медленные, незаметные атаки: постепенное повышение привилегий, горизонтальное перемещение, злоупотребления со стороны инсайдеров.

- Единое представление: Единая панель мониторинга обеспечивает последовательное применение политик безопасности для AWS, Azure, GCP и частных облаков.

Ключевые возможности продвинутых решений для мониторинга облака

Эти инструменты мониторинга облачной безопасности охватывают как метрики производительности (CPU, память, сеть), так и события безопасности (неудачные входы, нарушения политик), обеспечивая полный обзор рисков на 360°.

- Инструменты мониторинга безопасности с готовыми коннекторами для AWS, Azure и GCP — интеграция занимает значительно меньше времени.

- Непрерывный мониторинг безопасности фиксирует события круглосуточно, без ручных операций.

- Поведенческая аналитика изучает нормальные паттерны и снижает количество ложных срабатываний, фокусируясь на реальных аномалиях.

- Автоматизированные скрипты или бессерверные функции изолируют скомпрометированные ресурсы и отключают учётные записи за секунды.

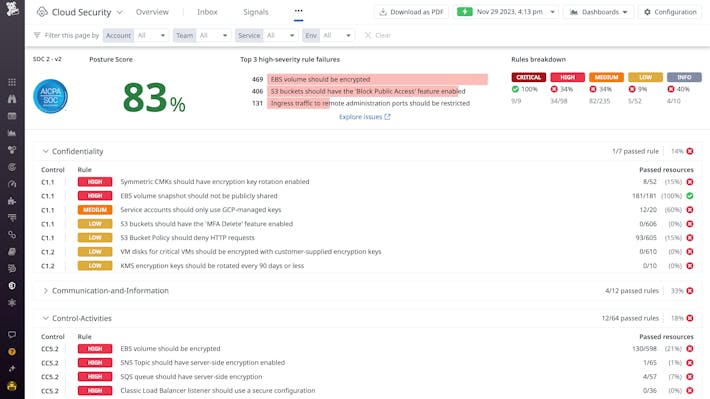

- Настраиваемые дашборды для руководителей, команд по соответствию требованиям и аналитиков безопасности — каждый с собственным представлением данных, детализацией и флагами для специфических сценариев использования.

- Хабы интеграции, объединяющие сканеры уязвимостей, фиды угроз и инструменты Service Desk для полной наблюдаемости.

- Отчёты о соответствии с готовыми дашбордами (HIPAA, GDPR, PCI-DSS).

Именно эти возможности превращают мониторинг безопасности облака из простого дополнения к фаерволу или антивирусу в активный уровень контроля над всей облачной инфраструктурой и уязвимости в облаке.

Проблемы мониторинга безопасности в облаке

Вот с чем команды сталкиваются чаще всего, независимо от качества используемых инструментов:

- Перегрузка данными: Сбор логов от десятков сервисов создаёт нагрузку на хранилище и аналитические пайплайны. Используйте сэмплирование и фильтрацию, чтобы снизить уровень шума.

- Усталость от алертов: Избыток уведомлений низкой важности может заглушить критические угрозы. Регулярно настраивайте пороговые значения и правила подавления, чтобы держать шум под контролем.

- Сложность мультиоблачных сред: У каждого провайдера свой формат логов. Использование единой схемы, например OpenTelemetry, помогает нормализовать данные из AWS, Azure и GCP.

- Нехватка экспертизы: Написание эффективных правил корреляции и тонкая настройка аналитических движков требуют глубоких знаний, которых нередко не хватает. Управляемые сервисы или программы обучения помогут закрыть этот пробел.

- Задержки обработки: Пакетная загрузка логов может замедлить получение алертов. Потоковая архитектура приёма данных обеспечивает меньшую задержку и более быструю реакцию.

Как преодолеть препятствия

- Используйте открытые стандарты, например OpenTelemetry, для единого логирования

- Применяйте ограничение частоты или сэмплирование высоконагруженных источников на уровне периметра

- Документируйте runbook'и, связывающие алерты с автоматическими шагами по локализации инцидента

Эти подходы помогут вашей системе безопасности и мониторинга перейти от реактивной к проактивной защите. Для приватных сред вам может подойти и приватным облаком.

Лучшие практики мониторинга безопасности в облаке

Даже с хорошей системой важно соблюдать проверенные практики облачного мониторинга. Хорошая новость — их несложно применять на постоянной основе:

- Определите чёткие playbook'и: Привяжите каждый алерт к конкретному действию: уведомить, изолировать или эскалировать. Команда должна знать, что делать, без лишних раздумий.

- Автоматизируйте устранение угроз: Интегрируйтесь с infrastructure-as-code или serverless-функциями, чтобы автоматически блокировать вредоносные IP-адреса или ротировать скомпрометированные учётные данные.

- Применяйте принцип минимальных привилегий: Ограничьте круг тех, кто может изменять правила мониторинга или получать доступ к сырым логам. Это снижает риск инсайдерских угроз.

- Регулярно пересматривайте правила: По мере роста вашей облачной инфраструктуры удаляйте устаревшие алерты и корректируйте пороги под новые базовые значения.

- Внедрите управление состоянием безопасности: Свяжите проверки соответствия требованиям с непрерывным мониторингом безопасности для сквозного покрытия.

- Следуйте лучшим практикам облачного мониторинга: Объедините данные о производительности и безопасности в единых дашбордах — чтобы у DevOps и SecOps была общая картина.

Чеклист для подключения новых ресурсов

- Включите логирование по умолчанию на каждой новой VM или контейнере

- Шифруйте потоки логов при передаче в SIEM/XDR

- Запланируйте ежеквартальный аудит правил корреляции

- Передавайте алерты сканера уязвимостей в ваши рабочие процессы мониторинга

Формализовав эти шаги, команды смогут подключать новые рабочие нагрузки, не теряя контроля и видимости. Всё это выстраивает более строгий процесс безопасности и мониторинга для всей вашей среды — публичной, приватной или гибридной.

Решения для мониторинга безопасности в облаке: типы и примеры

Выбор подходящего решения для мониторинга безопасности в облаке зависит от вашей среды, экспертизы команды и масштаба. Ниже представлены пять типов решений: cloud-native, сторонние SaaS, стеки на открытом исходном коде, гибриды CSPM и XDR, а также единые дашборды. Для каждого типа приведены два рекомендуемых инструмента.

Cloud-Native мониторинг

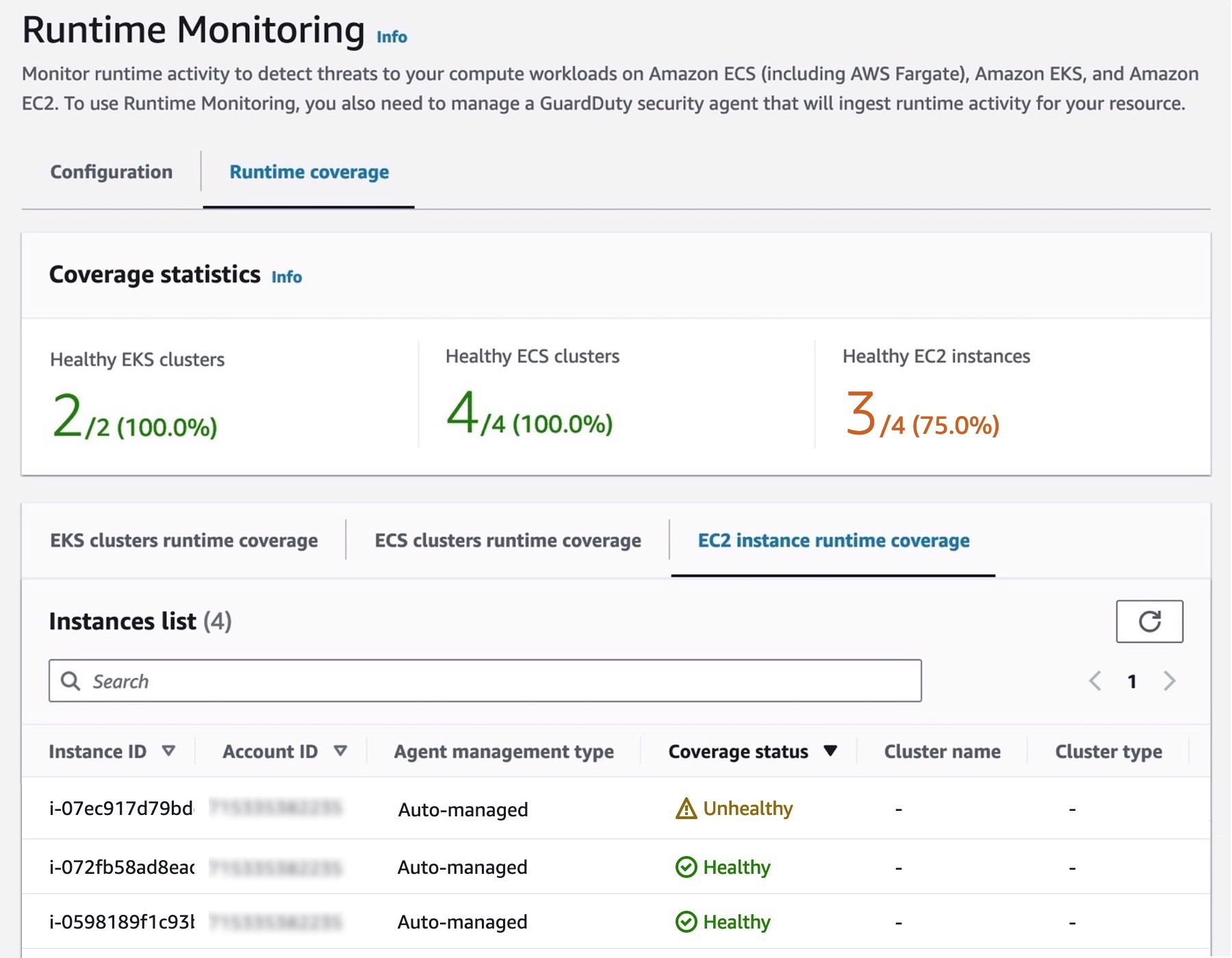

Встроенные в крупные облачные платформы, эти сервисы предлагают готовое обнаружение угроз и интеграцию с инструментами провайдера API.

-

AWS GuardDuty:

Полностью управляемое обнаружение угроз: анализирует журналы VPC flow logs, логи DNS и события CloudTrail с оплатой по факту использования. Ограничено средами AWS и может генерировать ложные срабатывания, требующие настройки.

-

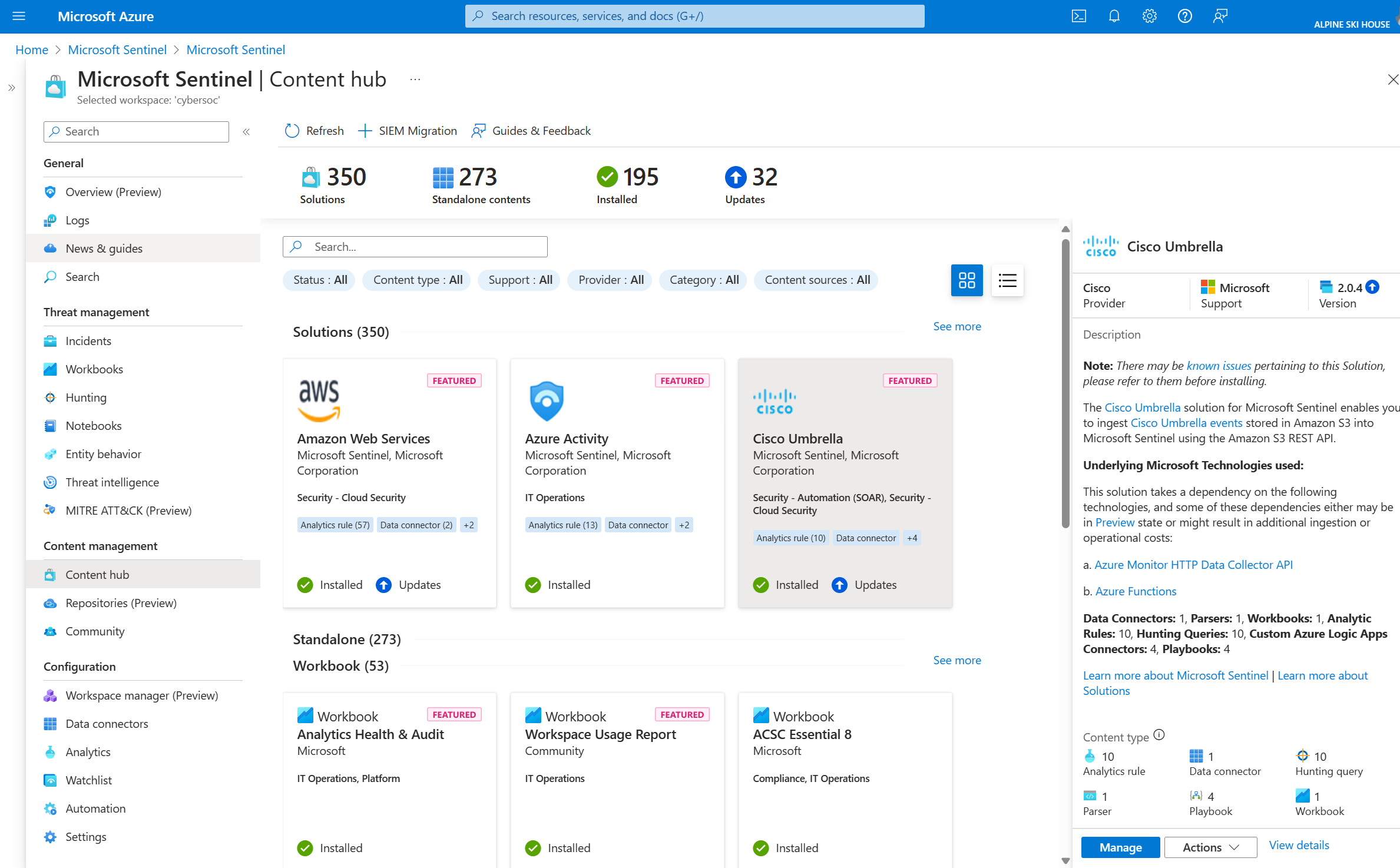

Azure Sentinel:

Облачный SIEM/XDR со встроенными коннекторами для сервисов Microsoft и аналитикой на основе AI. Стоимость приёма данных при масштабировании плохо предсказуема, а тонкая настройка алертов требует времени на освоение.

Сторонние решения SaaS

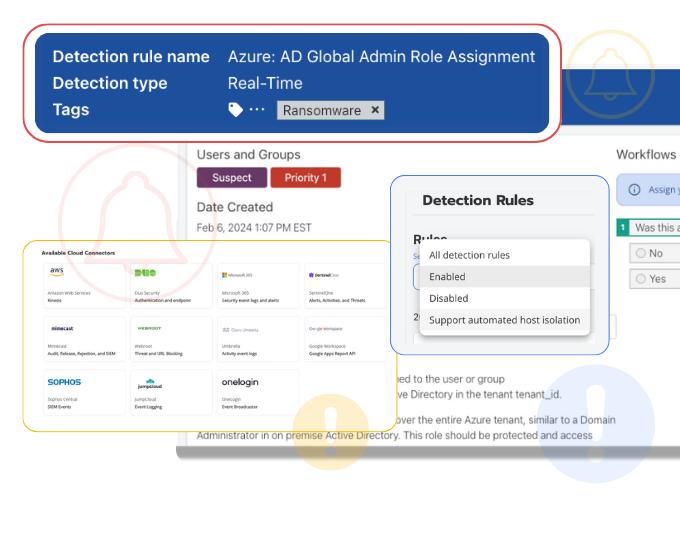

Независимые платформы с глубокой аналитикой, отслеживанием поведения и автоматическим реагированием, нередко в мультиоблачных средах.

-

Логика Sumo

Аналитика SaaS для сбора облачных логов и метрик в любом масштабе: инсайты по безопасности в реальном времени и дашборды соответствия требованиям. Настройка продвинутых правил может быть сложной для новых команд.

-

Blumira:

Облачное обнаружение угроз и реагирование с готовыми плейбуками и автоматизированными процессами расследования. Небольшая экосистема вендора означает меньше готовых интеграций и менее зрелый функциональный охват.

Open-Source решения

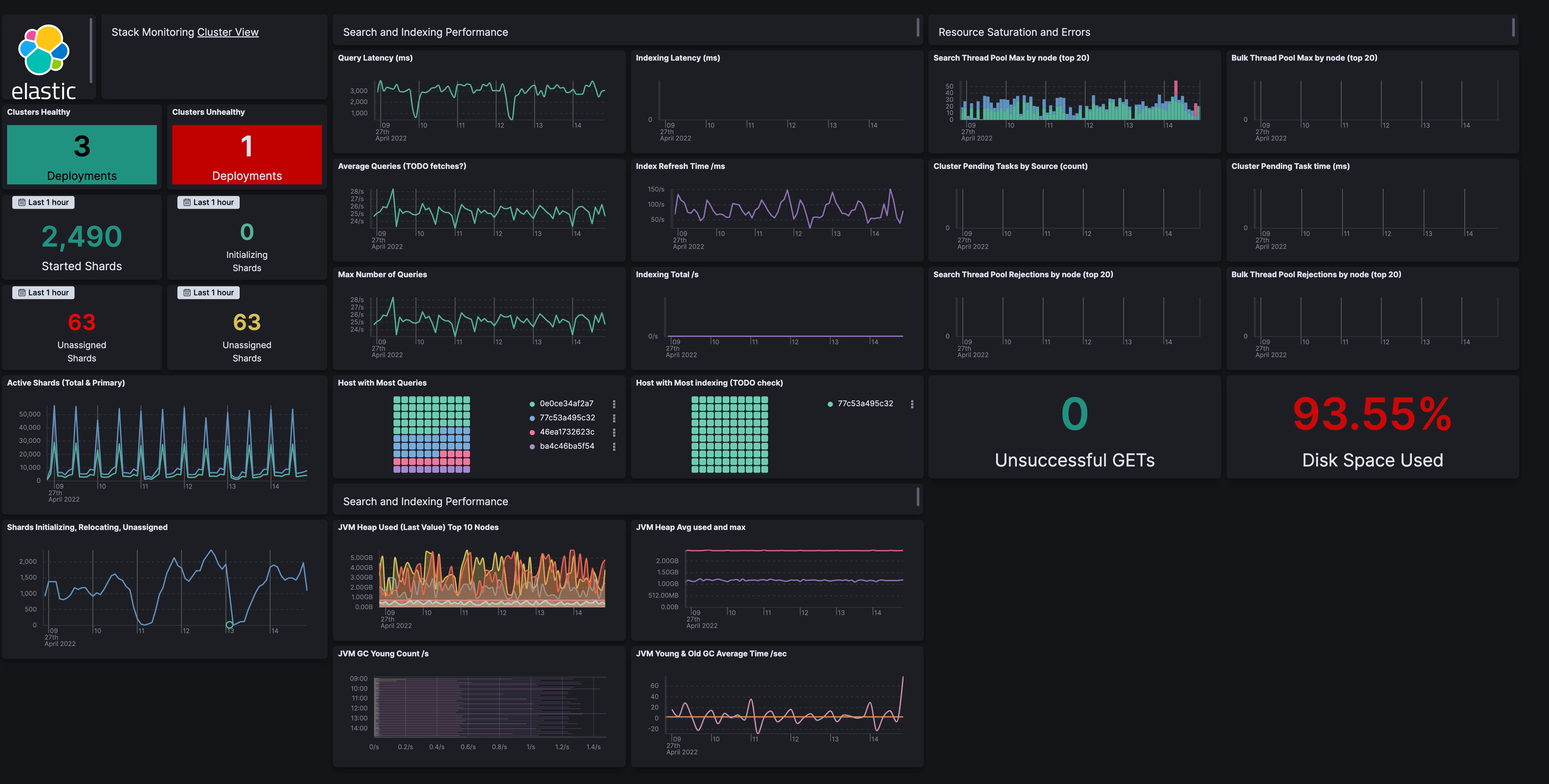

Решения на базе сообщества с полным контролем над конвейерами данных и анализом. Лучше подходят командам с сильной внутренней экспертизой.

-

Стек ELK:

Полноценный сбор, разбор и визуализация логов с дашбордами в реальном времени. Требует значительных усилий при первоначальной настройке и постоянного обслуживания для масштабирования индексирующих конвейеров.

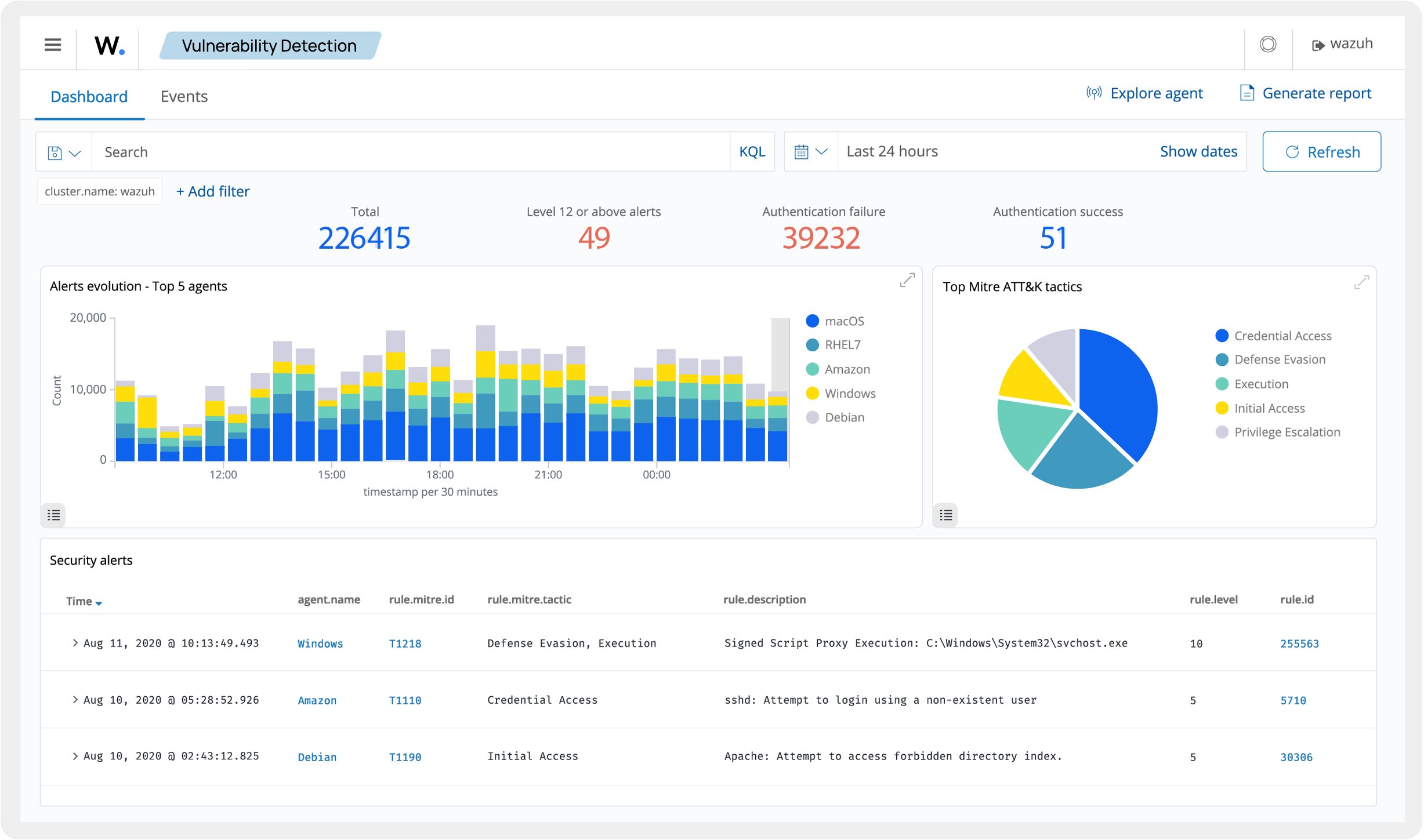

-

Wazuh:

Open-source платформа безопасности, расширяющая ELK возможностями обнаружения вторжений на уровне хоста и отчётностью по соответствию требованиям. Высокий порог входа и ограниченные официальные каналы поддержки.

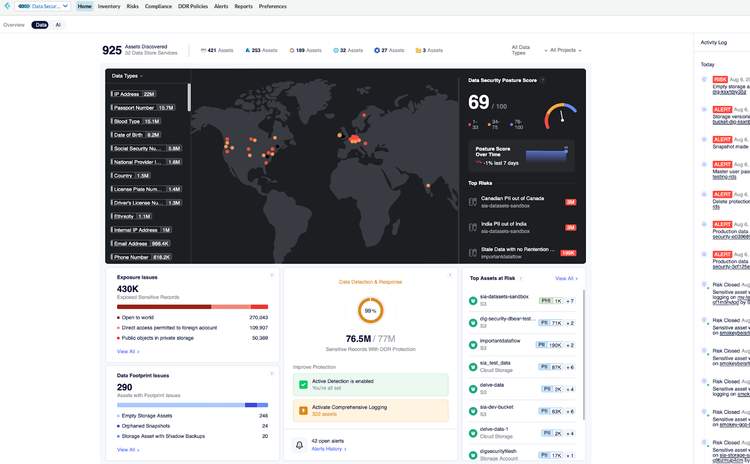

CSPM и XDR в одном решении

Платформы, объединяющие непрерывное управление конфигурацией с обнаружением угроз в реальном времени. Дают полную картину и по настройкам, и по поведению.

-

Облако Prisma

Единая платформа CSPM, CIEM и защиты во время выполнения с поддержкой контейнеров и serverless. Сложная начальная настройка и высокий порог вхождения замедляют получение реальной пользы.

-

CrowdStrike Falcon:

Полноценный XDR с защитой конечных точек, управлением уязвимостями и встроенной аналитикой угроз. Создаёт нагрузку на конечные точки и требует специализированных знаний для тонкой настройки.

Единые дашборды

Решения, которые собирают события безопасности, логи и метрики производительности в одном интерфейсе — на стыке DevOps и SecOps.

-

Datadog:

Объединяет логи, метрики, трейсы и модули мониторинга безопасности в одном интерфейсе. Предоставляет готовые алерты для облачных сервисов. Настройка приёма логов может быть сложной, а стоимость хранения данных — высокой.

-

Splunk Enterprise Security:

Корреляция событий, интеграция с источниками данных об угрозах и настраиваемые дашборды безопасности. Высокая стоимость лицензирования и крутая кривая обучения для новых пользователей.

У каждой категории есть свои компромиссы: простота развёртывания в облаке, гибкость открытого кода или глубина гибридных платформ. Выбирайте инструмент исходя из экспертизы команды, бюджета и требований регуляторов — только так вы получите максимум от мониторинга безопасности и облачной архитектуры в целом.

Заключение

Надёжная облачная безопасность невозможна без Безопасность облачной инфраструктуры. Включив инструменты мониторинга, соблюдение лучших практик и непрерывный контроль безопасности в повседневную работу, вы переходите от реактивного разбора логов к проактивной защите — и держите злоумышленников подальше от вашего облака на протяжении всего 2025 года.