В конфигурации MikroTik L2TP VPN протокол L2TP отвечает за туннелирование, а IPsec — за шифрование и целостность данных. Совместное использование этих протоколов обеспечивает нативную совместимость с клиентами без установки сторонних агентов. Проверка ограничений криптографического оборудования остаётся обязательным шагом.

Если игнорировать накладные расходы на инкапсуляцию, которые создаёт этот двухпротокольный стек, развёртывание начнёт деградировать ещё до того, как через него пройдёт хотя бы один мегабайт.

Что такое MikroTik L2TP VPN?

По своей архитектуре L2TP — это чисто транспортный протокол. Он не обеспечивает никакого шифрования трафика при передаче через враждебные сети.

Для шифрования и проверки целостности сетевые архитекторы используют L2TP в связке с IPsec. Получается двухпротокольный стек: L2TP формирует туннель, IPsec защищает полезную нагрузку. Эта гибридная схема остаётся предпочтительным вариантом, когда требуется обратная совместимость без установки сторонних агентов.

Понимание этой зависимости от двух протоколов напрямую определяет, как вы настраиваете исключения в брандмауэре. Конфигурация MikroTik VPN немедленно перестанет работать, если откажет маршрутизация UDP или процесс инкапсуляции IPsec.

Как это работает

Установка защищённого соединения требует точного двухэтапного сетевого согласования. На первом этапе IKE Phase 1 устанавливает криптографическую ассоциацию безопасности с использованием вашего сложного предварительно распределённого ключа (Pre-Shared Key).

После того как этот защитный барьер установлен, на Phase 2 внутри зашифрованного канала строится туннель L2TP. Если любой из этапов завершится ошибкой — из-за несовпадения PSK, несовместимости предложений, блокировки UDP 500/4500 или проблем с обработкой NAT — туннель не поднимется. В ряде граничных случаев Windows NAT-T может также потребоваться изменение реестра.

Двойная инкапсуляция

В конфигурации MikroTik L2TP VPN передаваемые данные проходят многоуровневую упаковку. Пакет оформляется как стандартный PPP-кадр, оборачивается протоколом L2TP и защищается IPsec ESP.

Накапливающиеся накладные расходы существенно увеличивают размер пакетов, выводя их за пределы стандартного максимального размера передаваемого блока (MTU) . Это неизбежно приводит к интенсивной фрагментации пакетов в сетях с высокой задержкой.

Если для вашей организации важнее скорость, чем глубокое туннелирование, ознакомьтесь с нашим руководством по конфигурации Shadowsocks — это эффективная альтернатива с минимальными накладными расходами. На мой взгляд, тяжёлое туннелирование зачастую избыточно для простых корпоративных веб-приложений.

Как настроить MikroTik L2TP VPN?

Развёртывание защищённого сервера на RouterOS v7 требует полной точности в каждом шаге. Для чистой настройки назначьте роутеру публично доступный адрес или стабильное имя DNS. Статический публичный IP предпочтителен, но не обязателен в каждом сценарии.

Сразу сделайте резервную копию конфигурации: некорректно настроенные политики IPsec могут заблокировать вам доступ к устройству. Ознакомьтесь с нашим руководством по стандартному Проброс портов в MikroTik документацию перед изменением цепочек криптографического трафика. Строго следуйте этой инструкции по настройке MikroTik L2TP VPN. Внесение правил брандмауэра вживую на рабочем маршрутизаторе почти гарантированно приведёт к сбою.

Шаг 1: Создание IP-пула и PPP-профиля

Необходимо задать локальные IP-адреса. Подключающиеся клиенты получат адреса из этого диапазона.

- Откройте меню IP. Выберите пункт Pool.

- Нажмите кнопку Add. Назовите пул vpn-pool.

- Укажите нужный диапазон IP-адресов.

- Откройте меню PPP. Выберите пункт Profiles.

- Нажмите кнопку Add. Назовите профиль l2tp-profile.

- В поле Local Address укажите шлюз вашего маршрутизатора.

- В поле Remote Address укажите vpn-pool.

Шаг 2: Включение глобального сервера и IPsec

На этом шаге активируется глобальный L2TP-обработчик в рамках настройки MikroTik L2TP VPN. RouterOS автоматически подключает шифрование IPsec после его включения.

- Откройте меню PPP. Выберите пункт Interface.

- Нажмите кнопку L2TP Server.

- Установите флажок Enabled.

- Выберите L2TP-Profile в качестве Default Profile.

- В поле Use IPsec выберите Require — если только вам намеренно не нужен откат без IPsec для тестовой или миграционной среды.

- Введите сложную строку в поле IPsec Secret.

Шаг 3: Добавление пользователей PPP (Secrets)

Сервер требует учётных записей. Создайте учётные данные для аутентификации удалённых клиентов. Следующий этап настройки MikroTik L2TP VPN переходит к PPP-профилю.

- Откройте меню PPP. Выберите пункт Secrets.

- Нажмите кнопку Add.

- Введите уникальное имя в поле Name. Введите надёжный пароль в поле Password.

- В поле Service выберите L2TP.

- В поле Profile выберите l2tp-profile.

Шаг 4: настройка правил брандмауэра (приоритет)

Брандмауэр блокирует согласование IPsec. Эти правила необходимо разместить в цепочке Input.

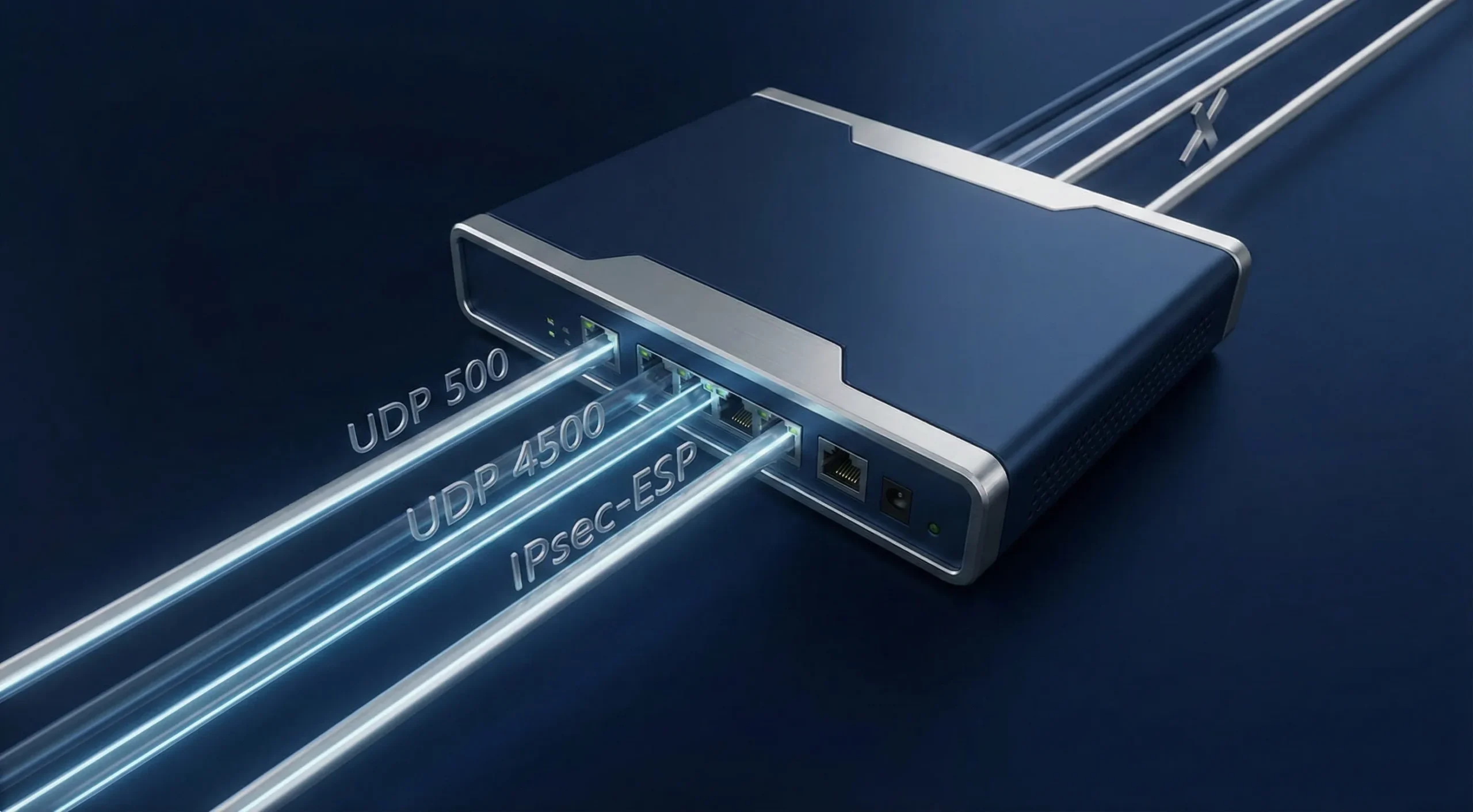

- Разрешите UDP порт 500. Он отвечает за установку ассоциаций безопасности Фазы 1.

- Разрешите UDP порт 4500. Он обеспечивает обход NAT.

- Разрешите UDP порт 1701 для установки L2TP-соединения. После настройки связанный трафик может использовать другие порты UDP в соответствии с согласованными параметрами.

- Разрешите протокол IPsec-ESP. Это позволяет передавать зашифрованные пакеты протокола 50.

Если клиентам VPN нужен маршрутизируемый доступ к внутренним подсетям, добавьте также правила сопоставления политик IPsec в цепочке forward и исключите соответствующий трафик из srcnat/masquerade. Одного обхода FastTrack недостаточно для всех сценариев маршрутизируемого IPsec.

Шаги 5 и 6: оптимизация политик по умолчанию и профилей пиров

RouterOS использует динамические шаблоны по умолчанию. Их необходимо защитить вручную.

- Откройте меню IP. Выберите раздел IPsec. Перейдите на вкладку Proposals.

- Проверьте параметр хеширования sha256. Убедитесь, что используется шифрование AES-256 CBC.

- Установите PFS Group не ниже modp2048, или более сильную группу, если все клиентские платформы это поддерживают. Не используйте modp1024 — RFC 8247 помечает её как SHOULD NOT.

- Перейдите на вкладку Profiles. Установите Hash на sha256. Установите Encryption на aes-256.

- Включите NAT Traversal, если клиенты или сервер могут находиться за NAT. Это позволяет IPsec корректно работать через UDP 4500 в NAT-средах.

Все параметры предложения — включая PFS Group, алгоритм хеширования и шифр — должны соответствовать тому, что поддерживают клиентские платформы. Несоответствие приведёт к молчаливому сбою Фазы 2.

Расширенная оптимизация: обход FastTrack

Стандартное правило IPv4 FastTrack искусственно ускоряет пересылку пакетов. Это регулярно разрушает IPsec-туннели, поскольку пакеты попадают в FastTrack до того, как происходит шифрование.

Необходимо явно исключить из FastTrack весь криптографический трафик. Создайте правило Accept с сопоставителем IPsec Policy=in,ipsec. Перенесите это правило выше FastTrack. Конфигурация VPN на MikroTik стабилизируется после этого изменения.

Если клиентам VPN нужен маршрутизируемый доступ к внутренним подсетям, добавьте также правила сопоставления политик IPsec в цепочке forward и исключите соответствующий трафик из srcnat/masquerade. Одного обхода FastTrack недостаточно для всех сценариев маршрутизируемого IPsec.

Ключевые возможности и преимущества

Многие команды по-прежнему выбирают схему MikroTik L2TP VPN вместо моделей zero-trust — чтобы сохранить совместимость со встроенными средствами операционных систем и не устанавливать сторонние агенты. Опытные системные администраторы продолжают мириться с накладными расходами IPsec ради полного контроля над инфраструктурой. Встроенная интеграция с операционной системой устраняет конфликты со сторонними программными агентами на конечных устройствах.

Практика показывает: встроенные инструменты ОС неизменно переживают модные сторонние агенты. Отказ от принудительного развёртывания клиентов экономит службам поддержки сотни часов ежегодно. Вместе с тем конфигурация MikroTik L2TP VPN предъявляет жёсткие требования к оборудованию — подробнее об этом ниже.

| Область функции | Влияние на RouterOS |

| Стандарт безопасности | Шифрование AES-256 IPsec защищает от атак типа «человек посередине». |

| Совместимость | Широкая встроенная поддержка на платформах Windows и Apple, а также поддержка на других системах с учётом конкретной платформы и версии. |

| Накладные расходы CPU | Пропускная способность IPsec зависит от модели роутера, CPU, характера трафика, набора шифров и поддержки аппаратной разгрузки. На совместимом оборудовании RouterOS может использовать аппаратное ускорение IPsec, например AES-NI. |

| Сложность настройки межсетевого экрана | Правила межсетевого экрана зависят от топологии, но L2TP/IPsec, как правило, требует обработки UDP 500, UDP 4500, управляющего трафика L2TP и политик IPsec. |

Безопасность и нативная совместимость

Главное преимущество этой конфигурации MikroTik L2TP VPN — криптографический набор AES-256. Математика надёжна. Тем не менее открытые пограничные шлюзы по-прежнему остаются крупными мишенями для автоматизированного сканирования. Недавний Отчёт CISA 2024 подтвердил, что открытые шлюзы VPN составляют около 22% начальных векторов доступа при атаках с использованием программ-вымогателей по всему миру.

Строгая фильтрация по спискам адресов — обязательное требование. Доверять открытому порту без фильтрации адресов — грубая операционная ошибка. Если вы столкнулись с глубокой инспекцией пакетов, ознакомьтесь с нашей статьёй о развёртывании обфусцированного VPN для обхода активной цензуры.

Производительность и аппаратная разгрузка

Без аппаратного ускорения CPU выполняет всё шифрование в потоке, что может довести загрузку одного ядра до предела и снизить пропускную способность значительно ниже скорости канала. Это напрямую подтверждает собственная документация MikroTik по аппаратному ускорению IPsec .

Чтобы IPsec-туннели работали на полной скорости канала без узких мест в CPU, нужно оборудование, которое реально справляется с нагрузкой. В Cloudzy наш MikroTik VPS предоставляет высокочастотные процессоры Ryzen 9 CPU, хранилище NVMe и сеть 40 Gbps — всё это создано именно для такого рода криптографических задач.

Типичные сценарии использования

L2TP/IPsec лучше всего подходит для транспортных сценариев с высокой степенью изоляции, а не для общей маршрутизации веб-трафика. А Аналитика Gartner 2025 показала, что 41% корпоративных периферийных сетей по-прежнему активно использует нативные протоколы, чтобы не платить за сторонние лицензии.

Эти устаревшие протоколы глубоко встроены в миллиарды устройств по всему миру. Конфигурация MikroTik L2TP VPN особенно хорошо работает там, где заданы строгие правила брандмауэра, ограничивающие доступ исключительно внутренними подсетями компании. Использовать этот протокол для полного туннелирования веб-трафика — нерациональная трата ресурсов.

Удалённый доступ сотрудников и ограничения site-to-site

Эта конфигурация протокола лучше всего подходит для подключения отдельных удалённых сотрудников к центральной офисной LAN. При этом обёртка L2TP добавляет избыточную задержку для статичных маршрутизаторов филиалов.

Для постоянного объединения двух физически разнесённых офисов это решение категорически неэффективно. Чтобы связать постоянные корпоративные филиалы, ознакомьтесь с нашей статьёй о настройке Сайт-к-сайту VPN руководство.

Заключение

Правильно настроенный MikroTik L2TP VPN даёт удалённым сотрудникам нативный доступ без лишнего стороннего ПО. Современные протоколы постоянно на слуху, но проверенное шифрование AES-256 IPsec делает эту архитектуру надёжным корпоративным решением.

Правильные настройки NAT-T помогают избежать части сбоев на фазе 2 в NAT-окружениях, однако несовпадение PSK, несоответствие предложений и проблемы с брандмауэром всё равно могут нарушить согласование. Учтите, что совместное использование L2TP и IPsec добавляет накладные расходы на инкапсуляцию и уменьшает эффективный MTU. Снижение производительности связано с дополнительной упаковкой пакетов, а не с двойным уровнем шифрования.

Собственная документация MikroTik по IPsec подтверждает, что аппаратное ускорение использует встроенный криптографический движок CPU для ускорения шифрования. Без него вся криптографическая нагрузка ложится на основной CPU, и пропускная способность заметно падает.

Развёртывание на маршрутизаторах с нативными криптографическими ускорителями исключает узкое место на CPU и позволяет сети работать на полной линейной скорости.