Установка в один клик WireGuard

Если у вас нет технических знаний или вы предпочитаете не заниматься настройкой самостоятельно, мы предлагаем простую услугу установки WireGuard VPN в один клик.

- Войдите в панель управления Cloudzy

- Выберите «WireGuard» из списка приложений

- Создайте VPS в нужном регионе с подходящим тарифным планом. Машина Ubuntu с базовыми характеристиками подойдёт.

Когда ваш VPS будет готов,

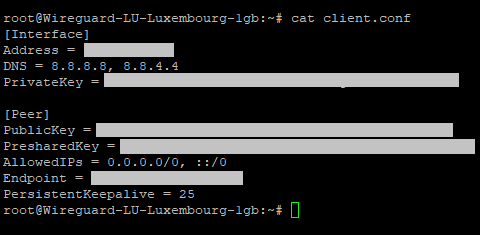

Шаг 1: Войдите в систему и выполните следующую команду, чтобы отобразить конфигурацию:

cat client.conf

Вы увидите что-то вроде этого:

Шаг 2: Используйте эту конфигурацию, чтобы создать новый туннель в клиенте WireGuard на вашем ПК — и вы готовы к работе через защищённое соединение VPN.

Технология VPS сама по себе неплохо справляется с заменой IP-адреса, скрывая реальный локальный адрес пользователя. Тем не менее многие ищут дополнительный уровень безопасности и анонимности в сети — и на то есть веские причины. Ни для кого не секрет, что онлайн-приватность продолжает снижаться. Поэтому всё больше пользователей начали применять VPS и VPN совместно. Одни используют серверы VPS в качестве серверов VPN, другие направляют VPN через on свой сервер VPS — то есть устанавливают и запускают VPS поверх активного VPN. WireGuard, наряду с другими популярными решениями, такими как OpenVPN и Cisco , пользуется широкой популярностью — прежде всего благодаря гибкости настройки, совместимости с различными операционными системами и возможности использования в качестве обратного прокси. Именно это дало толчок к появлению серверов VPS, которые некоторые называют WireGuard VPS.

В этой статье мы познакомимся с WireGuard VPN, его преимуществами и возможностями, а также разберёмся, как установить его на сервер Ubuntu VPS. Кроме того, мы рассмотрим функцию обратного прокси в WireGuard VPN.

Что такое WireGuard VPN?

WireGuard VPN — это принципиально новый клиент и сервис VPN, в основе которого лежит коммуникационный протокол. Изначально написанный Джейсоном А. Доненфельдом в 2015 году, он со временем превратился в полноценное программное обеспечение с открытым исходным кодом. Несмотря на относительно короткую историю, WireGuard VPN зарекомендовал себя благодаря гибкости и широкому набору возможностей. Разработка WireGuard продолжается активно по сей день, и список его функций постоянно расширяется. Wireguad передаёт данные по протоколу UDP в качестве основного протокола VPN. Одна из ключевых целей WireGuard VPN — превзойти по производительности такие признанные протоколы, как OpenVPN и IPsec.

WireGuard также отличается минималистичным интерфейсом и простотой в работе, ставя конечного пользователя на первое место. Настройка других VPN-клиентов нередко превращается в головную боль: слишком много параметров и кнопок. WireGuard использует только протокол UDP, поэтому вам не придётся разбираться в море настроек, а процесс установки достаточно прост. В целом, WireGuard явно претендует на звание универсального VPN-решения для опытных и начинающих пользователей одновременно. Но в чём же его главные преимущества?

Преимущества WireGuard VPN

WireGuard VPN обладает рядом уникальных достоинств, благодаря которым он завоевал достаточно доверия и популярности, чтобы стать основой того, что многие называют WireGuard VPS. Среди этих преимуществ — следующие, хотя список ими не ограничивается:

- Современная криптография с поддержкой таких протоколов, как Poly1305, Curve25519, HKDF, Noise protocol framework, ChaCha20, BLAKE2 и SipHash24.

- Понятная и надёжная система безопасности, которую легко настроить буквально несколькими строками кода.

- Реализация обратного прокси

- Простая установка и удобный пользовательский интерфейс

- Открытый исходный код: вы можете адаптировать программу под свои нужды или участвовать в её развитии.

- Шифрование AED-256 обеспечивает полную защиту данных.

- Встроенная поддержка роуминга позволяет эффективно распределять трафик между пользователями.

- Лёгкая программа, которая работает на любом устройстве

- Протокол UDP обеспечивает высокую скорость и минимальные задержки при работе с VPN.

- Поддержка широкого спектра платформ, включая Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS и Windows начиная с версии 7.

Читайте также: Как установить PPTP VPN-сервер на VPS

Высокая гибкость настройки WireGuard и широкий спектр поддерживаемых ресурсов делают его идеальным выбором для пользователей VPS, которые часто переключаются между устройствами и операционными системами. Перейдём к процессу установки. Начнём с Ubuntu как представителя Linux.

Настройка WireGuard VPS (Ubuntu 🐧)

Установка Wireguard VPS на Ubuntu VPS ничем не отличается от установки на локальной машине, за одним исключением: сначала нужно войти в свою учётную запись VPS. Поэтому прежде всего убедитесь, что вы подключились к серверу VPS через нужный протокол. Как правило, для Ubuntu используется SSH, а для Windows - RDP, хотя это и не обязательное условие.

Требования

Для выполнения команд установки WireGuard на VPS вам понадобится пользователь без прав root, но с доступом sudo. Если вы планируете размещать WireGuard VPN на своём WireGuard VPS, дополнительно потребуются два отдельных сервера Ubuntu с одинаковыми версиями и патчами: один в качестве хоста, второй в качестве клиента. Если размещать не планируете, пропустите этот необязательный шаг - достаточно одной учётной записи с доступом sudo.

Шаг 1: Обновите репозиторий

Установка любой программы на Ubuntu начинается с обновления репозитория и системных пакетов. Выполните следующую команду для их обновления:

$ sudo apt updateШаг 2: Получите файлы WireGuard VPN

Теперь сразу выполните следующую команду, чтобы загрузить и установить WireGuard VPN:

$ sudo apt install wireguard -yДождитесь окончания загрузки и установки файлов.

Шаг 3: Получите приватный и публичный ключи

Эти ключи необходимы для запуска WireGuard VPN на вашем Ubuntu. Выполните следующую команду, чтобы получить приватный ключ:

$ wg genkey | sudo tee /etc/wireguard/private.keyЗатем следующую команду, чтобы получить публичный ключ:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyШаг 4: Настройте конфигурацию IPv4 и IPv6

Теперь нам нужно задать диапазон IP-адресов для вашего сервера WireGuard VPS. В примере ниже используется произвольный диапазон - вы можете заменить адрес в команде на любой нужный. Используйте nano со следующей командой:

$ sudo nano /etc/wireguard/wg0.confЗатем введите следующие строки для настройки диапазона IP-адресов:

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueВ открывшемся редакторе сохраните файл.

Шаг 5: Настройте переадресацию портов и файл /etc/sysctl.conf

Здесь нам нужно изменить строку в упомянутом ранее каталоге, чтобы в дальнейшем подключение работало корректно. Введите следующую команду, чтобы открыть файл /etc/sysctl.conf:

$ sudo nano /etc/sysctl.confЗатем добавьте следующие строки по одной, чтобы включить форвардинг:

net.ipv4.ip_forward=1

А также эту строку, если вы планируете использовать IPv6:

net.ipv6.conf.all.forwarding=1

Откройте терминал и выполните следующие команды, чтобы прочитать значения для входного и выходного интерфейсов:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

И следующую команду для IPv6:

net.ipv6.conf.all.forwarding = 1

Шаг 6: Настройте брандмауэр (опционально)

На этом шаге нам нужно настроить брандмауэр - это обязательный этап для многих сетевых программ, устанавливаемых на Ubuntu. Сначала найдите публичный сетевой интерфейс вашего сервера с помощью команды:

$ ip route list defaultЗатем найдите в выводе следующую строку:

default via XXX.XXX.XXX.XXX dev eth0 onlink

Eth0 обозначает публичный сетевой интерфейс. Его необходимо добавить в таблицу IP. Откройте файл конфигурации:

$ sudo nano /etc/wireguard/wg0.confПерейдите в самый конец файла и добавьте следующий блок текста - просто скопируйте и вставьте:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADEУдалите соответствующие строки в зависимости от того, будете ли вы использовать IPv4 или IPv6. Теперь перейдём к главному: нужно открыть UDP-порты, на которых работает WireGuard. По умолчанию это порт 51820. Именно его и нужно открыть. Введите команду:

$ sudo ufw allow 51280/udpТеперь быстро отключите и снова включите UFW, чтобы применить внесённые изменения:

$ sudo ufw disable

$ sudo ufw enableПроверьте правила UFW следующей командой:

$ sudo ufw statusВывод должен выглядеть следующим образом:

К действию От

— —— —-

51820/udp РАЗРЕШИТЬ Откуда угодно

OpenSSH РАЗРЕШИТЬ везде

51820/udp (v6) РАЗРЕШИТЬ Откуда угодно (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

Шаг 7: Настройка сервера

Клиент WireGuard установлен и готов к подключению. Вы можете использовать любой сервер, который создали или приобрели. Если хотите развернуть собственный сервер WireGuard VPS и использовать его как VPN, следуйте этому шагу.

Для этого выполним три команды последовательно. Первая настраивает автозапуск WireGuard при каждой загрузке и перезагрузке системы. Вторая запускает службу, третья обеспечивает её постоянную работу. Вводите команды по одной:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]Отлично, клиент и сервер запущены. Теперь вы можете подключиться к другому серверу через клиент или запустить клиент WireGuard на другом устройстве и подключиться к своему серверу WireGuard VPS, который работает как VPN.

Читайте также: Лучший VPS для VPN в 2022 году

WireGuard в режиме обратного прокси

Одна из ключевых возможностей WireGuard VPS — использование в роли обратного прокси в связке с такими инструментами, как Nginx. Обратные прокси помогают обойти Интернет-цензура. Они также значительно ускоряют передачу данных из отдельных программ и приложений на целевой хост. Ниже — краткое руководство по использованию WireGuard обратный прокси с Nginx.

Шаг 1: Установка Nginx

Для установки Nginx выполните следующую команду:

sudo apt update -y && sudo apt install -y nginxЗатем выполните эту команду, чтобы NGINX продолжал работать:

sudo systemctl start nginxШаг 2: Настройка Nginx

Откройте следующий файл конфигурации с правами суперпользователя:

/etc/nginx/nginx.conf

Теперь найдите строку, начинающуюся с «stream{ и добавьте туда следующие строки:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}Выйдите из nano и выполните следующую команду, чтобы проверить конфигурационный файл Nginx:

sudo nginx -tЭти строки открывают порт 80, необходимый для работы обратного прокси.

Шаг 3: Подключение через HTTP порт 80

Теперь осталось запустить всё в работу и подключить обратный прокси — это позволит нескольким устройствам подключаться к VPN через заблокированную сеть со значительно лучшей производительностью. Сначала откройте файл конфигурации туннеля на компьютере и замените активный порт HTTP с 51820 на 80. Затем запустите WireGuard и подключите его: это создаст обратный прокси в сети через порт 80. Готово!

Как подключить VPS к домашней сети

Частые путешественники, которым необходим статический IP домашней или рабочей сети для выполнения определённых задач, могут использовать WireGuard VPN на своём сервере VPS для подключения через VPS к домашней и корпоративной сети. Для этого потребуются сервер VPS и установленный на нём VPN. В WireGuard эта возможность встроена изначально, что делает его одним из наиболее удобных решений для подключения VPN к домашней сети. Такое развёртывание Ubuntu VPS обеспечивает по-настоящему комфортную работу с WireGuard VPN.

Очевидный выбор

Очевидный выбор

Большинство серверов на Linux работают на Ubuntu. Узнайте, почему его выбирают снова и снова, и получите оптимизированный Ubuntu VPS.

Получить Ubuntu VPSЗаключение

Если вам нужен сервер VPS для запуска WireGuard VPN, вы можете воспользоваться профессиональным Ubuntu Linux сервером VPS от Cloudzy. Он включает последние обновления и более 12 дата-центров на выбор. Отличная совместимость с различными сервисами VPN, в том числе с WireGuard, позволяет настраивать обратные прокси и подключать сервер VPS к корпоративной или домашней сети. Серверы Ubuntu от Cloudzy обеспечивают надёжную защиту, гибкую тарификацию, несколько способов оплаты и 14-дневную гарантию возврата средств.

Часто задаваемые вопросы

OpenVPN или WireGuard: что быстрее?

Протокол UDP от Wireguard делает его одним из самых быстрых сервисов VPN в мире — быстрее даже, чем OpenVPN. У этого подхода есть определённые ограничения, но ничего критичного.

Является ли WireGuard VPN бесплатным?

Да. Wireguard — бесплатное программное обеспечение с открытым исходным кодом. Клиент устанавливается бесплатно, после чего вы можете настроить собственный сервер или арендовать выделенный. Клиент и сами сервисы бесплатны.

Нужна ли переадресация портов для WireGuard?

Для работы WireGuard на Linux может потребоваться проброс портов. В этом руководстве мы использовали порт 80 для обратного прокси и порт 51820 для работы VPN.