Вы искали Chrome Remote Desktop и наткнулись на фразу «угроза безопасности» рядом с ним. Вопрос закономерный, и он заслуживает точного ответа, а не общих слов или списка предупреждений без контекста.

В этой статье разобраны реальные проблемы безопасности Chrome Remote Desktop: что инструмент защищает надёжно, где находятся настоящие уязвимости и какие конкретные шаги их устраняют. Неважно, домашний вы пользователь или IT-специалист — риски одинаковые, разница только в последствиях.

Насколько безопасен Chrome Remote Desktop?

Chrome Remote Desktop поддерживается в рамках инфраструктурных стандартов Google, и защита по умолчанию здесь реальная, а не декоративная. Основная проблема безопасности Chrome Remote Desktop, с которой сталкиваются пользователи, кроется не в слое шифрования, а в настройках аккаунта и конфигурации сети.

Проверка безопасности Chrome Remote Desktop требует анализа как того, что включено по умолчанию, так и того, что вы настраиваете самостоятельно. Прежде чем говорить об уязвимостях, стоит честно оценить сильные стороны инструмента — иначе поспешные выводы приведут к неверным решениям в любую сторону.

Шифрование: TLS/SSL и AES

Весь трафик CRD проходит через зашифрованный туннель TLS/SSL с дополнительным шифрованием AES. Данные, передаваемые между вашим устройством и удалённой машиной, не может перехватить ни один посредник: ни оператор сети, ни ваш провайдер.

PIN-код и одноразовые коды проверяются на стороне клиента и никогда не передаются на серверы Google в открытом виде. Содержимое сессии передаётся по Прямое соединение, STUN или TURN/relay в зависимости от условий сети; все сеансы удалённого рабочего стола полностью зашифрованы во всех трёх режимах — согласно официальной документации Google.

При личном использовании в доверенной сети Chrome Remote Desktop соответствует тому же стандарту шифрования, что применяется в онлайн-финансовых транзакциях. Большинство пользователей недооценивают надёжность этой базовой защиты — до тех пор, пока не начинают сказываться пробелы в конфигурации.

Аутентификация через аккаунт Google и двухфакторная проверка

Доступ к CRD требует активного, прошедшего аутентификацию аккаунта Google, защищённого от брутфорса, с обнаружением подозрительных входов и оповещениями о попытках захвата аккаунта на уровне платформы. Это действительно надёжная основа аутентификации, которая выгодно отличает CRD от инструментов, опирающихся только на отдельный пароль.

Включение двухэтапной проверки существенно снижает риск захвата аккаунта через пароль при любом развёртывании CRD. Однако она не устраняет угрозы, возникающие после аутентификации, — например, кражу токенов сеанса. Поэтому двухэтапная проверка лучше всего работает как один из уровней в комплексном подходе к усилению контроля доступа.

Наш материал Что такое Chrome Remote Desktop? подробно описывает полную модель доступа и процесс настройки. Проблемы безопасности Chrome Remote Desktop становятся куда конкретнее, когда понимаешь, как устроен уровень аккаунта — именно с этого начинается следующий раздел.

Риски безопасности Chrome Remote Desktop

Проблемы безопасности Chrome Remote Desktop напрямую соответствуют задокументированным сценариям взломов по всей отрасли. Согласно Sophos Отчет об активных противниках за первую половину 2024 года, киберпреступники использовали Remote Desktop Protocol в 90% атак, с которыми работала команда реагирования на инциденты Sophos в 2023 году.

Внешние сервисы удалённого доступа стали основным методом первоначального проникновения в 65% таких случаев — по данным более чем 150 расследований в 23 странах. Эти цифры охватывают инструменты удалённого рабочего стола в целом; в разделах ниже показано, где именно эти сценарии применимы к CRD.

Проблемы конфиденциальности

CRD встроен в экосистему аккаунта Google. Временны́е метки подключений, идентификаторы устройств и частота доступа — всё это привязано к этому аккаунту. Проблема безопасности Chrome Remote Desktop от Google здесь носит структурный характер: вся модель идентификации инструмента живёт внутри одного аккаунта Google.

Если аккаунт скомпрометирован через фишинг или перехват токена браузера, злоумышленник получает прямой доступ ко всем зарегистрированным удалённым устройствам. Это не изолированный взлом удалённого доступа — это полная компрометация аккаунта Google, а значит, утечка затрагивает каждый связанный сервис, документ и контакт, хранящийся в этом аккаунте.

Уязвимость в публичных сетях Wi-Fi

Chrome Remote Desktop использует WebRTC для установки соединения: первоначальное согласование параметров выполняется через сервисы Google, после чего устанавливается сеанс прямого подключения, STUN или TURN/relay. В ненадёжных или публичных сетях условия маршрутизации трафика и сетевой видимости создают риски, которых нет в контролируемой частной сети.

Это важно, потому что публичные Wi-Fi-сети находятся вне вашего контроля. Использование CRD без дополнительных мер защиты в общей сети расширяет поверхность атаки за пределы того, что покрывает один лишь уровень шифрования.

VPN может снизить риски в ненадёжных сетях, но это дополнительный уровень защиты, а не решение всех проблем безопасности CRD.

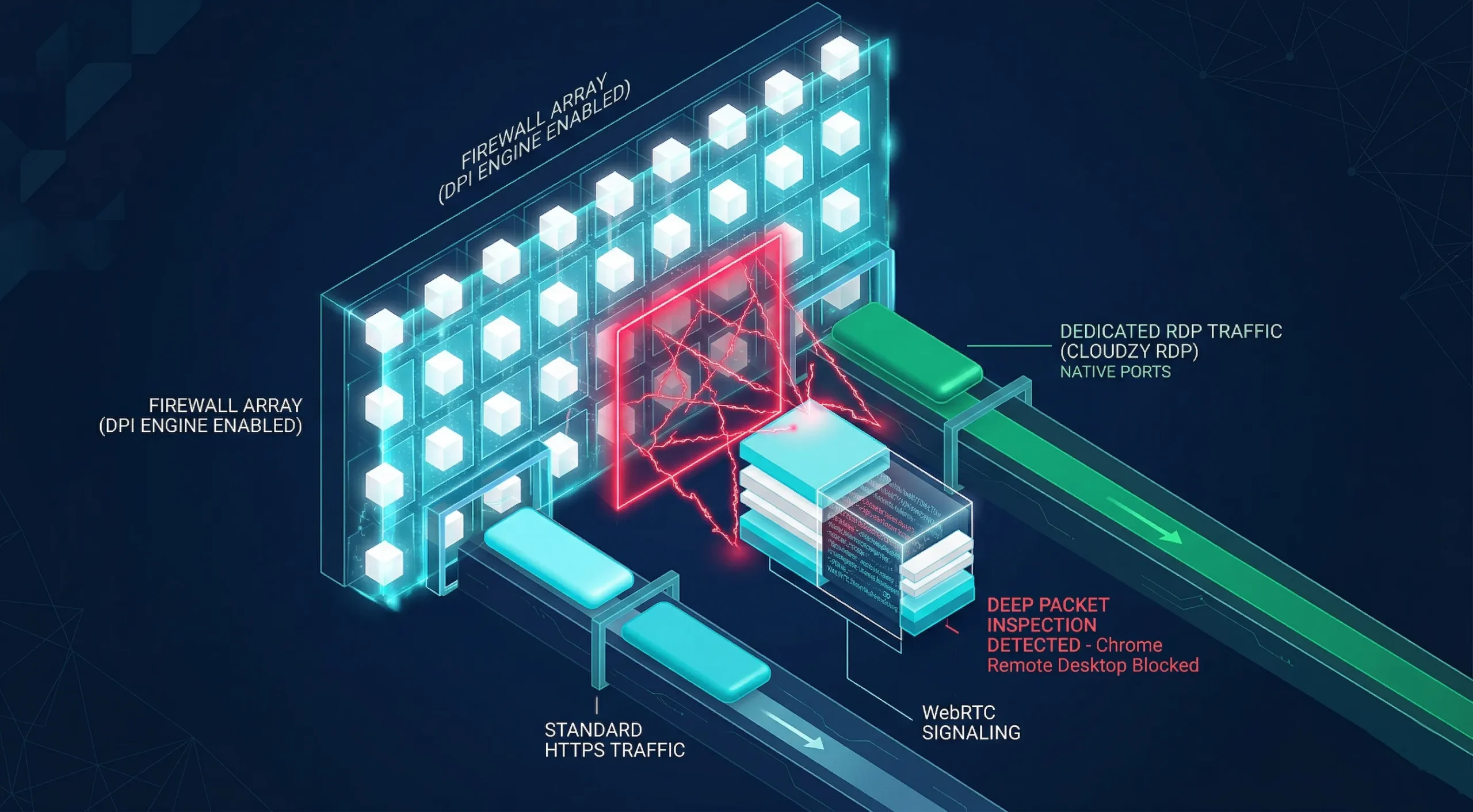

Проблемы совместимости с брандмауэром

Большинство домашних роутеров пропускают трафик CRD без какой-либо настройки. Корпоративные сети с Deep Packet Inspection могут блокировать компонент WebRTC-сигнализации без какого-либо уведомления пользователя. В ограничительных сетях администраторам может потребоваться разрешить для Chrome Remote Desktop сервис URLs и трафик на TCP/UDP 443 и 3478.

С точки зрения пользователя соединение просто обрывается - без сообщения об ошибке, указывающего на истинную причину. Я отслеживал эту закономерность в корпоративных средах: её стабильно диагностируют как неисправность приложения CRD, а не как конфликт с политикой брандмауэра.

Если в той же сети появляются ошибки сертификата SSL, Как исправить сообщение «Не защищено» HTTPS в Chrome описывает связанные методы устранения неполадок на уровне портов, применимые в той же среде брандмауэра и нередко позволяющие решить оба вопроса за один проход.

Слабые учётные данные

Минимальная длина PIN-кода в CRD - шесть цифр. Этого недостаточно ни для чего, кроме личного использования. Большинство пользователей выбирают предсказуемые комбинации, что резко сужает практическое пространство перебора и делает атаки методом грубой силы куда более реальными, чем можно было бы ожидать исходя из количества цифр.

Ситуацию усугубляет повторное использование пароля на уровне аккаунта Google. Утечка на любом постороннем сервисе может передать злоумышленникам проверенные учётные данные для доступа к аккаунту Google, который открывает доступ ко всем зарегистрированным устройствам CRD.

Согласно Отчет IBM о стоимости утечки данных 2024, украденные учётные данные стали главным начальным вектором атак в 2024 году - на их долю пришлось 16% всех проанализированных инцидентов в 604 организациях из 12 стран.

Инциденты, связанные с компрометацией учётных данных, в среднем выявлялись и устранялись за 292 дня - это самый продолжительный жизненный цикл среди всех типов атак в исследовании. Риски безопасности Chrome Remote Desktop, связанные со слабыми учётными данными, на практике воспроизводят именно эту закономерность.

Недостатки Chrome Remote Desktop

При этом опасения относительно безопасности Google Remote Desktop выходят за рамки активных угроз. CRD изначально создавался для личного использования и базовой удалённой поддержки. Перечисленные ниже ограничения - осознанные проектные решения, и в контексте профессионального развёртывания они становятся определяющими.

Отсутствие корпоративного управления

В стандартных развёртываниях CRD на Windows, Mac или Linux нет ни записи сессий, ни управления доступом на основе ролей. Управляемые среды ChromeOS предоставляют доступ к консоли администратора и журналирование сессий на уровне аудита через Chrome Enterprise, однако за пределами этой управляемой среды такие возможности недоступны.

Именно на этом этапе ИТ-специалисты стабильно отказываются от CRD для корпоративного применения. Одно незарегистрированное подключение к регулируемым данным может означать нарушение требований соответствия без возможности устранения - даже если все остальные меры защиты соблюдены.

Зависимость от аккаунта и ограничения производительности

Если аккаунт Google, привязанный к CRD, станет недоступен, удалённый доступ будет нарушен. Делать один потребительский аккаунт единственным путём к критически важной машине - плохая идея. Оценить эту зависимость до развёртывания обязательно для любой команды, использующей CRD на продуктивных или бизнес-критичных системах.

Коды доступа для поддержки являются одноразовыми, а в ходе активной сессии совместного доступа хост каждые 30 минут получает запрос на подтверждение продолжения. Передача файлов доступна в управляемых удалённых сессиях ChromeOS, но отсутствует в стандартных развёртываниях на Windows, Mac и Linux.

Помимо функциональных пробелов, объём потребляемой Chrome памяти в сочетании с активным удалённым подключением создаёт ощутимую нагрузку на оборудование хоста, что на практике снижает производительность более старых машин.

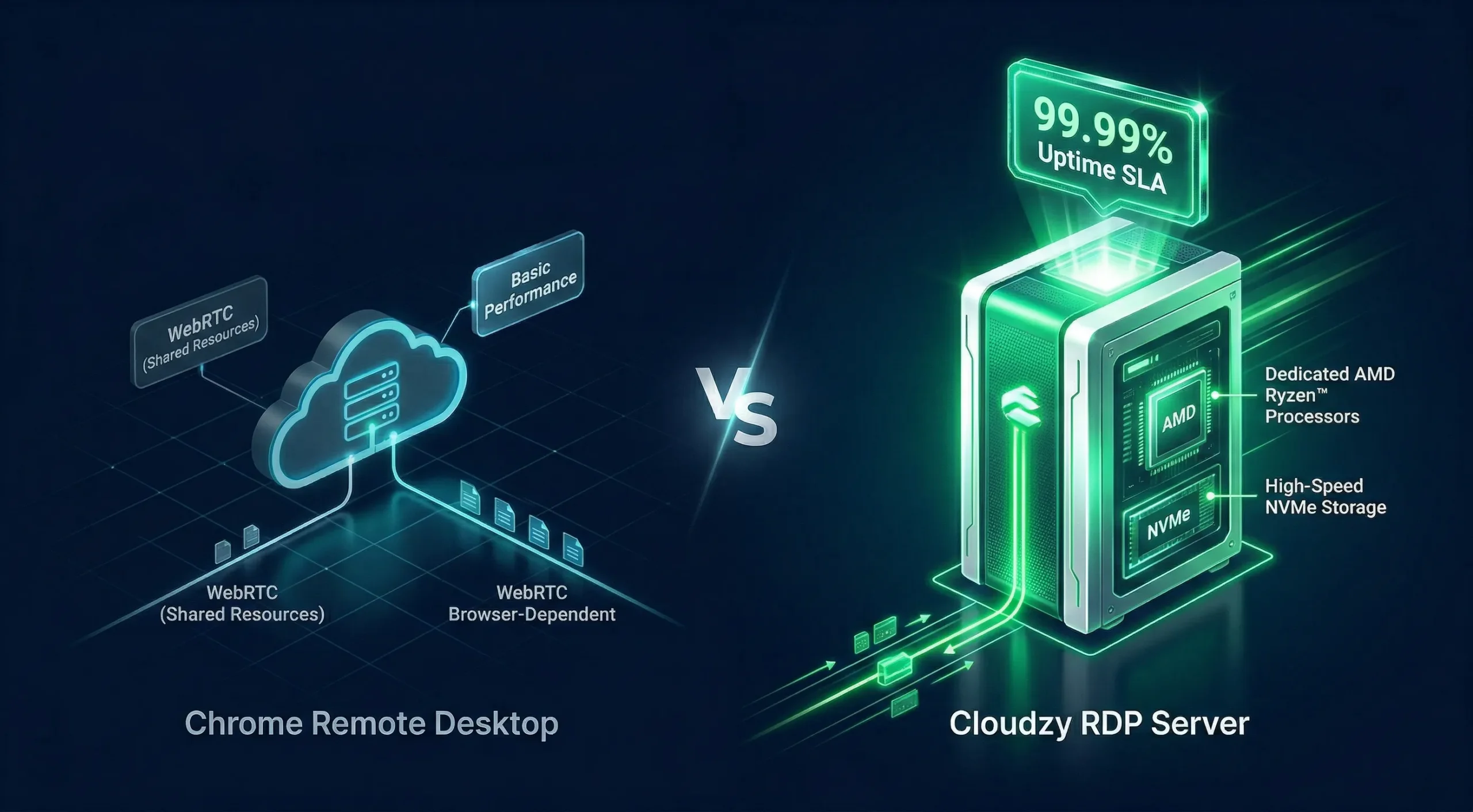

Для разработки, администрирования серверов или профессиональных задач выделенный Сервер RDP снимает эти ограничения. На серверах Cloudzy установлены процессоры AMD Ryzen 9 с частотой от 4.2 GHz, сеть до 40 Gbps и гарантия доступности 99.95% SLA.

Chrome Remote Desktop против Cloudzy RDP Server

| Характеристика | Удалённый рабочий стол Chrome | Сервер Cloudzy RDP |

| Скорость сети | Переменная, маршрутизация через WebRTC | До 40 Gbps, выделенный канал |

| Процессор | Зависит от оборудования хоста | AMD Ryzen 9, буст до 4.2+ GHz |

| Защита DDoS | Нет | Без DDoS-защиты |

| Протокол | WebRTC через HTTPS | RDP на изолированном KVM-инстансе |

| Журналы аудита | Недоступно | Логирование событий подключения на уровне ОС через Windows Event Viewer |

| Время безотказной работы SLA | Нет | 99.95% |

| Передача файлов | Ограничено; доступно только в управляемой ChromeOS | Нативная поддержка RDP |

| Привязка к аккаунту | Один аккаунт Google | Независимые учётные данные Windows |

Насколько безопасен Google Remote Desktop?

«Google Remote Desktop» и «Chrome Remote Desktop» — один и тот же продукт. Именно поэтому вопросы безопасности и уязвимости Google Remote Desktop обсуждаются под обоими названиями на форумах и в документации. Архитектура, риски и методы защиты у них идентичны.

При правильной настройке Google Remote Desktop безопасен для личного использования. Шифрование TLS/SSL в сочетании с AES соответствует отраслевым стандартам; при включённом 2FA уровень аутентификации закрывает наиболее распространённые угрозы как для личных, так и для небольших командных сред.

Командам с требованиями по соответствию нормативам, контролю доступа или аудиту действий CRD как самостоятельный инструмент не подойдёт. Риски безопасности Google Remote Desktop растут пропорционально чувствительности систем, к которым предоставляется доступ, и количеству пользователей.

Как повысить безопасность Chrome Remote Desktop?

Каждый из описанных выше рисков Chrome Remote Desktop имеет конкретное решение. Шаги упорядочены по степени влияния: двигайтесь сверху вниз, чтобы быстро и существенно улучшить защиту своей конфигурации без лишних технических сложностей.

Включите двухэтапную проверку на аккаунте Google

Откройте myaccount.google.com, выберите «Безопасность», затем «Двухэтапная проверка». Укажите приложение-аутентификатор или аппаратный ключ безопасности в качестве второго фактора. Это одно действие закрывает тип атаки на учётные данные, который, по данным IBM за 2024 год, в среднем остаётся незамеченным 292 дня.

Аппаратный ключ безопасности обеспечивает наилучшую защиту от фишинга; приложение-аутентификатор — наиболее удобный вариант для большинства пользователей. По нашим наблюдениям, команды, которые включают этот шаг, значительно снижают подверженность атакам на учётные данные, хотя угрозы после аутентификации, такие как перехват сессионных cookies, остаются отдельным риском.

Задайте длинный и сложный PIN

Используйте не менее 8 символов, сочетайте буквы и цифры, избегайте последовательностей, связанных с личными данными. Чтобы изменить существующий PIN, откройте remotedesktop.google.com/access, найдите устройство в панели «Удалённые устройства» и нажмите на значок карандаша.

Регулярная смена PIN особенно важна после любого временного совместного доступа или если в аккаунте Google замечена подозрительная активность. Короткие числовые PIN-коды — одна из наиболее часто используемых уязвимостей в развёртываниях CRD, которые мы анализируем.

Используйте VPN в любой публичной или общей сети

Подключайтесь к VPN перед запуском CRD в любой сети, которую вы лично не контролируете. Выбирайте провайдера с подтверждённой политикой отсутствия журналов и функцией аварийного отключения, которая разрывает доступ к интернету при неожиданном разрыве VPN, закрывая кратковременное окно уязвимости.

Большинство пользователей, которые не используют VPN в публичных сетях, никогда не сталкивались с видимыми инцидентами — это создаёт ложное ощущение, что риск на сетевом уровне чисто теоретический. Подключение через VPN должно быть обязательным в любой общей подсети.

Включите Curtain Mode на Windows

Curtain Mode блокирует отображение удалённой активности на физическом экране хост-машины во время активного CRD-сеанса. Тот, кто находится рядом с хостом, видит только заблокированный экран, независимо от действий удалённого пользователя. Функция требует Windows Professional, Ultimate, Enterprise или Server.

Полная настройка Curtain Mode от Google требует четырёх ключей реестра в Windows. Установите RemoteAccessHostRequireCurtain в 1 по пути HKLM\Software\Policies\Google\Chrome, fDenyTSConnections в 0, и UserAuthentication в 0 по пути Terminal Server, а в Windows 10 дополнительно установите SecurityLayer в 1 по пути RDP-Tcp.

Google предупреждает: пропущенный шаг приведёт к немедленному завершению сеанса. После установки всех ключей перезапустите службу CRD на хосте, чтобы изменения вступили в силу.

Этот параметр стабильно игнорируют в корпоративных развёртываниях с общим доступом, хотя большинство IT-команд настраивают его за пять минут.

Всегда обновляйте Chrome

CRD работает на инфраструктуре Chrome, поэтому браузер без патчей означает незащищённый хост CRD. В 2025 году в Chrome было зафиксировано 205 опубликованных CVE со средним баллом CVSS 7,9; ряд из них касался уязвимостей удалённого выполнения кода, напрямую затрагивавших активные хосты CRD.

Откройте Chrome, перейдите в раздел «Справка», затем «О Google Chrome» и проверьте статус текущей версии. Google рекомендует не отключать автообновления чтобы патчи безопасности применялись сразу после выхода. Отказ от обновлений Chrome оставляет известные уязвимости открытыми на любом активном хосте CRD.

Заключение

Chrome Remote Desktop имеет встроенные средства защиты: шифрование TLS/SSL, доступ по PIN и модель аутентификации с поддержкой 2FA. Для личного использования с применёнными мерами усиления это надёжный инструмент для повседневного удалённого доступа в доверенных сетях.

Принципиальное ограничение состоит в том, что вся модель доступа завязана на одну учётную запись Google. Будь то стабильность производительности, журналирование для соответствия требованиям или надёжность инфраструктуры — проблемы безопасности в профессиональной среде неизменно указывают на необходимость специализированного решения. Для команд, которым CRD уже тесен, серверы Cloudzy на базе KVM обеспечивают более надёжную основу.

Выбор инструмента зависит от контекста. CRD хорошо решает задачу личного доступа. Как только в игру вступают соответствие требованиям, время безотказной работы или многопользовательский доступ, архитектура должна соответствовать уровню ответственности.