ขอเล่าจินตนาการแบบเด็กๆ ที่เราหลายคนเคยฝันถึง ลองนึกภาพว่าคุณมีแว่นวิเศษที่ช่วยให้มองเห็นสมบัติซ่อนเร้นในห้องสมุด มันเป็นประสบการณ์ใหม่ที่ไม่เหมือนใคร แว่นนี้ทำให้คุณมองเห็นสิ่งที่ตาเปล่ามองไม่เห็น ทีนี้ลองนึกภาพว่าคุณมีพลังนั้นบนอินเทอร์เน็ต สามารถค้นพบเนื้อหาที่ซ่อนอยู่ได้ทุกที่ และยังมีคำลับพิเศษที่ช่วยให้แว่นวิเศษทำงานได้ดียิ่งขึ้น คำเหล่านี้ช่วยให้คุณค้นหาสิ่งที่เจาะจงมาก เหมือนสมบัติที่ไม่มีทางเจอได้จากการค้นหาทั่วไป บอกได้เลยว่านี่คือพลังพิเศษที่เจ๋งที่สุด ใครจะอยากบินได้ในเมื่อคุณสามารถค้นหาเนื้อหาหายากที่สุดบนโลกออนไลน์ได้?

ถ้าอยากรู้จักพลังพิเศษนี้มากขึ้น ยินดีต้อนรับสู่โลกของ Google Dorking! ในบทความนี้ เราจะมาเรียนรู้วิธีเข้าถึงมุมที่ซ่อนอยู่ของอินเทอร์เน็ตด้วยกัน

Google Dorking คืออะไร?

Google Dorking คือการใช้ syntax การค้นหาขั้นสูงใน Google เพื่อค้นหาข้อมูลที่เผยแพร่สาธารณะบนอินเทอร์เน็ต ข้อมูลเหล่านี้มีอยู่จริง แต่ไม่ได้ปรากฏบนผิวหน้า การเข้าถึงต้องอาศัยการขุดค้นเพิ่มเติม Google Dorking ทำสิ่งนี้ด้วยการใช้ operator และคำสั่งพิเศษที่ช่วยกรองผลการค้นหาให้แม่นยำขึ้น ผู้ใช้จึงสามารถค้นพบข้อมูลที่ละเอียดอ่อน ตรวจจับช่องโหว่ด้านความปลอดภัย และรวบรวมข้อมูลที่ยากจะพบได้จากการค้นหาทั่วไป

ผู้ให้บริการเช่น site:, filetype: และ inurl: ใช้เพื่อกรองผลการค้นหาให้เจาะจงไปยังเว็บไซต์ แหล่งไฟล์ หรือ URL เฉพาะเจาะจง ตัวอย่างเช่น การใช้ site:example.com filetype:pdf จะแสดงผลไฟล์ PDF ที่โฮสต์บน example.com การทำ Google Dorking สามารถเปิดเผยไดเรกทอรี เอกสารที่เป็นความลับ และข้อความแสดงข้อผิดพลาดโดยละเอียดที่ชี้ให้เห็นช่องโหว่ด้านความปลอดภัยของเว็บไซต์

การใช้งาน Google Dorking

Google Dorking ไม่ได้มีไว้สำหรับคนที่อยากรู้อยากเห็นเท่านั้น แต่ยังเป็นเครื่องมือที่มีประโยชน์อย่างมากในหลายสถานการณ์ทั้งในเชิงวิชาชีพและการศึกษา ต่อไปนี้คือกรณีการใช้งานที่พบบ่อยที่สุดของ Google Dorking:

การประเมินความปลอดภัยและทดสอบช่องโหว่

ดังที่ฉันอธิบายไปก่อนหน้านี้ คำสั่ง Google Dorking สามารถค้นหาข้อมูลที่มักจะหาถึงยาก ทีนี้ลองนึกดู ถ้าคุณเผยแพร่ข้อมูลลับโดยไม่ตั้งใจ หากมีคนใช้คำสั่ง Google Dorking เพื่อเปิดเผยข้อมูลที่สูญหายนี้ล่ะ วิธีแก้ไขคือคุณต้องลงมือก่อนและใช้คำสั่ง Google Dorking เพื่อค้นหาช่องโหว่ภายในระบบของคุณ

การรวบรวมข้อมูลเชิงแข่งขัน Intelligence

หากคุณเป็นนักพัฒนาธุรกิจหรือผู้เชี่ยวชาญด้านการตลาด การมีข้อมูลที่ทันสมัยคือข้อได้เปรียบที่สำคัญ Google Dorking เปิดโอกาสให้คุณรวบรวมข้อมูลเชิงแข่งขันได้โดยตรง นักการตลาดและนักวิเคราะห์ธุรกิจใช้ Google Dorking เพื่อค้นหาข้อมูลเกี่ยวกับโครงสร้างเว็บไซต์ของคู่แข่ง กลยุทธ์ออนไลน์ และเอกสารที่เข้าถึงได้สาธารณะซึ่งอาจเผยแผนกลยุทธ์หรือการเปิดตัวผลิตภัณฑ์ใหม่ คุณสามารถนำข้อมูลเหล่านี้ไปใช้เทียบวัดประสิทธิภาพของบริษัท คาดการณ์ทิศทางตลาด และวางกลยุทธ์รับมือได้อย่างมีประสิทธิผล

การวิจัยเชิงวิชาการและการเก็บรวบรวมข้อมูล

หากคุณเป็นนักวิจัยหรือนักวิชาการ Google Dorking ช่วยให้คุณกรองคำค้นหาและดึงข้อมูลที่ต้องการได้อย่างแม่นยำจากแหล่งข้อมูลออนไลน์ที่กว้างใหญ่ ความสามารถในการค้นหาบทความวิจัย ชุดข้อมูล กรณีศึกษา และบทความที่ไม่สามารถเข้าถึงได้ง่ายผ่านการค้นหาทั่วไป ช่วยเร่งกระบวนการวิจัยของคุณได้อย่างมาก และสำหรับนักศึกษาปริญญาเอกที่มีกำหนดส่งงานที่เข้มงวด ไม่มีสิ่งใดสำคัญไปกว่าประสิทธิภาพและความรวดเร็ว

การค้นหาช่องโหว่ของซอฟต์แวร์และระบบ

หากคุณเป็น ethical hacker หรือนักทดสอบการเจาะระบบที่ต้องการค้นหาช่องโหว่ของซอฟต์แวร์และการตั้งค่าที่ผิดพลาด Google Dorking ช่วยให้กระบวนการนี้มีประสิทธิภาพมากขึ้น คุณสามารถสร้าง query เฉพาะทางเพื่อค้นหาระบบที่รันซอฟต์แวร์เวอร์ชันที่มีช่องโหว่ที่รู้จัก อุปกรณ์เครือข่ายที่ตั้งค่าไม่ถูกต้อง หรือหน้า administrative interface ที่เปิดเผยอยู่ การระบุปัญหาเหล่านี้ได้ตั้งแต่เนิ่นๆ ช่วยให้คุณแพตช์ช่องโหว่ได้ทันเวลาและเสริมความแข็งแกร่งให้กับ security posture ของระบบก่อนที่จะถูกโจมตี

การค้นหาสำเนาเนื้อหาที่มีลิขสิทธิ์โดยไม่ได้รับอนุญาต

หากคุณเป็นเจ้าของลิขสิทธิ์หรือผู้สร้างเนื้อหา คุณสามารถใช้ Google Dorking เพื่อตรวจหาการนำผลงานของคุณไปใช้โดยไม่ได้รับอนุญาต ด้วยคำสั่งค้นหาเฉพาะทาง คุณสามารถระบุเว็บไซต์ที่โฮสต์สำเนาละเมิดลิขสิทธิ์ของหนังสือ เพลง ภาพยนตร์ และซอฟต์แวร์ได้ ฟีเจอร์นี้ของ Google Dorking ช่วยในการปกป้องทรัพย์สินทางปัญญาและดำเนินการทางกฎหมายต่อการละเมิดลิขสิทธิ์

ฉันเข้าใจว่าหลายกรณีการใช้งานที่กล่าวมานั้นเหมาะสำหรับกลุ่มคนเฉพาะ แต่คุณก็สามารถใช้ Google Dorking ในชีวิตประจำวันได้เช่นกัน แม้จะเป็นเพียงผู้ใช้อินเทอร์เน็ตทั่วไปที่อยากสำรวจความลึกของโลกออนไลน์ Google Dorking ก็ช่วยให้การค้นหาของคุณได้ผลลัพธ์ที่ดีขึ้นได้

คำสั่งและตัวอย่างของ Google Dorking

Google Dorking ช่วยค้นหาผลลัพธ์ที่ไม่มีทางเจอได้จากการค้นหาทั่วไป โดยอาศัย search operators ขั้นสูงที่บอกให้อัลกอริทึมของ Google รู้ว่าต้องมองหาอะไร มาดูกันว่า search operators เหล่านี้ทำอะไรได้บ้าง:

Inurl: ตัวดำเนินการค้นหานี้ใช้สำหรับค้นหาคำสำคัญเฉพาะใน URL ตัวอย่างเช่น inurl:admin จะส่งคืนหน้าที่มี "admin" ใน URL

Filetype: ตัวดำเนินการ filetype จะคืนค่าไฟล์ทั้งหมดที่มีนามสกุลตามที่ระบุ ตัวอย่างเช่น 'filetype:pdf site:example.com' จะค้นหาไฟล์ PDF ภายในโดเมน example.com

Intext: ตัวดำเนินการค้นหานี้ใช้สำหรับค้นหาคำหรือวลีที่ระบุภายในเนื้อหาของหน้าเว็บ 'intext:"confidential" filetype:pdf' ค้นหา PDF ที่มีคำว่า "confidential" อยู่ในนั้น

ลิงค์: ถ้าต้องการดูว่ามีหน้าใดบ้างที่ลิงก์มายัง URL ที่ระบุ ให้ค้นหา URL นั้นด้วย link search operator ตัวอย่างเช่น 'Link: https://example.com/webpage' แสดงให้เห็นว่าหน้าใดบ้างในเว็บไซต์ของคุณที่มีลิงก์ไปยังบทความนั้น

ไซต์: ผู้ดูแลเว็บไซต์นี้จำกัดผลการค้นหา โดยแสดงเฉพาะผลลัพธ์จากเว็บไซต์ที่กำหนดไว้เท่านั้น ตัวอย่างเช่น 'site:example.com' จะแสดงผลเฉพาะหน้าเว็บจาก example.com เท่านั้น

Intitle: ตัวดำเนินการ intitle ใช้ค้นหาหน้าเว็บที่มีคำที่ต้องการอยู่ในชื่อเรื่อง เช่น 'intitle:"index of" "password"' ช่วยค้นหาหน้าเว็บที่อาจมีการแสดงรหัสผ่านไว้

แคช: ตัวดำเนินการนี้แสดงหน้าเว็บที่ Google แคชไว้ ตัวอย่างเช่น 'cache:example.com' จะแสดงหน้าล่าสุดของ 'example.com' ที่ Google แคชไว้

ตัวอย่าง Google Dorking ในทางปฏิบัติ

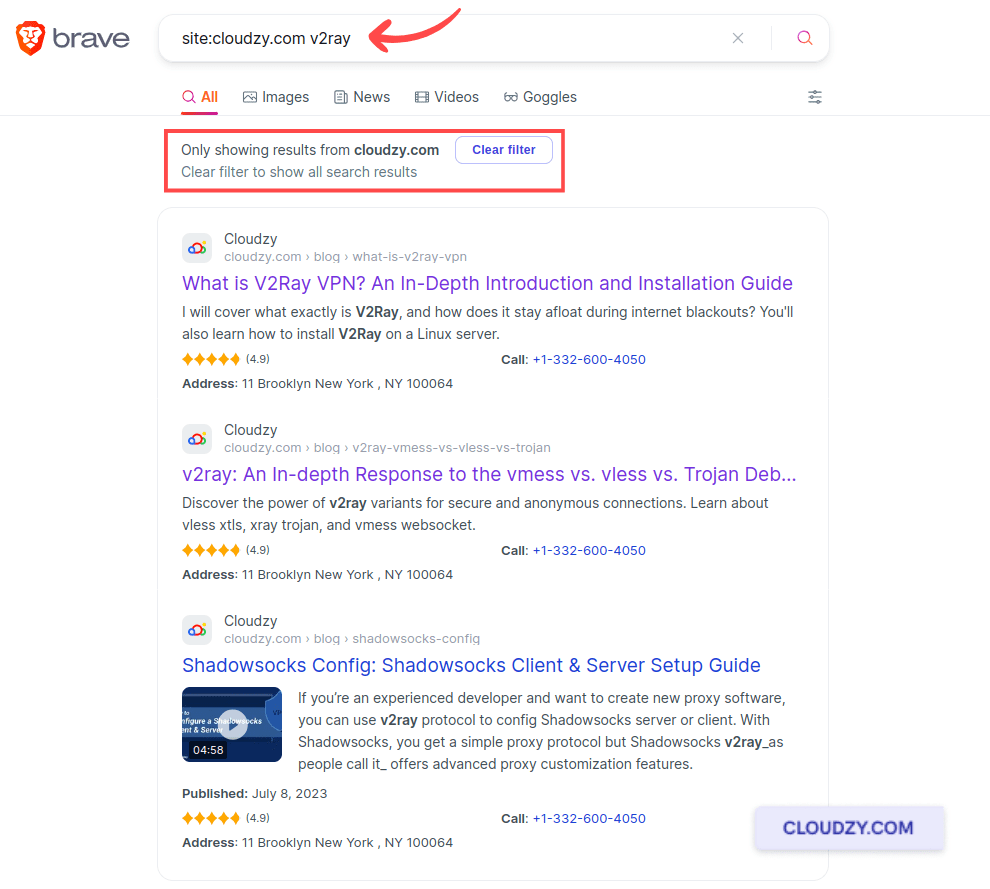

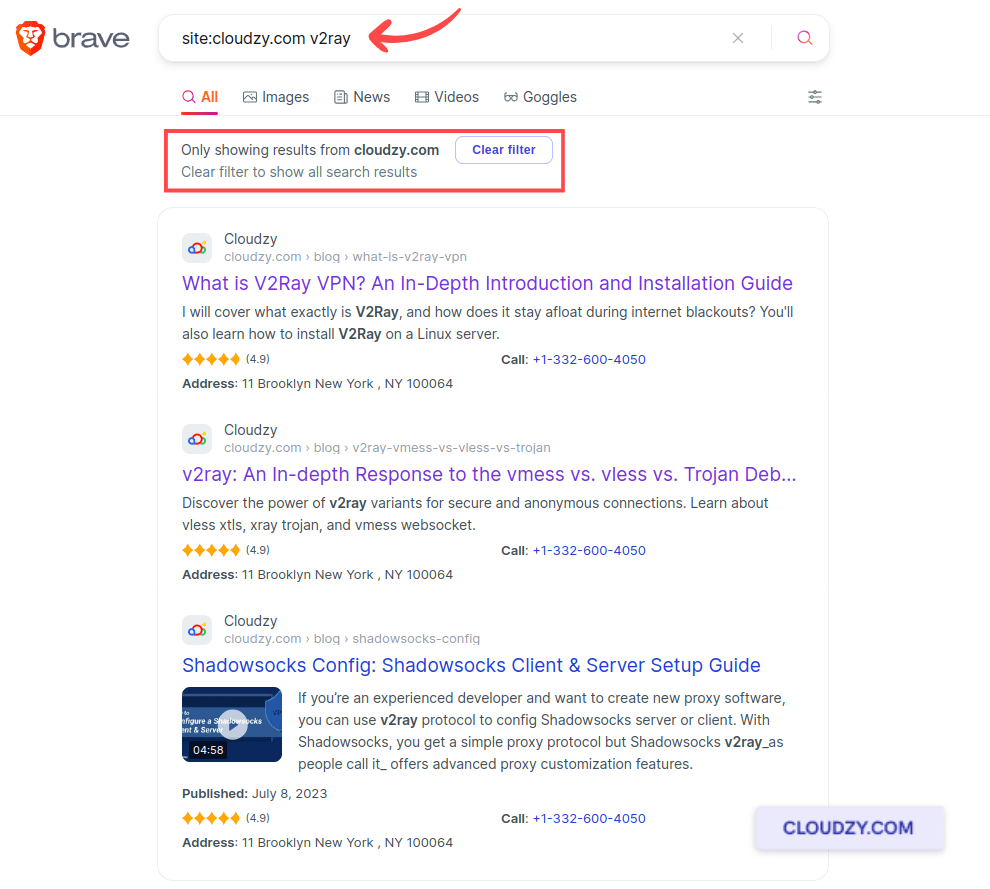

เพื่อให้การพูดถึง Google Dorking มีความลึกมากขึ้น ผมอยากขยายความเพิ่มเติมในสองตัวดำเนินการนี้ ตัวแรกที่ใช้งานได้จริงคือ ไซต์:คุณเคยอยากกรองข้อมูลจากอินเทอร์เน็ตทั้งหมดเพื่อหาเนื้อหาจากเว็บไซต์เดียวบ้างไหม?

ผู้ดำเนินการไซต์ช่วยให้คุณค้นหาเนื้อหาภายในเว็บไซต์เดียวได้โดยตรงจากแถบค้นหาของ Google สมมติว่าคุณต้องการหาบทความทั้งหมดเกี่ยวกับ V2Ray บนเว็บไซต์ของ Cloudzy สิ่งที่ต้องทำคือพิมพ์ 'site:cloudzy.com v2ray'. คำสั่งค้นหานี้จะดึงข้อมูลทุกหน้าที่เกี่ยวกับ V2ray บน Cloudzy

คำสั่ง Google Dorking ที่มีประโยชน์ถัดไปที่ฉันอยากอธิบายอย่างละเอียดคือ ประเภทไฟล์: ตัวดำเนินการค้นหา หากคุณต้องการค้นหาไฟล์ประเภทเฉพาะเจาะจง ตัวดำเนินการ filetype: จะช่วยได้มาก ไม่ว่าจะเป็น PDF, PPT หรือสเปรดชีต ตัวดำเนินการนี้จะกรองผลลัพธ์ให้แสดงเฉพาะประเภทไฟล์ที่คุณต้องการ สมมติว่าคุณกำลังค้นหางานวิจัยด้านพลังงานหมุนเวียน แทนที่จะคัดกรองเว็บเพจทีละหน้า คุณต้องการแหล่งข้อมูลโดยตรง โดยเฉพาะในรูปแบบ PDF นี่คือวิธีใช้ Google:

อย่างที่เห็นในตัวอย่างนี้ ผลลัพธ์ทุกรายการในหน้านี้เป็นไฟล์ PDF ทำให้คุณค้นหาบทความวิชาการ รายงาน และเอกสารต่างๆ ได้ง่ายขึ้นมาก

ตอนนี้เราได้ทบทวน Google Dorking commands ที่สำคัญทั้งหมดและลองทำตัวอย่างจริงสองกรณีแล้ว มาดูส่วนถัดไปกัน เพื่อเรียนรู้วิธีป้องกันข้อมูลของเราจาก Google Dork commands

วิธีป้องกันสินทรัพย์ดิจิทัลของคุณจาก Google Dorking

ยุคอินเทอร์เน็ตมีลักษณะที่เปรียบได้กับดาบสองคม ตัวอย่างหนึ่งคือการที่อินเทอร์เน็ตทำให้ข้อมูลไหลเวียนได้อย่างอิสระและแทรกซึมไปทุกมุมโลก ในกรณีส่วนใหญ่นี่คือข้อดี เพราะทุกคนสามารถเข้าถึงข้อมูลได้อย่างเท่าเทียม แต่ในบางสถานการณ์ก็อาจก่อปัญหาได้ เมื่อใดก็ตามที่คุณนำข้อมูลขึ้นออนไลน์ คุณต้องเตรียมรับมือกับกิจกรรมที่เป็นอันตรายและการนำข้อมูลไปใช้ในทางที่ผิดทุกรูปแบบ แม้ว่า Google Dorking จะเป็นเครื่องมือที่มีประสิทธิภาพสำหรับผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์และนักวิจัย แต่ก็มีความเสี่ยงสูงเช่นกัน หากตกอยู่ในมือของผู้ที่มีเจตนาร้าย ในส่วนนี้คุณจะได้เรียนรู้วิธีปกป้องข้อมูลของคุณจากการโจมตีด้วย Google Dorking

1. อัปเดตและแพตช์ระบบอยู่เสมอ

แฮกเกอร์มักใช้คำสั่ง Google Dorking เพื่อค้นหาเป้าหมายที่มีช่องโหว่ โดยเฉพาะระบบที่ใช้ซอฟต์แวร์เวอร์ชันเก่า วิธีที่ได้ผลที่สุดในการป้องกันระบบของคุณจาก Google Dorking คือการอัปเดตซอฟต์แวร์และระบบให้ทันสมัยอยู่เสมอ ดังนั้น ติดตั้ง security patch และอัปเดตต่าง ๆ ทันทีที่มีให้ใช้งาน เพื่อลดความเสี่ยงให้น้อยที่สุด

2. เสริมความแข็งแกร่งให้การตั้งค่า Web Server

เซิร์ฟเวอร์เว็บที่ไม่ได้กำหนดค่าอย่างถูกต้องเป็นเป้าหมายที่ง่ายสำหรับ Google Dorking หากคุณต้องการปกป้องสินทรัพย์ดิจิทัลของคุณ คุณต้องแน่ใจว่าการกำหนดค่าเซิร์ฟเวอร์ของคุณไม่เปิดเผยข้อมูลที่ละเอียดอ่อน วิธีหนึ่งในการทำเช่นนี้คือการปิดใช้งานการแสดงรายการไดเรกทอรีและตรวจสอบให้แน่ใจว่าไฟล์เช่น .git หรือ backup.zip ไม่สามารถเข้าถึงได้ผ่านเว็บ นอกจากนี้ โปรดปรึกษา Google Hacking Database เป็นประจำเพื่อเรียนรู้เกี่ยวกับการเปิดเผยที่อาจเกิดขึ้นใหม่และวิธีการปกป้องจากเทคนิค Google Dorking

3. ตรวจสอบและวิเคราะห์ Web Logs

การตรวจสอบ web log อย่างสม่ำเสมอช่วยให้คุณตรวจจับกิจกรรม Dorking ที่น่าสงสัยได้ตั้งแต่เนิ่นๆ ให้สังเกตรูปแบบที่ผิดปกติหรือจำนวน request ที่เพิ่มขึ้นผิดปกติซึ่งมีคำสั่ง Google dork แฝงอยู่ การตรวจสอบอย่างต่อเนื่องช่วยให้คุณรับมือกับภัยคุกคามเหล่านี้ได้ทันท่วงทีและป้องกันข้อมูลรั่วไหล

4. การใช้งาน Robots.txt และ Web Application Firewall

เพื่ออธิบาย Robots.txt เราลองนึกภาพสถานการณ์ที่คุ้นเคยกัน สมมติว่าคุณเอาแซนด์วิชโปรดมาที่ออฟฟิศ และเพื่อป้องกันไม่ให้เพื่อนร่วมงานมายุ่งกับแซนด์วิชสุดพิเศษของคุณ คุณก็แปะป้ายไว้ว่า "อย่าแตะ!. ป้ายนี้เหมือนกับไฟล์ robots.txt บนเว็บไซต์ มันบอกให้เครื่องมือค้นหา เช่น Google ไม่แสดงบางส่วนของเว็บไซต์ของคุณในผลการค้นหา แต่จะเป็นอย่างไรหากเพื่อนร่วมงานคนหนึ่งที่น่ารำคาญและมีสิทธิเพียงพอที่จะกินแซนด์วิชของคุณไปล่ะ ละเว้นป้ายนี้? เช่นเดียวกับสถานการณ์นี้ ผู้ใช้อินเทอร์เน็ตบางคนที่ลับลวงอาจจะละเว้นป้าย robots.txt และพยายามค้นหาสิ่งของที่ซ่อนอยู่บนเว็บไซต์ได้ ตอนนี้ลองคิดดูว่าการมีตัวรักษาซูเปอร์ฮีโร่ชื่อ WAF (ผนังไฟร์วอลล์สำหรับแอปพลิเคชันเว็บ) ใครที่คอยดูแลกล่องของเล่นของคุณ แม้มีคนพยายามแอบมองโดยไม่สนใจป้ายเตือน ซูเปอร์ฮีโร่ก็จะเข้ามาหยุดยั้งทันที การใช้ Robots.txt ร่วมกับ Web Application Firewall จึงเป็นกลยุทธ์ที่ดีในการตรวจจับและบล็อกการโจมตีที่อาศัย Google hacking

ขั้นตอนเหล่านี้ช่วยปกป้องทรัพย์สินดิจิทัลของคุณจากภัยคุกคาม Google Dorking ทบทวนและอัปเดตมาตรการรักษาความปลอดภัยของคุณอย่างสม่ำเสมอตาม Google Hacking Database เวอร์ชันล่าสุด เพื่อให้การป้องกันของคุณแข็งแกร่งอยู่เสมอ

Google Dorking สูตรลัด

ชีทสรุปคำสั่ง Google Dorking นี้รวบรวมคำสั่งที่ใช้งานได้จริงและมีประสิทธิภาพสูง ใช้ตารางนี้เพื่อค้นหาคำสั่ง Google Dork ที่ต้องการได้อย่างรวดเร็ว

| คำสั่ง | วัตถุประสงค์ | ตัวอย่าง |

| site: | ค้นหาเนื้อหาเฉพาะเจาะจงภายในเว็บไซต์ที่ระบุ | site:example.com |

| filetype: | ค้นหาไฟล์ตามประเภทที่ระบุ | filetype:pdf |

| intitle: | ค้นหาหน้าเว็บที่มีคำที่ระบุอยู่ในชื่อหน้า | intitle:"login page" |

| inurl: | ค้นหา URL ที่มีคำที่ระบุอยู่ภายใน | inurl:"admin" |

| แคช: | แสดงเวอร์ชันที่แคชไว้ของหน้าเว็บ | cache:example.com |

| ข้อมูล: | แสดงข้อมูลสรุปเกี่ยวกับเว็บไซต์ | info:example.com |

| เกี่ยวข้อง: | ค้นหาเว็บไซต์ที่เกี่ยวข้องกับเว็บไซต์ที่ระบุ | related:example.com |

| intext: | ค้นหาข้อความในหน้าเว็บไซต์ | intext:"confidential" |

เคล็ดลับการใช้ Google Dorking Cheat Sheet นี้:

- รวมคำสั่ง คุณสามารถเพิ่มความแม่นยำในการค้นหาได้โดยใช้คำสั่งหลายตัวร่วมกัน ตัวอย่างเช่น การใช้ site: ควบคู่กับ filetype: ช่วยให้ค้นพบเอกสารที่ต้องการได้อย่างตรงจุด

- ตรวจสอบตามปกติ ใช้คำสั่งเหล่านี้เป็นประจำเพื่อสแกนเว็บไซต์ของคุณเอง และตรวจสอบว่ามีข้อมูลที่ถูกเปิดเผยหรือรั่วไหลโดยไม่ตั้งใจหรือไม่

- ติดตามข้อมูลข่าวสาร เมื่อมีคำสั่งใหม่ถูกพัฒนาและแชร์ใน Google Hacking Database (GHDB) อยู่เสมอ ควรอัปเดต cheat sheet ของคุณให้ครอบคลุมสิ่งที่เพิ่มเข้ามาด้วย

เลือกแพ็กเกจ Linux VPS แบบประหยัดหรือพรีเมียมสำหรับโฮสต์เว็บไซต์หรือรีโมทเดสก์ท็อป ในราคาที่คุ้มค่าที่สุด VPS ทำงานบน Linux KVM เพื่อประสิทธิภาพที่สูงขึ้น และติดตั้งบนฮาร์ดแวร์ที่ทรงพลังพร้อมพื้นที่จัดเก็บ NVMe SSD เพื่อความเร็วสูงสุด

อ่านเพิ่มเติมสรุป

การเรียนรู้ Google Dorking มีประโยชน์และกรณีการใช้งานหลากหลาย ไม่ว่าจะเป็นการเสริมความปลอดภัยทางไซเบอร์ หรือการค้นหาข้อมูลที่มีคุณค่าบนอินเทอร์เน็ต สิ่งสำคัญคือต้องใช้เครื่องมือเหล่านี้อย่างมีความรับผิดชอบและถูกจริยธรรมเสมอ แม้ Google Dorking จะไม่ผิดกฎหมาย แต่ควรระมัดระวังวิธีการใช้งานเพื่อให้อยู่ในขอบเขตที่เหมาะสม

คำถามที่พบบ่อย

ประโยชน์ของ Google Dorks คืออะไร?

Google Dorks ช่วยให้การค้นหาแม่นยำขึ้น และช่วยให้เข้าถึงข้อมูลเฉพาะเจาะจงได้รวดเร็วขึ้น ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์จึงนำมาใช้ตรวจสอบและป้องกันระบบได้อย่างมีประสิทธิภาพ นอกจากนี้ Google Dorks ยังมีประโยชน์สำหรับการวิจัย ไม่ว่าจะเป็นการวิเคราะห์คู่แข่งหรืองานวิชาการ เพราะสามารถดึงข้อมูลที่ต้องการได้อย่างตรงจุด

ฐานข้อมูล Google hacking คืออะไร?

ฐานข้อมูล Google Hacking (GHDB) คือคลังคำสั่ง Google dorking ที่ใช้ค้นหาช่องโหว่ด้านความปลอดภัยในเว็บไซต์และเซิร์ฟเวอร์ โดยทำหน้าที่เป็นแหล่งอ้างอิงสำหรับผู้เชี่ยวชาญด้านความปลอดภัย เพื่อทำความเข้าใจและรับมือกับวิธีการที่แฮกเกอร์อาจใช้ในการโจมตีช่องโหว่ที่ค้นพบผ่าน Google