คุณค้นหา Chrome Remote Desktop แล้วพบคำว่า "ความเสี่ยงด้านความปลอดภัย" ติดมาด้วย ซึ่งเป็นคำถามที่สมเหตุสมผล และสมควรได้รับคำตอบที่ชัดเจน ไม่ใช่การปลอบใจแบบคลุมเครือหรือรายการคำเตือนที่ขาดบริบท

บทความนี้ครอบคลุมประเด็นด้านความปลอดภัยของ Chrome Remote Desktop อย่างตรงจุด ทั้งในส่วนที่เครื่องมือนี้ป้องกันได้ดี จุดที่ยังมีช่องโหว่จริง และวิธีที่ใช้ปิดช่องโหว่เหล่านั้นได้จริง ไม่ว่าจะเป็นผู้ใช้ทั่วไปหรือผู้ดูแลระบบ IT ความเสี่ยงก็เหมือนกัน แค่ความเสียหายที่อาจเกิดขึ้นต่างกัน

Chrome Remote Desktop ปลอดภัยแค่ไหน?

Chrome Remote Desktop ดูแลภายใต้มาตรฐานโครงสร้างพื้นฐานของ Google และการป้องกันเริ่มต้นที่มีให้นั้นใช้งานได้จริง ไม่ใช่แค่ฉาบหน้า chrome remote desktop security flaw ที่ผู้ใช้ส่วนใหญ่พบไม่ได้อยู่ที่ชั้น encryption แต่อยู่ที่การตั้งค่าบัญชีและ network

การตรวจสอบความปลอดภัยของ Chrome Remote Desktop ต้องพิจารณาทั้งสิ่งที่เปิดใช้งานตั้งต้นและสิ่งที่คุณตั้งค่าเพิ่มเติมภายหลัง ควรทำความเข้าใจจุดแข็งของเครื่องมือนี้ก่อนที่จะโฟกัสที่ช่องโหว่ เพราะการปฏิเสธเครื่องมือนี้โดยไม่พิจารณาอาจนำไปสู่การตัดสินใจที่ผิดพลาดได้ทั้งสองทาง

Encryption: TLS/SSL และ AES

การส่งข้อมูลทุกครั้งผ่าน CRD จะวิ่งผ่าน tunnel ที่เข้ารหัสด้วย TLS/SSL และมีการเข้ารหัส AES เพิ่มอีกชั้น ข้อมูลที่รับส่งระหว่างอุปกรณ์ของคุณกับเครื่องปลายทางจะไม่สามารถอ่านได้โดยบุคคลที่สามระหว่างทาง ไม่ว่าจะเป็นผู้ให้บริการเครือข่ายหรือ ISP ของคุณก็ตาม

PIN และรหัสใช้ครั้งเดียวถูกตรวจสอบฝั่ง client และไม่ถูกส่งไปยังเซิร์ฟเวอร์ของ Google ในรูปแบบที่อ่านได้ เนื้อหาในเซสชันเดินทางผ่าน เส้นทาง Direct, STUN หรือ TURN/relay ขึ้นอยู่กับสภาพเครือข่าย เซสชัน remote desktop ทั้งหมดได้รับการเข้ารหัสอย่างสมบูรณ์ ครบทั้งสามโหมด ตามเอกสารของ Google เอง

สำหรับการใช้งานส่วนตัวบนเครือข่ายที่เชื่อถือได้ ความปลอดภัยของ Chrome Remote Desktop ใช้มาตรฐานการเข้ารหัสเดียวกับธุรกรรมทางการเงินออนไลน์ ผู้ใช้ส่วนใหญ่มักประเมินพื้นฐานนี้ต่ำกว่าความเป็นจริง ก่อนที่ช่องว่างในการตั้งค่าจะเริ่มส่งผล

การยืนยันตัวตนด้วยบัญชี Google และการยืนยันสองขั้นตอน

การเข้าถึง CRD ต้องใช้บัญชี Google ที่ยืนยันตัวตนแล้ว ซึ่งมาพร้อมการป้องกันการโจมตีแบบ brute-force การตรวจจับการเข้าสู่ระบบที่น่าสงสัย และการแจ้งเตือนการยึดบัญชีในระดับแพลตฟอร์ม รากฐานการยืนยันตัวตนนี้แข็งแกร่งจริง และทำให้ CRD ต่างจากเครื่องมือที่พึ่งพาเพียงรหัสผ่านเดียว

การเปิดใช้งานการยืนยัน 2 ขั้นตอนช่วยลดความเสี่ยงจากการยึดบัญชีด้วยรหัสผ่านในการใช้งาน CRD ทุกรูปแบบได้อย่างชัดเจน แต่ไม่ได้ขจัดภัยคุกคามหลังการยืนยันตัวตน เช่น การขโมย session token ดังนั้นจึงเหมาะใช้เป็นหนึ่งในหลายชั้นของการเสริมความปลอดภัยในการเข้าถึง

ชิ้นส่วนของเรา Chrome Remote Desktop คืออะไร? อธิบายโมเดลการเข้าถึงและขั้นตอนการตั้งค่าทั้งหมดอย่างละเอียด ข้อกังวลด้านความปลอดภัยของ Chrome remote desktop จะชัดเจนขึ้นมากเมื่อคุณเข้าใจว่าชั้นบัญชีทำงานอย่างไร และนั่นคือจุดเริ่มต้นของส่วนถัดไปพอดี

ความเสี่ยงด้านความปลอดภัยของ Chrome Remote Desktop

ข้อกังวลด้านความปลอดภัยของ Chrome Remote Desktop สอดคล้องกับรูปแบบการละเมิดที่มีการบันทึกไว้ในอุตสาหกรรม จากรายงาน Sophos รายงานศัตรูที่ใช้งานจริงสำหรับช่วงครึ่งแรกของปี 2024พบว่าอาชญากรไซเบอร์ใช้ Remote Desktop Protocol ในการโจมตีถึง 90% ที่ทีม incident response ของ Sophos รับมือในปี 2023

บริการ remote ภายนอกเป็นวิธีการเข้าถึงเบื้องต้นอันดับหนึ่งในการโจมตี 65% ของกรณีเหล่านั้น จากการสืบสวนกว่า 150 คดีใน 23 ประเทศ ตัวเลขเหล่านี้ครอบคลุมเครื่องมือ remote desktop โดยรวม ส่วนหัวข้อต่อไปนี้จะระบุว่ารูปแบบใดที่เกี่ยวข้องกับ CRD โดยเฉพาะ

ข้อกังวลเกี่ยวกับความเป็นส่วนตัว

CRD ฝังตัวอยู่ในระบบนิเวศบัญชี Google ข้อมูลเวลาเชื่อมต่อ ตัวระบุอุปกรณ์ และความถี่การเข้าถึงล้วนผูกกับบัญชีนั้น ปัญหาความปลอดภัยของ Google Chrome remote desktop ในที่นี้คือเชิงโครงสร้าง: โมเดลข้อมูลประจำตัวทั้งหมดของเครื่องมืออยู่ภายในบัญชี Google เพียงบัญชีเดียว

บัญชีที่ถูกเจาะผ่าน phishing หรือการขโมย browser token ทำให้ผู้โจมตีมองเห็นอุปกรณ์ remote ที่ลงทะเบียนไว้ทั้งหมดโดยตรง นี่ไม่ใช่แค่การละเมิดการเข้าถึงระยะไกลเพียงอย่างเดียว แต่คือการยึดบัญชี Google ทั้งหมด ซึ่งหมายความว่าผลกระทบขยายไปยังทุกบริการ เอกสาร และข้อมูลติดต่อที่เชื่อมกับบัญชีนั้น

ช่องโหว่บน WiFi สาธารณะ

Chrome Remote Desktop ใช้ WebRTC สำหรับเส้นทางการเชื่อมต่อ โดยการเจรจาเบื้องต้นจัดการผ่านบริการของ Google ก่อนที่จะสร้างเซสชัน Direct, STUN หรือ TURN/relay บนเครือข่ายที่ไม่น่าเชื่อถือหรือเครือข่ายสาธารณะ การกำหนดเส้นทางของทราฟฟิกและสภาพการมองเห็นเครือข่ายก่อให้เกิดความเสี่ยงที่เครือข่ายส่วนตัวที่ควบคุมได้จะไม่มี

เงื่อนไขเหล่านี้มีความสำคัญเพราะสภาพแวดล้อม WiFi สาธารณะอยู่นอกเหนือการควบคุมของคุณ การใช้ CRD บนเครือข่ายร่วมโดยไม่มีมาตรการเพิ่มเติมจะขยายพื้นที่ที่คุณเปิดรับความเสี่ยงออกไปเกินกว่าที่ชั้นการเข้ารหัสจะครอบคลุมได้เพียงอย่างเดียว

VPN สามารถลดความเสี่ยงบนเครือข่ายที่ไม่น่าเชื่อถือได้ แต่เป็นเพียงชั้นป้องกันเพิ่มเติม ไม่ใช่วิธีแก้ปัญหาความเสี่ยงที่เกี่ยวกับ CRD ทั้งหมด

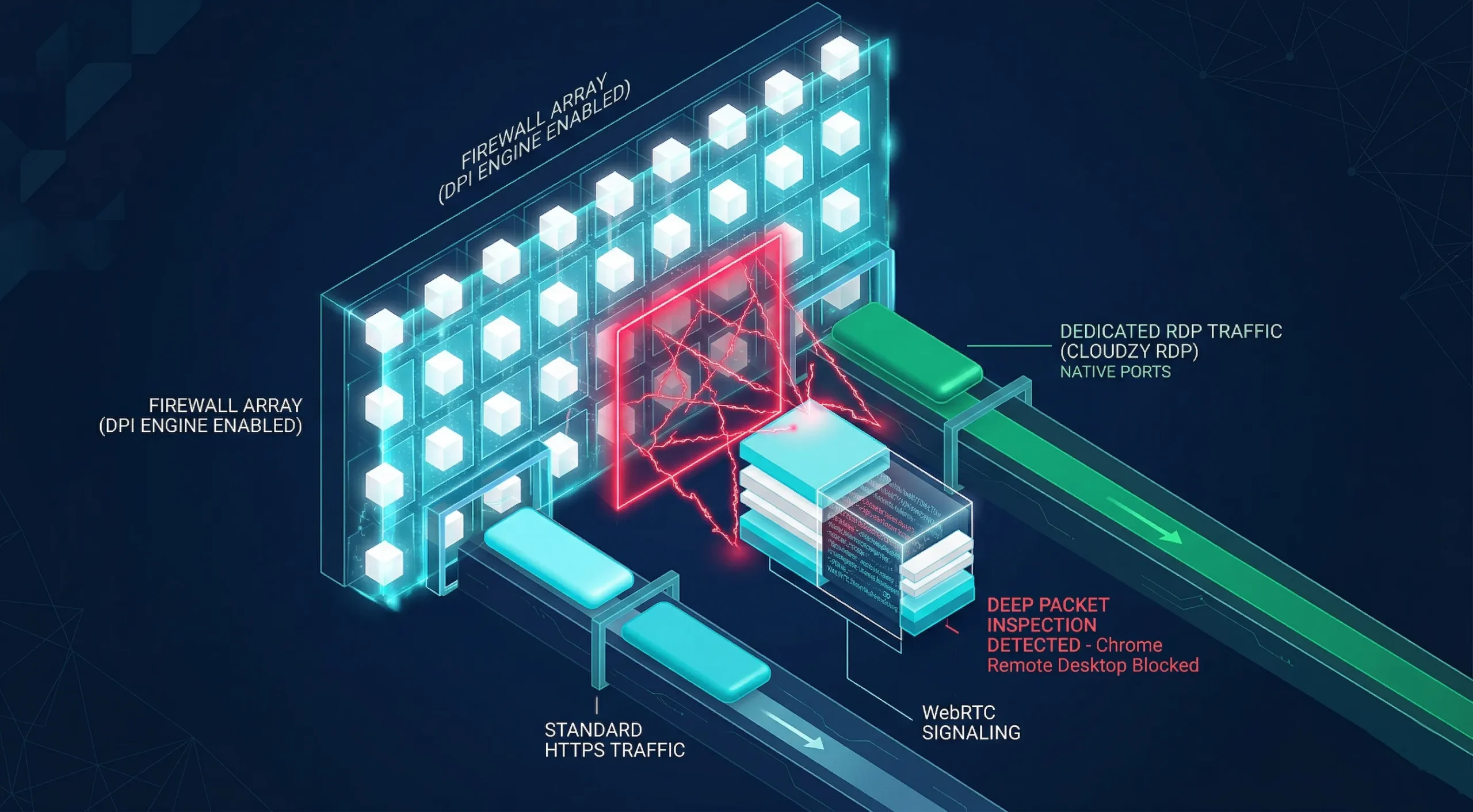

ปัญหา Firewall และความเข้ากันได้

เราเตอร์ตามบ้านส่วนใหญ่รับส่งทราฟฟิก CRD ได้โดยไม่ต้องตั้งค่าใดเพิ่มเติม แต่เครือข่ายองค์กรที่ใช้ Deep Packet Inspection อาจตรวจพบ component การส่งสัญญาณ WebRTC และบล็อกมันโดยไม่มีการแจ้งเตือนใดๆ ให้ผู้ใช้ทราบ บนเครือข่ายที่มีข้อจำกัด ผู้ดูแลระบบอาจต้องอนุญาตให้ Chrome Remote Desktop ผ่านได้ service URLs บวกกับการเข้าชมข้อมูลบน TCP/UDP 443 และ 3478.

จากมุมมองของผู้ใช้ การเชื่อมต่อล้มเหลวโดยไม่มีข้อความแสดงข้อผิดพลาดที่ชี้ถึงสาเหตุจริง ผมติดตามรูปแบบความล้มเหลวนี้ในสภาพแวดล้อมองค์กรมาหลายแห่ง และพบว่ามักถูกวินิจฉัยผิดว่าเป็นความบกพร่องของแอปพลิเคชัน CRD แทนที่จะเป็นความขัดแย้งของ firewall policy

หาก SSL แสดงข้อผิดพลาดด้านใบรับรองบนเครือข่ายเดียวกัน วิธีแก้ไขข้อความ HTTPS "ไม่ปลอดภัย" ใน Chrome ครอบคลุมการแก้ปัญหาระดับ port ที่เกี่ยวข้อง ซึ่งใช้ได้ในสภาพแวดล้อม firewall เดียวกัน และมักแก้ปัญหาทั้งสองอย่างได้ในครั้งเดียว

Credentials ที่อาจไม่ปลอดภัยเพียงพอ

PIN ขั้นต่ำของ CRD คือตัวเลข 6 หลัก ซึ่งเพียงพอสำหรับการใช้งานส่วนตัวแบบทั่วไปเท่านั้น ผู้ใช้ส่วนใหญ่มักเลือก pattern ที่คาดเดาได้ง่าย ทำให้ขอบเขตการค้นหาที่แท้จริงแคบลงอย่างมาก และการโจมตีแบบ brute-force ก็ทำได้ง่ายกว่าที่จำนวนหลักจะบอกได้

การนำ password ไปใช้ซ้ำในระดับบัญชี Google ยิ่งทำให้ปัญหาซับซ้อนขึ้น หากมีการรั่วไหลที่บริการใดก็ตาม ผู้โจมตีอาจนำ credentials ที่ผ่านการทดสอบแล้วไปใช้กับบัญชี Google ซึ่งเป็นประตูเข้าถึงอุปกรณ์ CRD ทั้งหมดที่ลงทะเบียนไว้

ตามข้อมูลจาก รายงาน IBM Cost of a Data Breach Report 2024การขโมย credentials เป็นช่องทางโจมตีเริ่มต้นที่พบมากที่สุดในปี 2024 คิดเป็น 16% ของการละเมิดทั้งหมดที่วิเคราะห์ จาก 604 องค์กรที่ศึกษาใน 12 แห่ง

การละเมิดที่เกิดจาก credentials เหล่านี้ใช้เวลาเฉลี่ย 292 วันในการตรวจพบและควบคุม ซึ่งเป็น lifecycle ที่ยาวนานที่สุดในบรรดาประเภทการโจมตีทั้งหมดในการศึกษานี้ ความเสี่ยงด้านความปลอดภัยของ Chrome remote desktop ที่เกิดจาก credentials ที่อ่อนแอก็เป็นไปตามรูปแบบนี้เช่นกันในทางปฏิบัติ

ข้อเสียของ Chrome Remote Desktop

กล่าวได้ว่าข้อกังวลด้านความปลอดภัยของ Google remote desktop ไม่ได้จำกัดอยู่แค่ภัยคุกคามที่กำลังเกิดขึ้น CRD ถูกออกแบบมาสำหรับการใช้งานส่วนตัวและการสนับสนุนระยะไกลขั้นพื้นฐาน ข้อจำกัดด้านล่างนี้เป็นการตัดสินใจออกแบบโดยตั้งใจ และมีผลต่อการตัดสินใจอย่างมากเมื่อนำไปใช้งานในระดับมืออาชีพ

ไม่มีการควบคุมระดับองค์กร

สำหรับการติดตั้ง CRD มาตรฐานบน Windows, Mac หรือ Linux จะไม่มีการบันทึก session และไม่มีการควบคุมการเข้าถึงตามบทบาท สภาพแวดล้อม ChromeOS แบบ Managed จะมีให้ การเข้าถึง Admin console และ audit logging ระดับ session ผ่าน Chrome Enterprise แต่การควบคุมเหล่านั้นไม่มีอยู่นอกบริบทที่จัดการแบบ Managed

นี่คือจุดที่ผู้ประเมินด้าน IT มักตัดสิทธิ์ CRD ออกจากการใช้งานในองค์กรเสมอ การเชื่อมต่อเพียงครั้งเดียวที่ไม่มีการบันทึก log ไปยังข้อมูลที่อยู่ภายใต้กฎระเบียบ อาจถือเป็นความล้มเหลวด้าน compliance โดยไม่มีทางแก้ไข แม้ว่าจะปฏิบัติตามขั้นตอนการเสริมความปลอดภัยอื่นๆ ครบถ้วนแล้วก็ตาม

การพึ่งพาบัญชีและข้อจำกัดด้านประสิทธิภาพ

หากบัญชี Google ที่ผูกกับ CRD ไม่สามารถเข้าถึงได้ การ remote access อาจหยุดชะงัก ดังนั้นการใช้บัญชีส่วนตัวเพียงบัญชีเดียวเป็นทางเข้าเดียวสู่เครื่องสำคัญจึงไม่ใช่ความคิดที่ดี ทีมที่ใช้งาน CRD บนระบบ production หรือระบบที่สำคัญต่อธุรกิจควรประเมินการพึ่งพานี้ก่อนการติดตั้งเสมอ

รหัสสำหรับ support access เป็นรหัสใช้ครั้งเดียว และระหว่าง session การแชร์ที่กำลังดำเนินอยู่ host จะถูกขอให้ยืนยันการแชร์ต่อทุก 30 นาที การโอนไฟล์มีให้ใน ChromeOS remote session แบบ Managed แต่ไม่มีในการติดตั้ง Windows, Mac และ Linux มาตรฐาน

นอกเหนือจากฟีเจอร์ที่ขาดหายไป การใช้ memory ของ Chrome รวมกับการเชื่อมต่อระยะไกลที่กำลังทำงานอยู่จะสร้างภาระที่วัดได้บนฮาร์ดแวร์ของ host ทำให้ประสิทธิภาพลดลงบนเครื่องที่เก่าในทางปฏิบัติ

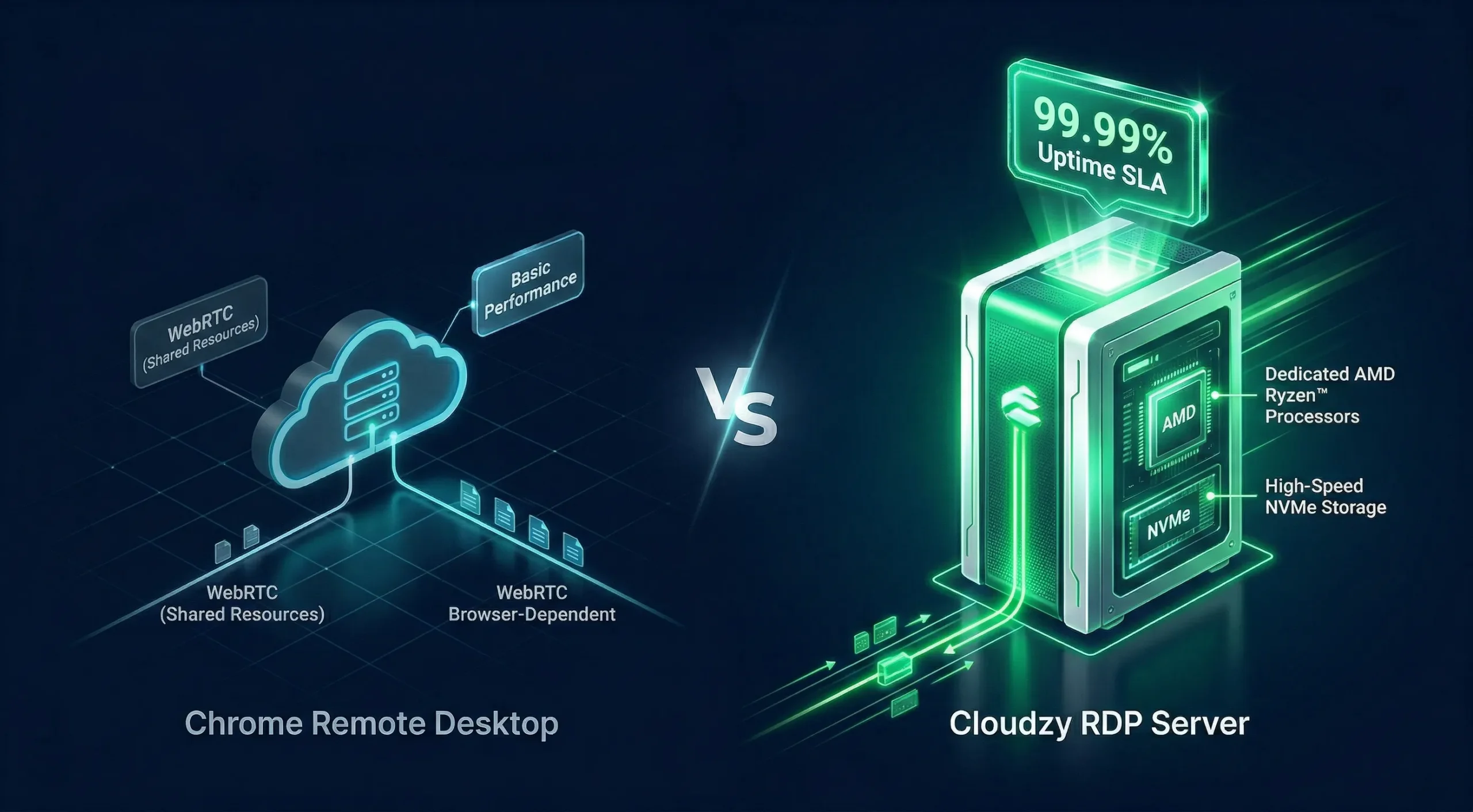

สำหรับงานพัฒนา การจัดการเซิร์ฟเวอร์ หรือ workflow ระดับมืออาชีพ เซิร์ฟเวอร์ RDP จะช่วยขจัดข้อจำกัดเหล่านี้ ที่ Cloudzy เซิร์ฟเวอร์ของเราทำงานบนโปรเซสเซอร์ AMD Ryzen 9 ความเร็ว 4.2+ GHz พร้อมเครือข่ายสูงสุด 40 Gbps และ uptime SLA ที่ 99.95%

Chrome Remote Desktop เทียบกับ Cloudzy RDP Server

| ฟีเจอร์ | Chrome ระยะไกล Desktop | เซิร์ฟเวอร์ Cloudzy RDP |

| ความเร็วเครือข่าย | ผันแปร, routing ผ่าน WebRTC | ถึง 40 Gbps แบบเฉพาะ |

| โปรเซสเซอร์ | ขึ้นอยู่กับฮาร์ดแวร์ของเครื่องต้นทาง | AMD Ryzen 9, boost สูงถึง 4.2+ GHz |

| การป้องกัน DDoS | ไม่มี | ป้องกัน DDoS ฟรี |

| โปรโตคอล | WebRTC ผ่าน HTTPS | RDP บน instance ที่แยก KVM |

| บันทึกการตรวจสอบ | ไม่พร้อมใช้งาน | บันทึก event การเชื่อมต่อระดับ OS ผ่าน Windows Event Viewer |

| เวลาทำงาน SLA | ไม่มี | 99.95% |

| การถ่ายโอนไฟล์ | จำกัด; ใช้ได้เฉพาะใน ChromeOS แบบ managed เท่านั้น | รองรับ RDP แบบ native |

| การพึ่งพิงบัญชี | บัญชี Google เดียว | ข้อมูลรับรอง Windows แยกต่างหาก |

Google Remote Desktop ปลอดภัยแค่ไหน?

"Google Remote Desktop" และ "Chrome Remote Desktop" คือผลิตภัณฑ์เดียวกัน นั่นคือเหตุผลที่ปัญหาด้านความปลอดภัยและช่องโหว่ของ Google Remote Desktop ปรากฏภายใต้ทั้งสองชื่อในฟอรัมและเอกสารผลิตภัณฑ์ สถาปัตยกรรม ความเสี่ยง และขั้นตอนการเสริมความปลอดภัยเหมือนกันทุกประการ

Google Remote Desktop ปลอดภัยเพียงพอสำหรับการใช้งานส่วนตัว เมื่อตั้งค่าอย่างถูกต้อง. TLS/SSL ร่วมกับการเข้ารหัส AES ตรงตามมาตรฐานที่ยอมรับในอุตสาหกรรม. เมื่อเปิดใช้งาน 2FA ชั้นการยืนยันตัวตนจะรับมือกับภัยคุกคามที่พบบ่อยที่สุดสำหรับทั้งการใช้งานส่วนตัวและทีมขนาดเล็ก

สำหรับทีมที่มีข้อกำหนดด้านการปฏิบัติตามกฎระเบียบ, audit trail, หรือต้องการ access redundancy, CRD ยังไม่เพียงพอในฐานะเครื่องมือเดี่ยว. ความเสี่ยงด้านความปลอดภัยของ Google remote desktop จะเพิ่มขึ้นตามความละเอียดอ่อนของระบบที่เข้าถึงและจำนวนผู้ใช้ที่เกี่ยวข้อง

จะเพิ่มความปลอดภัยให้ Chrome Remote Desktop ได้อย่างไร?

ความเสี่ยงด้านความปลอดภัยของ Chrome remote desktop ที่ระบุไว้ข้างต้นทุกข้อมีวิธีแก้ไขตรงจุดอยู่ด้านล่าง. ขั้นตอนเรียงตามลำดับผลกระทบ. ทำตามจากบนลงล่างเพื่อยกระดับความปลอดภัยได้เร็วและมีประสิทธิผลที่สุด โดยไม่ต้องแบกรับความซับซ้อนทางเทคนิคที่ไม่จำเป็น

เปิดใช้งาน Two-Step Verification บนบัญชี Google ของคุณ

เปิด myaccount.google.com, เลือก Security, แล้วเลือก 2-Step Verification. เลือก authenticator app หรือ hardware security key เป็น second factor. ขั้นตอนเดียวนี้ปิดช่องโหว่การโจมตีผ่าน credential ซึ่งข้อมูลจาก IBM ปี 2024 แสดงว่าเฉลี่ยตรวจไม่พบนานถึง 292 วัน

Hardware security key ให้การป้องกัน phishing ที่แข็งแกร่งที่สุด. Authenticator app คือตัวเลือกที่ใช้งานได้จริงสำหรับผู้ใช้ส่วนใหญ่. ทีมที่เปิดใช้งานขั้นตอนนี้ลดความเสี่ยงจากการโจมตีผ่าน credential ได้อย่างมีนัยสำคัญ แต่ภัยคุกคามหลังการยืนยันตัวตน เช่น session cookie hijacking ยังคงเป็นความเสี่ยงที่ต้องจัดการแยกต่างหาก

ตั้ง PIN ที่ยาวและซับซ้อน

ใช้อย่างน้อย 8 ตัวอักษร, ผสมตัวอักษรและตัวเลข, และหลีกเลี่ยงลำดับที่เกี่ยวข้องกับข้อมูลส่วนตัว. หากต้องการอัปเดต PIN เปิด remotedesktop.google.com/access, หาอุปกรณ์ในแผง Remote Devices, แล้วเลือกไอคอนดินสอ

การเปลี่ยน PIN เป็นระยะมีความสำคัญ โดยเฉพาะหลังจากให้สิทธิ์เข้าถึงชั่วคราวร่วมกัน หรือหลังจากบัญชี Google แสดงกิจกรรมการเข้าสู่ระบบที่น่าสงสัย. PIN ตัวเลขสั้นเป็นหนึ่งในจุดอ่อนที่ถูกโจมตีบ่อยที่สุดใน CRD deployment ที่เราพบเจอ

ใช้ VPN บนเครือข่ายสาธารณะหรือเครือข่ายที่ใช้ร่วมกัน

เชื่อมต่อ VPN ก่อนเปิด CRD บนเครือข่ายที่คุณไม่ได้ควบคุมเอง เลือกผู้ให้บริการที่มีนโยบาย no-logs ที่ผ่านการยืนยัน และมี kill switch ที่ตัดการเชื่อมต่ออินเทอร์เน็ตทันทีหาก VPN หลุด เพื่อปิดช่องโหว่ที่อาจเกิดขึ้นในระหว่างนั้น

ผู้ใช้ส่วนใหญ่ที่ไม่ได้ใช้ VPN บนเครือข่ายสาธารณะมักไม่เคยพบเหตุการณ์ที่เห็นได้ชัด ทำให้เข้าใจผิดว่าความเสี่ยงในระดับ network layer นั้นเป็นเพียงทฤษฎี ให้ถือว่าการใช้ VPN เป็นขั้นตอนที่ข้ามไม่ได้บน subnet ที่ใช้ร่วมกัน

เปิดใช้งาน Curtain Mode บน Windows

Curtain Mode ป้องกันไม่ให้หน้าจอของเครื่อง host แสดงกิจกรรมระยะไกลในขณะที่ CRD กำลังเชื่อมต่ออยู่ ใครก็ตามที่นั่งอยู่หน้าเครื่อง host จะเห็นเพียงหน้าจอล็อก ไม่ว่าผู้ใช้ระยะไกลจะทำอะไรอยู่ก็ตาม ฟีเจอร์นี้ต้องใช้ Windows Professional, Ultimate, Enterprise หรือ Server

การตั้งค่า Curtain Mode แบบเต็มรูปแบบของ Google ต้องใช้ registry key สี่รายการบน Windows โดยตั้งค่า RemoteAccessHostRequireCurtain ไปที่ 1 ด้านล่าง HKLM\Software\Policies\Google\Chrome, fDenyTSConnections ไปที่ 0 และ UserAuthentication เป็น 0 ภายใต้ path ของ Terminal Server และบน Windows 10 ให้ตั้งค่าเพิ่มเติม SecurityLayer เป็น 1 ภายใต้ path ของ RDP-Tcp

Google เตือนว่าหากพลาดขั้นตอนใดขั้นตอนหนึ่ง session จะสิ้นสุดทันที เมื่อตั้งค่า key ครบทุกรายการแล้ว ให้รีสตาร์ท CRD host service เพื่อให้การเปลี่ยนแปลงมีผล

การตั้งค่านี้ถูกมองข้ามอยู่เป็นประจำในสภาพแวดล้อมออฟฟิศที่ใช้งานร่วมกัน และทีม IT ส่วนใหญ่สามารถตั้งค่าได้เสร็จภายในห้านาที

อัปเดต Chrome ให้เป็นเวอร์ชันล่าสุดอยู่เสมอ

CRD ทำงานบน infrastructure ของ Chrome ดังนั้นเบราว์เซอร์ที่ไม่ได้แพตช์ก็หมายความว่า CRD host ก็ไม่ได้แพตช์เช่นกัน ในปี 2025, Chrome มี CVE ที่เปิดเผยถึง 205 รายการ โดยมีคะแนน CVSS เฉลี่ยที่ 7.9 และบางรายการเกี่ยวข้องกับช่องโหว่ remote code execution ที่ส่งผลโดยตรงต่อ CRD host ที่กำลังใช้งานอยู่

เปิด Chrome แล้วไปที่ Help จากนั้น About Google Chrome และตรวจสอบสถานะเวอร์ชันปัจจุบัน Google แนะนำให้เปิดใช้งาน auto-update ไว้เสมอ เพื่อให้แพตช์ความปลอดภัยถูกติดตั้งทันทีที่พร้อมใช้งาน การชะลอหรือบล็อกการอัปเดต Chrome จะทำให้ช่องโหว่ที่รู้จักอยู่เปิดโล่งบน CRD host ที่กำลังใช้งานอยู่

สรุป

Chrome Remote Desktop มาพร้อมการป้องกันจริง ได้แก่ การเข้ารหัส TLS/SSL, การยืนยันตัวตนด้วย PIN และโมเดลการยืนยันตัวตนที่รองรับ 2FA สำหรับการใช้งานส่วนตัวที่ผ่านการ hardening แล้ว ถือเป็นตัวเลือกที่ดีสำหรับการเข้าถึงระยะไกลในชีวิตประจำวันบนเครือข่ายที่เชื่อถือได้

ข้อจำกัดเชิงโครงสร้างคือโมเดลการเข้าถึงทั้งหมดขึ้นอยู่กับบัญชี Google เพียงบัญชีเดียว ไม่ว่าจะเป็นความสม่ำเสมอของประสิทธิภาพ, การบันทึกเพื่อ compliance หรือความน่าเชื่อถือของ infrastructure ข้อกังวลด้านความปลอดภัยในสภาพแวดล้อมระดับองค์กรล้วนชี้ไปที่การใช้โซลูชันเฉพาะทาง สำหรับทีมที่ใช้งานเกินขีดความสามารถของ CRD แล้ว เซิร์ฟเวอร์แบบ KVM ของ Cloudzy มอบรากฐานที่น่าเชื่อถือกว่า

เครื่องมือที่เหมาะสมขึ้นอยู่กับบริบทของคุณ CRD แก้ปัญหาการเข้าถึงส่วนตัวได้ดี แต่เมื่อเรื่อง compliance, uptime หรือการเข้าถึงจากหลายผู้ใช้เข้ามาเกี่ยวข้อง สถาปัตยกรรมจำเป็นต้องสอดคล้องกับระดับความเสี่ยง