Uzak Masaüstü Protokolü (RDP) bağlantıları; zayıf parolalar, açık portlar ve eksik güvenlik denetimlerinden yararlanan siber saldırganlara karşı sürekli tehdit altındadır. RDP'nin nasıl güvence altına alınacağını bilmek kritik önem taşır: saldırganlar, internete açık RDP sunucularının %90'ını birkaç saat içinde ele geçirmeyi başarır.

Doğrudan karşılaşılan riskler şunlardır: kaba kuvvet parola saldırıları, kimlik bilgisi hırsızlığı, fidye yazılımı yerleştirme ve ağ içinde yatay hareket. Kanıtlanmış çözümler şunlardır: yalnızca VPN ile erişim, çok faktörlü kimlik doğrulama, Ağ Düzeyinde Kimlik Doğrulama (NLA), güçlü parola politikaları ve RDP'yi hiçbir zaman doğrudan internete açmamak.

Bu kılavuz, saldırılar başarıya ulaşmadan önce durduran, test edilmiş güvenlik öntemleriyle uzak masaüstü bağlantılarınızı nasıl güvende tutacağınızı adım adım gösterir.

RDP Nedir?

Uzak Masaüstü Protokolü (RDP), Microsoft'un bir ağ üzerinden başka bir bilgisayarı uzaktan yönetmek için geliştirdiği teknolojidir. Ekran görüntüsü, klavye girişi ve fare hareketlerini cihazlar arasında ileterek hedef makinenin başında oturuyormuş gibi tam kontrol sağlar.

RDP varsayılan olarak 3389 portunu kullanır ve temel şifreleme içerir. Ancak bu varsayılan ayarlar, saldırganların aktif olarak istismar ettiği ciddi güvenlik açıkları oluşturur.

RDP Güvenli mi?

Hayır. RDP varsayılan ayarlarla güvenli değildir.

Gerçekler: RDP varsayılan olarak yalnızca 128 bit şifreleme sunar. Siber saldırganlar, başarılı saldırıların %90'ında RDP'yi hedef alır. İnternete açık RDP sunucuları her gün binlerce saldırı girişimiyle karşılaşır.

RDP'nin neden yetersiz kaldığı: Zayıf varsayılan kimlik doğrulama, kaba kuvvet saldırılarına kapı açar. Ağ Düzeyinde Kimlik Doğrulama olmadığında oturum açma ekranı doğrudan saldırganlara görünür hale gelir. Varsayılan 3389 portu, otomatik tarama araçları tarafından sürekli hedef alınır. Yerleşik çok faktörlü kimlik doğrulama bulunmadığından parola tek koruma katmanı olarak kalır.

Çözüm: RDP ancak VPN erişimi, güçlü kimlik doğrulama, uygun ağ denetimleri ve sürekli izleme gibi birden fazla güvenlik katmanı uygulandığında güvenli hale gelir. Son analizler, insan hatalarının birincil neden olmaya devam ettiğini ortaya koymaktadır: güvenlik ihlallerinin %68'i, sosyal mühendislik tuzaklarına düşmek veya yapılandırma hataları yapmak gibi kasıtsız insan unsurlarını içermektedir.

Bu güvenlik açıklarının mali etkisi oldukça büyüktür. Veri ihlali maliyetleri 2024'te rekor kırdı. Küresel ortalama maliyet, olay başına 4,88 milyon dolara ulaştı. Bu, bir önceki yıla göre %10'luk bir artışa karşılık geliyor ve büyük ölçüde iş kesintisi ile kurtarma giderlerinden kaynaklanıyor.

Yaygın Uzak Masaüstü Bağlantısı Güvenlik Sorunları

Başarılı saldırı vektörlerine zemin hazırlayan başlıca uzak masaüstü bağlantısı güvenlik sorunları şunlardır:

| Güvenlik Açığı Kategorisi | Yaygın Sorunlar | Saldırı Yöntemi |

| Kimlik Doğrulama Zayıflıkları | Zayıf parolalar, eksik MFA | Kaba kuvvet saldırıları |

| Ağ Maruziyeti | Doğrudan internet erişimi | Otomatik tarama |

| Yapılandırma Sorunları | Devre dışı NLA, yaması yapılmamış sistemler | Bilinen güvenlik açıklarını istismar etme |

| Erişim Denetimi Sorunları | Aşırı yetkiler | Yanal hareket |

BlueKeep güvenlik açığı (CVE-2019-0708), bu sorunların ne kadar hızlı büyüdüğünü somut olarak göstermektedir. Bu uzaktan kod yürütme açığı, saldırganların kimlik doğrulaması olmadan sistemler üzerinde tam denetim ele geçirmesine olanak tanıdı ve yaması yapılmamış milyonlarca Windows sistemini etkiledi.

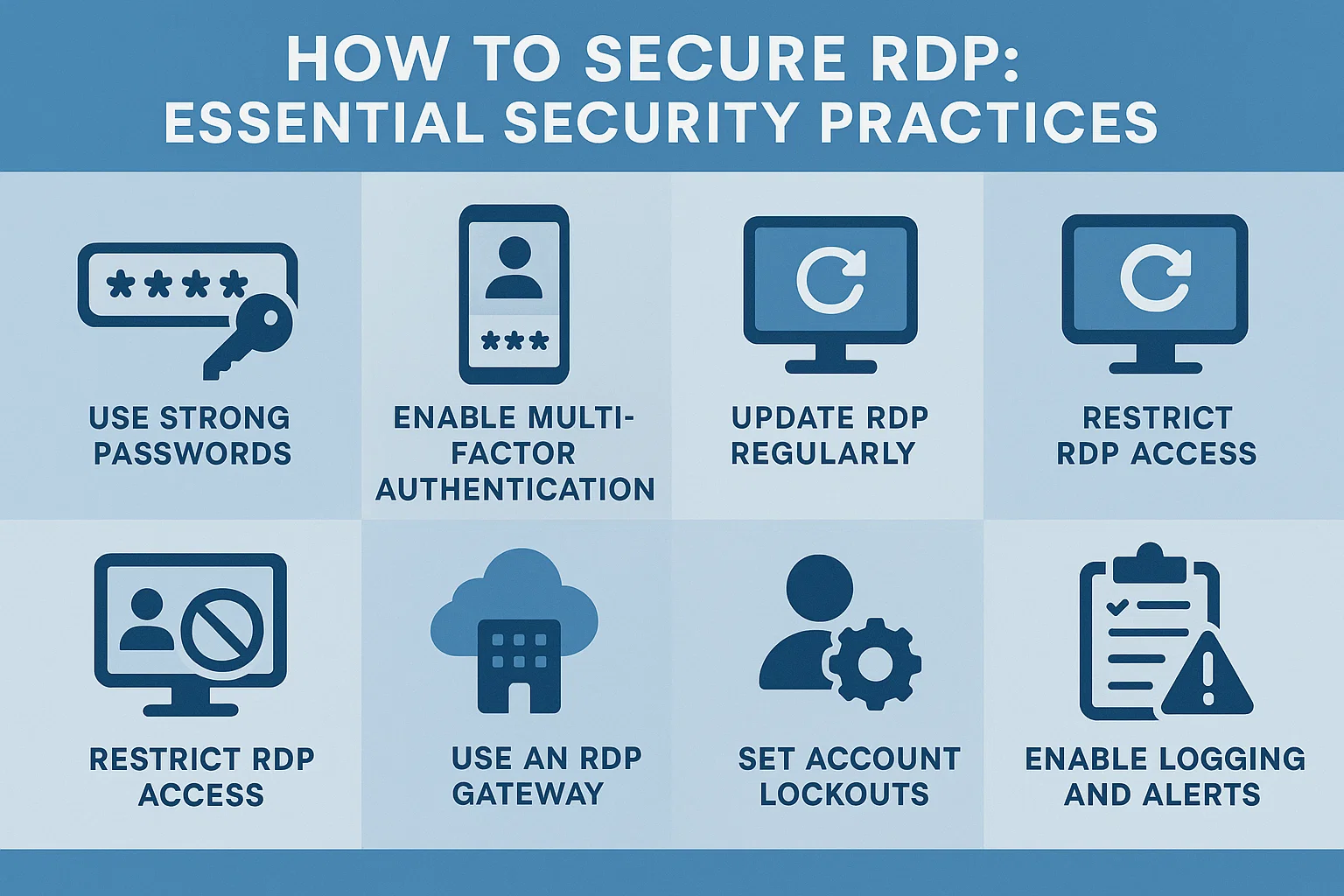

RDP Nasıl Güvenli Hale Getirilir: Temel Güvenlik Uygulamaları

Bu uzaktan erişim güvenlik uygulamaları, birlikte hayata geçirildiğinde kanıtlanmış bir koruma sağlar.

RDP'yi Doğrudan İnternete Asla Açmayın

RDP'yi etkili biçimde güvenli hale getirmek için bu kural tartışmaya kapalıdır. 3389 numaralı portu doğrudan internete açmak, otomatik araçların saatler içinde bulup istismar edeceği anlık bir saldırı yüzeyi oluşturur.

İnternete açılan sunucuların ilk gün içinde 10.000'den fazla başarısız oturum açma girişimiyle karşılaştığına bizzat tanık oldum. Saldırganlar, RDP servislerini sürekli tarayan özel botnet'ler kullanarak bulunan sunuculara kimlik bilgisi doldurma saldırıları düzenlemektedir.

Uygulama: Güvenlik duvarı kurallarıyla RDP portlarına gelen tüm doğrudan internet erişimini engelleyin ve yalnızca VPN üzerinden erişime izin veren politikalar uygulayın.

Güçlü ve Benzersiz Parolalar Kullanın

Parola güvenliği, Windows uzak masaüstü güvenliğinin temelini oluşturur ve modern saldırı yöntemlerine dayanabilmek için güncel tehdit standartlarını karşılamalıdır.

İşe yarayan CISA gereksinimleri:

- Tam karmaşıklık koşullarıyla en az 16 karakter

- Sistemler arasında asla yeniden kullanılmayan benzersiz parolalar

- Ayrıcalıklı hesaplar için düzenli parola yenileme

- Sözlük sözcükleri veya kişisel bilgi içermemeli

Yapılandırma: Parola politikalarını Grup İlkesi aracılığıyla şu yoldan ayarlayın: Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Password Policy. Bu yöntem, politikaların etki alanı genelinde uygulanmasını sağlar.

Ağ Düzeyinde Kimlik Doğrulamayı (NLA) Etkinleştirin

Ağ Düzeyinde Kimlik Doğrulama, RDP oturumları kurulmadan önce kimlik doğrulaması yapılmasını zorunlu kılar ve uzak bağlantı protokollerinin güvenliğini sağlamak için kritik bir koruma katmanı sunar.

NLA, saldırganların Windows oturum açma ekranına ulaşmasını engeller, kaynak yoğun bağlantı girişimlerini durdurur ve başarısız kimlik doğrulama denemelerinden kaynaklanan sunucu yükünü azaltır.

Yapılandırma Adımları:

- Hedef sunucularda Sistem Özellikleri'ni açın

- Uzak sekmesine gidin

- "Yalnızca Ağ Düzeyinde Kimlik Doğrulama kullanan Uzak Masaüstü bağlantılarına izin ver" seçeneğini etkinleştirin

Çok Faktörlü Kimlik Doğrulamayı (MFA) Etkinleştirin

Çok Faktörlü Kimlik Doğrulama, parolaların ötesinde ek doğrulama gerektirerek kimlik bilgisi tabanlı saldırıları engeller. Windows uzak masaüstü güvenli bağlantısı için alabileceğiniz en etkili tek önlemdir.

| MFA Yöntemi | Güvenlik Seviyesi | Uygulama Süresi | En Uygun Olduğu Durum |

| Microsoft Kimlik Doğrulayıcı | Yüksek | 2-4 saat | Çoğu ortam |

| SMS Doğrulama | Orta | 1 saat | Hızlı dağıtım |

| Donanım Jetonu | Çok Yüksek | 1-2 gün | Yüksek güvenlikli bölgeler |

| Akıllı Kartlar | Çok Yüksek | 2-3 gün | Kurumsal ortamlar |

Microsoft Authenticator, çoğu kurulumda güvenlik ve kullanım kolaylığı arasında en iyi dengeyi sağlar. Kullanıcılar, koruma avantajlarını kavradıktan sonra sisteme hızla alışır.

VPN Erişimi Zorunlu Kıl

VPN bağlantıları, RDP oturumları dahil tüm ağ trafiğini koruyan şifreli tüneller oluşturur. Bu yaklaşım, güvenli uzaktan erişim için en güvenilir korumayı sağlar.

VPN Güvenlik Avantajları:

- Tüm iletişim kanallarının şifrelenmesi

- Merkezi kimlik doğrulama ve erişim kaydı

- Ağ düzeyinde erişim denetimleri

- Gerektiğinde coğrafi kısıtlamalar

Kullanıcılar önce VPN üzerinden bağlandığında iki kez kimlik doğrular: biri VPN hizmetlerine, diğeri RDP oturumlarına. Bu çift kimlik doğrulama, yetkisiz erişimi sürekli olarak engellemiştir. the en iyi RDP sağlayıcıları listesine uygulamalar

Jump Host Kurun

Jump host'lar, iç RDP erişimi için kontrollü giriş noktası görevi görür; merkezi izleme ve güvenlik denetimleri sayesinde uzak masaüstü dağıtımlarının güvenliğini artırır.

Jump Host Mimarisi:

- Yalnızca VPN üzerinden erişilebilen özel sunucu

- Eksiksiz oturum kaydı ve izleme

- Kullanıcı bazında ayrıntılı erişim denetimleri

- Otomatik güvenlik izleme

Jump host'lar, çok adımlı bağlantı sürecini otomatikleştirirken tam denetim izi tutan bağlantı yöneticisi araçlarıyla birlikte kullanıldığında en iyi sonucu verir.

RDP'yi SSL Sertifikalarıyla Güvenli Hale Getirin

SSL/TLS sertifikaları, varsayılan RDP güvenliğinin ötesinde gelişmiş şifreleme sağlar ve kimlik bilgileri ile oturum verilerini ele geçirebilecek ortadaki adam saldırılarını önler.

Sertifika Uygulaması:

- Tüm RDP sunucuları için sertifika oluşturun

- RDP hizmetlerini sertifika tabanlı kimlik doğrulamayı zorunlu kılacak şekilde yapılandırın

- Sertifika yetkilisi bilgilerini istemci sistemlere dağıtın

- Sertifika son kullanma tarihlerini ve yenilemeleri izleyin

Güvenilir sertifika yetkililerinden alınan profesyonel sertifikalar, kendinden imzalı sertifikalara kıyasla daha iyi güvenlik sağlar ve kurumsal ortamlarda istemci yapılandırmasını basitleştirir.

PAM Çözümleriyle Erişimi Kısıtlayın

Ayrıcalıklı Erişim Yönetimi (PAM) çözümleri, RDP erişimi üzerinde kapsamlı denetim sağlar; tam zamanında izinler ve otomatik kimlik bilgisi yönetimiyle uzak bağlantı protokollerini güvence altına alır.

PAM Yetenekleri:

- Onaylanan taleplere dayalı geçici erişim sağlama

- Otomatik parola rotasyonu ve enjeksiyonu

- Gerçek zamanlı oturum izleme ve kayıt altına alma

- Davranışsal analitiğe dayalı risk odaklı erişim kararları

Delinea Secret Server, Active Directory ile entegre çalışırken kurumsal Windows uzak masaüstü güvenlik uygulamaları için gereken gelişmiş denetimleri sunar.

Gelişmiş Güvenlik Yapılandırması

Bu yapılandırmalar temel güvenlik uygulamalarını tamamlar ve katmanlı savunma koruması sağlar.

Varsayılan RDP Portunu Değiştirin

RDP'yi porttan değiştirme 3389 varsayılan portu hedef alan otomatik tarama araçlarını engeller. Tek başına kapsamlı bir koruma olmasa da port değişikliği, log analizlerine göre saldırı girişimlerini yaklaşık %80 oranında azaltır.

Uygulama: Özel port atamak için kayıt defteri ayarlarını düzenleyin ya da Grup İlkesi'ni kullanın; ardından yeni porta izin verip 3389'u engelleyecek şekilde güvenlik duvarı kurallarını güncelleyin.

Hesap Kilitleme Politikalarını Yapılandırın

Hesap kilitleme politikaları, art arda başarısız kimlik doğrulama girişimlerinin ardından hesapları otomatik olarak devre dışı bırakır ve kaba kuvvet saldırılarına karşı etkili bir koruma sağlar.

Grup İlkesi Yapılandırması:

- Bilgisayar Yapılandırması > İlkeler > Windows Ayarları > Güvenlik Ayarları > Hesap İlkeleri > Hesap Kilitleme İlkesi yolunu izleyin

- Kilitleme eşiğini ayarlayın: 3-5 başarısız deneme

- Kilitleme süresini yapılandırın: 15-30 dakika

- Güvenlik gereksinimleri ile kullanıcı verimliliği arasında denge kurun

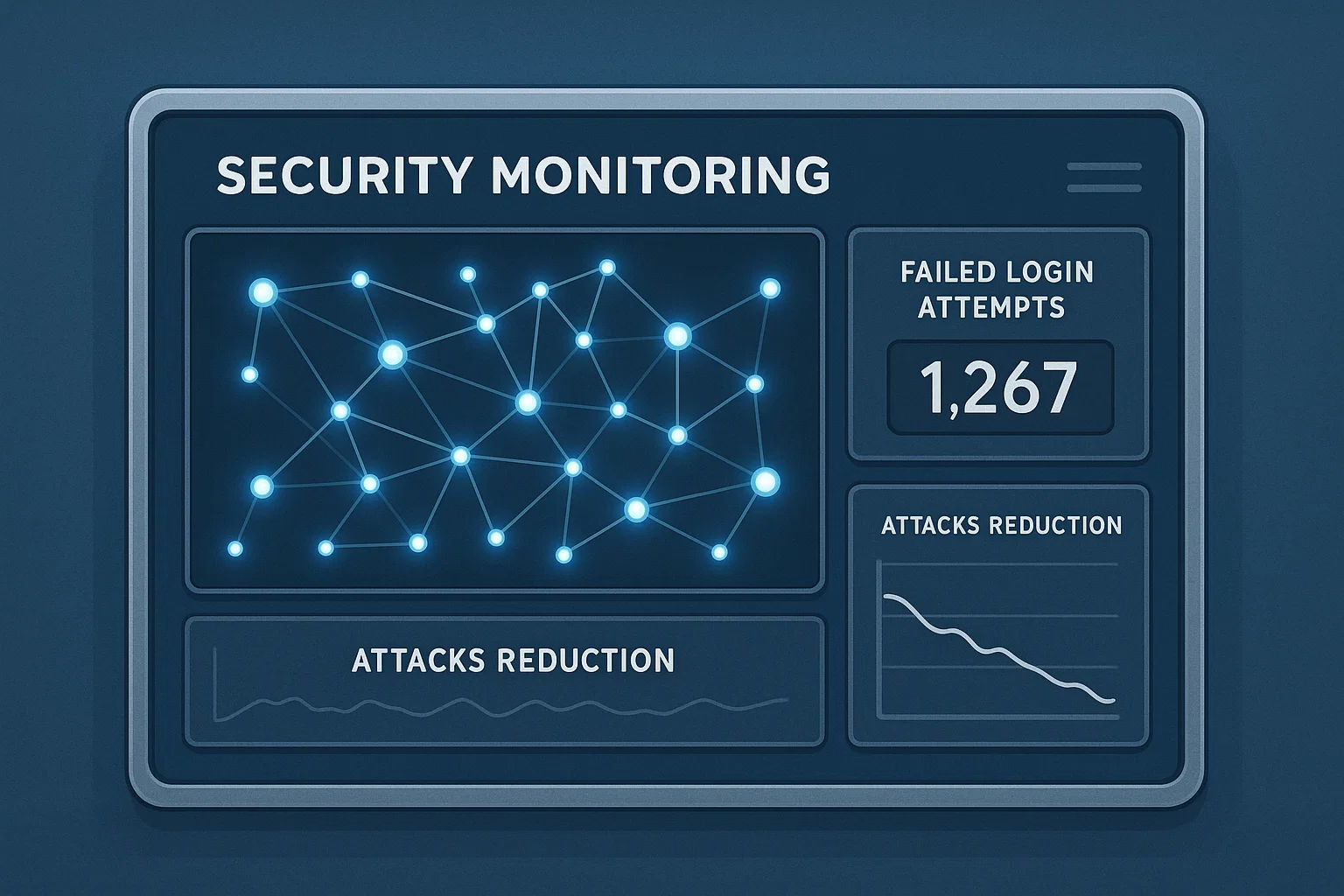

RDP Etkinliğini İzleyin

SIEM (Security Information and Event Management) sistemleri, tehditleri ve saldırı kalıplarını belirlemek amacıyla RDP olaylarını diğer güvenlik verileriyle ilişkilendiren merkezi bir izleme altyapısı sunar.

İzleme Gereksinimleri:

- Tüm RDP sunucuları için Windows Olay Günlüğü toplama

- Kimlik doğrulama hatalarına karşı otomatik uyarı

- Bağlantı kaynakları için coğrafi anomali tespiti

- Tehdit istihbarat akışlarıyla entegrasyon

Bağlantı yöneticisi platformları, oturum davranışlarına ek görünürlük sağlar ve araştırma gerektiren anormal erişim kalıplarını tespit etmeye yardımcı olur.

Birleşik Oturum Yönetimi

Modern platformlar, RDP ve SSH uzak oturumlarını tek bir arayüz üzerinden yönetmeyi destekler; böylece farklı erişim yöntemlerinde tutarlı güvenlik politikaları uygulanabilir.

Birleşik Yönetimin Avantajları:

- Tüm uzak erişim için tek kimlik doğrulama noktası

- Protokoller genelinde tutarlı güvenlik politikaları

- Merkezi oturum kaydı ve denetim izleri

- Güvenlikten ödün vermeden basitleştirilmiş kullanıcı deneyimi

Delinea Secret Server Uygulaması

Delinea Secret Server gibi çözümler, parolayı asla açığa çıkarmadan kimlik bilgisi kasası ve eksiksiz denetim izleriyle ayrıcalıklı uzak erişimi kapsamlı biçimde yönetir.

PRA İş Akışı:

- Kullanıcılar erişim talebini merkezi platform üzerinden iletir

- Sistem, kimliği ve izinleri tanımlı politikalara göre doğrular

- Kimlik bilgileri otomatik olarak alınır ve oturumlara enjekte edilir

- Tüm oturum aktiviteleri gerçek zamanlı olarak kaydedilir

- Erişim, belirlenen süre sonunda otomatik olarak sonlandırılır

Bu yaklaşım, kimlik bilgisi çalınmasını önlerken güvenlik çerçevelerine uyumluluk için gereken ayrıntılı denetim izlerini de sağlar.

Ek Güvenlik Önlemleri

Bu ek önlemler, temel güvenlik uygulamalarını tamamlar ve RDP güvenliği için derinlemesine savunma sağlar. Temel uygulamalar birincil savunma hattınızı oluştururken, bu tamamlayıcı kontroller saldırı yüzeyini daha da daraltır ve genel güvenlik duruşunuzu güçlendirir.

Yazılımları Güncel Tutun

Düzenli güvenlik güncellemeleri, saldırganların aktif olarak istismar ettiği yeni keşfedilen açıkları kapatır. BlueKeep (CVE-2019-0708) ve DejaBlue gibi kritik RDP açıkları, zamanında yama uygulamanın önemini ve gecikmiş güncellemelerin ciddi risklerini açıkça ortaya koymaktadır.

Yama uygulama süreci, tehlikeli bir açık penceresi oluşturur. Araştırmalar gösteriyor ki kuruluşlar güvenlik düzeltmelerini uygulamak için çok daha uzun süreler harcıyor saldırganların bu açıkları istismar etmesi için gereken süreye kıyasla. Kritik açıkların yüzde ellisi ortalama 55 günde giderilirken, toplu istismar genellikle açıkların kamuoyuna duyurulmasından yalnızca beş gün sonra başlıyor.

Güncelleme Yönetimi:

- Tüm RDP özellikli sistemler için otomatik yama dağıtımı

- Microsoft Security Bulletins aboneliği

- Güncellemeleri üretime almadan önce hazırlık ortamında test etme

- Kritik açıklar için acil yama prosedürleri

Oturum Yönetimi

Doğru oturum yapılandırması, etkin olmayan bağlantıların istismara açık kalmasını önler.

| Ayar | Değer | Güvenlik Avantajı |

| Boşta Kalma Zaman Aşımı | 30 dakika | Otomatik bağlantı kesme |

| Oturum Sınırı | 8 saat | Zorunlu yeniden kimlik doğrulama |

| Bağlantı Limiti | kullanıcı başına 2 | Ele geçirilmeyi önle |

Riskli Özellikleri Devre Dışı Bırakın

RDP yönlendirme özellikleri veri sızdırma yolları oluşturabilir; kesinlikle gerekli olmadıkça devre dışı bırakılmalıdır.

| Özellik | Risk | Devre Dışı Bırak Yöntemi |

| Pano | Veri hırsızlığı | Grup İlkesi |

| Yazıcı | Kötü amaçlı yazılım enjeksiyonu | Yönetim Şablonları |

| Sürücü | Dosya erişimi | Kayıt defteri ayarları |

Sonuç

RDP güvenliğini sağlamak, tek bir koruma yöntemine güvenmek yerine birden fazla güvenlik katmanını uygulamayı gerektirir. En etkili yaklaşım, VPN erişimini, güçlü kimlik doğrulamayı, doğru izlemeyi ve düzenli güncellemeleri bir araya getirir.

Diğer güvenlik önlemlerinden bağımsız olarak RDP'yi doğrudan internete asla açmayın. Bunun yerine, tam denetim yeteneğiyle kontrollü erişim kanalları sağlayan VPN öncelikli politikalar veya RDP Gateway çözümleri uygulayın.

Etkili RDP güvenliği, ortaya çıkan tehditlere karşı sürekli dikkat ve koruma etkinliğini korumak için düzenli güvenlik değerlendirmeleri gerektirir. Profesyonelce yönetilen çözümler için RDP sunucu barındırma varsayılan olarak kapsamlı güvenlik önlemleri uygulayan sağlayıcıları değerlendirin.