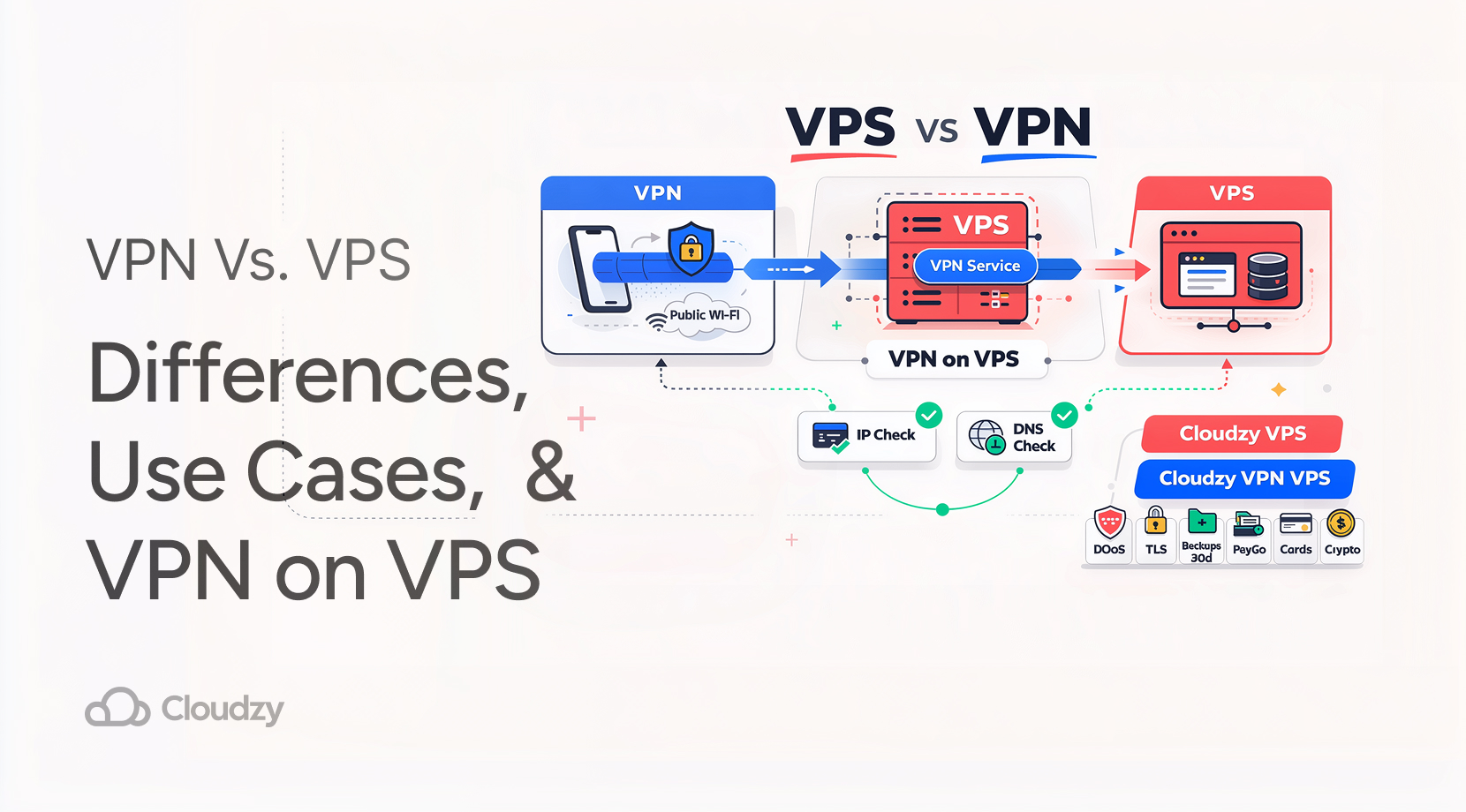

Якщо ви вибираєте між VPN і VPS, спочатку має бути ясно: VPN захищає шлях вашого трафіку, а VPS — це орендований сервер для запуску програм.

Більшість людей, що шукають це, насправді ставлять два різних питання: «Як зберегти приватність мого інтернет-трафіку в небезпечних мережах?» і «Мені потрібен сервер для хостингу або віддаленого доступу?» Як тільки ви визначитесь з метою, питання VPN проти VPS стає легким.

Далі ми порівняємо VPN та VPS простою мовою, а потім розглянемо практичний випадок: запуск сервера VPN на VPS, щоб ви контролювали кінцеву точку.

VPN проти VPS за 30 секунд

Перш ніж ми перейдемо до всіх деталей, давайте швидко розберемся, що таке VPS і VPN та для чого вони призначені:

| Інструмент | Що це таке | Підходить для | Не підходить для Go |

| VPN | Зашифрований канал з вашого пристрою на кінцеву точку VPN | Безпечніший перегляд у публічних Wi-Fi, зміна вашої видимої IP-адреси, зменшення локального прослуховування | Хостинг додатків, анонімність за замовчуванням |

| VPS | Віртуальний сервер у центрі обробки даних із власною ОС та ресурсами | Хостинг веб-сайтів/API, запуск ботів, тестування, постійно активні шлюзи | Захист трафіку вашого ноутбука без додаткового рівня VPN |

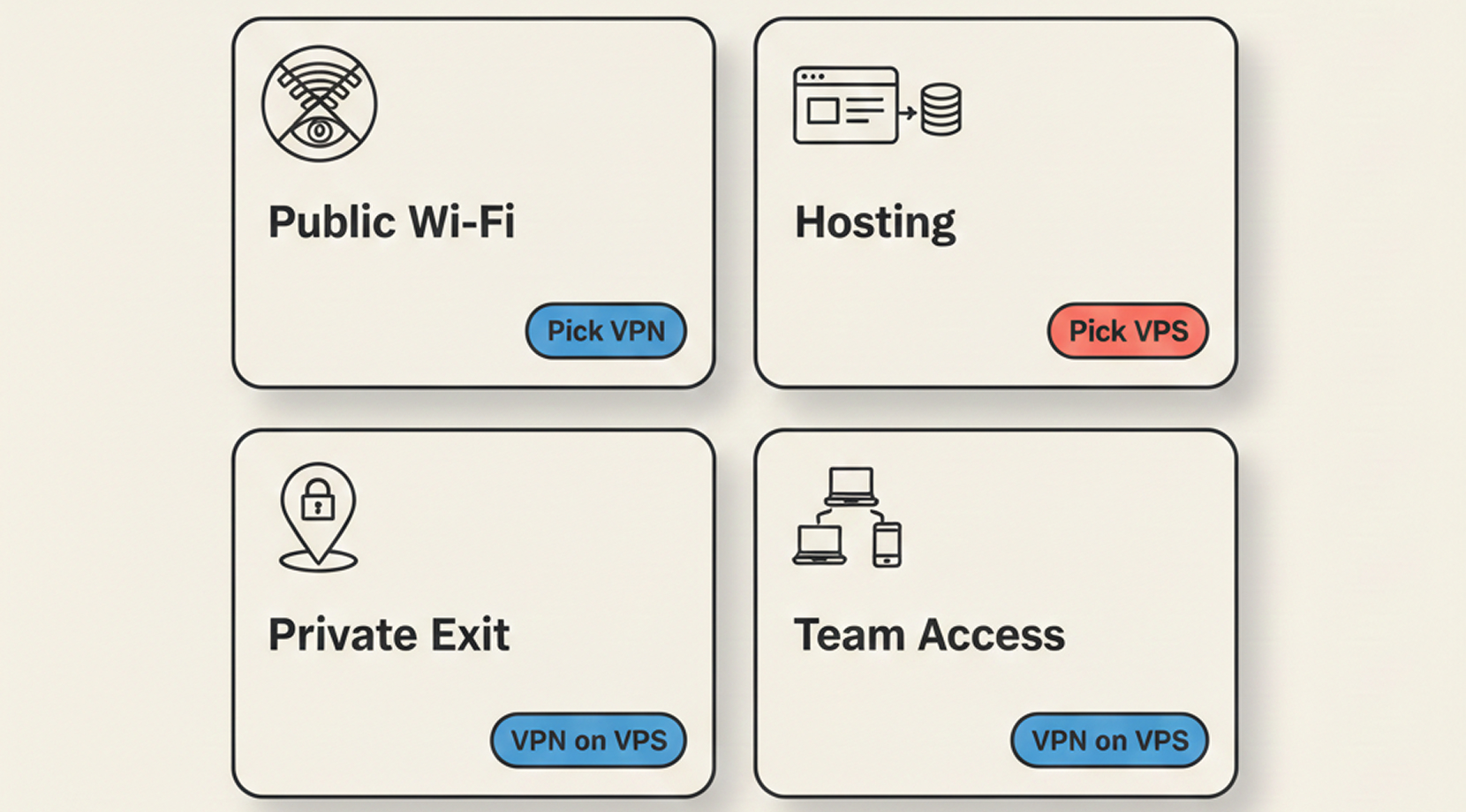

Ось швидка контрольна таблиця, яку ми використовуємо з користувачами:

- Якщо хочете безпечніший трафік у публічному Wi-Fi, почніть з VPN.

- Якщо хочете хостити сайт, API, базу даних або постійно активний інструмент, почніть з VPS.

- Якщо хочете приватну кінцеву точку VPN, яку ви контролюєте, вам потрібен VPN на VPS, оскільки ви запустите VPN на VPS.

У цьому останньому пункті криється більшість плутанини, тому давайте спочатку побудуємо правильну модель.

Що насправді робить VPN (і що люди від нього очікують)

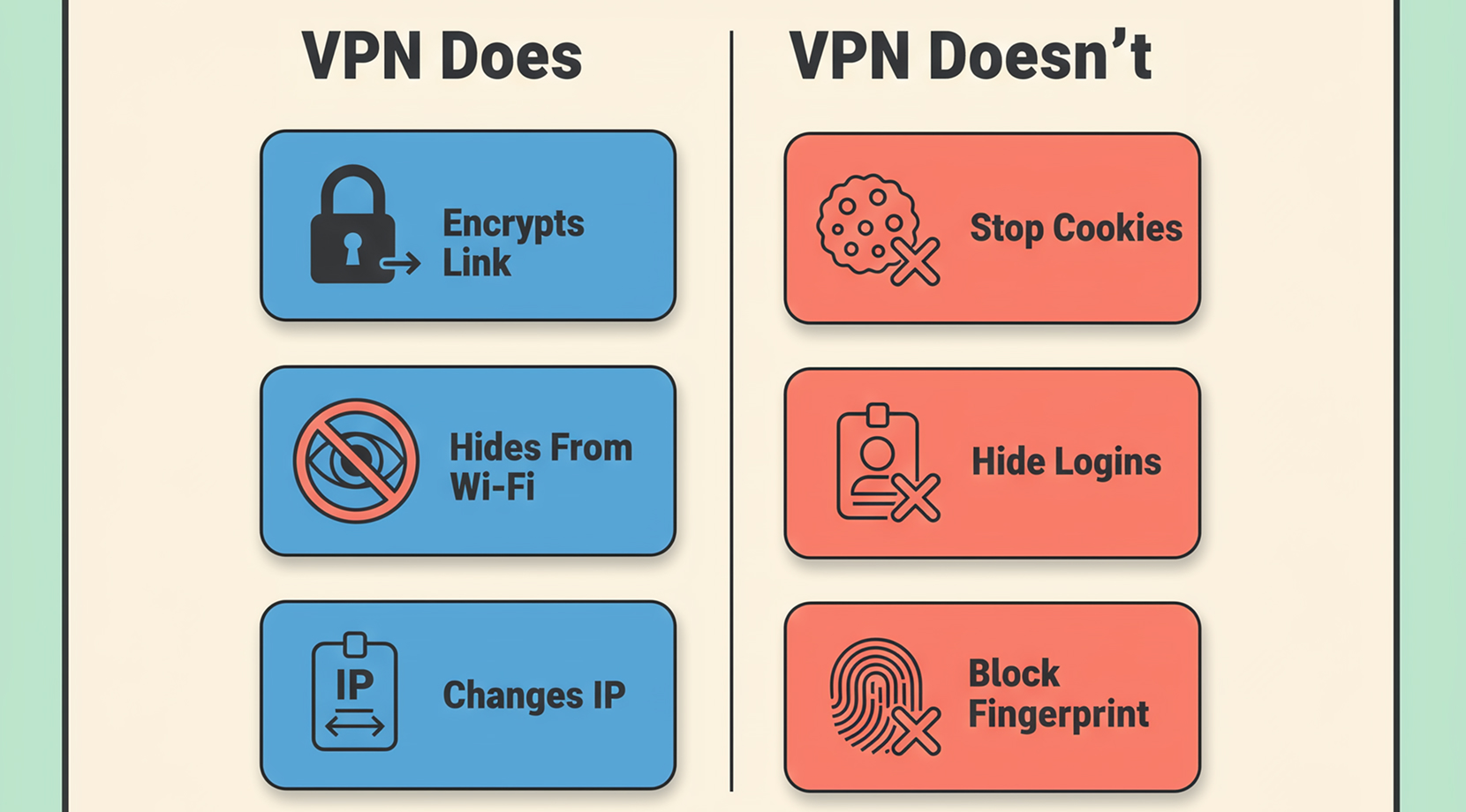

VPN найкраще розглядати як захищений канал. Ваш ноутбук або телефон шифрує трафік, відправляє його через цей канал, а кінцева точка VPN розшифровує його та перенаправляє в інтернет. Основна перевага в тому, що Wi-Fi, до якої ви підключені, і будь-хто, хто прослухає локальну мережу, бачить зашифрований трафік замість читаного потоку.

Люди часто очікують, що VPN буде їх «приховувати». На практиці це означає контроль видимості даних. Можна приховати веб-активність від локальної мережі та змінити видиму IP-адресу, але це не видаляє слідування, і не зробить ваші акаунти невидимими.

Модель тунелю простою мовою

Весь маршрут в один рядок:

Пристрій → зашифрований тунель → сервер VPN → інтернет

Які зміни:

- Точка доступу, мережа готелю або гостьовий Wi-Fi на роботі не зможуть легко перехопити ваш трафік.

- Сайти бачать IP сервера VPN, а не IP кав'ярні.

Що не змінюється:

- Сайти як і раніше бачать відбитки браузера, файли cookie та ваші облікові дані.

- Сервер VPN стає новим «місцем», звідки видні ваші схеми трафіку.

Якщо ви не впевнені, обирати VPN чи VPS, це перший пункт розгалуження. VPN — для мережевого маршруту. VPS — більше для запуску програмного забезпечення в іншому місці.

Швидкі перевірки: як зрозуміти, що VPN працює

Перед тим як довіряти тунелю, зробіть дві швидкі перевірки. Це займе хвилину і убереже вас від ситуації «була підключена, але не маршрутизує».

- Переконайтеся, що IP-адреса змінилася

curl -s https://api.ipify.org ; echo

Запустіть команду спочатку з вимкненим VPN, потім з увімкненим. Результат має змінитися. Якщо ви це робите на сервері та навіть не впевнені, яка IP-адреса вам призначена, наш посібник про пошук IP-адреси VPS допоможе вам підтвердити це в панелі.

- Переконайтеся, що DNS не витікає

Найпростіша перевірка — тест витоку DNS у браузері. Запустіть його один раз з вимкненим VPN, потім з увімкненим. Розв'язувачі мають відповідати тому, що ви очікуєте від VPN.

Якщо потрібна локальна перевірка:

Windows (PowerShell):

Get-DnsClientServerAddress

Linux (systemd-resolved):

resolvectl стан

macOS:

scutil –dns | grep nameserver

Тепер, коли сторона VPN зрозуміла, поговоримо про другу половину плутанини.

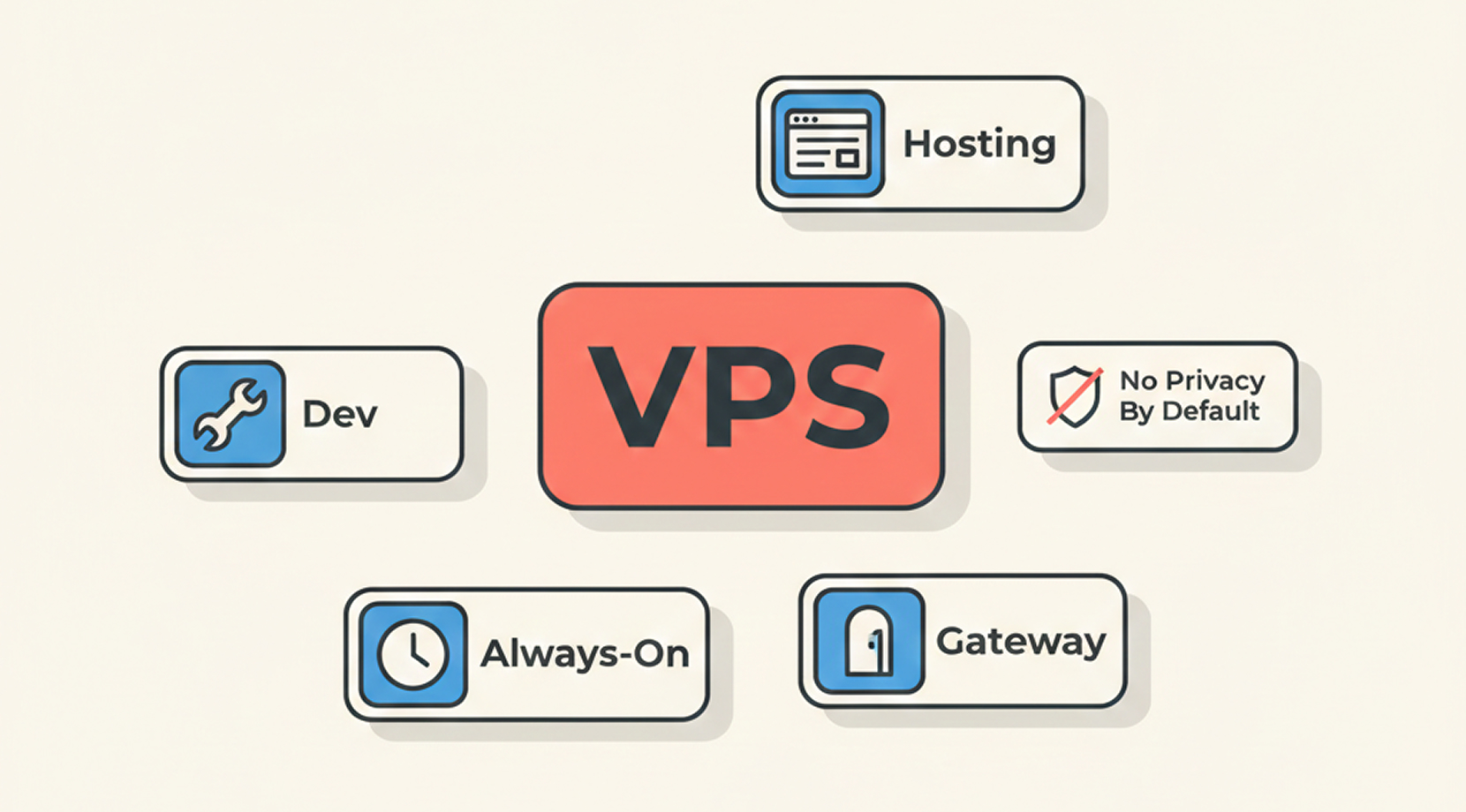

Що це такий VPS і Actual (і чому це не інструмент конфіденційності за замовчуванням)

Віртуальна машина в дата-центрі провайдера. Ви отримуєте власну операційну систему, власний диск та виділені CPU/RAM. Це те, що ви берете в оренду, коли вам потрібен сервер без покупки обладнання.

Простий спосіб уявити це — квартира у великій будівлі. Ви контролюєте те, що всередині вашої одиниці, але не контролюєте всю будівлю. Тому така машина потужна, але приватність не гарантована автоматично. Приватність — це те, що ви настроюєте самостійно, зазвичай за допомогою шифрування, контролю доступу та правильних налаштувань за замовчуванням.

Якщо вам потрібна додаткова інформація про те, що це таке й чим воно відрізняється від інших моделей хостингу, наш розбір хостинг у хмарі порівняно з допоможе з'ясувати все без занурення в технічний жаргон.

Для чого це використовується насправді

Така машина популярна, тому що вирішує прості, практичні завдання:

- Хостинг: сайт, API, панель керування або невелику базу даних.

- Розробка і тестування: машина, що більш точно повторює виробничі умови, ніж ноутбук.

- Постійно активні сервіси: раннер для CI, бот, завдання за розписанням, вузол моніторингу.

- Шлюзи: контрольована точка входу до приватних систем, що служить мостом між VPN і VPS в одній інфраструктурі.

Останній пункт — це найцікавіший випадок, який ми розглянемо далі, але спочатку зробимо чистий порівняння.

Різниця між VPN та VPS (повне порівняння)

Різниця між VPN та VPS — це не лише питання приватності, а й питання того, яку роботу ви хочете виконати.

Якщо ви шукаєте різницю між VPN та VPS, то розуміння результатів буде корисніше за суху дефініцію.

VPN — для приватного зв'язку. VPS — для запуску програмного забезпечення.

VPN проти VPS за результатами

Вот порівняння за результатами — ви ж хочете знати, що вийде з використання одного або іншого:

| Результат | Найкращий інструмент | Чому | Типова помилка |

| Безпечніший веб-серфінг у Wi-Fi готелю | VPN | Шифрує локальний канал | Вам все ще потрібна належна гігієна веб-браузера |

| Розмістити сайт або API | VPS | Ви контролюєте всю架структуру | Ви повинні оновлювати й захищати це |

| Виділена IP-адреса з повним контролем над сервером | VPS | Виділена точка доступу | IP репутація тепер — це ваша проблема |

| Доступ до домашніх сервісів без проксування портів | VPN на VPS | Приватний канал + стабільний relay | Помилки маршрутизації — марнування часу |

| Триматимуть адмін-доступ подалі від публічної мережі | VPS + VPN | Поставте адмін-шляхи за туннель | Легко заблокувати собі доступ |

Якщо цієї таблиці вам вже хватило, чудово. Якщо ні, сценарій перекриття зазвичай усе роз'яснює.

Сценарій перекриття: VPN на VPS

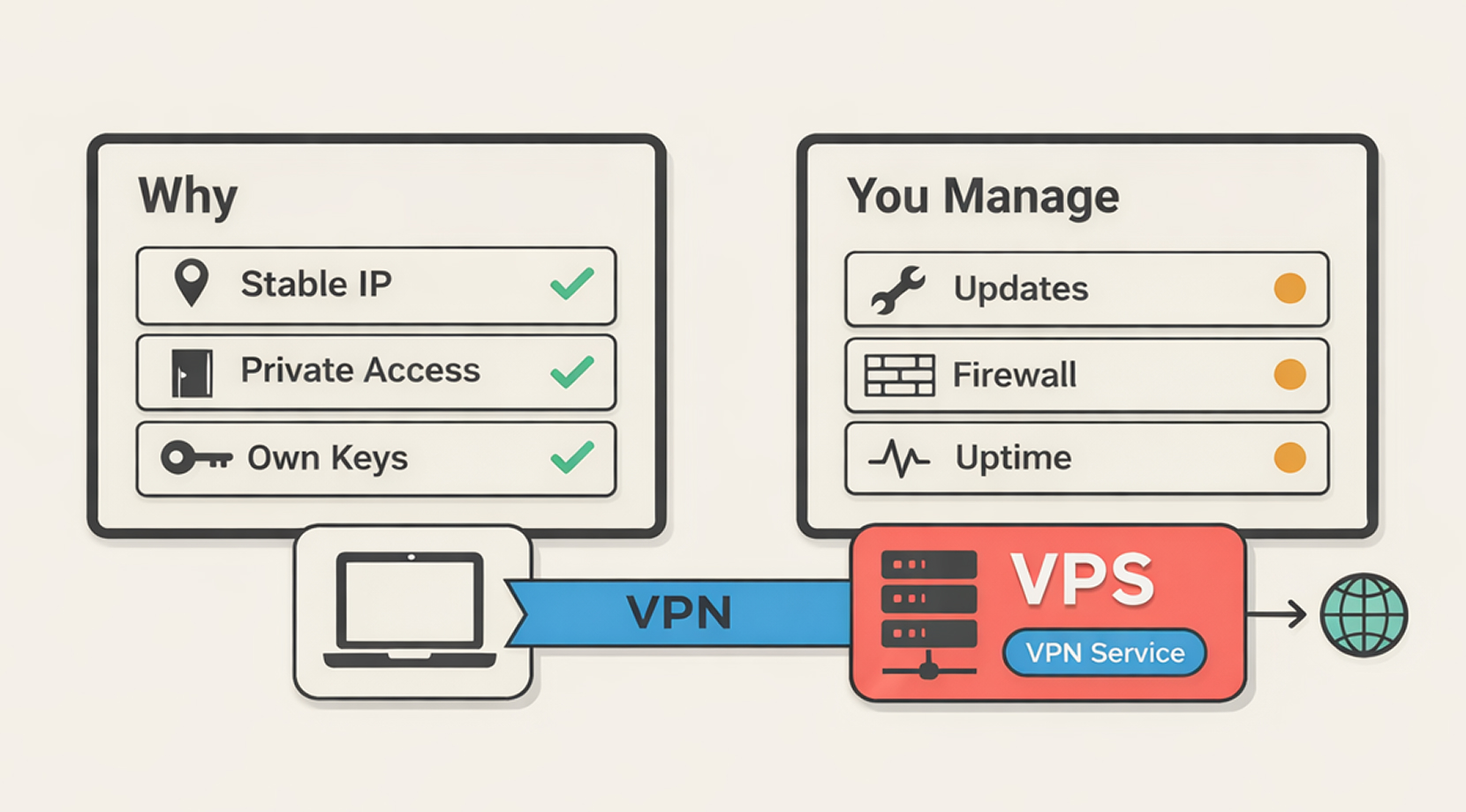

Запуск сервера VPN на VPS — це там, де VPN і VPS нарешті зустрічаються.

Ви все ще використовуєте туннель VPN, але замість того, щоб купити підписку VPN зі спільними вихідними вузлами, ви керуєте власною точкою на своєму віртуальному сервері.

Люди обирають цей шлях з кількох повторюваних причин:

- Хочуть стабільної точки для подорожей, віддаленої роботи або білих списків.

- Потребують віддаленого доступу до приватних інструментів без відкриття портів в інтернет.

- Не довіряють моделі безпеки випадкових додатків VPN та хочуть тримати ключі в своїх руках.

З нашої сторони видно, що хтось налаштує це за 10 хвилин, а потім витратить весь день на маршрутизацію, правила файрволу та особливості MTU. Це ціна володіння точкою.

Якщо вам потрібен посібник з фокусом на параметри для вибору вузла, наша стаття про найкращий VPS для VPN це місце, де ми детально розбираємо, що насправді важливо для VPN VPS: локацію, смугу пропускання та те, наскільки передбачувана мережа при навантаженні.

Компроміси, які недооцінюють

В інтернеті повно "просто self-host WireGuard, і готово". Це може бути таким гладким, але нудні компроміси все одно залишаються:

- Ви беретеся за патчинг та доступність сервісу. Якщо ваш сервер VPN впаде, ваш віддалений доступ упаде разом з ним.

- Ви більше не змішуєтеся зі спільним пулом. Ваша вихідна IP унікальна. Це добре для білих списків, але це не чарівний плащ.

- Помилки конфігурації часті. Класичні — це AllowedIPs, що маршрутизують занадто багато, NAT правила, що ускладнюють налагодження, або запуск VPN в контейнерах та потім здивування, чому маршрути не працюють.

Якщо обиратимете цей шлях, тримайте перевірки легкими та нудними. Нудне — це добре в мережах.

Перевірки для початківців на VPN на VPS

Це не повний посібник з встановлення. Це коротка контрольна сидність, яку можна запустити на будь-якому Linux VPN сервері, щоб переконатися, що він працює, маршрутизує трафік і не відкриває зайві порти.

1) Перевірте, що служба VPN запущена.

Якщо ви вибираєте протокол, WireGuard є сучасним стандартом у багатьох самостійно розгорнутих установках, а OpenVPN все ще з'являється там, де блокується UDP.

WireGuard на systemd зазвичай виглядає так:

sudo systemctl status wg-quick@wg0

sudo wg show

OpenVPN часто виглядає як один із варіантів, залежно від дистрибутива та упакування:

sudo systemctl status openvpn-server@server

sudo systemctl status openvpn@server

Якщо systemd показує "active (running)" і вивід інструменту демонструє рукостиск або недавний трансфер — все добре.

2) Перевірте, що тільки VPN порт слухає в публічній мережі.

На VPS:

sudo ss -lntu

Якщо видите SSH (22) відкритим, це може бути нормально, але ставтеся до нього як до контрольованого інструменту, не як до стандартної налаштування. У багатьох самостійно розгорнутих установках люди тримають SSH закритим від публічного інтернету і дозволяють доступ тільки через туннель.

Простий приклад з UFW виглядає так:

sudo ufw status verbose

Важливо не конкретне програмне забезпечення брандмауера. Важливо знати, що саме відкрито.

3) Перевірте, що маршрутизація відповідає вашим намірам.

Тут новачки часто помиляються, тому почніть із простого питання: "Я маршрутизую весь інтернет-трафік чи тільки приватні підмережі?"

На сервері й клієнті перевірте маршрути:

ip route

Якщо вам потрібен доступ тільки до домашної підмережі, ви повинні бачити маршрути для неї, а не маршрут за замовчуванням для всього. Якщо ви хочете повного туннелю, то маршрут за замовчуванням логічний, але тоді слід звернути увагу на DNS і MTU.

4) Складіть план повернення до попередньої версії перед тим, як почнете "налаштовувати".

Люди часто пропускають цей крок і потім шкодують. Зробіть снімок свого хостингу перед змінами правил брандмауера, NAT або налаштувань туннелю. У нашій команді більшість заявок про "я закрив собі доступ" сходяться до того, що цей крок був пропущений.

Якщо цей перекриття все ще видається занадто складним, це хороший сигнал. Багатьом людям комфортніше з простою VPN програмою для публічного Wi-Fi, і до повноцінних VPN та VPS установок вони переходять лише коли віддалений доступ стає реальною потребою.

Типові помилки з VPN та VPS

Цей розділ існує тому, що одні й ті ж помилки з'являються знову й знову в квитках та темах на форумах.

Симптом → Ймовірна причина → Рішення

| Симптом | Ймовірна причина | Виправити |

| VPN видається «підключеним», але трафік не змінився | Розділене туніювання, порушена маршрутизація або невідповідність DNS | Перевірте IP до та після, потім перевірте резолвери DNS |

| Сайти все ще знають ваше місцезнаходження | Кукі, облікові записи, сервіси геолокації пристрою | Вийдіть з облікового запису, перевірте в приватному режимі, перегляньте дозволи браузера |

| Самостійно розміщений VPN повільний на мобільних | Невідповідність MTU, мобільна роками VPN, відстань | Перевірте MTU, протестуйте з ноутбука, виберіть ближчий регіон |

| WireGuard працює вдома, але не працює в деяких мережах | UDP заблокований | Використовуйте запасний TCP (часто OpenVPN TCP 443) або режим прихованості. Зміни портів самі по собі часто не допоможуть, якщо UDP заблокований. |

| VPS відчувається нормально, але трафік VPN має затримки | Перегруженість вихідного каналу або насичення CPU | Стежте за CPU, протестуйте різні регіони, залишайте конфіги простими |

Швидка замітка щодо «повільного VPN»: багато скарг на «VPN повільний» — це просто фізика. Якщо ваша точка підключення VPN далеко, пакети подорожують довше. Це виявляється як затримка задовго до того, як ви вичерпаєте пропускну спроможність.

Зрештою, коли ви розумієте різницю між VPN та VPS з точки зору відстані, маршрутизації та точок підключення, більшість проблем з продуктивністю повинні стати ясними.

Який вибрати? Чотири сценарії з прямими відповідями

Тепер, коли у вас є розуміння основ, ось типові варіанти використання, які ми бачимо, та що ми рекомендуємо для кожного:

Якщо ви хочете безпечніший перегляд на громадському Wi-Fi

Виберіть VPN. Це його природна функція.

У реальному житті це історії на аеродромах та в готелях. Ви входите в пошту, перевіряєте рахунки в банку та відправляєте робочі повідомлення. Ви не намагаєтеся нічого розміщувати. Ви просто хочете зашифрувати свій трафік у мережах, якими не керуєте.

Це найпоширеніший сценарій для наших читачів, тому ми орієнтуємо статтю на нього. VPS не обов'язковий для цього, якщо ви не хочете конкретно запустити власну точку підключення.

Якщо вам потрібен сервер для запуску сервісів в інтернеті

Виберіть VPS. Якщо ви хостите сайт, розробляєте API, запускаєте бота чи готуєте додаток до запуску, вам потрібен VPS — це машина, якою ви керуєте.

Тут також добре працює поєднання VPN і VPS. Основна ідея: тримайте публічний додаток на звичайних портах, а адміністративні шляхи приховуйте за VPN, щоб ваша панель управління та SSH були недоступні для відкритого інтернету.

Якщо вам потрібна практична «надійність сервера без проблем» — чек-лист, наш посібник щодо запуску бізнес-додатків на VPS зосереджений на звичках, які зменшують простої.

Якщо вам потрібен приватний вихід, який ви контролюєте

Це класичний випадок «я хочу свою власну точку входу». Це також найчастіша причина, чому люди комбінують VPN і VPS.

VPN на VPS дає вам:

- Стабільну IP-адресу, яка належить вам.

- Контроль над ключами, пірами та доступом.

- Шлюз, який ви можете розташувати в регіоні, відповідному вашим подорожам або віддаленій роботі.

Ціна полягає в тому, що ви відповідаєте за обслуговування: оновлення, брандмауер та періодичні проблеми з маршрутизацією.

Якщо вам потрібен віддалений доступ для невеликої команди

Якщо ви підключаєте колег, підрядників або клієнтів до приватних інструментів, сервер VPN на VPS — чистий та простий варіант. Ви можете ротувати ключі, відкликати доступ та вести журнал аудиту того, хто має конфіг.

Тут також варто замислитися про «технічний борг». Чим менша команда, тим більше ви хочете, щоб система була простою. Прості конфіги, прості списки пірів, прості правила брандмауера.

Саме в такому середовищі VPN і VPS добре справляються і не потребують вашого часу у вихідні.

Якщо ваш висновок із описаних сценаріїв — «мені потрібен сервер, і я хочу, щоб приватний доступ був передбачуваним», то час вибрати настройку VPS, яка недорога, інтуїтивна й навіть включає безплатну підтримку 24/7/365.

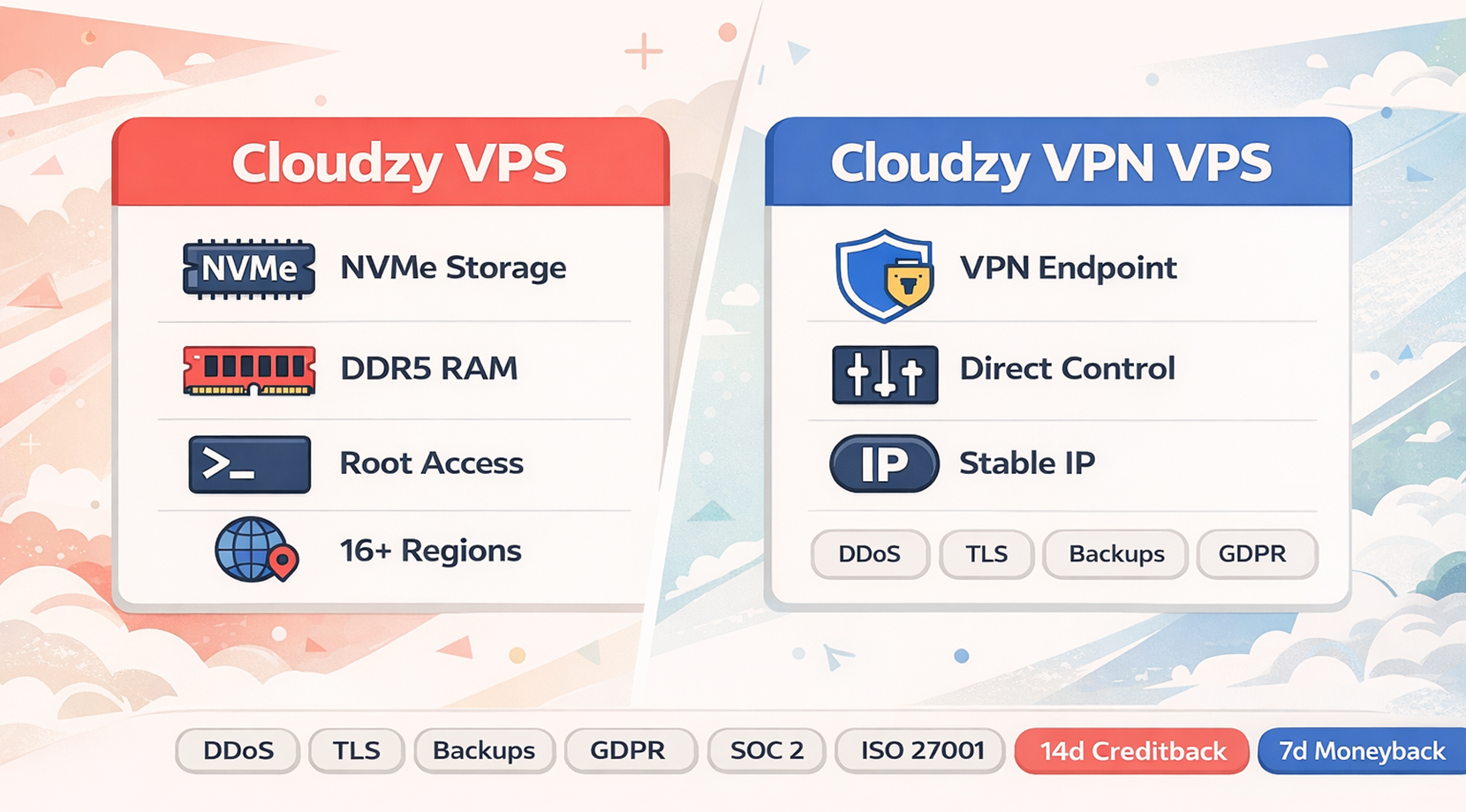

Практичне рішення: Cloudzy VPS для хостингу та Cloudzy VPN VPS для приватного доступу

Якщо ваша реальна проблема — «мені потрібен сервер, і я також хочу приватний доступ», то це саме те, де наш стек природно вписується.

Для хостингу робочих навантажень ви можете Купити VPS плани, які дають вам виділені ресурси, NVMe SSD сховища, DDR5 RAM, повний кореневий доступ та розташування у 12 регіонах.

Ви можете розгорнути за 60 секунд, масштабувати під час зростання навантаження та платити погодинно, щомісяця або щорічно.

Для настроєк приватного доступу наш Хостинг VPN VPS створений для запуску endpoint VPN на інфраструктурі, якою ви керуєте. Це важливо, коли VPN та VPS працюють разом у одному робочому процесі.

Крім продуктивності, ми вбудували в платформу й необхідні заходи безпеки, включаючи багаторівневий DDoS захист з автоматичним пом'якшенням, TLS шифрування для передачі даних, щодення автоматичні резервні копії з 30-денною політикою зберігання, а також відповідність GDPR, SOC 2 та ISO 27001.

Біллінг гнучкий, з опціями оплати за використання, і ми приймаємо крипто (BTC та ETH), PayPal, основні кредитні та дебетові карти (Visa, Mastercard, Amex, Discover), а також Alipay, Skrill, Perfect Money та стейблкойни. Якщо ви запустите щось для тестування, є повернення кредиту за 14 днів невикористання та гарантія повернення грошей протягом 14 днів.

Справа не в тому, щоб «купити щось». Справа в тому, щоб вирішити реальну проблему робочого процесу: надійний сервер плюс надійний приватний канал доступу.