Діагностика та вирішення проблем з'єднання на Cloud Virtual Private Server

(VPS) часто потребує перевірки та налаштування параметрів брандмауера. A

правильно налаштована брандмауер необхідна для забезпечення оптимальної

безпеки, але послуги залишаються доступними. У цій статті

містить повний посібник з керування та усунення неполадок

Параметри брандмауера VPS для кращого з'єднання.

Передумови

Перш ніж переходити до кроків усунення проблем брандмауера, переконайтесь, що ви

відповідаєте таким вимогам:

-

Привілеї Sudo: У вас повинні бути привілеї sudo

на VPS для виконання команд адміністратора. -

Базові знання про брандмауер: Знайомство з базовими

концепціями та командами брандмауера, зокрема UFW (Uncomplicated

Firewall), яка використовується в цьому посібнику. -

SSH доступ: Переконайтесь, що у вас є доступ SSH до

VPS для віддаленого виконання команд. -

Оновлена система: На VPS повинна бути встановлена

актуальна версія операційної системи для безпеки та

сумісності. Щоб оновити систему, увійдіть до VPS і виконайте ці

два команди:

sudo apt update && sudo apt upgrade.Крок 1: Перевірка брандмауера

Стан

- Перевірте статус брандмауера:

Почніть з перевірки поточного стану брандмауера за допомогою:

sudo ufw statusЦя команда відобразить, активний ли брандмауер, і покаже будь-які

існуючі правила.

- Активуйте брандмауер, якщо він неактивний:

Вам потрібно включити брандмауер, якщо він неактивний. Перед цим

переконайтесь, що дозволені з'єднання SSH, щоб не заблокуватися

на:

sudo ufw allow ssh

sudo ufw enableЦі команди дозволять з'єднанням SSH проходити крізь брандмауер і

потім активуйте його.

Цей крок критично важливий для того, щоб брандмауер працював і

був правильно налаштований для первинної діагностики.

Крок 2: Перевірка

та змінення правил брандмауера

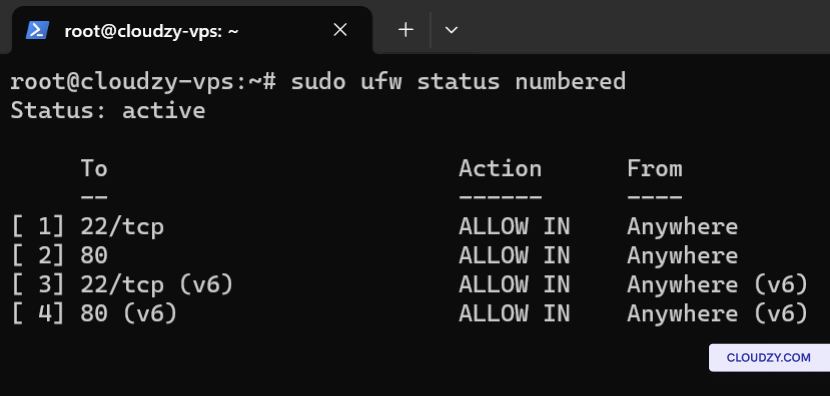

- Переглянути поточні правила брандмауера:

Щоб побачити всі поточні правила брандмауера з їхніми номерами, використайте:

sudo ufw status numbered

Ця команда дає чіткий огляд усіх правил та їхніх

послідовність

- Дозвіл трафіку на конкретному портові:

Щоб дозволити трафік на конкретному портові, виконайте:

sudo ufw allow [port_number]Замінити [port_number] замість цього вкажіть номер потрібного портової

який ви хочете відкрити.

- Блокування трафіку на конкретному портові:

Щоб заблокувати трафік на конкретному портові, використайте:

sudo ufw deny [port_number]Замінити [port_number] замість цього вкажіть номер портової, який ви хочете

закрити.

- Видалення конкретного правила:

Щоб видалити правило, знайдіть його номер у переліку та виконайте:

sudo ufw delete [rule_number]Замінити [rule_number] замість цього вкажіть номер,

який відповідає правилу, що ви хочете видалити.

- Перевірка оновлених правил:

Після внесення змін перевірте оновлені правила командою:

sudo ufw statusПереглядаючи та змінюючи правила брандмауера за потребою, ви можете

керувати потоком трафіку до та від вашого VPS, вирішуючи потенційні

проблеми з підключенням.

Крок 3: Тестування

Підключення

- Перевірка підключення служби:

-Для веб-служб отримайте доступ до вашого веб-сайту через браузер. Або можна використати

команда на кшталт: curl http://your_website.com.

-Для SSH протестуйте підключення командою ssh

username@your_vps_ip.

-Для служб FTP спробуйте підключитися за допомогою клієнта FTP або команди

Команди: ftp your_vps_ip.

- Перевірка доступу до дозволених портів:

-

Щоб перевірити, чи доступний конкретний порт, можна використовувати telnet

команда: telnet your_vps_ip port_number. -

Наприклад, щоб протестувати веб-сервер на порту 80: telnet

your_vps_ip 80.

- Перевірте, чи заблоковані сервіси на забороненихпортах:

-

Переконайтесь, що з'єднання з забороненими портами блокуються. Спробуйте

підключитися до сервісу на заблокованому порту — це повинно не спрацювати. -

Наприклад, якщо ви заблокували порт 8080, спроба тестування за допомогою

telnet your_vps_ip 8080 не повинна пройти.

Ці приклади команд допомагають на практиці

перевірити ефективність налаштувань вашого брандмауера.

Крок 4:

Додаткові поради з усунення проблем

- Перевірте стан сервісів:

Переконайтесь, що сервіси, до яких ви намагаєтесь отримати доступ, наприклад веб-сервери

(apache2, nginx) чи бази даних (mysql), запущені. Використовуйте команди на зразок

sudo systemctl status apache2 перевірити їх

стан

- Перевірте обмеження за IP-адресами:

Переконайтесь, що в брандмауері немає встановлених обмежень на основі IP-адрес, які можуть

випадково блокувати ваш доступ. Це можна перевірити за допомогою sudo

стан ufw.

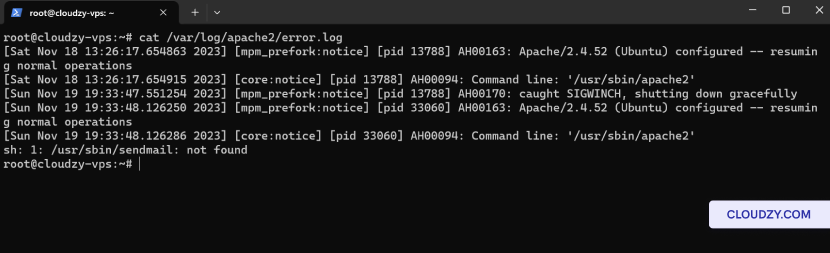

- Перегляньте журнали для отримання підказок:

Перевірте журнали сервера на наявність повідомлень про помилки чи підказок, пов'язаних із

проблемами з'єднання. Для Apache можете переглянути

/var/log/apache2/error.log.

- Використовуйте засоби діагностики мережі:

-

Пінг: Протестуйте з'єднання з вашим сервером

(ping your_server_ip). -

Трасування маршруту: Простежте шлях пакетів до вашого

сервера (traceroute your_server_ip). Це корисно для виявлення

де виникають проблеми з підключенням по маршруту. -

Netstat: Показати мережеві з'єднання та

активні порти (netstat -plntu). Корисно для перевірки, які сервіси

слухають на яких портах. -

Nmap: Сканувати відкриті порти, щоб переконатися, що

правила брандмауера застосовані коректно (nmap your_server_ip).

Ці додаткові кроки та інструменти допоможуть вам діагностувати та вирішити

більш складні проблеми з підключенням.

Тепер ви знаєте все про усунення проблем з підключенням. Якщо у вас

є питання або потрібна більша інформація, зв'яжіться з нами подання

квиток!

Також у розділі Безпека

Пов'язані посібники.

Вам потрібна допомога з чимось іншим?

Медіанний час відповіді менше 1 години. Справжні люди, не боти.