Remote Desktop Protocol (RDP) є критичним інструментом для віддаленого

адміністрування, що дозволяє користувачам керувати системами з відстані. Однак,

його широке використання зробило його привабливою мішенню для атак перебором.

Ці атаки використовують слабкі паролі, намагаючись отримати несанкціонований доступ

доступ до систем. З зростанням віддаленої роботи, захист RDP став критично важливим

був би критичнішим.

Всеохоплюючий

Посібник із підвищення безпеки RDP

Дотримуючись наведених нижче рекомендацій, ви зміцните

захист вашого середовища віддаленого робочого стола від несанкціонованого доступу

доступу та кібератак.

Перейменування

Обліковий запис адміністратора та захист доступу користувачів

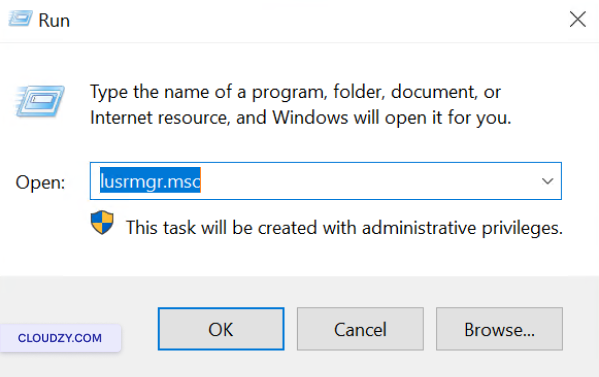

Натисніть клавіша Windows + R, введіть

lusrmgr.msc, і натисніть Enter відкрити

менеджер локальних користувачів і груп.

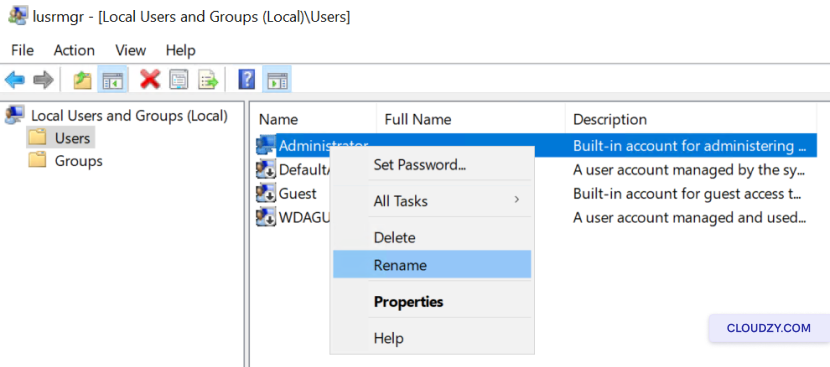

Щоб перейменувати облікові дані адміністратора:

- На панелі посередині натисніть правою кнопкою миші на

Administrator обліковий запис та виберіть

Перейменувати.

- Введіть нову назву облікового запису адміністратора та натисніть

Enter.

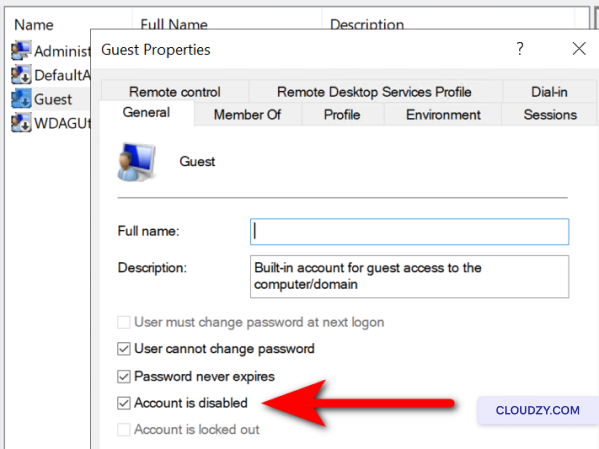

Щоб вимкнути гостьовий облік:

-

Знайдіть гостьовий обліковий запис та двічі клацніть на ньому.

-

Позначте Обліковий запис вимкнено прапорець та клацніть

on OK.

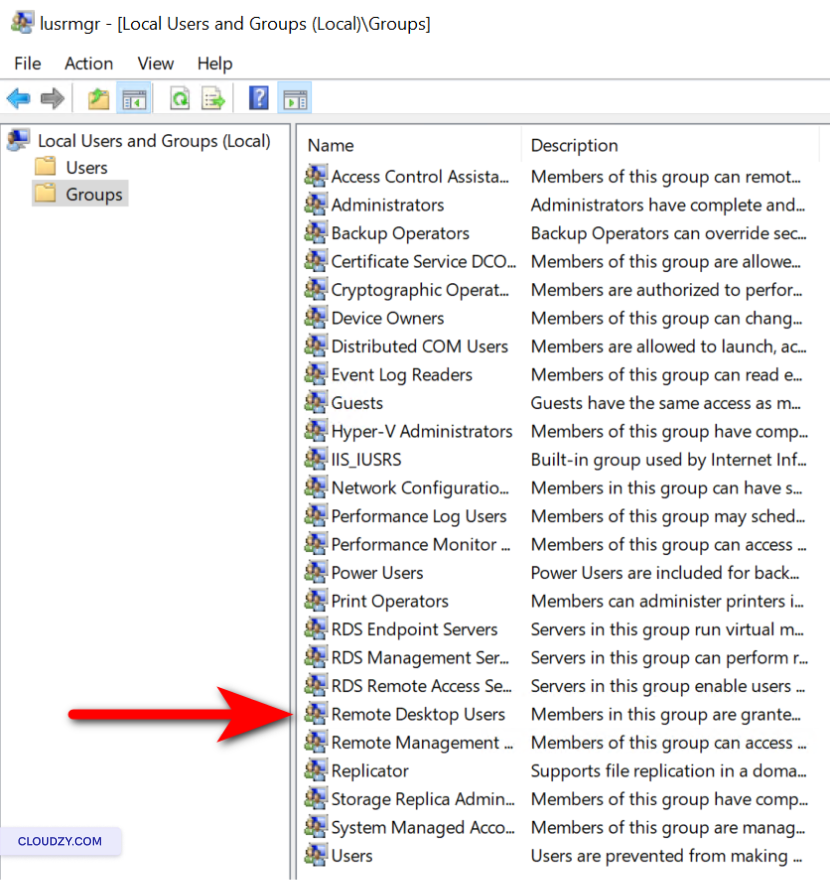

Щоб регулярно перевіряти дозволи доступу RDP:

-

Натисніть на Групи на панелі ліворуч.

-

Двічі клікніть на Користувачі Remote Desktop

група. -

Перегляньте список авторизованих користувачів. Щоб видалити користувача, виберіть

його та клацніть Видалити. Щоб додати користувача, клацніть

Додати та введіть необхідну інформацію. -

Натисніть Застосувати і потім OK to

підтвердіть будь-які зміни.

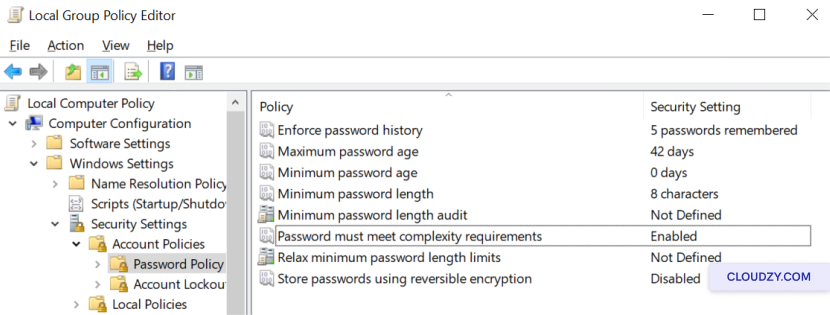

Запровадження

Надійна політика паролів

-

Відкрийте редактор групової політики, натиснувши Windows клавіша +

R, введення тексту gpedit.msc у вікно «Запуск»

діалог. -

Перейдіть до Computer Configuration > Параметри Windows >

Параметри безпеки > Політики облікових записів > Політика паролів. -

Встановіть мінімальну довжину пароля та вимоги щодо складності

покращити безпеку. -

Примусити збереження історії паролів, щоб запобігти повторному використанню останніх

паролі

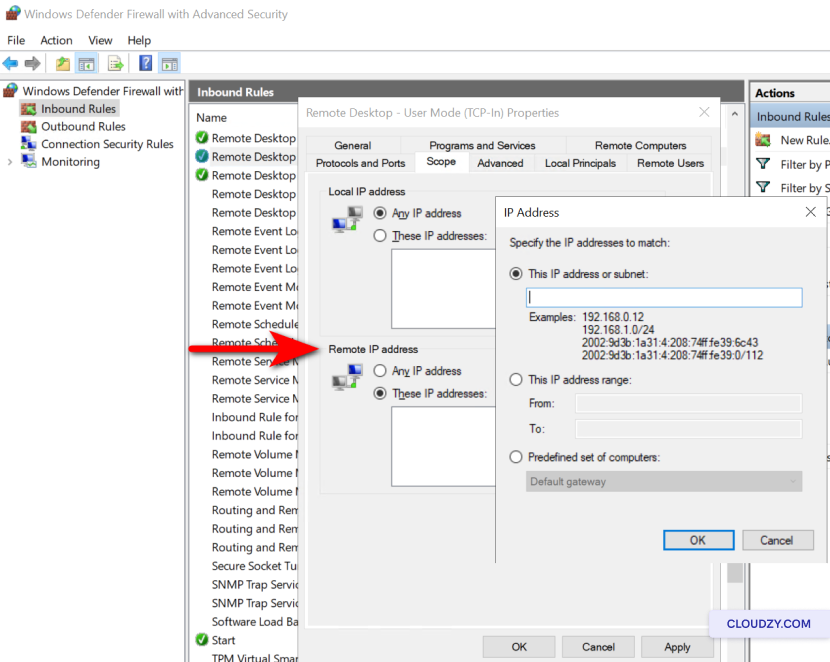

Обмеження

RDP Доступ через конфігурацію брандмауера

-

Відкрити Windows Брандмауер з розширеним захистом by

введення тексту wf.msc у діалоговому вікні «Виконати» (клавіша Windows +

R). -

Натисніть на Вхідні правила у лівій частині

панель -

Знайдіть правила для Віддалений робочий стіл – режим користувача

(TCP-In) та Віддалений робочий стіл – режим користувача

(UDP-In). -

Клацніть правою кнопкою миші на кожному правилі та виберіть

Властивості. -

Під Область вкладка, натисніть на Ці IP

адреси в Віддалена IP-адреса

розділ. -

Натисніть Додати та вкажіть IP-адреси, яким дозволено

встановлювати з'єднання RDP. -

Підтвердьте зміни, клацнувши OK і забезпечити

правила включені.

Налаштування

Багатофакторна автентифікація

-

Виберіть рішення MFA, сумісне з вашим налаштуванням RDP (наприклад, Безпека Duo, Microsoft

Entra). -

Слідуйте інструкціям постачальника MFA щодо встановлення та конфігурації,

щоб інтегрувати його з вашим середовищем RDP. -

Зареєструйте користувачів і налаштуйте методи вторинної автентифікації, такі як

мобільні програми або апаратні токени.

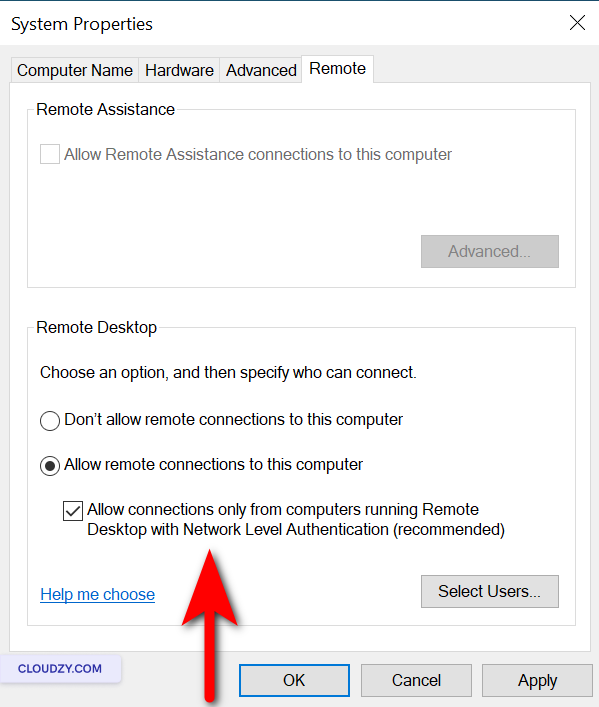

Увімкнення мережі

Рівень автентифікації

- Клацніть правою кнопкою миші на Цей ПК та виберіть

Властивості.

-

Натисніть на Параметри віддаленого доступу.

-

Під Віддалений робочий стіл, переконайтеся Дозволити

з'єднання лише з комп'ютерів, на яких запущено Віддалений робочий стіл із мережею

Рівень автентифікації вибрано.

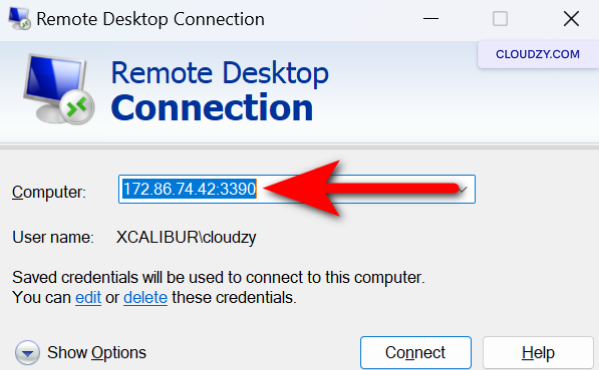

Зміна порту RDP за замовчуванням

Port

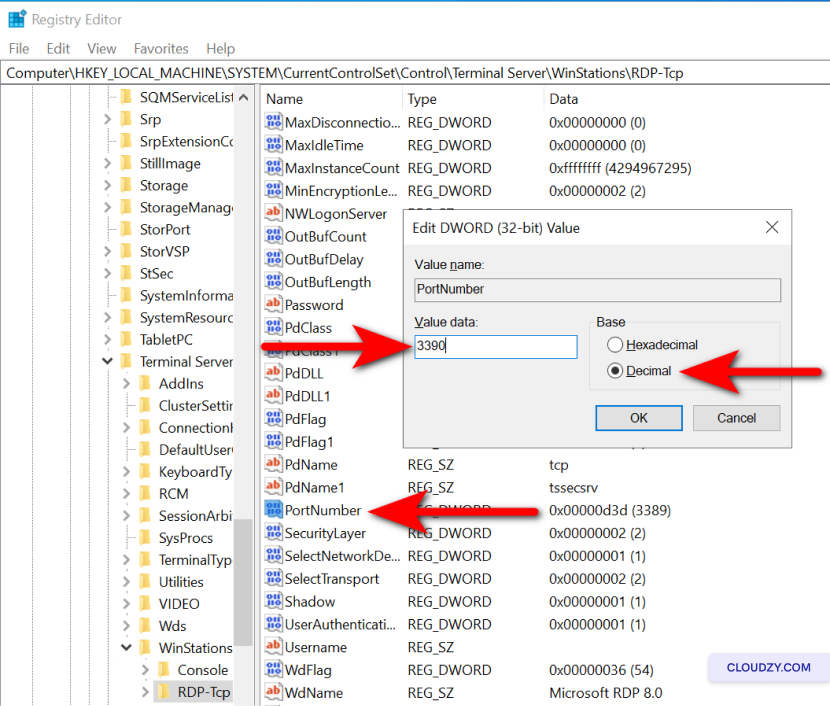

-

Натисніть клавіша Windows + R щоб відкрити діалогове вікно «Виконати»

діалог. -

Тип regedit та натисніть Enter to

відкрийте редактор реєстру. -

Перейдіть до HKEY_LOCAL_MACHINE\Server-Tcp.

-

Знайти PortNumber підключ, двічі клацніть на ньому,

вибрати Десятковий, та введіть новий номер порту.

- Натисніть на OK, закрийте редактор реєстру та оновіть

правила брандмауера відповідно.

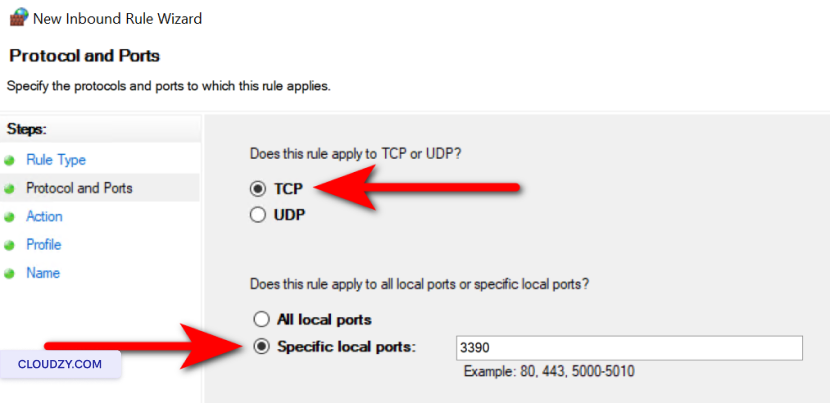

Тепер дозвольте новому портові проходити через Windows

Брандмауер:

-

Відкрийте брандмауер Windows натиснувши Windows клавіша +

R, введення тексту wf.msc. -

На лівій панелі натисніть на Вхідний

Правила. -

Натисніть на Нове правило на правій панелі.

-

Вибрати Port та натисніть на

Далі. -

Виберіть TCP та вкажіть номер нового порту, який ви

встановили в редакторі реєстру, потім натисніть Далі.

-

Вибрати Дозволити з'єднання та натисніть на

Далі. -

Переконайтеся Домен, Приватний, і

Публічний позначені, щоб визначити область дії правила як

необхідно, потім натисніть Далі. -

Дайте правилу назву, наприклад Власний порт RDP,

та натисніть на Завершити. -

Перезавантажте систему, а потім переконайтеся, що підключились через новий

порт.

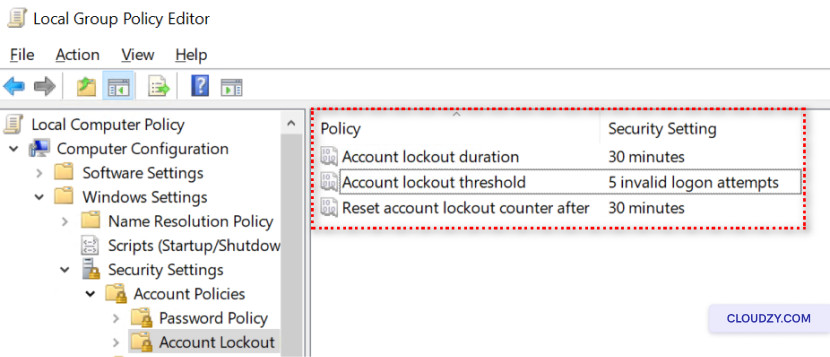

Налаштування

Політики блокування облікового запису

-

Відкрийте редактор групової політики натиснувши Windows клавіша +

R та введення gpedit.msc. -

Перейдіть до Computer Configuration > Параметри Windows >

Параметри безпеки > Політики облікових записів > Блокування облікового запису

Політика. -

Встановити Поріг блокування облікового запису, Час блокування облікового запису

тривалість, і Скинути лічильник блокування облікового запису

після,до відповідних значень.

Оновлення систем та

Програмне забезпечення

-

Увімкніть автоматичні оновлення в параметрах Windows Update.

-

Регулярно перевіряйте оновлення для всього програмного забезпечення, яке використовується разом з ним

з RDP. -

Застосовуйте оновлення під час запланованих вікон обслуговування, щоб мінімізувати

порушення.

Розгортання

Рішення для захисту від вірусів та шкідливого ПО

-

Виберіть надійне антивірусне програмне забезпечення та рішення проти шкідливого ПО.

-

Встановіть програмне забезпечення дотримуючись інструкцій виробника

інструкції. -

Встановіть автоматичне оновлення програмного забезпечення та виконуйте регулярні

сканування.

Проведення

Регулярні перевірки безпеки та налаштування сповіщень

-

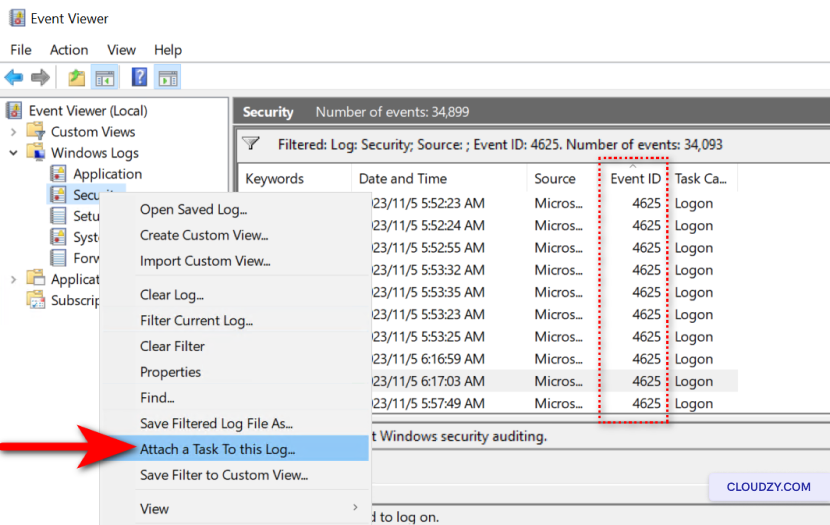

Відкрийте переглядач подій, ввівши eventvwr.msc in

діалог запуску (клавіша Windows + R). -

Перейдіть до Windows Журнали > Безпека та шукайте ID подій

4625. -

Щоб налаштувати сповіщення, натисніть правою кнопкою миші на Безпека та

вибрати Приєднати завдання до цього журналу…. -

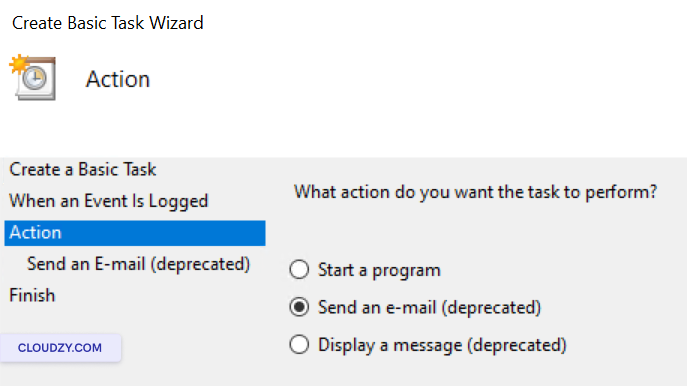

Слідуйте майстру для створення завдання, активованого кількома

екземпляри ID події 4625.

- Виберіть дію, наприклад надіслання електронної пошти або відображення повідомлення, коли

завдання активоване.

- Завершіть роботу майстра та назвіть завдання для легкої ідентифікації.

Використання VPNs для

Додаткова безпека

-

Визначте необхідність VPN на основі ваших вимог безпеки

та чутливості даних, доступних через RDP. -

Виберіть надійного постачальника послуг VPN або налаштуйте власний VPN, якщо

у вас є така можливість. -

Встановіть і налаштуйте клієнтське програмне забезпечення VPN на всіх пристроях, які

будуть використовувати RDP. -

Навчіть користувачів підключатися до VPN перед запуском RDP

сеансу, щоб забезпечити шифрування трафіку віддаленого робочого стола та

zabezpechyty -

Регулярно оновлюйте та обслуговуйте інфраструктуру VPN, щоб усунути

будь-які вразливості безпеки та забезпечити її стійкість проти

загрози.

Захистіть ваш RDP як цифровий форпост. Регулярні оновлення та дотримання

найкращих практик — це ваші надійні сторожі, що забезпечують захист мережі

залишатися непроникною. Будьте уважні й активні — безпека вашої мережі залежить від цього.

Якщо у вас є питання, не вагайтеся звернутися до нашої служби підтримки.

команда по подання

квиток.

Також у розділі Безпека

Пов'язані посібники.

Вам потрібна допомога з чимось іншим?

Медіанний час відповіді менше 1 години. Справжні люди, не боти.