Protokol RDP (RDP) vám umožňuje ovládat server Windows přes síť jako byste ho používali místně. Na Windows Server 2016 je RDP standardně zakázán, protože Microsoft doporučuje používat PowerShell a WinRM pro vzdálenou správu a varuje, že odhalení portu 3389 bez ochranných prvků může přizvat útoky.

Přesto má mnoho administrátorů a vzdálených pracovníků potřebu grafického přístupu k instalaci softwaru, řešení problémů nebo asistenci uživatelům. Tato příručka vysvětluje, jak povolit RDP v Windows Server 2016 čtyřmi různými metodami a zdůrazňuje osvědčené postupy pro bezpečnost a stabilitu.

- Proč povolit RDP a předpoklady

- Metoda 1: Povolte RDP přes Správce serveru (GUI)

- Metoda 2: Povolte RDP pomocí PowerShellu

- Metoda 3: Povolte RDP přes příkazový řádek

- Metoda 4: Povolte RDP přes Zásady skupiny

- Konfigurace brány firewall a osvědčené postupy zabezpečení

- Řešení problémů a tipy pro vzdálený přístup

- Závěrečné myšlenky

- Často kladené otázky

Proč povolit RDP a předpoklady

RDP je užitečné, když je potřeba grafické rozhraní (viz co je RDP). Měli byste to ale zapnout úmyslně. Než se pustíte do přesměrování RDP na Windows Server 2016, ověřte, že je server opatchován a chráněn důvěryhodnou firewallem.

Přihlaste se s účtem správce, znáte IP adresu nebo DNS název stroje a můžete se k němu připojit bezpečnou sítí nebo VPN. Firewall Windows musí povolit příchozí provoz na portu TCP 3389.

Zde jsou klíčové předpoklady:

- Práva administrátora: Zapnout RDP mohou pouze správci.

- Přístup k síti: Ověřte, že se máte k serveru jak připojit a že je otevřený port 3389.

- Uživatelské účty: Rozhodněte, kterým uživatelům bez práv správce potřebujete poskytnout vzdálený přístup, abyste je mohli později přidat.

- Plánování bezpečnosti: Počítejte s tím, že budete používat Network Level Authentication (NLA), silná hesla a omezíte přístup na důvěryhodné IP adresy.

Až splníte tyto požadavky, vyberte si níže některou z metod a postupujte podle kroků na zapnutí RDP na Windows Server 2016.

Metoda 1: Povolte RDP přes Správce serveru (GUI)

Pokud si nejste jistí, jak zapnout RDP na Windows Server 2016, je metoda přes GUI nejjednodušší:

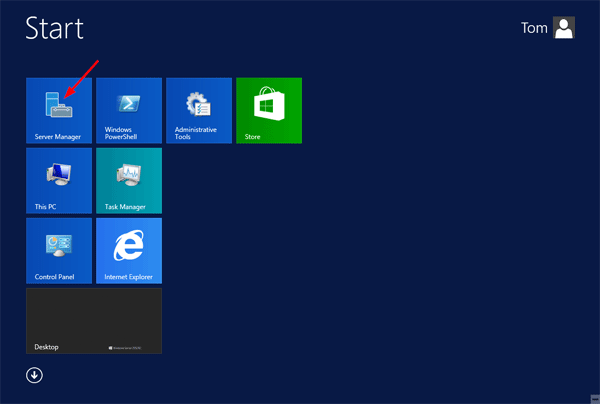

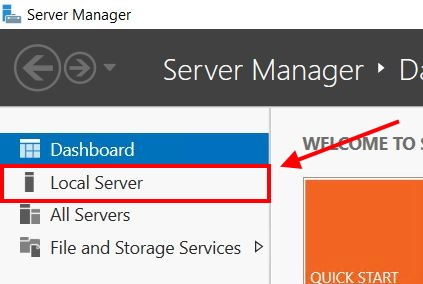

- Otevřete Server Manager a vyberte Lokální server v levém podokně. V hlavním podokně se zobrazují vlastnosti systému.

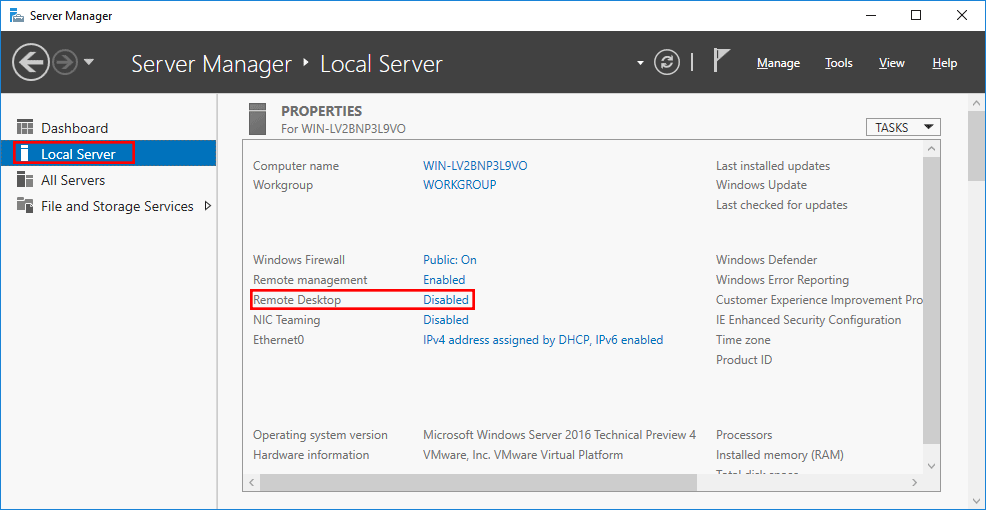

- Změňte nastavení Vzdálené plochy: Vedle Vzdálená plocha, klikněte na modrý Zakázáno odkaz.

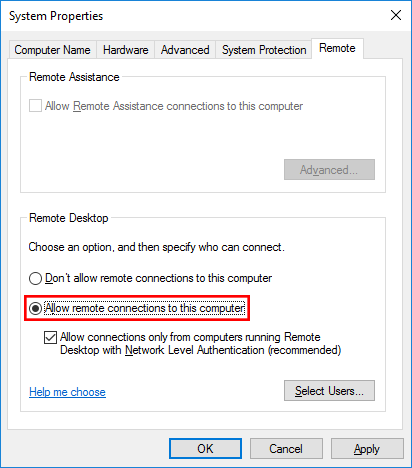

- V Vlastnosti systému dialog, výběr Povolit vzdálená připojení a pro lepší bezpečnost zaškrtněte Umožnit připojení pouze z počítačů, na kterých je spuštěna Vzdálená plocha s Network Level Authentication.

- Použijte a přidejte uživatele: Klikněte Použít. Při potvrzení se pravidlo firewallu automaticky aktivuje. Chcete-li povolit uživatelům bez práv správce přístup, klikněte na Vybrat uživatele, přidejte jejich uživatelská jména a klikněte na OK.

- Ověřit stav: Zavřete a znovu otevřete Server Manager nebo stiskněte F5. The Vzdálená plocha položka by měla zobrazit Povoleno. Otestujte přístup z vaší klientské машины pomocí Připojení ke vzdálené ploše aplikace

Tato metoda ukazuje, jak aktivovat RDP v Windows Server 2016 pomocí grafického rozhraní. Pokud dáváte přednost skriptům, PowerShell následuje.

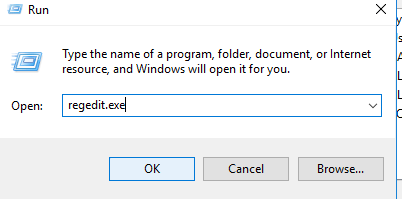

Metoda 2: Povolte RDP pomocí PowerShellu

PowerShell je ideální pro automatizaci a vzdálené scénáře. V této části se dozvíte, jak aktivovat RDP v Windows Server 2016 přes příkazový řádek:

Povolit RDP:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0

Otevřete pravidlo brány firewall:

Enable‑NetFirewallRule -DisplayGroup "Remote Desktop"Volitelně: vynuťte NLA a přidejte uživatele:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP‑Tcp' -Name 'UserAuthentication' -Value 1

Add‑LocalGroupMember -Group 'Remote Desktop Users' -Member '<Domain\Username>'

Tyto příkazy upraví hodnotu registru, která ovládá RDP, a aktivují skupinu brány firewall pro port 3389. Chcete-li je spustit na vzdáleném serveru, nejdříve navažte relaci s Enter‑PSSession přes WinRM. Pokud potřebujete alternativu pouze s textem pro aktivaci RDP v Windows Server 2016, další metoda používá příkazový řádek.

Metoda 3: Povolte RDP přes příkazový řádek

Pokud dáváte přednost příkazovému řádku nebo pracujete v systémech bez PowerShellu, můžete dosáhnout stejného výsledku. Tento přístup ukazuje, jak aktivovat RDP v Windows Server 2016 pomocí vestavěných nástrojů:

- Otevřete příkazový řádek s právy správce.

- Nastavte hodnotu registru:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

- Aktivujte pravidlo brány firewall:

netsh advfirewall firewall set rule group="remote desktop" new enable=yes

- Udělte přístup nesprávcům:

net localgroup "Remote Desktop Users" /add <Domain\Username>

- Zkontrolujte svou práci:

reg query "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections

Hodnota 0x0 potvrzuje, že je povolen vzdálený přístup. Zavřete a znovu otevřete Server Manager, aby se jeho stav obnovil. Pokud potřebujete aktivovat RDP na více serverech najednou, následující část ukazuje, jak aktivovat RDP v Windows Server 2016 pomocí Group Policy.

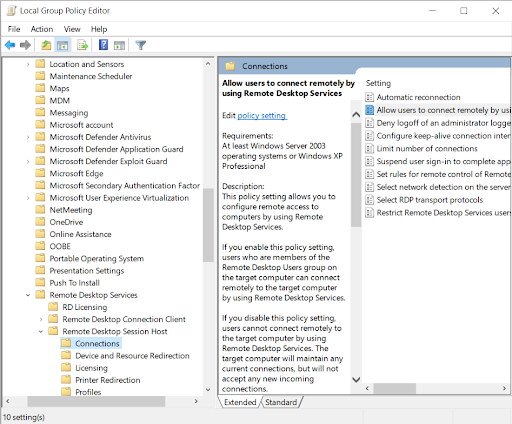

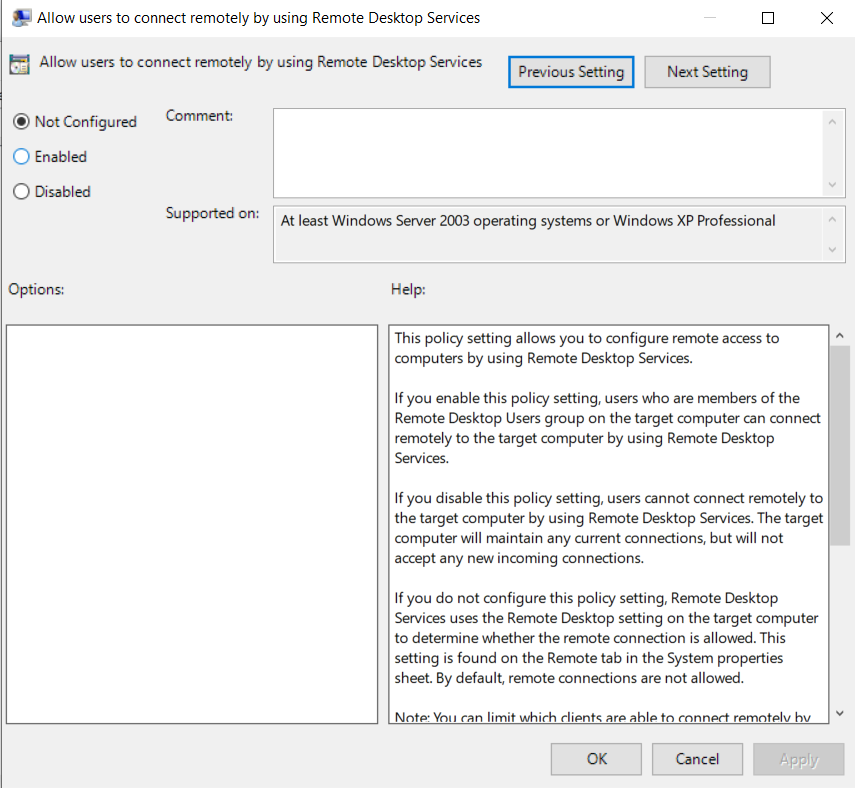

Metoda 4: Povolte RDP přes Zásady skupiny

Group Policy je vhodná pro doménová prostředí, kde potřebujete aktivovat RDP na více serverech. Ti, kteří se chtějí naučit, jak aktivovat RDP v Windows Server 2016 na více počítačích, mohou postupovat takto:

- Vytvořte nebo upravte GPO: Otevřít Konzola správy zásad skupiny hledáním v nabídce Start. Klikněte na svou doménu nebo organizační jednotku pravým tlačítkem a vytvořte novou GPO.

- Přejděte k nastavení RDP: Pod Konfigurace počítače → Šablony správy → Součásti Windows → Služby Vzdálené plochy → Hostitel relace Vzdálené plochy → Připojení, poklikejte Povolit uživatelům vzdálené připojení pomocí služeb Vzdálené plochy.

- Povolte zásadu a volitelně NLA: Vybrat Povoleno. Chcete-li vynutit NLA, nastavte Vyžadovat ověření uživatele pro vzdálená připojení pomocí ověřování na úrovni sítě to Povoleno.

- Aktualizujte cílové servery: Spustit gpupdate /force na každém serveru nebo čekejte na cyklus obnovení zásad.

Tento přístup standardizuje nastavení RDP a usnadňuje auditování. Přístup můžete dále zabezpečit úpravou pravidla brány firewall v rámci stejného objektu zásad skupiny. Pokud vám nemá chuť všechno řešit sami, můžete se vždy rozhodnout pro jeden z nejlepších poskytovatelů RDP pro komerčně spravovaná řešení.

Cloudzy s RDP VPS

Můžete si ušetřit hledání nejlepšího poskytovatele RDP a spustit virtuální plochu Windows s Cloudzy RDP VPS. Získáte plný přístup správce, váš preferovaný server Windows (2012, 2016, 2019 nebo 2022) předinstalovaný, okamžitou aktivaci a dvě souběžná přihlášení; služba zůstává cenově dostupná, jak rostete s PAYG.

Vyberte si jeden z našich mnoha datových center v USA, Evropě nebo Asii, abyste udrželi nízkou latenci, poté škálujte CPU, RAM a úložiště bez migrací. Pod kapotou vysokofrekvenční CPU až 4,2 GHz s pamětí DDR5, úložištěm NVMe SSD a sítí až 10 Gbps udržují vaši plochu responzivní, zatímco integrovaná ochrana DDoS, vyhrazená statická IP adresa, 99,95 % dostupnost a 24/7 podpora vás udržují online. Flexibilní platby zahrnují karty, PayPal, Alipay a krypto. Až budete připraveni, koupit RDP.

Konfigurace brány firewall a osvědčené postupy zabezpečení

Zapnutí RDP vystavuje váš server pokusům o vzdálené přihlášení. Přijměte tyto osvědčené postupy, abyste minimalizovali riziko po zjištění, jak povolit RDP na serveru Windows 2016:

- Omezit příchozí provoz: Omezte pravidlo brány firewall na konkrétní rozsahy IP adres. Pokud nepotřebujete přístup z otevřeného internetu, povolte připojení pouze z vaší VPN nebo podnikové sítě.

- Použijte VPN: Poskytněte vzdáleným uživatelům tunel VPN, aby RDP nikdy nebyl přímo vystaven veřejnému internetu.

- Vyžadovat NLA a silná hesla: NLA ověří uživatele předtím, než uvidí plochu. Kombinujte to s komplexními hesly a vícefaktorovým ověřením prostřednictvím vašeho poskytovatele identity nebo hardwarových tokenů.

- Změnit výchozí port: Změna portu 3389 na nestandardní číslo prostřednictvím registru může snížit automatizované prohledávání. Nezapomeňte odpovídajícím způsobem upravit pravidla brány firewall a nastavení klienta.

- Udržovat systémy aktualizované: Aplikujte nejnovější aktualizace Windows a bezpečnostní záplaty. Exploity zaměřené na RDP se často spoléhají na zastaralý software.

Tyto opatření chrání váš server, a přitom zůstávají praktická. V každém případě si můžete vyzkoušet RDP alternativu, například VNC.

Řešení problémů a tipy pro vzdálený přístup

I když je správně nakonfigurován, mohou se vyskytnout problémy s připojením přes RDP. Pokud jste postupovali podle pokynů k aktivaci RDP v Windows Server 2016 a stále se nemůžete připojit, vyzkoušejte následující řešení:

- Blokování brány firewall: Pravidlo Windows Firewall může být stále deaktivované, nebo externí firewall může blokovat port 3389. Zkontrolujte vaše pravidla a potvrďte, že je port otevřen.

- Chyby oprávnění: Připojit se mohou pouze správci a členové skupiny Uživatelé Vzdálené plochy Přidejte potřebné uživatele do této skupiny.

- Nestabilita sítě: Vysoká latence nebo VPN poruchy mohou způsobit vypršení časového limitu. Používejte stabilní připojení a v případě potřeby testujte z jiné sítě.

- Stav se neaktualizoval: Server Manager může RDP stále zobrazovat jako deaktivovaný, dokud ho neaktualizujete pomocí F5 nebo znovu neotevřete konzolu.

- Klientský software: Použijte oficiální klienta Microsoft Remote Desktop pro váš operační systém. Na macOS si stáhněte Vzdálená plocha Microsoftu z App Store; na Linux použijte RemminaUživatelé Androidu a iOS si mohou aplikaci najít v příslušných obchodech s aplikacemi.

Pokud si nechcete poté, co jste se naučili aktivovat RDP v Windows Server 2016, sami spravovat RDP, zvažte Windows Server 2016 VPS která má vzdálený přístup předem konfigurován.

Závěrečné myšlenky

Aktivace vzdáleného přístupu je přímočará, jakmile víte, jak aktivovat RDP v Windows Server 2016. Vyberte Server Manager pro jednoduchost, PowerShell nebo Command Prompt pro skriptování a vzdálené scénáře a Group Policy pro konzistenci v celé doméně.

Bez ohledu na metodu zabezpečte server omezením příchozích připojení, aktivací Network Level Authentication a přístupem pouze pro potřebné uživatele. Nezapomeňte otestovat a řešit problémy s nastavením, abyste měli spolehlivé připojení. Nakonec, pokud vám vadí konfigurace, zvažte spravovaný RDP VPS od Cloudzy a vyhnete se všem těmto potížím.