Připojení přes Remote Desktop Protocol (RDP) čelí neustálým útokům od kybernetických zločinců, kteří zneužívají slabá hesla, exponovaných portů a chybějících bezpečnostních kontrol. Pochopení zabezpečení RDP je kritické, protože útočníci úspěšně kompromitují 90 procent exponovaných serverů RDP během hodin.

Bezprostřední rizika zahrnují: útok na heslo hrubou silou, krádež přihlašovacích údajů, nasazení ransomware a lateral movement po síti. Ověřená řešení jsou: přístup pouze přes VPN, vícefaktorové ověřování, Network Level Authentication, zásady silných hesel a nikdy vystavujte RDP přímo internetu.

Tato příručka vám přesně ukazuje, jak zabezpečit připojení ke vzdálené ploše pomocí ověřených bezpečnostních opatření, která zastaví útoky dřív, než uspějí.

Co je RDP?

Remote Desktop Protocol (RDP) je technologie od Microsoftu pro ovládání jiného počítače v síti. Přenáší data obrazovky, vstupy z klávesnice a pohyby myši mezi zařízeními, což umožňuje vzdálené ovládání jako byste seděli přímo u cílového počítače.

RDP standardně používá port 3389 a obsahuje základní šifrování, ale toto výchozí nastavení vytváří zásadní bezpečnostní chyby, které útočníci aktivně zneužívají.

Je RDP bezpečný?

Ne. RDP není bezpečný s výchozím nastavením.

Fakta: RDP používá standardně jen 128bitové šifrování. Cyberkriminálníci se zaměřují na RDP v 90 % úspěšných útoků. RDP servery dostupné z internetu čelí tisícům pokusů o útok denně.

Proč RDP selhává: Slabé výchozí ověření umožňuje útoky hrubou silou. Chybějící Network Level Authentication vystavuje přihlašovací obrazovky útočníkům. Port 3389 je neustále skenován automatizovanými nástroji. Chybí vestavěné vícefaktorové ověřování, takže hesla zůstávají jedinou ochranou.

Řešení: RDP je bezpečný až když nasadíte více vrstev zabezpečení, včetně přístupu VPN, silného ověřování, správné správy sítě a nepřetržitého monitorování. Nedávná analýza ukazuje, že lidské chyby zůstávají hlavní příčinou bezpečnostních incidentů, přičemž 68 % z nich zahrnuje neúmyslné lidské prvky, jako je podlehnutí sociálnímu inženýrství nebo chybná konfigurace.

Finanční dopad těchto selhání bezpečnosti je značný. Náklady na únik dat dosáhly nových výšin v roce 2024, když globální průměrný náklad dosáhl 4,88 milionu dolarů na incident – což je nárůst o 10 % oproti předchozímu roku, způsobený hlavně přerušením činnosti a náklady na zotavení.

Běžné problémy se zabezpečením vzdálené plochy

Primární problémy se zabezpečením vzdálené plochy, které vytváří úspěšné vektory útoku, zahrnují:

| Kategorie zranitelnosti | Časté problémy | Metoda útoku |

| Slabiny autentizace | Slabá hesla, chybějící MFA | Útoky hrubou silou |

| Vystavení síti | Přímý přístup z internetu | Automatizované skenování |

| Problémy s konfigurací | Zakázané NLA, neaktualizované systémy | Zneužití známých zranitelností |

| Problémy s řízením přístupu | Nadměrná oprávnění | Laterální pohyb |

Zranitelnost BlueKeep (CVE-2019-0708) demonstruje, jak rychle se tyto problémy vyhrocují. Tato chyba ve spuštění vzdáleného kódu umožnila útočníkům získat úplnou kontrolu nad systémem bez ověření a zasáhla miliony neaktualizovaných systémů Windows.

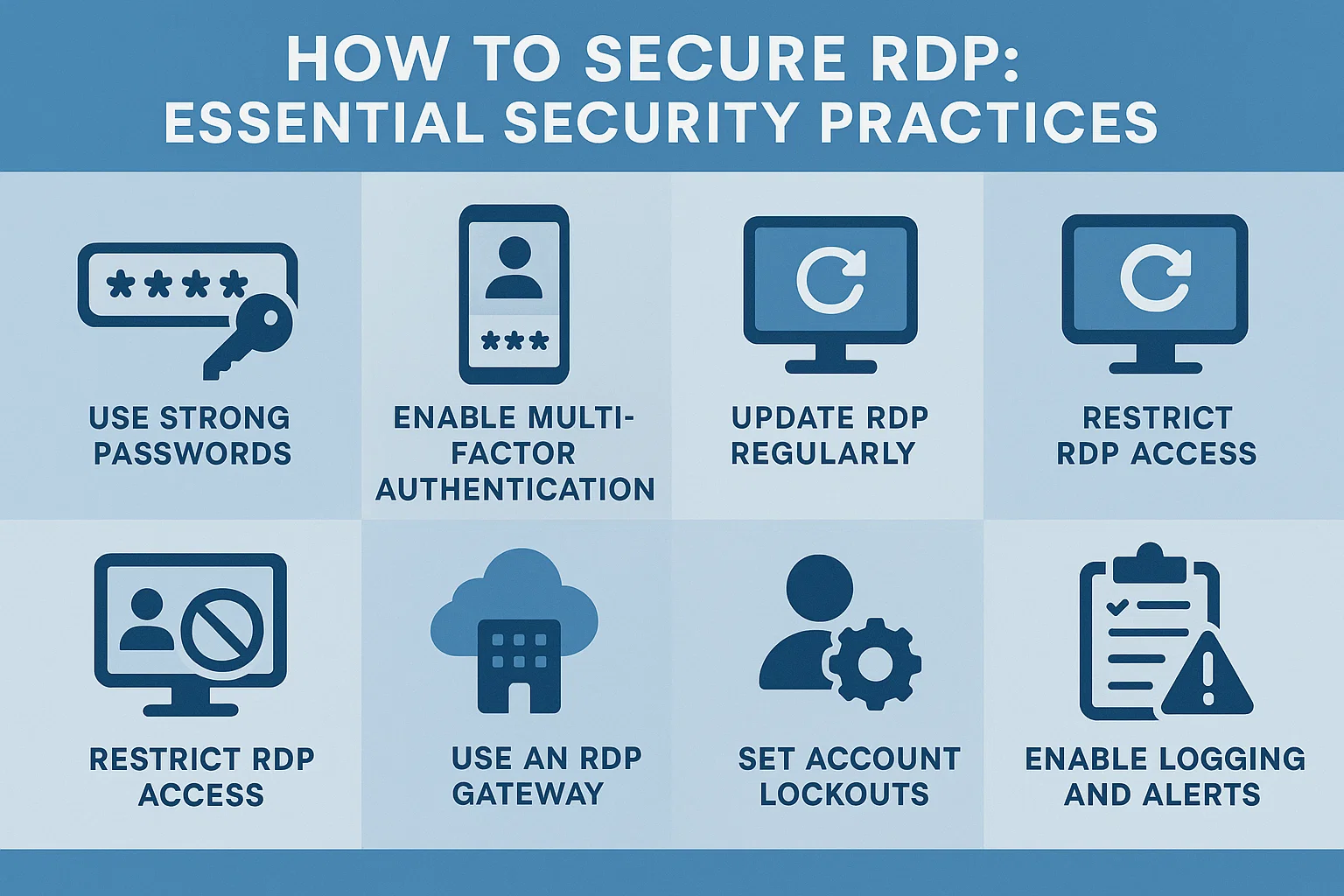

Jak zabezpečit RDP: Základní postupy zabezpečení

Tyto osvědčené postupy pro zabezpečení vzdáleného přístupu poskytují účinnou ochranu, když jsou nasazeny společně.

Nikdy nevystavujte RDP přímo internetu

Toto pravidlo není vyjednávatelné, když se učíte, jak efektivně zabezpečit RDP. Přímé vystavení portu 3389 internetu vytváří okamžitou útočnou plochu, kterou automatizované nástroje najdou a zneužijí během hodin.

Viděl jsem servery, které obdržely přes 10 000 neúspěšných pokusů o přihlášení během prvního dne vystavení internetu. Útočníci používají specializované botnety, které nepřetržitě skenují služby RDP a spouštějí útoky na vycpávání přihlašovacích údajů na objevených serverech.

Implementace: Zablokujte veškerý přímý přístup k portům RDP přes internet pomocí pravidel brány firewall a implementujte zásady přístupu pouze přes VPN.

Používejte silná a jedinečná hesla

Bezpečnost hesla tvoří základ zabezpečení vzdálené plochy Windows a musí splňovat současné standardy proti hrozbám, aby odolala moderním metodám útoku.

Požadavky CISA, které fungují:

- Minimálně 16 znaků s úplnou složitostí

- Jedinečná hesla, která se nikdy neopakují v systémech

- Pravidelná rotace pro privilegované účty

- Bez slov ze slovníku nebo osobních informací

Konfigurace: Nastavte zásady hesel prostřednictvím Zásad skupiny v Konfigurace počítače > Zásady > Nastavení Windows > Nastavení zabezpečení > Zásady účtu > Zásada hesel. To zajistí vynucování v rámci domény.

Povolte ověřování na úrovni sítě (NLA)

Ověřování na úrovni sítě vyžaduje ověření před navázáním relací RDP a poskytuje základní ochranu pro zabezpečení protokolů vzdálené连ení.

NLA zabraňuje útočníkům v dosažení přihlašovací obrazovky Windows, blokuje náročné pokusy o připojení a snižuje zatížení serveru z neúspěšných pokusů o ověření.

Kroky konfigurace:

- Otevřete Vlastnosti systému na cílových serverech

- Přejděte na kartu Vzdálené

- Povolte možnost Povolit připojení pouze z počítačů se vzdálenou plochou s ověřováním na úrovni sítě

Implementujte vícefaktorové ověřování (MFA)

Vícefaktorové ověřování zastavuje útoky založené na přihlašovacích údajích tím, že vyžaduje další ověření mimo hesla. Jedná se o nejvýznamnější jednotlivé zlepšení pro zabezpečení vzdálené plochy Windows.

| Metoda MFA | Úroveň zabezpečení | Doba implementace | Nejlepší pro |

| Microsoft Authenticator | Vysoká | 2-4 hodiny | Většina prostředí |

| Ověření přes SMS | Střední | 1 hodina | Rychlé nasazení |

| Hardwarové tokeny | Velmi vysoká | 1-2 dny | Zóny s vysokou bezpečností |

| Chytré karty | Velmi vysoká | 2-3 dny | Podniková prostředí |

Microsoft Authenticator poskytuje nejlepší rovnováhu mezi bezpečností a použitelností ve většině nasazení. Uživatelé se rychle adaptují, jakmile si uvědomí výhody ochrany.

Vyžadujte přístup prostřednictvím VPN

Připojení VPN vytváří šifrované tunely, které chrání veškerý síťový provoz, včetně relací RDP. Tento přístup poskytuje nejspolehlivější ochranu pro osvědčené postupy bezpečného vzdáleného přístupu.

Výhody zabezpečení VPN:

- Šifrování všech komunikačních kanálů

- Centralizované ověřování a protokolování přístupu

- Řízení přístupu na úrovni sítě

- Geografická omezení pokud je potřeba

Když se uživatelé připojí přes VPN, ověří se dvakrát: jednou vůči službám VPN a podruhé vůči relacím RDP. Toto dvojí ověření důsledně blokuje neoprávněný přístup. the nejlepších poskytovatelů RDP implementace.

Nastavení jump hostu

Jump hosty fungují jako řízené vstupní body k internímu přístupu RDP a nabízejí centralizované monitorování a bezpečnostní kontroly, které zvyšují bezpečnost nasazení vzdálené plochy.

Architektura jump hostu:

- Dedikovaný server přístupný pouze přes VPN

- Kompletní protokolování a nahrávání relací

- Granulární řízení přístupu pro každého uživatele

- Automatizované bezpečnostní monitorování

Jump hosty fungují nejlépe v kombinaci s nástroji pro správu připojení, které automatizují vícestupňový proces a současně udržují úplné auditní záznamy.

Zabezpečení RDP certifikáty SSL

Certifikáty SSL/TLS poskytují vyšší úroveň šifrování než výchozí zabezpečení RDP a brání útokům man-in-the-middle, které mohou zachycovat přihlašovací údaje a data relace.

Implementace certifikátu:

- Vygenerujte certifikáty pro všechny servery RDP

- Nakonfigurujte služby RDP tak, aby vyžadovaly ověření certifikátem

- Nasaďte informace o certifikační autoritě do klientských systémů

- Monitorujte vypršení platnosti certifikátů a jejich obnovu

Profesionální certifikáty od důvěryhodných autorit poskytují lepší zabezpečení než samopodepsané certifikáty a zjednodušují konfiguraci klientů v podnikových prostředích.

Omezení přístupu pomocí PAM řešení

Řešení pro správu privilegovaného přístupu (PAM) zajišťují komplexní kontrolu přístupu RDP, implementují oprávnění just-in-time a automatizovanou správu přihlašovacích údajů pro zabezpečení protokolů vzdáleného připojení.

PAM Capabilities: PAM Možnosti:

- Dočasný přístup na základě schválených požadavků

- Automatická rotace hesel a jejich vkládání

- Monitorování a nahrávání relací v reálném čase

- Rozhodování o přístupu na základě chování pomocí analytiky rizik

Delinea Secret Server se integruje se službou Active Directory a poskytuje pokročilé ovládací prvky potřebné pro implementace zabezpečení vzdálené plochy Windows na podnikové úrovni.

Pokročilá konfigurace zabezpečení

Tyto konfigurace doplňují základní postupy zabezpečení a poskytují vícevrstvou ochranu.

Změna výchozího portu RDP

Změna portu RDP z 3389 zablokuje automatizované skenery zaměřené na výchozí port. Přestože to není komplexní ochrana, změna portu snižuje pokusy o útok přibližně o 80 % podle analýzy logů.

Implementace: Upravte nastavení registru nebo použijte Group Policy k přiřazení vlastního portu, pak aktualizujte pravidla brány firewall tak, aby povolila nový port a zablokovala port 3389.

Nakonfigurujte zásady uzamčení účtu

Zásady uzamčení účtu automaticky deaktivují účty po opakovaných neúspěšných pokusech o ověření, což poskytuje efektivní ochranu proti útokům hrubou silou.

Konfigurace Group Policy:

- Přejděte na Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Account Lockout Policy

- Nastavte prah uzamčení: 3-5 neúspěšných pokusů

- Nakonfigurujte dobu trvání uzamčení: 15-30 minut

- Vyvažte požadavky zabezpečení s produktivitou uživatelů

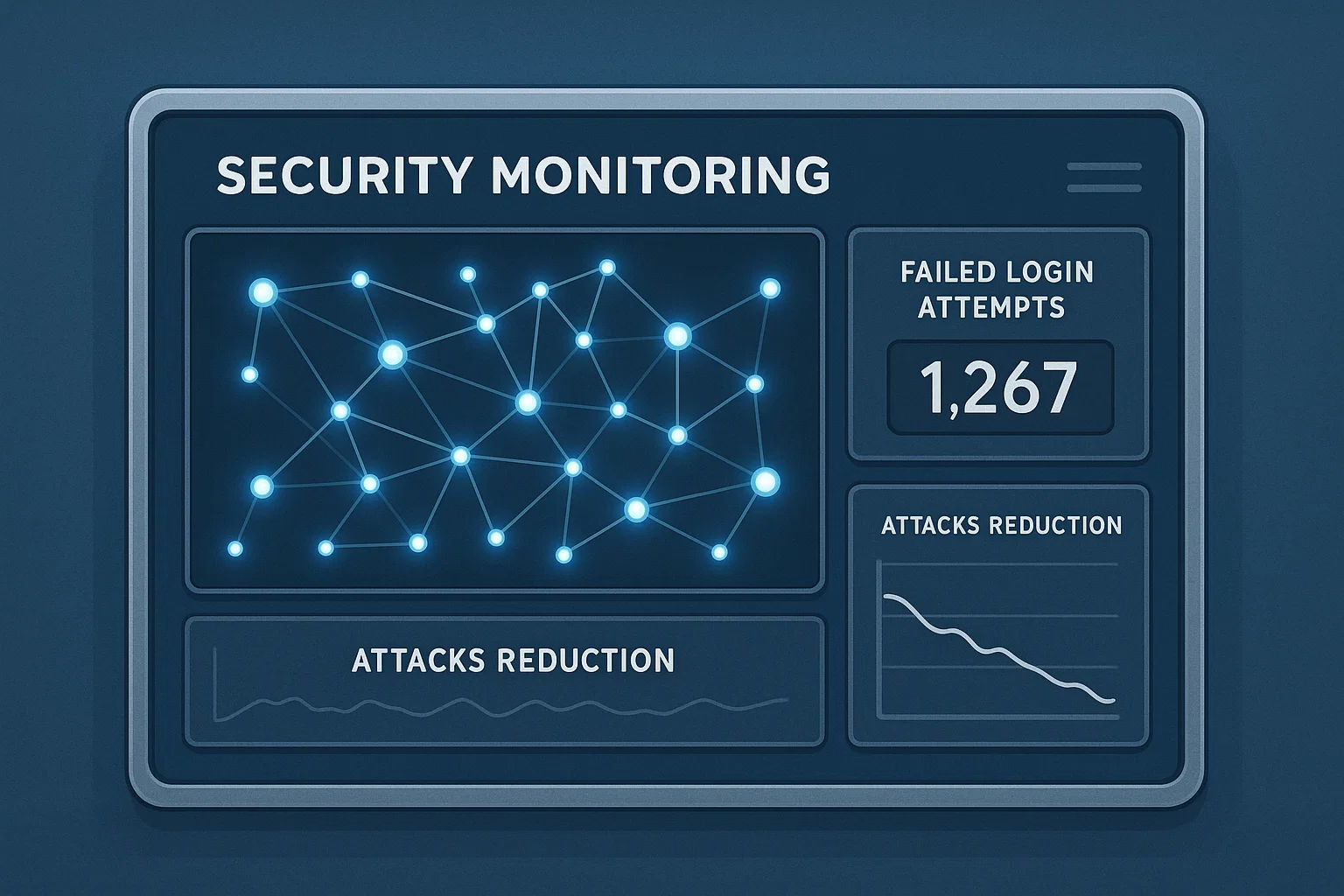

Monitorování aktivity RDP

Systémy SIEM (Security Information and Event Management) poskytují centralizované monitorování, které koreluje události RDP s dalšími bezpečnostními daty k identifikaci hrozeb a vzorců útoků.

Požadavky na monitorování:

- Sběr protokolů událostí Windows pro všechny servery RDP

- Automatizované výstrahy pro selhání ověření

- Detekce geografických anomálií zdrojů připojení

- Integrace se zdroji hrozeb

Platformy správce připojení mohou poskytnout další viditelnost do chování relací a pomoci identifikovat anomální vzory přístupu, které vyžadují prošetření.

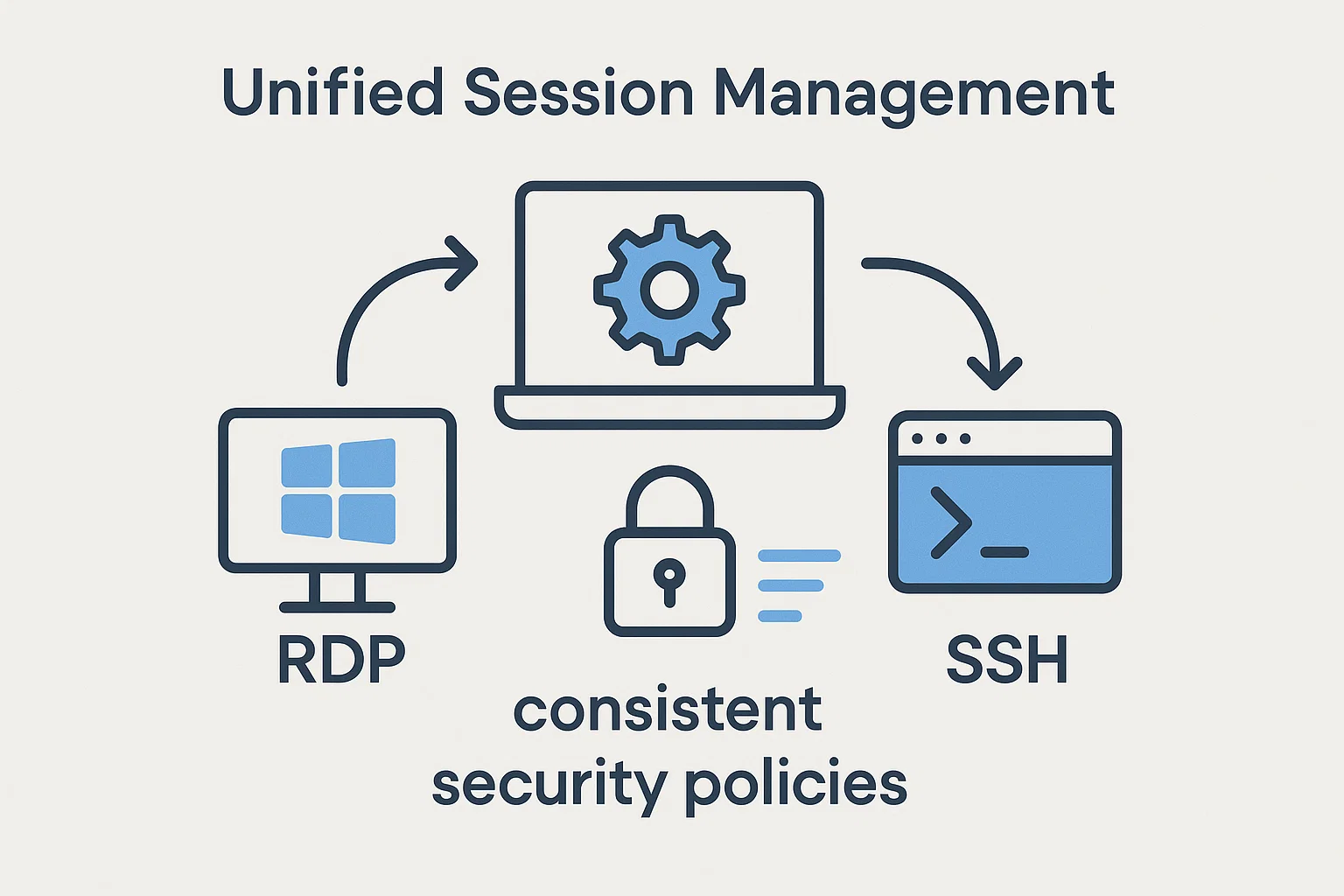

Sjednocená správa relací

Moderní platformy umožňují správu více vzdálených relací pro RDP i SSH prostřednictvím sjednocených rozhraní, což poskytuje jednotné zásady zabezpečení napříč různými metodami přístupu.

Výhody sjednocené správy:

- Jediný bod ověření pro veškerý vzdálený přístup

- Konzistentní bezpečnostní politiky napříč protokoly

- Centralizované záznamování relací a audit trail

- Zjednodušené uživatelské prostředí se zachovanou bezpečností

Implementace Delinea Secret Server

Podniková řešení jako Delinea Secret Server poskytují komplexní správu privilegovaného vzdáleného přístupu s integrovaným trezorem přihlašovacích údajů, která eliminují expozici hesel a zároveň uchovávají úplné audit trail.

Pracovní postup PRA:

- Uživatelé si vyžádají přístup přes centralizovanou platformu

- Systém ověří identitu a oprávnění proti definovaným politikám

- Přihlašovací údaje se automaticky získají a vloží do relace

- Všechny aktivity v relaci se zaznamenávají v reálném čase

- Přístup se automaticky ukončuje v naplánovaných intervalech

Tento přístup zabraňuje krádeži přihlašovacích údajů a zároveň poskytuje podrobné audit trail požadované pro soulad se bezpečnostními rámci.

Další bezpečnostní opatření

Tato doplňková opatření doplňují základní bezpečnostní praxi a poskytují obrannou hloubku pro komplexní bezpečnost RDP. Zatímco základní praxi tvoří vaši primární ochranu, zavedení těchto doplňkových kontrol dále snižuje útočné plochy a posiluje vaši celkovou bezpečnostní polohu.

Udržujte software aktualizovaný

Pravidelné bezpečnostní aktualizace řeší nově objevené zranitelnosti, které útočníci aktivně zneužívají. Kritické zranitelnosti RDP jako BlueKeep (CVE-2019-0708) a DejaBlue dokazují důležitost včasné opravy a vážná rizika opožděných aktualizací.

Časová osa oprav vytváří nebezpečné okno zranitelnosti. Výzkum ukazuje, že organizacím trvá významně déle aplikovat bezpečnostní opravy, než útočníkům trvá je zneužít. V průměru trvá 55 dní napravit 50 % kritických zranitelností, zatímco hromadné zneužívání obvykle začíná během pouhých pěti dní od zveřejnění.

Správa aktualizací:

- Automatizované nasazení oprav pro všechny systémy s RDP

- Předplatné Microsoft Security Bulletins

- Testování aktualizací v přípravném prostředí před nasazením do produkce

- Postup nouzové opravy pro kritické zranitelnosti

Správa relací

Správná konfigurace relace zabraňuje neaktivním připojením v tom, aby zůstala dostupná ke zneužití.

| Nastavení | Hodnota | Výhoda zabezpečení |

| Časový limit nečinnosti | 30 minut | Automatické odpojení |

| Limit relace | 8 hodin | Vynucené opětovné ověření |

| Omezení připojení | 2 na uživatele | Zabránit zneužití |

Zakažte rizikové funkce

Funkce přesměrování RDP mohou vytvářet cesty pro exfiltraci dat a měly by být zakázány, pokud nejsou specificky vyžadovány.

| Funkce | Riziko | Zakázat metodu |

| Schránka | Krádež dat | Zásada skupiny |

| Tiskárna | Injekce malwaru | Administrativní šablony |

| Jednotka | Přístup k souborům | Nastavení registru |

Závěr

Zabezpečení RDP vyžaduje implementaci více bezpečnostních vrstev namísto spoléhání se na jedinou metodu ochrany. Nejúčinnější přístup kombinuje přístup VPN, silné ověřování, řádné monitorování a pravidelné aktualizace.

Nikdy nevystavujte RDP přímo internetu, bez ohledu na další bezpečnostní opatření. Místo toho implementujte zásady VPN-first nebo řešení RDP Gateway, která poskytují kontrolované komunikační kanály s úplnými možnostmi auditování.

Efektivní zabezpečení RDP vyžaduje neustálou pozornost na vznikající hrozby a pravidelné bezpečnostní audity, aby se zachovala účinnost ochrany. Pro profesionálně spravovaná řešení zvažte hostování serveru RDP poskytovatele, kteří standardně implementují komplexní bezpečnostní opatření.