Remote Desktop Protocol (RDP) lader dig styre en Windows-server over netværket, som hvis du brugte den lokalt. På Windows Server 2016 er RDP deaktiveret som standard, fordi Microsoft anbefaler at bruge PowerShell og WinRM til fjernkontrol og advarer om, at port 3389 uden beskyttelse kan invitere angreb.

Alligevel har mange administratorer og fjernarbejdere brug for grafisk adgang til at installere software, udbedre problemer eller hjælpe brugere. Denne vejledning forklarer, hvordan du aktiverer RDP på Windows Server 2016 ved hjælp af fire forskellige metoder og fremhæver bedste praksis for sikkerhed og stabilitet.

- Hvorfor aktivere RDP og forudsætninger

- Metode 1: Aktivér RDP via Server Manager (GUI)

- Metode 2: Aktivér RDP med PowerShell

- Metode 3: Aktivér RDP via kommandopromt

- Metode 4: Aktivér RDP via Group Policy

- Firewall-konfiguration og sikkerhedsbedste praksis

- Fejlfinding og fjernAccesstips

- Afsluttende tanker

- Ofte stillede spørgsmål

Hvorfor aktivere RDP og forudsætninger

RDP er nyttigt, når et grafisk interface er nødvendigt (se hvad er RDP). Men at aktivere det skal være et bevidst valg. Før du går videre med at lære hvordan du aktiverer RDP på Windows Server 2016, skal du bekræfte, at serveren er patchet og placeret bag en pålidelig firewall.

Log ind med en administratorkonto, kend maskinens IP-adresse eller DNS-navn, og sørg for at kunne nå den over et sikkert netværk eller VPN. Windows Firewall skal tillade indgående trafik på TCP port 3389.

Her er vigtige forudsætninger:

- Administratorrettigheder: Kun administratorer kan slå RDP til.

- Netværksadgang: Sørg for at kunne nå serveren og at port 3389 er åben.

- Brugerkonti: Beslut hvilke ikke-admin-brugere der har brug for fjernacces, så du kan tilføje dem senere.

- Sikkerhedsplanlægning: Planlæg at bruge Network Level Authentication (NLA), stærke adgangskoder og begræns eksponeringen til pålidelige IP-intervaller.

Når du opfylder disse krav, skal du vælge en metode nedenfor og følge trinene til at aktivere RDP på Windows Server 2016.

Metode 1: Aktivér RDP via Server Manager (GUI)

Hvis du er usikker på, hvordan du aktiverer RDP i Windows Server 2016, er GUI-metoden den simpleste:

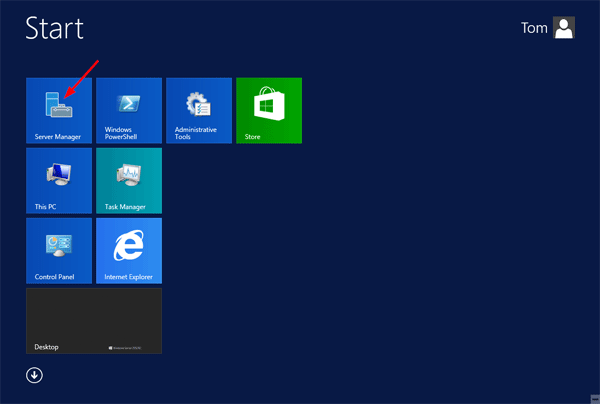

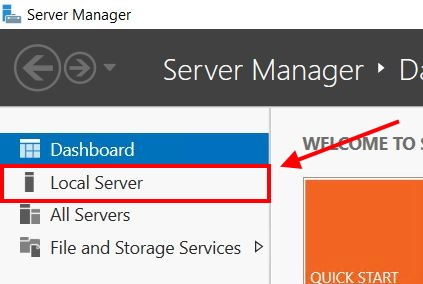

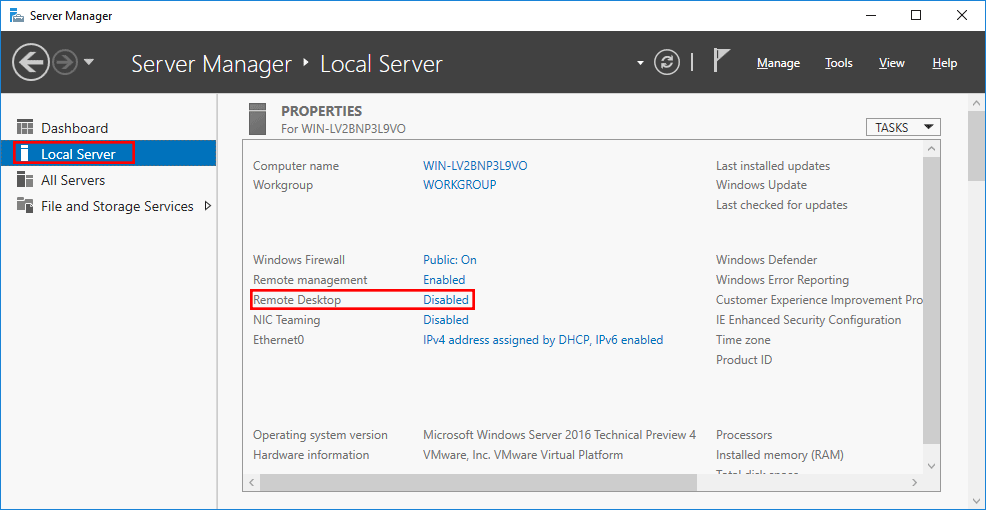

- Åbn Server Manager og vælg Lokal Server i venstre panel. Hovedpanelet viser systemegenskaber.

- Skift Remote Desktop-indstillinger: Ved siden af Fjernskrivebord, klik på det blå Deaktiveret link.

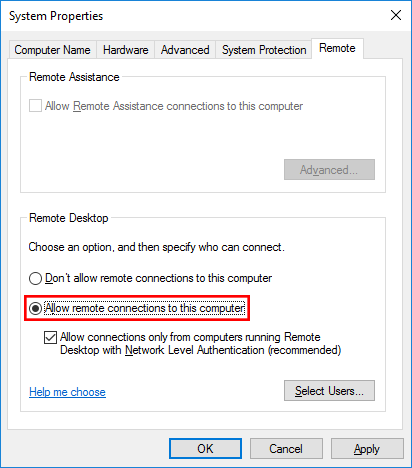

- I Systemegenskaber dialog, vælg Tillad fjernforbindelser og kontroller for bedre sikkerhed Tillad forbindelser kun fra computere, der kører Remote Desktop med Network Level Authentication.

- Anvend og tilføj brugere: Klik Anvend. En prompt aktiverer firewall-reglen automatisk. Hvis du vil tillade ikke-administratorer, skal du klikke Vælg brugere, tilføje deres brugernavne og klikke OK.

- Bekræft status: Luk og åbn Server Manager igen, eller tryk F5. Den Fjernskrivebord indgangen burde vise Aktiveret. Test adgang fra din klientmaskine ved hjælp af Fjernskrivebordforbindelse app.

Denne metode viser, hvordan du aktiverer RDP i Windows Server 2016 via det grafiske interface; hvis du foretrækker scripts, er PowerShell næste.

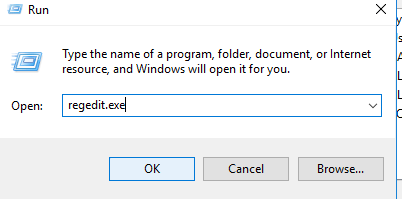

Metode 2: Aktivér RDP med PowerShell

PowerShell er ideel til automatisering og fjernscenarier. I dette afsnit lærer du, hvordan du aktiverer RDP i Windows Server 2016 via kommandolinjen:

Aktivér RDP:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0

Åbn firewall-reglen:

Enable‑NetFirewallRule -DisplayGroup "Remote Desktop"Valgfrit: håndhæv NLA og tilføj brugere:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP‑Tcp' -Name 'UserAuthentication' -Value 1

Add‑LocalGroupMember -Group 'Remote Desktop Users' -Member '<Domain\Username>'

Disse kommandoer ændrer registreringsværdien, der styrer RDP, og aktiverer firewall-gruppen for port 3389. Hvis du vil køre dem på en fjernserver, skal du først etablere en session med Enter‑PSSession via WinRM. Hvis du foretrækker en tekstbaseret løsning til at aktivere RDP i Windows Server 2016, bruger næste metode kommandoprompten.

Metode 3: Aktivér RDP via kommandopromt

Hvis du foretrækker kommandoprompten eller arbejder på systemer uden PowerShell, kan du opnå det samme resultat. Denne metode viser, hvordan du aktiverer RDP i Windows Server 2016 med indbyggede værktøjer:

- Åbn kommandoprompten med administratorrettigheder.

- Angiv registreringsværdien:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

- Aktivér firewallreglen:

netsh advfirewall firewall set rule group="remote desktop" new enable=yes

- Giv ikke-administratorer adgang:

net localgroup "Remote Desktop Users" /add <Domain\Username>

- Kontrollér dit arbejde:

reg query "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections

En værdi af 0x0 bekræfter, at fjernadgang er tilladt. Luk og genåbn Server Manager for at opdatere statusen. Hvis du skal aktivere RDP på mange servere på én gang, viser næste afsnit, hvordan du aktiverer RDP i Windows Server 2016 med gruppepolitik.

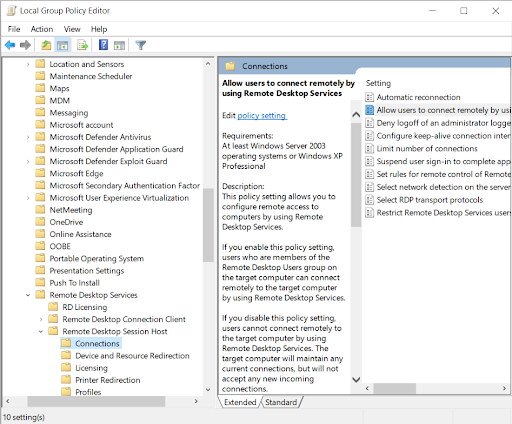

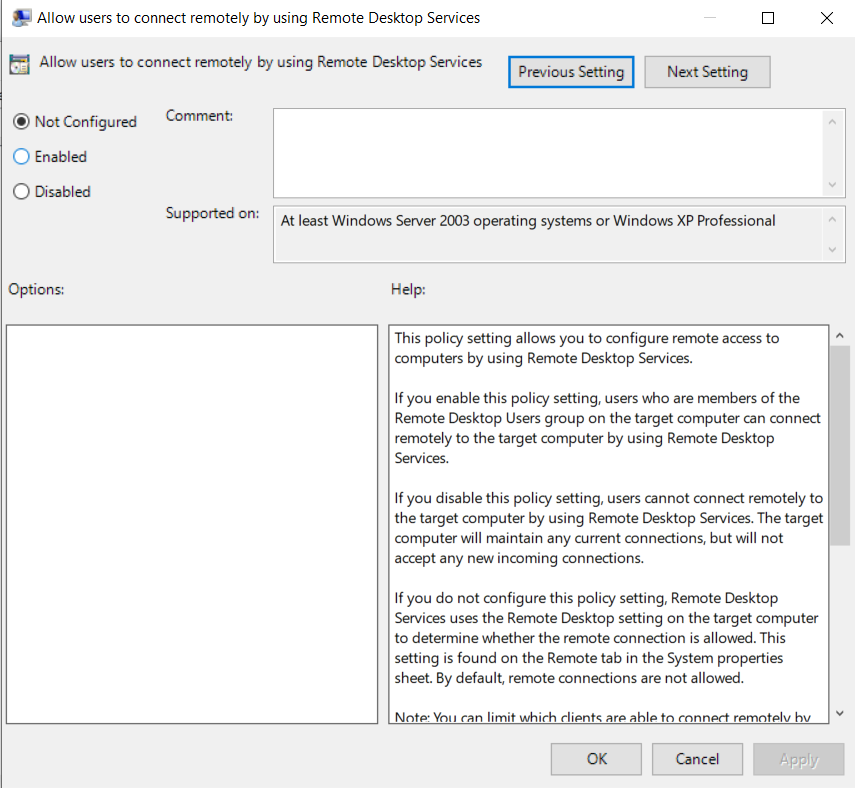

Metode 4: Aktivér RDP via Group Policy

Gruppepolitik er velegnet til domænemiljøer, hvor du skal aktivere RDP på flere servere. Hvis du vil lære at aktivere RDP i Windows Server 2016 på flere maskiner, skal du følge disse trin:

- Opret eller rediger en gruppepolitik: Åbn Gruppepolitikstyringskonsol ved at søge efter det i Start. Højreklik på dit domæne eller en organisationsenhed, og opret en ny gruppepolitik.

- Naviger til RDP-indstillingen: Under Computerkonfiguration → Administrative skabeloner → Windows-komponenter → Remote Desktop Services → Remote Desktop Session Host → Forbindelser, dobbeltklik Tillad brugere at forbinde sig fjernt via Remote Desktop Services.

- Aktivér politikken og valgfri NLA: Vælg Aktiveret. For at gennemtvinge NLA skal du angive Kræv brugerauthentificering for fjernforbindelser ved hjælp af Network Level Authentication to Aktiveret.

- Opdatér målserverene: Kør gpupdate /force på hver server, eller vent på opdateringscyklussen for gruppepolitikken.

Denne tilgang standardiserer RDP-indstillinger og er nemmere at revidere. Du kan sikre adgangen yderligere ved at redigere firewallreglen inden for samme GPO. Hvis du ikke har lyst til at gøre alt dette selv, kan du altid vælge en af bedste RDP-udbydere til kommercielt administrerede løsninger.

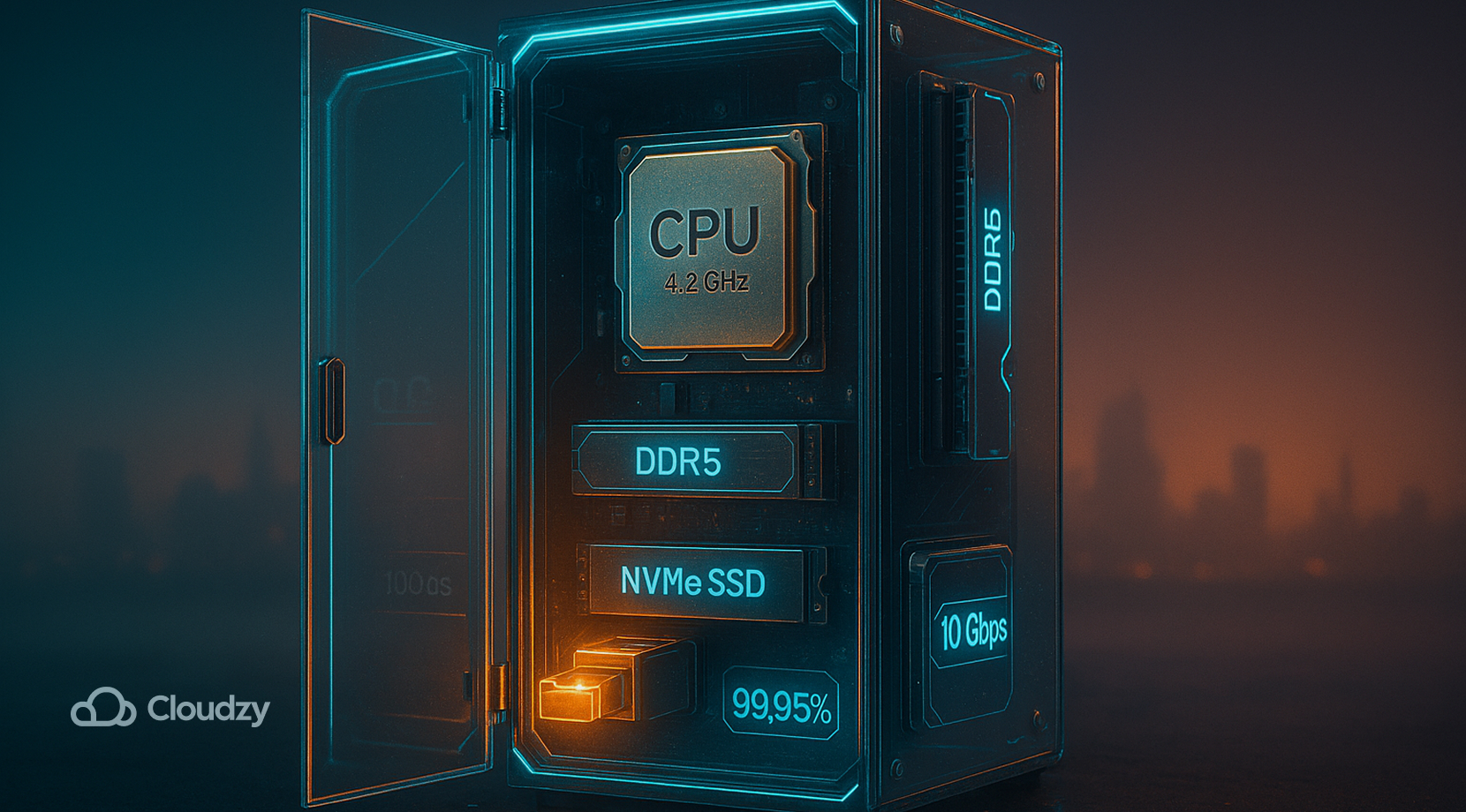

Cloudzy's RDP VPS

Du kan endda springe søgningen over efter den bedste RDP-udbyder og starte en Windows virtuel desktop med Cloudzy's RDP VPS. Du får fuld administratoradgang, dit foretrukne Windows Server (2012, 2016, 2019 eller 2022) præinstalleret, øjeblikkelig aktivering og to samtidige logins; tjenesten forbliver overkommelig når du vokser med PAYG.

Vælg et af vores mange datacentre i USA, Europa eller Asien for at holde latensen lav, og skaler derefter CPU, RAM og lager uden migrationer. Under motorhuvens, høj-taktede CPU'er op til 4,2 GHz med DDR5 hukommelse, NVMe SSD lager og op til 10 Gbps netværk holder din desktop responsiv, mens indbygget DDoS-beskyttelse, en dedikeret statisk IP, 99,95% oppetid og 24/7-support holder dig online. Fleksible betalinger omfatter kort, PayPal, Alipay og krypto. Når du er klar, køb RDP.

Firewall-konfiguration og sikkerhedsbedste praksis

Aktivering af RDP udsætter din server for fjernadgang-forsøg. Følg disse bedste praksis for at minimere risiko efter du lærer hvordan du aktiverer RDP i Windows Server 2016:

- Begræns indgående trafik: Begræns firewallreglen til bestemte IP-intervaller. Hvis du ikke har brug for adgang fra det åbne internet, tillad kun forbindelser fra dit VPN eller virksomhedsnetværk.

- Brug en VPN: Giv fjernbrugere en VPN-tunnel så RDP aldrig er direkte eksponeret for det offentlige internet.

- Kræv NLA og stærke adgangskoder: NLA godkender brugere før de ser skrivebordet. Kombinér det med komplekse adgangskoder og multifaktorgodkendelse gennem din identitetsudbyder eller hardwaretokens.

- Skift standardporten: Ændring af port 3389 til et ikke-standard tal via registreringsdatabasen kan reducere automatiserede scans. Husk at justere firewallregler og klientindstillinger i overensstemmelse hermed.

- Hold systemer opdateret: Anvend de nyeste Windows-opdateringer og sikkerhedsrettelser. Exploits målrettet RDP er ofte afhængige af forældet software.

Afvejet mod bekvemmelighed hjælper disse foranstaltninger med at holde din server sikker. Når det er sagt, kan du altid prøve en RDP-alternativ som VNC.

Fejlfinding og fjernAccesstips

Selv når den er korrekt konfigureret, kan du støde på problemer med at forbinde via RDP. Hvis du har fulgt trinene om hvordan du aktiverer RDP i Windows Server 2016 og stadig ikke kan forbinde, er her nogle få ting du kan prøve:

- Firewall blokerer: Windows-firewallreglen kan stadig være deaktiveret, eller en ekstern firewall kan blokere port 3389. Gennemgå dine regler og bekræft at porten er åben.

- Tilladelse fejl: Kun administratorer og medlemmer af gruppen Fjernskrivebordsbrugere kan forbinde. Tilføj nødvendige brugere til den pågældende gruppe.

- Netværksinstabilitet: Høj latens eller VPN-forstyrrelser kan forårsage timeouts. Brug en stabil forbindelse og test fra et andet netværk hvis muligt.

- Status ikke opdateret: Server Manager kan stadig vise RDP som deaktiveret, indtil du opdaterer det med F5 eller åbn konsollen igen.

- Klientsoftware: Brug den officielle Microsoft Remote Desktop-klient til dit operativsystem. På macOS skal du installere Microsoft Fjernskrivebordet fra App Store; på Linux skal du bruge Remmina. Android- og iOS-brugere finder mobilklienten i deres respektive app stores.

Hvis du foretrækker ikke at administrere RDP selv efter at have lært, hvordan du aktiverer RDP i Windows Server 2016, kan du kigge på Windows Server 2016 VPS som kommer med fjernadgang allerede konfigureret.

Afsluttende tanker

Det er enkelt at aktivere fjernacces når du først ved, hvordan du aktiverer RDP i Windows Server 2016. Vælg Server Manager for nemhed, PowerShell eller Command Prompt til scripts og fjernscenarier, og Group Policy til konsistens på tværs af domænet.

Uanset metode skal du sikre serveren ved at begrænse indgående forbindelser, aktivere Network Level Authentication og give adgang kun til påkrævede brugere. Husk at teste og fejlfinde dit setup for at sikre en pålidelig forbindelse. Og hvis du hellere vil undgå konfigurationen, så overvej en managed RDP VPS fra Cloudzy for at undgå alt det besvær.