Remote Desktop Protocol (RDP)-forbindelser udsættes konstant for angreb fra cyberkriminelle, der udnytter svage adgangskoder, eksponerede porte og manglende sikkerhedskontroller. At forstå, hvordan man sikrer RDP, er kritisk, fordi angribere med succes kompromitterer 90% af eksponerede RDP-servere inden for timer.

De umiddelbare risici omfatter: brute-force-passwordangreb, credentialtyveri, ransomware-udrulning og lateral netværksbevægelse. De dokumenterede løsninger er: VPN-kun adgang, multifaktor-autentificering, Network Level Authentication, stærke adgangskodepolitikker og aldrig at eksponere RDP direkte til internettet.

Denne guide viser dig præcist, hvordan du sikrer fjernskrivebordsconnections ved hjælp af testede sikkerhedsforanstaltninger, der stopper angreb, før de lykkes.

Hvad er RDP?

Remote Desktop Protocol (RDP) er Microsofts teknologi til at styre en anden computer over et netværk. Den transmitterer skermdata, tastaturinput og musbevægelser mellem enheder, hvilket muliggør fjernkontrol, som hvis du sad ved målmaskinen.

RDP bruger port 3389 som standard og inkluderer grundlæggende kryptering, men disse standardindstillinger skaber betydelige sikkerhedssårbarheder, som angribere aktivt udnytter.

Er RDP sikker?

Nej. RDP er ikke sikker med standardindstillinger.

Faktaerne: RDP giver kun 128-bit kryptering som standard. Cyberkriminelle målretter RDP i 90% af vellykkede angreb. Interneteksponerede RDP-servere møder tusinder af angrebsforsøg dagligt.

Hvorfor RDP fejler: Svag standardautentificering tillader brute-force-angreb. Manglende Network Level Authentication eksponerer loginskærme for angribere. Standardporten 3389 skannes konstant af automatiserede værktøjer. Ingen indbygget multifaktor-autentificering efterlader adgangskoder som den eneste beskyttelse.

Løsningen: RDP bliver sikker kun, når du implementerer flere sikkerhedslag, herunder VPN-adgang, stærk autentificering, korrekte netværkskontroller og løbende overvågning. En nylig analyse viser, at menneskelige fejl er stadig den primære årsag til sikkerhedsbrud, hvor 68% involverer ikke-ondsindet menneskelig adfærd som at blive snydt af social engineering eller lave konfigurationsfejl.

De økonomiske konsekvenser af disse sikkerhedsfejl er betydelige. Omkostninger ved databrud nåede nye højder i 2024, hvor den globale gennemsnitlige omkostning nåede 4,88 millioner dollars pr. hændelse - en stigning på 10% fra året før, primært drevet af forretningsafbrydelser og gendannelsesomkostninger.

Almindelige sikkerhedsproblemer med fjernskrivebordforbindelser

De primære sikkerhedsproblemer ved fjernskrivebordforbindelser, som skaber vellykkede angrebsvektorer, omfatter:

| Sårbarhedskategori | Almindelige problemer | Angrebsmetode |

| Autentificeringssvagheder | Svage adgangskoder, manglende MFA | Brute-force-angreb |

| Netværkseksponering | Direkte internetadgang | Automatisk scanning |

| Konfigurationsproblemer | Deaktiveret NLA, uopdaterede systemer | Udnyttelse af kendte sårbarheder |

| Problemer med adgangskontrol | Overdrevne rettigheder | Lateral bevægelse |

BlueKeep-sårbarheden (CVE-2019-0708) demonstrerer, hvor hurtigt disse problemer eskalerer. Denne fjernkodeudførelsessvaghed tillod angribere at få fuldstændig systemkontrol uden godkendelse og påvirkede millioner af uopdaterede Windows-systemer.

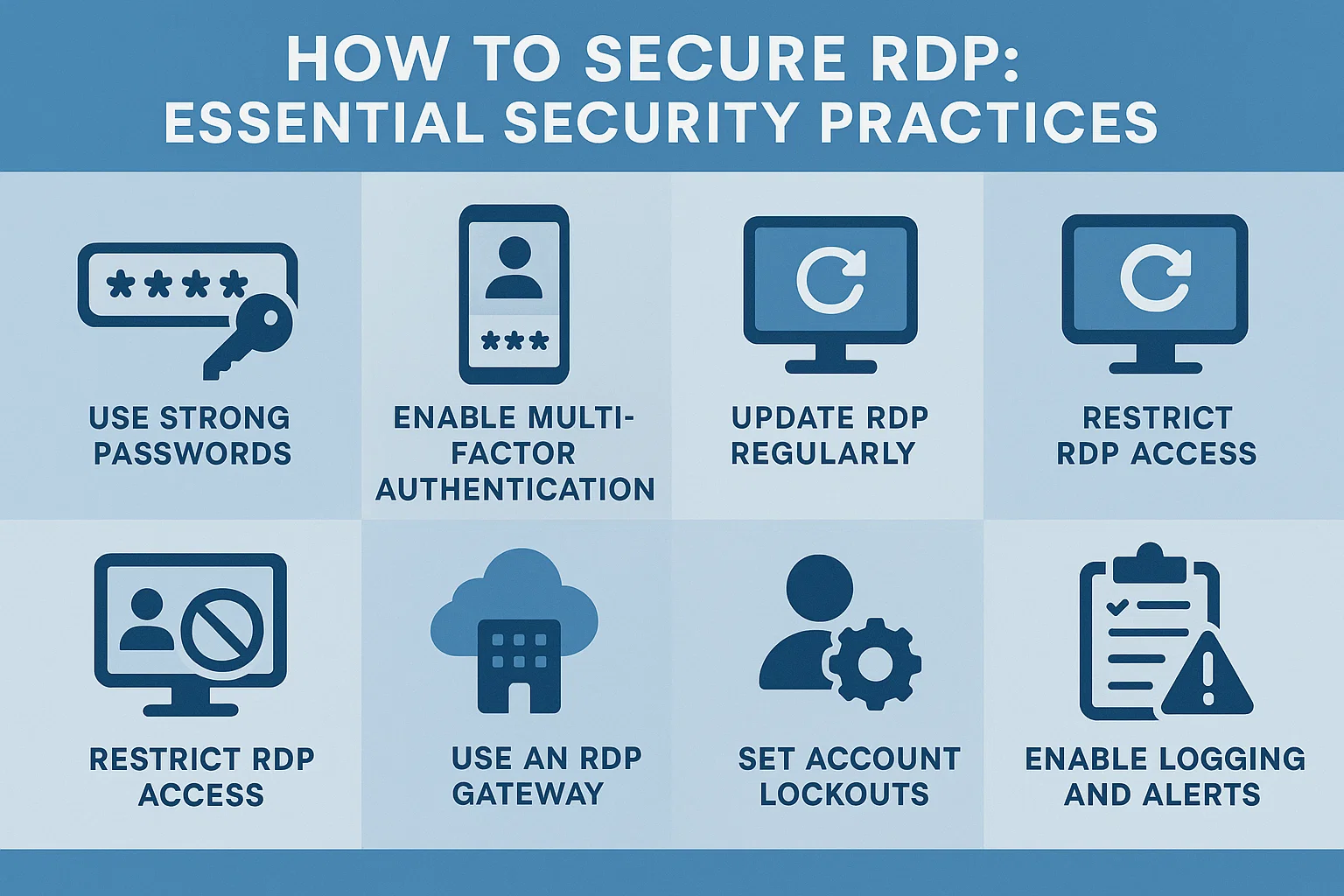

Sådan sikrer du RDP: vigtige sikkerhedspraksisser

Disse bedste praksisser for fjernacces giver påvist beskyttelse når de implementeres sammen.

Udsæt aldrig RDP direkte til internettet

Denne regel er ikke til forhandling når du skal sikre RDP effektivt. Direkte interneteksponering af port 3389 skaber et øjeblikkeligt angrebsfelt, som automatiserede værktøjer finder og udnytter inden for timer.

Jeg har set servere modtage over 10.000 mislykkede loginforsøg inden for det første døgn efter interneteksponering. Angribere bruger specialiserede botnets, som løbende scanner efter RDP-tjenester og lancerer brute-force-angreb mod opdagede servere.

Implementering: Blokér al direkte internetadgang til RDP-porte via firewall-regler og implementér VPN-kun-adgangspolitikker.

Brug stærke, unikke adgangskoder

Adgangskodernes sikkerhed danner grundlaget for Windows fjernskrivebordsikkerhed og skal opfylde aktuelle sikkerhedsstandarder for at modstå moderne angrebsmetoder.

CISA-krav der virker:

- Minimum 16 tegn med fuld kompleksitet

- Unikke adgangskoder aldrig genbrug på tværs af systemer

- Regelmæssig rotation af privilegerede konti

- Ingen ordbogsord eller personlige oplysninger

Konfiguration: Angiv adgangskodepolitikker via Gruppepolitik under Computerkonfiguration > Politikker > Windows Indstillinger > Sikkerhedsindstillinger > Kontopolitikker > Adgangskodetpolitik. Dette sikrer håndhævelse på tværs af domænet.

Aktivér godkendelse på netværksniveau (NLA)

Godkendelse på netværksniveau kræver godkendelse før etablering af RDP-sessioner og giver væsentlig beskyttelse af eksterne forbindelsesprotokoller.

NLA forhindrer angribere i at nå Windows-loginskærmen, blokerer ressourcekrævende forbindelsesforsøg og reducerer serverbelastning fra mislykkede godkendelser.

Konfigurationstrin:

- Åbn Systemegenskaber på målserverene

- Gå til fanen Fjernadgang

- Aktivér "Tillad forbindelser kun fra computere, der kører Fjernskrivebord med godkendelse på netværksniveau"

Implementer Multi-Factor Authentication (MFA)

Multi-factor-godkendelse stopper legitimationsbaserede angreb ved at kræve yderligere bekræftelse ud over adgangskoder. Dette er den mest effektive enkeltforbedring til sikker fjernadgang med Windows.

| MFA-metode | Sikkerhedsniveau | Implementeringstid | Bedst til |

| Microsoft Godkender | Høj | 2-4 timer | De fleste miljøer |

| SMS-bekræftelse | Medium | 1 time | Hurtig implementering |

| Hardware-tokens | Meget høj | 1-2 dage | Højsikre zoner |

| Smartkort | Meget høj | 2-3 dage | Virksomhedsomgivelser |

Microsoft Authenticator giver det bedste forhold mellem sikkerhed og brugervenlighed i de fleste implementeringer. Brugere tilpasser sig hurtigt, når de forstår beskyttelsesfordelene.

Kræv VPN-adgang

VPN-forbindelser skaber krypterede tunneler, der beskytter al netværkstrafik, herunder RDP-sessioner. Denne tilgang giver den mest pålidelige beskyttelse til sikre fjernadgangsmetoder.

VPN sikkerhedsfordele:

- Kryptering af alle kommunikationskanaler

- Centraliseret godkendelse og adgangslogning

- Netværksniveaukontrol af adgang

- Geografiske begrænsninger når det er nødvendigt

Når brugere forbinder gennem VPN først, godkendes de to gange: én gang til VPN-tjenester og igen til RDP-sessioner. Denne dobbelte godkendelse har konsistent blokeret uautoriseret adgang i den bedste RDP-udbydere implementeringer.

Opsæt en jumphost

Jumphosts fungerer som kontrollerede indgangspunkter til intern RDP-adgang og giver centraliseret overvågning og sikkerhedskontrol, der forbedrer sikkerhed i fjernskrivebordsimplementeringer.

Jumphost-arkitektur:

- Dedikeret server, der kun er tilgængelig gennem VPN

- Komplet sessionlogning og optagelse

- Granularkontrol af adgang pr. bruger

- Automatiseret sikkerhedsovervågning

Jump hosts fungerer bedst når de kombineres med forbindelsesstyringværktøjer, der automatiserer multi-hop-processen samtidig med at bevare fulde revisionsspor.

Sikker RDP med SSL-certifikater

SSL/TLS-certifikater giver forbedret kryptering ud over standard RDP-sikkerhed og forhindrer man-in-the-middle-angreb, der kan opfange legitimationsoplysninger og sessionsdata.

Certificatimplementering:

- Generer certifikater for alle RDP-servere

- Konfigurer RDP-tjenester til at kræve certifikatgodkendelse

- Installer certifikatautoritet-oplysninger på klientsystemer

- Overvåg certifikatets udløb og fornyelse

Professionelle certifikater fra pålidelige myndigheder giver bedre sikkerhed end selv-signerede certifikater og forenkler klientkonfiguration i virksomhedsmiljøer.

Begræns adgang med PAM-løsninger

Privileged Access Management (PAM)-løsninger giver omfattende kontrol over RDP-adgang, implementerer just-in-time-tilladelser og automatiseret legitimationsstyring til sikring af fjernforbindelsesprotokoller.

PAM-funktioner:

- Midlertidig adgangsetablering baseret på godkendte anmodninger

- Automatiseret adgangskoderotation og injektion

- Realtids sessionovervågning og optagelse

- Risikobaserede adgangsbeslutninger ved hjælp af adfærdsanalyse

Delinea Secret Server integreres med Active Directory og giver de avancerede kontroller, der er nødvendige for enterprise Windows fjernskrivebordssikkerhedsimplementeringer.

Avanceret sikkerhedskonfiguration

Disse konfigurationer supplerer vigtige sikkerhedspraksis og giver forsvarsdybde-beskyttelse.

Skift standard RDP-port

Ændring af RDP fra port 3389 blokerer automatiserede scanningsværktøjer, der specifikt målretter standardporten. Selv om portomdeling ikke er omfattende beskyttelse, reducerer portændringer angrebsforsøg med cirka 80% baseret på loganalyse.

Implementering: Rediger registerindstillinger eller brug gruppepolitik til at tildele brugerdefinerede porte, opdater derefter firewallregler for at tillade den nye port samtidig med at blokere 3389.

Konfigurer politik for kontolåsning

Politikker for kontolåsning deaktiverer automatisk konti efter gentagne mislykkede godkendelseforsøg, hvilket giver effektiv beskyttelse mod brute-force-angreb.

Gruppepolitik-konfiguration:

- Gå til Computerkonfiguration > Politikker > Windows Indstillinger > Sikkerhedsindstillinger > Kontopolitikker > Kontolåsepolitik

- Angiv låsegrænse: 3-5 mislykkede forsøg

- Konfigurer låsevarighed: 15-30 minutter

- Afbalancer sikkerhedskrav med brugerproduktivitet

Overvåg RDP-aktivitet

SIEM-systemer (Security Information and Event Management) giver centraliseret overvågning, der korrelerer RDP-begivenheder med andre sikkerhedsdata for at identificere trusler og angrebsmønstre.

Overvågningskrav:

- Windows-begivenhedslogsamling for alle RDP-servere

- Automatiserede advarsler ved godkendelsesfiaskoes

- Geografisk anomalidetektion for forbindelsekilder

- Integrering med trusseloplysningsfeeds

Forbindelsesstyringsplatforme kan give yderligere indsigt i sessionadfærd og hjælpe med at identificere unormal adgang, der kræver undersøgelse.

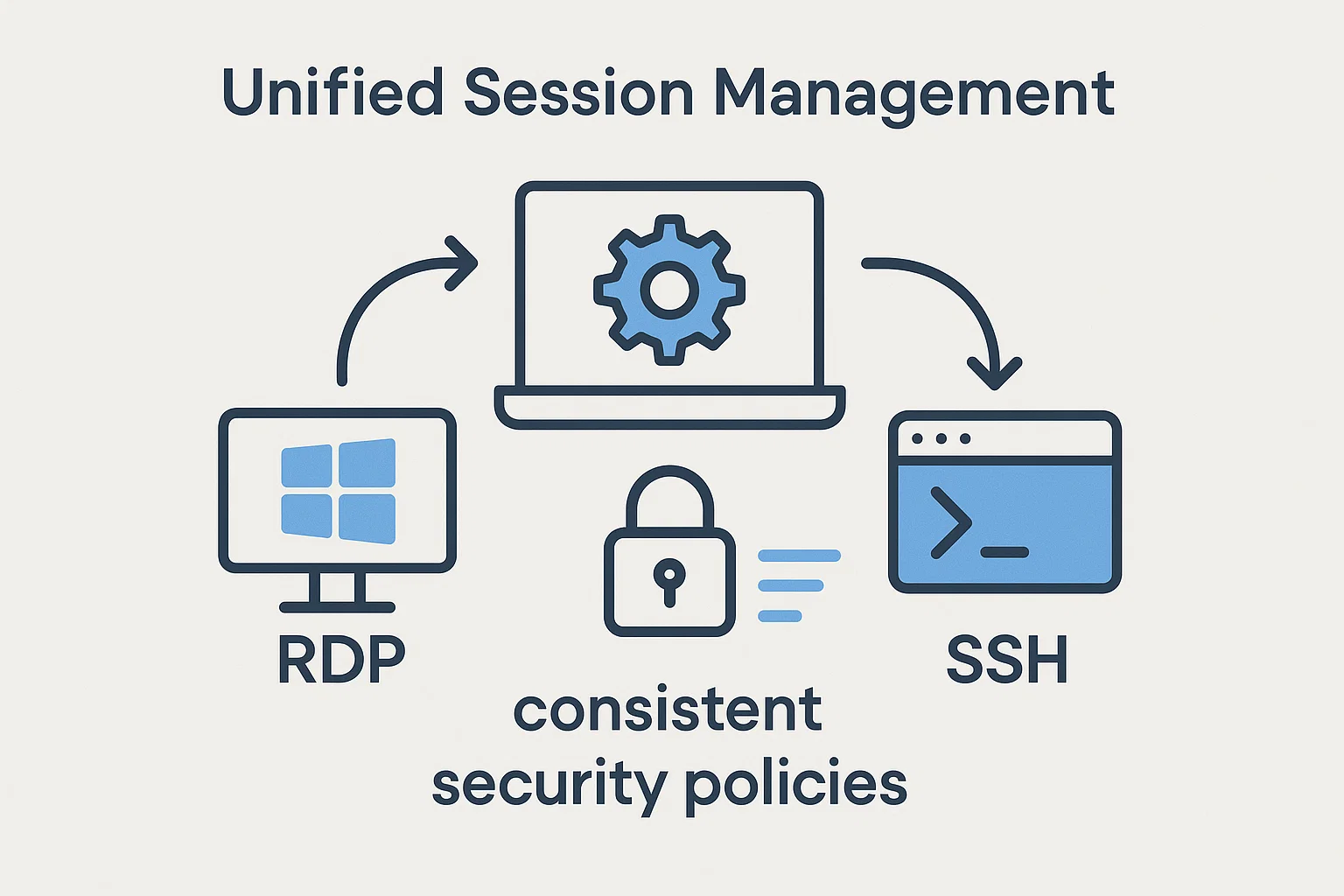

Ensartet sessionsstyring

Moderne platforme understøtter styring af flere fjernforbundne sessioner for både RDP og SSH gennem ensartede grænseflader, hvilket sikrer ensartede sikkerhedspolitikker på tværs af forskellige adgangsmuligheder.

Fordele ved ensartet styring:

- Enkelt godkendelsespunkt for al fjernacces

- Ensartede sikkerhedspolitikker på tværs af protokoller

- Centraliseret sessionoptagelse og revisjonsspor

- Forenklet brugeroplevelse med bevaret sikkerhed

Delinea Secret Server-implementering

Enterprise-løsninger som Delinea Secret Server yder omfattende styring af priviligeret fjernacces med integreret legitimationslagring, der eliminerer adgangskodseksponering samtidig med at opretholde fuldstændige revisjonsspor.

PRA-arbejdsgang:

- Brugere anmoder om adgang gennem centraliseret platform

- Systemet validerer identitet og tilladelser mod definerede politikker

- Legitimationsoplysninger hentes og injiceres automatisk i sessioner

- Alle sessionaktiviteter registreres i realtid

- Adgangen afsluttes automatisk efter planlagte intervaller

Denne tilgang forhindrer tyveri af legitimationsoplysninger og giver samtidig de detaljerede revisionsspor, der er nødvendige for overholdelse af sikkerhedsrammer.

Yderligere sikkerhedsforanstaltninger

Disse yderligere foranstaltninger supplerer de vigtigste sikkerhedspraksisser og giver forsvar på flere niveauer for omfattende RDP sikkerhed. Mens de væsentlige praksisser udgør dit primære forsvar, reducerer implementering af disse supplerende kontroller angrebs-overflader yderligere og styrker din samlede sikkerhedsstilling.

Hold software opdateret

Regelmæssige sikkerhedsopdateringer udbedrer nyligt opdagede sårbarheder, som angribere aktivt udnytter. Kritiske RDP sårbarheder som BlueKeep (CVE-2019-0708) og DejaBlue demonstrerer vigtigheden af rettidig rettelse og de alvorlige risici ved forsinket opdateringer.

Rettelsestidsplanen skaber et farligt sårbarhedsvindue. Forskning viser, at organisationer bruger væsentlig længere tid på at anvende sikkerhedsrettelser end angribere har brug for til at udnytte dem – i gennemsnit 55 dage for at rette 50 % af kritiske sårbarheder, mens masseudnyttelse typisk begynder blot fem dage efter offentliggørelse.

Opdateringsstyring

- Automatiseret patchudrulning for alle RDP-aktiverede systemer

- Abonnement på Microsoft Security Bulletins

- Test af opdateringer i test-miljøer før produktion

- Nødprocedurer for rettelse af kritiske sårbarheder

Sessionsstyring

Korrekt sessionkonfiguration forhindrer inaktive forbindelser i at forblive tilgængelige for udnyttelse.

| Indstilling | Værdi | Sikkerhedsfordel |

| Inaktiv timeout | 30 minutter | Automatisk afbrydelse |

| Sessiongrænse | 8 timer | Tvungen genudsendelse af legitimation |

| Forbindelsesgrænse | 2 pr. bruger | Forebyg kapring |

Deaktiver risikable funktioner

RDP omdirigeringsfunktioner kan skabe veje for dataeksfiltrering og bør deaktiveres, medmindre de er specifikt påkrævet.

| Funktion | Risiko | Deaktiver metode |

| Udklipsholder | Datatyveri | Gruppepolitik |

| Printer | Malwarebesmittelse | Administrative Templates |

| Drev | Filadgang | Registerindstillinger |

Konklusion

At lære at sikre RDP kræver implementering af flere sikkerhedslag i stedet for at afhænge af enkeltbeskyttelsesmetoder. Den mest effektive tilgang kombinerer VPN adgang, stærk godkendelse, korrekt overvågning og regelmæssige opdateringer.

Udvis aldrig RDP direkte til internettet, uanset andre sikkerhedsforanstaltninger. I stedet skal du implementere VPN-first politikker eller RDP Gateway løsninger, der giver kontrolleret adgangskanaler med komplet revisionsmulighed.

Effektiv RDP sikkerhed kræver løbende opmærksomhed på nye trusler og regelmæssige sikkerhedsvurderinger for at opretholde beskyttelseseffektiviteten. For professionelt administrerede løsninger skal du overveje RDP serverhosting udbydere, der som standard implementerer omfattende sikkerhedsforanstaltninger.