Gyorsan mozogj, csak azért fizess, amit használsz, és hagyd, hogy valaki más kezelje a javítást — és ez a beszédmód még mindig működik. Ám a méhesút akkor kezd elmúlni, amikor váratlan tárolási számlák érkeznek, vagy egy figyelmen kívül hagyott S3-házirend az egész bucketet nyitva hagyja. A kemény tapasztalatokból tudom, hogy ugyanazok a fő problémák a felhőszámítástechnikában felmerülnek az összes stack és iparág között. Ha korán azonosítjuk őket, elkerüljük a fájdalmat, és a csapat a funkciók fejlesztésén tud maradni az égen helyett.

Miért nem akarnak ezek a problémák elmúlni

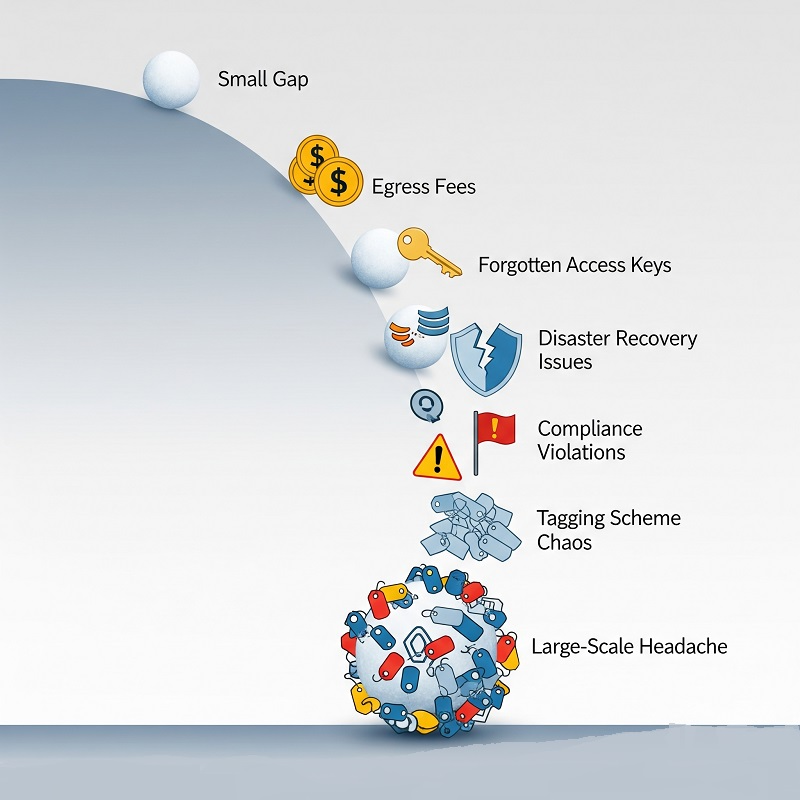

A felhőhibák ritkán egy katasztrofális hibából származnak. Apró hiányosságokból képződnek, amelyek az architektúra, folyamatok és emberek között felhalmozódnak. Mielőtt belemerülnénk az egyes kategóriákba, itt egy pillanatkép az olyan jelekről, amelyek azt mutatják, hogy valamiben mélyebb a baj:

- A kimenő forgalom díjában egy váratlan ugrás két hónap nyereségét törli el.

- Egy elfelejtett hozzáférési kulcs egy éjszakai kriptováltási lázat okoz.

- A régió szintű áramszünet tesztel egy katasztrófa-helyreállítási tervet, amelyet senki sem gyakorolt.

- Egy megfelelőségi audit feljelenti a tárgyban tárolt jelöletlen érzékeny adatokat.

- Tíz csapat tíz címkézési sémát alkalmaz, így a költségfelosztási jelentések hieroglifákhoz hasonlóan olvashatóak.

Minden tünet egy vagy több alapvető kockázati csoportba nyúlik vissza. Tartsd ezt a térképet közel; ez útmutatja minden mérséklési lépést később.

A felhő-számítástechnika kockázatai

Az iparági tanulmányok következetesen hét alapvető kockázati csoportot mutatnak, amelyek az összes szaktz közötti incidensek többségét jelentik. Bár ezek a kategóriák átfolynak egymásba, együtt leképezik azokat a. felhőszámítás főbb kihívásai a csapatok nap mint nap találkoznak, a költségek túllépésétől az adatok kijáratásáig:

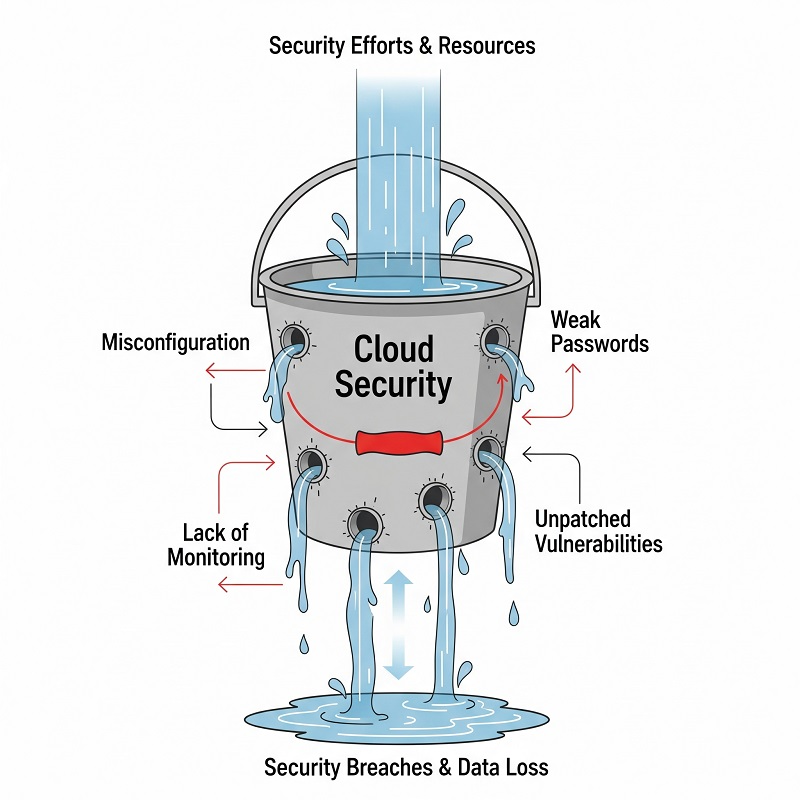

Hibás konfiguráció és túlzott jogosultság

Még a rutinos mérnökök is helytelenül kattintanak egy konzol-kapcsolóra időnként. Egy túl megengedő biztonsági csoport vagy egy nyilvános tárolóbucket egy belső eszközt internetes felelősséggé változtat.

Gyakori hibák

- Helyettesítő karakter 0.0.0.0/0 rendszergazdai portokra vonatkozó szabályok.

- IAM szerepkörök, amelyek teljes hozzáférést biztosítanak, sokkal a migrálás befejezése után.

Adatsértés és adatszivárgás

Amikor a helytelen konfigurációk ajtót nyitnak, az adatok távoznak. Adatsértések az felhőbiztonsági visszatérő fejfájás, és általában nem szofisztikált nulladik nappal kezdődnek; az olyan nyitott végpontok vagy elavult hitelesítő adatok között folynak végig.

Belső fenyegetések és árnyék adminisztrátorok

Nem minden kockázat a vállalaton kívül rejlik. Az olyan szerződéses munkatársak, akik megtartják a jogosultságaikat, vagy az alkalmazottak által induló engedély nélküli szolgáltatások olyan vakon foltokat hoznak létre, amelyeket a szabványos figyelés nem fog fel.

Nem biztonságos API-k és ellátási lánc kitettség

Minden felhő-natív alkalmazás harmadik fél SDK-kra és APIs-re támaszkodik. A hiányzó sebességhatárok vagy javítatlan könyvtárak visszaélésre hívnak, és egy ártalmatlannak tűnő funkciót támadási felületté alakítanak.

Korlátozott Láthatóság & Figyelési Hiányosságok

Ha a naplók az egyik fiókban, a riasztások pedig a másikban vannak, az incidensek időbe telnek, miközben a csapatok keresik a kontextust. A vakon foltok rejtik mind a teljesítménydrift-et, mind az aktív behatolásokat.

Éjszakákat Megösztő Biztonsági Aggodalmak

Az alábbi cikkünkben ismertetett elvek mi a felhőbiztonság szilárd alapot nyújtanak, azonban a kifinomult támadók akkor is átcsúsznak, ha a vállalatok nem automatizálják a naplófigyelést, a MFA-t és a legkisebb jogosultság tervezését. Ezek a védelmi intézkedések nélkül a A felhőszámítástechnika főbb biztonsági kockázatai elvontat az absztraktból az érgent felé. Modern Felhőbiztonsági eszközök segít csökkenteni a felismerési időt, de csak akkor, ha a csapatok beépítik azokat a napi munkafolyamatba.

Főbb pontok:

- Térképezze fel minden külső végpontot; heti rendszerességgel vizsgálja meg a nem szándékos expozíciót.

- Automatikusan forgatja a kulcsokat; a hosszú élettartamú hitelesítő adatokat adósságként kezeli.

- Vezesse a naplókat egy központi SIEM-be, majd riasszón az anomáliákat a nyers hibák helyett.

Operacionális és pénzügyi meglepetések

A magas rendelkezésre állás egyszerűnek tűnik, amíg egy többzónás adatbázis-fürt meg nem duplázza a számlát. A számos felhőszámítás főbb kihívásai rejtett tényező közül a költségdrift az egyik legfontosabb. A támogatási jegyek felhalmozódnak, amikor az instancia családok elavulnak, vagy amikor a kapacitási korlátok lassítják a felskálázást.

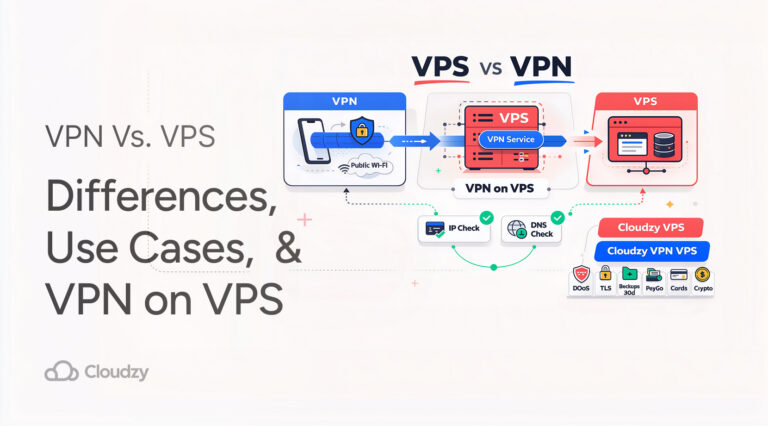

Az olyan csapatok, amelyeknek részletes vezérlésre van szükségük, néha az alacsony késleltetésre érzékeny szolgáltatásokat egy könnyűsúlyú VPS Cloud beállítása. A számítási feladatok garantált vCPUs-re való rögzítésével elkerülik a zajos szomszédok hatásait, miközben megőrzik a szolgáltató rugalmasságát.

Gyakori felhőproblémák az operatív fronton

- Alulbiztosított korlátok, amelyek megakadályozzák a hirtelen forgalomspikeket.

- A szállítói zárolás miatt az adatsík módosításai lassúak és drágák.

- Váratlan régiók közötti átviteli díjak a feladatátvétel tesztelése során.

Irányítás és megfelelőség buktatói

Az auditorok a saját dialektusukban beszélnek, és a felhő új kifejezéseket adhat hozzá. Amikor a jelölés, a megőrzés és a titkosítási irányelvek sodródnak, a megállapítások gyorsan szaporodnak. Az alábbi táblázat négy gyakori hiányosságot mutat be, amelyekkel a felkészültségi felülvizsgálatok során találkozom:

| Megfelelési hiány | Tipikus trigger | Valószínűség | Üzleti hatás |

| Nem osztályozott személyes adatok objektumtárolóban tárolva | Hiányzó adatok készlete | Közepes | Bírságok, márka sérülés |

| Nincs MFA a privilegizált fiókokon | Sebesség a folyamat felett | Magas | Fiók átvétele |

| Katasztrófa-helyreállítási terv soha nem tesztelve | Erőforrás terhelés | Közepes | Hosszabb leállási idő |

| Szabadalmazott funkciók mélyen integrálva | Kényelem a fordítás során | Alacsony | Drága kilépés, lassú migrálás |

Figyelje meg, hogy az egyes sorok hogyan kapcsolódnak a fenti számítási kihívások egyikéhez. A láthatóság, a legkisebb jogosultság és az ismételhető tesztelés az auditlexikai ciklus gerincét képezi.

A Fájdalompontok Kezelése

Nincs csodamegoldás, azonban a többrétegű megközelítés gyorsan csökkenti a kockázatot. A taktikákat három csoportba sorolom:

- Erősítsd meg az alapokat

- Hozzon létre alapkonfigurációt minden fiókhoz infrastructure-as-code segítségével; az eltérésriasztások észlelik a titkos módosításokat.

- Az MFA-t az identitásszolgáltató szintjén kell kikényszeríteni, nem alkalmazásonként.

- Automatikus Detektálás és Válaszadás

- Központosítsa a naplókat, majd összesítse az erőforrás-címkékkel, hogy a riasztások magyarázatot adjanak mi törött, nem csak hol Eltört.

- Hetente hozzon létre homokozó másolatokat a javítási csomagok teszteléséhez, mielőtt azok éles környezetben alkalmazva lennének.

- Terv az Elkerülhetetlenre

- Végezzen gyakorlati forgatókönyv-teszteket: kapcsolja ki a szolgáltatást, és nézze meg, hogyan mozognak az irányítópultok; a leckék jobban ragadnak, mint a diavetítések.

- Tartson készenléti állapotban egy tiszta, hordozható képet; egy kattintásos Felhő szerver vásárlása lehetőség biztonsági szelepként működik, ha a régiók összeomlanak.

Először fogadja el azokat az elemeket, amelyek illeszkednek az Ön stackjéhez, majd bővítse a lefedettséget. A kis sikerek, mint az automatikus jelölés vagy a napi kulcsrotáció, idővel összeadódnak.

Végső gondolatok

A felhő bevezetése felfelé halad, ezért a fájdalmainak ignorálása nem lehetőség. Ha a környezetét a felhőszámítás főbb kihívásai fent leírt megoldásokkal összeméri, korán feltárhatja a gyenge pontokat, előre jelezheti a költségeket, és lehetővé teszi, hogy a fejlesztők magabiztosan telepítsenek funkciókat. Az utazás soha nem ér véget, de tiszta szemmel, szilárd eszközökkel és rendszeres felülvizsgálat szokásával a felhő továbbra is gyorsítóként működik az éjféli riasztások helyett.

A sebesség, a konzisztencia és a hermetikus biztonság alapértelmezésként beépített Cloudzy VPS Cloud portfólió. Minden instancia NVMe tárhelyen, magas frekvenciájú CPUs-en és redundáns 1. szintű útvonalakon működik, így a számítási feladatok gyorsan indulnak és még a nagy terhelés alatt is ráadásos maradnak. A vállalati szintű tűzfalak, elkülönített bérlők és folyamatos javítások rögzítik a stacket anélkül, hogy lelassítanák. Ha olyan Felhő Szerver szeretne vásárolni, amely az összes biztonsági és megbízhatósági feltételnek megfelel, ne keressen tovább!