Вспомните детскую фантазию, знакомую каждому из нас. Представьте, что у вас есть волшебные очки, с помощью которых можно находить спрятанные сокровища в огромной библиотеке. Вы видите то, что скрыто от всех остальных. А теперь перенесите эту суперспособность в интернет: вы умеете находить контент, который никто другой не замечает. И у вас есть особые секретные слова, которые делают эти очки ещё мощнее — они помогают отыскать именно то, что нужно, там, где обычный поиск бессилен. Согласитесь, это куда интереснее, чем просто уметь летать.

Если вам интересно узнать больше об этой суперспособности — добро пожаловать в мир Google Dorking! В этой статье мы разберём, как добраться до скрытых уголков интернета.

Что такое Google Dorking?

Google Dorking — это использование расширенного синтаксиса поиска в Google для нахождения конкретной информации, которая публично доступна в интернете. Такие данные существуют в открытом доступе, но не лежат на поверхности: чтобы их найти, нужно немного покопаться. Google Dorking делает именно это — с помощью специальных операторов и команд, которые уточняют поисковые запросы. Благодаря им можно находить конфиденциальные данные, обнаруживать уязвимости в безопасности и собирать информацию, которую обычный поиск не выдаст.

Операторы вроде site:, filetype:, и inurl: позволяют сузить результаты поиска до конкретных сайтов, типов файлов или URL. Например, запрос site:example.com filetype:pdf вернёт PDF-файлы, размещённые на example.com. С помощью Google Dorking можно обнаружить директории, конфиденциальные документы и подробные сообщения об ошибках, которые указывают на слабые места в безопасности сайта.

Сценарии применения Google Dorking

Google Dorking — это не просто инструмент для любопытных. Его активно применяют в профессиональной и образовательной среде. Вот наиболее распространённые сценарии использования Google Dorking:

Оценка безопасности и тестирование уязвимостей

Как я уже объяснял, команды Google Dorking позволяют находить информацию, которая в обычных условиях недоступна. Представьте, что вы случайно опубликовали конфиденциальные данные. Что будет, если кто-то воспользуется командами Google Dorking и обнаружит их? Выход один: действовать первым — использовать те же команды Google Dorking, чтобы самостоятельно найти уязвимости в своей системе.

Сбор конкурентной Intelлигенции

Если вы разработчик или маркетолог, актуальная информация о рынке — один из ваших главных инструментов. Google Dorking даёт возможность собирать конкурентную разведку. Маркетологи и бизнес-аналитики используют его для изучения структуры сайтов конкурентов, их онлайн-стратегий и публично доступных документов, которые могут раскрыть стратегические планы или анонсы новых продуктов. Эти данные помогают оценить положение компании на рынке, предугадать шаги конкурентов и выстроить ответные стратегии.

Академические исследования и сбор данных

Если вы исследователь или работаете в академической среде, Google Dorking поможет точнее формулировать запросы и извлекать конкретные данные из огромного массива информации в сети. Возможность находить научные статьи, датасеты, кейсы и материалы, которые сложно обнаружить через стандартный поиск, ощутимо ускоряет исследовательский процесс. А что важнее эффективности и скорости для аспиранта с жёсткими дедлайнами?

Поиск уязвимостей в программах и системах

Если вы занимаетесь этичным хакингом или пентестингом и ищете уязвимости в программном обеспечении и ошибки конфигурации, Google Dorking сделает этот процесс заметно эффективнее. Он позволяет составлять специализированные запросы, с помощью которых можно находить системы с известными уязвимыми версиями ПО, некорректно настроенные сетевые устройства или открытые административные интерфейсы. Это помогает своевременно устранять уязвимости и укреплять защиту систем от потенциальных атак.

Обнаружение незаконных копий защищённых материалов

Если вы правообладатель или создатель контента, Google Dorking поможет найти несанкционированные копии ваших материалов. С помощью специальных поисковых команд можно обнаруживать сайты, на которых размещены пиратские копии книг, музыки, фильмов и программного обеспечения. Это упрощает защиту интеллектуальной собственности и принятие правовых мер при нарушении авторских прав.

Я понимаю, что многие из перечисленных сценариев рассчитаны на конкретные группы специалистов. Тем не менее Google Dorking пригодится и в повседневных задачах. Даже если вы обычный пользователь, которому интересно, что скрывается за поверхностью интернета, Google Dorking может сделать ваш поиск значительно эффективнее.

Команды и примеры Google Dorking

Google Dorking находит результаты, которые стандартный поиск никогда не выдаст. Происходит это за счёт расширенных поисковых операторов, которые по-новому задают алгоритму Google условия поиска. Давайте разберём, на что способны эти операторы:

Inurl: Этот оператор ищет заданные ключевые слова в URL. Например, 'inurl:admin' вернёт страницы, в URL которых содержится слово «admin».

Filetype: Оператор filetype возвращает все файлы указанного типа. Например, 'filetype:pdf site:example.com' найдёт PDF-файлы в домене example.com.

Внутритекст: Этот оператор ищет страницы, содержащие определённые слова или фразы в тексте. 'intext:"confidential" filetype:pdf' найдёт PDF-файлы, содержащие слово «confidential».

Ссылка: Если вы хотите узнать, какие страницы ссылаются на конкретный URL, используйте оператор link. Например, 'Link: https://example.com/webpage' покажет все страницы, которые ссылаются на указанную статью вашего сайта.

Сайт: Этот оператор ограничивает результаты поиска и показывает только страницы с конкретного сайта. Например, 'site:example.com' вернёт только страницы с example.com.

Название: Оператор intitle ищет страницы с определёнными словами в заголовке. Например, 'intitle:"index of" "password"' помогает найти страницы, на которых могут быть перечислены пароли.

Кэш: Этот оператор отображает сохранённую в кэше Google версию страницы. Например, 'cache:example.com' покажет последнюю версию страницы 'example.com' из кэша Google.

Google Dorking на практике

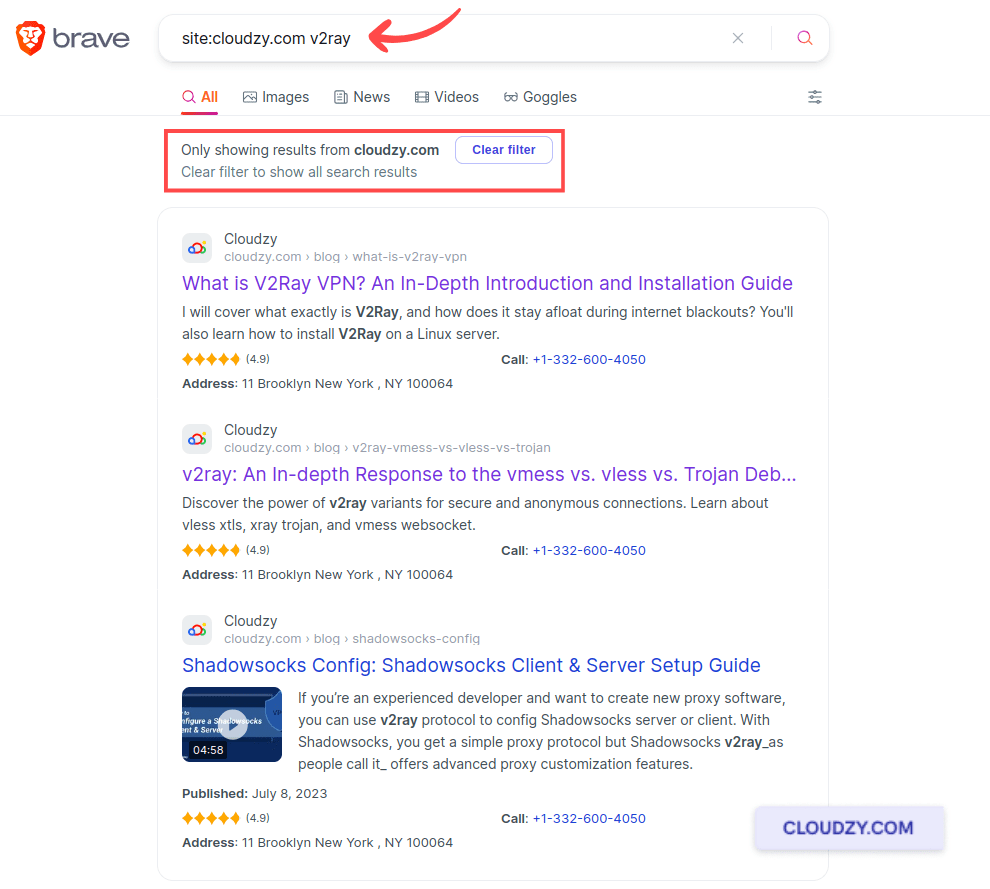

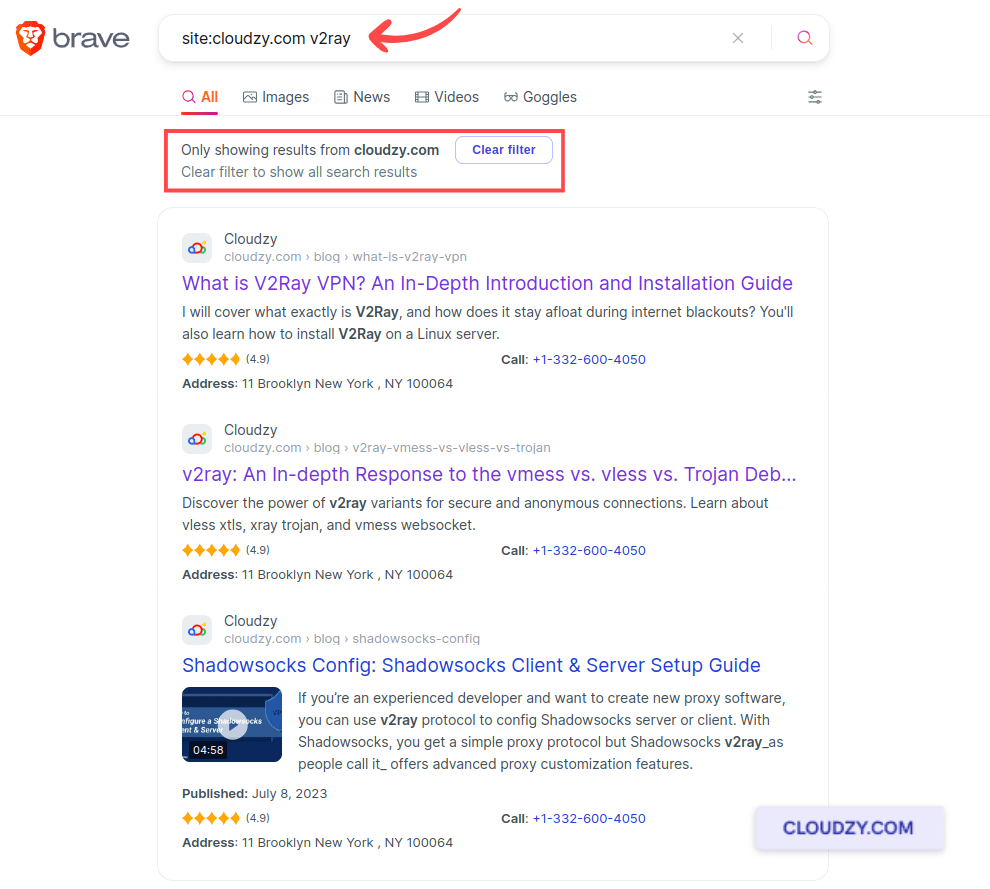

Чтобы подробнее рассмотреть тему Google Dorking, остановимся на двух операторах подробнее. Первый полезный оператор Google Dorking — 'site: '. Хотите отфильтровать весь интернет и найти контент только на одном конкретном сайте?

Оператор site ограничивает поиск определённым доменом и позволяет просматривать контент отдельного сайта прямо из строки поиска Google. Допустим, вы ищете все материалы о V2Ray на сайте Cloudzy. Для этого достаточно ввести 'site:cloudzy.com v2ray'. Этот запрос возвращает все страницы о V2ray на Cloudzy.

Следующая команда Google Dorking, которую я хочу разобрать подробно, — это 'filetype:' оператор. Если вам нужно найти файлы определённого типа, оператор filetype: окажется очень полезным. Ищете ли вы PDF, презентации или таблицы — этот оператор фильтрует результаты и показывает только нужные форматы. Допустим, вы ищете научные статьи о возобновляемой энергетике. Вместо того чтобы просматривать веб-страницы, вам нужны первоисточники, желательно в формате PDF. Вот как это можно сделать в Google:

Как видно из примера, все результаты на этой странице — PDF-файлы. Это значительно упрощает поиск научных статей, отчётов и докладов.

Теперь, когда мы разобрали все основные команды Google Dorking и рассмотрели два практических примера, перейдём к следующему разделу — как защитить свои данные от Google Dork-запросов.

Как защитить свои цифровые ресурсы от Google Dorking

У эпохи интернета есть свои особенности, которые работают как палка о двух концах. Интернет позволяет информации распространяться свободно и проникать в каждый уголок. В большинстве случаев это плюс: информация становится доступной для всех. Но иногда это создаёт проблемы. Как только что-то попадает в сеть, нужно быть готовым к злоупотреблениям и атакам. Google Dorking — мощный инструмент для специалистов по кибербезопасности и исследователей, но в руках злоумышленника он несёт серьёзные риски. В этом разделе вы узнаете, как защитить свою информацию от вредоносных Google Dorking-атак.

1. Регулярно обновляйте и патчите системы

Хакеры часто используют команды Google Dorking, чтобы найти уязвимые системы с устаревшим программным обеспечением. Один из наиболее эффективных способов защититься от Google Dorking — своевременно обновлять ПО и системы. Устанавливайте патчи безопасности и обновления сразу после их выхода, чтобы минимизировать риски.

2. Усильте конфигурацию веб-сервера

Веб-серверы с неправильной конфигурацией — лёгкая мишень для Google Dorking. Чтобы защитить свои данные, убедитесь, что конфигурация сервера не раскрывает чувствительную информацию. Для этого отключите листинг директорий и убедитесь, что файлы вроде .git или backup.zip не доступны из интернета. Также регулярно обращайтесь к Google Hacking Database, чтобы быть в курсе новых уязвимостей и методов защиты от Google Dorking.

3. Отслеживайте и анализируйте веб-логи

Мониторинг веб-логов помогает выявить потенциальную Dorking-активность. Обращайте внимание на нестандартные паттерны или резкий рост числа запросов, содержащих Google dork-команды. Регулярный мониторинг позволяет вовремя обнаружить такую активность и предотвратить утечку данных.

4. Используйте robots.txt и файрволы веб-приложений

Чтобы объяснить Robots.txt, обратимся к знакомой ситуации. Представьте, что вы принесли свой любимый бутерброд на работу. Чтобы коллеги не съели его, вы кладёте рядом записку: «Не трогать!». Эта записка работает как файл robots.txt на сайте: она сообщает поисковым системам вроде Google, какие разделы сайта не нужно показывать в результатах поиска. Но что если найдётся особо нахальный коллега, которому до вашей записки нет дела? Аналогично некоторые пользователи могут игнорировать robots.txt и пытаться найти скрытые файлы на сайте. А теперь представьте, что у вашего «бутерброда» есть охранник-супергерой по имени WAF (Веб-приложение Firewall) который стоит на страже. Даже если кто-то проигнорирует записку и попытается добраться до содержимого, супергерой остановит его. Именно поэтому связка Robots.txt и Web Application Firewall — эффективная стратегия обнаружения и блокировки атак с использованием Google Dorking.

Эти меры помогут защитить ваши данные от угроз Google Dorking. Регулярно пересматривайте и обновляйте средства защиты с учётом последних записей в Google Hacking Database — это позволит поддерживать надёжный уровень безопасности.

Google Dorking: шпаргалка

Эта шпаргалка по Google Dorks содержит наиболее эффективные команды Google Dorking. Используйте таблицу, чтобы быстро найти нужную команду.

| Команда | Назначение | Пример |

| site: | Поиск определённого содержимого в пределах конкретного сайта. | site:example.com |

| filetype: | Поиск файлов определённого типа. | filetype:pdf |

| intitle: | Находит страницы, содержащие указанные слова в заголовке. | intitle:"login page" |

| inurl: | Ищет URL, содержащие определённое слово. | inurl:"admin" |

| кэш: | Показывает кешированную версию веб-страницы. | cache:example.com |

| информация: | Выводит сводную информацию о сайте. | info:example.com |

| связанные: | Находит сайты, похожие на указанный. | related:example.com |

| intext: | Ищет текст в любом месте веб-страницы. | intext:"confidential" |

Советы по использованию этой шпаргалки по Google Dorking:

- Комбинируйте операторы: Точность поиска можно повысить, сочетая несколько операторов. Например, site: вместе с filetype: помогает найти конкретные документы.

- Регулярные проверки: Используйте эти операторы для периодического сканирования собственных сайтов на наличие открытых данных или случайных утечек информации.

- Следите за обновлениями: По мере того как новые операторы появляются и распространяются в базе данных Google Hacking Database (GHDB), обновляйте свою шпаргалку.

Выберите экономный или премиальный Linux VPS для хостинга сайта или удалённого рабочего стола по минимальной цене. VPS работает на базе Linux KVM для повышения эффективности и использует производительное железо с хранилищем NVMe SSD для максимальной скорости.

Читать далееЗаключение

Google Dorking открывает широкие возможности для самых разных задач. Его можно применять для усиления защиты и аудита безопасности, а также для поиска нужной информации в сети. Главное — использовать эти инструменты ответственно и в рамках этических норм. Google Dorking сам по себе не является незаконным, однако важно понимать границы допустимого.

Часто задаваемые вопросы

Чем полезен Google Dorking?

Google Dorks позволяют точнее формулировать поисковые запросы и быстро находить нужную информацию. Это помогает специалистам по кибербезопасности эффективнее защищать системы. Кроме того, Google Dorks полезны для исследований: с их помощью можно получать точные данные для конкурентного анализа или академических целей.

Что такое база данных Google hacking?

Google Hacking Database (GHDB) — это база Google dorking-команд, которые используются для поиска уязвимостей на сайтах и серверах. Ресурс помогает специалистам по безопасности понять, какими методами хакеры могут эксплуатировать уязвимости, обнаруженные через поиск Google.