Устранение проблем с аутентификацией SSH

SSH (Secure Shell) — важный элемент безопасного сетевого

администрирования, обеспечивающий защищённый доступ к удалённым серверам.

Аутентификация в SSH — многоуровневый процесс, включающий

такие методы, как парольная защита, аутентификация по публичному ключу и многофакторная аутентификация (MFA),

позволяющие подтвердить личность пользователя. Понимание этих методов аутентификации и

их типичных проблем необходимо для безопасной и эффективной работы с удалёнными серверами.

доступ.

Требования

-

Административный доступ к серверу для управления конфигурациями SSH

и учётными записями пользователей. -

Знание процесса генерации ключей SSH и настройки

публичных и приватных ключей. -

Понимание парольной политики сервера и процедур управления

учётными записями. -

Навыки настройки и диагностики конфигураций MFA.

-

Доступ к файлам конфигурации SSH на сервере, как правило расположенным

at /etc/ssh/sshd_config. -

Умение работать с инструментами командной строки для анализа логов и

редактирования конфигурационных файлов. -

При проблемах с агентом SSH — понимание того, как работают агенты SSH и как

добавлять ключи в агент.

Типичные проблемы SSH

с аутентификацией: разбор ситуаций

Пароль

Сбои аутентификации

Проблемы с паролями — одна из наиболее распространённых ошибок аутентификации SSH

проблемы. Пользователи могут вводить пароли неправильно, что приводит к

блокировки аккаунта из-за политик безопасности. Срок действия пароля —

ещё один момент: пароли могут терять актуальность по истечении определённого

период.

Открытый ключ

Проблемы с аутентификацией

Этот метод аутентификации надёжнее паролей, но

со своими трудностями. Если открытый ключ отсутствует в

.ssh/authorized_keys файла или если закрытый ключ на

клиент настроен некорректно или имеет недостаточно прав доступа

(должно быть 600), аутентификация завершится ошибкой. Другая распространённая проблема —

ошибки форматирования в authorized_keys файл, который может

возникнуть, если ключ скопирован неверно.

Многофакторная

Проблемы с аутентификацией (MFA)

MFA обеспечивает дополнительный уровень защиты, который обычно включает

одноразовый код на основе времени или физический токен. Распространённые проблемы с MFA включают расхождение времени

дрейф токенов, приводящий к сбоям синхронизации или потере данных пользователями

доступ к их устройству MFA, что может лишить их возможности войти в систему.

Проблемы с агентом SSH

Агент SSH хранит приватные ключи для аутентификации с открытым ключом,

снижая необходимость вводить пароли вручную. Проблемы могут возникнуть, если SSH

агент не запущен или ключи не добавлены в агент с помощью

ssh-add. Это может приводить к повторным запросам пароля или

ошибкам аутентификации.

Понимание этих распространённых проблем и их последствий необходимо

для поддержания стабильной и безопасной среды SSH.

Диагностика SSH

Проблемы с аутентификацией

При возникновении проблем с аутентификацией в SSH системный подход поможет

определить первопричину:

Анализ сообщений

об ошибках

SSH выдаёт конкретные сообщения об ошибках, которые указывают на источник проблемы.

Например, «Permission denied (publickey)» говорит о проблеме с

аутентификацией по открытому ключу, а «Access denied» может означать

неверный пароль или заблокированную учётную запись.

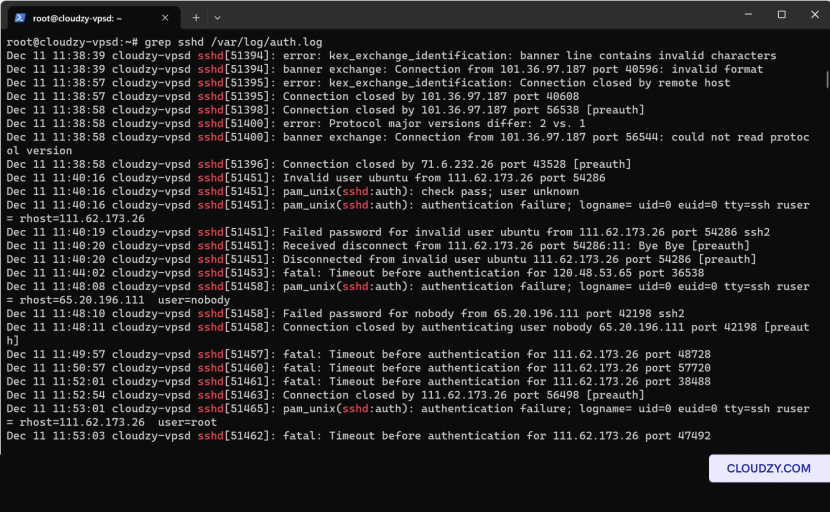

Проверка логов сервера

и клиента

Логи сервера дают подробную информацию об ошибках

аутентификации. Используйте команды вроде grep sshd /var/log/auth.log

для фильтрации записей, связанных с SSH, на стороне сервера. Также проверьте

логи клиента - обычно они находятся в ~/.ssh/ или выводятся в

терминал - и поищите там подсказки.

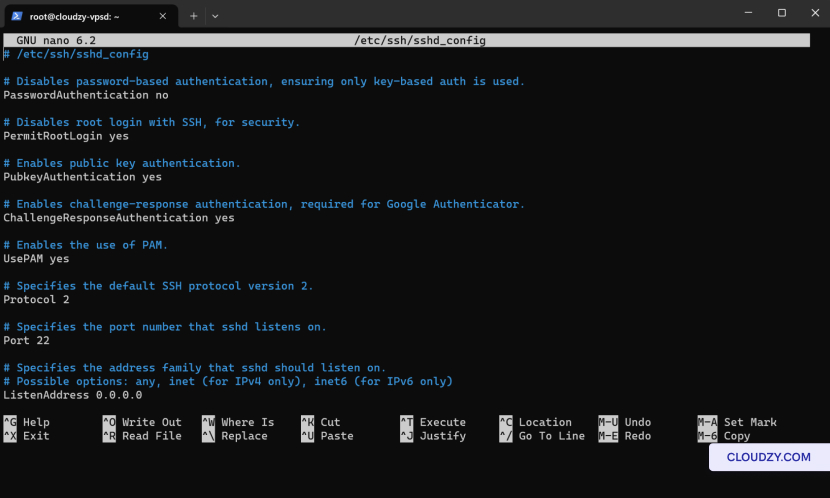

Проверка

Настройки аутентификации

На сервере конфигурационный файл демона SSH по пути

/etc/ssh/sshd_config содержит настройки для

методов аутентификации. Убедитесь, что аутентификация по паролю, аутентификация по

публичному ключу и все параметры MFA корректно включены или

отключены в соответствии с требованиями.

Тщательный анализ этих областей, как правило, позволяет точно определить

причину проблемы с аутентификацией SSH.

Диагностика и

Решения

устранение проблем

с паролями

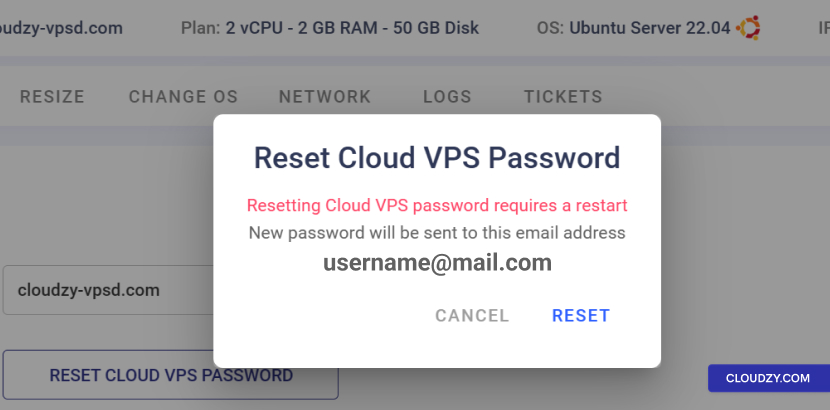

При проблемах с аутентификацией SSH, связанных с паролем, сбросить

учётные данные можно прямо из панели Cloudzy:

Панель:

- Открыть панель Cloudzy:

-

Войдите в панель управления Cloudzy.

-

Перейдите в папку Доступ раздел вашего

дашборда VPS.

- Сброс пароля:

-

Нажмите кнопку СБРОСИТЬ ПАРОЛЬ ОБЛАЧНОГО VPS

кнопку. -

Появится запрос подтверждения. После подтверждения VPS

перезапустится, а новый пароль будет отправлен на ваш зарегистрированный email

адрес.

Исправление публичного ключа

Аутентификация

Убедитесь, что публичный ключ правильно добавлен в файл

~/.ssh/authorized_keys на сервере. Проверьте, что права доступа к файлу

выставлены корректно командой chmod 600

~/.ssh/authorized_keys. На стороне клиента проверьте, что

приватный ключ загружен командой ssh-add -l , а если нет — добавьте

его командой ssh-add /path/to/private_key.

Решение проблем с MFA

Проблемы

При проблемах с MFA убедитесь, что время на сервере и устройстве аутентификации

синхронизировано. Если устройство MFA утеряно, сбросьте настройки MFA через

административный интерфейс сервера. Обычно для этого требуется временно

отключить MFA для затронутой учётной записи.

При проблемах с Google Authenticator или аналогичными приложениями MFA:

-

Синхронизация времени: Убедитесь, что время на вашем сервере и

устройстве MFA совпадает. Используйте команду ntpdate на

сервер при необходимости для синхронизации с серверами времени. -

Восстановить доступ: Если вы потеряли доступ к своему

Устройство MFA — используйте резервные коды, полученные при настройке, или обратитесь в службу поддержки сервера

администратора временно отключить MFA для вашего аккаунта, чтобы восстановить

доступ.

Устранение неполадок агента SSH

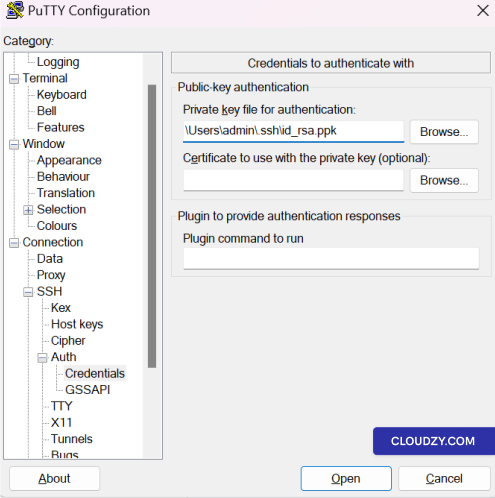

Windows с PuTTY:

-

Запустите PuTTY.

-

Перейдите в Connection -> SSH -> Auth -> Credentials в

дерево категорий. -

Нажмите кнопку «Обзор», чтобы выбрать файл приватного ключа для

аутентификации. Этот файл обычно имеет расширение .ppk, если он

был преобразован для использования с PuTTY.

-

Если ваш ключевой файл защищён паролем, система запросит его при подключении

когда вы подключаетесь. -

Сохраните настройки сессии для использования в будущем.

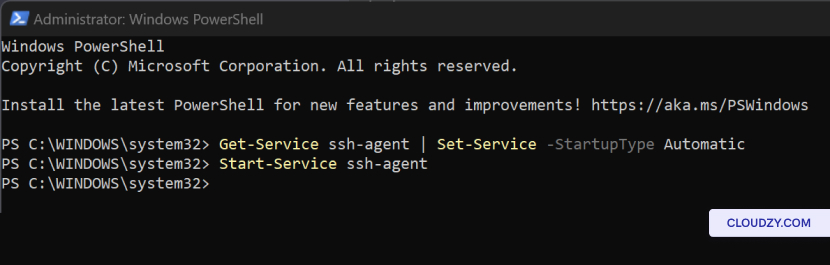

Windows PowerShell или командная строка:

- Убедитесь, что у вас есть ssh-agent сервис запущен:

Get-Service ssh-agent | Set-Service -StartupType Automatic

Start-Service ssh-agent

- Добавьте ваш приватный ключ в ssh-agent:

ssh-add .ssh\id_rsaЗамените **.ssh_rsa** на путь к вашему файлу приватного ключа, если он

не в стандартном расположении.

Linux Терминал:

- Запустите агент SSH, если он ещё не запущен:

eval "$(ssh-agent -s)"- Добавьте ключ SSH в агент:

ssh-add ~/.ssh/id_rsaЗамените ~/.ssh/id_rsa укажите путь к вашему приватному

ключевому файлу, если он находится не в стандартном расположении.

Учтите, что в Linux ssh-add может запросить

парольную фразу ключа, если она задана. Это однократное действие за сессию или

до остановки агента либо перезапуска системы.

С помощью этих решений вы сможете устранить наиболее распространённые

проблемы аутентификации SSH: от простого сброса пароля до более сложных

неполадок с MFA и агентом SSH. При решении этих проблем соблюдайте основные принципы безопасности,

чтобы сохранить целостность механизмов контроля доступа к серверу.

Если вам нужна дополнительная информация или помощь,

обращайтесь в нашу службу поддержки: отправив заявку

тикет.

Также в Secure Shell Protocol (SSH)

Похожие руководства.

Нужна помощь с чем-то другим?

Среднее время ответа — менее 1 часа. Живые специалисты, не боты.